BlackLotus، اولین بدافزار درون وحشی که بوت امن مایکروسافت را دور میزند (حتی در سیستمهای کاملاً وصلهشده)، نسخههای کپی ایجاد میکند و در یک بوتکیت با استفاده آسان در Dark Web موجود است، مهاجمان سفتافزار را تشویق میکند تا فعالیت خود را افزایش دهند. کارشناسان امنیتی این هفته گفتند.

این بدان معناست که شرکتها باید تلاشهای خود را برای اعتبارسنجی یکپارچگی سرورها، لپتاپها و ایستگاههای کاری خود از هماکنون افزایش دهند.

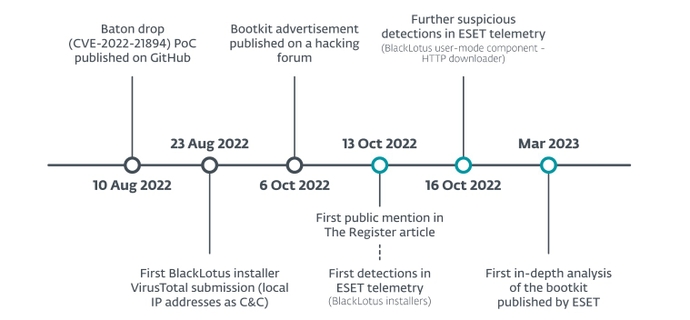

در اول مارس، شرکت امنیت سایبری ESET تجزیه و تحلیلی از این موضوع منتشر کرد بوت کیت بلک لوتوس، که یک ویژگی امنیتی اساسی ویندوز را که به نام رابط سیستم عامل توسعه پذیر یکپارچه (UEFI) Secure Boot شناخته می شود دور می زند. مایکروسافت بیش از یک دهه پیش Secure Boot را معرفی کرد و اکنون به عنوان یکی از آنها شناخته می شود پایه های چارچوب Zero Trust آن برای ویندوز به دلیل مشکل در واژگونی آن.

با این حال، عوامل تهدید و محققان امنیتی بیشتر و بیشتر پیادهسازی Secure Boot را هدف قرار دادهاند و دلیل خوبی هم دارد: از آنجا که UEFI پایینترین سطح میانافزار در یک سیستم است (مسئول فرآیند راهاندازی)، یافتن یک آسیبپذیری در کد رابط اجازه میدهد تا قبل از اینکه هسته سیستم عامل، برنامه های امنیتی و هر نرم افزار دیگری وارد عمل شوند، بدافزار را اجرا کنند. این کار کاشت بدافزار دائمی را تضمین می کند که عوامل امنیتی عادی آن را شناسایی نخواهند کرد. همچنین توانایی اجرای در حالت هسته، کنترل و براندازی هر برنامه دیگر روی دستگاه - حتی پس از نصب مجدد سیستم عامل و تعویض هارد دیسک - و بارگذاری بدافزار اضافی در سطح هسته را ارائه می دهد.

برخی از آسیب پذیری های قبلی در فناوری بوت وجود داشته است، مانند نقص BootHole که در سال 2020 فاش شد که بوت لودر لینوکس GRUB2 را تحت تاثیر قرار داد و نقص سیستم عامل در پنج مدل لپ تاپ ایسر که می تواند برای غیرفعال کردن Secure Boot استفاده شود. وزارت امنیت داخلی و وزارت بازرگانی ایالات متحده حتی اخیراً در مورد تهدید مداوم هشدار داد توسط روتکیتها و بوتکیتها در پیشنویس گزارشی در مورد مسائل امنیتی زنجیره تامین ارائه شده است. اما بلک لوتوس به میزان قابل توجهی ریسک مشکلات سیستم عامل را افزایش می دهد.

این به این دلیل است که در حالی که مایکروسافت نقصی را که BlackLotus هدف قرار داده بود اصلاح کرد (آسیبپذیری به نام Baton Drop یا CVE-2022-21894)، این وصله تنها بهره برداری را دشوارتر می کند - نه غیرممکن. بر اساس هشداری که Eclypsium در این هفته منتشر شد، اندازهگیری تأثیر این آسیبپذیری دشوار است، زیرا کاربران آسیبدیده احتمالاً نشانههایی از سازش را نخواهند دید.

پل اسادوریان، مبشر امنیتی اصلی در Eclypsium میگوید: «اگر مهاجمی بتواند جای پای خود را به دست آورد، ممکن است شرکتها نابینا شوند، زیرا یک حمله موفقیتآمیز به این معنی است که مهاجم تمام دفاعهای امنیتی سنتی شما را دور میزند. "آنها می توانند ورود به سیستم را خاموش کنند و اساساً به هر نوع اقدام متقابل دفاعی که ممکن است در سیستم داشته باشید دروغ بگویند تا به شما بگوید همه چیز خوب است."

اکنون که BlackLotus تجاری شده است، راه را برای توسعه محصولات مشابه هموار می کند. مارتین اسمولار، محقق بدافزار در ESET، میگوید: «ما انتظار داریم در آینده گروههای تهدید بیشتری را ببینیم که بای پسهای ایمن بوت را در زرادخانه خود بکار میبرند. "هدف نهایی هر عامل تهدید، تداوم روی سیستم است، و با پایداری UEFI، آنها می توانند بسیار مخفیانه تر از هر نوع دیگر پایداری در سطح سیستم عامل عمل کنند."

پچ کردن کافی نیست

اگرچه مایکروسافت بیش از یک سال پیش باتون دراپ را اصلاح کرد، گواهی نسخه آسیبپذیر همچنان معتبر است. با توجه به Eclypsium. مهاجمان با دسترسی به یک سیستم در معرض خطر می توانند یک بوت لودر آسیب پذیر را نصب کنند و سپس از آسیب پذیری سوء استفاده کنند و پایداری و سطح ممتازتری از کنترل را به دست آورند.

مایکروسافت لیستی از هش های رمزنگاری بوت لودرهای قانونی Secure Boot را نگه می دارد. برای جلوگیری از کارکردن بوت لودر آسیب پذیر، شرکت باید هش را باطل کند، اما این امر همچنین مانع از کارکرد سیستم های قانونی – هرچند بدون وصله – می شود.

اسدوریان میگوید: «برای رفع این مشکل، باید هشهای آن نرمافزار را لغو کنید تا به Secure Boot و فرآیند داخلی مایکروسافت بگویید که آن نرمافزار دیگر در فرآیند بوت معتبر نیست. آنها باید ابطال را صادر کنند، لیست ابطال را به روز کنند، اما این کار را انجام نمی دهند، زیرا این کار خیلی چیزها را خراب می کند.

Eclypsium در مشاوره خود گفت: بهترین کاری که شرکت ها می توانند انجام دهند این است که به طور منظم لیست های ابطال و سفت افزار خود را به روز کنند و نقاط پایانی را برای نشانه هایی که مهاجمان تغییراتی انجام داده اند را نظارت کنند.

اسمولار ESET که تحقیقات قبلی را رهبری کرد به بلک لوتوس، در بیانیه اول مارس گفت انتظار افزایش بهره برداری

او گفت: «تعداد کم نمونههای بلک لوتوس، هم از منابع عمومی و هم از تله متری خود، ما را به این باور رسانده است که هنوز تعداد زیادی از عوامل تهدید شروع به استفاده از آن نکردهاند.» ما نگران این هستیم که اگر این بوت کیت به دست گروههای جرمافزار برسد، بر اساس استقرار آسان بوتکیت و قابلیتهای گروههای جرمافزار برای انتشار بدافزار با استفاده از باتنتهایشان، همه چیز به سرعت تغییر خواهد کرد.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://www.darkreading.com/threat-intelligence/blacklotus-secure-boot-bypass-malware-set-to-ramp-up

- :است

- $UP

- 1

- 7

- a

- توانایی

- قادر

- درباره ما

- دسترسی

- مطابق

- ACER

- عمل

- فعالیت

- بازیگران

- اضافی

- مشاوره

- پس از

- عاملان

- معرفی

- اجازه می دهد تا

- هر چند

- تحلیل

- و

- برنامه های

- هستند

- دور و بر

- انبار مهمات

- AS

- At

- حمله

- در دسترس

- مستقر

- اساس

- BE

- زیرا

- قبل از

- باور

- بهترین

- بوت نت ها

- شکستن

- by

- CAN

- قابلیت های

- گواهی نامه

- زنجیر

- تغییر دادن

- رمز

- تجارت

- شرکت

- شرکت

- سازش

- در معرض خطر

- علاقمند

- در نظر گرفته

- کنترل

- میتوانست

- ایجاد

- رمزنگاری

- امنیت سایبری

- تاریک

- وب سایت تیره

- دهه

- دفاعی

- بخش

- اداره امنیت میهن

- گسترش

- پروژه

- مشکل

- مشکل

- عمل

- پیش نویس

- راندن

- قطره

- پیش از آن

- آسان برای استفاده

- تلاش

- تضمین می کند

- اساسا

- رسوایی

- حتی

- هر

- همه چیز

- اجرا کردن

- انتظار

- کارشناسان

- بهره برداری

- بهره برداری

- ویژگی

- پیدا کردن

- شرکت

- نام خانوادگی

- رفع

- نقص

- به دنبال

- برای

- مبانی

- چارچوب

- از جانب

- کاملا

- اساسی

- آینده

- به دست آوردن

- دریافت کنید

- گرفتن

- هدف

- خوب

- گروه ها

- دست ها

- سخت

- هارد دیسک

- مخلوط

- آیا

- وطن

- امنیت میهن

- HTTPS

- تأثیر

- غیر ممکن

- in

- گنجاندن

- افزایش

- نشانه ها

- الهام بخشیدن

- نصب

- تمامیت

- رابط

- داخلی

- معرفی

- موضوع

- مسائل

- IT

- ITS

- JPG

- نوع

- شناخته شده

- لپ تاپ

- لپ تاپ

- منجر می شود

- سطح

- احتمالا

- لینوکس

- فهرست

- لیست

- بار

- بارکننده

- دیگر

- خیلی

- کم

- پایین ترین سطح

- دستگاه

- ساخته

- حفظ

- باعث می شود

- نرم افزارهای مخرب

- مدیریت

- بسیاری

- مارس

- مارس 1

- مارتین

- حداکثر عرض

- به معنی

- اندازه

- مایکروسافت

- قدرت

- حالت

- تغییرات

- مانیتور

- بیش

- نیاز

- طبیعی

- عدد

- گرفتن

- of

- پیشنهادات

- خوب

- on

- ONE

- کار

- عملیاتی

- سیستم عامل

- اصلی

- OS

- دیگر

- خود

- وصله

- پل

- اصرار

- افلاطون

- هوش داده افلاطون

- PlatoData

- جلوگیری از

- قبلی

- اصلی

- ممتاز

- روند

- برنامه

- عمومی

- منتشر شده

- انتشار

- به سرعت

- رمپ

- سریعا

- RE

- دلیل

- تازه

- منظم

- بقایای

- گزارش

- پژوهشگر

- محققان

- مسئوليت

- در حال اجرا

- s

- سعید

- می گوید:

- امن

- تیم امنیت لاتاری

- سرور

- تنظیم

- باید

- به طور قابل توجهی

- نشانه ها

- مشابه

- نرم افزار

- برخی از

- منبع

- منابع

- گسترش

- آغاز شده

- راه افتادن

- موفق

- چنین

- عرضه

- زنجیره تامین

- سیستم

- سیستم های

- هدف قرار

- اهداف

- پیشرفته

- که

- La

- آینده

- شان

- اشیاء

- این هفته

- تهدید

- بازیگران تهدید

- جدول زمانی

- به

- سنتی

- اعتماد

- چارچوب اعتماد

- دور زدن

- نهایی

- یکپارچه

- بروزرسانی

- یو پی اس

- us

- کاربران

- تصدیق

- نسخه

- آسیب پذیری ها

- آسیب پذیری

- آسیب پذیر

- هشدار

- مسیر..

- وب

- هفته

- که

- در حین

- WHO

- اراده

- پنجره

- با

- کارگر

- خواهد بود

- سال

- شما

- شما

- زفیرنت

- صفر

- اعتماد صفر