کارشناسان میگویند که پوستههای وب، یک نوع رایج ابزار پس از بهرهبرداری که رابط کاربری آسانی را برای صدور دستورات به سرور آسیبدیده فراهم میکند، بهطور فزایندهای محبوب شدهاند، زیرا مهاجمان بیشتر از فضای ابری آگاه میشوند.

اخیراً یک پوسته وب معروف به WSO-NG دیده شده است که سایت ورود خود را به عنوان یک صفحه 404 "Page Not Found" پنهان می کند، اطلاعاتی را در مورد اهداف بالقوه از طریق سرویس های قانونی مانند VirusTotal جمع آوری می کند و متادیتاهای مربوط به خدمات وب آمازون را به عنوان یک مسیر اسکن می کند. شرکت مدیریت اینترنتی Akamai در مورد سرقت اعتبار توسعه دهندگان اظهار داشت تحلیلی که در 22 نوامبر ارسال شد. پوستههای وب دیگر توسط باجافزارهای Cl0p و C3RB3R مستقر شدهاند که دومی از سرورهایی که سرور سازمانی Atlassian Confluence را در آن استفاده میکنند، استفاده میکنند. یک کمپین استثمار جمعی زودتر این ماه

Maxim Zavodchik، مدیر تحقیقات تهدید در Akamai می گوید، پوسته های وب به روشی آسان برای صدور دستورات به سرورهای در معرض خطر تبدیل شده اند، زیرا مهاجمان به طور فزاینده منابع ابری را هدف قرار می دهند.

او میگوید: «امروزه، سطح حملهای که برنامههای کاربردی وب – نه فقط APIها – اجازه میدهند، واقعاً بزرگ است. بنابراین هنگامی که از یک آسیبپذیری وب سوء استفاده میکنید، سادهترین گام بعدی، استقرار یک پلتفرم وب خواهد بود - یک ایمپلنت، چیزی که باینری نیست، اما به همان زبان وب سرور صحبت میکند.

Akamai پس از استفاده از WSO-NG در یک کمپین عظیم بر روی WSO-NG تمرکز کرد فروشگاه های تجارت الکترونیک Magento 2 را هدف قرار می دهد، اما گروه های دیگر از پوسته های وب متفاوت استفاده می کنند. به عنوان مثال، گروه باجافزار Cl0p پس از بهرهبرداری از آسیبپذیریهای Kiteworks Accellion FTA در سال 2020 و سرویس انتقال فایل مدیریتشده MOVEit Progress Software در ماه می، پوستههای وب DEWMODE و LEMURLOOT را حذف کرد. تجزیه و تحلیل ژوئن 2023 توسط شرکت شبکه F5.

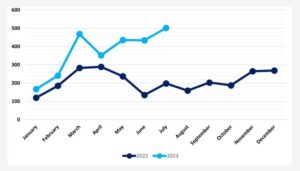

در سال 2021، مایکروسافت خاطرنشان کرد که استفاده از پوسته های وب به طور چشمگیری افزایش یافته است، به طوری که شرکت شاهد تقریبا دو برابر برخورد پوسته های وب در سرورهای نظارت شده در مقایسه با سال قبل، شرکت بوده است. در یک تحلیل بیان شده است. داده های جدیدتر در دسترس نیست.

پوستههای وب به مهاجمان اجازه میدهند تا دستوراتی را روی سرورها اجرا کنند تا دادهها را سرقت کنند یا از سرور به عنوان [یک سکوی پرتاب برای فعالیتهای دیگر مانند سرقت اعتبار، جابجایی جانبی، استقرار بارهای اضافی یا فعالیت دست روی صفحهکلید استفاده کنند، در حالی که به مهاجمان اجازه میدهد تا مایکروسافت در تجزیه و تحلیل خود اظهار داشت: در یک سازمان آسیب دیده باقی بمانید.

یواشکی و ناشناس

یکی از دلایلی که مهاجمان به پوسته های وب روی آورده اند، توانایی آنها برای ماندن در زیر رادار است. شناسایی پوسته های وب با تکنیک های تجزیه و تحلیل استاتیک دشوار است، زیرا فایل ها و کدها به راحتی قابل تغییر هستند. Zavodchik Akamai میگوید علاوه بر این، ترافیک پوسته وب - چون فقط HTTP یا HTTPS است - مستقیماً با هم ترکیب میشود و تشخیص آن را با تجزیه و تحلیل ترافیک دشوار میکند.

او میگوید: «آنها در پورتهای یکسانی ارتباط برقرار میکنند، و این فقط صفحه دیگری از وبسایت است». "این مانند بدافزار کلاسیک نیست که اتصال را از سرور به مهاجم باز کند. مهاجم فقط وب سایت را مرور می کند. هیچ اتصال مخربی وجود ندارد، بنابراین هیچ ارتباط غیرعادی از سرور به مهاجم منتقل نمی شود.

علاوه بر این، از آنجایی که پوسته های وب خارج از قفسه بسیار زیادی وجود دارد، مهاجمان می توانند بدون توجه به هویت مدافعان از آنها استفاده کنند. به عنوان مثال، پوسته وب WSO-NG در GitHub در دسترس است. و کالی لینوکس منبع باز است. این یک توزیع لینوکس است که بر روی ارائه ابزارهای آسان برای استفاده برای تیم های قرمز و عملیات تهاجمی تمرکز دارد و 14 پوسته وب مختلف را فراهم می کند که به آزمایش کنندگان نفوذ توانایی آپلود و دانلود فایل ها، اجرای دستورات، و ایجاد و پرس و جو پایگاه داده ها و آرشیوها را می دهد.

Zavodchik میگوید: «وقتی بازیگران تهدید APT … از ایمپلنتهای باینری طراحیشده مخصوص به پوستههای وب – یا پوستههای وب خودشان یا برخی پوستههای وب عمومی – حرکت میکنند، هیچکس نمیتواند آن عوامل را به گروههای خاص نسبت دهد».

با هوشیاری مشکوک دفاع کنید

بهترین دفاع، نظارت بر ترافیک وب برای الگوهای مشکوک، پارامترهای URL غیرعادی، و URL ها و آدرس های IP ناشناخته است. مالکوم هیث، محقق ارشد تهدیدات در F5 Networks، در پستی در ماه ژوئن در پوسته های وب نوشت، تأیید یکپارچگی سرورها نیز یک تاکتیک دفاعی کلیدی است.

این شرکت اظهار داشت: "نظارت محتوای دایرکتوری نیز رویکرد خوبی است، و برخی برنامهها وجود دارند که میتوانند بلافاصله تغییرات در فهرستهای نظارت شده را شناسایی کرده و تغییرات را بهطور خودکار برگردانند." "علاوه بر این، برخی از ابزارهای دفاعی امکان تشخیص ایجاد فرآیند غیرعادی را فراهم می کنند."

روش های دیگر شامل تمرکز بر تشخیص دسترسی اولیه و استقرار یک پوسته وب است. فایروال های برنامه های کاربردی وب (WAF) با توانایی خود برای مشاهده جریان های ترافیکی، همچنین اقدامات دفاعی محکمی هستند.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/cloud/web-shells-sophistication-stealth-persistence

- :است

- :نه

- 14

- 2020

- 2021

- 2023

- 7

- a

- توانایی

- درباره ما

- دسترسی

- مطابق

- فعالیت ها

- فعالیت

- بازیگران

- اضافه

- اضافی

- علاوه بر این

- آدرس

- تحت تاثیر قرار

- پس از

- اجازه دادن

- اجازه دادن

- اجازه می دهد تا

- همچنین

- آمازون

- آمازون خدمات وب

- an

- تحلیل

- و

- دیگر

- رابط های برنامه کاربردی

- کاربرد

- برنامه های کاربردی

- روش

- APT

- بایگانی

- هستند

- AS

- At

- حمله

- بطور خودکار

- در دسترس

- به عقب

- BE

- زیرا

- شدن

- بوده

- بهترین

- مخلوط

- اما

- by

- کمپین بین المللی حقوق بشر

- CAN

- تبادل

- کلاسیک

- ابر

- رمز

- مشترک

- ارتباط

- شرکت

- مقایسه

- در معرض خطر

- تلاقی

- ارتباط

- اتصالات

- محتوا

- میتوانست

- ایجاد

- ایجاد

- اعتبار

- مجوزها و اعتبارات

- داده ها

- پایگاه های داده

- مدافعان

- دفاعی

- گسترش

- مستقر

- گسترش

- تشخیص

- کشف

- توسعه دهندگان

- مختلف

- مدیر

- دایرکتوری

- توزیع

- دو برابر

- دانلود

- به طور چشمگیری

- کاهش یافته است

- تجارت الکترونیک

- پیش از آن

- آسان ترین

- ساده

- آسان برای استفاده

- هر دو

- سرمایه گذاری

- مثال

- اجرا کردن

- وجود داشته باشد

- کارشناسان

- بهره برداری

- سوء استفاده قرار گیرد

- بهره برداری از

- عوامل

- پرونده

- فایل ها

- فایروال ها

- شرکت

- جریانها

- متمرکز شده است

- تمرکز

- پیروی

- برای

- یافت

- از جانب

- افزایش

- باندها

- جمع آوری

- GitHub

- دادن

- Go

- خوب

- گروه

- گروه ها

- رشد کرد

- بود

- سخت

- آیا

- he

- HTTP

- HTTPS

- هویت

- بلافاصله

- in

- شامل

- به طور فزاینده

- اطلاعات

- اول

- نمونه

- تمامیت

- رابط

- اینترنت

- IP

- آدرس های IP

- موضوع

- صدور

- IT

- ITS

- JPG

- ژوئن

- تنها

- کلید

- شناخته شده

- زبان

- بزرگ

- راه اندازی

- قانونی

- پسندیدن

- لینوکس

- ورود

- نگاه کنيد

- ساخت

- نرم افزارهای مخرب

- اداره می شود

- مدیریت

- بسیاری

- توده

- عظیم

- اصل

- ممکن است..

- معیارهای

- متاداده

- روش

- مایکروسافت

- تغییر

- نظارت

- نظارت بر

- ماه

- بیش

- علاوه بر این

- حرکت

- جنبش

- تقریبا

- شبکه

- شبکه

- بعد

- نه

- اشاره کرد

- نوامبر

- of

- خاموش

- توهین آمیز

- on

- ONE

- باز کن

- منبع باز

- عملیات

- or

- کدام سازمان ها

- دیگر

- خود

- لایی

- با ما

- پارامترهای

- مسیر

- الگوهای

- نفوذ

- اصرار

- سکو

- افلاطون

- هوش داده افلاطون

- PlatoData

- محبوب

- بنادر

- پست

- + نوشته شده در

- پتانسیل

- قبلا

- روند

- برنامه ها

- پیشرفت

- فراهم می کند

- ارائه

- رادار

- باجافزار

- RE

- واقعا

- دلیل

- اخیر

- تازه

- قرمز

- مربوط

- تحقیق

- پژوهشگر

- منابع

- به ترتیب

- راست

- نورد

- دویدن

- در حال اجرا

- s

- همان

- گفتن

- می گوید:

- پویش

- مشاهده

- مشاهده گردید

- ارشد

- سرور

- سرور

- سرویس

- خدمات

- صدف

- سایت

- So

- نرم افزار

- جامد

- برخی از

- چیزی

- پیچیدگی

- منبع

- مخصوصاً

- خاص

- اظهار داشت:

- ایستا

- ماندن

- نهان

- گام

- چنین

- سطح

- مشکوک

- طراحی شده

- صورت گرفته

- مذاکرات

- هدف

- اهداف

- تیم ها

- تکنیک

- تسترها

- که

- La

- سرقت

- شان

- آنها

- آنجا.

- آنها

- این

- کسانی که

- تهدید

- بازیگران تهدید

- از طریق

- به

- امروز

- ابزار

- ابزار

- ترافیک

- انتقال

- نوع

- زیر

- ناشناخته

- URL

- استفاده کنید

- تایید

- آسیب پذیری ها

- آسیب پذیری

- بود

- مسیر..

- وب

- برنامه تحت وب

- برنامه های وب

- وب سرور

- خدمات وب

- ترافیک وب

- سایت اینترنتی

- چه زمانی

- که

- در حین

- اراده

- با

- بدون

- نوشت

- سال

- شما

- زفیرنت