زمان خواندن: 5 دقیقه

زمان خواندن: 5 دقیقه

در چند هفته اول سال 2018، مجرمان سایبری پنج دانشگاه، 23 شرکت خصوصی و چندین سازمان دولتی را هدف قرار دادند. با وجود جدید، پیچیده انواع بدافزار مهاجمان استفاده کردند، آنها قادر به نفوذ به دفاع کومودو نبودند.

مجرمان سایبری سعی کردند زنجیره ای پیچیده برای دور زدن وسایل امنیتی فنی و فریب هوشیاری انسان بسازند.

تحلیلگران کومودو آزمایشگاه های تحقیقاتی تهدید اشاره کرد که هکرها بدافزار را از طریق مسیر معمول به عنوان پیوست ایمیل ارسال نکردند، بلکه سعی کردند آن را در چندین لایه استتار کنند. ابتدا، ایمیل فیشینگ به عنوان پیامی از طرف FedEx پنهان شد. همانطور که اسکرین شات نشان می دهد، این پیام از ترفندهای مهندسی اجتماعی حیله گر برای ایجاد کلیک کاربر بر روی پیوند مخرب استفاده می کند. دوم، خود پیوند مخرب نیز به خوبی پنهان شده است - به عنوان یک پیوند در Google Drive. این ترفندها توانست بسیاری از کاربران را فریب دهد.

هنگامی که کاربر روی پیوند کلیک می کند، سایت مهاجم در مرورگر خود باز می شود و فایل مخرب "Lebal copy.exe" برای دانلود باز می شود. به نوار آدرس توجه ویژه ای داشته باشید: همانطور که می بینید، "secure"، "https" و "drive.google.com" در آنجا وجود دارند، بنابراین حتی یک کاربر هوشیار امنیتی ممکن است متوجه چیز مشکوکی نشود و آن را برای یک سایت قابل اعتماد انتخاب کند. . در واقع، چگونه کسی می تواند بداند که به چیزی با "google.com" در نوار آدرس اعتماد ندارد؟ اما… واقعیت غمگین است. برای بسیاری، باورش سخت است، اما مجرمان سایبری ماهر از drive.google.com برای قرار دادن خود استفاده می کنند. بدافزار فیشینگ. و این مورد یک حادثه مجزا نیست، بنابراین Google - و همچنین بسیاری از سرویسهای ذخیرهسازی ابری دیگر - قطعاً باید اقدامات فوری برای حل این مشکل انجام دهد. حداقل، آنها باید در زمان واقعی ثابت ارائه دهند بدافزار را بررسی می کند. این به کاهش فعالیت های مخرب این نوع کمک می کند.

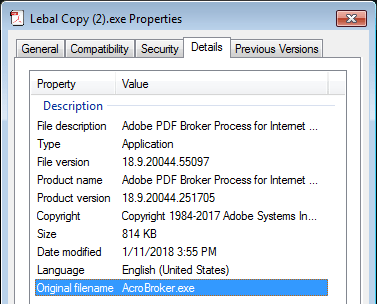

همچنین لازم به ذکر است، فایل مخرب نیز به سختی پنهان می شود - به عنوان یک سند Adobe Acrobat. این نه تنها نمادی شبیه به فایلهای pdf دارد، بلکه حتی اطلاعات نسخه فایل را نیز دارد:

البته، همه موارد فوق فریبنده است: "کپی Lebal" بدافزار خطرناکی است که به دنبال کشف اسرار شماست.

«lebal_copy.exe» دقیقاً چه کاری می تواند با رایانه شما انجام دهد؟

تحلیلگران Comodo نوع فایل را به عنوان Trojan تعریف کردند (TrojWare.Win32.Pony.IENG و TrojWare.MSIL.Injector.~SHI، به طور دقیق) - بدافزاری که برای سرقت اطلاعات ایجاد شده است.

اما چه نوع اطلاعاتی؟

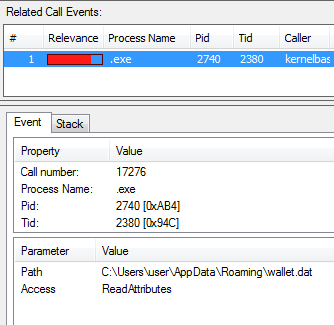

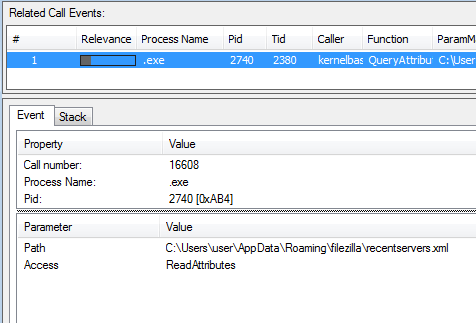

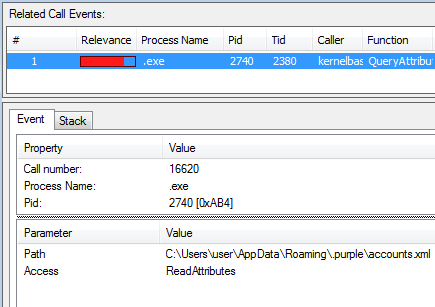

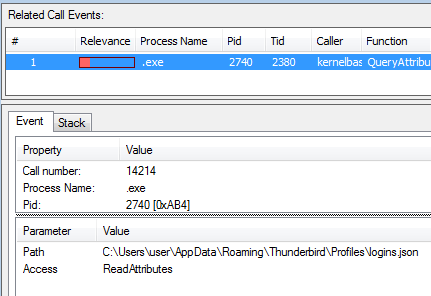

دانلود شده، بدافزار نسخه سیستم عامل و برنامه های کاربردی را که روی یک ماشین قربانی اجرا می شود، پیدا می کند. سپس دادههای خصوصی از مرورگرهای کاربر، از جمله کوکیها و اعتبارنامهها را میدزدد و به دنبال اطلاعاتی درباره ایمیلها و مشتریان پیامرسان فوری میگردد. سپس اعتبار را از مشتریان FTP مانند FileZilla یا WinSCP میگیرد و تلاش میکند تا کیف پولهای ارزهای دیجیتال مانند بیتکوین یا الکتروم را پیدا کرده و به آنها دسترسی داشته باشد. به طور خلاصه، هر چیزی را که می تواند از یک ماشین قربانی استخراج کند، می گیرد. در نهایت، با سرور فرمان و کنترل مجرمان سایبری ارتباط برقرار می کند و تمام اطلاعات جمع آوری شده را به مهاجمان می دهد. همچنین سعی می کند ابزارهای دفاعی سیستم عامل را خاموش کند و خود را از آن پنهان کند ابزارهای ضد بدافزار به روش های مختلف پیچیده

همانطور که تحلیلگران Comodo فاش کردند، این حمله، با هدف 30 سرور ایمیل، از یک آدرس IP 177.154.128.114 و دامنه dpsp.com.br از سائو پائولو، برزیل ارائه شده است. همه 328 ایمیل فیشینگ در یک روز ارسال شدند - 8 ژانویه.

فاتح اورهان، رئیس آزمایشگاه تحقیقاتی Comodo Threat میگوید: «ایمیلهای فیشینگ پیچیدهتر و دقیقتر میشوند. مجرمان سایبری به طور فعال روشهای جدیدی را ابداع میکنند تا کاربران را فریب دهند تا روی پیوند طعمه کلیک کنند. همانطور که از مثال بالا می بینیم، تشخیص یک فایل یا پیوند مخرب، حتی برای a، چندان آسان نیست امنیت سایبری کاربر آگاه به همین دلیل است که برای اطمینان از امنیت امروز، شرکت ها نه تنها باید افراد را برای مهارت های هوشیاری امنیت سایبری آموزش دهند، بلکه باید از ابزارهای حفاظت فنی قابل اعتماد نیز استفاده کنند. اشیاء این حمله تحت تأثیر قرار نگرفتند. فقط به این دلیل که آنها از قبل آماده شده بودند: با محافظت از شبکه های خود با اطلاعات Comodo. و این تصمیم درستی بود، زیرا جلوگیری از حمله بسیار آسان تر از غلبه بر عواقب آن است.

با Comodo امن زندگی کنید!

تجزیه و تحلیل فنی

نام فایل: Lebal copy.exe

Sample SHA1: e26e12ed8a5944b1dbefa3dbe3e5fc98c264ba49

تاریخ: 11 2018 ژانویه

1. خلاصه

این فایل یک فایل اجرایی قابل حمل 814 کیلوبایتی است که سعی می کند جعل سند Adobe Acrobat جعل کند تا کاربر را برای اجرای آن فریب دهد. برای قابل قبول بودن بیشتر، با نماد یک فایل pdf. و اطلاعات نسخه فایل جعلی پنهان شده است:

2. تحلیل رفتار

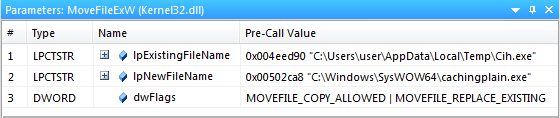

پس از اجرا، tmp.exe را حذف می کند (SHA1: 0e9f43124e27fd471df3cf2832487f62eb30e1c) و MSBuild.exe را کپی می کند.

قابل اجرا از ویندوز به صورت exe.

هدف از کپی کردن MSBuild.exe اجرای و تزریق آن با دستورالعمل های خود بدافزار است. از آنجایی که به صورت دیجیتالی با گواهی "شرکت مایکروسافت" امضا شده است، برخی از برنامه های امنیتی ممکن است اقدامات آن را مجاز کنند، بنابراین به بدافزار اجازه می دهند به میل خود به اینترنت و منابع محلی دسترسی پیدا کند.

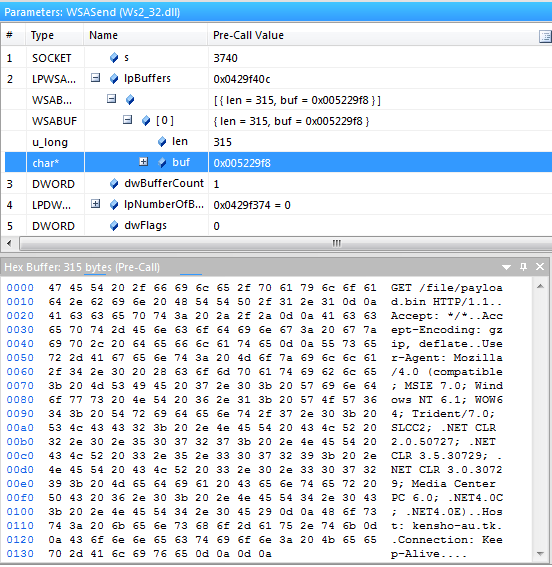

پس از انجام تزریق، بدافزار فایل kensho-au.tk/file/payload.bin را دانلود می کند، آن را به WinNtBackend-1751449698485799.tmp.exe (SHA1: 5245079fe71977c89915f5c00.tmp.exe) منتقل می کند.

این به مهاجم اجازه میدهد تا بهروزرسانیهای مداوم و اجزای جدید را به بدافزار ارائه دهد یا بدافزار اضافی را روی میزبان در معرض خطر نصب کند.

هدف اصلی بدافزار سرقت اطلاعات حساس است. سعی می کند داده های زیر را جمع آوری کند:

- داده های خصوصی از مرورگرهای وب، از جمله کوکی ها و اعتبارنامه ورود؛

- کیف پول های ارز دیجیتال مانند بیت کوین یا الکتروم؛

- اعتبار از مشتریان شناخته شده (s)ftp مانند FileZilla یا WinSCP.

- حساب های پیام رسان فوری؛

- حساب های مشتریان ایمیل (Thunderbird و Outlook):

داده های جمع آوری شده به http://datacntrsecured.com/securityfilesdoc/gate.php ارسال می شود

3. نتیجه

این بدافزار برای استخراج هر چه بیشتر اطلاعات خصوصی برای اهداف مختلف مخرب ایجاد شده است، به عنوان مثال:

- از حساب های ایمیل دزدیده شده می توان برای ارسال پیام های اسپم استفاده کرد.

- اعتبار ftp به وب سایت ها دسترسی می دهد تا آنها را در معرض خطر قرار دهد.

– حسابهای ارز دیجیتال را میتوان بلافاصله نقد کرد.

هر گونه اطلاعات دزدیده شده می تواند توسط مجرمان سایبری مورد استفاده قرار گیرد، در صورتی که کاربران آسیب دیده اقدامات متقابل مناسب را به موقع انجام ندهند.

4. شاخص های سازش

– وجود فایل exe در پوشه %temp%.

– وجود فایل tmp.exe در پوشه %temp%.

– وجود فایل WinNtBackend-2955724792077800.tmp.exe در پوشه %temp%

5. تشخیص

نرم افزارهای مخرب توسط محصولات Comodo با نام TrojWare.Win32.Pony.IENG و TrojWare.MSIL.Injector شناسایی می شود.~SHI

منابع مرتبط:

نرم افزار آنتی ویروس برای کامپیوتر

آنتی ویروس برای لینوکس (کامپیوتر)

آزمایش رایگان را شروع کنید کارت امتیازی امنیتی فوری خود را به صورت رایگان دریافت کنید

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://blog.comodo.com/comodo-news/comodo-protects-five-universities-new-malware-steals-data/

- 11

- 2018

- a

- قادر

- درباره ما

- بالاتر

- دسترسی

- حساب ها

- اقدامات

- فعالانه

- فعالیت

- واقعا

- اضافی

- نشانی

- خشت

- پیشرفت

- پیشرفته

- معرفی

- اجازه می دهد تا

- تحلیلگران

- و

- آنتی ویروس

- هر کس

- برنامه های کاربردی

- مناسب

- حمله

- تلاشها

- توجه

- به عقب

- طعمه

- بار

- زیرا

- شدن

- باور

- بیت کوین

- بلاگ

- برزیل

- مرورگر

- مرورگرهای

- ساختن

- صدا

- مورد

- گواهی نامه

- زنجیر

- مشتریان

- ابر

- فضای ذخیره ابری

- جمع آوری

- COM

- نظر

- شرکت

- بغرنج

- اجزاء

- سازش

- در معرض خطر

- کامپیوتر

- ارتباط

- عواقب

- ثابت

- مداوم

- بیسکویت ها

- کپی برداری

- مقابله با

- دوره

- ایجاد شده

- مجوزها و اعتبارات

- کریپتو کارنسی (رمز ارزها )

- کیف پول cryptocurrency

- برش

- مجرمان سایبری

- امنیت سایبری

- خطرناک

- داده ها

- روز

- تصمیم

- دفاع

- مشخص

- قطعا

- با وجود

- شناسایی شده

- DID

- دیجیتالی

- تمیز دادن

- سند

- دامنه

- دانلود

- دانلود

- راندن

- قطره

- در طی

- پست الکترونیک

- آسان تر

- الکتروم

- پست الکترونیک

- ایمیل

- مهندسی

- حصول اطمینان از

- حتی

- واقعه

- همه چیز

- کاملا

- مثال

- اجرا می کند

- عصاره

- کمی از

- پرونده

- فایل ها

- سرانجام

- پیدا می کند

- نام خانوادگی

- پیروی

- رایگان

- از جانب

- تولید می کنند

- دریافت کنید

- دادن

- گوگل

- دولت

- هکرها

- سخت

- سر

- کمک

- پنهان شدن

- میزبان

- چگونه

- HTTPS

- انسان

- ICON

- بلافاصله

- نهفته

- in

- حادثه

- از جمله

- شاخص ها

- اطلاعات

- نصب کردن

- نمونه

- فوری

- دستورالعمل

- اطلاعات

- اینترنت

- IP

- IP آدرس

- جدا شده

- IT

- خود

- ژان

- ژانویه

- نوع

- دانستن

- شناخته شده

- آزمایشگاه

- لایه

- اجازه دادن

- ارتباط دادن

- لینوکس

- محلی

- مطالب

- دستگاه

- اصلی

- باعث می شود

- نرم افزارهای مخرب

- بسیاری

- حداکثر عرض

- به معنی

- پیام

- پیام

- رسول

- روش

- قدرت

- حد اقل

- بیش

- حرکت می کند

- نام

- نیاز

- شبکه

- جدید

- اشاره کرد

- اشیاء

- ONE

- باز می شود

- سفارش

- سازمان های

- OS

- دیگر

- چشم انداز

- غلبه بر

- خود

- پل

- پارامترهای

- عبور می کند

- پرداخت

- PC

- مردم

- انجام

- فیشینگ

- پی اچ پی

- دادن

- افلاطون

- هوش داده افلاطون

- PlatoData

- ممکن

- دقیق

- آماده شده

- حضور

- در حال حاضر

- جلوگیری از

- خصوصی

- شرکت های خصوصی

- اطلاعات خصوصی

- مشکل

- محصولات

- حفاظت

- حفاظت

- ارائه

- ارائه

- کشد

- هدف

- اهداف

- زمان واقعی

- واقعیت

- پالوده

- مربوط

- قابل اعتماد

- برداشت

- تحقیق

- منابع

- نشان داد

- مسیر

- دویدن

- در حال اجرا

- سائو

- سائو پائولو

- کارت امتیازی

- دوم

- امن

- تیم امنیت لاتاری

- حساس

- سرور

- خدمات

- چند

- کوتاه

- باید

- نشان می دهد

- امضاء شده

- مشابه

- سایت

- ماهر

- مهارت ها

- So

- آگاهی

- مهندسی اجتماعی

- نرم افزار

- حل

- برخی از

- چیزی

- مصنوعی

- اسپم

- ویژه

- سرقت می کند

- مراحل

- به سرقت رفته

- ذخیره سازی

- مشکوک

- گرفتن

- هدف قرار

- فنی

- موقت

- La

- شان

- تهدید

- زمان

- به

- امروز

- قطار

- تروجان

- اعتماد

- قابل اعتماد

- دور زدن

- دانشگاه ها

- به روز رسانی

- فوری

- استفاده کنید

- کاربر

- کاربران

- استفاده

- تنوع

- مختلف

- نسخه

- از طريق

- قربانی

- کیف پول

- راه

- وب

- مرورگرهای وب

- وب سایت

- هفته

- غربی

- چی

- چه شده است

- اراده

- پنجره

- جهان

- خواهد بود

- شما

- شما

- زفیرنت