Validator Security: Ensimmäinen askel PoS:n hyödyntämiseen

Hajauttaminen on PoS-lohkoketjujen sydän. Tietoturvan hajauttaminen, konsensus, reskontratallennus ja tapahtumien validointi takaavat verkon ja lohkoketjun turvallisuuden.

Lohkoketju on vain yhtä turvallinen kuin sen lohkon luomismekanismi.

Todistus panoksesta on mekanismi, jossa ketjun tokeninhaltijat panostavat omistuksensa ansaitakseen kyvyn tehdä päätöksiä lohkoketjussa. Validation on nimi tälle lohkoketjun päätösprosessille. Validaattori pohjimmiltaan tarkistaa tapahtumat ja joissakin tapauksissa äänestää myös lohkoketjun hallintopäätöksistä. Tästä syystä PoS-lohkoketju luottaa validaattoreihinsa uusien lohkojen validoinnissa ja luomisessa sekä toimintasuojauksessa lohkoketjun ylläpitämiseksi.

Validaattori on solmu, joka on panostanut tarpeeksi omistuksia ansaitakseen vahvistusoikeudet. Omaisuus voi olla yksinomaan solmun omistuksessa tai lainattu joiltakin muilta solmuilta, jotka eivät suoraan validoi. Vaarallinen validaattori on riski omalle omaisuudelleen, delegoidulle omaisuudelle ja myös verkolle. Siksi validaattorin turvallisuuden varmistaminen on ensiarvoisen tärkeää.

Asianmukainen Blockchain-valinta

Panostaminen on todellakin kannattavaa. Se on edellytys sen ymmärtämiselle, mikä sopii yhteen validaattorin vahvuuksien kanssa, jotta tilaisuudesta saadaan paras hyöty. Sopivan lohkoketjun arviointiin kuuluu monipuolinen analyysi.

Osallistumismahdollisuudet

Hyödynnä vahvuuksiasi

Etsi lohkoketjuja, jotka tukevat vahvuuksiasi. Infrastruktuurissa tai op-secissä hyvä validaattorin tulisi etsiä lohkoketjua sieltä, missä sitä halutaan. Älykkäitä sopimuksia käyttäville henkilöille tulisi valita ohjelmoitavaa panostusta tarjoava lohkoketju. Peliteorian ja taloustieteen asiantuntijoille sopivat vastaavat lohkoketjut. Validaattorin tulee rakentaa (erikseen) työkaluja vahvistaakseen vahvuuksiaan ja hyödyntääkseen niitä parhaalla mahdollisella tavalla.

Tutustu palkintojen ansaintavaihtoehtoihin

Panostaminen on ensitulon lähde PoS-lohkoketjussa. Sen avulla validaattori voi tarkistaa tapahtumat ja ansaita siitä kannustimia. Useimmilla lohkoketjuilla on kuitenkin myös muita tapoja ansaita kannustimia. Lohkoketjua valittaessa on otettava huomioon kannustinparadigmat, se voi sisältää äänestämisen ketjun hallintapäätöksistä, vaarantuneen tai kaksoisallekirjoituksen vahvistajan paljastamisen, verkon haavoittuvuuksien paljastamisen tai älykkään sopimuksen parantamisen.

Luettelo voi vaihdella lohkoketjun ja sen vahvistusprosessin mukaan.

Validaattorina on tärkeää ymmärtää nämä ja hyödyntää niitä kannustimien lisäämiseksi.

Verkkodynamiikka

Taloudelliset vaatimukset

Mikään ei tule ilmaiseksi, eikä PoS-lohkoketjun validointimahdollisuus ole poikkeus. Validaattorin asettamiseksi ota huomioon laitteisto-, työvoima- ja lohkoketjun valuuttakustannukset.

Validaattori tarvitsee muistia reskontojen lataamiseen, joten pilvitallennusratkaisuja datakeskuksen hallintaan ja ohjelmistoratkaisuja validaattorin hallintaan ja suorittamiseen.

Seuraavaksi jonossa on työvoima, nämä ovat validaattorit ja tiimin jäsenet, jotka käsittelevät ennennäkemättömät tapaukset ja pysyvät hereillä 24x7x365. tämä on yleensä rotaatiotiimi.

Lopuksi on laitteisto, jota ilman mitään ei voida saavuttaa. validaattorin on tarkistettava myös paikalliset laitteistokustannukset ja kustannukset, jotka aiheutuvat verkon pääsykerroksen ja avaintenhallintakerroksen (käsitelty alla) erottamisesta validaattorista.

Edellä mainittujen kustannusten lisäksi tarvitaan asiantuntijoiden tai palveluntarjoajien tiimiä, joka käsittelee sääntely- ja oikeudellisia kysymyksiä niiden ilmaantuessa. He käsittelevät myös verotus- ja provisiomaksuja.

Mikä tärkeintä, validaattori tarvitsee panostaakseen omaisuutta, ja minkä tahansa lohkoketjun omaisuuden voi omistaa joko olemalla pitkäaikainen avustaja älykkäiden sopimusten tai valkoisen paperin vaiheista tai käyttämällä fiatia ostamaan stakaloitavaa kryptovaluuttaa/tokenia panoksiin.

Kustannusten ymmärtäminen on välttämätöntä, jotta voidaan arvioida lohkoketjun konsensusmekanismiin osallistumisen kannattavuutta.

Leikkausmekanismit

Jokainen blockchain-verkko asettaa käyttöön joitain mekanismeja suojautuakseen kaikilta haitallisilta käytöksiltä. PoS-lohkoketjut käyttävät leikkausta, joka on panostetun omaisuuden takavarikointi tai jopa konsensusosallistumisen kieltäminen kaikissa toimissa, jotka voivat haitata lohkoketjun turvallisuutta.

Luokiteltu pääosin kahteen luokkaan: käyttöajan leikkaaminen ja leikkaaminen epäselväksi. Alla on joitain yleisimmistä leikkauskriteereistä:

- Validaattori, joka tuottaa kaksi samankorkuista lohkoa

- Validaattori lähettää virheellisen konsensusäänestyksen eli salakirjoituksella varmentaa tapahtuman, joka voi olla laiton tai lohkoketjun etujen vastainen.

- Validaattori ei toimi verkossa vaaditulla aikakaudella.

- Validaattorin kaksinkertainen kulutus havaitaan

- Muut verkon validaattorit osoittavat kaksoisallekirjoituksen tai validaattorin virheellisen suojauksen. Tämä on kuin palkkion asettamista validaattorin turvallisuuden yli.

- Valitettava tapahtuma, jossa validaattori joutuu hakkereiden joukkohyökkäyksien uhriksi. Hakkerit voivat antaa ristiriitaisia ääniä tai yksinkertaisesti aloittaa panoksen poistamisen, jolloin se poistuu validaattorin oikeuksista.

On olemassa lohkoketjuja, jotka toimivat "puhtaalla luottamus uskomuksella" eivätkä käytä leikkausta validaattorin eheyden ylläpitämiseksi, vaikka ei-toivotusta käytöksestä saattaa aiheutua muita rangaistuksia tai kielto lohkoketjusta.

Validaattori-arkkitehtuuri

Validaattorisolmun on ladattava lohkoketju ja pysyttävä aktiivisena verkossa pitkiä aikoja. Huipputason vaatimusarviointi paljastaa, että validaattori tarvitsee varmuuskopioita sähkökatkoksia, tallennustilaa ja verkkoa varten, ja saumattomat yhteysratkaisut, koska verkkoyhteydessä pysyminen on lohkoketjumaailmassa ensisijaista. Yleiset neuvot olla käyttämättä peruskehittäjäkonetta ja käyttää mieluummin pilvipohjaisia työkaluja validaattorin suorittamiseen ovat melko ilmeisiä, koska henkilö ei voi koskaan olla varma siitä, ettei hänen koneensa ole vaarantunut.

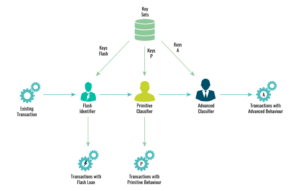

Alla on esimerkki validaattoriarkkitehtuurin prototyypistä sen perusteella, millaiseksi validointipalveluntarjoajat ovat kehittyneet vuosien varrella. Se kuvaa validaattorin kerrostamista, joka perustuu toiminnallisiin yksiköihin, joilla tulisi olla itsenäiset koneet ja pääsyominaisuudet.

Tarkoituksena on eristää validaattori verkosta verkkotason uhkien estämiseksi ja validaattorin suojaamiseksi palvelunestoilta tai massaleikkaushyökkäyksiltä. Toinen kerros on avainten hallintakerros tai etäallekirjoituksen luontimekanismi, joka erottaa avaintenhallinnan osallistuvasta tarkistajasta ja ottaa käyttöön toisen kerroksen suojaustarkistuksia varten ennen tapahtuman allekirjoittamista. Blogissa käsitellään avainhallintatarkastuksia lisää.

SLO:t ja SLA:t

Palvelutason tavoitteiden ja palvelutasosopimusten tulee täydentää toisiaan sujuvan validointitoiminnon varmistamiseksi.

Palvelutasosopimukset:

Nämä ovat vaatimuksia, jotka validaattori suostuu täyttämään kerran, kun hän valitaan tapahtumien tarkistamiseen. Tapahtuman varmentamisen lisäksi validoija voi jopa ehdottaa lohkoja ja äänestää muiden validoijien ehdottamien lohkojen puolesta.

Palvelutason tavoitteet:

Validaattorin on tiedettävä verkon ylläpitoprosessiin osallistumisen tavoitteet ja varmistettava, että heillä on riittävästi resursseja, käytettävissä olevia panoksia ja asetuksia. Validaattori, jonka ainoana tavoitteena on ansaita panostamalla enemmän, noudattaa erilaista toimintatapaa kuin joku, joka pyrkii pysymään verkossa turvallisuuden takaamiseksi. Vaikka ainoa validoija huolehtisi vain omasta omaisuustavoitteestaan, palveluntarjoajan on varmistettava, että myös delegaattorin tavoitteista huolehditaan.

Sen lisäksi, että tunnistetaan SLO- ja SLA-sopimukset ja se, että validaattorilla on kyky hallita molempia, on tärkeää varmistaa, että ne muodostavat toimivan liiton, jonka ansiosta validaattori voi pysyä aktiivisena ja ansaita palkintoja verkossa. Esimerkkinä voidaan mainita, että jos validaattori ei voi pysyä verkossa ennalta määritellyn kiinteän ajanjakson ajan, lohkoketju, jossa on leikkaus siitä, ettei se ole verkossa livenä, on itsemurha.

Triple Edged Security

Ainoa turvasääntö on estää rikkomukset tekemällä hyökkäyksen kustannuksista/ponnistuksista liian suuria verrattuna saatuihin hyötyihin. Tähän periaatteeseen perustuvan validaattorin turvallisuuteen liittyy kolme näkökohtaa, joita käsitellään alla:

Avaimen suojaus:

Blockchain-verkon avaimet pitävät sen turvassa. A avain on kryptografisesti luotu koodi, jota validaattorin on käytettävä toimintojensa suorittamiseen. Avaimen pitäminen suojattuna on kaikkien suojaustoimintojen tavoite validaattoritasolla. Lohkoketjuverkon kryptografiset avaimet ovat tiliavain ja konsensusavain. Se riippuu lohkoketjun kehityssäännöistä, ovatko molemmat samoja vai erilaisia.

Tiliavain on kylmäavain, jota käytetään hyvin harvoin, kun validointisolmu haluaa muuttaa yksityiskohtia, palkitsemisjärjestelmää, provisioaikataulua tai jopa kiertää konsensusta ryhmän jäsenten kesken. Tämä avain on suositeltavaa säilyttää verkon ulkopuolella kylmässä lompakossa. Tämä pitää sen turvallisena ja puolestaan validaattorina. Näiden laitteistolompakoiden on oltava ilmarakoisia ja niillä on oltava multisig-käyttöoikeus.

Konsensusavain on pikanäppäin. Sitä käytetään äänestämään transaktioiden puolesta, ehdottamaan tai allekirjoittamaan lohkoja ja jopa äänestämään lohkoketjun hallintopäätöksiä. Tätä avainta käytetään säännöllisesti jokaisessa tapahtumassa, joka menee validaattorin läpi. Konsensusavainta hallinnoivat ja ylläpitävät keskeiset suojausmekanismit.

Kolmannen osapuolen avaintenhallintaratkaisut:

- Mukautetut sovellukset avainten kirjaamiseen – Näillä on se haittapuoli, että ne eivät ole kovin saatavilla ja vaativat fyysistä läsnäoloa jokaisella pääsyllä. Tällaiset ratkaisut voivat olla hyödyllisiä kylmille näppäimille, mutta pikanäppäimet tarvitsevat enemmän nesteenhallintavaihtoehtoja.

- Enclave-ratkaisut avainten hallintaan– Nämä ovat avainarvopapereihin erikoistuneiden yritysten suunnittelemia laitteistoratkaisuja. Näitä voidaan käyttää pitäen mielessä, että tietoturvaa hallinnoi ja hoitaa kolmas osapuoli, joten validaattorin luottamuksen ratkaisuun tulee olla horjumaton ja validaattorin tulee pystyä hyödyntämään tarjottuja tiloja täysillä.

- Turvallisin on moniosainen avaintenhallintaratkaisu, jossa riippuvuus yhdestä pilvipalveluntarjoajasta poistetaan ja avain on osittain tallennettu useisiin lompakoihin. Avaimen käyttö edellyttää pääsyä jokaiseen lompakkoon. Näiden lompakon jakaminen tiimin jäsenten kesken lisää ihmislähtöistä turvallisuutta tällä tasolla.

Useat avainpäälliköt yhdistettynä erillisteknologioihin vahvistavat entisestään avaintenhallintajärjestelmien turvallisuutta. Keskeisten hallintatyökalujen käyttäminen takaa korkeamman turvallisuustason erikoistuneilta organisaatioilta.

Solmun suojaus:

Solmun suojaus on kaksiosainen prosessi. Ensimmäinen on fyysinen turvallisuus koneesta. Vaikka validoija käyttää pilvipalveluita osallistuakseen panostusprosesseihin, niihin pääsyyn käytetään jonkinlaista kannettavaa/tietokonejärjestelmää. Sen turvallisuuden varmistaminen on sitä käyttävän henkilön vastuulla. Toinen on suojaus kaikilta verkon hyökkääjiltä tai haitallisten käyttäjien kohdennettu palvelunestohyökkäys. Tätä varten lisätty verkon suojauskerros on olemassa, jotta vartijat välittävät tapahtuman verkossa estämään validaattoria saamasta suoraan yhteyttä verkkoon. Sentries pystyy kiertämään verkkokerroksen hyökkäykset, kun taas sovelluskerroksen hyökkäykset on käsiteltävä vain validointikoneessa.

Tästä syystä allekirjoitusominaisuudet on eristetty validointisolmusta ja väliin lisätään etäallekirjoittaja. Etäallekirjoittaja käyttää avainta muutaman lisätarkistuksen jälkeen. Vaikka etäallekirjoittaja tunnistaa validaattorin, on tärkeää testata pyynnön hyötykuorma sen varmistamiseksi, että avaimia käytetään vain laillisiin tarkoituksiin, koska on parasta olettaa, että validaattorin suojaus saattaa vaarantua. Etäallekirjoittajalle suoritettaviin tarkistuksiin kuuluu sen varmistaminen, että tapahtuma on vain vahvistustapahtuma. Varmista, että tapahtumakuorma on yleensä tasainen.

Etäallekirjoittajan tulee suodattaa kaksoisallekirjoituksen mahdollisuudet käyttämällä korkeaa vesileimaa tai monotonisesti kasvavaa laskuria. Myös katastrofi- tai vikatilanteessa toipuminen/palautukset kaksoisallekirjoituksen havaitseminen on elintärkeää. Lisävarotoimenpiteenä luettele ja ymmärrä kaikki riippuvuudet ja myös niiden riippuvuudet.

Työvoiman vaikutus:

Seuraava vaihe on automatisoi validoinnin prosessia mahdollisimman suuressa määrin, mikä suojaa sitä kaikilta inhimillisiltä virheiltä. Pohjimmiltaan tuotantoon pääsyn rajoittaminen minimiin. Tätä varten on suositeltavaa käyttää pilvitallennustilaa tai vähintään kahden tiimin jäsenen hallitsemaa git-tietovarastoa sen varmistamiseksi, että kaikki muutokset menevät kahden silmäsarjan läpi ennen kuin ne sitoutuvat järjestelmään. Krypografisesti suojatut allekirjoitukset vahvistavat tietoturvaa arkiston tasolla.

Koodin versioinnin ja kaikenlaisten maksujen sekä provisioiden maksujen seurannan lisäksi on tärkeää hallita ja sensuroida git-koodissa tapahtuvia muutoksia.

Seuraa SLO:ita ja SLA-sopimuksia seurantajärjestelmän kautta ja päivitä ne ajoittain, jotta saat korkean käytettävyyden ja toimisivat tehokkaasti verkossa. Virhe tässä yleensä osoittautuu kohtalokkaaksi validointisolmulle.

Testaa kokoonpanoasi

Emuloi yleisiä vikoja:

Aloita aiheuttamalla perusvikoja, kuten virta- tai verkkohäiriöitä, palvelunestohyökkäyksiä, ja testaa etäallekirjoittajan haavoittuvuuksia. Yhdessä tämän suoran peeringin kanssa muiden luotettavien korkean turvallisuuden validaattoreiden kanssa varmistaa paremman verkon suojauksen. Vaikka verkossa itsessään olisikin porsaanreikiä, turvallisten validaattorien järjestelmä voi ohittaa kaikki verkkotason hyökkäykset.

Ole oma paha kaksosesi:

Ylitä rajojasi testataksesi haavoittuvuuksia, jos joku onnistuu saamaan pääsyn kaikkiin tietoturvatietoihin, jotka sinulla on. Ole oma paha kaksosesi validaattorille. Jos joku voi yksin murtautua järjestelmään, sinun on tarkistettava tietoturvasi uudelleen.

Opi menneisyydestä:

Opi, kuinka validaattorit ovat vaarantuneet, testaa näitä skenaarioita aiemmin, luo lisää skenaarioita niiden ympärille ja testaa validaattorin kestävyyttä.

Hyödynnä Testnets

Aina! Toistan aina, että sinun on aloitettava testiverkoilla ennen kuin validaattorisi asetetaan pääverkkoon. Tämä antaa käsityksen siitä, miten varsinainen toiminta etenee päivittäin ja paljastaa, jos jokin huolenaihe jää huomiotta.

Käyttöönoton jälkeen:

Valvonta: Ainoa säännöllinen tehtävä, joka on väistämätöntä, on kaikkien transaktioiden, panosten sisään- ja ulosvirtauksen seuranta, kylmä-/kuumaavainten pääsyä tulee seurata tarkasti. Pidä kirjaa kaikista pääsyistä.

Aseta hälytykset kaikenlaisista poikkeamista luonnollisesta toiminnasta. Muista luokitella hälytykset niiden kiireellisyyden perusteella ja huomioida ne asianmukaisesti. Sinulla on tiimi, joka käsittelee kriittisiä asioita ympäri vuorokauden. Valmistele päivystyksen vuorotteluaikataulut eskalointikäytännöillä. Ihmiset ovat taipuvaisia letargisiksi tai unohtamaan katastrofinhallintaprotokollat ja suorittavat säännöllisesti virheskenaarioiden valekokeita. Tämä auttaa heitä pysymään rauhallisena ja valmiina käsittelemään myös paineen alaisia tilanteita.

Onnettomuuksien käsittelyä ja raportointia koskevat pöytäkirjat:

Jos tapahtuu epämiellyttäviä tapahtumia, varmista, että riskit pienennetään asianmukaisesti protokollien mukaisesti ja että kaikki on dokumentoitu ja raportoitu analysointia ja turvallisuuden parantamista varten. Mitä, miten, milloin ja missä tapahtuma on ilmaistava selkeästi ja testata validaattoria niitä vastaan yhä uudelleen ja uudelleen. Käytä näitä tapauksia parantaaksesi käytäntöjä tulevaisuutta varten.

Viimeinen sana

On väistämätöntä havaita järjestelmän haavoittuvuuksia jopa sen käyttöönoton jälkeen. Huomionarvoista on, että kun se on otettu käyttöön, siitä tulee entistä tärkeämpää seurata seurantatietoja ja mitä tilassa tapahtuu. Validaattorin on varmistettava, että kaikki due diligence -näkökohdat suoritetaan äärimmäisen huolellisesti ennen aloittamista, koska turvallisuus mielessään luotu suunnittelu on varmasti hyvä osoitus järjestelmälle, joka kestää vaikeita verkko-ongelmia. Ilmoita, että valppaana pysyminen, jotta voit käsitellä epämiellyttäviä tilanteita, on avainasemassa kaikenlaisten hyökkäysten käsittelyssä.

PrimaFelicitas on lohkoketjukeskeinen organisaatio, jolla on asiantuntemusta erittäin turvallisten multisig-lompakoiden, suojausavainten hallintaratkaisujen ja validointipalvelualustojen rakentamisesta ja joka rakentaa päästä päähän -turvaratkaisuja lohkoketjusolmuille.

Etsitkö apua täältä?

Ota yhteyttä asiantuntijaamme

yksityiskohtainen keskustelun

Viesti Validaattorin turvaaminen STaaS:ssä ilmestyi ensin PrimaFelicitas.

Viesti Validaattorin turvaaminen STaaS:ssä ilmestyi ensin PrimaFelicitas.

- Coinsmart. Euroopan paras Bitcoin- ja kryptopörssi.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. VAPAA PÄÄSY.

- CryptoHawk. Altcoinin tutka. Ilmainen kokeilu.

- Lähde: https://www.primafelicitas.com/Insights/securing-a-validator-in-staas/?utm_source=rss&utm_medium=rss&utm_campaign=securing-a-validator-in-staas

- 7

- a

- pääsy

- onnettomuudet

- Mukaan

- Tili

- aktiivinen

- toiminta

- lisä-

- neuvot

- vastaan

- sopimukset

- Kaikki

- aina

- keskuudessa

- analyysi

- Toinen

- erilleen

- Hakemus

- käyttää

- asianmukaisesti

- sovellukset

- arkkitehtuuri

- noin

- arviointi

- etu

- Varat

- käydä

- automatisoida

- saatavuus

- saatavissa

- varmuuskopiot

- Pohjimmiltaan

- perusta

- ennen

- ovat

- alle

- Hyödyt

- PARAS

- välillä

- Tukkia

- blockchain

- Blockchain-turvallisuus

- blockchains

- Uutiset ja media

- rohkea

- rikkominen

- rikkomisesta

- rakentaa

- Rakentaminen

- rakentaa

- Ostetaan

- kyvyt

- joka

- tapauksissa

- aiheuttaen

- ketju

- muuttaa

- Tarkastukset

- valinta

- pilvi

- pilvipalvelut

- Cloud Storage

- koodi

- kylmä lompakko

- yhdistetty

- tuleva

- provision

- sitoutunut

- Yhteinen

- Yritykset

- Täydentää

- Suorittaa

- kytketty

- Liitännät

- Yhteisymmärrys

- Harkita

- ottaa yhteyttä

- sopimus

- sopimukset

- vastaava

- kustannukset

- luoda

- luotu

- luominen

- kriteerit

- kriittinen

- salauksen

- valuutta

- päivittäin

- tiedot

- sopimus

- hajauttaminen

- päätökset

- Palvelunesto

- riippuu

- levityspinnalta

- käyttöönotto

- Malli

- suunniteltu

- yksityiskohtainen

- yksityiskohdat

- Detection

- Kehittäjä

- Kehitys

- eri

- ahkeruus

- ohjata

- suoraan

- katastrofi

- maksujen

- jako-

- kaksinkertainen

- download

- voit

- ansaita

- Taloustiede

- tehokkaasti

- mahdollistaa

- mahdollistaa

- päittäin

- varmistamalla

- olennainen

- olennaisesti

- arvioida

- arviointi

- tapahtuma

- kaikki

- esimerkki

- asiantuntija

- asiantuntemus

- asiantuntijat

- Epäonnistuminen

- Fiat

- Etunimi

- kiinteä

- seurata

- muoto

- Ilmainen

- alkaen

- Täyttää

- toiminto

- toiminnallinen

- toiminta

- edelleen

- tulevaisuutta

- peli

- general

- yleensä

- sukupolvi

- mennä

- tavoite

- Tavoitteet

- menee

- hyvä

- hallinto

- hakkerit

- kahva

- Käsittely

- Tarvikkeet

- Laitteisto-lompakot

- ottaa

- auttaa

- auttaa

- tätä

- Korkea

- korkeampi

- erittäin

- haltijat

- Holdings

- Miten

- Kuitenkin

- HTTPS

- ihmisen

- Ihmiset

- ajatus

- Vaikutus

- merkitys

- tärkeä

- parantaa

- sisältää

- Tulo

- Kasvaa

- lisää

- henkilökohtainen

- Infrastruktuuri

- eheys

- etu

- käyttöön

- eristäminen

- kysymykset

- IT

- itse

- Pitää

- pito

- avain

- avaimet

- tuntemus

- tunnettu

- kerros

- pääkirja

- tilikirjat

- juridinen

- Oikeudelliset kysymykset

- Taso

- Vaikutusvalta

- vipuvaikutuksen

- linja

- Lista

- elää

- kuormitus

- paikallinen

- pitkän aikavälin

- katso

- tuottoisa

- kone

- Koneet

- ylläpitää

- huolto

- tehdä

- Tekeminen

- hoitaa

- onnistui

- johto

- Päättäjät

- Jäsenet

- Muisti

- ehkä

- mielessä

- seuranta

- lisää

- eniten

- moniulotteinen

- moninkertainen

- Multisig

- Luonnollinen

- tarpeet

- verkko

- Network Security

- solmut

- tavoitteet

- Ilmeinen

- verkossa

- toiminta

- Tilaisuus

- Vaihtoehdot

- organisaatio

- organisaatioiden

- Muut

- oma

- omistuksessa

- Paperi

- osallistua

- osallistuminen

- puolue

- maksuja

- esittävä

- aikoja

- henkilö

- henkilöstö

- fyysinen

- saattamisesta

- Platforms

- Kohta

- politiikkaa

- POS

- mahdollisuuksia

- mahdollinen

- teho

- Valmistella

- läsnäolo

- esittää

- paine

- aika

- estää

- ensisijainen

- periaate

- ongelmia

- prosessi

- Prosessit

- tuotanto

- kannattavuus

- ehdottaa

- ehdotettu

- suojella

- protokollat

- osoittautuu

- mikäli

- toimittaja

- tarjoajat

- tarjoaa

- tarkoituksiin

- nopea

- sai

- tunnustaa

- asiakirjat

- säännöllinen

- sääntelyn

- jäädä

- jäljellä oleva

- kaukosäädin

- säilytyspaikka

- pyyntö

- edellyttää

- tarvitaan

- vaatimukset

- Vaatii

- Esittelymateriaalit

- vastuu

- paljastaa

- Palkkiot

- Riski

- riskit

- säännöt

- ajaa

- juoksu

- sama

- saumaton

- turvallinen

- turvattu

- Arvopaperit

- turvallisuus

- palvelu

- Palvelut

- setti

- setup

- merkki

- single

- fiksu

- älykäs sopimus

- Smart-sopimukset

- So

- Tuotteemme

- ratkaisu

- Ratkaisumme

- jonkin verran

- Joku

- jotain

- Tila

- erikoistunut

- Kaupallinen

- vaiheissa

- osuus

- staking

- Alkaa

- totesi

- pysyä

- Levytila

- tuki

- järjestelmä

- järjestelmät

- kohdennettu

- Verotus

- joukkue-

- Technologies

- testi

- -

- Lähde

- siksi

- uhat

- kolmella

- Kautta

- aika

- yhdessä

- symbolinen

- työkalut

- huipputaso

- raita

- Seuranta

- kauppa

- Liiketoimet

- Luottamus

- varten

- ymmärtää

- ymmärtäminen

- liitto

- yksiköt

- ennennäkemätön

- Päivitykset

- käyttää

- Käyttäjät

- käyttää

- validointi

- Vahvistus

- todentaa

- tarkastaa

- elintärkeä

- Äänestää

- ääntä

- Äänestys

- haavoittuvuuksia

- Lompakko

- Lompakot

- Mitä

- Mikä on

- vaikka

- valkoinen paperi

- KUKA

- ilman

- maailman-

- arvoinen

- olisi

- vuotta

- Sinun