Ensimmäinen luonnossa oleva UEFI-käynnistyspaketti, joka ohittaa UEFI Secure Bootin täysin päivitetyissä UEFI-järjestelmissä, on nyt todellisuutta

Viime vuosina havaittujen UEFI-haavoittuvuuksien määrä ja epäonnistumiset niiden korjaamisessa tai haavoittuvien binäärien poistamisessa kohtuullisessa ajassa eivät ole jääneet uhkatoimijoilta huomaamatta. Tämän seurauksena ensimmäinen julkisesti tunnettu UEFI-käynnistyspaketti, joka ohittaa alustan olennaisen suojausominaisuuden – UEFI Secure Boot – on nyt todellisuutta. Tässä blogikirjoituksessa esittelemme ensimmäisen julkisen analyysin tästä UEFI-käynnistyspaketista, joka pystyy toimimaan jopa täysin ajan tasalla Windows 11 -järjestelmissä, joissa UEFI Secure Boot on käytössä. Bootkitin toimivuus ja sen yksittäiset ominaisuudet saavat meidät uskomaan, että kyseessä on bootkit, joka tunnetaan ns. Musta lootus, UEFI bootkit myydään hakkerointifoorumeilla 5,000 2022 dollarilla ainakin lokakuusta XNUMX lähtien.

UEFI-käynnistyspaketit ovat erittäin voimakkaita uhkia, joilla on täysi hallinta käyttöjärjestelmän käynnistysprosessista ja ne pystyvät siten poistamaan käytöstä erilaisia käyttöjärjestelmän suojausmekanismeja ja ottamaan käyttöön omia ydin- tai käyttäjätilan hyötykuormia käyttöjärjestelmän alkuvaiheessa. Tämä antaa heille mahdollisuuden toimia erittäin vaivattomasti ja suurilla etuoikeuksilla. Toistaiseksi vain muutama on löydetty luonnosta ja kuvattu julkisesti (esim haitalliset EFI-näytteet Löysimme vuonna 2020, tai täysin varusteltuja UEFI-käynnistyspaketteja, kuten viime vuoden löytömme – ESPecter bootkit - tai FinSpy bootkit Kasperskyn tutkijat löysivät).

UEFI-käynnistyspakkaukset voivat menettää varkautta verrattuna laiteohjelmistoimplantiin - kuten esim LoJax; ensimmäinen luonnollinen UEFI-laiteohjelmisto-implantti, jonka tiimimme löysi vuonna 2018 – koska käynnistyssarjat sijaitsevat helposti saavutettavalla FAT32-levyosiolla. Käynnistyslataimena käyttäminen antaa niille kuitenkin lähes samat ominaisuudet kuin laiteohjelmiston implantit, mutta ilman monitasoista SPI-flash-suojausta, kuten BWE-, BLE- ja PRx-suojabittejä, tai laitteiston tarjoamia suojauksia (kuten Intel Boot Guard). ). Toki UEFI Secure Boot on esteenä UEFI-käynnistyspakkauksille, mutta tunnettuja haavoittuvuuksia on huomattava määrä, jotka mahdollistavat tämän olennaisen suojausmekanismin ohituksen. Ja pahinta tässä on, että jotkut niistä ovat edelleen helposti hyödynnettävissä ajan tasalla olevissa järjestelmissä jopa tätä kirjoitettaessa – mukaan lukien BlackLotuksen käyttämä.

Tutkimuksemme alkoi muutamalla osumalla siitä, mikä osoittautui BlackLotus-käyttäjätilan komponentiksi – HTTP-latausohjelmaksi – telemetriassamme loppuvuodesta 2022. Alkuarvioinnin jälkeen näytteistä löydetyt koodimallit johtivat kuuden BlackLotuksen löytämiseen. asentajat (sekä VirusTotalissa että omassa telemetriassamme). Tämä antoi meille mahdollisuuden tutkia koko suoritusketjua ja ymmärtää, että kyseessä ei ole vain tavallinen haittaohjelma.

Seuraavassa on BlackLotuksen avainkohdat ja aikajana, joka tiivistää siihen liittyvät tapahtumat:

- Se pystyy toimimaan uusimmissa, täysin päivitetyissä Windows 11 -järjestelmissä, joissa UEFI Secure Boot on käytössä.

- Se hyödyntää yli vuoden vanhaa haavoittuvuutta (CVE-2022-21894) ohittaaksesi UEFI Secure Bootin ja määrittääksesi käynnistyssarjan pysyvyyden. Tämä on ensimmäinen julkisesti tunnettu tämän haavoittuvuuden luonnollinen väärinkäyttö.

- Vaikka haavoittuvuus korjattiin Microsoftin tammikuun 2022 päivityksessä, sen hyödyntäminen on edelleen mahdollista, koska pätevästi allekirjoitettu binääriä ei ole vieläkään lisätty UEFI:n peruutuslista. BlackLotus hyödyntää tätä ja tuo omat kopionsa laillisista – mutta haavoittuvista – binaaritiedostoista järjestelmään hyödyntääkseen haavoittuvuutta.

- Se pystyy poistamaan käytöstä käyttöjärjestelmän suojausmekanismit, kuten BitLockerin, HVCI:n ja Windows Defenderin.

- Kun käynnistyspaketti on asennettu, sen päätavoite on ottaa käyttöön ydinajuri (joka muun muassa suojaa käynnistyssarjaa poistamiselta) ja HTTP-latausohjelma, joka vastaa viestinnästä C&C:n kanssa ja joka pystyy lataamaan lisää käyttäjä- tai ydintilan hyötykuormia. .

- BlackLotusta on mainostettu ja myyty maanalaisilla foorumeilla ainakin 6. lokakuuta lähtienth, 2022. Tässä blogikirjoituksessa esitämme todisteita siitä, että bootkit on todellinen, eikä mainos ole pelkkä huijaus.

- Mielenkiintoista on, että jotkin analysoimistamme BlackLotus-asennusohjelmista eivät jatka käynnistyssarjan asennusta, jos vaarantunut isäntä käyttää jotakin seuraavista paikoista:

- romania (Moldova), ro-MD

- venäjä (Moldova), ru-MD

- Venäjä (Venäjä), ru-RU

- ukrainalainen (Ukraina) , uk-UA

- Valkovenäjä (Valko-Venäjä), be-BY

- armenia (Armenia), hy-AM

- Kazakstan (Kazakstan), kk-KZ

BlackLotukseen liittyvien yksittäisten tapahtumien aikajana on esitetty kuvassa 1.

Kuten jo mainittiin, bootkit on myyty maanalaisilla foorumeilla ainakin 6. lokakuuta lähtienth, 2022. Tässä vaiheessa emme ole pystyneet tunnistamaan telemetriastamme tarkkaa jakelukanavaa, jota käytettiin käynnistyssarjan käyttöön uhreille. BlackLotus-näytteiden alhainen määrä sekä julkisista lähteistä että telemetriastamme saa meidät uskomaan, että monet uhkatoimijat eivät ole vielä alkaneet käyttää sitä. Mutta kunnes BlackLotusin riippuvaisten haavoittuvien käynnistyslatainten kumoaminen tapahtuu, olemme huolissamme siitä, että asiat muuttuvat nopeasti, jos tämä käynnistyspaketti joutuu tunnettujen rikosohjelmaryhmien käsiin, mikä perustuu käynnistyspakin helppoon käyttöönottoon ja rikosohjelmaryhmien leviämiskykyyn. haittaohjelmat botnet-verkkojensa avulla.

Onko tämä todella BlackLotus?

On olemassa useita artikkeleita tai viestejä, jotka tiivistävät tietoja BlackLotusista (tätä, tätä ja tätä ja paljon muuta…), kaikki perustuu bootkit-kehittäjän maanalaisilla hakkerointifoorumeilla antamiin tietoihin. Toistaiseksi kukaan ei ole vahvistanut tai kiistänyt näitä väitteitä.

Tässä on yhteenveto saatavilla olevien julkaisujen väitteistä verrattuna siihen, mitä löysimme käynnistyssarjanäytteiden käänteessä:

- BlackLotusin hakkerointifoorumeilla julkaistu mainos väittää, että siinä on integroitu Secure Boot ohitus. Haavoittuvien ohjaimien lisääminen UEFI-sulkuluetteloon on tällä hetkellä mahdotonta, koska haavoittuvuus vaikuttaa satoihin käynnistyslataimiin, jotka ovat edelleen käytössä. ✅

- Totta: Se hyödyntää CVE-2022-21894 Secure Bootin katkaisemiseksi ja pysyvyyden saavuttamiseksi UEFI-Secure-Boot-yhteensopivissa järjestelmissä. Sen käyttämiä haavoittuvia ohjaimia ei ole vieläkään peruutettu uusimmalla dbx, kirjoitushetkellä.

- BlackLotusin hakkerointifoorumeilla julkaistu mainos väittää, että käynnistyssarjassa on sisäänrakennettu Ring0/Kernel-suojaus poistoa vastaan. ✅

- Totta: Sen ydinohjain suojaa sen EFI-järjestelmäosion (ESP) tiedostoihin kuuluvia kahvoja sulkemiselta. Lisäsuojakerroksena näitä kahvoja valvotaan jatkuvasti ja Blue Screen Of Death (BSOD) laukeaa, jos jokin näistä kahvoista suljetaan, kuten ESP:n bootkit-tiedostojen suojaaminen poistamiselta osiossa.

- BlackLotusin hakkerointifoorumeilla julkaistussa mainoksessa väitetään, että se sisältää anti-virtuaalikoneen (anti-VM), anti-debug- ja koodin hämärtymisominaisuudet estämään haittaohjelmien analysointiyritykset. ✅

- Totta: Se sisältää erilaisia anti-VM-, anti-debug- ja obfuskaatiotekniikoita, jotka vaikeuttavat kopiointia tai analysointia. Emme kuitenkaan todellakaan puhu mistään läpimurrosta tai edistyneistä anti-analyysitekniikoista, koska ne voidaan helposti voittaa pienellä vaivalla.

- BlackLotusin hakkerointifoorumeilla julkaistu mainos väittää, että sen tarkoitus on toimia HTTP-lataajana. ✅

- Totta: Sen viimeinen komponentti toimii HTTP-latausohjelmana, kuten kuvataan HTTP-latausohjelma jakso

- BlackLotuksen mainos hakkerointifoorumeilla väittää, että HTTP-latausohjelma toimii SYSTEM-tilin alla laillisen prosessin puitteissa. ✅

- Totta: Sen HTTP-latausohjelma toimii Winlogon.exe prosessikonteksti.

- BlackLotusin hakkerointifoorumeilla oleva mainos väittää, että se on pieni käynnistyspaketti, jonka levyn koko on vain 80 kt. ✅

- Totta: näytteet, jotka pystyimme saamaan, ovat todella noin 80 kB.

- BlackLotusin hakkerointifoorumeilla julkaistu mainos väittää, että se voi poista käytöstä sisäänrakennetut Windowsin suojaukset, kuten HVCI, Bitlocker, Windows Defender, ja ohita käyttäjätilien valvonta (UAC). ✅

Näiden tosiasioiden perusteella uskomme suurella varmuudella, että luonnosta löytämämme bootkit on BlackLotus UEFI -käynnistyspaketti.

Hyökkäyksen yleiskatsaus

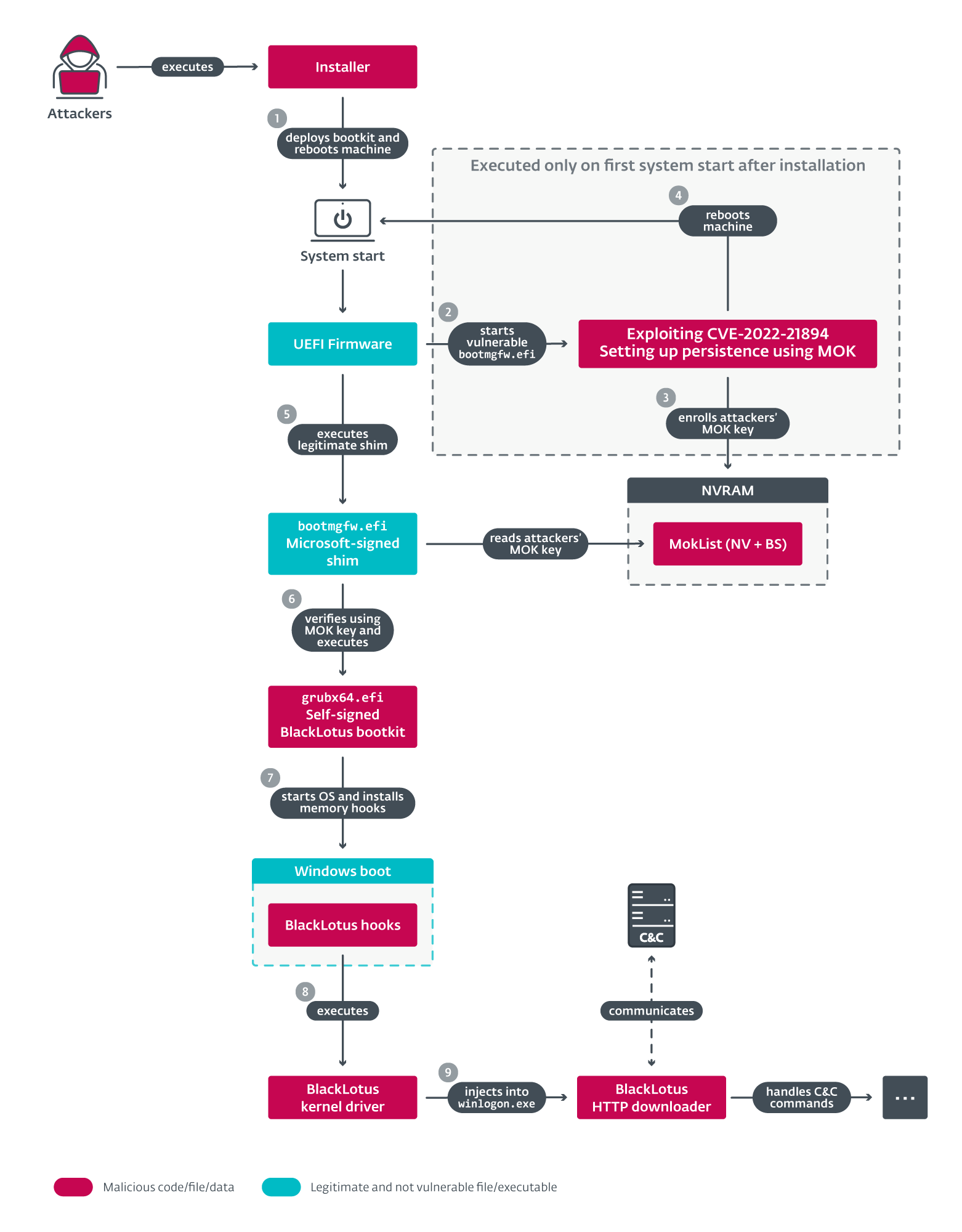

BlackLotus-kompromissiketjun yksinkertaistettu kaavio on esitetty kuvassa 2. Se koostuu kolmesta pääosasta:

- Se alkaa suorittamalla asennusohjelma (vaihe 1 kuvassa 2), joka on vastuussa käynnistyssarjan tiedostojen käyttöönotosta EFI System -osioon, HVCI:n ja BitLockerin poistamisesta käytöstä ja koneen uudelleenkäynnistämisestä.

- Ensimmäisen uudelleenkäynnistyksen jälkeen CVE-2022-21894:n hyödyntäminen ja hyökkääjien rekisteröinti Koneen omistajan avain (MOK) tapahtuu pysyvyyden saavuttamiseksi jopa järjestelmissä, joissa UEFI Secure Boot on käytössä. Kone käynnistetään sitten uudelleen (vaiheet 2–4 kuvassa 2).

- Kaikissa myöhemmissä käynnistyksissä suoritetaan itse allekirjoitettu UEFI-käynnistyspaketti, joka ottaa käyttöön sekä ytimen ajurin että käyttäjätilan hyötykuorman, HTTP-latausohjelman. Yhdessä nämä komponentit pystyvät lataamaan ja suorittamaan lisää käyttäjätilan ja ohjainkomponentteja C&C-palvelimelta ja suojaamaan käynnistyssarjaa poistamiselta (vaiheet 5–9 kuvassa 2).

Mielenkiintoisia esineitä

Vaikka uskomme tämän olevan BlackLotus UEFI -käynnistyspaketti, emme löytäneet viittausta tähän nimeen analysoimissamme näytteissä. Sen sijaan koodi on täynnä viittauksia Higurashi kun he itkevät animesarjat, esimerkiksi yksittäisten komponenttien nimissä, kuten higurashi_installer_uac_module.dll ja higurashi_kernel.sys, ja myös itse allekirjoitetussa varmenteessa, jota käytetään bootkit-binaarin allekirjoittamiseen (näkyy kuvassa 3).

Lisäksi koodi purkaa salauksen, mutta ei koskaan käytä eri merkkijonoja, jotka sisältävät viestejä BlackLotus-tekijältä (kuten kuvassa 4 – huomaa, että hasherezade on tunnettu tutkija ja erilaisten haittaohjelmien analysointityökalujen kirjoittaja), tai vain satunnaisia lainauksia erilaisista kappaleista, peleistä tai sarjoista.

Asennusprosessi

Aloitamme BlackLotus-asentajien analysoinnilla. Bootkit näyttää olevan jaettu asennusohjelmien muodossa, joita on kaksi versiota - offline ja online. Ero näiden kahden välillä on tavassa, jolla ne hankkivat laillisia (mutta haavoittuvia) Windows-binaaritiedostoja, joita käytetään myöhemmin suojatun käynnistyksen ohittamiseen.

- Offline-versioissa Windowsin binaarit on upotettu asennusohjelmaan

- Online-versioissa Windows-binaarit ladataan suoraan Microsoftin symbolikaupasta. Toistaiseksi olemme nähneet BlackLotus-käynnistyspaketin väärinkäyttäneen seuraavia Windows-binaareja:

- https://msdl.microsoft.com/download/symbols/bootmgfw.efi/7144BCD31C0000/bootmgfw.efi

- https://msdl.microsoft.com/download/symbols/bootmgr.efi/98B063A61BC000/bootmgr.efi

- https://msdl.microsoft.com/download/symbols/hvloader.efi/559F396411D000/hvloader.efi

Asennusohjelman tavoite on selvä – se on vastuussa Windowsin suojausominaisuuksien, kuten BitLocker-levysalauksen ja HVCI:n, käytöstä poistamisesta ja useiden tiedostojen, mukaan lukien haitallisen käynnistyspaketin, käyttöönotosta ESP:hen. Kun se on valmis, se käynnistää vaarantuneen koneen uudelleen antaakseen pudonneiden tiedostojen tehdä tehtävänsä – varmistaakseen, että itse allekirjoitettu UEFI-käynnistyspaketti suoritetaan äänettömästi jokaisen järjestelmän käynnistyksen yhteydessä riippumatta UEFI Secure Boot -suojauksen tilasta.

Vaihe 0 – Alustus ja (mahdollinen) nousu

Kun asennusohjelma suoritetaan, se tarkistaa, onko sillä tarpeeksi oikeuksia (vaatii ainakin järjestelmänvalvojan) muiden tiedostojen käyttöönottoon ESP:hen ja muiden toimintojen suorittamiseen, jotka vaativat korotetun prosessin, kuten HVCI:n sammuttaminen tai BitLockerin poistaminen käytöstä. Jos näin ei ole, se yrittää nostaa suorittamalla asennusohjelman uudelleen käyttämällä UAC-ohitusmenetelmää, joka on kuvattu yksityiskohtaisesti tässä: UAC-ohitus ohjelman yhteensopivuusavustajan kautta.

Tarvittavilla oikeuksilla se jatkaa ja tarkistaa UEFI Secure Boot -tilan lukemalla SecureBoot UEFI -muuttujan arvon käytettävissä olevan Windows API -toiminnon avulla ja määrittää Windows-version suoraan käyttämällä KUSER_SHARED_DATA rakennekentät NtMajorVersion ja NtMinorVersion muistissa. Se päättää, onko UEFI Secure Bootin ohittaminen välttämätöntä käynnistyssarjan asentamiseksi uhrin järjestelmään (koska Secure Boot -tuki lisättiin ensimmäisen kerran Windows 8:aan, eikä sitä ehkä ole otettu käyttöön missään koneessa).

Ennen kuin jatkat seuraaviin vaiheisiin, se nimeää uudelleen laillisen Windowsin käynnistyshallinnan (bootmgfw.efi) binaari, joka sijaitsee kohteessa ESP: EFIMicrosoftBoot hakemistoon winload.efi. Tämä nimettiin uudelleen bootmgfw.efi Bootkit käyttää varmuuskopiota myöhemmin käyttöjärjestelmän käynnistämiseen tai alkuperäisen käynnistysketjun palauttamiseen, jos "uninstall"-komento vastaanotetaan C&C-palvelimelta – lisää C&C viestintä osiossa.

Vaihe 1 – Tiedostojen käyttöönotto

Jos UEFI Secure Boot on käytössä, asennusohjelma pudottaa useita tiedostoja järjestelmään ESP:/EFI/Microsoft/Boot/ ja ESP:/system32/ hakemistoja. Edellinen on Windowsin käyttämä vakiohakemisto, kun taas jälkimmäinen on asennusohjelman luoma mukautettu kansio.

Taulukossa 1 on luettelo asennusohjelman pudottamista tiedostoista sekä lyhyt selitys kunkin tiedoston roolista suoritusketjussa. Selitämme yksityiskohtaisesti, kuinka suoritusketju toimii myöhemmin; Huomaa nyt vain, että useita laillisia Microsoftin allekirjoittamia tiedostoja pudotetaan haitallisten tiedostojen ohella.

Taulukko 1. BlackLotus-asennusohjelman asentamat tiedostot järjestelmissä, joissa UEFI Secure Boot on käytössä

| Kansio | Tiedostonimi | Kuvaus |

|---|---|---|

| ESP: EFIMicrosoftBoot | grubx64.efi | BlackLotus bootkit, haitallinen itse allekirjoitettu UEFI-sovellus. |

| bootload.efi | Laillinen Microsoftin allekirjoittama välilevy binääri (väliaikainen nimi, korvaa myöhemmin bootmgfw.efi jälkeen CVE-2022-21894 hyväksikäyttö). | |

| bootmgfw.efi | Laillinen, mutta haavoittuva (CVE-2022-21894) Windows Boot Managerin binaari, upotettu asennusohjelmaan tai ladattu suoraan Microsoft Symbol Storesta. | |

| BCD | Hyökkääjien tapa Boot Configuration Data (BCD) varastossa käytetty CVE-2022-21894 hyväksikäyttöketju. | |

| BCDR | Uhrin alkuperäisen BCD-kaupan varmuuskopio. | |

| ESP: system32 | hvloader.efi | Laillinen, mutta haavoittuva (CVE-2022-21894) Windows Hypervisor Loader -binaari, joka on upotettu asennusohjelmaan tai ladattu suoraan Microsoft Symbol Storesta. |

| bootmgr.efi | Laillinen, mutta haavoittuva (CVE-2022-21894) Windows Boot Managerin binaari, joka on upotettu asennusohjelmaan tai ladattu suoraan Microsoft Symbol Storesta. | |

| mcupdate_AuthenticAMD.dll | Haitallinen itse allekirjoitettu natiivi PE-binaari. Tämän tiedoston suorittaa hvloader.efi onnistuneen CVE-2022-21894-hyödynnyksen jälkeen (järjestelmissä, joissa käytetään AMD-suoritinta). | |

| mcupdate_GenuineIntel.dll | Haitallinen itse allekirjoitettu natiivi PE-binaari. Tämän tiedoston suorittaa hvloader.efi onnistumisen jälkeen CVE-2022-21894 hyväksikäyttö (Intel-suoritinta käyttävissä järjestelmissä). | |

| BCD | Hyökkääjien mukautettu BCD, jota käytetään vuonna CVE-2022-21894 hyväksikäyttöketju. |

Tapauksissa, joissa uhri käyttää Windows-versiota, joka ei tue UEFI Secure Bootia, tai jos se on poistettu käytöstä, käyttöönotto on melko yksinkertaista. Ainoa asia, joka tarvitaan haitallisen käynnistyspaketin käyttöönottoon, on korvata olemassa oleva Windowsin käynnistyshallinta (bootmgfw.efi) binääritiedostossa ESP: EFIMicrosoftBoot hakemistoon hyökkääjien omalla itse allekirjoittamalla haitallisella UEFI-sovelluksella. Koska UEFI Secure Boot on poistettu käytöstä (ja näin ollen eheyden tarkistusta ei suoriteta käynnistyksen aikana), hyväksikäyttöä ei tarvita ja UEFI-laiteohjelmisto yksinkertaisesti suorittaa haitallisen käynnistyksen hallinnan aiheuttamatta mitään tietoturvaloukkauksia.

Vaihe 2 – Hypervisor-suojatun koodin eheyden (HVCI) poistaminen käytöstä

Voidakseen suorittaa mukautetun allekirjoittamattoman ytimen koodin myöhemmin, asennusohjelman on varmistettava tämä HVCI on poistettu käytöstä järjestelmässä. Eräs ESET-kollegamme kirjoitti tästä aiheesta erittäin informatiivisen blogikirjoituksen vuonna 2022 (Allekirjoitetut ytimen ajurit – Suojaamaton yhdyskäytävä Windowsin ytimeen):

Virtualisointiin perustuva tietoturva (VBS) tarjoaa useita suojausominaisuuksia, joista merkittävin on Hypervisor-Protected Code Integrity (HVCI), joka tulee myös erillisenä ominaisuutena. HVCI pakottaa koodin eheyden ytimeen ja sallii vain allekirjoitetun koodin suorittamisen. Se estää tehokkaasti haavoittuvien ohjaimien väärinkäytön allekirjoittamattoman ydinkoodin suorittamiseksi tai haitallisten ohjaimien lataamiseksi (käytetystä hyväksikäyttötavasta riippumatta), ja näyttää siltä, että haavoittuvia ohjaimia väärinkäyttävät haittaohjelmat olivat yksi haittaohjelmista. tärkeimmät syyt Microsoftin tämän ominaisuuden käyttöönotolle.

Kuten kuvassa 5 näkyy, tämän ominaisuuden poistamiseksi käytöstä asennusohjelma määrittää Enabled-rekisteriarvon HypervisorEnforcCodeIntegrity rekisteriavain nollaan.

Kuva 5. HVCI:n käytöstä poistamisesta vastaavan BlackLotus-asennustoiminnon Hex-Raysin purettu koodi

Vaihe 3 – BitLockerin poistaminen käytöstä

Seuraava asennusohjelman poistama ominaisuus on BitLocker. Syynä tähän on, että BitLockeria voidaan käyttää yhdessä Trusted Platform Module (TPM) varmistaaksesi, että erilaisia käynnistystiedostoja ja määrityksiä, mukaan lukien Secure Boot, ei ole peukaloitu sen jälkeen, kun BitLocker-asemasalaus määritettiin järjestelmään. Koska asennusohjelma muuttaa Windowsin käynnistysketjua vaarantuneessa koneessa, BitLockerin pitäminen päällä TPM-tuella varustetuissa järjestelmissä johtaisi BitLocker-palautusnäyttöön seuraavassa käynnistyksessä ja antaisi uhrille vihjeen siitä, että järjestelmä oli vaarantunut.

Voit poistaa suojauksen käytöstä BlackLotus-asennusohjelmalla seuraavasti:

- kävelee kaikkien alla olevien volyymien läpi RootCIMV2SecurityMicrosoftVolumeEncryption WMI-nimiavaruus ja tarkistaa niiden suojaustilan soittamalla GetProtectionStatus menetelmä Win32_EncryptableVolume WMI-luokka

- niille, joita BitLocker suojaa, se kutsuu DisableKeyProtectors menetelmän kanssa DisableCount parametri on asetettu nollaan, mikä tarkoittaa, että suojaus keskeytetään, kunnes se otetaan käyttöön manuaalisesti

Kun tarvittavat suojaukset on poistettu käytöstä ja kaikki tiedostot on otettu käyttöön, asennusohjelma rekisteröi itsensä poistettavaksi seuraavan järjestelmän uudelleenkäynnistyksen yhteydessä ja käynnistää koneen uudelleen jatkaakseen CVE-2022-21894:n hyödyntämistä.

Suojatun käynnistyksen ohittaminen ja pysyvyyden luominen

Tässä osassa tarkastellaan tarkemmin, kuinka BlackLotus saavuttaa pysyvyyden järjestelmissä, joissa on käytössä UEFI Secure Boot. Koska kuvailemamme toteutusketju on melko monimutkainen, selitämme ensin perusperiaatteet ja perehdymme sitten syvemmälle teknisiin yksityiskohtiin.

Lyhyesti sanottuna tämä prosessi koostuu kahdesta avainvaiheesta:

- CVE-2022-21894:n hyödyntäminen suojatun käynnistysominaisuuden ohittamiseksi ja käynnistyspaketin asentamiseksi. Tämä mahdollistaa mielivaltaisen koodin suorittamisen varhaisissa käynnistysvaiheissa, joissa alusta on edelleen laiteohjelmiston omistuksessa ja UEFI Boot Services -toiminnot ovat edelleen käytettävissä. Tämän ansiosta hyökkääjät voivat tehdä monia asioita, joita heidän ei pitäisi pystyä tekemään koneella, jossa on käytössä UEFI Secure Boot ilman fyysistä pääsyä siihen, kuten muuttaa Boot-services-only NVRAM -muuttujia. Ja tätä hyökkääjät hyödyntävät määrittäessään käynnistyspaketin pysyvyyttä seuraavassa vaiheessa. Lisätietoa hyväksikäytöstä löytyy osoitteesta Hyödynnetään CVE-2022-21894 osiossa.

- Pysyvyyden asettaminen kirjoittamalla oman MOK:nsa MokList, Boot-services-only NVRAM-muuttuja. Tekemällä tämän, se voi käyttää laillista Microsoftin allekirjoittamaa välilevy lataamaan sen itse allekirjoitettu (allekirjoitettu yksityisellä avaimella, joka kuuluu avaimeen, johon kirjoitettiin MokList) UEFI bootkit sen sijaan, että hyödynnettäisiin jokaisen käynnistyksen haavoittuvuutta. Tästä lisää artikkelissa Bootkit pysyvyys osiossa.

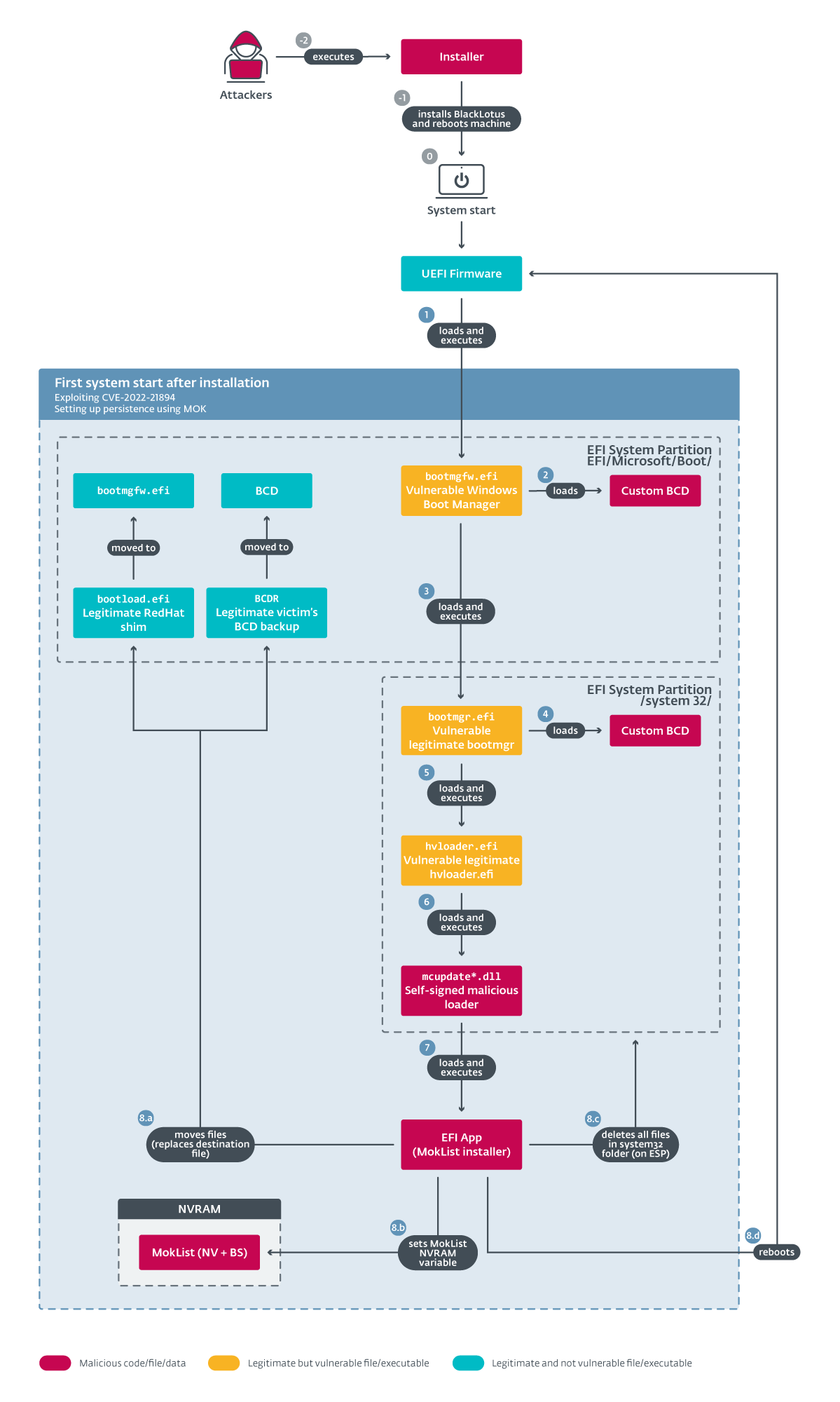

Kahden seuraavan osan yksityiskohtaisen analyysin helpottamiseksi noudatamme suorituskaaviossa kuva 6 esitettyjä vaiheita.

Hyödynnetään CVE-2022-21894

BlackLotus käyttää suojatun käynnistyksen ohittamiseksi baton drop (CVE-2022-21894): Secure Boot Security Feature Bypass -haavoittuvuus. Huolimatta suuresta vaikutuksestaan järjestelmän turvallisuuteen, tämä haavoittuvuus ei saanut niin paljon julkista huomiota kuin se ansaitsi. Vaikka haavoittuvuus korjattiin Microsoftin tammikuun 2022 päivityksessä, sen hyödyntäminen on edelleen mahdollista, koska haavoittuvia binaaritiedostoja ei ole vieläkään lisätty UEFI:n peruutuslista. Tämän seurauksena hyökkääjät voivat tuoda omat kopionsa haavoittuvista binääritiedostoista uhrien koneille hyödyntääkseen tätä haavoittuvuutta ja ohittaakseen Secure Bootin ajan tasalla UEFI-järjestelmissä.

Lisäksi tämän haavoittuvuuden Proof of Concept (PoC) -hyödyntäminen on ollut julkisesti saatavilla elokuusta 2022 lähtien. Ottaen huomioon ensimmäisen BlackLotus VirusTotal -lähetyksen päivämäärän (katso kuva 1), haittaohjelmien kehittäjä on todennäköisesti juuri mukauttanut saatavilla olevan PoC:n tarpeisiinsa ilman tarvitset syvällistä ymmärrystä tämän hyväksikäytön toiminnasta.

Aloitetaan lyhyellä esittelyllä haavoittuvuudesta, jossa tehdään enimmäkseen yhteenveto tärkeimmistä seikoista kirjoituksesta, joka on julkaistu yhdessä PoC GitHubissa:

- Vaikuttavat Windowsin käynnistyssovellukset (esim bootmgr.efi, hvloader.efi, winload.efi…) sallia serialisoidun Secure Boot -käytännön poistamisen muistista – ennen kuin sovellus lataa sen – käyttämällä katkaista muisti BCD-käynnistysvaihtoehto.

- Tämä antaa hyökkääjille mahdollisuuden käyttää muita vaarallisia BCD-vaihtoehtoja, kuten bootdebug, testin allekirjoittaminentai nointegritychecks, mikä rikkoo suojatun käynnistyksen.

- Tätä haavoittuvuutta voidaan hyödyntää useilla eri tavoilla – kolme niistä on julkaistu PoC-arkistossa.

- Esimerkkinä yksi PoC:ista näyttää, kuinka sitä voidaan hyödyntää laillisen tekemiseen hvloader.efi lataa mielivaltainen, itse allekirjoitettu mcupdate_ .dll binääri (missä voi olla Aito Intel or AuthenticAMD, koneen suorittimen perusteella.).

Jatkamme nyt kuvaamalla, kuinka BlackLotus hyödyntää tätä haavoittuvuutta (numerot alla olevassa luettelossa kuvaavat vastaavia vaiheita kuvassa 6):

- Kun asennusohjelma käynnistää koneen uudelleen, UEFI-laiteohjelmisto jatkaa ensimmäisen käynnistysvaihtoehdon lataamista. Windows-järjestelmissä ensimmäinen käynnistysvaihtoehto on oletuksena bootmgfw.efi sijaitsee ESP:/EFI/Microsoft/Boot kansio ESP:ssä. Tällä kertaa alkuperäisen uhrin teloittamisen sijaan bootmgfw.efi (joka nimettiin aiemmin uudelleen winload.efi asentaja), laiteohjelmisto suorittaa haavoittuvan - asentajan käyttöönoton.

- Jälkeen bootmgfw.efi suoritetaan, se lataa BCD-käynnistysasetukset, joita asennusohjelma on aiemmin muuttanut. Kuva 7 esittää vertailun laillisesta BCD:stä ja modifioidusta.

- Kuten näet kuvasta 7 (polku alleviivattu vihreällä), laillinen Windows Boot Manager lataa normaalisti Windows-käyttöjärjestelmän latausohjelman (WINDOWSsystem32winload.efi) oletuskäynnistyssovelluksena. Mutta tällä kertaa muokatun BCD:n kanssa se jatkaa haavoittuvien lataamista ESP: system32bootmgr.efi, Jossa vältä huonoa muistia BCD-elementti asetettu arvoon 0x10000000 ja mukautettu: 22000023 BCD-elementti, joka osoittaa toisen hyökkääjän tallennettuun BCD:hen ESP: system32bcd. Selitys näiden elementtien käytöstä löytyy julkaistusta PoC:

Hyökkääjän on varmistettava, että sarjoitettu Secure Boot Policy on varattu tunnetun fyysisen osoitteen yläpuolelle.

[...]

- vältä huonoa muistia -elementtiä voidaan käyttää varmistamaan, että kaikki fyysisen muistin varat ovat määritetyn fyysisen osoitteen yläpuolella.

• Windows 10:stä lähtien tämä elementti on kielletty, jos VBS on käytössä, mutta koska sitä käytetään käynnistyssovelluksen alustuksen aikana, ennen kuin sarjoitettu Secure Boot -käytäntö luetaan muistista, lataaminen Bootmgr ja mukautetun BCD-polun määrittäminen (käyttäen bcdfilepath elementti alias mukautettu: 22000023) voidaan käyttää tämän ohittamiseen.

- Seuraavassa vaiheessa teloitettu ESP: system32bootmgr.efi lataa sen ylimääräisen BCD:n, joka sijaitsee ESP: system32bcd. Tämän ylimääräisen BCD:n jäsennelty sisältö on esitetty kuvassa 8.

- Kuvassa 8 esitetystä BCD-tiedostosta ladattujen vaihtoehtojen vuoksi bootmgr.efi jatkaa asentajan asentaman toisen haavoittuvan Windowsin käynnistyssovelluksen lataamista - ESP: system32hvloader.efi - joka on Windows Hypervisor Loader. Vielä tärkeämpää on, että BCD-lisäasetukset on määritetty samassa BCD-tiedostossa (katso kuva 8):

- katkaista muisti jonka arvo on asetettu 0x10000000

- nointegritychecks aseta Kyllä

- ja testin allekirjoittaminen, myös asetukseksi Kyllä

Ja tässä tapahtuu taikuutta. Koska sarjoitettu Secure Boot -käytäntö tulisi ladata yllä oleviin fyysisiin osoitteisiin 0x10000000 (koska vältä huonoa muistia käytetty edellisissä vaiheissa), määrittämällä katkaista muisti elementti poistaa sen tehokkaasti – näin ollen katkaisee Secure Bootin ja sallii vaarallisten BCD-vaihtoehtojen, kuten nointegritychecks or testin allekirjoittaminen. Käyttämällä näitä vaihtoehtoja hyökkääjät voivat tehdä hvloader.efi suorittaa oman, itse allekirjoitetun koodinsa.

- Voit tehdä tämän käyttämällä samaa temppua kuin kohdassa PoC käytetään: sen suorittamisen aikana laillista hvloader.efi lataa ja suorittaa mcupdate_{GenuineIntel| AuthenticAMD}.dll natiivi binaari tiedostosta : järjestelmä32 hakemistosta. Kommentoitu Hex-Rays purettu koodi funktiosta hvloader.efi Tämän mcupdate*.dll-binaarin lataamisesta vastaava vastuu on esitetty kuvassa 9. Huomaa, että hvloader.efi normaalisti lataa tämän laillisena mcupdate*.dll binaari tiedostosta: Windowssystem32, mutta tällä kertaa haitalliset hyökkääjät allekirjoittivat itsensä mcupdate*.dll suoritetaan mukautetusta ESP-hakemistosta, jonka asennusohjelma on aiemmin luonut (ESP: system32). Se johtuu BCD-vaihtoehdoista laite ja järjestelmäjuuri käytetään kuvan 8 BCD:ssä, joka määrittää nykyisen laitteen muodossa tavaratila – tarkoittaa ESP:tä – ja myös SystemRootin määrittämistä juureksi () -hakemistossa tällä laitteella.

Kuva 9. Hex-ray-decompilation of the BtLoadUpdateDll funktio laillisista hvloader.efi, vastaa lastauksesta mcupdate_*.dll

- Nyt hyökkääjien itsensä allekirjoittamana mcupdate*.dll ladataan ja suoritetaan, se jatkaa tämän ketjun viimeisen komponentin – sulautetun MokInstallerin (UEFI-sovellus) – suorittamista – katso kuva 10 saadaksesi lisätietoja sen tekemisestä.

Bootkit pysyvyys

Nyt MokInstaller voi jatkaa pysyvyyden määrittämistä rekisteröimällä hyökkääjien MOK:n NVRAM-muuttujaan ja määrittämällä laillisen Microsoftin allekirjoittaman välilevy binaari oletuskäynnistyslataimena. Ennen kuin siirryt yksityiskohtiin, pieni teoria aiheesta välilevy ja MOK.

välilevy on ensimmäisen vaiheen UEFI-käynnistyslatain, jonka Linux-kehittäjät ovat kehittäneet saadakseen erilaiset Linux-jakelut toimimaan UEFI Secure Bootin kanssa. Se on yksinkertainen sovellus, ja sen tarkoituksena on ladata, tarkistaa ja suorittaa toinen sovellus – Linux-järjestelmissä se on yleensä GRUB-käynnistyslatain. Se toimii siten, että Microsoft allekirjoittaa vain a välilevy, ja välilevy hoitaa loput – se voi varmistaa toisen vaiheen käynnistyslataimen eheyden käyttämällä avaimia db UEFI-muuttuja, ja se myös upottaa oman luettelonsa "sallituista" tai "peruuttaneista" avaimista tai tiivisteistä varmistaakseen, että sekä alustan että välikehittäjän (esim. Canonical, RedHat jne.) luottamat komponentit ovat sallittuja. Näiden listojen lisäksi mm. välilevy mahdollistaa myös käyttäjän hallinnoiman ulkoisen avaintietokannan, joka tunnetaan nimellä MOK-lista, käytön. Kuva 11 havainnollistaa hienosti, kuinka UEFI Secure Boot with MOK toimii.

Tämä MOK-tietokanta on tallennettu Boot-only NVRAM -muuttujaan nimeltä MokList. Hyödyntämättä yllä kuvattua haavoittuvuutta, tarvitaan fyysinen pääsy sen muokkaamiseen järjestelmässä, jossa UEFI Secure Boot on käytössä (se on käytettävissä vain käynnistyksen aikana, ennen kuin käyttöjärjestelmän latausohjelma kutsuu UEFI Boot Services -toimintoa ExitBootServices). Hyödyntämällä tätä haavoittuvuutta hyökkääjät voivat kuitenkin ohittaa UEFI Secure Bootin ja suorittaa oman itse allekirjoitetun koodinsa ennen kutsua ExitBootServices, jotta he voivat helposti rekisteröidä oman avaimensa (muokkaamalla MokList NVRAM-muuttuja), jotta shim suorittaa minkä tahansa sovelluksen – joka on allekirjoitettu kyseisellä rekisteröidyllä avaimella – aiheuttamatta tietoturvarikkomusta.

Kuva 11. MOK-käynnistysprosessin yleiskatsaus (Kuvan lähde)

- Jatkamme kulun kuvaukseen kuvasta 6 – vaihe 8… MokInstaller UEFI -sovellus jatkaa pysyvyyden määrittämistä BlackLotus UEFI -käynnistyskittiin ja kattaa hyväksikäytön jäljet seuraavasti:

- Uhrin alkuperäisen BCD-säilön palauttaminen asennusohjelman luomasta varmuuskopiosta ja efi:n korvaaminen laillisella Microsoftin allekirjoittamalla välilevyllä, joka on aiemmin pudonnut ESP: system32bootload.efi asentajan toimesta.

- Luominen MokList NVRAM-muuttuja, joka sisältää hyökkääjien itse allekirjoitetun julkisen avaimen varmenteen. Huomaa, että tämä muuttuja on muotoiltu samalla tavalla kuin muut UEFI-allekirjoitustietokantamuuttujat (kuten db tai dbx) ja se voi koostua nollasta tai useammasta allekirjoitusluettelosta. EFI_SIGNATURE_LIST – UEFI-määrittelyn mukaisesti.

- Kaikki hyväksikäyttöön liittyvät tiedostot poistetaan hyökkääjiltä ESP: system32 kansio.

- Lopulta se käynnistää koneen uudelleen saadakseen käyttöönotetun välilevyn suorittamaan itse allekirjoitetun käynnistyssarjan. EFIMicrosoftBootgrubx64.efi asentajan toimesta (grubx64.efi on yleensä oletusarvoinen toisen vaiheen käynnistyslatain, jonka a suorittaa välilevy x86-64-järjestelmissä).

Kahdessa viimeisessä vaiheessa kuvatut toiminnot suorittava koodi on esitetty kuvassa 12.

Kuva 12. Hex-Raysin purettu koodi – MokInstaller UEFI -sovellus määrittää pysyvyyden BlackLotus-käynnistyspakkaukselle

BlackLotus UEFI bootkit

Kun pysyvyys on määritetty, BlackLotus-käynnistyspaketti suoritetaan jokaisen järjestelmän käynnistyksen yhteydessä. Bootkitin tavoitteena on ottaa käyttöön ytimen ajuri ja lopullinen käyttäjätilan komponentti – HTTP-latausohjelma. Suorituksensa aikana se yrittää poistaa käytöstä Windowsin lisäsuojausominaisuuksia – Virtualization-Based Security (VBS) ja Windows Defenderin – lisätäkseen onnistuneen käyttöönoton ja salaperäisen toiminnan mahdollisuuksia. Ennen kuin siirryt yksityiskohtiin siitä, miten se tehdään, tehdään yhteenveto ydinohjaimen ja HTTP-latausohjelman perusteista:

- Ytimen ajuri on vastuussa

- Ketjun seuraavan osan – HTTP-latausohjelman käyttöönotto.

- Kuormaimen pitäminen hengissä irtisanomisen yhteydessä.

- Bootkit-tiedostojen suojaaminen ESP:stä poistamiselta.

- Ylimääräisten ytimen hyötykuormien suorittaminen, jos HTTP-latausohjelma niin kehottaa.

- Bootkit-asennuksen poistaminen, jos HTTP-latausohjelma niin kehottaa.

- HTTP-latausohjelma vastaa:

- Kommunikoi C&C:n kanssa.

- C&C:ltä saatujen komentojen suorittaminen.

- C&C:ltä saatujen hyötykuormien lataaminen ja suorittaminen (tukee sekä ytimen että käyttäjätilan hyötykuormia).

Täydellinen suorituskulku (yksinkertaistettu) asennusohjelmasta HTTP-latausohjelmaan on esitetty kuvassa 13. Kuvaamme nämä yksittäiset vaiheet yksityiskohtaisemmin seuraavassa osiossa.

BlackLotus-suorituskulku

Suoritusvaiheet ovat seuraavat (nämä vaiheet näkyvät kuvassa 13):

- Ensimmäisenä askeleena UEFI-laiteohjelmisto suorittaa Windowsin oletuskäynnistysvaihtoehdon, joka on tiedosto, joka yleensä tallennetaan EFIMicrosoftBootbootmgfw.efi. Kuten aiemmin kuvailimme (Bootkit-pysyvyysosa, 8 .a), MokInstaller-binaari korvasi tämän tiedoston laillisella allekirjoituksella välilevy.

- Kun välilevy suoritetaan, se lukee MokList NVRAM-muuttuja, ja käyttää hyökkääjien aiemmin sisälle tallentamaa varmennetta varmistaakseen toisen vaiheen käynnistyslataimen – itse allekirjoitetun BlackLotus UEFI -käynnistyspaketin, joka sijaitsee EFIMicrosoftBootgrubx64.efi.

- Kun se on vahvistettu, välilevy suorittaa käynnistyssarjan.

- Bootkit alkaa luomalla vain Boot-only VbsPolicyDisable NVRAM-muuttuja. Kuten kuvattu tätä, Windows-käyttöjärjestelmän latausohjelma arvioi tämän muuttujan käynnistyksen aikana, ja jos se on määritetty, VBS:n ydinominaisuuksia, kuten HVCI:tä ja Credential Guardia, ei alustata.

- Seuraavissa vaiheissa (5. a–e) käynnistyspaketti jatkaa UEFI-käynnistyspakkausten käyttämän yleisen mallin mukaisesti. Se sieppaa tyypilliseen Windowsin käynnistyskulkuun sisältyvien komponenttien, kuten Windowsin käynnistyksenhallinnan, Windows-käyttöjärjestelmän latausohjelman ja Windows-käyttöjärjestelmän ytimen, suorittamisen ja kytkee osan niiden toiminnoista muistiin. Bonuksena se yrittää myös poistaa Windows Defenderin käytöstä korjaamalla joitakin sen ohjaimia. Kaikki tämä sen hyötykuorman suorittamiseksi käyttöjärjestelmän käynnistysprosessin alkuvaiheessa ja havaitsemisen välttämiseksi. Seuraavat toiminnot on kytketty tai korjattu:

- ImgArchStartBootApplication in bootmgfw.efi or bootmgr.efi:

Bootkit-ohjelmat kiinnittävät tähän toimintoon yleensä hetken, jolloin Windows-käyttöjärjestelmän latausohjelma (winload.efi) on ladattu muistiin, mutta sitä ei ole vieläkään suoritettu – mikä on oikea hetki suorittaa lisää muistin sisäisiä korjauksia. - BlImgAllocateImageBuffer in winload.efi:

Käytetään varaamaan ylimääräinen muistipuskuri haitalliselle ydinohjaimelle. - OslArchTransferToKernel in winload.efi:

Koukussa saamaan kiinni hetkestä, jolloin käyttöjärjestelmän ydin ja jotkin järjestelmäohjaimet on jo ladattu muistiin, mutta niitä ei ole vielä suoritettu – mikä on täydellinen hetki suorittaa lisää muistin sisäisiä korjauksia. Alla mainitut ajurit on paikattu tähän koukkuun. Tämän koukun koodi, joka vastaa sopivien ajurien löytämisestä muistista, on esitetty kuvassa 14. - WdBoot.sys ja WdFilter.sys:

BlackLotus korjaa sisääntulopisteen WdBoot.sys ja WdFilter.sys – Windows Defender ELAM -ohjain ja vastaavasti Windows Defender -tiedostojärjestelmän suodatinohjain - palaamaan välittömästi. - Disk.sys:

Bootkit kiinnittää sisääntulopisteen Disk.sys ohjain suorittaa BlackLotus-ytimen ajurin järjestelmän alustuksen alkuvaiheessa.

- ImgArchStartBootApplication in bootmgfw.efi or bootmgr.efi:

Kuva 14. Hex-Rays purettu koodi OslArchTransferToKernel koukku – Windows Defenderin ohjaimien korjaus ja haku Disk.sys tulokohdan

- Seuraavaksi, kun käyttöjärjestelmän ydin suorittaa Disk.sys ohjaimen sisääntulopisteeseen asennettu koukku hyppää haitallisen ytimen ohjaimen sisääntulopisteeseen. Haitallinen koodi puolestaan palauttaa alkuperäisen Disk.sys jotta järjestelmä toimisi kunnolla ja odottaa, kunnes Winlogon.exe prosessi alkaa.

- Kun haitallinen ohjain havaitsee, että Winlogon.exe prosessi on alkanut, se lisää ja suorittaa siihen lopullisen käyttäjätilan komponentin – HTTP downloaderin.

Ytimen ajuri

Ytimen ajuri vastaa neljästä päätehtävästä:

- HTTP-latausohjelman lisääminen sisään Winlogon.exe ja ruiskuttamalla se uudelleen, jos lanka päättyy.

- Suojaa ESP:ssä käyttöön otettuja bootkit-tiedostoja poistamiselta.

- Käyttäjätilan Windows Defender -prosessin kytkeminen pois päältä MsMpEngine.exe.

- Kommunikointi HTTP-latausohjelman kanssa ja tarvittaessa komentojen suorittaminen.

Katsotaanpa niitä yksitellen.

HTTP-latausohjelman pysyvyys

Ytimen ajuri on vastuussa HTTP-latausohjelman käyttöönotosta. Kun ohjain käynnistyy, se odottaa, kunnes prosessi on nimetty Winlogon.exe käynnistyy, ennen kuin teet muita toimia. Kun prosessi on alkanut, ajuri purkaa HTTP-latausohjelman binaarin salauksen ja lisää sen sisään Winlogon.exeosoitteen, ja suorittaa sen uudessa säikeessä. Tämän jälkeen kuljettaja tarkistaa säännöllisesti, onko lanka edelleen käynnissä, ja toistaa ruiskutuksen tarvittaessa. HTTP-latausohjelmaa ei oteta käyttöön, jos ohjain havaitsee ytimen debuggerin.

ESP:n bootkit-tiedostojen suojaaminen poistamiselta

Ytimen ajuri käyttää yksinkertaista temppua suojatakseen ESP:ssä sijaitsevat bootkit-tiedostot. Se avaa kaikki tiedostot, jotka se haluaa suojata, monistaa ja tallentaa niiden kahvat ja käyttää ObSetHandleAttributes ydinfunktio, joka määrittää ProtectFromClose lippu sisällä Handle Flags (OBJECT_HANDLE_FLAG_INFORMATION) -parametrin arvoksi 1 – suojaten siten kahvoja sulkemiselta muilta prosesseilta. Tämä estää kaikki yritykset poistaa tai muokata suojattuja tiedostoja. Seuraavat tiedostot ovat suojattuja:

- ESP: EFIMicrosoftBootwinload.efi

- ESP: EFIMicrosoftBootbootmgfw.efi

- ESP: EFIMicrosoftBootgrubx64.efi

Jos käyttäjä yrittää poistaa nämä suojatut tiedostot, tapahtuu jotain kuvan 15 kaltaista.

Toisena suojakerroksena, jos käyttäjä tai tietoturvaohjelmisto voisi poistaa suojauslipun ja sulkea kahvat, ytimen ajuri tarkkailee niitä jatkuvasti ja aiheuttaa BSOD:n kutsumalla KeBugCheck (INVALID_KERNEL_HANDLE) toimintoa, jos jotakin kahvoista ei enää ole.

Windows Defenderin pääprosessin sammuttaminen

Ytimen ohjain yrittää myös kytkeä pois päältä Windows Defenderin pääprosessin - MsMpEng.exe. Se tekee sen poistamalla kaikki prosessin tunnusoikeudet asettamalla SE_PRIVILEGE_REMOVED ominaisuus jokaiselle niistä. Tämän seurauksena Defender-prosessin ei pitäisi pystyä suorittamaan tehtäväänsä - kuten tiedostojen skannausta - kunnolla. Koska tämä toiminto on kuitenkin toteutettu huonosti, se voidaan tehdä tehottomaksi käynnistämällä uudelleen MsMpEng.exe prosessiin.

Yhteys HTTP-latausohjelman kanssa

Ytimen ajuri pystyy kommunikoimaan HTTP-latausohjelman kanssa käyttämällä nimeltä Event and Section. Käytettyjen nimettyjen objektien nimet luodaan uhrin verkkosovittimen MAC-osoitteen (ethernet) perusteella. Jos oktetin arvo on pienempi kuin 16, siihen lisätään 16. Luotujen objektien nimien muoto voi vaihdella eri näytteissä. Esimerkiksi yhdessä analysoimissamme näytteissä MAC-osoite 00-1c-0b-cd-ef-34, luodut nimet olisivat:

- BaseNamedObjects101c1b: nimetylle osalle (vain MAC:n kolmea ensimmäistä oktettia käytetään)

- BaseNamedObjectsZ01c1b: nimetylle tapahtumalle – sama kuin osiosta, mutta MAC-osoitteen ensimmäinen numero korvataan Z

Jos HTTP-latausohjelma haluaa välittää jonkin komennon ytimen ohjaimelle, se yksinkertaisesti luo nimetyn osion, kirjoittaa komennon ja siihen liittyvät tiedot ja odottaa, että ohjain käsittelee komennon luomalla nimetyn tapahtuman ja odottamalla, kunnes kuljettaja laukaisee (tai signaloi) sen.

Ohjain tukee seuraavia itsestään selviä komentoja:

- Asenna ydinohjain

- Poista BlackLotus

Huolellinen lukija saattaa huomata tässä BlackLotus-heikon kohdan – vaikka käynnistyspaketti suojaa komponenttejaan poistamiselta, ytimen ajuri voidaan huijata poistamaan käynnistyssarja kokonaan luomalla edellä mainitut nimetyt objektit ja lähettämällä siihen uninstall-komento.

HTTP-latausohjelma

Viimeinen komponentti vastaa viestinnästä C&C-palvelimen kanssa ja siitä saatujen C&C-komentojen suorittamisesta. Kaikki löytämämme hyötykuormat sisältävät kolme komentoa. Nämä komennot ovat hyvin yksinkertaisia, ja kuten osion nimestä voi päätellä, kyse on enimmäkseen lisähyötykuormien lataamisesta ja suorittamisesta eri tekniikoilla.

C&C viestintä

HTTP-lataaja käyttää HTTPS-protokollaa viestiäkseen C&C:n kanssa. Kaikki tiedonsiirtoon tarvittavat tiedot upotetaan suoraan latausohjelman binaariin – mukaan lukien käytetyt C&C-alueet ja HTTP-resurssipolut. C&C-palvelimen kanssa viestinnän oletusväli on yksi minuutti, mutta sitä voidaan muuttaa C&C:n tietojen perusteella. Jokainen viestintäistunto C&C:n kanssa alkaa majakan HTTP POST -viestin lähettämisellä sille. Analysoimissamme näytteissä seuraavat HTTP-resurssipolut voidaan määrittää HTTP POST -otsikoissa:

- /network/API/hpb_gate[.]php

- /API/hpb_gate[.]php

- /gate[.]php

- /hpb_gate[.]php

Majakkaviestin tietojen eteen lisätään a checkin= merkkijono, joka sisältää perustiedot vaarantuneesta koneesta – mukaan lukien mukautetun koneen tunnisteen (kutsutaan nimellä hwid), UEFI Secure Boot -tila, erilaiset laitteistotiedot ja arvo, joka näyttää olevan BlackLotus-koontiversion numero. hwid luodaan koneen MAC-osoitteesta (ethernet) ja järjestelmätaltion sarjanumerosta. Viestin muoto ennen salausta on kuvan 16 mukainen

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

{ “HWID”:“%s”, “Session”:“%lu”, “Owner”:“%s”, “IP”:“%s”, “OS”:“%s”, “Edition”:“%s”, “CPU”:“%s”, “GPU”:“%s”, “RAM”:“%lu”, “Integrity”:“%lu”, “SecureBoot”:“%i”, “Build”:“%lu” } |

Kuva 16. Majakkaviestin muoto

Ennen kuin viesti lähetetään C&C:lle, tiedot ensin salataan upotetulla RSA-avaimella ja sitten URL-turvallinen base64-koodattu. Analyysin aikana löysimme näytteistä kahta erilaista RSA-avainta. Esimerkki tällaisesta HTTP-majakkapyynnöstä on esitetty kuvassa 17.

Kuva 17. Esimerkki majakka-HTTP POST -sanomasta (generoitu VirusTotalin näytteellä – se, jolla on paikalliset IP-osoitteet todellisten C&C-osoitteiden sijaan)

Tietojen, jotka vastaanotetaan C&C:ltä vastauksena majakkaviestiin, tulisi alkaa kaksitavuisella maagisella arvolla HP; muuten vastausta ei käsitellä enempää. Jos maaginen arvo on oikea, maagisen arvon jälkeiset tiedot puretaan käyttämällä 256-bittistä AES-tekniikkaa CBC-tilassa ja edellä mainittua HWID-merkkijonoa käytetään avaimena.

Salauksen purkamisen jälkeen viesti on samanlainen kuin majakka, JSON-muotoiltu merkkijono, ja se määrittää komennon tunnisteen (jota kutsutaan nimellä Tyyppi) ja useita lisäparametreja, kuten:

- C&C-viestintäväli

- Käytettävä suoritustapa

- Hyötykuorman tiedostonimi

- Hyötykuorman tyyppi perustuu tiedostopäätteeseen (.sys, . Exetai . Dll tuettu)

- Todennustunnus, jota on tarkoitus käyttää hyötykuormatietojen lataamisen pyytämiseen

- AES-avain, jota käytetään hyötykuormatietojen salauksen purkamiseen

Kaikki tuetut komennot ja niiden kuvaukset on lueteltu taulukossa 2.

Taulukko 2. C&C-komennot

| Komentotyyppi | Komento Kuvaus |

|---|---|

| 1 | Lataa ja suorita ydinohjain, DLL tai tavallinen suoritettava tiedosto |

| 2 | Lataa hyötykuorma, poista käynnistyspaketti ja suorita hyötykuorma - todennäköisesti käytetään käynnistyspaketin päivittämiseen |

| 3 | Poista bootkit ja poistu |

Näissä komennoissa C&C voi määrittää, pudotetaanko hyötykuorma ensin levylle ennen sen suorittamista vai suoritetaanko se suoraan muistissa. Tapauksissa, joissa tiedosto pudotetaan levylle, ProgramData OS-taltiolla olevaa kansiota käytetään kohdekansiona, ja C&C-palvelin määrittää tiedostonimen ja tunnisteen. Jos tiedostoja suoritetaan suoraan muistissa, svchost.exe käytetään injektiokohteena. Kun C&C lähettää ytimen ajureiden yhteistyötä vaativan komennon tai operaattori haluaa suorittaa koodia kernel-tilassa, kohdassa kuvattu mekanismi Yhteys HTTP-latausohjelman kanssa jaksoa käytetään.

Analyysin vastaisia temppuja

Tämän haittaohjelman havaitsemisen ja analysoinnin vaikeuttamiseksi sen tekijä yritti rajoittaa standarditiedostojen, kuten tekstijonojen, tuontien tai muun salaamattoman upotetun tiedon, näkyvyyden minimiin. Alla on yhteenveto käytetyistä tekniikoista.

- Merkkijonojen ja tietojen salaus

- Kaikki näytteissä käytetyt merkkijonot on salattu yksinkertaisella salauksella.

- Kaikki upotetut tiedostot salataan 256-bittisellä AES:llä CBC-tilassa.

- Yksittäisten tiedostojen salausavaimet voivat vaihdella näytteestä toiseen.

- AES-salauksen lisäksi jotkin tiedostot pakataan myös LZMS:llä.

- Vain ajonaikainen API-resoluutio

- Kaikissa näytteissä (soveltuvin osin) Windows API:t ratkaistaan aina yksinomaan ajon aikana, ja funktioiden nimien sijasta käytetään funktioiden tiivisteitä etsimään halutut API-funktioosoitteet muistista.

- Joissakin tapauksissa suora syscall käskyn kutsua käytetään kutsumaan haluttu järjestelmätoiminto.

- Verkkoviestintä

- Kommunikoi HTTPS:n avulla.

- Kaikki HTTP-latausohjelman C&C:lle lähettämät viestit salataan upotetulla julkisella RSA-avaimella.

- Kaikki C&C:stä HTTP-latausohjelmaan lähetetyt viestit salataan käyttämällä avainta, joka on johdettu uhrin koneympäristöstä tai käyttämällä C&C:n toimittamaa AES-avainta.

- Virheenkorjauksen ja VM:n torjuntatemput – jos niitä käytetään, sijoitetaan yleensä heti sisääntulokohdan alkuun. Käytetään vain satunnaisia hiekkalaatikon tai debuggerin tunnistustemppuja.

Lievennykset ja korjaukset

- Ensinnäkin on tietysti välttämätöntä pitää järjestelmäsi ja sen tietoturvatuotteesi ajan tasalla – lisätäksesi mahdollisuutta, että uhka pysäytetään heti alussa, ennen kuin se pystyy saavuttamaan käyttöjärjestelmää edeltävän pysyvyyden.

- Sitten avainvaihe, joka on toteutettava, jotta estetään tunnettujen haavoittuvien UEFI-binaarien käyttö UEFI Secure Bootin ohittamiseen, on niiden peruuttaminen UEFI:n peruutustietokannassa (dbx) – Windows-järjestelmissä, dbx päivitykset tulee jakaa Windows Updates -palvelun avulla.

- Ongelmana on, että laajalti käytettyjen Windows UEFI -binaarien kumoaminen voi johtaa tuhansien vanhentuneiden järjestelmien, palautustiedostojen tai varmuuskopioiden tekemiseen käynnistymättömiksi – ja siksi peruuttaminen kestää usein liian kauan.

- Huomaa, että BlackLotuksen käyttämien Windows-sovellusten kumoaminen estäisi käynnistyssarjan asennuksen, mutta koska asennusohjelma korvaisi uhrin käynnistyslataimen peruutetulla, se voi tehdä järjestelmästä käynnistymättömän. Palataksesi tässä tapauksessa käyttöjärjestelmän uudelleenasennus tai pelkkä ESP-palautus ratkaisee ongelman.

- Jos peruuttaminen tapahtuisi sen jälkeen, kun BlackLotusin pysyvyys on asetettu, käynnistyspaketti pysyy toimivana, koska se käyttää pysyvyyttä varten laillista välilevyä mukautetulla MOK-avaimella. Tässä tapauksessa turvallisin lievennysratkaisu olisi asentaa Windows uudelleen ja poistaa hyökkääjien rekisteröimä MOK-avain käyttämällä mokutil apuohjelma (tämän toiminnon suorittaminen edellyttää fyysistä läsnäoloa, koska käyttäjä on vuorovaikutuksessa MOK Managerin kanssa käynnistyksen aikana).

Takeaways

Viime vuosina on löydetty monia kriittisiä UEFI-järjestelmien turvallisuuteen vaikuttavia haavoittuvuuksia. Valitettavasti koko UEFI-ekosysteemin monimutkaisuuden ja siihen liittyvien toimitusketju-ongelmien vuoksi monet näistä haavoittuvuuksista ovat jättäneet monet järjestelmät haavoittuviksi jopa pitkän ajan kuluttua haavoittuvuuksien korjaamisesta – tai ainakin sen jälkeen, kun meille kerrottiin, että ne on korjattu. Paremman kuvan saamiseksi tässä on joitain esimerkkejä korjaus- tai peruutusvirheistä, jotka sallivat UEFI Secure Bootin ohitukset viime vuodelta:

- Ensinnäkin tietysti CVE-2022-21894 – BlackLotuksen käyttämä haavoittuvuus. Vuoden kuluttua haavoittuvuuden korjaamisesta haavoittuvia UEFI-binaaritiedostoja ei ole vieläkään kumottu, minkä ansiosta BlackLotuksen kaltaiset uhat voivat toimia salaa järjestelmissä, joissa on käytössä UEFI Secure Boot, mikä tarjoaa uhreille väärän turvallisuuden tunteen.

- Vuoden 2022 alussa paljastimme useita UEFI-haavoittuvuuksia, jotka mahdollistavat muun muassa UEFI Secure Bootin poistamisen käytöstä. OEM ei enää tue monia laitteita, joihin tämä vaikuttaa, joten niitä ei ole korjattu (vaikka nämä laitteet eivät olleetkaan niin vanhoja – esimerkiksi 3–5 vuotta haavoittuvuuden paljastamisen aikaan). Lue lisää blogikirjoituksestamme: Kun "suojattu" ei ole ollenkaan suojattu: Lenovon kuluttajille tarkoitetuissa kannettavissa tietokoneissa on löydetty vaikuttavia UEFI-haavoittuvuuksia

- Myöhemmin vuonna 2022 löysimme a muutamia muita UEFI-haavoittuvuuksia, jonka hyödyntäminen antaisi myös hyökkääjille mahdollisuuden poistaa UEFI Secure Bootin käytöstä erittäin helposti. Kuten muut tutkijat totesivat Binaarisesti, useita kohdassa lueteltuja laitteita neuvontapalvelut jätettiin korjaamatta tai niitä ei korjattu oikein, jopa muutama kuukausi ilmoituksen jälkeen – jättäen laitteet haavoittuviksi. Sanomattakin on selvää, että edellisen tapauksen tapaan jotkut laitteet pysyvät haavoittuvina ikuisesti, koska ne ovat saavuttaneet tuen päättymispäivän.

Oli vain ajan kysymys, milloin joku hyödyntäisi näitä vikoja ja loisi UEFI-käynnistyspaketin, joka pystyy toimimaan järjestelmissä, joissa UEFI Secure Boot on käytössä. Kuten viime vuonna ehdotimme RSA esitys, kaikki tämä tekee siirtymisestä ESP:hen helpommin hyökkääjille toteutettavissa ja mahdollisen tavan edetä UEFI-uhkissa – BlackLotuksen olemassaolo vahvistaa tämän.

IoC: t

Asiakirjat

| SHA-1 | Tiedostonimi | Detection | Kuvaus |

|---|---|---|---|

| 05846D5B1D37EE2D716140DE4F4F984CF1E631D1 | N / A | Win64/BlackLotus.A | BlackLotus asennusohjelma. |

| A5A530A91100ED5F07A5D74698B15C646DD44E16 | N / A | Win64/BlackLotus.A | BlackLotus asennusohjelma. |

| D82539BFC2CC7CB504BE74AC74DF696B13DB486A | N / A | Win64/BlackLotus.A | BlackLotus asennusohjelma. |

| 16B12CEA54360AA42E1120E82C1E9BC0371CB635 | N / A | Win64/BlackLotus.A | BlackLotus asennusohjelma. |

| DAE7E7C4EEC2AC0DC7963C44A5A4F47D930C5508 | N / A | Win64/BlackLotus.A | BlackLotus asennusohjelma. |

| 45701A83DEC1DC71A48268C9D6D205F31D9E7FFB | N / A | Win64/BlackLotus.A | BlackLotus asennusohjelma. |

| 2CE056AE323B0380B0E87225EA0AE087A33CD316 | N / A | EFI/BlackLotus.B | BlackLotus UEFI bootkit. |

| 5A0074203ABD5DEB464BA0A79E14B7541A033216 | N / A | EFI/BlackLotus.B | BlackLotus UEFI bootkit. |

| 5DC9CBD75ABD830E83641A0265BFFDDD2F602815 | N / A | EFI/BlackLotus.B | BlackLotus UEFI bootkit. |

| 97AEC21042DF47D39AC212761729C6BE484D064D | N / A | EFI/BlackLotus.B | BlackLotus UEFI bootkit. |

| ADCEEC18FF009BED635D168E0B116E72096F18D2 | N / A | EFI/BlackLotus.B | BlackLotus UEFI bootkit. |

| DBC064F757C69EC43517EFF496146B43CBA949D1 | N / A | EFI/BlackLotus.B | BlackLotus UEFI bootkit. |

| 06AF3016ACCDB3DFE1C23657BF1BF91C13BAA757 | N / A | Win64/BlackLotus.B | BlackLotus HTTP-latausohjelma. |

| 0C0E78BF97116E781DDE0E00A1CD0C29E68D623D | N / A | Win64/BlackLotus.B | BlackLotus HTTP-latausohjelma. |

| 6D8CEE28DA8BCF25A4D232FEB0810452ACADA11D | N / A | Win64/BlackLotus.B | BlackLotus HTTP-latausohjelma. |

| 74FF58FCE8F19083D16DF0109DC91D78C94342FA | N / A | Win64/BlackLotus.B | BlackLotus HTTP-latausohjelma. |

| ACC74217CBE3F2E727A826B34BDE482DCAE15BE6 | N / A | Win64/BlackLotus.B | BlackLotus HTTP-latausohjelma. |

| 111C4998F3264617A7A9D9BF662D4B1577445B20 | N / A | Win64/BlackLotus.B | BlackLotus HTTP-latausohjelma. |

| 17FA047C1F979B180644906FE9265F21AF5B0509 | N / A | Win64/BlackLotus.C | BlackLotus-ytimen ajuri. |

| 1F3799FED3CF43254FE30DCDFDB8DC02D82E662B | N / A | Win64/BlackLotus.C | BlackLotus-ytimen ajuri. |

| 4B882748FAF2C6C360884C6812DD5BCBCE75EBFF | N / A | Win64/BlackLotus.C | BlackLotus-ytimen ajuri. |

| 91F832F46E4C38ECC9335460D46F6F71352CFFED | N / A | Win64/BlackLotus.C | BlackLotus-ytimen ajuri. |

| 994DC79255AEB662A672A1814280DE73D405617A | N / A | Win64/BlackLotus.C | BlackLotus-ytimen ajuri. |

| FFF4F28287677CAABC60C8AB36786C370226588D | N / A | Win64/BlackLotus.C | BlackLotus-ytimen ajuri. |

| 71559C3E2F3950D4EE016F24CA54DA17D28B9D82 | N / A | EFI/BlackLotus.C | BlackLotus-asennusohjelma poisti BlackLotus Boot Configuration Data (BCD) -säilön. |

| D6D3F3151B188A9DA62DEB95EA1D1ABEFF257914 | N / A | EFI/BlackLotus.C | BlackLotus-asennusohjelma poisti BlackLotus Boot Configuration Data (BCD) -säilön. |

| 547FAA2D64B85BF883955B723B07635C0A09326B | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 -hyötykuormaaja. |

| D1BBAA3D408E944C70B3815471EED7FA9AEE6425 | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 -hyötykuormaaja. |

| 0E6DD7110C38464ECAA55EE4E2FA303ADA0EDEFB | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 -hyötykuorma – MokInstaller EFI -sovellus. |

| D6BB89D8734B3E49725362DAE9A868AE681E8BD6 | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 -hyötykuorma – MokInstaller EFI -sovellus. |

| 164BB587109CFB20824303AD1609A65ABB36C3E9 | N / A | Win64/BlackLotus.D | BlackLotus-asennusohjelman UAC-ohitusmoduuli. |

Sertifikaatit

| Sarjanumero | 570B5D22B723B4A442CC6EEEBC2580E8 |

| Peukalo | C8E6BF8B6FDA161BBFA5470BCC262B1BDC92A359 |

| Aihe CN | Kun he itkevät CA |

| Aihe O | N / A |

| Aihe L | N / A |

| Aihe S | N / A |

| Aihe C | N / A |

| Voimassa | 2022-08-13 17:48:44 |

| Voimassa | 2032-08-13 17:58:44 |

verkko

| IP | Domain | Palveluntarjoaja | Ensimmäinen nähty | Lisätiedot |

|---|---|---|---|---|

| N / A | xrepositoryx[.]nimi | N / A | 2022-10-17 | BlackLotus C&C. https://xrepositoryx[.]name/network/API/hpb_gate.php |

| N / A | myrepositoryx[.]com | N / A | 2022-10-16 | BlackLotus C&C. https://myrepositoryx[.]com/network/API/hpb_gate.php |

| 104.21.22[.]185 | erdjknfweklsgwfmewfgref[.]com | Cloudflare, Inc. | 2022-10-06 | BlackLotus C&C. https://erdjknfweklsgwfmewfgref[.]com/API/hpb_gate.php |

| 164.90.172[.]211 | harrysucksdick[.]com | DigitalOcean, LLC | 2022-10-09 | BlackLotus C&C. https://harrysucksdick[.]com/API/hpb_gate.php |

| 185.145.245[.]123 | heikickn[.]com frassirishiproc[.]com |

SIA VEESP | 2022-10-12 | BlackLotus C&C. https://heikickgn[.]com/API/hpb_gate.php https://frassirishiproc[.]com/API/hpb_gate.php |

| 185.150.24[.]114 | myrepository[.]nimi | SkyLink Data Center BV | 2022-10-14 | BlackLotus C&C. myrepository[.]nimi/verkko/API/hpb_gate.php |

| 190.147.189[.]122 | egscorp[.]net | Telmex Colombia SA | 2022-08-24 | BlackLotus C&C. https://egscorp[.]net/API/hpb_gate.php |

MITER ATT & CK -tekniikat

Tämä pöytä on rakennettu käyttämällä version 12 MITRE ATT&CK -kehyksestä.

| Taktiikka | ID | Nimi | Kuvaus |

|---|---|---|---|

| Resurssien kehittäminen | T1587.002 | Kehitä ominaisuuksia: koodin allekirjoitusvarmenteita | Jotkut BlackLotus-näytteet on allekirjoitettu itse allekirjoitetulla varmenteella. |

| T1588.005 | Hanki ominaisuuksia: Hyödynnä | BlackLotus käytti julkisesti tunnettua hyväksikäyttöä ohittaakseen UEFI Secure Bootin. | |

| Teloitus | T1203 | Hyödyntäminen asiakkaan suorittamista varten | BlackLotus-asentajat voivat hyödyntää CVE-2022-21894:ää mielivaltaisen koodin suorittamiseen järjestelmissä, joissa UEFI Secure Boot on käytössä. |

| T1559 | Prosessien välinen viestintä | BlackLotus HTTP Downloader käyttää nimettyä osiota komentojen välittämiseen ydintilan komponentille. | |

| T1106 | Alkuperäinen sovellusliittymä | BlackLotus HTTP Downloader käyttää useita alkuperäisiä Windows API:ita koodin suorittamiseen vaarantuneessa koneessa. | |

| T1129 | Jaetut moduulit | BlackLotus HTTP Downloader voi ladata ja suorittaa C&C-palvelimelta vastaanotettuja DLL-tiedostoja. | |

| Sitkeys | T1542.003 | Käyttöjärjestelmää edeltävä käynnistys: Bootkit | BlackLotus bootkit otetaan käyttöön EFI-järjestelmäosiossa ja suoritetaan käynnistyksen aikana. |

| Etuoikeuksien lisääntyminen | T1548.002 | Väärinkäytön korkeuden valvontamekanismi: Ohita käyttäjätilien valvonta | BlackLotus-asennusohjelma yrittää eskaloida oikeuksia ohittamalla käyttäjätilien valvonnan. |

| T1134.002 | Käyttötunnuksen manipulointi: Luo prosessi tunnuksella | BlackLotus HTTP Downloader voi käyttää WTSQueryUserTokenia ja CreateProcessAsUserW:tä ladattujen hyötykuormien suorittamiseen uudessa prosessissa paikallisilla järjestelmäoikeuksilla. | |

| Puolustuksen kiertäminen | T1622 | Debugger Evasion | BlackLotus-komponentit käyttävät erilaisia tekniikoita havaitakseen, onko uhrissa käynnissä ydin- vai käyttäjätilan debuggeri. |

| T1574 | Kaappauksen suoritusvirta | BlackLotus bootkit kaappaa useita Windowsin käynnistysprosessin varhaisiin vaiheisiin sisältyviä komponentteja (Windows Boot Manager, Windows OS -lataaja, Windows-ydin ja tietyt ohjaimet) välttääkseen havaitsemisen poistamalla Windowsin eri suojausominaisuudet (VBS, Windows Defender) ja suorittamalla sen ydintilan salaa. ja käyttäjätilan komponentit | |

| T1562 | Heikentää puolustusta | BlackLotus-komponentit voivat poistaa BitLockerin ja Windows Defenderin käytöstä havaitsemisen välttämiseksi. | |

| T1070.004 | Ilmaisimen poistaminen: Tiedoston poistaminen | BlackLotus-asennusohjelma poistaa itsensä, kun tiedostot on asennettu onnistuneesti EFI-järjestelmäosioon. Myös onnistuneen CVE-2022-21894-hyödyntämisen jälkeen BlackLotus poistaa hyväksikäytön jäljet poistamalla kaikki hyväksikäyttöketjuun kuuluvat tiedostot EFI-järjestelmäosiosta. | |

| T1070.009 | Ilmaisimen poisto: Selkeä pysyvyys | BlackLotus voi poistaa itsensä poistamalla kaikki bootkit-tiedostot ESP:stä ja palauttamalla alkuperäisen uhrin Windows Boot Managerin. | |

| T1036.005 | Naamiointi: vastaa oikeutettua nimeä tai sijaintia | BlackLotus yrittää piilottaa ESP:ssä käyttöönotetut tiedostonsa käyttämällä laillisia tiedostonimiä, kuten grubx64.efi (jos UEFI Secure Boot on käytössä vaarantuneessa koneessa) tai bootmgfw.efi (jos UEFI Secure Boot on poistettu käytöstä vaarantuneessa koneessa). | |

| T1112 | Muokkaa rekisteriä | BlackLotus-asennusohjelma muuttaa Windowsin rekisteriä poistaakseen Windowsin HVCI-suojausominaisuuden käytöstä. | |

| T1027 | Hämmentyneet tiedostot tai tiedot | Melkein kaikki BlackLotus-komponenttien upotetut merkkijonot salataan mukautetulla yhdistetyllä salauksella ja puretaan vain tarvittaessa. | |

| T1027.007 | Hämärtyneet tiedostot tai tiedot: Dynaaminen API-resoluutio | BlackLotus-komponentit käyttävät dynaamista API-resoluutiota, kun ne käyttävät API-nimien hajautusarvoja nimien sijaan. | |

| T1027.009 | Hämärtyneet tiedostot tai tiedot: upotetut hyötykuormat | Melkein kaikki BlackLotus-komponenttien upotetut tiedostot on salattu AES-salauksella. | |

| T1542.003 | Käyttöjärjestelmää edeltävä käynnistys: Bootkit | BlackLotus-käynnistyspaketti otetaan käyttöön EFI-järjestelmäosiossa ja suoritetaan käyttöjärjestelmän varhaisessa käynnistysvaiheessa, joten se pystyy ohjaamaan käyttöjärjestelmän käynnistysprosessia ja välttämään havaitsemisen. | |

| T1055.012 | Process Injection: Dynamic-link Library Injection | BlackLotus HTTP Downloader voi lisätä DLL:n äskettäin luotuun svchost.exe prosessi prosessikoverruksella. | |

| T1055.002 | Prosessin injektio: Kannettava suoritettava injektio | BlackLotus-ohjain lisää kannettavan HTTP-latausohjelman suoritettavan tiedoston a Winlogon.exe prosessiin. | |

| T1014 | rootkit | BlackLotus-ytimen ohjain suojaa ESP:n bootkit-tiedostoja poistamiselta. | |

| T1497.001 | Virtualisointi/hiekkalaatikon kierto: järjestelmätarkistukset | BlackLotus käyttää erilaisia järjestelmätarkistuksia, kuten hiekkalaatikkokohtaisten rekisteriarvojen tarkistamista virtualisointi- ja analyysiympäristöjen havaitsemiseksi ja välttämiseksi. | |

| Löytö | T1622 | Debugger Evasion | BlackLotus-komponentit käyttävät erilaisia tekniikoita havaitakseen, onko uhrissa käynnissä ydin- vai käyttäjätilan debuggeri. |

| T1082 | Järjestelmätietojen etsiminen | BlackLotus kerää järjestelmätietoja (IP, GPU, CPU, muisti, käyttöjärjestelmäversio) vaarantuneesta isännästä. | |

| T1614 | Järjestelmän sijainnin etsiminen | BlackLotus voi poistua, jos jokin seuraavista järjestelmäalueista tunnistetaan vaarantuneessa isännässä: ro-MD, ru-MD, ru-RU, uk-UA, be-BY, hy-AM, kk-KZ. | |

| T1016 | Järjestelmän verkkoasetusten etsiminen | BlackLotus HTTP Downloader voi määrittää vaarantuneen isännän julkisen IP-osoitteen pyytämällä api.ipify[.]org palvelusta. | |

| T1016.001 | Järjestelmän verkkoasetusten etsintä: Internet-yhteyden etsintä | BlackLotus HTTP Downloader tarkistaa Internet-yhteyden tekemällä kyselyn Microsoftilta www.msftncsi[.]com/ncsi[.]txt | |

| T1497.001 | Virtualisointi/hiekkalaatikon kierto: järjestelmätarkistukset | BlackLotus käyttää erilaisia järjestelmätarkistuksia, kuten hiekkalaatikkokohtaisten rekisteriarvojen tarkistamista virtualisointi- ja analyysiympäristöjen havaitsemiseksi ja välttämiseksi. | |

| Command and Control | T1071.001 | Sovelluskerrosprotokolla: Web -protokollat | BlackLotus käyttää HTTPS:ää viestintään C&C:n kanssa. |

| T1132.001 | Tietojen koodaus: Vakiokoodaus | BlackLotus koodaa salattua dataa C&C-tiedonsiirrossa URL-suojatun base64:n kanssa. | |

| T1573.001 | Salattu kanava: Symmetrinen kryptografia | BlackLotus käyttää 256-bittistä AES-tekniikkaa CBC-tilassa C&C:ltä vastaanotettujen viestien salauksen purkamiseen. | |

| T1573.002 | Salattu kanava: Epäsymmetrinen kryptografia | BlackLotus käyttää sulautettua julkista RSA-avainta C&C:lle lähetettyjen viestien salaamiseen. |

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. Pääsy tästä.

- Lähde: https://www.welivesecurity.com/2023/03/01/blacklotus-uefi-bootkit-myth-confirmed/

- 000

- 1

- 10

- 11

- 2018

- 2020

- 2022

- 7

- 9

- a

- pystyy

- Meistä

- edellä

- hyväksikäyttö

- pääsy

- saatavilla

- Pääsy

- Tili

- Saavuttaa

- päästään

- Toimia

- toimet

- toimijoiden

- säädökset

- lisä-

- Lisäksi

- lisä-

- osoite

- osoitteet

- admin

- kehittynyt

- Etu

- Mainos

- neuvontapalvelut

- AES

- vaikuttavat

- Jälkeen

- vastaan

- alias

- Kaikki

- kohdennetaan

- määrärahat

- Salliminen

- mahdollistaa

- jo

- Vaikka

- aina

- AMD

- keskuudessa

- analyysi

- analysoida

- ja

- Anime

- Toinen

- api

- API

- sovelluksen

- sovelletaan

- Hakemus

- sovellukset

- sopiva

- APT

- Archive

- noin

- artikkelit

- arviointi

- liittyvä

- yrityksiä

- huomio

- Elokuu

- kirjoittaja

- saatavissa

- Varmuuskopiointi

- varmuuskopiot

- perustua

- perustiedot

- Perusasiat

- majakka

- koska

- ennen

- Alku

- takana

- ovat

- Valko-Venäjä

- Uskoa

- alle

- Paremmin

- välillä

- BleepingComputer

- Tukkia

- sininen

- Bonus

- kengät

- bottiverkkojen

- Tauko

- Breaking

- läpimurto

- tuoda

- Tuominen

- laajasti

- toi

- puskuri

- rakentaa

- rakennettu

- sisäänrakennettu

- soittaa

- soittamalla

- Puhelut

- kyvyt

- kykenee

- joka

- varovainen

- tapaus

- tapauksissa

- rento

- paini

- aiheutti

- syyt

- aiheuttaen

- keskus

- todistus

- ketju

- mahdollisuus

- muuttaa

- Kanava

- tarkkailun

- Tarkastukset

- salakirjoitus

- vaatimukset

- selkeä

- asiakas

- lähellä

- suljettu

- lähempänä

- sulkeminen

- koodi

- työtovereiden

- Kolumbia

- yhdistelmä

- yhdistetty

- Tulla

- kommentoi

- Yhteinen

- yleisesti

- tiedottaa

- viestiä

- Viestintä

- verrattuna

- vertailu

- yhteensopivuus

- täysin

- monimutkainen

- monimutkaisuus

- komponentti

- osat

- kompromissi

- Vaarantunut

- käsite

- huolestunut

- luottamus

- Konfigurointi

- CONFIRMED

- liitäntä

- ottaen huomioon

- kuluttaja

- sisältää

- sisältää

- pitoisuus

- jatkaa

- jatkuu

- jatkuvasti

- ohjaus

- valvonta

- yhteistyö

- Ydin

- vastaava

- voisi

- Kurssi

- päällyste

- luoda

- luotu

- luo

- Luominen

- TOIMINTAKERTOMUS

- kriittinen

- Nykyinen

- Tällä hetkellä

- asiakassuhde

- Vaarallinen

- tiedot

- Data Center

- tietokanta

- Päivämäärä

- poistaminen käytöstä

- tekemisissä

- Kuolema

- Pura

- syvä

- syvempää

- oletusarvo

- määritelty

- ehdottomasti

- riippuu

- sijoittaa

- käyttöön

- levityspinnalta

- käyttöönotto

- lauennut

- johdettu

- kuvata

- on kuvattu

- haluttu

- Huolimatta

- määränpää

- yksityiskohta

- yksityiskohtainen

- yksityiskohdat

- havaittu

- Detection

- Määrittää

- määritetään

- kehitetty

- Kehittäjä

- kehittäjille

- laite

- Laitteet

- DID

- ero

- eri

- DIG

- ohjata

- suoraan

- hakemistot

- vammaiset

- ilmitulo

- löytää

- löysi

- löytö

- jaettu

- jakelu

- Jakaumat

- tekee

- verkkotunnuksia

- Dont

- download

- ajaa

- kuljettaja

- kuljettajat

- Pudota

- putosi

- pudottamalla

- kaksoiskappaleet

- aikana

- dynaaminen

- kukin

- Varhainen

- helpompaa

- helposti

- ekosysteemi

- painos

- tehokkaasti

- vaivaa

- elementtejä

- ELEVATE

- korkea

- upotettu

- työllistää

- käytössä

- salattu

- salaus

- Tekniikka

- tarpeeksi

- kirjoilla

- varmistaa

- merkintä

- ympäristö

- ympäristöissä

- olennainen

- perustamisesta

- jne.

- arvioitu

- Jopa

- tapahtuma

- Tapahtumat

- Joka

- näyttö

- esimerkki

- Esimerkit

- yksinomaan

- suorittaa

- toteuttaja

- täytäntöönpanosta

- teloitus

- olemassa

- poistuminen

- Selittää

- selitys

- Käyttää hyväkseen

- hyväksikäyttö

- hyödynnetään

- hyödyntää

- tutkia

- laajentaminen

- ulkoinen

- mahdollinen

- Ominaisuus

- varustellun

- Ominaisuudet

- kaveri

- harvat

- Fields

- Kuva

- filee

- Asiakirjat

- suodattaa

- lopullinen

- Löytää

- löytäminen

- Etunimi

- kiinteä

- salama

- virtaus

- seurata

- jälkeen

- seuraa

- ikuisesti

- muoto

- muoto

- Entinen

- foorumit

- Eteenpäin

- löytyi

- alkaen

- koko

- täysin

- toiminto

- toiminnallinen

- toiminnallisuus

- tehtävät

- edelleen

- Pelit

- portti

- syntyy

- saada

- tietty

- antaa

- tavoite

- GPU

- Vihreä

- Ryhmän

- Vartija

- hakkerointi

- Vetimet

- käsissä

- tapahtua

- tapahtuu

- Palvelimet

- ottaa

- otsikot

- tätä

- Piilottaa

- Korkea

- Osumien

- Koukut

- isäntä

- Miten

- Kuitenkin

- HTTPS

- Sadat

- tunnistettu

- tunniste

- tunnistaa

- kuva

- kuvien

- heti

- Vaikutus

- täytäntöön

- täytäntöönpanosta

- tuonti

- mahdoton

- in

- mukana

- Mukaan lukien

- henkilökohtainen

- tiedot

- informatiivinen

- ensimmäinen

- asentaa

- asennetaan

- sen sijaan

- integroitu

- eheys

- Intel

- Älykkyys

- vuorovaikutus

- Internet

- Internet-yhteys

- esittely

- tutkimus

- osallistuva

- IP

- kysymys

- IT

- itse

- tammikuu

- Job

- hyppyjä

- Kaspersky

- Kazakstan

- pito

- avain

- avaimet

- tunnettu

- Sukunimi

- Viime vuonna

- Myöhään

- uusin

- käynnistää

- kerros

- johtaa

- Liidit

- jättäen

- Lenovo

- Li

- Kirjasto

- Todennäköisesti

- RAJOITA

- linux

- Lista

- lueteltu

- Listat

- vähän

- kuormitus

- loader

- lastaus

- kuormat

- paikallinen

- sijaitsevat

- sijainti

- Pitkät

- pitkä aika

- katso

- menettää

- Matala

- mac

- kone

- Koneet

- tehty

- taika-

- tärkein

- merkittävä

- tehdä

- TEE

- Tekeminen

- haittaohjelmat

- onnistui

- johtaja

- Manipulointi

- käsin

- monet

- ottelu

- asia

- max-width

- merkitys

- mekanismi

- Muisti

- mainitsi

- vain

- viesti

- viestien

- menetelmä

- Microsoft

- ehkä

- minimi

- minuutti

- lieventäminen

- tila

- muokattu

- muokata

- Moduulit

- hetki

- seurataan

- näytöt

- kk

- lisää

- eniten

- motiivit

- liikkua

- moninkertainen

- nimi

- nimetty

- nimet

- syntyperäinen

- välttämätön

- Tarve

- tarpeeton

- tarpeet

- verkko

- Uusi

- seuraava

- Normaalisti

- numero

- numerot

- esineet

- saada

- lokakuu

- Tarjoukset

- offline

- Vanha

- ONE

- verkossa

- avautuu

- käyttää

- toiminta

- toiminta

- operaattori

- Vaihtoehto

- Vaihtoehdot

- tilata

- alkuperäinen

- OS

- Muut

- muuten

- Voittaa

- yleiskatsaus

- oma

- omistuksessa

- omistaja

- parametri

- parametrit

- osa

- osat

- läikkä

- Merkit

- kauneuspilkku

- polku

- Kuvio

- kuviot

- täydellinen

- Suorittaa

- esittävä

- sitkeys

- fyysinen

- kappale

- foorumi

- Platon

- Platonin tietotieto

- PlatonData

- PoC

- Kohta

- pistettä

- politiikka

- mahdollinen

- Kirje

- Viestejä

- mahdollinen

- voimakas

- läsnäolo

- esittää

- estää

- edellinen

- aiemmin

- periaatteet

- yksityinen

- yksityinen avain

- oikeudet

- Ongelma

- ongelmia

- tuotto

- prosessi

- Käsitelty

- Prosessit

- Tuotteet

- Ohjelma

- näkyvä

- todiste

- todiste käsitteestä

- asianmukaisesti

- suojella

- suojattu

- suojella

- suojaus

- protokolla

- mikäli

- tarjoamalla

- julkinen

- julkinen avain

- julkaisut

- julkisesti

- julkaistu

- tarkoitus

- nostaa

- RAM

- satunnainen

- nopeasti

- saavutettu

- Lue

- lukija

- Lukeminen

- todellinen

- Todellisuus

- ymmärtää

- reason

- kohtuullinen

- sai

- äskettäinen

- toipua

- elpyminen

- viittaukset

- tarkoitettuja

- riippumatta

- rekisterit

- rekisterin

- säännöllinen

- liittyvä

- jäädä

- poistaminen

- poistaa

- poistettu

- poistamalla

- korvata

- korvataan

- Raportit

- säilytyspaikka

- pyyntö

- tarvitaan

- tutkimus

- tutkija

- Tutkijat

- päätöslauselma

- ratkaistu

- resurssi

- vastaus

- vastuullinen

- REST

- palauttaminen

- johtua

- palata

- käänteinen

- Rooli

- juuri

- rsa

- rsakonferenssi

- ajaa

- juoksu

- Venäjä

- turvallisin

- sama

- hiekkalaatikko

- Huijaus

- skannaus

- järjestelmä

- Näytön

- haku

- Toinen

- sekuntia

- Osa

- osiot

- turvallinen

- turvallisuus

- näyttää

- lähettäminen

- tunne

- sarja

- Sarjat

- palvelu

- Palvelut

- Istunto

- setti

- Setit

- asetus

- useat

- Jaa:

- Lyhyt

- shouldnt

- esitetty

- Näytä

- merkki

- signaalit

- allekirjoitettu

- allekirjoittaminen

- Signs

- samankaltainen

- Yksinkertainen

- yksinkertaistettu

- yksinkertaisesti

- koska

- SIX

- Koko

- So

- niin kaukana

- Pehmeä

- Tuotteemme

- myyty

- ratkaisu

- jonkin verran

- Joku

- jotain

- Lähteet

- Tila

- erityinen

- määrittely

- määritelty

- leviäminen

- Vaihe

- vaiheissa

- itsenäinen

- standardi

- seisoo

- Alkaa

- alkoi

- alkaa

- käynnistyksen

- Tila

- pysyä

- Vaihe

- Askeleet

- Yhä

- pysähtynyt

- verkkokaupasta

- tallennettu

- suora

- rakenne

- jättämisestä

- myöhempi

- onnistunut

- Onnistuneesti

- niin

- Ehdottaa

- yhteenveto

- YHTEENVETO

- tuki

- Tuetut

- Tukea

- Tukee

- tarkoitus

- keskeytetty

- symboli

- syntaksi

- järjestelmä

- järjestelmät

- taulukko

- ottaa

- vie

- ottaen

- puhuminen

- Kohde

- tehtävät

- joukkue-

- Tekninen

- tekniikat

- tilapäinen

- -

- Perusteet

- tiedot

- heidän

- siksi

- asia

- asiat

- tuhansia

- uhkaus

- uhka toimijat

- uhat

- kolmella

- Kautta

- aika

- aikajana

- kärki

- että

- tänään

- yhdessä

- symbolinen

- liian

- työkalut

- aihe

- laukeaa

- luotettu

- VUORO

- Sorvatut

- Kääntyminen

- tyypillinen

- Ukraina

- varten

- ymmärtäminen

- ajanmukainen

- Päivitykset

- päivitetty

- Päivitykset

- us

- Käyttö

- käyttää

- käyttäjä

- yleensä

- hyödyllisyys

- arvo

- arvot

- eri

- Vahvistus

- todennettu

- todentaa

- versio

- kautta

- Uhri

- uhrit

- RIKKOMINEN

- rikkomukset

- näkyvyys

- tilavuus

- volyymit

- haavoittuvuuksia

- alttius

- Haavoittuva

- odotus

- tavalla

- verkko

- tunnettu

- Mitä

- Mikä on

- onko

- joka

- vaikka

- koko

- leveä

- wikipedia

- Villi

- tulee

- ikkunat

- Windows 11

- sisällä

- ilman

- Referenssit

- toimii

- pahin

- olisi

- kirjoittaminen

- kirjallinen

- vuosi

- vuotta

- Voit

- Sinun

- zephyrnet

- nolla-