Tuotantovalmis ratkaisun rakentaminen AWS:ssä sisältää joukon kompromisseja resurssien, ajan, asiakkaiden odotusten ja liiketoiminnan tuloksen välillä. The Hyvin suunniteltu AWS-kehys auttaa sinua ymmärtämään tekemiesi päätösten hyödyt ja riskit, kun rakennat AWS:n työtaakkaa. Käyttämällä Frameworkia opit nykyiset toiminnalliset ja arkkitehtoniset suositukset luotettavien, turvallisten, tehokkaiden, kustannustehokkaiden ja kestävien työkuormien suunnittelua ja käyttöä varten AWS:ssä.

Älykäs asiakirjankäsittelyprojekti (IDP) yhdistää yleensä optisen merkintunnistuksen (OCR) ja luonnollisen kielen käsittelyn (NLP) asiakirjan lukemiseksi ja ymmärtämiseksi sekä tiettyjen kokonaisuuksien tai lauseiden poimimiseksi. Tämä IDP hyvin suunniteltu mukautettu linssi tarjoaa opastusta kentällä näkemiemme yhteisten haasteiden ratkaisemiseen. Vastaamalla joukkoon kysymyksiä tässä mukautetussa objektiivissa tunnistat mahdolliset riskit ja pystyt ratkaisemaan ne noudattamalla parannussuunnitelmaa.

Tämä viesti keskittyy IDP-ratkaisun tietoturvapilariin. Tietoturvapilarin ja suunnitteluperiaatteiden käyttöönotosta alkaen tarkastelemme sitten ratkaisun suunnittelua ja toteutusta neljällä painopistealueella: kulunvalvonta, tietosuoja, avainten ja salaisuuksien hallinta sekä työkuorman konfigurointi. Lukemalla tämän postauksen opit hyvin rakennetun kehyksen tietoturvapilarista ja sen soveltamisesta IDP-ratkaisuihin.

Pääperiaatteemme

Tietoturvapilari sisältää IDP-ratkaisun kyvyn suojata syöttöasiakirjoja, asiakirjankäsittelyjärjestelmiä ja tulosteita hyödyntäen AWS-tekniikoita turvallisuuden parantamiseksi samalla kun asiakirjoja käsitellään älykkäästi.

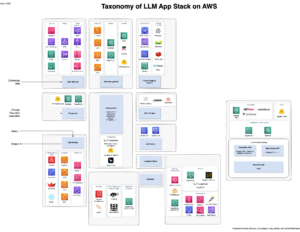

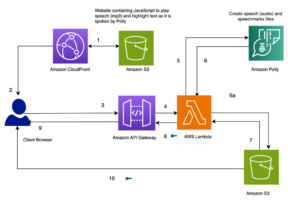

Kaikki AWS AI -palvelut (esim. Amazonin teksti, Amazonin käsitystai Amazon ymmärtää lääketieteenIDP-ratkaisuissa käytetyt ) ovat täysin hallittuja tekoälypalveluita, joissa AWS suojaa heidän fyysisen infrastruktuurinsa, API-päätepisteet, käyttöjärjestelmän ja sovelluskoodin sekä hoitaa palvelun joustavuuden ja vikasietoisuuden tietyllä alueella. AWS-asiakkaana voit siksi keskittyä näiden palvelujen käyttämiseen IDP-tehtäviesi suorittamiseen näiden elementtien turvaamisen sijaan. On olemassa useita suunnitteluperiaatteita, jotka voivat auttaa sinua vahvistamaan IDP-työkuorman suojausta:

- Toteuta vahva identiteettiperusta – Toteuta vähiten etuoikeuksien periaate ja pakota tehtävien eriyttäminen asianmukaisilla valtuutuksilla jokaisessa vuorovaikutuksessa AWS-resurssien kanssa IDP-sovelluksissa. Keskitä identiteetin hallinta ja pyri eliminoimaan riippuvuus pitkäaikaisista staattisista tunnistetiedoista.

- Säilytä jäljitettävyys – IDP:ssä käytettävät tekoälypalvelut on integroitu AWS CloudTrail, jonka avulla voit tarkkailla, varoittaa ja tarkastaa IDP-ympäristösi toimia ja muutoksia alhaisella viiveellä. Niiden integrointi amazonin pilvikello voit integroida lokien ja metrien keräämisen IDP-järjestelmääsi automaattisesti tutkiaksesi ja ryhtyäksesi toimiin.

- Automatisoi nykyiset tietoturvasuositukset – Automaattiset ohjelmistopohjaiset suojausmekanismit parantavat kykyäsi skaalata turvallisesti nopeammin ja kustannustehokkaammin. Luo suojattuja IDP-arkkitehtuureja, mukaan lukien ohjausobjektien toteuttaminen, jotka määritellään ja hallitaan koodina versioohjatuissa malleissa käyttämällä AWS-pilven muodostuminen.

- Suojaa tiedot siirron ja lepotilan aikana – Siirron aikana tapahtuvaa salausta tuetaan oletusarvoisesti kaikille IDP:n edellyttämille tekoälypalveluille. Kiinnitä huomiota levossa olevien tietojen ja IDP-ulostuloissa tuotettujen tietojen suojaamiseen. Luokittele tietosi herkkyystasoihin ja käytä tarvittaessa mekanismeja, kuten salausta, tokenointia ja kulunvalvontaa.

- Myönnä ihmisille vähiten etuoikeuksia – IDP vähentää merkittävästi asiakirjojen suoran käytön ja manuaalisen käsittelyn tarvetta. Vain välttämättömien henkilöiden ottaminen mukaan tapausten validointi- tai lisäystehtäviin vähentää asiakirjojen väärinkäsittelyn ja inhimillisten virheiden riskiä käsiteltäessä arkaluonteisia tietoja.

- Valmistaudu turvallisuustapahtumiin – Valmistaudu tapaukseen ottamalla käyttöön tapahtumanhallinta- ja tutkintapolitiikka ja prosessit, jotka vastaavat organisaatiosi vaatimuksia. Suorita tapaturmien vastaussimulaatioita ja käytä automatisoituja työkaluja nopeuttaaksesi havaitsemista, tutkimista ja palautusta.

Kohdennusalueet

Ennen kuin suunnittelet IDP-työkuorman, sinun on otettava käyttöön käytännöt, jotka täyttävät turvallisuusvaatimukset. Tämä viesti keskittyy turvallisuuspilariin neljällä painopistealueella:

- Kulunvalvonta – IDP-sovelluksessa kulunvalvonta on keskeinen osa tietoturvan varmistamista. Se ei liity pelkästään sen varmistamiseen, että vain valtuutetut käyttäjät pääsevät sovellukseen, vaan myös sen varmistamiseen, että muut palvelut pääsevät vain ympäristöön ja ovat vuorovaikutuksessa keskenään sopivalla tavalla.

- Tietosuoja – Koska siirrettävien tietojen salausta tuetaan oletusarvoisesti kaikissa IDP:n edellyttämissä tekoälypalveluissa, IDP-sovelluksen tietosuoja keskittyy enemmän lepotilassa olevien tietojen salaamiseen ja arkaluonteisten tietojen, kuten henkilökohtaisten tunnistetietojen (PII) hallintaan.

- Avainten ja salaisten hallinta – IDP-työnkulun suojaamiseen käyttämäsi salausmenetelmä voi sisältää erilaisia avaimia tietojen salaamiseksi ja käyttäjien valtuuttamiseksi useissa palveluissa ja niihin liittyvissä järjestelmissä. Kattavan avainten ja salaisuuden hallintajärjestelmän käyttö tarjoaa kestäviä ja turvallisia mekanismeja IDP-sovelluksesi ja -tietojen suojaamiseksi entisestään.

- Työkuorman määritys – Työkuorman konfigurointi sisältää useita suunnitteluperiaatteita, mukaan lukien valvonta- ja auditointipalveluiden käyttäminen tapahtumien ja tietojen jäljitettävyyden ylläpitämiseksi IDP-työkuormassa, tapausten vastausmenettelyjen määrittäminen ja erilaisten IDP-työkuormien erottaminen toisistaan.

Kulunvalvonta

Harkitse kulunvalvonnan painopistealueella seuraavia tämänhetkisiä suosituksia:

- Käytä VPC-päätepisteitä yksityisen yhteyden muodostamiseen IDP:hen liittyvien palvelujen kanssa - Voit käyttää Amazon Textractia, Amazon Comprehendia ja Amazonin yksinkertainen tallennuspalvelu (Amazon S3) API:t maailmanlaajuisesti reitittävän verkon kautta tai pidä verkkoliikenne AWS-verkossa käyttämällä VPC-päätepisteitä. Noudata nykyisiä suojaussuosituksia pitämällä IDP-liikennettäsi VPC:ssäsi ja luomalla yksityinen yhteys VPC:n ja Amazon Textractin tai Amazon Comprehendin välille luomalla käyttöliittymän VPC-päätepisteitä. Voit myös käyttää Amazon S3:a VPC:ltäsi yhdyskäytävän VPC-päätepisteiden avulla.

- Määritä keskitetty identiteetin tarjoaja – Keskitetyn identiteetin tarjoajan määrittäminen IDP-sovellukseen käyttäjien ja järjestelmien todentamiseksi helpottaa useiden IDP-sovellusten ja -palveluiden pääsyn hallintaa. Tämä vähentää useiden tunnistetietojen tarvetta ja tarjoaa mahdollisuuden integroitua olemassa oleviin henkilöresurssiprosesseihin.

- Käytä IAM-rooleja pääsyn hallintaan ja vähiten käyttöoikeuksien pakottamiseen – Jotta voit hallita käyttäjien pääsyä IDP-palveluihin, sinun tulee luoda IAM-roolit käyttäjien pääsyä palveluihin IDP-sovelluksessa ja liittää asianmukaiset käytännöt ja tunnisteet saavuttaaksesi mahdollisimman vähän käyttöoikeuksia. Roolit tulee sitten määrittää asianmukaisille ryhmille identiteetintarjoajan hallinnassa. Voit myös käyttää IAM-rooleja palvelun käyttöoikeuksien määrittämiseen, jolloin voit käyttää lyhytaikaisia AWS Security Token Service (STS) -tunnuksia palvelun sovellusliittymien kutsumiseen. Jos AWS-palveluita on kutsuttava IDP-tarkoituksiin järjestelmistä, jotka eivät toimi AWS:ssä, käytä AWS IAM -roolit missä tahansa tilapäisten suojaustietojen hankkimiseksi IAM:ssa AWS:n ulkopuolella suoritettavia työkuormia varten.

- Suojaa tililläsi olevaa Amazon Textractia ja Amazon Comprehendia palveluiden väliseltä henkilönä esiintymiseltä – IDP-sovellus käyttää yleensä useita AWS-palveluita, joten yksi palvelu voi kutsua toista palvelua. Siksi sinun on estettävä ristikkäiset palvelut "hämmentynyt sijainen”skenaarioita. Suosittelemme käyttämään

aws:SourceArnjaaws:SourceAccountglobaalien ehtojen kontekstiavaimet resurssikäytännöissä rajoittamaan oikeuksia, jotka Amazon Textract tai Amazon Comprehend antaa resurssille toisen palvelun.

Tietosuoja

Seuraavassa on joitain tämänhetkisiä suosituksia tietosuojan suhteen:

- Noudata voimassa olevia suosituksia arkaluonteisten tietojen suojaamiseksi tietovarastoissa – IDP sisältää yleensä useita tietovarastoja. Näissä tietovarastoissa olevat arkaluonteiset tiedot on suojattava. Tämän alan nykyiset suojaussuositukset sisältävät IAM-ohjausten määrittelyn, useita tapoja toteuttaa tietokantojen havaitsevia hallintaa, tietosi ympäröivän infrastruktuurin suojauksen vahvistamista verkkovirran ohjauksen avulla ja tietosuojan salauksen ja tokenoinnin avulla.

- Salaa lepotilassa olevat tiedot Amazon Textractissa – Amazon Textract käyttää Transport Layer Securityn (TLS) ja VPC-päätepisteitä siirretyn tiedon salaamiseen. Amazon Textractin käytettävä lepotilatietojen salausmenetelmä on palvelinpuolen salaus. Voit valita seuraavista vaihtoehdoista:

- Palvelinpuolen salaus Amazon S3:lla (SSE-S3) – Kun käytät Amazon S3:n hallittuja avaimia, jokainen objekti salataan ainutlaatuisella avaimella. Lisäsuojana tämä menetelmä salaa itse avaimen ensisijaisella avaimella, jota se säännöllisesti kiertää.

- Palvelinpuolen salaus AWS KMS:llä (SSE-KMS) – Käytössä on erilliset luvat AWS-avainhallintapalvelu (AWS KMS) -avain, joka suojaa objekteidesi luvattomalta käytöltä Amazon S3:ssa. SSE-KMS tarjoaa sinulle myös CloudTrailin kirjausketjun, joka näyttää, milloin KMS-avainta on käytetty ja kuka on käyttänyt. Lisäksi voit luoda ja hallita KMS-avaimia, jotka ovat ainutlaatuisia sinulle, palvelullesi ja alueellesi.

- Salaa Amazon Textract asynkronisen API:n tulos mukautetussa S3-säihissä – Kun aloitat asynkronisen Amazon Textract -työn soittamalla

StartDocumentTextDetectionorStartDocumentAnalysis, kutsutaan valinnaista parametria API-toiminnossaOutputConfig. Tämän parametrin avulla voit määrittää S3-ämpäri lähdön tallentamista varten. Toinen valinnainen syöttöparametriKMSKeyIdantaa sinun määrittää KMS-asiakkaan hallinnoiman avaimen (CMK), jota käytetään tulosteen salaamiseen. - Käytä AWS KMS -salausta Amazon Comprehendissä – Amazon Comprehend toimii AWS KMS:n kanssa parantaakseen tietojesi salausta. Integrointi AWS KMS:n kanssa mahdollistaa tietojen salaamisen tallennustilalla

Start*jaCreate*työt, ja se salaa tulosten tuloksetStart*työt omalla KMS-avaimellasi.- Käytettäväksi kautta AWS-hallintakonsoli, Amazon Comprehend salaa mukautetut mallit omalla KMS-avaimellaan.

- Käytettäväksi kautta AWS-komentoriviliitäntä (AWS CLI), Amazon Comprehend voi salata mukautettuja malleja käyttämällä joko omaa KMS-avainta tai toimitettua CMK:ta, ja suosittelemme jälkimmäistä.

- Suojaa PII IDP-lähdössä – Henkilökohtaisia tunnistetietoja sisältävien asiakirjojen osalta kaikki IDP-tulosteen PII-tiedot on myös suojattava. Voit joko suojata ulostulon PII-tietovarastossasi tai muokata henkilökohtaisia tunnistetietoja IDP-lähdöstäsi.

- Jos sinun on tallennettava henkilökohtaisia tunnistetietoja IDP:n loppupäässä, harkitse IAM-ohjausten määrittelyä, suojaavien ja havaitsevien ohjausten toteuttamista tietokantoissa, tietosi ympäröivän infrastruktuurin turvallisuuden vahvistamista verkkovirran ohjauksen avulla ja tietosuojan toteuttamista salauksen ja tokenoinnin avulla.

- Jos sinun ei tarvitse tallentaa henkilökohtaisia tunnistetietoja IDP:n loppupäässä, harkitse henkilökohtaisten tunnistetietojen poistamista IDP-tulostuksessa. Voit suunnitella a Henkilökohtaisten tunnistetietojen muokkausvaihe Amazon Comprehendin avulla IDP-työnkulussasi.

Avainten ja salaisten hallinta

Harkitse seuraavia tämänhetkisiä suosituksia avainten ja salaisuuksien hallintaan:

- Käytä AWS KMS:ää salausavainten suojatun avaintenhallinnan toteuttamiseen – Sinun on määriteltävä salausmenetelmä, joka sisältää avaimien tallennuksen, kiertämisen ja pääsynhallinnan, mikä auttaa suojaamaan sisältöäsi. AWS KMS auttaa sinua hallitsemaan salausavaimia ja integroituu moniin AWS-palveluihin. Se tarjoaa kestävän, turvallisen ja redundantin tallennustilan KMS-avaimillesi.

- Käytä AWS Secrets Manageria salaisuuden hallinnan toteuttamiseen – IDP-työnkulussa voi olla salaisuuksia, kuten tietokannan valtuustietoja useissa palveluissa tai vaiheissa. Tarvitset työkalun näiden salaisuuksien tallentamiseen, hallintaan, hakemiseen ja mahdollisesti kiertämiseen. AWS -salaisuuksien hallinta auttaa hallitsemaan, hakemaan ja kiertämään tietokannan valtuustietoja, sovellusten tunnistetietoja ja muita salaisuuksia koko niiden elinkaaren ajan. Tunnusten tallentaminen Secrets Manageriin auttaa vähentämään riskiä siitä, että kuka tahansa, joka voi tarkastaa sovelluskoodisi, voi suodattaa tunnistetiedot.

Työkuorman määritys

Määritä työkuorma noudattamalla näitä nykyisiä suosituksia:

- Erota useita IDP-työkuormia eri AWS-tileillä – Suosittelemme yhteisten suojakaiteiden luomista ja eristämistä ympäristöjen (kuten tuotanto, kehitys ja testaus) ja työkuormien välille usean tilin strategian avulla. AWS tarjoaa työkaluja hallita työtaakkaasi mittakaavassa usean tilin strategian avulla tämän eristysrajan luomiseksi. Kun sinulla on useita AWS-tilejä keskitetyn hallinnan alaisina, tilisi tulee järjestää hierarkiaan, jonka määrittelevät organisaatioyksiköiden ryhmittelyt. Suojausvalvonta voidaan sitten järjestää ja soveltaa organisaatioyksiköihin ja jäsentileihin, mikä luo johdonmukaisia ennaltaehkäiseviä valvontatoimia organisaation jäsentileille.

- Kirjaudu Amazon Textract- ja Amazon Comprehend API -puhelut CloudTrailin avulla – Amazon Textract ja Amazon Comprehend on integroitu CloudTrailin kanssa. Kaapatut puhelut sisältävät puhelut palvelukonsolista ja puhelut omasta koodistasi palveluiden API-päätepisteisiin.

- Määritä tapauksiin reagointimenettelyt – Jopa kattavalla, ennaltaehkäisevällä ja havaitsevalla valvonnalla organisaatiollasi tulisi olla prosessit, joilla voidaan reagoida tietoturvahäiriöihin ja lieventää niiden mahdollisia vaikutuksia. Työkalujen ja hallintalaitteiden käyttöönotto ennen turvavälikohtausta ja sen jälkeen rutiininomaisen tapaturman reagoinnin harjoittaminen simulaatioiden avulla auttaa sinua varmistamaan, että ympäristösi tukee oikea-aikaista tutkintaa ja palautumista.

Yhteenveto

Tässä postauksessa jaoimme suunnitteluperiaatteet ja ajankohtaiset suositukset Security Pillarille hyvin suunniteltujen IDP-ratkaisujen rakentamisessa.

Seuraavia vaiheita varten voit lukea lisää aiheesta Hyvin suunniteltu AWS-kehys ja viitata meidän Ohjeet älykkääseen asiakirjojen käsittelyyn AWS:ssä suunnitella ja rakentaa IDP-sovelluksesi. Pyydä myös tilitiimiltäsi hyvin suunniteltu arvio IDP-työkuormastasi. Jos tarvitset asiantuntija-apua, ota yhteyttä AWS-tilitiimiisi IDP Specialist Solutions Architectin ottamiseksi.

AWS on sitoutunut IDP Well-Architected Lens -objektiiviin elävänä työkaluna. IDP-ratkaisujen ja niihin liittyvien AWS AI -palveluiden kehittyessä päivitämme IDP Well-Architected Lensin vastaavasti.

Tietoja Tekijät

Sherry Ding on vanhempi tekoälyn (AI) ja koneoppimisen (ML) asiantuntijaratkaisujen arkkitehti Amazon Web Servicesissä (AWS). Hänellä on laaja kokemus koneoppimisesta tietojenkäsittelytieteen tohtoriksi. Hän työskentelee pääasiassa julkisen sektorin asiakkaiden kanssa erilaisissa tekoälyyn/ML:ään liittyvissä liiketoimintahaasteissa, mikä auttaa heitä nopeuttamaan koneoppimismatkaansa AWS-pilvessä. Kun hän ei auta asiakkaita, hän nauttii ulkoilusta.

Sherry Ding on vanhempi tekoälyn (AI) ja koneoppimisen (ML) asiantuntijaratkaisujen arkkitehti Amazon Web Servicesissä (AWS). Hänellä on laaja kokemus koneoppimisesta tietojenkäsittelytieteen tohtoriksi. Hän työskentelee pääasiassa julkisen sektorin asiakkaiden kanssa erilaisissa tekoälyyn/ML:ään liittyvissä liiketoimintahaasteissa, mikä auttaa heitä nopeuttamaan koneoppimismatkaansa AWS-pilvessä. Kun hän ei auta asiakkaita, hän nauttii ulkoilusta.

Brijesh Pati on yritysratkaisujen arkkitehti AWS:ssä. Hänen ensisijaisena tavoitteenaan on auttaa yritysasiakkaita ottamaan käyttöön pilviteknologioita työkuormitukseensa. Hänellä on tausta sovelluskehityksestä ja yritysarkkitehtuurista, ja hän on työskennellyt asiakkaiden kanssa eri toimialoilta, kuten urheilu-, rahoitus-, energia- ja asiantuntijapalvelut. Hänen kiinnostuksen kohteitaan ovat palvelimettomat arkkitehtuurit ja AI/ML.

Brijesh Pati on yritysratkaisujen arkkitehti AWS:ssä. Hänen ensisijaisena tavoitteenaan on auttaa yritysasiakkaita ottamaan käyttöön pilviteknologioita työkuormitukseensa. Hänellä on tausta sovelluskehityksestä ja yritysarkkitehtuurista, ja hän on työskennellyt asiakkaiden kanssa eri toimialoilta, kuten urheilu-, rahoitus-, energia- ja asiantuntijapalvelut. Hänen kiinnostuksen kohteitaan ovat palvelimettomat arkkitehtuurit ja AI/ML.

Rui Cardoso on kumppaniratkaisuarkkitehti Amazon Web Servicesissä (AWS). Hän keskittyy AI/ML:hen ja IoT:hen. Hän työskentelee AWS Partnersin kanssa ja tukee heitä AWS:n ratkaisujen kehittämisessä. Kun hän ei ole töissä, hän nauttii pyöräilystä, patikoinnista ja uusien asioiden oppimisesta.

Rui Cardoso on kumppaniratkaisuarkkitehti Amazon Web Servicesissä (AWS). Hän keskittyy AI/ML:hen ja IoT:hen. Hän työskentelee AWS Partnersin kanssa ja tukee heitä AWS:n ratkaisujen kehittämisessä. Kun hän ei ole töissä, hän nauttii pyöräilystä, patikoinnista ja uusien asioiden oppimisesta.

Mia Chang on ML Specialist Solutions -arkkitehti Amazon Web Servicesille. Hän työskentelee asiakkaiden kanssa EMEA-alueella ja jakaa parhaita käytäntöjä AI/ML-työkuormien suorittamiseen pilvessä taustansa soveltavan matematiikan, tietojenkäsittelytieteen ja AI/ML:n alalla. Hän keskittyy NLP-spesifisiin työkuormiin ja jakaa kokemuksiaan konferenssipuhujana ja kirjailijana. Vapaa-ajallaan hän harrastaa patikointia, lautapelejä ja kahvin keittämistä.

Mia Chang on ML Specialist Solutions -arkkitehti Amazon Web Servicesille. Hän työskentelee asiakkaiden kanssa EMEA-alueella ja jakaa parhaita käytäntöjä AI/ML-työkuormien suorittamiseen pilvessä taustansa soveltavan matematiikan, tietojenkäsittelytieteen ja AI/ML:n alalla. Hän keskittyy NLP-spesifisiin työkuormiin ja jakaa kokemuksiaan konferenssipuhujana ja kirjailijana. Vapaa-ajallaan hän harrastaa patikointia, lautapelejä ja kahvin keittämistä.

Suyin Wang on AI/ML Specialist Solutions -arkkitehti AWS:ssä. Hänellä on monitieteinen koulutustausta koneoppimisesta, taloustietopalvelusta ja taloustieteestä sekä vuosien kokemus datatieteen ja koneoppimisen sovellusten rakentamisesta, jotka ratkaisivat todellisia liiketoiminnan ongelmia. Hän nauttii auttaa asiakkaita löytämään oikeat liiketoimintakysymykset ja rakentamaan oikeita tekoäly/ML-ratkaisuja. Vapaa-ajallaan hän rakastaa laulamista ja ruoanlaittoa.

Suyin Wang on AI/ML Specialist Solutions -arkkitehti AWS:ssä. Hänellä on monitieteinen koulutustausta koneoppimisesta, taloustietopalvelusta ja taloustieteestä sekä vuosien kokemus datatieteen ja koneoppimisen sovellusten rakentamisesta, jotka ratkaisivat todellisia liiketoiminnan ongelmia. Hän nauttii auttaa asiakkaita löytämään oikeat liiketoimintakysymykset ja rakentamaan oikeita tekoäly/ML-ratkaisuja. Vapaa-ajallaan hän rakastaa laulamista ja ruoanlaittoa.

Tim Condello on vanhempi tekoälyn (AI) ja koneoppimisen (ML) asiantuntijaratkaisujen arkkitehti Amazon Web Servicesissä (AWS). Hän keskittyy luonnolliseen kielenkäsittelyyn ja tietokonenäköön. Tim nauttii asiakkaiden ideoiden ottamisesta ja muuttamisesta skaalautuviksi ratkaisuiksi.

Tim Condello on vanhempi tekoälyn (AI) ja koneoppimisen (ML) asiantuntijaratkaisujen arkkitehti Amazon Web Servicesissä (AWS). Hän keskittyy luonnolliseen kielenkäsittelyyn ja tietokonenäköön. Tim nauttii asiakkaiden ideoiden ottamisesta ja muuttamisesta skaalautuviksi ratkaisuiksi.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- Lähde: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- :on

- :On

- :ei

- :missä

- $ YLÖS

- 100

- 120

- 150

- 7

- a

- kyky

- pystyy

- Meistä

- kiihdyttää

- pääsy

- suorittaa

- sen mukaisesti

- Tili

- Tilit

- Saavuttaa

- poikki

- Toiminta

- toimet

- toiminta

- lisä-

- Lisäksi

- hyväksyä

- Etu

- vastaan

- eteenpäin

- AI

- Tekoälyn palvelut

- AI / ML

- tavoitteena

- Hälytys

- kohdista

- Kaikki

- mahdollistaa

- pitkin

- Myös

- Amazon

- Amazonin käsitys

- Amazonin teksti

- Amazon Web Services

- Amazon Web Services (AWS)

- an

- ja

- Toinen

- Kaikki

- joku

- api

- API

- Hakemus

- Application Development

- sovellukset

- sovellettu

- Hakeminen

- lähestymistapa

- sopiva

- arkkitehtuurin

- arkkitehtuuri

- OVAT

- ALUE

- alueet

- keinotekoinen

- tekoäly

- Tekoäly (AI)

- AS

- Varat

- osoitettu

- At

- liittää

- huomio

- tilintarkastus

- tilintarkastus

- kirjoittaja

- lupa

- valtuuttaa

- valtuutettu

- Automatisoitu

- automaattisesti

- Automaatio

- AWS

- AWS asiakas

- tausta

- BE

- koska

- Hyödyt

- PARAS

- parhaat käytännöt

- välillä

- hallitus

- Lautapelit

- kirja

- raja

- rakentaa

- Rakentaminen

- liiketoiminta

- mutta

- by

- soittaa

- nimeltään

- soittamalla

- Puhelut

- CAN

- kiinni

- tapaus

- keskeinen

- keskitetty

- haasteet

- Muutokset

- merkki

- hahmon tunnistaminen

- Valita

- olosuhteet

- luokitella

- pilvi

- koodi

- kahvi

- kokoelma

- yhdistää

- sitoutunut

- Yhteinen

- ymmärtää

- kattava

- tietokone

- Tietojenkäsittelyoppi

- Tietokoneen visio

- ehto

- Konferenssi

- Konfigurointi

- liitäntä

- Harkita

- johdonmukainen

- Console

- ottaa yhteyttä

- pitoisuus

- tausta

- ohjaus

- valvonta

- kustannustehokas

- luoda

- Luominen

- TOIMINTAKERTOMUS

- Valtakirja

- salauksen

- Nykyinen

- asiakassuhde

- asiakas

- Asiakkaat

- tiedot

- tietosuoja

- tietojenkäsittely

- tietokanta

- tietokannat

- tekemisissä

- päätökset

- oletusarvo

- määritellä

- määritelty

- määrittelemällä

- Aste

- Malli

- suunnittelun periaatteet

- suunnittelu

- Detection

- kehittämällä

- Kehitys

- eri

- ohjata

- Suora pääsy

- do

- asiakirja

- asiakirjat

- Dont

- kukin

- helpompaa

- Taloustiede

- koulutus

- tehokas

- myöskään

- elementtejä

- poistaa

- EMEA

- käyttämällä

- työllistää

- mahdollistaa

- kattaa

- salattu

- salaus

- energia

- valvoa

- sitoutua

- tehostettu

- varmistaa

- varmistamalla

- yritys

- yksiköt

- ympäristö

- ympäristöissä

- virhe

- perustaa

- perustamisesta

- Jopa

- kehittää

- tutkia

- esimerkki

- suodatus

- olemassa

- odotus

- experience

- asiantuntija

- laaja

- Kattava kokemus

- uute

- ala

- rahoittaa

- taloudellinen

- taloustiedot

- virtaus

- Keskittää

- keskittyy

- tarkennus

- seurata

- jälkeen

- varten

- neljä

- Puitteet

- Ilmainen

- alkaen

- täysin

- edelleen

- Pelit

- portti

- tietty

- antaa

- Global

- Ryhmän

- ohjaus

- Vetimet

- Olla

- ottaa

- he

- auttaa

- auttaa

- auttaa

- hänen

- hierarkia

- hänen

- hr

- HTML

- http

- HTTPS

- ihmisen

- Human Resources

- ideoita

- tunnistaa

- Identiteetti

- henkilöllisyyden hallinta

- if

- Vaikutus

- toteuttaa

- täytäntöönpano

- täytäntöönpanosta

- parantaa

- parannus

- in

- tapaus

- tapahtuman vastaus

- sisältää

- sisältää

- Mukaan lukien

- Kasvaa

- teollisuuden

- tiedot

- tietoturva

- Infrastruktuuri

- panos

- yhdistää

- integroitu

- integroi

- integraatio

- Älykkyys

- Älykäs

- Älykäs asiakirjojen käsittely

- olla vuorovaikutuksessa

- vuorovaikutus

- etu

- liitäntä

- tulee

- esittely

- tutkia

- tutkimus

- aiheuttaa

- johon

- Esineiden internet

- eristäminen

- IT

- SEN

- itse

- Job

- Työpaikat

- matka

- jpg

- Pitää

- avain

- avaimet

- Kieli

- suureksi osaksi

- Viive

- kerros

- OPPIA

- oppiminen

- vähiten

- tasot

- elinkaaret

- RAJOITA

- linja

- elävät

- log

- pitkän aikavälin

- katso

- rakastaa

- Matala

- kone

- koneoppiminen

- pääasiallisesti

- ylläpitää

- tehdä

- TEE

- hoitaa

- onnistui

- johto

- johtaja

- toimitusjohtaja

- tapa

- manuaalinen

- monet

- matematiikka

- Saattaa..

- mekanismit

- Tavata

- jäsen

- menetelmä

- metrinen

- törmäyksiltä

- lieventää

- ML

- mallit

- monitori

- seuranta

- lisää

- moninkertainen

- Luonnollinen

- Luonnollinen kielen käsittely

- välttämätön

- Tarve

- tarpeet

- verkko

- verkkoliikenne

- Uusi

- seuraava

- NLP

- numero

- objekti

- esineet

- saada

- OCR

- of

- on

- ONE

- vain

- toiminta

- toiminta-

- Tilaisuus

- optinen hahmon tunnistus

- Vaihtoehdot

- or

- organisaatio

- organisatorinen

- Järjestetty

- OS

- Muut

- meidän

- ulos

- Tulos

- ulostulo

- lähdöt

- ulkopuolella

- oma

- parametri

- osa

- kumppani

- kumppani

- Maksaa

- Ihmiset

- Oikeudet

- Henkilökohtaisesti

- phd

- lausekkeet

- fyysinen

- Pilari

- Paikka

- suunnitelma

- Platon

- Platonin tietotieto

- PlatonData

- Ole hyvä

- politiikkaa

- politiikka

- mahdollinen

- Kirje

- mahdollinen

- mahdollisesti

- käytännöt

- Valmistella

- estää

- ensisijainen

- periaate

- periaatteet

- yksityinen

- etuoikeus

- ongelmia

- menettelyt

- Prosessit

- käsittely

- valmistettu

- tuotanto

- ammatillinen

- projekti

- suojella

- suojattu

- suojaus

- suojaava

- toimittaa

- mikäli

- toimittaja

- tarjoaa

- julkinen

- tarkoituksiin

- laittaa

- Putting

- kysymykset

- nopeasti

- pikemminkin

- tavoittaa

- Lue

- Lukeminen

- todellinen maailma

- tunnustaminen

- suositella

- suosituksia

- elpyminen

- vähentää

- katso

- alue

- säännöllisesti

- liittyvä

- luotettava

- riippuvuus

- edellyttää

- tarvitaan

- vaatimukset

- kimmoisuus

- ratkaisee

- resurssi

- Esittelymateriaalit

- Vastata

- vastaus

- REST

- tulokset

- arviot

- oikein

- Riski

- riskit

- roolit

- rutiininomaisesti

- ajaa

- juoksu

- skaalautuva

- Asteikko

- skenaariot

- tiede

- salaisuus

- salaisuuksia

- sektori

- turvallinen

- turvattu

- turvallisesti

- Turvaa

- turvaaminen

- turvallisuus

- turvallisuusmerkki

- nähdä

- vanhempi

- sensible

- Herkkyys

- erillinen

- erottamalla

- Sarjat

- serverless

- palvelu

- Palvelut

- Setit

- asetus

- yhteinen

- osakkeet

- hän

- shouldnt

- Näytä

- Yksinkertainen

- ratkaisu

- Ratkaisumme

- jonkin verran

- Kaiutin

- asiantuntija

- erityinen

- nopeus

- Urheilu

- vaiheissa

- Alkaa

- Aloita

- staattinen

- Vaihe

- Askeleet

- Yhä

- Levytila

- verkkokaupasta

- varastot

- tallentamiseksi

- Strategia

- Vahvistaa

- vahvistaminen

- vahva

- niin

- tuki

- Tuetut

- ympäröivä

- kestävä

- järjestelmä

- järjestelmät

- puuttua

- ottaa

- ottaen

- tehtävät

- joukkue-

- Technologies

- malleja

- tilapäinen

- testi

- kuin

- että

- -

- heidän

- Niitä

- sitten

- Siellä.

- siten

- siksi

- Nämä

- asiat

- tätä

- Kautta

- kauttaaltaan

- Tim

- aika

- ajankohtainen

- että

- symbolinen

- tokenization

- työkalu

- työkalut

- Jäljitettävyys

- liikenne

- polku

- Liiketoimet

- kauttakulku

- kuljettaa

- Kääntyminen

- luvaton

- varten

- ymmärtää

- unique

- yksiköt

- Päivitykset

- Käyttö

- käyttää

- käytetty

- käyttäjä

- Käyttäjät

- käyttötarkoituksiin

- käyttämällä

- yleensä

- validointi

- eri

- todentaa

- kautta

- visio

- tilavuus

- oli

- tavalla

- we

- verkko

- verkkopalvelut

- kun

- joka

- vaikka

- KUKA

- tulee

- with

- sisällä

- työskenteli

- työnkulku

- työskentely

- toimii

- vuotta

- Voit

- Sinun

- zephyrnet