| Tietoja: |

| - EVM-ekosysteemin kasvu tekee siitä ensisijaisen kryptohyökkäysten kohteen.

– Huijarit käyttävät monia muunnelmia ja tekniikoita Address Poisoning -sateenvarjon alla. – Ledger tutkii jatkuvasti innovatiivisia suojatoimenpiteitä EVM-ketjujen käyttäjille. |

Olemme nähneet viime aikoina lisääntyneen EVM-ketjuihin kohdistettujen "Address Poisoning" -nimillä varustettujen hyökkäysten määrä. Tämä vaikuttaa asiakkaisiimme, jotka saattavat menettää varoja, kun he päätyvät luottamaan ja kopioimaan/liitämään huonoja osoitteita. Tämä on ollut keskusteltiin melko paljon mukaan pääosanäyttelijät, mutta verkossa oleva sisältö on sekä toistuvaa että teknisesti epätäydellistä, ja siitä puuttuu selkeitä esimerkkejä.

Tutustutaan siis erityyppisiin osoitemyrkytyksiin! Koska kyllä, se on itse asiassa joukko hyökkäyksiä, joiden toteutuksessa on vaihteluita.

Turhamaisuusmyrkytys: osoitteiden raa'a pakottaminen

Tämä ensimmäinen osoitemyrkytystyyppi on yksinkertaisin, ja sitä käsitellään useimmissa online-artikkeleissa. Ymmärtääksemme sen, meidän on ensin puhuttava Vanity-osoitteista ja omista inhimillisistä rajoituksistamme.

Vanity-osoitteet

EVM-ketjuissa osoitteet saadaan tiivistämällä tilin julkinen avain ja säilyttämällä vain viimeiset (oikeimmillaan) 20 tavua. Nämä 20 tavua muotoillaan sitten 40 merkin heksadesimaalimerkkijonoksi, ja sitä me kaikki käsittelemme lähettäessämme/vastaanottaessamme ETH:ta tai tunnuksia.

Nyt ihmiset, jotka olivat ihmisiä, alkoivat etsiä osoitteita tietyn heksadesimaalimallin mukaan, koska se oli sujuvampi. Tunnettu esimerkki on 1 INCHin merkkisopimus jolla on osoite 0x111111111117dc0aa78b770fa6a738034120c302, alkaa monella ykkösellä 😍. Sitä me kutsumme a Vanity Osoite.

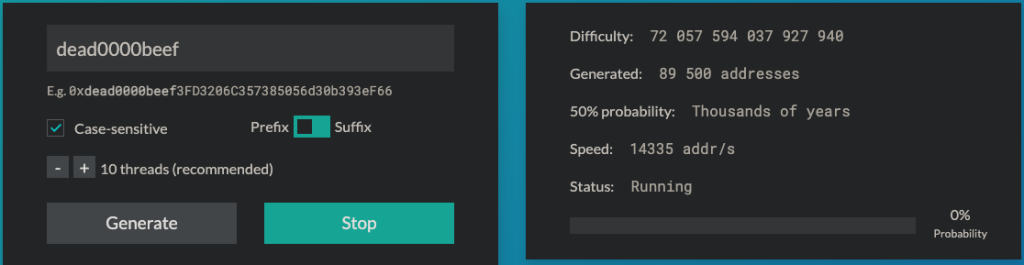

1 tuuman tiimi loi sen johtamalla ja hajauttamalla monia julkisia avaimia, kunnes he saivat yhden näyttämään haluamansa. He käyttivät todennäköisesti sellaista työkalua Vanity ETH tehdä niin, mikä ei ole vaikeaa, mutta melko aikaa vievää.

"Mutta odota, tarkoittaako se sitä, että löydän yksityisen avaimen mihin tahansa Ethereum-osoitteeseen??" saatat kysyä. Mihin vastaisin: Toivottavasti ei, tai minun on löydettävä nopeasti uusi työpaikka asuntolainani kattamiseksi.

Todellisuudessa vanity-osoitteen luomisen vaikeus kasvaa epälineaarisesti korjaamiesi merkkien määrän myötä. Käyttämällä Vanity ETH, kestää useita kuukausia saadaksesi osoitteen, jossa on 10 kiinteää merkkiä. 12 kiinteän merkin kohdalla se kuplii jopa useita satoja vuosia. Annan sinun ekstrapoloida, kuinka kauan 40 merkin täydellinen osoite kestää.

Kuinka siistiltä jälkeläiseni näyttävät tällä osoitteella!

Tärkeintä on, että riittävällä vaivalla on mahdollista luoda osoite, joka noudattaa tiettyä kaavaa muutamissa merkeissään.

Ihmiset arvioivat tavuja

Ihmisinä meillä on tapana tarkastella osoitteita vain osittain niitä lukiessamme. Yleisin tapa on tarkastella vain muutamia osoitteiden ensimmäisiä ja viimeisiä merkkejä. Vaikka tämä on vähemmän turvallista kuin niiden tarkalleen vertaaminen hahmolta, se on paljon helpompaa silmille ja on vähiten vastus.

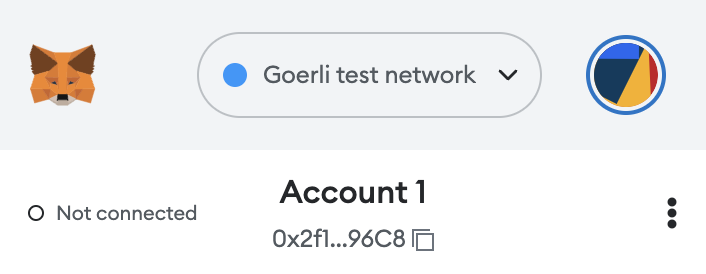

Sitä rohkaisevat myös käytettävissämme olevat työkalut, koska monet niistä piilottavat suurimman osan osoitteista.

Metamask näyttää vain osoitteesi alun ja lopun

Hyökkäys

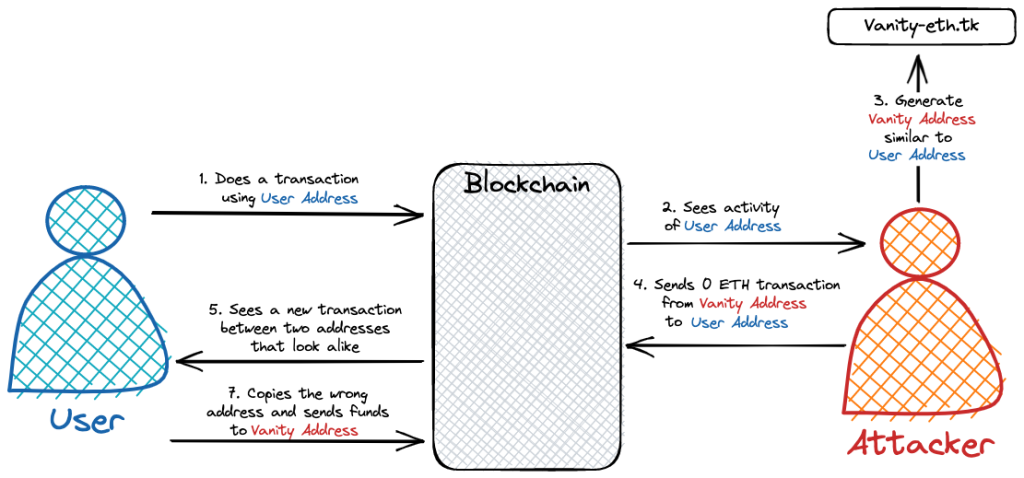

Yllä olevan perusteella jotkut huonot näyttelijät ovat ymmärtäneet, että he voisivat:

- Etsi aktiivinen käyttäjäosoite, joka on tasan maagisen Internet-rahan kanssa.

- Luo vanity-osoite, joka vastaa käyttäjän osoitteen ensimmäistä ja viimeistä tavua.

- Lähetä tapahtuma, jonka summa on 0 tai melkein 0, Vanity-osoitteesta käyttäjän osoitteeseen. Tämä on todellinen myrkytys: käyttäjä näkee nyt hyökkääjän Vanity-osoitteen omassa tapahtumahistoriassaan.

- Hyökkääjä odottaa nyt ja toivoo, että käyttäjä tekee virheen ja kopioi ja liittää Vanity-osoitteensa yrittäessään lähettää varoja itselleen.

Koska satunnaisten tavujen käsittely on vaikeaa ihmisille, meillä on tapana kopioida kaikki osoitteemme, jotka näyttävät meiltä kiireessä, mikä tekee tästä hyökkäyksestä melko tehokkaan.

Vanity-osoitteiden luominen on kuitenkin aikaa vievää, mikä tekee hyökkäyksestä vaikeampaa skaalata. On kuitenkin tärkeää huomata, että prosessi voidaan kääntää halvemmaksi:

- Hyökkääjä luo mahdollisimman monta vanity-osoitetta, jota hän hallitsee.

- Hyökkääjä tarkkailee kaikkea ketjun toimintaa ja kaikkia aktiivisia käyttäjäosoitteita.

- Jos jokin aktiivinen käyttäjän osoite vastaa yhtä Vanity-osoitetta, aloita myrkytysprosessi.

Tällä tavalla hyökkääjä luopuu kohdistamasta tiettyyn tiliin, mutta laajentaa hyökkäyksen pintaa.

Nolla-arvoisen merkin siirtohyökkäys: ketjun huijaaminen

Tämä toinen myrkytystyyppi on vieläkin kavalampi, koska se perustuu ERC20-tapahtumien luomiseen puolestasi ja ilman suostumustasi!

Ymmärtääksesi sen, sinun on tunnettava ketjun sisäiset tapahtumat, token-lisä ja hieman Solidityä.

Ketjun tapahtumia

EVM-ketjuissa tapahtuma voi vaikuttaa ketjun tilaan monella tavalla. Yleisin tapa on siirtää ETH:ta osoitteiden välillä, mikä muuttaa tehokkaasti mukana olevien tilien ketjun saldoa.

Toinen tilanmuutos on tapahtumien julkaiseminen. Kun tarkastelet tapahtumaa Etherscanissa, näet tapahtumat, jotka on luotu. Nämä tapahtumat ovat tapa, jolla tokenien siirrot (ERC20:t, NFT:t jne.) toteutuvat ketjussa.

Kun tarkastelet ERC20-tapahtumahistoriaasi, tarkastelet todella kaikkea Siirto(osoite indeksoitu _osoitteesta, osoite indeksoitu _to, uint256 _arvo) tapahtumia, joihin liittyy osoitteesi.

Tietoja token-avusta

Monet ERC20-tunnusten edistyneet käyttötavat riippuvat siitä, että kolmannen osapuolen sopimukset saavat siirtää varoja käyttäjän puolesta. Tämä käsitellään päästöoikeuskartalla, jossa avain on sallittu osoite ja arvo on varojen enimmäismäärä, jota osoite voi siirtää.

Standardissa ERC-20: Token Standard lisäarvoa voi muuttaa vain käyttäjä kutsumalla toimintoa hyväksy(osoite _kuluttaja, uint256 _arvo).

Siirto omalla nimelläsi

Ainoa tapa hyökkääjälle lähettää X Tokenien määrä toisen käyttäjän puolesta on kutsua toimintoa transferFrom(osoite _from, osoite _to, uint256 _arvo). Jotta tämä voisi tehdä, kohdekäyttäjän on kuitenkin oltava jo soittanut approve({_spender: <attacker_address>, _value: X}) , antaa heille vaaditun korvauksen.

Ensi silmäyksellä se tuntuu vaikealta ylitettävältä rajalta.

Ottaen kuitenkin huomioon, miten kartoitukset ja oletusarvot toimivat Solidityssä, jokaisella osoitteella on arvovaraus 0 joka toisessa osoitteessa ERC20-sopimusten vakiototeutuksessa. Joten näissä toteutuksissa kuka tahansa saa suorittaa seuraavan siirron riippumatta siitä, onko kohdekäyttäjä aktiivisesti antanut heille luvan:

transferFrom({from: <user_address>, to: <attacker_address>, _value: 0})Vielä parempi, ERC20-standardi sanoo, että:

0-arvojen siirtoja TÄYTYY käsitellä normaaleina siirtoina ja käynnistää "Siirto"-tapahtuma.

Tämä takaa, että tämä tyhjä siirto luo aina kelvollisen Transfer tapahtuma, joka lopulta näytetään käyttäjän tapahtumahistoriassa.

Hyökkäys

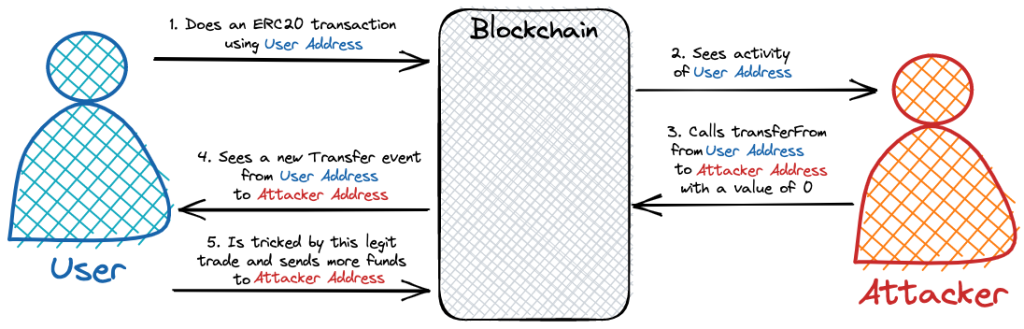

Yllä olevaa äskettäin löydettyä tietoa käyttämällä voimme suorittaa seuraavan hyökkäyksen:

- Puhelu

transferFromarvolla0tunnetuilla ERC20-sopimuksilla, kuten USDC, Matic, Uniswap… - Tee siirto käyttäjän osoitteesta hyökkääjän osoitteeseen.

- Tämä luo laillisen siirtotapahtuman ketjuun käyttäjäosoitteesta hyökkääjän osoitteeseen.

- Tämän jälkeen käyttäjän lompakko synkronoi tämän tapahtuman ja näyttää kelvollisena siirtona.

Hyökkääjä on saavuttanut tavoitteensa: luodaan laillinen ERC20-tapahtuma kohteen tililtä omalle tililleen.

Missä tahansa vakiolompakossa heidän osoitteensa näytetään nyt kohteen tapahtumahistoriassa osana voimassa olevaa kauppaa. Käyttäjä on myrkytetty. Hyvällä tuurilla (hyökkääjälle) kohde voi vahingossa käyttää huonoa osoitetta tulevissa kaupoissa.

Tässä on muutama esimerkki tällaisista hyökkäyksistä ketjussa:

Käyttäjien suojeleminen

Kuvaamillamme hyökkäyksillä on todellinen vaikutus krypton käyttäjiin. Ne ovat myös vain jäävuoren huippu. Pyrkiessään saamaan käyttäjät vuorovaikutukseen haitallisten osoitteiden kanssa huijarit käyttävät hyväkseen kaikkia teknisiä tai inhimillisiä vikoja. He ovat myös erittäin nopeita mukauttamaan strategioitaan kaikkiin vastatoimiin, joita lompakkovalmistajat voivat ottaa käyttöön.

Ylläpitäjänä Pääkirja Live, meillä on vastuu tarjota ratkaisuja, jotka ovat turvallisia ja parantavat käyttökokemusta. Hyökkäysten luonteen vuoksi on erittäin vaikeaa estää niiden toteutuminen kokonaan. Sen sijaan lompakoiden tehtävänä on käsitellä myrkyllisiä tapahtumia eri tavalla mahdollisten käyttäjävirheiden välttämiseksi.

Joten mikä on paras tapa edetä?

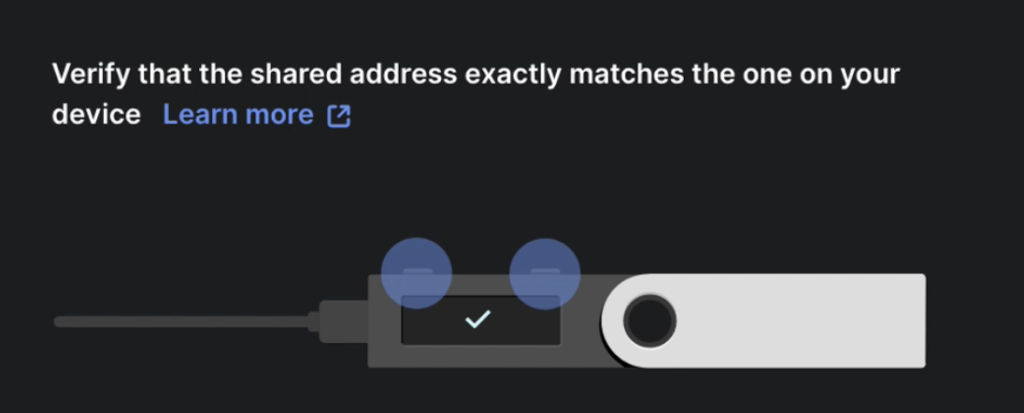

Meille helppo vastaus on, että sinun ei pitäisi koskaan kopioida osoitetta lompakostasi ilman ensin vahvistamalla sen laitteistolaitteesi luotetulla näytöllä. Tämä vastatoimi on ollut käytettävissä ensimmäisen Nano S:n kaupallistamisesta lähtien, eikä siinä ole tunnettua teknistä vikaa.

Mutta sen jättäminen siihen olisi virhe. Ihmiset eivät ole koneita: voimme olla laiskoja, meillä voi olla kiire, ehkä meillä ei ole nanoa mukanamme, jotkut ihmiset ette edes omista Ledger-laitetta 😱. Jokapäiväisessä elämässä kuljemme aina vähiten vastustuksen polkua. Tässä tapauksessa se olisi osoitteen kopioimista ilman sen perusteellista vahvistamista.

Tässä yhteydessä tuote-, kehittäjä- ja asiakastukipuolen tiimimme ovat tutkineet useita ratkaisuja. Yksinkertaisin, mutta tehokkain niistä, lisättiin uusimpaan Ledger Live -julkaisuun: Tapahtumien piilottaminen absoluuttisella nollasummalla.

Nyt pahin hyökkäys (Zero-Value Token Transfer Attack) on tehty hampaattomaksi, koska sen suorittamiseksi summan on oltava absoluuttinen nolla. Se on myös turvallinen muutos, sillä 99.9 % käyttäjistä ei koskaan käytä tarkoituksella absoluuttista nollatapahtumia. Jäljellä olevalla 0.1 prosentilla on tietysti mahdollista jatkaa tapahtumien näyttämistä säätämällä Ledger Liven lisäasetuksia.

Kaiken kaikkiaan tällä muutoksella on suuri vaikutus, hyvin vähän haittoja ja hyvin lyhyt markkinoilletuloaika. Tutkimme muita Address Poisoning -hyökkäysten versioita varten erilaisia ratkaisuja, kuten suojattuja osoitekirjoja, huijausosoitteiden havaitsemista ja monia muita!

Tulevaisuuden turvaaminen

Samalla kun kryptomaailma kehittyy edelleen, huonot toimijat etsivät hellittämättä uusia tapoja hyödyntää haavoittuvuuksia ja kohdistaa pahaa aavistamattomia käyttäjiä. Osoitemyrkytys on erinomainen esimerkki sellaisista haitallisista hyökkäyksistä, jotka saalistavat sekä tekniikan että ihmisluonnon rajoituksia. Valaisemalla erityyppisiä Address Poisoning -hyökkäyksiä ja erittelemällä niiden taustalla olevia mekanismeja pyrimme lisäämään tietoisuutta ja antamaan sinulle mahdollisuuden tehdä tietoisia päätöksiä kryptomatkallasi.

Näiden jatkuvasti kehittyvien uhkien torjumiseksi on erittäin tärkeää, että lompakkotoimittajat, kuten Ledger Live, ja laajempi kryptoyhteisö pysyä valppaina, tekevät yhteistyötä ja kehittävät innovatiivisia ratkaisuja käyttäjien suojaamiseksi. Koska parannamme jatkuvasti turvatoimia ja käyttökokemusta, kehotamme käyttäjiä pysymään ajan tasalla, olemaan varovaisia ja omaksumaan suositeltuja parhaita käytäntöjä.

Aivan kuten huijarit yrittävät huijata sinua, Ledger-tiimien ryhmätyö suojella sinua jatkuu jatkuvasti. Se tuo säännöllisiä parannuksia päivittäiseen Ledger Live -kokemukseesi, joten odota muutoksia tulevissa julkaisuissa!

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoAiStream. Web3 Data Intelligence. Tietoa laajennettu. Pääsy tästä.

- Tulevaisuuden lyöminen Adryenn Ashley. Pääsy tästä.

- Osta ja myy osakkeita PRE-IPO-yhtiöissä PREIPO®:lla. Pääsy tästä.

- Lähde: https://www.ledger.com/blog/address-poisoning

- :on

- :On

- :ei

- :missä

- $ YLÖS

- 10

- 12

- 1inch

- 20

- 22

- 250

- 40

- a

- pystyy

- Meistä

- edellä

- absoluuttinen

- Tili

- Tilit

- aktiivisesti

- toiminta

- toimijoiden

- todellinen

- todella

- sopeuttaa

- lisä-

- osoite

- osoitteet

- hyväksyä

- kehittynyt

- vaikuttaa

- tavoitteena

- Kaikki

- jo

- Myös

- aina

- määrä

- määrät

- an

- ja

- Toinen

- vastaus

- Vastamyrkky

- Kaikki

- joku

- OVAT

- artikkelit

- AS

- At

- hyökkäys

- Hyökkäykset

- yrityksiä

- saatavissa

- välttää

- tietoisuus

- pois

- Huono

- Balance

- BE

- koska

- ollut

- ovat

- PARAS

- parhaat käytännöt

- Paremmin

- välillä

- binance

- Bitti

- Kirjat

- sekä

- laajempaa

- mutta

- by

- soittaa

- soittamalla

- CAN

- varovaisuus

- tietty

- ketju

- kahleet

- muuttaa

- muuttunut

- Muutokset

- muuttuviin

- merkki

- merkkejä

- halvempaa

- selkeä

- asiakkaat

- tehdä yhteistyötä

- torjumiseksi

- Yhteinen

- yhteisö

- vertaamalla

- täydellinen

- pitoisuus

- tausta

- jatkuu

- jatkuvasti

- sopimus

- sopimukset

- ohjaus

- Viileä

- kopiointi

- voisi

- Kurssi

- kattaa

- katettu

- Luominen

- ratkaiseva

- Crypto

- salausyhteisö

- salauksen käyttäjät

- krypto-maailma

- asiakas

- Asiakaspalvelu

- päivästä päivään

- päätökset

- oletusarvo

- sijoittaa

- on kuvattu

- Detection

- kehittää

- Kehittäjä

- eri

- vaikea

- vaikeus

- DIG

- do

- ei

- Dont

- haitat

- helpompaa

- helppo

- ekosysteemi

- Tehokas

- tehokkaasti

- tehokas

- vaivaa

- valtuuttaa

- kannustaa

- kannusti

- loppu

- täysin

- ERC20

- ERC20-tokenit

- ETH

- ethereum

- etherscan

- Jopa

- tapahtuma

- Tapahtumat

- Joka

- arjen

- EVM

- kehittää

- täsmälleen

- esimerkki

- Esimerkit

- suorittaa

- experience

- Käyttää hyväkseen

- Tutkiminen

- katse

- tuttu

- perhe

- harvat

- Löytää

- Tulipalo

- Etunimi

- Korjata

- kiinteä

- virhe

- seurata

- jälkeen

- seuraa

- varten

- Eteenpäin

- löytyi

- alkaen

- varat

- tulevaisuutta

- tuottaa

- syntyy

- synnyttää

- tuottaa

- saada

- tietty

- antaa

- Antaminen

- tavoite

- suuri

- Kasvu

- takeita

- HAD

- kahva

- Käsittely

- Happening

- Kova

- Palvelimet

- hajautusta

- Olla

- Piilottaa

- historia

- Toivon mukaan

- toivoo

- Miten

- Kuitenkin

- http

- HTTPS

- ihmisen

- Ihmiset

- sata

- i

- Minä

- Vaikutus

- Vaikutukset

- täytäntöönpano

- tärkeä

- parantaa

- parannuksia

- in

- Kasvaa

- Lisäykset

- tietoa

- innovatiivinen

- esimerkki

- sen sijaan

- olla vuorovaikutuksessa

- Internet

- tulee

- aiheuttaa

- osallistuva

- IT

- SEN

- Job

- matka

- Pitää

- pito

- avain

- avaimet

- laji

- Tietää

- tuntemus

- tunnettu

- Sukunimi

- uusin

- vähiten

- jättäen

- pääkirja

- Pääkirja Live

- vasemmalle

- laillinen

- vähemmän

- antaa

- elämä

- valo

- pitää

- RAJOITA

- rajoitukset

- vähän

- elää

- Pitkät

- katso

- näköinen

- ulkonäkö

- menettää

- Erä

- onni

- Koneet

- taika-

- Maaginen Internet-raha

- tehdä

- Makers

- TEE

- monet

- kartta

- markkinat

- matic

- max

- max-width

- Saattaa..

- tarkoittaa

- toimenpiteet

- mekanismit

- ehkä

- puuttuva

- virhe

- raha

- kk

- lisää

- Kiinnitys

- eniten

- liikkua

- liikkuvat

- paljon

- moninkertainen

- täytyy

- my

- nano

- luonto

- Tarve

- ei ikinä

- Uusi

- NFT: t

- Nro

- normaali

- nyt

- numero

- saatu

- of

- on

- Ketjussa

- ketjun toimintaa

- ONE

- jatkuva

- verkossa

- vain

- or

- Muut

- meidän

- ulos

- Voittaa

- oma

- osa

- polku

- Kuvio

- Ihmiset

- Suorittaa

- Platon

- Platonin tietotieto

- PlatonData

- mahdollinen

- harjoitusta.

- käytännöt

- aika

- estää

- tärkein

- yksityinen

- yksityinen avain

- todennäköisesti

- prosessi

- Tuotteet

- suojella

- suojaava

- toimittaa

- tarjoajat

- julkinen

- julkinen avain

- julkiset avaimet

- Julkaisu

- etsintä

- nopea

- nopeasti

- nostaa

- satunnainen

- pikemminkin

- saavutettu

- Lukeminen

- todellinen

- Todellisuus

- tajusi

- ihan oikeesti

- suositeltu

- riippumatta

- säännöllinen

- vapauta

- jäljellä oleva

- toistuva

- tarvitaan

- vastus

- vastuu

- arviot

- tarkistetaan

- Rooli

- kiirehtiä

- s

- turvallista

- Asteikko

- Huijaus

- Huijarit

- Näytön

- Toinen

- turvallinen

- turvallisuus

- Turvatoimet

- etsiä

- näyttää

- nähneet

- näkee

- lähettää

- settings

- useat

- Lyhyt

- shouldnt

- Näytä

- Sides

- Näky

- koska

- So

- kiinteys

- Ratkaisumme

- jonkin verran

- jokseenkin

- erityinen

- standardi

- Alkaa

- alkoi

- Aloita

- Osavaltio

- Valtiot

- pysyä

- strategiat

- jono

- niin

- riittävä

- tuki

- pinta

- ottaa

- Puhua

- Kohde

- kohdistaminen

- joukkue-

- tiimit

- Tekninen

- tekniikat

- Elektroniikka

- kuin

- että

- -

- Valtion

- heidän

- Niitä

- itse

- sitten

- Siellä.

- Nämä

- ne

- kolmannen osapuolen

- tätä

- perin pohjin

- vaikka?

- uhat

- Kautta

- aika

- kärki

- että

- symbolinen

- tokens

- työkalu

- työkalut

- kauppaa

- kaupat

- kauppa

- Liiketoimet

- siirtää

- siirrot

- luotettu

- luottavainen

- säätämistä

- tyyppi

- tyypit

- sateenvarjo

- varten

- taustalla oleva

- ymmärtää

- asti

- us

- Käyttö

- USDC

- käyttää

- käytetty

- käyttäjä

- Käyttäjäkokemus

- Käyttäjät

- arvo

- arvot

- TURHAMAISUUS

- tarkastaa

- hyvin

- haavoittuvuuksia

- odottaa

- Lompakko

- Lompakontekijät

- Lompakot

- halusi

- oli

- Kellot

- Tapa..

- tavalla

- we

- tunnettu

- Mitä

- Mikä on

- kun

- onko

- joka

- vaikka

- KUKA

- tulee

- with

- ilman

- Referenssit

- olisi

- vuotta

- Joo

- vielä

- tuotto

- Voit

- Sinun

- Zendesk

- zephyrnet

- nolla-

![Ledger lanseeraa [Ledger] Marketin, maailman turvallisimman NFT-markkinapaikan, valmistuu 24 tunnissa Ledger lanseeraa [Ledger] Marketin, maailman turvallisimman NFT-markkinapaikan, joka valmistuu 24 tunnin sisällä PlatoBlockchain Data Intelligencesta. Pystysuuntainen haku. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/BlogpostHeader-2-1-1024x453-1-300x133.png)