Jos käytät WordPress-sivustoa, jossa on Lopulliset jäsenet plugin asennettuna, varmista, että olet päivittänyt sen uusimpaan versioon.

Viikonloppuna laajennuksen luoja julkaisi version 2.6.7, jonka on tarkoitus korjata vakava tietoturva-aukko, jonka käyttäjä kuvailee @softwaregeek WordPressin tukisivustolla seuraavasti:

Laajennuksen kriittinen haavoittuvuus (CVE-2023-3460) antaa todentamattoman hyökkääjän rekisteröityä järjestelmänvalvojaksi ja ottaa sivuston täyden hallintaansa. Ongelma ilmenee laajennuksen rekisteröintilomakkeessa. Tässä lomakkeessa on mahdollista muuttaa tiettyjä rekisteröitävän tilin arvoja. Tämä sisältää

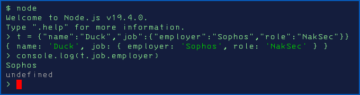

wp_capabilitiesarvo, joka määrittää käyttäjän roolin verkkosivustolla.Laajennus ei salli käyttäjien syöttää tätä arvoa, mutta tämä suodatin osoittautuu helposti ohitettavaksi, mikä mahdollistaa muokkaamisen

wp_capabilitiesja ryhdy järjestelmänvalvojaksi.

Toisin sanoen, kun käyttäjät luovat tai hallinnoivat tilejä verkossa, käyttäjille esitettävä asiakaspuolen verkkolomake ei virallisesti anna heille lupaa asettaa itselleen supervoimia.

Mutta taustaohjelmisto ei luotettavasti havaitse ja estä väärinkäyttäjiä, jotka lähettävät tarkoituksellisesti sopimattomia pyyntöjä.

Plugin lupaa "täysin helppoa"

- Ultimate Member ohjelmisto on tarkoitettu auttamaan WordPress-sivustoja tarjoamaan eritasoisia käyttöoikeuksia ja ilmoittamaan itsensä nimellä "WordPressin paras käyttäjäprofiili ja jäsenyyslaajennus"ja puhuu mainospuheessaan seuraavasti:

WordPressin suosituin käyttäjäprofiili- ja jäsenyyslaajennus. Laajennuksen ansiosta käyttäjien on helppoa rekisteröityä ja liittyä verkkosivustosi jäseniksi. Laajennuksen avulla voit lisätä kauniita käyttäjäprofiileja sivustollesi ja se on täydellinen kehittyneiden verkkoyhteisöjen ja jäsensivustojen luomiseen. Kevyt ja erittäin laajennettava Ultimate Member mahdollistaa melkein minkä tahansa sivuston luomisen, johon käyttäjät voivat liittyä ja liittyä jäseniksi ehdottoman helposti.

Valitettavasti ohjelmoijat eivät näytä kovin luottavaisilta omaan kykyynsä sovittaa liitännäisen käytön "täysin helppous" vahvaan tietoturvaan.

Vuonna virallinen vastaus yllä olevaan @softwaregeekin tietoturvaraporttiin yritys kuvaili virheenkorjausprosessiaan näin [lainattu teksti sic]:

Työskentelemme tähän haavoittuvuuteen liittyvien korjausten parissa 2.6.3-versiosta lähtien, kun saamme raportin yhdeltä asiakkaaltamme. Versiot 2.6.4, 2.6.5, 2.6.6 sulkevat tämän haavoittuvuuden osittain, mutta teemme edelleen yhteistyötä WPScan-tiimin kanssa parhaan tuloksen saavuttamiseksi. Saamme myös heidän raporttinsa, jossa on kaikki tarvittavat tiedot.

Kaikki aiemmat versiot ovat haavoittuvia, joten suosittelemme, että päivität verkkosivustosi versioon 2.6.6 ja pidät päivitykset tulevaisuudessa saadaksesi viimeisimmät tietoturva- ja ominaisuusparannukset.

Työskentelemme parhaillaan jäljellä olevan ongelman korjaamiseksi ja julkaisemme uuden päivityksen mahdollisimman pian.

Vikoja monessa paikassa

Jos olit kyberturvatyössä surullisen kuuluisan aikana Log4Shell-haavoittuvuus Joululomakauden aikana vuoden 2021 lopussa tiedät, että tietyntyyppiset ohjelmointivirheet tarvitsevat korjauksia, jotka tarvitsevat korjaustiedostoja ja niin edelleen.

Jos sinulla on esimerkiksi puskurin ylivuoto yhdessä koodin kohdassa, jossa varasit vahingossa 28 tavua muistia, mutta aikoi kirjoittaa 128 tavua koko ajan, tämän virheellisen luvun korjaaminen riittäisi korjaamaan virheen yhdellä kertaa.

Kuvittele nyt kuitenkin, että vika ei johtunut kirjoitusvirheestä vain yhdessä kohdassa koodia, vaan että se johtui oletuksesta, että 28 tavua oli oikea puskurin koko aina ja kaikissa paikoissa.

Sinä ja koodaustiimisi olette saattaneet toistaa virheen muissa paikoissa ohjelmistossasi, joten sinun täytyy tyytyä pidennettyyn vianetsintä-istuntoon.

Tällä tavalla voit nopeasti ja ennakoivasti työntää lisää korjaustiedostoja, jos löydät muita virheitä, jotka johtuvat samasta tai samankaltaisesta virheestä. (Vikoja on yleensä helpompi löytää, kun tiedät, mitä etsiä.)

Log4J-tapauksessa hyökkääjät ryhtyivät myös tutkimaan koodia toivoen löytävänsä vastaavia koodausvirheitä muualta koodista ennen Log4J-ohjelmoijia.

Onneksi Log4J ohjelmointitiimi ei vain tarkistanut oman koodinsa korjaamaan asiaan liittyviä bugeja ennakoivasti, mutta pitivät myös silmänsä valppaana uusien konseptin todisteiden hyväksikäyttöjen varalta.

Joitakin uusia haavoittuvuuksia paljastivat julkisesti innostuneet virheenmetsästäjät, jotka ilmeisesti pitivät parempana välitöntä Internet-mainetta kuin hillitympää viivästetyn tunnistamisen muotoa, jonka he saisivat paljastamalla virheen vastuullisesti Log4J-koodaajille.

Näimme samanlaisen tilanteen äskettäisessä MOVEit-komento-injektiohaavoittuvuudessa, jossa Clop ransomware -jengin kumppanit löysivät ja käyttivät hyväkseen nollapäivän vika MOVEitin verkkopohjaisessa käyttöliittymässä, jolloin roistot voivat varastaa arkaluonteisia yritystietoja ja yrittää sitten kiristää uhrit maksamaan "hiljaista rahaa".

Progress Software, MOVEitin valmistajat, korjasivat nopeasti nollapäivän ja julkaisivat sitten a toinen laastari löydettyään aiheeseen liittyviä bugeja omassa vianetsintäistunnossaan ja julkaissut kolmannen korjauspäivityksen pian sen jälkeen, kun itsenäinen uhkien metsästäjä löysi jälleen uuden aukon, jonka Progress oli jättänyt huomaamatta.

Valitettavasti tuo "tutkija" päätti vaatia ansiotaan haavoittuvuuden löytämisestä julkaisemalla sen kenen tahansa ja kaikkien nähtäväksisen sijaan, että antaisit Progressille päivän tai kaksi käsitellä sitä ensin.

Tämä pakotti Progressin julistamaan sen jälleen nollapäiväksi ja pakotti Progressin asiakkaat sammuttamaan ohjelmiston bugisen osan kokonaan noin 24 tunniksi. korjaustiedosto luotiin ja testattu.

Tässä Lopulliset jäsenet bugitilanteessa laajennuksen valmistajat eivät olleet yhtä harkitsevaisia kuin MOVEitin valmistajat, jotka nimenomaisesti neuvoivat asiakkaitaan lopettamaan ohjelmiston käytön, kun tuo uusi ja hyödynnettävissä oleva aukko korjattiin.

Ultimate Members vain neuvoi käyttäjiään pitämään silmät silmällä jatkuvien päivitysten varalta, joista äskettäin julkaistu 2.6.7 on neljäs virheenkorjausketjussa ongelmaan, joka havaittiin ensimmäisen kerran kesäkuun 2023 puolivälissä, kun 2.6.3 oli nykyisen version numero.

Mitä tehdä?

- Jos olet UltimateMember-käyttäjä, korjaustiedosto kiireellisesti. Koska laajennuksen koodaustiimi näyttää puuttuvan tähän ongelmaan hajanaisesti, varmista, että odotat tulevia päivityksiä ja otat ne käyttöön mahdollisimman pian.

- Jos olet palvelinpuolen ohjelmoija, oleta aina pahinta. Älä koskaan luota asiakaspuolen koodiin, jota et voi hallita, kuten käyttäjän selaimessa suoritettavaan HTML-koodiin tai JavaScriptiin, jotta lähetetyt syöttötiedot ovat turvallisia. Vahvista syötteesi, kuten haluamme sanoa Naked Securityssa. Mittaa aina, älä koskaan oleta.

- Jos olet ohjelmoija, etsi aiheeseen liittyviä ongelmia laajasti, kun virheistä ilmoitetaan. Yhden ohjelmoijan yhdessä paikassa tekemät koodausvirheet ovat saattaneet kopioida muualle, joko sama koodaaja, joka työskentelee projektin muissa osissa, tai muut koodaajat "oppivat" huonoja tapoja tai noudattavat luottavaisesti virheellisiä suunnitteluoletuksia.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. Autot / sähköautot, hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- BlockOffsets. Ympäristövastuun omistuksen nykyaikaistaminen. Pääsy tästä.

- Lähde: https://nakedsecurity.sophos.com/2023/07/03/wordpress-plugin-lets-users-become-admins-patch-early-patch-often/

- :On

- :ei

- :missä

- $ YLÖS

- 1

- 15%

- 2021

- 2023

- 24

- 25

- 28

- 7

- a

- kyky

- Meistä

- edellä

- absoluuttinen

- pääsy

- Tili

- Tilit

- lisätä

- käsitellään

- admin

- kehittynyt

- mainonta

- Jälkeen

- jälkeenpäin

- Kaikki

- sallia

- Salliminen

- mahdollistaa

- pitkin

- Myös

- aina

- an

- ja

- Toinen

- Kaikki

- näyttää

- käyttää

- OVAT

- AS

- olettaa

- olettamus

- At

- kirjoittaja

- auto

- Back-end

- background-image

- Huono

- BE

- kaunis

- tulevat

- ollut

- ennen

- PARAS

- Kiristää

- Tukkia

- reunus

- pohja

- tuulahdus

- laajasti

- selain

- puskuri

- puskurin ylivuoto

- Vika

- bugien metsästys

- Bugs

- mutta

- by

- CAN

- tapaus

- aiheutti

- keskus

- tietty

- ketju

- muuttaa

- Joulu

- vaatia

- lähellä

- koodi

- koodaaja

- Koodaus

- väri

- yhteisöjen

- yritys

- luottavainen

- ohjaus

- kattaa

- luoda

- Luominen

- luoja

- pisteitä

- kriittinen

- Nykyinen

- Tällä hetkellä

- asiakas

- Asiakkaat

- tietoverkkojen

- tiedot

- päivä

- sopimus

- päätti

- Myöhässä

- on kuvattu

- Malli

- yksityiskohdat

- määrittää

- DID

- Paljastaminen

- näyttö

- do

- ei

- Dont

- alas

- aikana

- Varhainen

- helpottaa

- helpompaa

- helppo

- myöskään

- muualla

- mahdollistaa

- loppu

- parannuksia

- tarpeeksi

- varmistaa

- enter

- täysin

- virheet

- jokainen

- esimerkki

- hyödynnetään

- hyödyntää

- katse

- FAME

- Ominaisuus

- suodattaa

- Löytää

- löytäminen

- Etunimi

- Korjata

- jälkeen

- varten

- muoto

- löytyi

- Neljäs

- alkaen

- etuosa

- etupään

- koko

- edelleen

- tulevaisuutta

- Jengi

- yleensä

- saada

- saada

- tietty

- Antaminen

- Go

- HAD

- Olla

- korkeus

- auttaa

- erittäin

- Reikä

- toivoen

- TUNTIA

- liihottaa

- Kuitenkin

- HTML

- HTTPS

- metsästäjä

- if

- kuvitella

- in

- sisältää

- pahamaineinen

- panos

- asennetaan

- välitön

- Internet

- tulee

- kysymys

- kysymykset

- IT

- SEN

- itse

- JavaScript

- yhdistää

- kesäkuu

- vain

- vain yksi

- Pitää

- säilytetään

- Tietää

- uusin

- vasemmalle

- Lets

- tasot

- kevyt

- pitää

- listaus

- log4j

- katso

- tehty

- tehdä

- Makers

- TEE

- Tekeminen

- toimitusjohtaja

- monet

- Marginaali

- ottelu

- max-width

- Saattaa..

- tarkoitti

- mitata

- jäsen

- Jäsenet

- jäsenyys

- Muisti

- vain

- Keskimmäinen

- ehkä

- hukata

- virhe

- virheitä

- lisää

- Naked Security

- välttämätön

- Tarve

- tarvitsevat

- ei ikinä

- Uusi

- normaali

- numero

- of

- pois

- kampanja

- Virallisesti

- on

- kerran

- ONE

- jatkuva

- verkossa

- verkkoyhteisöt

- vain

- or

- Muut

- meidän

- ulos

- yli

- oma

- osa

- osat

- läikkä

- Merkit

- Paavali

- maksaa

- täydellinen

- Paikka

- paikat

- Platon

- Platonin tietotieto

- PlatonData

- kytkeä

- Kohta

- sijainti

- mahdollinen

- Viestejä

- Suositut

- esitetty

- edellinen

- Ongelma

- prosessi

- Profiili

- Profiilit

- Ohjelmoija

- Ohjelmoijat

- Ohjelmointi

- Edistyminen

- projekti

- Promises

- julkisesti

- julkaista

- julkaistu

- Julkaiseminen

- Työnnä

- nopeasti

- ransomware

- pikemminkin

- äskettäinen

- äskettäin

- tunnustaminen

- suositella

- ilmoittautua

- kirjattu

- Rekisteröinti

- liittyvä

- suhteellinen

- vapauta

- luottaa

- jäljellä oleva

- toistuva

- raportti

- raportoitu

- pyynnöt

- varattu

- johtua

- oikein

- Rooli

- ajaa

- toimii

- turvallista

- sama

- näki

- sanoa

- Haku

- Kausi

- turvallisuus

- näyttää

- sensible

- vakava

- Istunto

- setti

- laskeutua

- Pian

- samankaltainen

- koska

- single

- paikka

- Sivustot

- tilanne

- Koko

- So

- Raitis

- Tuotteemme

- vankka

- jonkin verran

- pian

- Yhä

- stop

- vahva

- antaa

- toimitettu

- niin

- tuki

- tarkoitus

- varma

- SVG

- ottaa

- puhuminen

- joukkue-

- testattu

- kuin

- että

- -

- Tulevaisuus

- heidän

- Niitä

- itse

- sitten

- ne

- kolmas

- tätä

- uhkaus

- kertaa

- että

- yhdessä

- liian

- ylin

- siirtyminen

- läpinäkyvä

- yrittää

- VUORO

- kääntyy

- kaksi

- tyyppi

- tyypit

- lopullinen

- Päivitykset

- päivitetty

- Päivitykset

- parantaa

- URL

- käyttää

- käyttäjä

- Käyttäjät

- käyttämällä

- loma

- arvo

- arvot

- eri

- versio

- uhrit

- haavoittuvuuksia

- alttius

- Haavoittuva

- oli

- Tapa..

- we

- verkko

- Web-pohjainen

- Verkkosivu

- sivustot

- viikonloppu

- olivat

- Mitä

- kun

- joka

- vaikka

- KUKA

- leveys

- tulee

- with

- WordPress

- WordPress-laajennus

- sanoja

- työskentely

- pahin

- olisi

- vielä

- Voit

- Sinun

- zephyrnet

![S3 Ep98: LastPass-saaga – pitäisikö meidän lopettaa salasananhallintaohjelmien käyttö? [Ääni + teksti] S3 Ep98: LastPass-saaga – pitäisikö meidän lopettaa salasananhallintaohjelmien käyttö? [Ääni + teksti] PlatoBlockchain Data Intelligence. Pystysuuntainen haku. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)

![S3 Ep104: Pitäisikö sairaalan kiristysohjelmien hyökkääjät lukita elinikäiseksi? [Ääni + teksti] S3 Ep104: Pitäisikö sairaalan kiristysohjelmien hyökkääjät lukita elinikäiseksi? [Ääni + teksti] PlatoBlockchain Data Intelligence. Pystysuuntainen haku. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)

![S3 Ep91: CodeRed, OpenSSL, Java-virheet ja Office-makrot [Podcast + Transcript] S3 Ep91: CodeRed, OpenSSL, Java-virheet ja Office-makrot [Podcast + Transcript] PlatoBlockchain Data Intelligence. Pystysuuntainen haku. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/nsp-1200-300x157.png)