Les chercheurs d'ESET ont analysé une version mise à jour du logiciel espion Android GravityRAT qui vole les fichiers de sauvegarde de WhatsApp et peut recevoir des commandes pour supprimer des fichiers

Les chercheurs d'ESET ont identifié une version mise à jour du logiciel espion Android GravityRAT distribuée sous les applications de messagerie BingeChat et Chatico. GravityRAT est un outil d'accès à distance connu pour être utilisé depuis au moins 2015 et précédemment utilisé dans des attaques ciblées contre l'Inde. Des versions Windows, Android et macOS sont disponibles, comme indiqué précédemment par Cisco Talos, Kasperskyet une Cyble. L'acteur derrière GravityRAT reste inconnu ; nous suivons le groupe en interne sous le nom de SpaceCobra.

Très probablement active depuis août 2022, la campagne BingeChat est toujours en cours ; cependant, la campagne utilisant Chatico n'est plus active. BingeChat est distribué via un site Web faisant la publicité de services de messagerie gratuits. Notable dans la campagne récemment découverte, GravityRAT peut exfiltrer les sauvegardes WhatsApp et recevoir des commandes pour supprimer des fichiers. Les applications malveillantes fournissent également une fonctionnalité de chat légitime basée sur l'open-source Application de messagerie instantanée OMEMO.

- Nous avons découvert une nouvelle version du logiciel espion Android GravityRAT distribuée sous forme de versions trojanisées de l'application Android open-source légitime OMEMO Instant Messenger.

- L'application BingeChat protégée par un cheval de Troie est disponible en téléchargement sur un site Web qui la présente comme un service gratuit de messagerie et de partage de fichiers.

- Cette version de GravityRAT est enrichie de deux nouvelles fonctionnalités : recevoir des commandes pour supprimer des fichiers et exfiltrer des fichiers de sauvegarde WhatsApp.

Aperçu de la campagne

Nous avons été alertés de cette campagne par MalwareHunterTeam, qui a partagé le hachage d'un échantillon GravityRAT via un tweet. Basée sur le nom du fichier APK, l'application malveillante porte la marque BingeChat et prétend fournir une fonctionnalité de messagerie. Nous avons trouvé le site bingechat[.]net à partir duquel cet exemple a pu être téléchargé (voir Figure 1).

Le site Web doit fournir l'application malveillante après avoir appuyé sur le bouton TÉLÉCHARGER L'APPLICATION ; cependant, les visiteurs doivent se connecter. Nous n'avions pas d'informations d'identification et les inscriptions ont été fermées (voir la figure 2). Il est très probable que les opérateurs n'ouvrent l'enregistrement que lorsqu'ils s'attendent à ce qu'une victime spécifique se rende, éventuellement avec une adresse IP particulière, une géolocalisation, une URL personnalisée ou dans un délai spécifique. Par conséquent, nous pensons que les victimes potentielles sont très ciblées.

Bien que nous n'ayons pas pu télécharger l'application BingeChat via le site Web, nous avons pu trouver une URL sur VirusTotal (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip) qui contient l'application Android malveillante BingeChat. Cette application a le même hachage que l'application dans le tweet mentionné précédemment, ce qui signifie que cette URL est un point de distribution pour cet échantillon GravityRAT particulier.

Le même nom de domaine est également référencé dans le code de l'application BingeChat - un autre indice qui bingechat[.]net est utilisé pour la distribution (voir Figure 3).

L'application malveillante n'a jamais été mise à disposition dans le Google Play Store. Il s'agit d'une version cheval de Troie de l'open source légitime Messagerie instantanée OMEMO (IM) Application Android, mais porte la marque BingeChat. OMEMO IM est une reconstruction du client Android Jabber Conversations.

Comme vous pouvez le voir sur la figure 4, le code HTML du site malveillant inclut la preuve qu'il a été copié à partir du site légitime aperçu.colorlib.com/theme/BingeChat/ sur Juillet 5th, 2022, à l'aide de l'outil automatisé HTTrack; colorlib.com est un site Web légitime qui propose des thèmes WordPress à télécharger, mais le thème BingeChat semble ne plus y être disponible. Le bingechat[.]net le domaine a été enregistré le 18 aoûtth 2022.

Figure 4. Journal généré par l'outil HTTrack et enregistré dans le code HTML du site Web de distribution malveillant

Nous ne savons pas comment les victimes potentielles ont été attirées vers le site Web malveillant ou découvertes d'une autre manière. Considérant que le téléchargement de l'application est conditionnel à la possession d'un compte et que l'enregistrement d'un nouveau compte n'était pas possible pour nous, nous pensons que les victimes potentielles étaient spécifiquement ciblées. Le schéma de vue d'ensemble de l'attaque est illustré à la figure 5.

Victimologie

Les données de télémétrie ESET n'ont enregistré aucune victime de cette campagne BingeChat, ce qui suggère en outre que la campagne est probablement étroitement ciblée. Cependant, notre télémétrie a une détection d'un autre échantillon d'Android GravityRAT en Inde qui s'est produite en juin 2022. Dans ce cas, GravityRAT a été marqué comme Chatico (voir Figure 6).

Comme BingeChat, Chatico est basé sur l'application OMEMO Instant Messenger et cheval de Troie avec GravityRAT. Chatico a très probablement été distribué à travers le chatico.co[.]uk site Web et également communiqué avec un serveur C&C. Les domaines du site Web et du serveur C&C sont désormais hors ligne.

À partir de maintenant, nous nous concentrerons uniquement sur la campagne active utilisant l'application BingeChat, qui a la même fonctionnalité malveillante que Chatico.

attribution

Le groupe derrière le malware reste inconnu, même si les chercheurs de Facebook attribuer GravityRAT à un groupe basé au Pakistan, comme auparavant spéculé par Cisco Talos. Nous suivons le groupe en interne sous le nom de SpaceCobra et attribuons à la fois les campagnes BingeChat et Chatico à ce groupe.

La fonctionnalité malveillante typique de GravityRAT est associée à un morceau de code spécifique qui, en 2020, a été attribué par Kaspersky à un groupe qui utilise des variantes Windows de GravityRAT

En 2021, Cyble a publié une analyse d'une autre campagne GravityRAT qui présentait les mêmes modèles que BingeChat, comme un vecteur de distribution similaire pour le cheval de Troie se faisant passer pour une application de chat légitime, qui dans ce cas était SoSafe Chat, l'utilisation de l'open-source OMEMO IM code, et la même fonctionnalité malveillante. Dans la figure 6, vous pouvez voir une comparaison des classes malveillantes entre l'échantillon GravityRAT analysé par Cyble et le nouvel échantillon contenu dans BingeChat. Sur la base de cette comparaison, nous pouvons affirmer avec une grande confiance que le code malveillant de BingeChat appartient à la famille des logiciels malveillants GravityRAT.

Figure 7. Comparaison des noms de classe pour le cheval de Troie se faisant passer pour des applications légitimes SoSafe Chat (à gauche) et BingeChat (à droite)

L'analyse technique

Après le lancement, l'application demande à l'utilisateur d'autoriser toutes les autorisations nécessaires à fonctionner correctement, comme illustré à la figure 8. À l'exception de l'autorisation de lire les journaux d'appels, les autres autorisations demandées sont typiques de toute application de messagerie, de sorte que l'utilisateur de l'appareil peut ne pas être alarmé lorsque l'application les demande.

Dans le cadre de la fonctionnalité légitime de l'application, elle offre des options pour créer un compte et se connecter. Avant que l'utilisateur ne se connecte à l'application, GravityRAT commence à interagir avec son serveur C&C, exfiltrant les données de l'utilisateur de l'appareil et attendant l'exécution des commandes. GravityRAT est capable d'exfiltrer :

- journaux d'appels

- liste de contacts

- SMS

- fichiers avec des extensions spécifiques : jpg, jpeg, journal, png, png, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- emplacement de l'appareil

- informations de base sur l'appareil

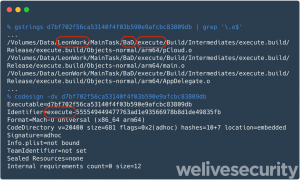

Les données à exfiltrer sont stockées dans des fichiers texte sur des supports externes, puis exfiltrées vers le serveur C&C, et enfin supprimées. Les chemins d'accès aux fichiers pour les données mises en scène sont répertoriés dans la figure 9.

Cette version de GravityRAT a deux petites mises à jour par rapport aux versions précédentes connues publiquement de GravityRAT. Tout d'abord, il étend la liste des fichiers à exfiltrer à ceux avec le crypt14, crypt12, crypt13, crypt18et une crypt32 extensions. Ces fichiers cryptés sont des sauvegardes cryptées créées par WhatsApp Messenger. Deuxièmement, il peut recevoir trois commandes d'un serveur C&C à exécuter :

- Supprimer tous les fichiers – supprime les fichiers avec une extension particulière, exfiltrés de l'appareil

- SupprimerTous les contacts – supprime la liste de contacts

- Supprimer tous les journaux d'appels - supprime les journaux d'appels

Ce sont des commandes très spécifiques qui ne sont généralement pas vues dans les logiciels malveillants Android. Les versions précédentes d'Android GravityRAT ne pouvaient pas du tout recevoir de commandes ; ils ne pouvaient télécharger des données exfiltrées sur un serveur C&C qu'à un moment donné.

GravityRAT contient deux sous-domaines C&C codés en dur illustrés à la Figure 10 ; cependant, il est codé pour n'utiliser que le premier (https://dev.androidadbserver[.]com).

Ce serveur C&C est contacté pour enregistrer un nouvel appareil compromis et récupérer deux adresses C&C supplémentaires : https://cld.androidadbserver[.]com ainsi que https://ping.androidadbserver[.]com lorsque nous l'avons testé, comme le montre la figure 11.

Encore une fois, seul le premier serveur C&C est utilisé, cette fois pour télécharger les données de l'utilisateur de l'appareil, comme illustré à la Figure 12.

Conclusion

Connu pour avoir été actif depuis au moins 2015, SpaceCobra a ressuscité GravityRAT pour inclure des fonctionnalités étendues pour exfiltrer les sauvegardes de WhatsApp Messenger et recevoir des commandes d'un serveur C&C pour supprimer des fichiers. Comme auparavant, cette campagne utilise des applications de messagerie comme couverture pour distribuer la porte dérobée GravityRAT. Le groupe à l'origine du logiciel malveillant utilise le code IM OMEMO légitime pour fournir la fonctionnalité de chat aux applications de messagerie malveillantes BingeChat et Chatico.

Selon la télémétrie ESET, un utilisateur en Inde a été ciblé par la version mise à jour de Chatico du RAT, similaire aux campagnes SpaceCobra précédemment documentées. La version BingeChat est distribuée via un site Web qui nécessite une inscription, probablement ouvert uniquement lorsque les attaquants s'attendent à ce que des victimes spécifiques visitent, éventuellement avec une adresse IP particulière, une géolocalisation, une URL personnalisée ou dans un délai spécifique. Dans tous les cas, nous pensons que la campagne est très ciblée.

IoCs

Fichiers

| SHA-1 | Nom du paquet | Nom de détection ESET | Description |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT se faisant passer pour l'application BingeChat. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT se faisant passer pour l'application BingeChat. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT se faisant passer pour l'application Chatico. |

Réseau

| IP | Domaine | Fournisseur d'hébergement | Vu la première fois | Détails |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | Serveur Chatico C&C. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc. | 2023-03-16 | Serveurs BingeChat C&C. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc. | N/D | Serveur Chatico C&C. |

| 104.21.41[.]147 | chatico.co[.]uk | Cloudflare, Inc. | 2021-11-19 | Site de distribution Chatico. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc. | 2022-11-16 | Serveurs BingeChat C&C. |

| 172.67.203[.]168 | bingechat[.]net | Cloudflare, Inc. | 2022-08-18 | Site de distribution de BingeChat. |

Chemins

Les données sont préparées pour l'exfiltration aux endroits suivants :

/stockage/émulé/0/Android/ebc/oww.log

/stockage/émulé/0/Android/ebc/obb.log

/stockage/emulated/0/bc/ms.log

/stockage/emulated/0/bc/cl.log

/stockage/emulated/0/bc/cdcl.log

/stockage/emulated/0/bc/cdms.log

/stockage/emulated/0/bc/cs.log

/stockage/emulated/0/bc/location.log

Techniques d'ATT&CK D'ONGLET

Ce tableau a été construit avec Version 13 du cadre MITRE ATT&CK.

| Tactique | ID | Nom | Description |

|---|---|---|---|

| Persistence | T1398 | Scripts d'initialisation de démarrage ou de connexion | GravityRAT reçoit le BOOT_COMPLETED diffuser l'intention d'activer au démarrage de l'appareil. |

| T1624.001 | Exécution déclenchée par un événement : récepteurs de diffusion | La fonctionnalité GravityRAT est déclenchée si l'un de ces événements se produit : USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, USER_UNLOCKED, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, MODE AVION, BATTERIE FAIBLE, BATTERIE_OK, DATE_CHANGED, REDÉMARRER, TIME_TICK, ou CONNECTIVITÉ_CHANGE. |

|

| Évasion défensive | T1630.002 | Suppression de l'indicateur sur l'hôte : suppression de fichier | GravityRAT supprime les fichiers locaux contenant des informations sensibles exfiltrées de l'appareil. |

| Découverte | T1420 | Découverte de fichiers et de répertoires | GravityRAT répertorie les fichiers disponibles sur le stockage externe. |

| T1422 | Découverte de la configuration réseau du système | GravityRAT extrait l'IMEI, l'IMSI, l'adresse IP, le numéro de téléphone et le pays. | |

| T1426 | Découverte des informations système | GravityRAT extrait des informations sur l'appareil, y compris le numéro de série SIM, l'ID de l'appareil et les informations système communes. | |

| Collection | T1533 | Données du système local | GravityRAT exfiltre les fichiers de l'appareil. |

| T1430 | Suivi d'emplacement | GravityRAT suit l'emplacement de l'appareil. | |

| T1636.002 | Données utilisateur protégées : journaux d'appels | GravityRAT extrait les journaux d'appels. | |

| T1636.003 | Données utilisateur protégées : liste de contacts | GravityRAT extrait la liste de contacts. | |

| T1636.004 | Données utilisateur protégées : messages SMS | GravityRAT extrait les messages SMS. | |

| Commander et contrôler | T1437.001 | Protocole de couche d'application : protocoles Web | GravityRAT utilise HTTPS pour communiquer avec son serveur C&C. |

| exfiltration | T1646 | Exfiltration sur le canal C2 | GravityRAT exfiltre les données en utilisant HTTPS. |

| Impact | T1641 | Manipulation de données | GravityRAT supprime les fichiers avec des extensions particulières de l'appareil et supprime tous les journaux d'appels des utilisateurs et la liste de contacts. |

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Financement EVM. Interface unifiée pour la finance décentralisée. Accéder ici.

- Groupe de médias quantiques. IR/PR amplifié. Accéder ici.

- PlatoAiStream. Intelligence des données Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- :possède

- :est

- :ne pas

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- Capable

- A Propos

- accès

- Compte

- infection

- activité

- Supplémentaire

- propos

- adresses

- Numérique

- Après

- à opposer à

- alarmé

- Tous

- permettre

- aussi

- an

- selon une analyse de l’Université de Princeton

- analysé

- ainsi que

- android

- Une autre

- tous

- appli

- Application

- applications

- SONT

- AS

- associé

- At

- attaquer

- Attaques

- Août

- Automatisation

- disponibles

- détourné

- sauvegarde

- sauvegardes

- basé

- BE

- était

- before

- derrière

- va

- CROYONS

- appartient

- jusqu'à XNUMX fois

- tous les deux

- marqué

- diffusion

- construit

- mais

- bouton (dans la fenêtre de contrôle qui apparaît maintenant)

- by

- Appelez-nous

- Campagne

- Campagnes

- CAN

- capacités

- capable

- maisons

- Cisco

- prétentions

- classe

- les classes

- client

- fonds à capital fermé

- code

- codé

- COM

- Commun

- communiquer

- Communication

- par rapport

- Comparaison

- Compromise

- confiance

- configuration

- considérant

- contact

- contiennent

- contenu

- contient

- pourriez

- Pays

- couverture

- engendrent

- créée

- Lettres de créance

- crypte

- Lecture

- Customiser

- données

- Détection

- dispositif

- découvert

- distribuer

- distribué

- distribution

- do

- Ne fait pas

- domaine

- Services

- domaines

- download

- emploie

- crypté

- améliorée

- Pourtant, la

- événements

- preuve

- Sauf

- exécuter

- exécution

- exfiltration

- étendu

- attendre

- S'étend

- extension

- extensions

- externe

- Extraits

- FB

- Figure

- Déposez votre dernière attestation

- Fichiers

- finalement

- Trouvez

- Prénom

- Focus

- Abonnement

- Pour

- trouvé

- gratuitement ici

- De

- fonctionnalités

- plus

- généré

- Goes

- Google Play

- Google Play Store

- la gravité

- Réservation de groupe

- hachage

- Vous avez

- ayant

- ici

- Haute

- très

- hôte

- Comment

- Cependant

- HTML

- HTTPS

- ID

- identifié

- if

- in

- comprendre

- inclut

- Y compris

- Inde

- d'information

- initiale

- instantané

- intention

- interagir

- intérieurement

- développement

- IP

- IP dédiée

- IT

- SES

- jpg

- Juillet

- juin

- juste

- Savoir

- connu

- lancer

- couche

- au

- à gauche

- Legit

- légitime

- Probable

- Liste

- Listé

- Liste

- locales

- emplacement

- enregistrer

- vous connecter

- plus long

- macos

- LES PLANTES

- malware

- largeur maximale

- veux dire

- Médias

- mentionné

- messages

- messagerie

- Messager

- pourrait

- (en fait, presque toutes)

- prénom

- noms

- nécessaire

- réseau et

- n'allons jamais

- Nouveauté

- nouvellement

- aucune

- notable

- maintenant

- nombre

- a eu lieu

- of

- direct

- on

- ONE

- en cours

- uniquement

- ouvert

- open source

- opérateurs

- Options

- or

- Autre

- autrement

- nos

- ande

- plus de

- vue d'ensemble

- Pakistan

- partie

- particulier

- motifs

- autorisation

- autorisations

- Téléphone

- pièce

- Des endroits

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- Play Store

- Point

- des notes bonus

- possible

- peut-être

- défaillances

- cadeaux

- précédent

- précédemment

- Probablement

- correctement

- protocole

- fournir

- fournit

- publiquement

- publié

- RAT

- Lire

- recevoir

- reçoit

- recevoir

- enregistré

- vous inscrire

- inscrit

- Inscription

- reste

- éloigné

- accès à distance

- enlèvement

- Supprimé

- demandes

- a besoin

- chercheurs

- bon

- même

- programme

- pour écran

- Deuxièmement

- sur le lien

- semble

- vu

- sensible

- en série

- Serveurs

- service

- Services

- commun

- partage

- devrait

- montré

- Signes

- OUI

- similaires

- depuis

- site

- petit

- SMS

- So

- groupe de neurones

- spécifiquement

- spyware

- départs

- Commencez

- Région

- vole

- Encore

- storage

- Boutique

- stockée

- tel

- combustion propre

- table

- Talos

- des campagnes marketing ciblées,

- examiné

- qui

- La

- Les

- thème

- puis

- Là.

- donc

- Ces

- l'ont

- this

- ceux

- bien que?

- trois

- Avec

- fiable

- calendrier

- à

- outil

- suivre

- déclenché

- Trojan

- Tweet

- deux

- débutante

- typiquement

- sous

- inconnu

- a actualisé

- Actualités

- URL

- us

- utilisé

- d'utiliser

- Utilisateur

- Usages

- en utilisant

- version

- très

- via

- Victime

- victimes

- Visiter

- visiteurs

- Attendre

- était

- we

- web

- Site Web

- ont été

- quand

- qui

- large

- sera

- fenêtres

- comprenant

- dans les

- Outils de gestion

- thèmes wordpress

- activités principales

- XML

- Vous n'avez

- zéphyrnet