COMMENTAIRE

En tant qu'experts en cybersécurité prédit il y a un an, l’intelligence artificielle (IA) a joué un rôle central dans le paysage de la cybercriminalité en 2023, entraînant une augmentation des attaques tout en contribuant également à l’amélioration de la défense contre les attaques futures. Aujourd’hui, à l’horizon 2024, les experts du secteur s’attendent à ce que l’IA exerce encore plus d’influence en matière de cybersécurité.

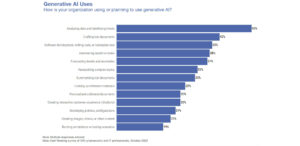

La Prévisions de cybersécurité de Google Cloud pour 2024 voit l’IA générative et les grands modèles de langage contribuer à une augmentation de diverses formes de cyberattaques. Plus de 90 % des PDG canadiens un sondage KPMG pensent que l’IA générative les rendra plus vulnérables aux violations. Et un rapport du gouvernement britannique indique que l’IA pose un problème menace pour les prochaines élections du pays.

Même si les menaces liées à l’IA en sont encore à leurs débuts, le volume et la sophistication des attaques basées sur l’IA augmentent chaque jour. Les organisations doivent se préparer à ce qui les attend.

4 façons dont les cybercriminels exploitent l’IA

Il existe quatre manières principales pour les adversaires d'utiliser les outils d'IA couramment disponibles tels que ChatGPT, Dall-E et Midjourney : les attaques de phishing automatisées, les attaques d'usurpation d'identité, les attaques d'ingénierie sociale et les faux chatbots de support client.

Les attaques de spear phishing bénéficient d’un essor majeur grâce à l’IA. Dans le passé, il était plus facile d’identifier les tentatives de phishing uniquement parce que nombre d’entre elles étaient truffées de mauvaises fautes de grammaire et d’orthographe. Les lecteurs avertis pourraient repérer une communication aussi étrange et non sollicitée, en supposant qu’elle provienne probablement d’un pays où l’anglais n’est pas la langue principale.

ChatGPT a quasiment éliminé la dénonciation. Avec l'aide de ChatGPT, un cybercriminel peut rédiger un e-mail avec une grammaire et un anglais parfaits, rédigé dans la langue d'une source légitime. Les cybercriminels peuvent envoyer des communications automatisées imitant, par exemple, une autorité d'une banque demandant aux utilisateurs de se connecter et de fournir des informations sur leurs comptes 401(k). Lorsqu'un utilisateur clique sur un lien pour commencer à fournir des informations, le pirate informatique prend le contrôle du compte.

Quelle est la popularité de cette astuce ? The SlashSuivant Rapport sur l'état du phishing 2023 a attribué une augmentation de 1,265 2022 % des e-mails de phishing malveillants depuis le quatrième trimestre XNUMX en grande partie à des attaques ciblées. compromissions de messagerie professionnelle en utilisant des outils d'IA.

Attaques d'usurpation d'identité sont également en hausse. À l’aide de ChatGPT et d’autres outils, les fraudeurs se font passer pour de véritables individus et organisations, procédant ainsi à des vols d’identité et à des fraudes. Tout comme pour les attaques de phishing, ils utilisent des chatbots pour envoyer des messages vocaux en se faisant passer pour un ami, un collègue ou un membre de la famille de confiance dans le but d'obtenir des informations ou d'accéder à un compte.

Un exemple a eu lieu en Saskatchewan, au Canada, début 2023. Un couple de personnes âgées a reçu un appel d'une personne se faisant passer pour leur petit-fils affirmant qu'il avait eu un accident de voiture et qu'il était détenu en prison. L'appelant a raconté qu'il avait été blessé, qu'il avait perdu son portefeuille et qu'il avait besoin de 9,400 XNUMX $ en espèces à régler avec le propriétaire de l'autre voiture afin d'éviter de faire face à des accusations. Les grands-parents se sont rendus à leur banque pour retirer l’argent, mais ont évité de se faire arnaquer lorsqu’un responsable de la banque les a convaincus que la demande n’était pas légitime.

Alors que les experts du secteur pensaient que cette utilisation sophistiquée de la technologie de clonage vocal de l’IA se développerait dans quelques années, rares étaient ceux qui s’attendaient à ce qu’elle devienne aussi efficace aussi rapidement.

Les cybercriminels utilisent ChatGPT et d’autres chatbots IA pour mener des attaques d’ingénierie sociale qui fomentent le chaos. Ils utilisent une combinaison de clonage vocal et de technologie deepfake pour donner l’impression que quelqu’un dit quelque chose d’incendiaire.

Cela s’est produit la veille de l’élection du maire de Chicago en février. Un pirate informatique a créé une vidéo deepfake et l'a publié sur X, anciennement connu sous le nom de Twitter, montrant le candidat Paul Vallas faisant soi-disant de faux commentaires incendiaires et exprimant des points de vue politiques controversés. La vidéo a généré des milliers de vues avant d’être supprimée de la plateforme.

La dernière tactique, les faux chatbots pour le service client, existe, mais il leur faudra probablement un an ou deux pour gagner en popularité. Un site bancaire frauduleux pourrait être créé à l’aide d’un chatbot du service client qui semble humain. Le chatbot peut être utilisé pour manipuler des victimes sans méfiance afin qu'elles transmettent des informations personnelles et de compte sensibles.

Comment la cybersécurité riposte

La bonne nouvelle est que l’IA est également utilisée comme outil de sécurité pour lutter contre les escroqueries basées sur l’IA. Voici trois façons dont le secteur de la cybersécurité riposte.

Développer leur propre IA contradictoire

Essentiellement, il s’agit de créer une « bonne IA » et de l’entraîner à combattre la « mauvaise IA ». En développant leurs propres réseaux contradictoires génératifs (GAN), les cyberentreprises peuvent savoir à quoi s'attendre en cas d'attaque. Les GAN se composent de deux réseaux de neurones : un générateur qui crée de nouveaux échantillons de données et un discriminateur qui distingue les échantillons générés des échantillons d'origine.

Grâce à ces technologies, les GAN peuvent générer de nouveaux modèles d’attaque qui ressemblent à des modèles d’attaque précédemment observés. En entraînant un modèle sur ces modèles, les systèmes peuvent faire des prédictions sur le type d’attaques auxquelles nous pouvons nous attendre et sur la manière dont les cybercriminels exploitent ces menaces.

Détection d'une anomalie

Il s’agit de comprendre la base de ce qu’est un comportement normal, puis d’identifier quand quelqu’un s’écarte de ce comportement. Lorsqu’une personne se connecte à un compte depuis un emplacement différent de celui habituel ou si le service comptable utilise mystérieusement un système PowerShell normalement utilisé par les développeurs de logiciels, cela pourrait être le signe d’une attaque. Bien que les systèmes de cybersécurité utilisent ce modèle depuis longtemps, la puissance technologique supplémentaire que possèdent les modèles d’IA peut signaler plus efficacement les messages potentiellement suspects.

Réponse de détection

L’utilisation de systèmes d’IA, d’outils et de services de cybersécurité tels que la détection et la réponse gérées (MDR) peuvent mieux détecter les menaces et communiquer des informations à leur sujet aux équipes de sécurité. L'IA aide les équipes de sécurité à identifier et à traiter plus rapidement les menaces légitimes en recevant des informations succinctes et pertinentes. Moins de temps passé à rechercher les faux positifs et à tenter de déchiffrer les journaux de sécurité aide les équipes à lancer des réponses plus efficaces.

Conclusion

Les outils d’IA ouvrent les yeux de la société sur de nouvelles possibilités dans pratiquement tous les domaines de travail. À mesure que les pirates informatiques tirent pleinement parti des technologies de modèles de langage à grande échelle, l’industrie devra suivre le rythme pour garder la menace de l’IA sous contrôle.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.darkreading.com/vulnerabilities-threats/how-ai-shaping-future-cybercrime

- :possède

- :est

- :où

- 1

- 2022

- 2023

- 2024

- 400

- 7

- a

- A Propos

- accès

- accident

- Compte

- Comptabilité

- hybrides

- à travers

- ajoutée

- propos

- Avantage

- contradictoire

- à opposer à

- devant

- AI

- Modèles AI

- Systèmes d'IA

- aussi

- an

- et de

- apparaît

- SONT

- artificiel

- intelligence artificielle

- Intelligence artificielle (AI)

- AS

- At

- attaquer

- Attaques

- tentative

- tenter

- Tentatives

- autorité

- Automatisation

- disponibles

- éviter

- évité

- et

- RETOUR

- Mal

- Banque

- Baseline

- BE

- car

- devenez

- était

- before

- humain

- va

- cru

- Améliorée

- renforcer

- infractions

- mais

- by

- Appelez-nous

- demandeur

- CAN

- Canada

- canadienne

- candidat

- fournisseur

- porter

- la réalisation

- Argent liquide

- central

- PDG

- Chaos

- des charges

- Chatbot

- Chatbots

- ChatGPT

- Chicago

- réclame

- le cloud

- collègue

- lutter contre la

- combinaison

- communément

- communiquer

- Communication

- Communications

- contribuant

- des bactéries

- controversé

- convaincu

- pourriez

- Pays

- Couples

- créée

- crée des

- La création

- des clients

- Service à la clientèle

- Support à la clientèle

- cyber

- cyber-attaques

- la cybercriminalité

- CYBERCRIMINEL

- les cybercriminels

- Cybersécurité

- de dall

- données

- journée

- Déchiffrer

- Défense

- Département

- détecter

- Détection

- développer

- mobiles

- développement

- différent

- do

- conduite

- "Early Bird"

- plus facilement

- Efficace

- de manière efficace

- Personnes âgées

- Élection

- éliminée

- emails

- ENGINEERING

- Anglais

- Erreurs

- Pourtant, la

- événement

- Chaque

- tous les jours

- exemple

- exister

- attendre

- attendu

- de santé

- exploitant

- Yeux

- faux

- non

- famille

- Février

- few

- champ

- lutte

- entreprises

- Pour

- Prévision

- anciennement

- document

- quatre

- Quatrièmement

- fraude

- frauduleux

- Ami

- De

- Fuller

- avenir

- gagner

- générer

- généré

- génératif

- IA générative

- générateur

- obtenez

- obtention

- Bien

- Gouvernement

- grammaire

- pirate

- les pirates

- ait eu

- remise

- arrivé

- Vous avez

- he

- Titre

- Tenue

- aider

- aide

- ici

- sa

- Comment

- HTML

- HTTPS

- humain

- Blesser

- identifier

- identifier

- Identite

- if

- améliorations

- in

- Améliore

- croissant

- Indicateur

- individus

- industrie

- experts de l'industrie

- influencer

- d'information

- Intelligence

- développement

- ISN

- IT

- prison

- jpg

- juste

- XNUMX éléments à

- Genre

- connu

- KPMG

- paysage d'été

- langue

- gros

- principalement

- Nom

- lancer

- APPRENTISSAGE

- légitime

- moins

- en tirant parti

- comme

- Probable

- LINK

- emplacement

- enregistrer

- Location

- Style

- ressembler

- perdu

- Entrée

- majeur

- a prendre une

- malveillant

- gérés

- de nombreuses

- MDR

- membre

- messages

- À mi-parcours

- modèle

- numériques jumeaux (digital twin models)

- de l'argent

- PLUS

- beaucoup

- Besoin

- nécessaire

- réseaux

- neural

- les réseaux de neurones

- Nouveauté

- nouvelles

- next

- nuit

- Ordinaire

- normalement

- maintenant

- of

- officiel

- on

- ouverture

- or

- organisations

- original

- Autre

- ande

- plus de

- propre

- propriétaire

- Rythme

- passé

- motifs

- paul

- parfaite

- personnel

- phishing

- attaques de phishing

- Place

- plateforme

- Platon

- Intelligence des données Platon

- PlatonDonnées

- joueur

- politique

- pauvres

- Populaire

- popularité

- pose

- posséder

- possibilités

- posté

- l'éventualité

- PowerShell

- Prédictions

- Préparer

- assez

- précédemment

- primaire

- Probablement

- fournir

- Trimestre

- vite.

- rapidement

- RE

- lecteurs

- réal

- reçu

- recevoir

- pertinent

- Supprimé

- rapport

- nécessaire

- demandant

- réponse

- réponses

- criblé

- Augmenter

- s

- dire

- dit

- Les escrocs

- les escroqueries

- sécurité

- sur le lien

- vu

- voit

- envoyer

- sensible

- service

- Services

- régler

- mise en forme

- depuis

- site

- Sky

- Réseaux sociaux

- Ingénierie sociale

- Société

- Logiciels

- Développeurs de logiciels

- uniquement

- Quelqu'un

- quelque chose

- sophistiqué

- sophistication

- Identifier

- orthographe

- dépensé

- Spot

- étapes

- Commencer

- Encore

- Histoire

- tel

- Support

- soupçonneux

- combustion propre

- Système

- Prenez

- prend

- équipes

- technologique

- Les technologies

- Technologie

- que

- qui

- La

- El futuro

- vols

- leur

- Les

- se

- puis

- Ces

- l'ont

- penser

- this

- ceux

- milliers

- menace

- des menaces

- trois

- fiable

- à

- a

- outil

- les outils

- Formation

- confiance

- deux

- Uk

- Gouvernement britannique

- sous

- compréhension

- Non sollicité

- Utilisation

- utilisé

- d'utiliser

- Utilisateur

- utilisateurs

- en utilisant

- habituel

- divers

- victimes

- Vidéo

- vues

- pratiquement

- Voix

- le volume

- Vulnérable

- Wallet

- était

- était

- façons

- we

- est allé

- ont été

- Quoi

- quand

- qui

- tout en

- large

- sera

- comprenant

- renoncer

- activités principales

- pourra

- écrire

- X

- an

- années

- zéphyrnet