Contenu sponsorisé

Soutenu par: Mediazoma Private Limited

Réalité augmentée est une technologie innovante à la pointe de la transformation de la science-fiction en réalité. Vous pourriez même commencer à utiliser une armure d'hologramme comme Iron Man ou une commande VENDREDI faire vos corvées dans un proche avenir. On peut dire qu'Alexa est déjà un pas vers le VENDREDI de Tony Stark, mais elle a besoin de plus d'améliorations.

Alors que la réalité virtuelle crée un environnement artificiel auquel vous pouvez faire partie via des casques VR, la réalité augmentée superpose des informations générées par ordinateur sur le sens du toucher, de l'ouïe et de la vision. Essentiellement, AR améliore et étend le monde qui existe déjà tandis que VR crée un monde virtuel hors de l'imagination.

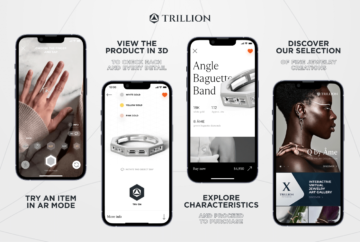

AR initie les gens à une nouvelle expérience immersive au-delà divertissement et les jeux. C'est pourquoi la réalité augmentée s'est imposée comme un outil professionnel efficace et recherché. La technologie est utilisée dans diverses industries pour résoudre des problèmes, notamment la médecine , détail, militaire et commercial.

Alors que cette technologie est de plus en plus acceptée et que les développeurs du monde entier créent des applications de pointe pour la RA, de véritables risques de sécurité augmentent.

Malheureusement, la réalité augmentée n'est pas à l'abri de ces risques. Si les cybercriminels piratent les systèmes AR, il peut y avoir des conséquences néfastes.

Étapes pour minimiser les risques de sécurité en réalité augmentée

Voici quelques mesures pour aider à réduire les risques de sécurité liés à la réalité augmentée.

Lisez les petits caractères dans les politiques de confidentialité

Qui a le temps de parcourir les longues règles de confidentialité des données ? Malheureusement, cette faille a des implications horribles.

Contrairement à la croyance populaire, il vaut la peine d'examiner attentivement les politiques de confidentialité ou les conditions d'utilisation, afin que vous sachiez comment les réseaux et les entreprises AR/VR utilisent vos informations.

Par exemple, vous saurez si le réseau partage vos informations avec des tiers à des fins de marketing ou s'il a des règles strictes en matière de protection des données.

Forts de ces connaissances, les utilisateurs décident de la quantité d'informations qu'ils souhaitent que les entreprises acquièrent.

Installer un logiciel anti-malware/antivirus

Les applications anti-malware sont développées pour protéger les utilisateurs et les appareils contre les cyberattaques telles que les ransomwares, les virus et les malwares.

Assurez-vous donc d'installer un logiciel redoutable qui peut vous protéger contre les cyberattaques courantes.

Optez pour un fournisseur de services VPN fiable

Les VPN sont devenus des outils indispensables pour les entreprises et les particuliers pour l'ensemble de leurs activités en ligne.

Si vous vous demandez Qu'est-ce qu'un VPN, il représente un réseau privé virtuel. Ils établissent une connexion réseau sécurisée en masquant le trafic Internet, en particulier lors de l'utilisation de réseaux publics.

De plus, les VPN masquent les adresses IP, ce qui rend difficile pour les tiers de surveiller les activités des utilisateurs en ligne et de piller les données.

Ainsi, l'utilisation d'un service VPN est l'un des moyens les plus efficaces de sécuriser vos données et votre identité sur le Web. S'il est obligatoire de partager des informations confidentielles, un VPN peut vous protéger contre les données sensibles compromises. Étant donné que les données sont cryptées et brouillées, les pirates ne peuvent pas comprendre vos données même s'ils les interceptent.

Ne divulguez que les informations nécessaires

Lorsque vous utilisez ou travaillez sur des systèmes AR, évitez de révéler des informations trop personnelles.

Par exemple, vous pouvez fournir votre adresse e-mail pour créer un compte, mais ne révéler les détails de votre carte de débit ou de crédit que si vous achetez quelque chose.

De plus, les serveurs AR doivent disposer de protocoles de sécurité robustes pour protéger les informations, les données et l'identité des utilisateurs. Vérifiez ces protocoles avant d'utiliser un réseau AR ou des services d'entreprises disposant de cette technologie.

Mise en œuvre de filtres précis par les portails AR

L'utilisation de filtres précis par les portails AR, tels que les logiciels de reconnaissance faciale et les algorithmes de vision par ordinateur, peut rationaliser la reconnaissance d'images. Cela empêchera les attaquants de pirater les profils des utilisateurs et de voler leurs données.

Faiblesses AR courantes

La confidentialité est une préoccupation majeure car les technologies AR gardent un œil sur l'activité des utilisateurs en collectant des informations sur les utilisateurs. Donc, si des pirates informatiques y accèdent, la perte possible de données et de confidentialité est déchirante.

Les risques de sécurité d'AR sont attribués aux éléments suivants :

Ransomware

Les pirates utilisent constamment les technologies les plus sophistiquées pour atteindre leurs objectifs pernicieux. Par exemple, les rançongiciels enregistrent le comportement ou les interactions des utilisateurs.

Après avoir utilisé le logiciel et obtenu l'accès aux données de l'utilisateur, les pirates peuvent émettre des menaces pour divulguer les données publiquement à moins que l'utilisateur ne paie une forte rançon.

Dépendance du navigateur Web

WebAR dépend du navigateur. Malheureusement, les navigateurs Web n'ont pas de fonctionnalité de prise en charge AR intégrée. Par conséquent, les développeurs créent des outils pour mettre les options AR à la disposition des utilisateurs. Généralement, ces outils désactivent les filtres de sécurité du navigateur.

Par conséquent, les navigateurs deviennent vulnérables et très sensibles aux menaces de sécurité.

Logiciels malveillants

Les cybercriminels peuvent planter du contenu préjudiciable par le biais de publicités sur des canaux, des sites Web ou des applications de réalité augmentée. Les utilisateurs qui cliquent involontairement sur les publicités ou les codes promotionnels falsifiés sont redirigés vers des serveurs ou des sites Web infectés par des virus.

Ensuite, ces utilisateurs sans méfiance sont victimes d'attaques de logiciels malveillants qui compromettent leurs données et peuvent même endommager leurs appareils.

Identifiants réseau volés

Le piratage est une cybermenace sérieuse pour les détaillants mettant en œuvre la technologie AR dans leurs applications d'achat. La plupart des utilisateurs ont déjà leurs solutions de paiement mobile et les détails de leur carte de crédit/débit stockés dans leurs profils d'utilisateurs. Il est facile pour les attaquants d'accéder à ces données et de falsifier furtivement les comptes.

La menace de l'ingénierie sociale

Les cybercriminels peuvent utiliser des systèmes AR pour duper les utilisateurs et leur fournir un contenu non fiable dans le cadre d'attaques d'ingénierie sociale.

Par exemple, la perception de la réalité peut être déformée par de faux panneaux et affichages. Par conséquent, les utilisateurs pourraient être tentés de prendre certaines mesures en regardant ces signes contrefaits et finir par devenir la victime d'un pirate informatique.

Absence de sécurité standardisée

La réalité augmentée est une technologie en plein essor, et il reste encore un long chemin à parcourir. De plus, cette technologie est en constante évolution. En conséquence, des normes de sécurité uniformes sont absentes.

ARML ou Augmented Reality Markup Language manque de contrôles de sécurité complets et les normes de sécurité mises en œuvre ne sont pas universellement suivies.

En plus de tout cela, il y a aussi le risque de perdre la connexion humaine et la dépendance psychologique aux mondes virtuels, ainsi que le vol ou les dommages physiques si vous portez des appareils de réalité augmentée.

Mot de la fin

Les risques de sécurité affichent constamment une trajectoire ascendante et vous ne pouvez rien faire d'autre pour arrêter ces attaques que de vous protéger. Si vous rencontrez des problèmes de sécurité et de confidentialité, reportez-vous aux techniques mentionnées précédemment pour réduire ces risques. N'oubliez pas non plus de rester vigilant et de ne jamais cliquer sur des liens inconnus ou de télécharger des applications à partir de sources non vérifiées.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://arpost.co/2023/01/03/minimizing-augmented-reality-security-risks/

- 1

- 7

- a

- absent

- accès

- Selon

- Compte

- hybrides

- Avec cette connaissance vient le pouvoir de prendre

- atteindre

- acquérir

- à travers

- actes

- infection

- activités

- activité

- propos

- adresses

- annonces

- Numérique

- Après

- à opposer à

- Alerte

- Alexa

- algorithmes

- Tous

- déjà

- ainsi que les

- applications

- applications

- AR

- AR / VR

- argumenter

- artificiel

- Attaques

- augmentée

- Réalité Augmentée

- disponibles

- car

- devenez

- devenir

- before

- philosophie

- Au-delà

- Block

- goupille

- frontière

- navigateur

- navigateurs

- Développement

- la performance des entreprises

- entreprises

- acheter

- Campagne

- ne peut pas

- carte

- challenge

- globaux

- difficile

- Voies

- Collecte

- Couleur

- COM

- Commun

- comprendre

- complet

- compromis

- Compromise

- ordinateur

- Vision par ordinateur

- généré par ordinateur

- PROBLÈMES DE PEAU

- connexion

- Conséquences

- constamment

- contenu

- contrôles

- Contrefaçon

- engendrent

- crée des

- crédit

- carte de crédit

- Clients

- En investissant dans une technologie de pointe, les restaurants peuvent non seulement rester compétitifs dans un marché en constante évolution, mais aussi améliorer significativement l'expérience de leurs clients.

- cyber

- cyber-attaques

- les cybercriminels

- données

- confidentialité des données

- protection des données

- Débit

- diminuer

- dépendance

- détails

- développé

- mobiles

- Compatibles

- Divulguer

- Commande

- affiche

- download

- Plus tôt

- Efficace

- efficace

- émergé

- crypté

- ENGINEERING

- Améliore

- intégralité

- Environment

- notamment

- essentiellement

- établir

- Pourtant, la

- évolution

- exemple

- existe

- d'experience

- Visage

- Soin du visage

- la reconnaissance faciale

- faux

- Fiction

- filtres

- fin

- défaut

- suivi

- Abonnement

- redoutable

- de

- avenir

- Gain

- gagner

- jeux

- généralement

- obtenez

- Go

- Objectifs

- entaille

- les pirates

- piratage

- nuisible

- casques

- entendre

- vous aider

- très

- Hologram

- flotter

- Comment

- HTTPS

- humain

- Identite

- image

- Reconnaissance d'image

- imagination

- immersive

- mis en œuvre

- la mise en œuvre

- implications

- améliorations

- in

- Y compris

- croissant

- individus

- secteurs

- d'information

- technologie innovante

- installer

- instance

- interactions

- Internet

- Découvrez le tout nouveau

- IP

- adresses IP

- homme de fer

- aide

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- XNUMX éléments à

- en gardant

- spécialisées

- langue

- APPRENTISSAGE

- Gauche

- Location

- recherchez-

- pas à perdre

- perte

- a prendre une

- Fabrication

- malware

- man

- obligatoire

- Marge

- Stratégie

- les mesures

- mentionné

- Métaverse

- pourrait

- Militaire

- réduisant au minimum

- Breeze Mobile

- Surveiller

- PLUS

- (en fait, presque toutes)

- Près

- nécessaire

- Besoins

- réseau et

- réseaux

- Nouveauté

- Newsletter

- ONE

- en ligne

- Options

- Autre

- partie

- les parties

- Paiement

- pays

- Personnes

- perception

- constamment

- personnel

- Physique

- Platon

- Intelligence des données Platon

- PlatonDonnées

- politiques

- Populaire

- possible

- Post

- empêcher

- primaire

- Imprimé

- la confidentialité

- Privé

- Profils

- protéger

- protection

- protocoles

- fournir

- public

- publiquement

- des fins

- Ransom

- ransomware

- Réalité

- reconnaissance

- Articles

- libérer

- fiable

- rappeler

- résultat

- Résultats

- les détaillants

- révéler

- révélateur

- Analyse

- risques

- feuille de route

- robuste

- Sécurité

- Sciences

- Science-fiction

- sécurisé

- sécurité

- risques de sécurité

- Les menaces de sécurité

- sens

- sensible

- grave

- Serveurs

- service

- Services

- Partager

- partage

- Shopping

- Signes

- depuis

- site

- So

- Réseaux sociaux

- Ingénierie sociale

- Logiciels

- solide

- Solutions

- RÉSOUDRE

- quelques

- quelque chose

- sophistiqué

- Sources

- Sponsorisé

- Normes

- peuplements

- Commencer

- rester

- étapes

- Arrêter

- stockée

- rationaliser

- Strict

- les abonnés

- tel

- Support

- sensible

- Système

- Prenez

- technologie

- techniques

- Les technologies

- Technologie

- conditions

- Les

- le métaverse

- le monde

- vol

- leur

- Troisièmement

- des tiers

- menace

- des menaces

- Avec

- fiable

- Titre

- à

- Tony

- trop

- outil

- les outils

- top

- -nous

- vers

- circulation

- trajectoire

- De La Carrosserie

- transition

- ascendant

- utilisé

- Utilisateur

- utilisateurs

- utiliser

- divers

- via

- Victime

- victimes

- Salle de conférence virtuelle

- La réalité virtuelle

- monde virtuel

- mondes virtuels

- virus

- vision

- visiteurs

- VPN

- VPN

- vr

- Casques VR

- Vulnérable

- façons

- web

- Navigateurs Web

- sites Internet

- semaine

- que

- tout en

- largement

- sera

- de travail

- world

- monde

- partout dans le monde

- vaut

- Vous n'avez

- Votre

- vous-même

- zéphyrnet