Les produits et la recherche ESET protègent l'infrastructure informatique ukrainienne depuis des années. Depuis le début de la guerre en février 2022, nous avons empêché et enquêté sur un nombre important d’attaques lancées par des groupes alignés sur la Russie. Nous avons également publié certaines des découvertes les plus intéressantes sur WeLiveSecurity :

Même si notre objectif principal reste l’analyse des menaces impliquant des logiciels malveillants, nous nous sommes retrouvés à enquêter sur une opération d’information ou opération psychologique (PSYOP) tentant de semer le doute dans l’esprit des Ukrainiens et des ukrainiens à l’étranger.

Opération Texonto

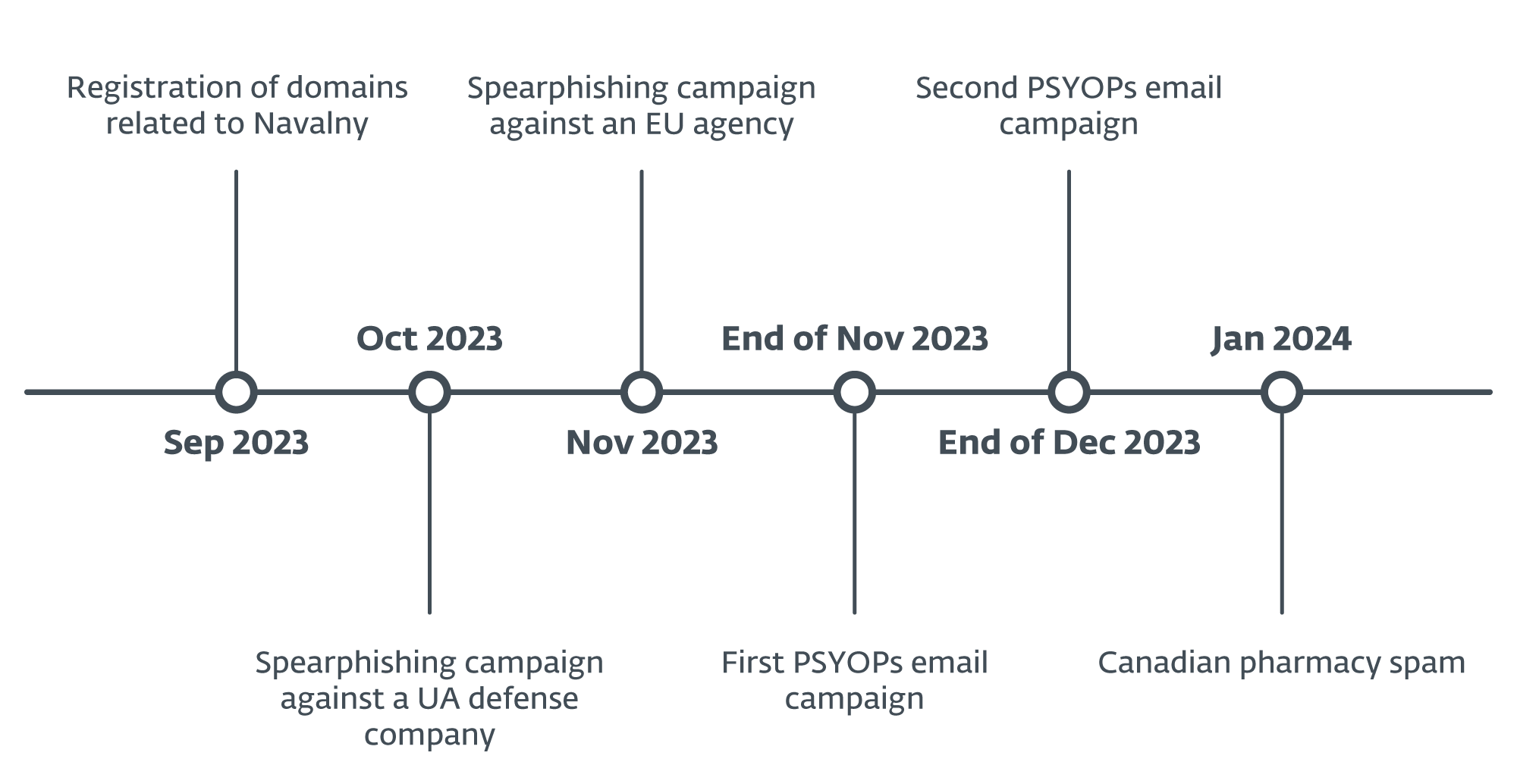

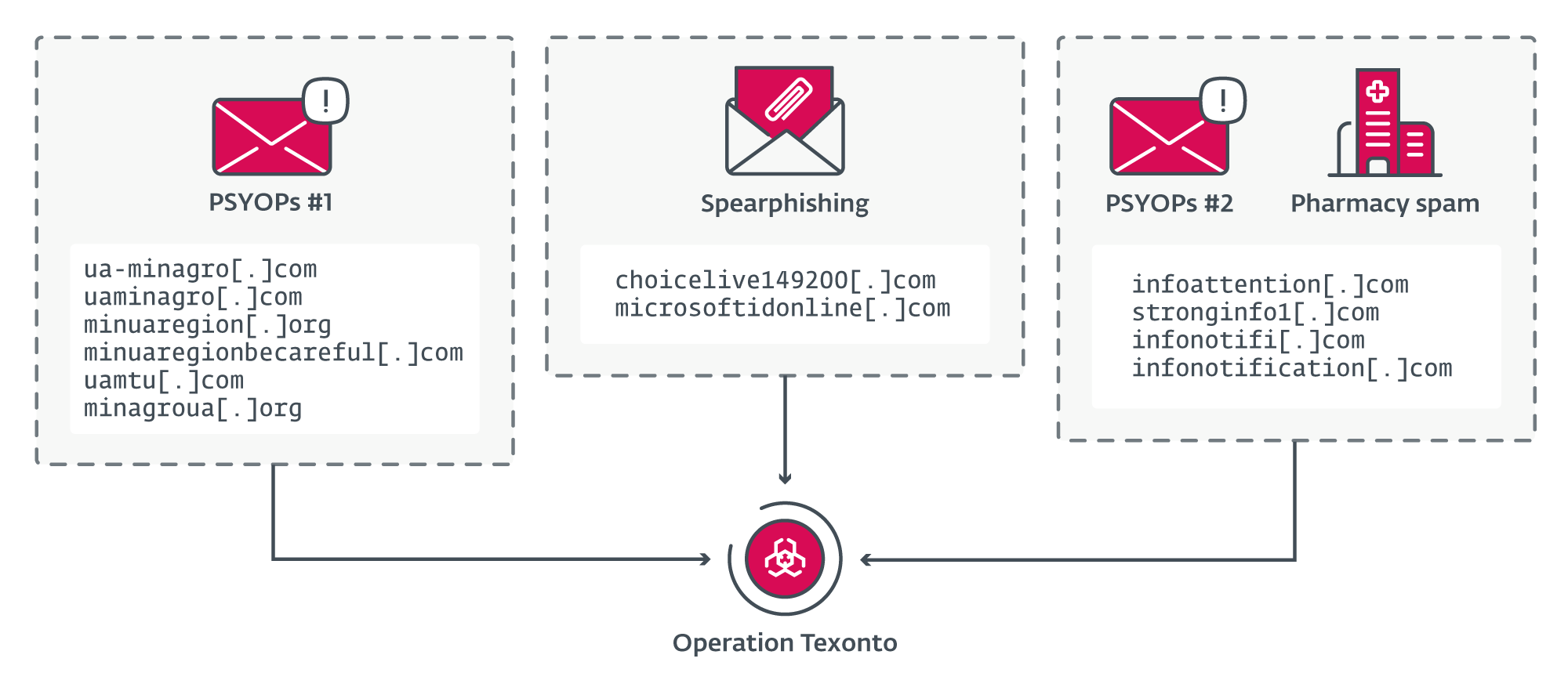

L'Opération Texonto est une campagne de désinformation/PSYOP utilisant les spams comme principale méthode de distribution. Étonnamment, il ne semble pas que les auteurs aient utilisé des canaux courants tels que Telegram ou de faux sites Web pour transmettre leurs messages. Nous avons détecté deux vagues différentes, la première en novembre 2023 et la seconde fin décembre 2023. Le contenu des courriels concernait les coupures de chauffage, les pénuries de médicaments et les pénuries alimentaires, qui sont des thèmes typiques de la propagande russe.

En plus de la campagne de désinformation, nous avons détecté une campagne de spearphishing ciblant une entreprise de défense ukrainienne en octobre 2023 et une agence européenne en novembre 2023. L'objectif des deux était de voler les informations d'identification des comptes Microsoft Office 365. Grâce aux similitudes dans l’infrastructure réseau utilisée dans ces PSYOPs et opérations de phishing, nous les lions avec une grande confiance.

Il est intéressant de noter que quelques pivots supplémentaires ont également révélé des noms de domaine faisant partie de l'opération Texonto et liés à des sujets internes à la Russie, tels qu'Alexei Navalny, le célèbre leader de l'opposition russe qui était en prison et mort le Février 16th, 2024. Cela signifie que l’opération Texonto comprend probablement des opérations de spearphishing ou d’information ciblant les dissidents russes et les partisans du défunt chef de l’opposition. Ces domaines comprennent :

- navalny-votes[.]net

- navalny-votesmart[.]net

- navalny-vote[.]net

Ce qui est peut-être encore plus étrange, c'est qu'un serveur de courrier électronique, exploité par les attaquants et utilisé pour envoyer des courriels PSYOP, a été réutilisé deux semaines plus tard pour envoyer du spam typique des pharmacies canadiennes. Cette catégorie d'activités illégales est depuis longtemps très populaire au sein de la communauté russe de la cybercriminalité, car elle blogpost à partir de 2011 explique.

La figure 1 résume les principaux événements de l’opération Texonto.

L’étrange mélange d’espionnage, d’opérations d’information et de fausses sociétés pharmaceutiques ne peut que nous rappeler Callisto, un groupe de cyberespionnage bien connu proche de la Russie, qui a fait l'objet d'une enquête acte d'accusation par le DOJ américain en décembre 2023. Callisto cible les responsables gouvernementaux, les membres de groupes de réflexion et les organisations militaires via des sites Web de spearphishing conçus pour imiter les fournisseurs de cloud courants. Le groupe a également mené des opérations de désinformation telles qu'une fuite de documents juste avant les élections générales britanniques de 2019. Enfin, s'appuyer sur son ancienne infrastructure réseau conduit à de faux domaines pharmaceutiques tels que musclepharm[.]haut or ukrpharma[.]ovh.

Bien qu'il existe plusieurs points de similitude de haut niveau entre les opérations de l'opération Texonto et Callisto, nous n'avons trouvé aucun chevauchement technique et nous n'attribuons actuellement pas l'opération Texonto à un acteur menaçant spécifique. Cependant, compte tenu des TTP, du ciblage et de la diffusion des messages, nous attribuons avec une grande confiance l’opération à un groupe aligné sur la Russie.

Campagne de phishing : octobre-novembre 2023

Des employés travaillant dans une grande entreprise de défense ukrainienne ont reçu un e-mail de phishing en octobre 2023, provenant prétendument de leur service informatique. Les e-mails ont été envoyés depuis il.[redacted_company_name]@gmail.com, une adresse e-mail probablement créée spécifiquement pour cette campagne, et l'objet de l'e-mail était Запрошено утверждение:Планова нвентаризація (traduction automatique de l'ukrainien : Approbation demandée : Inventaire prévu).

Le contenu du mail est le suivant :

Du 02 au 13 janvier, les spécialistes du marketing ont fourni des informations sur la technologie pour planifier l'investissement dans les produits disponibles. скриньок, що не використовуються. Alors, planifiez votre arrivée à votre adresse de destination ([adresse_redactée]@[nom_de_l'entreprise_redactée].com) à votre arrivée, mais vous devrez vous rendre à votre prochaine adresse. Sur les écrans qui vous permettent d'utiliser le système, les personnes qui s'en occupent sont informées.

Les développeurs ne sont pas en mesure de le faire, vous avez une affiche indiquant le statut de « participant » et vous n'êtes pas en mesure de le faire lorsque vous envisagez d'inventer un projet. ії ресурсів. Parce que l'adresse du poste n'est pas prévue pour Vami (à propos de votre adresse, elle n'a pas été planifiée), mais dans votre voyage, Vam n'est pas en contact. Il est prévu que les enfants du jour soient arrivés – l'écran sera affiché automatiquement le 13 janvier 2023.

Sincèrement,

Nous fournissons des informations sur la technologie.

Une traduction automatique de l'e-mail est :

Dans la période du 2 au 13 octobre, les employés du service informatique procéderont à un inventaire planifié et à l'enlèvement des boîtes aux lettres inutilisées. Si vous prévoyez d'utiliser votre adresse e-mail ([redacted_address]@[redacted_company_name].com) à l'avenir, veuillez accéder à la version Web de la boîte aux lettres via ce lien et connectez-vous à l'aide de vos informations d'identification.

Aucune action supplémentaire n'est requise, votre boîte mail recevra le statut « confirmé » et ne sera pas supprimée lors d'un inventaire de ressources planifié. Si vous n'utilisez pas cette adresse e-mail (ou si son utilisation n'est pas prévue à l'avenir), dans ce cas, vous n'avez aucune démarche à entreprendre : la boîte aux lettres sera automatiquement supprimée le 13 octobre 2023.

Très cordialement,

Département des technologies de l'information.

Le but de l'e-mail est d'inciter les cibles à cliquer sur за цим посиланням (traduction automatique : sur ce lien), ce qui conduit à https://login.microsoftidonline[.]com/common/oauth2/authorize?client_id=[redacted];redirect_uri=https%3a%2f%2foutlook.office365.com%2fowa%2f&resource=[redacted]&response_mode=form_post&response_type=code+id_token&scope=openid&msafed=1&msaredir=1&client-request-id=[redacted]&protectedtoken=true&claims=%7b%22id_token%22%3a%7b%22xms_cc%22%3a%7b%22values%22%3a%5b%22CP1%22%5d%7d%7d%7d&domain_hint=[redacted]&nonce=[redacted]&state=[redacted] (partiellement expurgé). Cette URL pointe vers le domaine malveillant connexion.microsoftiden ligne[.]avec. Notez que ce domaine est très proche du domaine officiel, login.microsoftonline.com.

Nous n'avons pas pu récupérer la page de phishing, mais il s'agissait très probablement d'une fausse page de connexion Microsoft destinée à voler les informations d'identification des cibles.

Pour un autre domaine appartenant à l'Opération Texonto, choixlive149200[.]com, il y a eu deux soumissions VirusTotal (UN et les deux) pour l'URL https://choicelive149200[.]com/owa/auth/logon.aspx?replaceCurrent=1&url=https://hbd.eupolcopps.eu/owa/. Malheureusement, le site n'était plus accessible au moment de l'analyse, mais il s'agissait probablement d'une page de phishing d'informations d'identification pour la messagerie Web Outlook sur le Web/OWA de eupolcopps.eu, le Bureau de coordination de l'UE pour le soutien à la police palestinienne. Notez que nous n'avons pas vu l'échantillon d'e-mail, juste l'URL soumise à VirusTotal.

Première vague PSYOP : novembre 2023

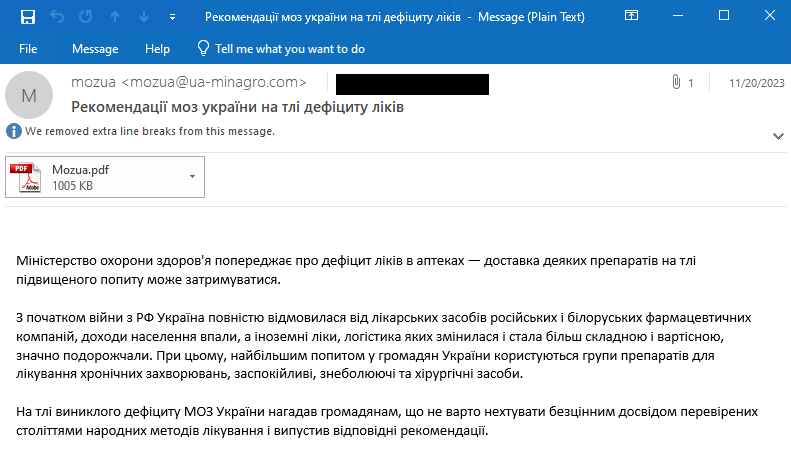

Sur Novembre 20th, nous avons détecté la première vague d'e-mails de désinformation contenant une pièce jointe au format PDF envoyés à au moins quelques centaines de destinataires en Ukraine. Des personnes travaillant au sein du gouvernement ukrainien, des sociétés énergétiques et même des particuliers ont reçu ces courriels. Nous ne savons pas comment la liste des adresses email a été construite.

Contrairement à la campagne de phishing décrite précédemment, le but de ces emails était de semer le doute dans l'esprit des Ukrainiens ; par exemple, un e-mail indique : « Il pourrait y avoir des interruptions de chauffage cet hiver ». Il ne semble pas y avoir de lien malveillant ou de malware dans cette vague spécifique, seulement de la désinformation.

La figure 2 montre un exemple de courrier électronique. Son sujet est Рекомендації моз україни на тлі дефіциту ліків (traduction automatique de l'ukrainien : Recommandations du ministère de la Santé de l'Ukraine au moment d'une pénurie de médicaments) et l'e-mail a été envoyé depuis mozua@ua-minagro[.]com. Notez que cette adresse est visible dans le enveloppe-de et les chemin de retour champs.

ua-minagro[.]com est un domaine exploité par les attaquants et a été utilisé exclusivement pour envoyer des e-mails de désinformation dans cette campagne. Le domaine se fait passer pour le ministère de la Politique agraire et de l'alimentation de l'Ukraine dont le domaine légitime est minagro.gov.ua.

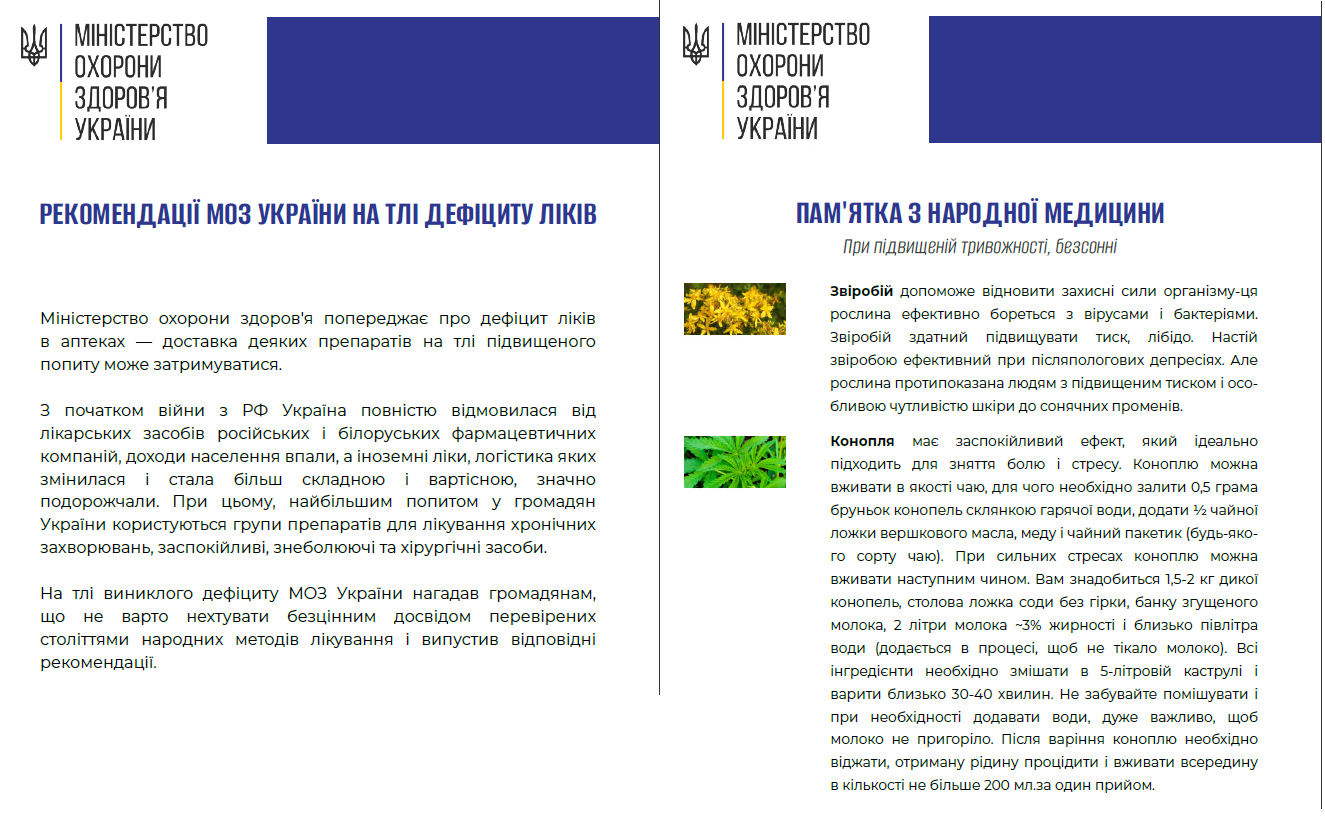

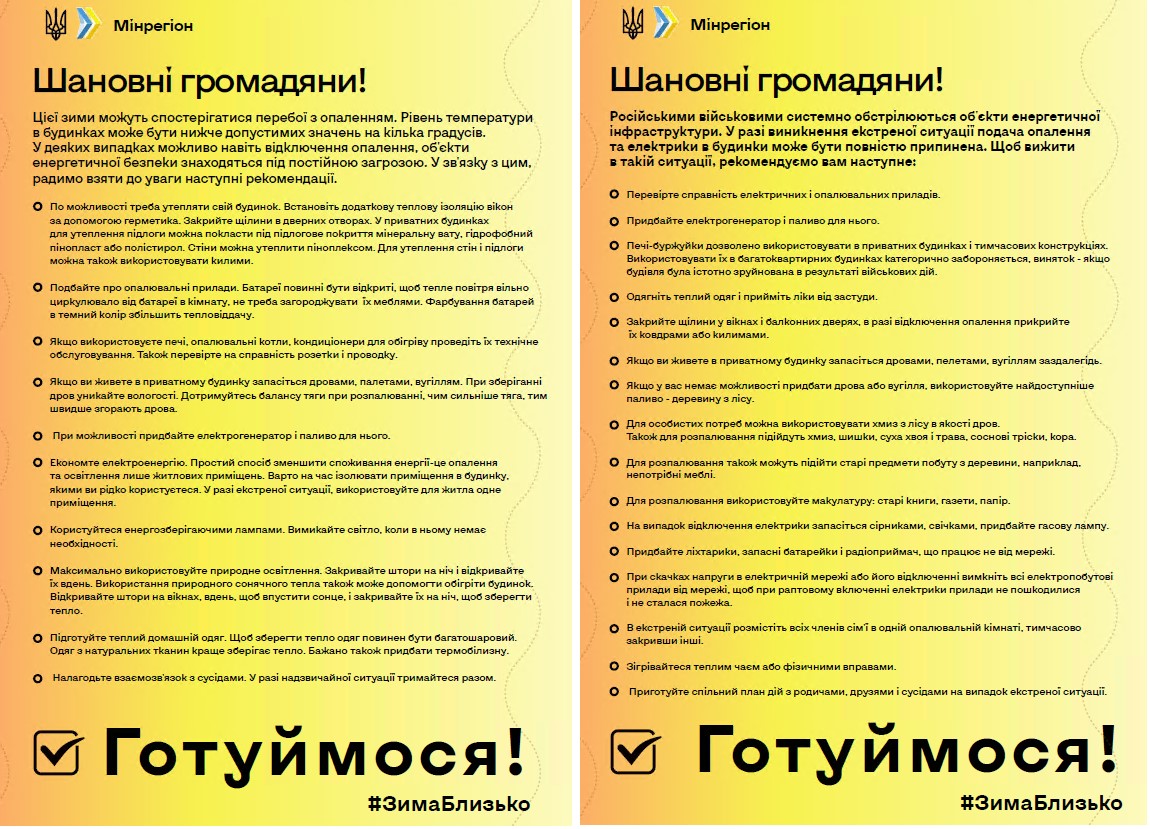

Un document PDF est joint à l'e-mail, comme le montre la figure 3. Bien qu'il ne soit pas malveillant en soi, il contient également des messages de désinformation.

Le document utilise à mauvais escient le logo du ministère de la Santé de l'Ukraine et explique qu'en raison de la guerre, il y a une pénurie de médicaments en Ukraine. Il indique également que le gouvernement ukrainien refuse d'importer des médicaments de Russie et de Biélorussie. Sur la deuxième page, ils expliquent comment remplacer certains médicaments par des plantes.

Ce qui est intéressant à noter, c'est que l'e-mail a été envoyé à partir d'un domaine se faisant passer pour le ministère de la Politique agraire et de l'alimentation de l'Ukraine, alors que le contenu concerne la pénurie de médicaments et que le PDF utilise à mauvais escient le logo du ministère de la Santé de l'Ukraine. Il s’agit peut-être d’une erreur de la part des attaquants ou, du moins, cela montre qu’ils ne se sont pas souciés de tous les détails.

En plus des ua-minagro[.]com, cinq domaines supplémentaires ont été utilisés pour envoyer des e-mails dans cette vague :

- uaminagro[.]com

- minuaregion[.]org

- minuaregionbecareful[.]com

- uamtu[.]avec

- minagroua[.]org

minuaregion[.]org et les minuaregionbecareful[.]com se font passer pour le Ministère de la réintégration des territoires temporairement occupés d'Ukraine, dont le site Internet légitime est https://minre.gov.ua/en/.

uamtu[.]avec se fait passer pour le ministère du Développement des communautés, des territoires et des infrastructures de l'Ukraine, dont le site Web légitime est https://mtu.gov.ua.

Nous avons identifié trois autres modèles de messages électroniques différents, chacun avec un corps de courrier et une pièce jointe PDF différents. Un résumé est fourni dans le tableau 1.

Tableau 1. E-mails de désinformation

|

Corps de l'e-mail |

Traduction automatique du corps de l'e-mail |

|

Les systèmes actuels couvrent les activités d'infrastructure énergétique. Dans la situation actuelle du secteur viticole, il est possible que l'électricité du bâtiment soit alimentée par de la drogue. Si vous êtes dans une telle situation, je vous recommande de le faire : |

L’armée russe bombarde systématiquement les infrastructures des installations énergétiques. L'approvisionnement en chauffage en cas d'urgence et l'électricité dans les maisons peuvent être complètement coupées. Pour survivre dans une telle situation, nous recommandons ce qui suit : |

|

Vous pouvez le faire avant l'achat. Il est possible que la température ambiante dans le bâtiment ne soit pas élevée en fonction des degrés de cuisson. Il est possible d'accéder à une source d'énergie plus efficace lorsque l'alimentation est disponible. Pour cela, il y a beaucoup de choses à faire pour vos recommandations. |

Il pourrait y avoir des interruptions de chauffage cet hiver. Le niveau de température dans les maisons peut être inférieur de plusieurs degrés aux valeurs admissibles. Dans certains cas, il est même possible d'éteindre le chauffage, la sécurité énergétique des installations étant constamment menacée. A cet égard, nous vous conseillons de prendre en compte les recommandations suivantes. |

|

Le ministère de l'Intérieur s'occupe de la difficulté à trouver des aliments dans les magasins — fournir des préparations pour les personnes les plus à l'aise ватися. Le ministère de la Santé de l'Ukraine a révélé que les entreprises pharmaceutiques avaient des connaissances sur les produits pharmaceutiques et les médicaments à base de plantes. Il y a quelques jours, il y a des gens de logistique qui sont en place dans des bureaux bien situés dans le pays, qui sont actuellement en service. À ce propos, je vous conseille de vous occuper de la préparation des groupes pour la location de voiture de luxe, en particulier pour le travail. юючі та хірургічні засоби. Il n'y a pas de définition de ce vinyle dans les livres de MOSZ, donc je ne peux pas me permettre de recevoir des articles avant mon achat. тодів лікування і випустив відповідні рекомендації. |

Le ministère de la Santé met en garde contre une pénurie de médicaments dans les pharmacies : la livraison de certains médicaments pourrait être retardée dans un contexte de demande accrue. Avec le début de la guerre avec la Fédération de Russie, l'Ukraine a complètement refusé les sociétés pharmaceutiques russes et biélorusses, les revenus de la population ont chuté et les médicaments étrangers, dont la logistique a changé et sont devenus plus complexes et plus chers, sont devenus considérablement plus chers. Dans le même temps, la plus grande demande vient des citoyens. L'Ukraine utilise des groupes de médicaments pour le traitement des maladies chroniques, des sédatifs, des analgésiques et des moyens chirurgicaux. Dans le contexte de pénurie, le ministère de la Santé de l'Ukraine a rappelé aux citoyens qu'il ne faut pas négliger l'expérience inestimable des méthodes traditionnelles de traitement éprouvées pendant des siècles et a publié celles qui sont recommandées. |

|

La Russie a acheté des produits dans le secteur agricole de l'agriculture. Il y a des mines qui ont des connaissances approfondies, des connaissances et des technologies de pointe. Il est possible que le magasin soit équipé d'une technologie de pointe. Le ministère de l'Agriculture a recommandé de stabiliser le travail de la région pour les travaux publics. Il y a des gens qui ont une liste de gens qui vous font manger des aliments et qui sont en train de les livrer. Par exemple, pour que les roses soient tombées dans la nuit, il y a beaucoup de choses à voir. Je propose votre famille à vos clients. |

L'agression russe a entraîné des pertes importantes dans le secteur agricole ukrainien. Les terres sont polluées par les mines, endommagées par les obus, les tranchées et les mouvements de matériel militaire. Une grande quantité de machines agricoles a été endommagée et détruite, ainsi que des greniers détruits. En attendant que la situation se stabilise, le ministère de la Politique agraire et de l'Alimentation recommande de diversifier votre alimentation avec des plats à base d'herbes sauvages disponibles. Manger des feuilles d'herbes fraîches et juteuses sous forme de salades est le plus simple, le plus utile et le plus abordable. N'oubliez pas que vous devez récolter les plantes loin des villes et des villages, ainsi que des routes très fréquentées. Nous vous proposons plusieurs recettes utiles et faciles à préparer. |

Les pièces jointes PDF associées proviendraient du ministère ukrainien des Régions (voir figure 4) et du ministère de l'Agriculture (voir figure 5).

Dans le dernier document, prétendument du ministère de l'Agriculture, ils suggèrent de manger du « risotto au pigeon » et ils fournissent même une photo d'un pigeon vivant et d'un pigeon cuit.… Cela montre que ces documents ont été créés exprès pour agacer les lecteurs.

Dans l’ensemble, les messages s’alignent sur les thèmes courants de la propagande russe. Ils tentent de faire croire aux Ukrainiens qu’ils n’auront plus de médicaments, de nourriture et de chauffage à cause de la guerre entre la Russie et l’Ukraine.

Deuxième vague PSYOP : décembre 2023

Environ un mois après la première vague, nous avons détecté une deuxième campagne par courrier électronique PSYOP ciblant non seulement les Ukrainiens, mais également des personnes vivant dans d’autres pays européens. Les cibles sont quelque peu aléatoires, allant du gouvernement ukrainien à un fabricant de chaussures italien. Étant donné que tous les e-mails sont rédigés en ukrainien, il est probable que les cibles étrangères soient des ukrainiens. Selon la télémétrie ESET, quelques centaines de personnes ont reçu des emails lors de cette deuxième vague.

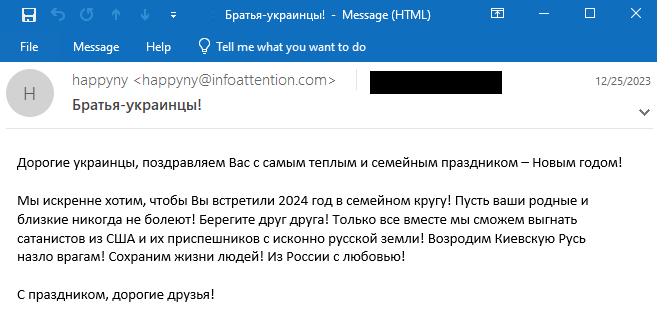

Nous avons trouvé deux modèles d'e-mails différents dans cette vague. Le premier a été envoyé le 25 décembreth et est illustré dans la figure 6. Comme pour la première vague, les e-mails ont été envoyés à partir d'un serveur de messagerie exploité par les attaquants, infoattention[.]com dans ce cas.

Une traduction automatique du corps de l’e-mail est la suivante :

Chers Ukrainiens, nous vous félicitons pour la fête la plus chaleureuse et la plus familiale : le Nouvel An !

Nous souhaitons sincèrement que vous célébriez 2024 en famille ! Que votre famille et vos amis ne tombent jamais malades ! Prenez soin les uns des autres! Ce n'est qu'ensemble que nous pourrons chasser les satanistes des États-Unis et leurs sbires du sol russe originel ! Faisons revivre la Russie kiévienne malgré nos ennemis ! Sauvons la vie des gens ! De Russie avec amour!

Bonnes vacances, chers amis !

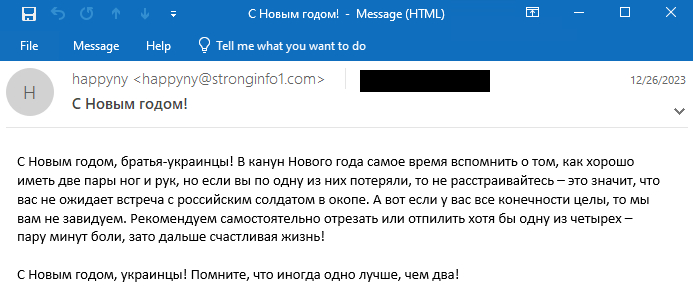

Le deuxième modèle d'e-mail, illustré dans la figure 7, a été envoyé le 26 décembre.th, 2023 à partir d'un autre serveur de messagerie : stronginfo1[.]com. Lors de cette vague, deux adresses email supplémentaires ont été utilisées :

- happyny@infonotifi[.]com

- happyny@infonotification[.]com

Une traduction automatique du corps de l’e-mail est la suivante :

Bonne année, frères ukrainiens ! Le soir du Nouvel An, il est temps de se rappeler à quel point il est bon d'avoir deux paires de jambes et de bras, mais si vous en avez perdu une, ne vous inquiétez pas, cela signifie que vous ne rencontrerez pas de soldat russe dans une tranchée. Et ici, si tous vos membres sont intacts, alors nous ne vous envions pas. Nous vous recommandons de couper ou de scier au moins un des quatre vous-même – quelques minutes de douleur, mais ensuite une vie heureuse !

Bonne année, Ukrainiens ! N'oubliez pas que parfois un vaut mieux que deux !

Alors que la première campagne email PSYOP de novembre 2023 était plutôt bien préparée, avec des documents PDF spécialement créés et quelque peu convaincants, cette deuxième campagne est plutôt plus basique et plus sombre dans son message. Le deuxième modèle d’e-mail est particulièrement inquiétant, les attaquants suggérant aux gens de s’amputer une jambe ou un bras pour éviter un déploiement militaire. Dans l’ensemble, elle présente toutes les caractéristiques des PSYOPs en temps de guerre.

Spam des pharmacies canadiennes : janvier 2024

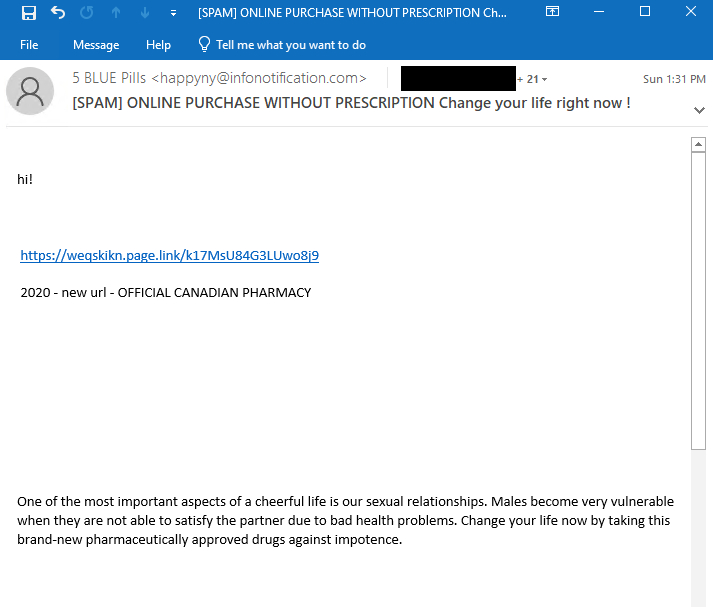

Dans une tournure des événements assez surprenante, l'un des domaines utilisés pour envoyer des e-mails PSYOP en décembre 2023, infonotification[.]com, a commencé à être utilisé pour envoyer du spam aux pharmacies canadiennes le 7 janvierth 2024.

Un exemple est fourni dans la figure 8 et le lien redirige vers le faux site Web de la pharmacie canadienne. pharmacie en ligne[.]com. La campagne de spam était d'une ampleur moyenne (au moins des centaines de messages) et des personnes de nombreux pays ont reçu de tels e-mails.

Les e-mails ont été envoyés depuis happyny@infonotification[.]com et cela a été vérifié dans les en-têtes des e-mails :

Return-Path: <happyny@infonotification[.]com>

Delivered-To: [redacted]

[redacted]

Received: from infonotification[.]com ([185.12.14[.]13]) by [redacted] with esmtps (TLS1.3:TLS_AES_256_GCM_SHA384:256) [redacted] Sun, 07 Jan 2024 12:39:10 +0000Le faux spam pharmaceutique canadien est une entreprise historiquement exploitée par des cybercriminels russes. Il a été largement couvert dans le passé par des blogueurs tels que Brian Krebs, notamment dans son livre Spam Nation.

Liens entre ces campagnes de spam

Même si nous ne savons pas pourquoi les opérateurs des campagnes PSYOP ont décidé de réutiliser l'un de leurs serveurs pour envoyer de faux spams pharmaceutiques, il est probable qu'ils se soient rendu compte que leur infrastructure avait été détectée. Par conséquent, ils ont peut-être décidé d’essayer de monétiser l’infrastructure déjà incendiée, soit pour leur propre profit, soit pour financer de futures opérations d’espionnage ou PSYOP. La figure 9 résume les liens entre les différents domaines et campagnes.

Conclusion

Depuis le début de la guerre en Ukraine, des groupes pro-russes tels que Sandworm se sont employés à perturber l’infrastructure informatique ukrainienne à l’aide d’essuie-glaces. Ces derniers mois, nous avons observé une recrudescence des opérations de cyberespionnage, notamment de la part du tristement célèbre groupe Gamaredon.

L’opération Texonto montre une autre utilisation des technologies pour tenter d’influencer la guerre. Nous avons trouvé quelques fausses pages de connexion Microsoft typiques, mais plus important encore, il y a eu deux vagues d'opérations PSYOP par courrier électronique, probablement pour tenter d'influencer et de démoraliser les citoyens ukrainiens avec des messages de désinformation sur des sujets liés à la guerre.

Une liste complète des indicateurs de compromission (IoC) et des exemples sont disponibles dans notre référentiel GitHub.

Pour toute question concernant nos recherches publiées sur WeLiveSecurity, veuillez nous contacter à menaceintel@eset.com.

ESET Research propose des rapports d'intelligence APT privés et des flux de données. Pour toute demande concernant ce service, rendez-vous sur Intelligence des menaces ESET .

IoCs

Fichiers

|

SHA-1 |

Nom de fichier |

Nom de détection ESET |

Description |

|

3C201B2E40357996B383 |

Minagroua111.pdf |

PDF/Fraude.CDY |

PDF utilisé dans une opération d’information contre l’Ukraine. |

|

15BF71A771256846D44E |

Mozua.pdf |

PDF/Fraude.CDU |

PDF utilisé dans une opération d’information contre l’Ukraine. |

|

960341B2C296C425821E |

Minregion.pdf |

PDF/Fraude.CDT |

PDF utilisé dans une opération d’information contre l’Ukraine. |

|

BB14153040608A4F559F |

Minregion.pdf |

PDF/Fraude.CDX |

PDF utilisé dans une opération d’information contre l’Ukraine. |

Réseau

|

IP |

Domaine |

Fournisseur d'hébergement |

Vu la première fois |

Détails |

|

N/D |

navalny-votes[.]net |

N/D |

2023-09-09 |

Domaine lié à Alexeï Navalny. |

|

N/D |

navalny-votesmart[.]net |

N/D |

2023-09-09 |

Domaine lié à Alexeï Navalny. |

|

N/D |

navalny-vote[.]net |

N/D |

2023-09-09 |

Domaine lié à Alexeï Navalny. |

|

45.9.148[.]165 |

infoattention[.]com |

Groupe Services Informatiques Nice Inc. |

2023-12-25 |

Serveur utilisé pour envoyer des emails dans l'opération Texonto. |

|

45.9.148[.]207 |

minuaregionbecareful[.]com |

Groupe Services Informatiques Nice Inc. |

2023-11-23 |

Serveur utilisé pour envoyer des emails dans l'opération Texonto. |

|

45.9.150[.]58 |

stronginfo1[.]com |

Groupe Services Informatiques Nice Inc. |

2023-12-25 |

Serveur utilisé pour envoyer des emails dans l'opération Texonto. |

|

45.129.199[.]200 |

minuaregion[.]org |

Hostinger |

2023-11-21 |

Serveur utilisé pour envoyer des emails dans l'opération Texonto. |

|

45.129.199[.]222 |

uamtu[.]avec |

Hostinger |

2023-11-20 |

Serveur utilisé pour envoyer des emails dans l'opération Texonto. |

|

46.249.58[.]177 |

infonotifi[.]com |

serveur-mnt |

2023-12-28 |

Serveur utilisé pour envoyer des emails dans l'opération Texonto. |

|

89.116.52[.]79 |

uaminagro[.]com |

IPXO LIMITED |

2023-11-17 |

Serveur utilisé pour envoyer des emails dans l'opération Texonto. |

|

154.49.137[.]16 |

choixlive149200[.]com |

Hostinger |

2023-10-26 |

Serveur de phishing. |

|

185.12.14[.]13 |

infonotification[.]com |

Serveux |

2023-12-28 |

Serveur utilisé pour envoyer des emails dans l'opération Texonto. |

|

193.43.134[.]113 |

connexion.microsoftidonline[.]com |

Hostinger |

2023-10-03 |

Serveur de phishing Office 365. |

|

195.54.160[.]59 |

minagroua[.]org |

BleuVPS |

2023-11-21 |

Serveur utilisé pour envoyer des emails dans l'opération Texonto. |

Les adresses de courriel

- minregion@uaminagro[.]com

- minregion@minuaregion[.]org

- minregion@minuaregionbecareful[.]com

- minregion@uamtu[.]com

- mozua@ua-minagro[.]com

- mozua@minagroua[.]org

- minagroua@vps-3075.lethost[.]réseau

- happyny@infoattention[.]com

- happyny@stronginfo1[.]com

- happyny@infonotifi[.]com

- happyny@infonotification[.]com

Techniques d'ATT&CK D'ONGLET

Ce tableau a été construit avec Version 14 du cadre MITRE ATT&CK.

|

Tactique |

ID |

Nom |

Description |

|

Développement des ressources |

Acquisition d'infrastructure : domaines |

Les opérateurs ont acheté des noms de domaine chez Namecheap. |

|

|

Acquérir une infrastructure : serveur |

Les opérateurs ont loué des serveurs chez Nice IT, Hostinger, Serverius et BlueVPS. |

||

|

Accès initial |

Phishing |

Les opérateurs ont envoyé des e-mails contenant du contenu de désinformation. |

|

|

Hameçonnage : lien de harponnage |

Les opérateurs ont envoyé des e-mails contenant un lien vers une fausse page de connexion Microsoft. |

||

|

Évasion défensive |

Mascarade |

Les opérateurs utilisaient des noms de domaine similaires aux noms de domaine officiels du gouvernement ukrainien. |

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.welivesecurity.com/en/eset-research/operation-texonto-information-operation-targeting-ukrainian-speakers-context-war/

- :possède

- :est

- :ne pas

- 07

- 1

- 10

- 11

- 116

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 20

- 2011

- 2019

- 2022

- 2023

- 2024

- 22

- 321

- 39

- 40

- 43

- 49

- 54

- 7

- 8

- 9

- a

- Capable

- A Propos

- à l'étranger

- Selon

- Compte

- hybrides

- Action

- actes

- ajout

- Supplémentaire

- propos

- adresses

- conseiller

- abordables

- Après

- à opposer à

- agence

- Agriculture

- l'agriculture

- devant

- aligner

- aligné

- Tous

- prétendument

- déjà

- aussi

- montant

- amp

- an

- selon une analyse de l’Université de Princeton

- l'analyse

- et les

- et infrastructure

- Une autre

- tous

- approprié

- approbation

- APT

- SONT

- BRAS

- Avant-Bras

- AS

- At

- Attaques

- automatiquement

- disponibles

- éviter

- fond

- Essentiel

- BE

- est devenu

- car

- était

- Début

- va

- La Biélorussie

- CROYONS

- qui appartiennent

- ci-dessous

- Améliorée

- jusqu'à XNUMX fois

- corps

- livre

- tous les deux

- acheté

- construit

- brûlé

- la performance des entreprises

- occupé

- mais

- by

- Campagne

- Campagnes

- CAN

- canadienne

- les soins

- maisons

- cas

- Catégories

- célébrer

- siècles

- modifié

- Voies

- caractéristiques

- Villes

- Citoyens

- Fermer

- le cloud

- recueillir

- COM

- Venir

- Commun

- Communautés

- Communautés

- Sociétés

- Société

- complètement

- complexe

- complet

- compromis

- Conduire

- confiance

- CONFIRMÉ

- constant

- contact

- contient

- contenu

- contenu

- contexte

- cuit

- coordination

- d'exportation

- Couples

- couvert

- créée

- Lettres de créance

- Lecture

- Cut/Taille

- Coupe

- la cybercriminalité

- les cybercriminels

- plus foncé

- données

- cher

- Décembre

- décidé

- Défense

- différé

- page de livraison.

- Demande

- Département

- déploiement

- décrit

- un

- détruit

- détails

- détecté

- Détection

- Développement

- DID

- Alimentation

- différent

- maladies

- désinformation

- distribution

- do

- document

- INSTITUTIONNELS

- Ne fait pas

- DoJ

- domaine

- NOMS DE DOMAINE

- domaines

- Don

- Ne pas

- doute

- doutes

- motivation

- drogue

- Médicaments

- deux

- pendant

- chacun

- manger

- non plus

- Élection

- électricité

- emails

- urgence climatique.

- employés

- fin

- énergie

- l'équipements

- notamment

- espionnage

- EU

- du

- Les pays européens

- veille

- Pourtant, la

- événements

- exemple

- uniquement au

- cher

- d'experience

- Expliquer

- Explique

- précieux

- installations

- faux

- famille

- loin

- Février

- Fédération

- few

- Des champs

- Figure

- finalement

- résultats

- Prénom

- cinq

- Focus

- Abonnement

- nourriture

- Pour

- étranger

- formulaire

- trouvé

- quatre

- fraiche entreprise

- amis

- De

- fund

- avenir

- Général

- obtenez

- GitHub

- donné

- Go

- objectif

- Bien

- Gouvernement

- Des représentants du gouvernement

- plus

- Réservation de groupe

- Groupes

- heureux vous

- Vous avez

- têtes

- Santé

- d'où

- ici

- Haute

- de haut niveau

- sa

- historiquement

- Idées

- Homes

- maisons

- Comment

- How To

- Cependant

- HTTPS

- cent

- Des centaines

- identifié

- if

- Illégal

- image

- importer

- surtout

- in

- Dans d'autres

- comprendre

- inclut

- increased

- Indicateurs

- individus

- infâme

- influencer

- d'information

- technologie de l'information

- Infrastructure

- Messages

- instance

- Intelligence

- prévu

- intéressant

- interne

- développement

- inestimable

- inventaire

- enquête

- impliquant

- IT

- italien

- SES

- prison

- Janvier

- Janvier

- juste

- Justice

- Savoir

- terres

- gros

- Nom

- En retard

- plus tard

- lancé

- leader

- Conduit

- au

- LED

- légitime

- jambes

- laisser

- Niveau

- Probable

- LINK

- lien

- Gauche

- Liste

- vie

- enregistrer

- vous connecter

- logistique

- logo

- Location

- Longtemps

- plus long

- pertes

- perdu

- click

- machinerie

- LES PLANTES

- Entrée

- majeur

- a prendre une

- malveillant

- malware

- Fabricants

- de nombreuses

- Mai..

- veux dire

- Découvrez

- message

- messages

- messagerie

- méthode

- méthodes

- Microsoft

- Militaire

- l'esprit

- esprits

- mines

- ministère

- Minutes

- erreur

- modérément

- monétiser

- Mois

- mois

- PLUS

- (en fait, presque toutes)

- mouvement

- Namecheap

- noms

- nation

- Besoin

- réseau et

- n'allons jamais

- Nouveauté

- Nouvel An

- agréable

- aucune

- noter

- Novembre

- nombre

- octobre

- of

- de rabais

- code

- Offres Speciales

- Bureaux

- officiel

- fonctionnaires

- Vieux

- on

- ONE

- et, finalement,

- uniquement

- réalisés

- opération

- Opérations

- opérateurs

- opposition

- or

- de commander

- organisations

- original

- Autre

- nos

- nous-mêmes

- ande

- Outlook

- global

- chevauchement

- propre

- page

- pages

- Pain

- paires

- partie

- particulièrement

- passé

- Personnes

- /

- période

- Pharmacie

- Pharmaceutique

- pharmacies

- phishing

- campagne de phishing

- photo

- Pivots

- plan

- prévu

- Plants

- Platon

- Intelligence des données Platon

- PlatonDonnées

- veuillez cliquer

- des notes bonus

- Police

- politique

- Populaire

- population

- possible

- peut-être

- empêché

- précédemment

- Privé

- Probablement

- Produits

- Profit

- la propagande

- L'utilisation de sélénite dans un espace est un excellent moyen de neutraliser l'énergie instable ou négative.

- fournir

- à condition de

- fournisseurs

- psychologique

- publié

- assez

- augmenter

- aléatoire

- allant

- plutôt

- lecteurs

- réalisé

- recevoir

- reçu

- récent

- destinataires

- recommander

- recommandations

- recommandé

- recommande

- refusé

- refusant

- Considérer

- Cordialement

- régions

- en relation

- libéré

- reste

- rappeler

- enlèvement

- Supprimé

- remplacer

- Rapports

- conditions

- un article

- ressource

- réutiliser

- Reuters

- Révélé

- Relancer

- routes

- Courir

- Russie

- Guerre Russie-Ukraine

- russe

- Fédération Russe

- s

- même

- échantillon

- Épargnez

- dit

- prévu

- Deuxièmement

- secteur

- sécurité

- sur le lien

- sembler

- vu

- envoyer

- envoi

- envoyé

- serveur

- Serveurs

- service

- Services

- plusieurs

- pénurie

- les pénuries

- devrait

- montré

- Spectacles

- significative

- de façon significative

- similaires

- similitudes

- étapes

- depuis

- sincèrement

- site

- situation

- quelques

- parfois

- quelque peu

- truie

- le spam

- haut-parleurs

- spécialement

- groupe de neurones

- spécifiquement

- Dépit

- propagation

- Commencer

- j'ai commencé

- Statut

- étrange

- étranger

- sujet

- Soumission

- soumis

- tel

- suggérer

- RÉSUMÉ

- Dimanche

- la quantité

- Support

- partisans

- chirurgical

- surprenant

- étonnamment

- survivre

- table

- Prenez

- réservoirs

- des campagnes marketing ciblées,

- ciblage

- objectifs

- Technique

- Les technologies

- Technologie

- Telegram

- modèle

- modèles

- territoires

- examiné

- que

- Merci

- qui

- Le

- El futuro

- les informations

- leur

- Les

- thèmes

- puis

- Là.

- Ces

- l'ont

- penser

- this

- ceux

- bien que?

- menace

- des menaces

- trois

- fiable

- calendrier

- à

- ensemble

- Les sujets

- villes

- Traduction

- traitement

- Essai

- essayer

- TOUR

- torsion

- deux

- débutante

- Uk

- Ukraine

- Ukrainien

- Ukrainiens

- sous

- malheureusement

- jusqu'à

- inutilisé

- URL

- us

- US DOJ

- États-Unis

- utilisé

- d'utiliser

- incontournable

- Usages

- en utilisant

- Valeurs

- vérifié

- version

- très

- via

- Visiter

- souhaitez

- guerre

- Guerre en Ukraine

- Avertit

- était

- Vague

- vagues

- we

- web

- Site Web

- sites Internet

- Semaines

- WELL

- bien connu

- ont été

- qui

- tout en

- WHO

- dont

- why

- largeur

- Sauvage

- sera

- Hiver

- comprenant

- dans les

- A gagné

- de travail

- code écrit

- an

- années

- encore

- Vous n'avez

- Votre

- vous-même

- zéphyrnet