की बदौलत टॉमी मिस्की और तलाल हज बकरी of @mysk_co इस लेख के पीछे प्रेरणा और जानकारी के लिए। दोनों खुद को "दो आईओएस डेवलपर्स और दो महाद्वीपों पर सामयिक सुरक्षा शोधकर्ताओं" के रूप में वर्णित करते हैं। दूसरे शब्दों में, यद्यपि साइबर सुरक्षा उनका मुख्य व्यवसाय नहीं है, फिर भी वे वही कर रहे हैं जो हम चाहते हैं कि सभी प्रोग्रामर करें: एप्लिकेशन या ऑपरेटिंग सिस्टम सुरक्षा सुविधाओं को हल्के में न लें, लेकिन वे इस बात पर अपनी नज़र बनाए रखें कि ये सुविधाएँ वास्तविक जीवन में कैसे काम करती हैं, अन्य लोगों की गलतियों और धारणाओं पर ठोकर खाने से बचने के लिए।

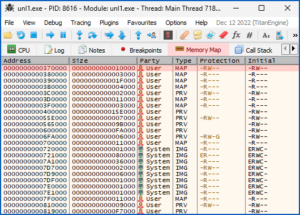

ऊपर दी गई तस्वीर उनके एक ट्वीट पर आधारित है, जिसे आप नीचे देख सकते हैं।

हाल ही में ट्विटर की घोषणा कि उसे नहीं लगता कि एसएमएस-आधारित टू-फैक्टर ऑथेंटिकेशन (2FA) अब और अधिक सुरक्षित है।

विडंबना यह है कि जैसा कि हमने पिछले सप्ताह समझाया था, जिन उपयोगकर्ताओं के लिए आपको लगता है कि यह परिवर्तन सबसे महत्वपूर्ण होगा, वे "शीर्ष स्तरीय" ट्विटर उपयोगकर्ता हैं - जो उन्हें अधिक पहुंच देने और उन्हें अनुमति देने के लिए ट्विटर ब्लू बैज के लिए भुगतान करते हैं। लंबे ट्वीट भेजें...

...लेकिन उन पे-टू-प्ले उपयोगकर्ताओं को उनके 2FA कोड प्राप्त करने के लिए टेक्स्ट मैसेज (एसएमएस) का उपयोग जारी रखने की अनुमति होगी।

हममें से बाकी लोगों को अगले तीन सप्ताहों (शुक्रवार 2-2023-03 से पहले) के भीतर एक अलग प्रकार की 17FA प्रणाली पर स्विच करने की आवश्यकता है।

इसका मतलब है कि एक ऐसे ऐप का उपयोग करना जो एक बार के कोड का एक गुप्त "सीडेड" अनुक्रम उत्पन्न करता है, या एक हार्डवेयर टोकन का उपयोग करता है, जैसे कि यूबिकी, जो आपकी पहचान को साबित करने का क्रिप्टोग्राफ़िक हिस्सा करता है।

हार्डवेयर कुंजी या ऐप-आधारित कोड?

हार्डवेयर सुरक्षा कुंजियों की कीमत लगभग $100 प्रत्येक है (हम आपके फिंगरप्रिंट के आधार पर बायोमेट्रिक सुरक्षा वाले डिवाइस के लिए Yubikey की अनुमानित कीमत पर जा रहे हैं), या $50 यदि आप कम-सुरक्षित प्रकार के लिए जाना चाहते हैं जिसे स्पर्श द्वारा सक्रिय किया जा सकता है किसी की उंगली से।

इसलिए हम यह मानने को तैयार हैं कि जिस किसी ने भी पहले से ही हार्डवेयर सुरक्षा टोकन में निवेश किया है, उसने जानबूझकर ऐसा किया होगा, और इसे घर पर बेकार बैठे रहने के लिए नहीं खरीदा होगा।

इसलिए वे उपयोगकर्ता पहले ही एसएमएस-आधारित या ऐप-आधारित 2FA से दूर हो गए होंगे।

लेकिन हर कोई, हम अनुमान लगा रहे हैं, तीन शिविरों में से एक में आते हैं:

- जो लोग 2FA का उपयोग बिल्कुल नहीं करते हैं, क्योंकि वे इसे लॉग इन करते समय अनावश्यक अतिरिक्त परेशानी मानते हैं।

- जिन्होंने एसएमएस-आधारित 2FA चालू किया, क्योंकि यह सरल, उपयोग में आसान है और किसी भी मोबाइल फोन के साथ काम करता है।

- जो लोग ऐप-आधारित 2FA के लिए गए, क्योंकि वे अपना फोन नंबर देने के लिए अनिच्छुक थे, या पहले से ही टेक्स्ट-मैसेज 2FA से आगे बढ़ने का फैसला कर चुके थे।

यदि आप दूसरे शिविर में हैं, तो हम उम्मीद कर रहे हैं कि आप न केवल 2FA को छोड़ देंगे और इसे अपने ट्विटर अकाउंट पर लैप्स होने देंगे, बल्कि उन छह अंकों के कोड को जनरेट करने के लिए एक ऐप पर स्विच करेंगे।

और यदि आप पहले शिविर में हैं, तो हम उम्मीद कर रहे हैं कि ट्विटर के परिवर्तन के आसपास का प्रचार और बहस (क्या यह वास्तव में सुरक्षा कारणों से किया गया था, या बस इतने सारे एसएमएस भेजने पर पैसे बचाने के लिए?) वह प्रोत्साहन होगा जिसकी आपको आवश्यकता है स्वयं 2FA को अपनाएं।

ऐप-आधारित 2FA कैसे करें?

यदि आप एक iPhone का उपयोग कर रहे हैं, तो iOS में निर्मित पासवर्ड प्रबंधक आपके लिए 2FA कोड उत्पन्न कर सकता है, जितनी चाहें उतनी वेबसाइटों के लिए, इसलिए आपको कोई अतिरिक्त सॉफ़्टवेयर स्थापित करने की आवश्यकता नहीं है।

Android पर, Google अपना स्वयं का प्रामाणिक ऐप प्रदान करता है, जिसे आश्चर्यजनक रूप से कहा जाता है Google प्रमाणक, जिसे आप Google Play से प्राप्त कर सकते हैं।

Google का ऐड-ऑन ऐप Apple की तरह ही आवश्यक एक-बार लॉगिन कोड अनुक्रम उत्पन्न करने का काम करता है सेटिंग > पासवर्ड आईओएस पर उपयोगिता।

लेकिन हम यह मानकर चल रहे हैं कि कम से कम कुछ लोग, और संभवतः बहुत से लोग, पूरी तरह से यथोचित रूप से खुद से पूछेंगे, "अन्य प्रमाणक ऐप्स क्या हैं, इसलिए मुझे अपने सभी साइबर सुरक्षा अंडे ऐप्पल (या Google) की टोकरी में डालने की ज़रूरत नहीं है?"

कई प्रतिष्ठित कंपनियां (वैसे, सोफोस सहित, दोनों के लिए iOS और Android) मुफ्त, भरोसेमंद, ऑथेंटिकेटर यूटिलिटीज प्रदान करें जो बिना किसी तामझाम, फीस या विज्ञापनों के ठीक वही करेगी जो आपको चाहिए, अगर आप 2FA ऐप का उपयोग करना चाहते हैं जो आपके ऑपरेटिंग सिस्टम के समान विक्रेता से नहीं आता है।

वास्तव में, आप केवल खोज कर प्रमाणिकों की एक व्यापक, और आकर्षक श्रेणी पा सकते हैं प्रमाणक ऐप Google Play या ऐप स्टोर में।

चयन के लिए खराब

समस्या यह है कि एक असंभव, शायद असंभव भी, ऐसे ऐप्स की संख्या है, जो सभी ऐप्पल और Google के आधिकारिक "दीवार वाले बागानों" में उनकी स्वीकृति से गुणवत्ता के लिए स्पष्ट रूप से समर्थित हैं।

दरअसल, नेकेड सिक्योरिटी के दोस्त @mysk_co अभी-अभी हमें यह कहने के लिए ईमेल किया है कि वे स्वयं प्रमाणक ऐप्स की तलाश में गए थे, और उन्होंने जो पाया उससे चौंक गए और चौंक गए।

@Mysk_co के सह-संस्थापक टॉमी मायस्क ने इसे स्पष्ट और सरलता से एक ईमेल में रखा है:

ट्विटर द्वारा 2FA के लिए एसएमएस पद्धति को बंद करने के बाद हमने कई प्रमाणक ऐप्स का विश्लेषण किया। हमने देखा कि कई स्कैम ऐप लगभग एक जैसे दिखते हैं। वे सभी उपयोगकर्ताओं को $40/वर्ष के लिए वार्षिक सदस्यता लेने के लिए बरगलाते हैं। हमने चार ऐसे पकड़े जिनमें लगभग समान बायनेरिज़ हैं। हमने एक ऐप भी पकड़ा है जो प्रत्येक स्कैन किए गए क्यूआर कोड को डेवलपर के Google विश्लेषिकी खाते में भेजता है।

जैसा कि टॉमी आपको अपने आप से पूछने के लिए आमंत्रित करता है, उसने पोस्ट किए गए ट्वीट्स की एक श्रृंखला में, यहां तक कि एक अच्छी तरह से सूचित उपयोगकर्ता को यह कैसे पता होना चाहिए कि उनका शीर्ष खोज परिणाम "प्रमाणक ऐप” वास्तव में हर कीमत पर बचने के लिए वही हो सकता है?

ऐसा लगता है कि इस श्रेणी में इम्पोस्टर ऐप्स, आम तौर पर आपको हर साल $20 से $40 तक कहीं भी भुगतान करने के लिए प्राप्त करने का प्रयास करते हैं - लगभग उतना ही जितना एक प्रतिष्ठित हार्डवेयर 2FA टोकन खरीदने में खर्च होगा जो वर्षों तक चलेगा और लगभग निश्चित रूप से अधिक सुरक्षित होगा। :

इनमें से कई संदिग्ध ऑथेंटिकेटर ऐप यूजर्स को बरगलाने के लिए इस तकनीक का इस्तेमाल करते हैं। पहले लॉन्च के बाद स्वागत विज़ार्ड समाप्त करने के बाद, आपको इन-ऐप खरीदारी दृश्य मिलता है। और दृश्य को खारिज करने के लिए x बटन कुछ सेकंड के बाद दिखाई देता है (ऊपरी दायां कोना)#ऐप स्टोर pic.twitter.com/sgxEo5ZwF0

- Mysk 🇨🇦🇩🇪 (@mysk_co) फ़रवरी 20, 2023

जब हमने ऐप स्टोर पर खोज करने की कोशिश की, उदाहरण के लिए, हमारा शीर्ष हिट एक ऐसा ऐप था जिसका विवरण अनपढ़ पर था (हम उम्मीद कर रहे हैं कि इस स्तर की अव्यवसायिकता कम से कम कुछ लोगों को दूर कर देगी), एक द्वारा बनाई गई कंपनी एक प्रसिद्ध चीनी मोबाइल फोन ब्रांड के नाम का उपयोग कर रही है।

ऐप की स्पष्ट खराब गुणवत्ता को देखते हुए (हालांकि इसे फिर भी ऐप स्टोर में बनाया गया था, मत भूलना), हमारा पहला विचार यह था कि हम कंपनी के नाम के उल्लंघन को पूरी तरह से देख रहे थे।

हम हैरान थे कि प्रकल्पित धोखेबाज एक ऐसे नाम से Apple कोड साइनिंग सर्टिफिकेट हासिल करने में सक्षम थे, जो हमें नहीं लगता था कि उनके पास उपयोग करने का अधिकार था।

हमें कंपनी का नाम दो बार पढ़ना पड़ा, इससे पहले कि हम यह महसूस करते कि एक अक्षर की अदला-बदली एक हमशक्ल चरित्र के लिए की गई थी, और हम अच्छे पुराने "टाइपोक्वाटिंग" से निपट रहे थे, या एक वकील क्या कह सकता है गुजरना - जानबूझकर एक ऐसा नाम चुनना जो अक्षरशः मेल नहीं खाता हो लेकिन एक नज़र में आपको भ्रमित करने के लिए दृष्टिगत रूप से समान हो।

जब हमने Google Play पर खोज की, तो शीर्ष हिट एक ऐप था जिसके बारे में @mysk_co ने पहले ही ट्वीट कर दिया था, यह चेतावनी देते हुए कि यह न केवल पैसे की मांग करता है जिसे आपको खर्च करने की आवश्यकता नहीं है, बल्कि चोरी भी करता है बीज or प्रारंभिक रहस्य आपके द्वारा 2FA के लिए स्थापित किए गए खातों में से।

गुप्त तार याद रखें 6QYW4P6KWALGCUWM क्यूआर कोड और टीओटीपी नंबर में 660680 जिसे आप नीचे दी गई छवियों में देख सकते हैं, क्योंकि हम उनसे बाद में फिर मिलेंगे:

बीज रहस्य क्यों हैं

व्याख्या करना।

अधिकांश ऐप-आधारित 2FA कोड एक क्रिप्टोग्राफ़िक प्रोटोकॉल पर निर्भर करते हैं जिसे TOTP के रूप में जाना जाता है, जिसका संक्षिप्त नाम है समय-आधारित वन-टाइम पासवर्ड, में निर्दिष्ट किया RFC 6238.

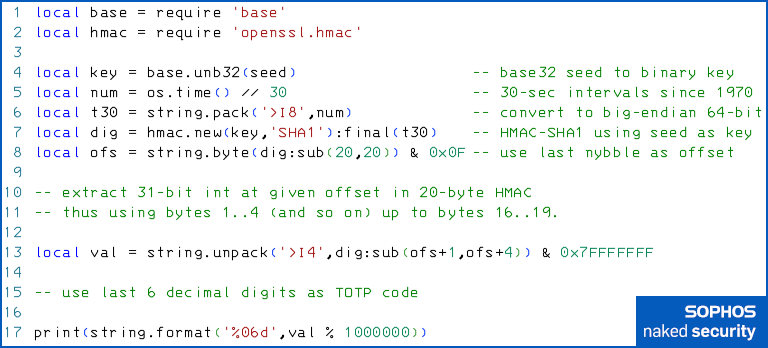

एल्गोरिदम आश्चर्यजनक रूप से सरल है, जैसा कि आप नीचे नमूना लुआ कोड से देख सकते हैं:

प्रक्रिया इस तरह काम करती है:

A. बीज, या "प्रारंभिक रहस्य", मूल रूप से आपको एक बेस32-एन्कोडेड स्ट्रिंग (टेक्स्ट के रूप में या एक क्यूआर कोड के माध्यम से) के रूप में बाइट्स की एक स्ट्रिंग [पंक्ति 4] में परिवर्तित करें।

बी। आंशिक भाग को अनदेखा करते हुए वर्तमान "यूनिक्स युग समय" को सेकंड में 30 से विभाजित करें। यूनिक्स समय 1970-01-01T00:00:00Z [5] से सेकंड की संख्या है।

C. इस संख्या को सहेजें, जो प्रभावी रूप से आधे मिनट का काउंटर है जो 1970 में शुरू हुआ था, एक मेमोरी बफर में 64-बिट (8-बाइट) बिग-एंडियन अहस्ताक्षरित पूर्णांक [6] के रूप में।

डी। हैश कि 8-बाइट बफर HMAC-SHA1 के एक पुनरावृत्ति का उपयोग करते हुए बेस32-डीकोडेड शुरुआती बीज [7] के रूप में।

E. 160-बिट HMAC-SHA1 डाइजेस्ट (20 का बाइट 20) के अंतिम बाइट को निकालें, और उसके बाद 16 और 0 के बीच एक संख्या X प्राप्त करने के लिए इसके नीचे के चार बिट्स (शेष को 15 से विभाजित करने पर) लें [8] .

F. हैश से बाइट X+1,X+2,X+3,X+4 निकालें, यानी पहले चार बाइट (32..1) से लेकर अंतिम-चार-पर-एक बाइट तक 4 बिट खींचे गए ( 16..19) [13]।

G. 32-बिट बिग-एंडियन अहस्ताक्षरित पूर्णांक में कनवर्ट करें और सबसे महत्वपूर्ण बिट को शून्य करें, इसलिए यह साफ-साफ काम करता है कि इसे बाद में हस्ताक्षरित या अहस्ताक्षरित [13] माना जाए।

एच। उस पूर्णांक के अंतिम 6 दशमलव अंक लें (शेष की गणना जब एक मिलियन से विभाजित करें) और टीओटीपी कोड [17] प्राप्त करने के लिए इसे अग्रणी शून्य के साथ प्रिंट करें।

दूसरे शब्दों में, किसी भी खाते के लिए शुरुआती बीज, या रहस्य जैसा कि आप इसे ऊपर @mysk_co के ट्वीट में लेबल करते हुए देख सकते हैं, वास्तव में उस खाते के लिए आवश्यक हर TOTP कोड बनाने की कुंजी है।

कोड उपयोग करने के लिए हैं, बीज सुरक्षित करने के लिए हैं

तीन कारण हैं कि जब आप लॉगिन करते हैं तो आप केवल उन अजीब-सी गणना वाले छह अंकों के कोड में टाइप करते हैं, और कभी भी सीधे बीज का उपयोग नहीं करते हैं (या यहां तक कि देखने की आवश्यकता नहीं है):

- आप किसी भी कोड से उन्हें उत्पन्न करने के लिए उपयोग की जाने वाली कुंजी पर पीछे की ओर काम नहीं कर सकते। इसलिए बड़ी संख्या में भी TOTP कोड को इंटरसेप्ट करना, आपको किसी भी पिछले या भविष्य के लॉगऑन कोड के लिए अपने तरीके को रिवर्स-इंजीनियर करने में मदद नहीं करता है।

- आप अनुक्रम में वर्तमान कोड से अगले कोड तक आगे काम नहीं कर सकते हैं। बीज के आधार पर प्रत्येक कोड की स्वतंत्र रूप से गणना की जाती है, इसलिए आज किसी कोड को इंटरसेप्ट करने से आपको भविष्य में लॉगऑन करने में मदद नहीं मिलेगी। कोड इसलिए वन-टाइम पासवर्ड के रूप में कार्य करते हैं।

- आपको कभी भी बीज को वेब पेज या पासवर्ड फॉर्म में टाइप करने की आवश्यकता नहीं है। एक आधुनिक मोबाइल फोन पर, इसलिए इसे ठीक एक बार सुरक्षित स्टोरेज चिप (जिसे कभी-कभी a कहा जाता है) में सहेजा जा सकता है एन्क्लेव) डिवाइस पर, जहां एक हमलावर जो आपका फोन लॉक या बंद होने पर चुरा लेता है, उसे निकाल नहीं सकता है।

सीधे शब्दों में कहें, एक उत्पन्न कोड एक बार उपयोग के लिए सुरक्षित है, क्योंकि बीज को कोड से पीछे की ओर नहीं खींचा जा सकता है।

लेकिन बीज को हमेशा के लिए गुप्त रखा जाना चाहिए, क्योंकि कोई भी कोड, 1970 की शुरुआत से ब्रह्मांड की संभावित गर्मी की मृत्यु के बाद तक (263 सेकंड में, या लगभग 0.3 ट्रिलियन वर्ष), बीज से लगभग तुरंत उत्पन्न किया जा सकता है।

बेशक, आप जिस सेवा में लॉग इन कर रहे हैं, उसे सत्यापित करने के लिए आपके बीज की एक प्रति की आवश्यकता है कि आपने एक कोड प्रदान किया है जो उस समय से मेल खाता है जिस पर आप लॉग ऑन करने का प्रयास कर रहे हैं।

तो आपको चाहिए दूसरे छोर पर सर्वर पर भरोसा करें सेवा का उल्लंघन होने पर भी (या शायद विशेष रूप से) अपने बीजों को सुरक्षित रखने के लिए अतिरिक्त देखभाल करने के लिए।

आपको यह भी करना चाहिए आप जिस एप्लिकेशन का उपयोग कर रहे हैं उस पर विश्वास करें अपने बीजों को कभी प्रकट न करें।

इसका मत उन बीजों को प्रदर्शित नहीं करना किसी को भी (एक ठीक से कोडित ऐप आपके द्वारा इसे दर्ज करने या इसे स्कैन करने के बाद भी आपको बीज नहीं दिखाएगा, क्योंकि आपको इसे फिर से देखने की आवश्यकता नहीं है), बीज नहीं छोड़ रहा किसी भी अन्य ऐप्स के लिए, उन्हें नहीं लिख रहा हूँ फ़ाइलों को लॉग करने के लिए, उन्हें बैकअप में जोड़ने या उन्हें डिबग आउटपुट में शामिल करने के लिए…

…और बहुत, बहुत निश्चित रूप से अपने किसी भी बीज को नेटवर्क पर प्रसारित न करें.

वास्तव में, एक ऐप जो आपके बीजों को दुनिया में कहीं भी सर्वर पर अपलोड करता है, या तो इतना अक्षम है कि आपको इसका उपयोग तुरंत बंद कर देना चाहिए, या इतना अविश्वसनीय है कि आपको इसे साइबर क्रिमिनल मालवेयर के रूप में मानना चाहिए।

क्या करना है?

यदि आपने हाल ही में एक प्रमाणीकरणकर्ता ऐप पकड़ा है, खासकर यदि आपने इसे ट्विटर की हालिया घोषणा के परिणामस्वरूप जल्दी में किया है, अपनी पसंद की समीक्षा करें अब आप जो जानते हैं उसके प्रकाश में।

अगर आपको इसके लिए सदस्यता का भुगतान करने के लिए मजबूर किया गया था; यदि ऐप विज्ञापनों से अटा पड़ा है; अगर ऐप लार्जर-देन-लाइफ मार्केटिंग और चमकीली समीक्षाओं के साथ आता है, फिर भी ऐसी कंपनी से आता है जिसके बारे में आपने कभी नहीं सुना होगा; या यदि आप केवल दूसरे विचार कर रहे हैं, और इसके बारे में कुछ ठीक नहीं लग रहा है...

…किसी मुख्यधारा के ऐप पर स्विच करने पर विचार करें जिसे आपकी आईटी टीम ने पहले ही स्वीकृत कर लिया है, या कोई तकनीकी, जिसे आप जानते हैं और विश्वास करते हैं, के लिए ज़मानत कर सकते हैं।

जैसा कि ऊपर उल्लेख किया गया है, Apple में एक अंतर्निहित 2FA कोड जनरेटर है सेटिंग > पासवर्ड, और Google का अपना है Google प्रमाणक प्ले स्टोर में ऐप।

आपके पसंदीदा सुरक्षा विक्रेता के पास शायद एक मुफ़्त, बिना विज्ञापन वाला, बिना उत्तेजना वाला कोड जनरेटर ऐप है जिसका आप भी उपयोग कर सकते हैं। (सोफोस के पास ए स्टैंडअलोन प्रमाणक आईओएस के लिए, और दोनों पर मोबाइल ऐप के लिए मुफ्त सोफोस इंटरसेप्ट एक्स में एक प्रमाणक घटक iOS और Android.)

अगर आप ऑथेंटिकेटर ऐप को स्विच करने का निर्णय लेते हैं क्योंकि आपको जो मिला है उसके बारे में सुनिश्चित नहीं हैं, तो सुनिश्चित करें सभी 2FA बीजों को रीसेट करें आपके द्वारा इसे सौंपे गए सभी खातों के लिए।

(वास्तव में, यदि पुराने ऐप में आपके बीजों को निर्यात करने का विकल्प है तो आप उन्हें एक नए ऐप में पढ़ सकते हैं, अब आप न केवल यह जानते हैं कि आपको उस सुविधा का उपयोग नहीं करना चाहिए, बल्कि यह भी कि ऐप्स को स्विच करने का आपका निर्णय अच्छा था एक!)

अपने लिए जोखिम का आंकलन करना

आपके खाते को 2FA बीज द्वारा संरक्षित छोड़ने का जोखिम स्पष्ट है जो आपको लगता है कि किसी और को पहले से ही पता हो सकता है (या पता लगाने में सक्षम हो सकता है)।

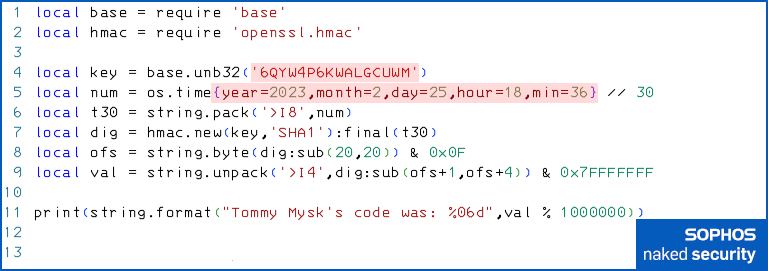

आप हमारे द्वारा पहले प्रस्तुत किए गए टीओटीपी एल्गोरिथम का उपयोग करके और [ए] में टॉमी मायस्क के "गुप्त" स्ट्रिंग को खिलाकर इसे स्वयं साबित कर सकते हैं। कलरव ऊपर और [बी] वह समय जब उसने स्क्रीनशॉट लिया, जो कि 7-36-2023 को शाम 02:25 मध्य यूरोपीय समय था, यूटीसी से एक घंटा आगे (ज़ुलु समय, निरूपित Z नीचे टाइमस्टैम्प में)।

चुराया गया बीज है: 6QYW4P6KWALGCUWM ज़ुलु समय था: 2023-02-25T18:36:00Z जो है: यूनिक्स युग में 1,677,350,160 सेकंड

जैसा कि आप उम्मीद कर सकते हैं, और जैसा कि आप उपरोक्त ट्वीट में छवियों से मेल खा सकते हैं, कोड निम्न आउटपुट उत्पन्न करता है:

$ luax totp-mysk.lua टॉमी माईस्क का कोड था: 660680

जैसा कि प्रसिद्ध वीडियोगेम मेमे इसे रख सकते हैं: उसके सभी TOTP कोड हमारे हैं।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोब्लॉकचैन। Web3 मेटावर्स इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- स्रोत: https://nakedsecurity.sophos.com/2023/02/27/beware-rogue-2fa-apps-in-app-store-and-google-play-dont-get-hacked/

- 1

- 2FA

- 7

- a

- योग्य

- About

- ऊपर

- पूर्ण

- स्वीकृति

- लेखा

- अकौन्टस(लेखा)

- अधिग्रहण

- अधिनियम

- ऐड ऑन

- अतिरिक्त

- अपनाना

- विज्ञापन

- बाद

- आगे

- कलन विधि

- सब

- पहले ही

- हालांकि

- विश्लेषिकी

- और

- एंड्रॉयड

- घोषणा

- किसी

- कहीं भी

- अनुप्रयोग

- app की दुकान

- स्पष्ट

- Apple

- आवेदन

- अनुमोदित

- क्षुधा

- चारों ओर

- लेख

- प्रमाणीकरण

- लेखक

- स्वत:

- पृष्ठभूमि छवि

- बैकअप

- आधारित

- टोकरी

- क्योंकि

- से पहले

- पीछे

- नीचे

- के बीच

- खबरदार

- बायोमेट्रिक

- बिट

- नीला

- नीला बिल्ला

- सीमा

- तल

- खरीदा

- ब्रांड

- बफर

- बनाया गया

- में निर्मित

- व्यापार

- बटन

- खरीदने के लिए

- गणना

- कॉल

- बुलाया

- शिविर

- पा सकते हैं

- कौन

- वर्ग

- पकड़ा

- केंद्र

- केंद्रीय

- निश्चित रूप से

- प्रमाण पत्र

- परिवर्तन

- चरित्र

- चीनी

- टुकड़ा

- सह-संस्थापक

- कोड

- रंग

- कैसे

- कंपनियों

- कंपनी

- अंग

- विचार करना

- बदलना

- मूल

- कोना

- लागत

- लागत

- काउंटर

- कोर्स

- आवरण

- बनाया

- क्रिप्टोग्राफिक

- वर्तमान

- साइबर अपराधी

- साइबर सुरक्षा

- व्यवहार

- मौत

- बहस

- का फैसला किया

- निर्णय

- निश्चित रूप से

- मांग

- वर्णन

- विवरण

- डेवलपर्स

- युक्ति

- डीआईडी

- विभिन्न

- संग्रह

- अंक

- सीधे

- खारिज

- डिस्प्ले

- प्रदर्शित

- विभाजित

- नहीं करता है

- कर

- dont

- से प्रत्येक

- पूर्व

- प्रभावी रूप से

- अंडे

- भी

- ईमेल

- पर्याप्त

- घुसा

- सौंपा

- युग

- विशेष रूप से

- यूरोपीय

- और भी

- कभी

- प्रत्येक

- हर कोई

- ठीक ठीक

- उदाहरण

- उम्मीद

- समझाना

- समझाया

- निर्यात

- व्यापक

- अतिरिक्त

- उद्धरण

- आंखें

- फॉल्स

- प्रसिद्ध

- Feature

- चित्रित किया

- विशेषताएं

- भोजन

- फीस

- कुछ

- आकृति

- फ़ाइलें

- खोज

- उंगली

- अंगुली की छाप

- खत्म

- प्रथम

- निम्नलिखित

- सदा

- प्रपत्र

- पाया

- आंशिक

- मुक्त

- शुक्रवार

- मित्रों

- से

- पूर्ण

- भविष्य

- आम तौर पर

- उत्पन्न

- उत्पन्न

- उत्पन्न करता है

- सृजन

- जनक

- मिल

- देना

- झलक

- Go

- जा

- अच्छा

- गूगल

- Google Analytics

- गूगल प्ले

- गूगल की

- दी गई

- हाथ

- हार्डवेयर

- हार्डवेयर सुरक्षा

- हैश

- होने

- सुना

- ऊंचाई

- मदद

- मारो

- होम

- उम्मीद कर रहा

- मंडराना

- कैसे

- HTTPS

- समान

- पहचान

- की छवि

- छवियों

- तुरंत

- महत्वपूर्ण

- असंभव

- in

- अन्य में

- सहित

- सम्मिलित

- स्वतंत्र रूप से

- करें-

- उल्लंघन

- स्थापित

- बजाय

- निवेश

- आमंत्रित

- iOS

- iPhone

- IT

- यात्रा

- खुद

- काम

- रखना

- रखना

- कुंजी

- Instagram पर

- जानना

- जानने वाला

- बड़ा

- पिछली बार

- लांच

- वकील

- प्रमुख

- छोड़ना

- छोड़ने

- पत्र

- स्तर

- जीवन

- प्रकाश

- संभावित

- लाइन

- बंद

- लंबा

- लंबे समय तक

- देख

- बनाया गया

- मुख्य धारा

- मैलवेयर

- प्रबंधक

- बहुत

- हाशिया

- विपणन (मार्केटिंग)

- मैच

- अधिकतम-चौड़ाई

- साधन

- मिलना

- मेम

- याद

- उल्लेख किया

- संदेश

- तरीका

- हो सकता है

- दस लाख

- गलतियां

- मोबाइल

- मोबाइल एप्लिकेशन

- मोबाइल फ़ोन

- आधुनिक

- धन

- अधिक

- अधिकांश

- चाल

- नग्न सुरक्षा

- नाम

- निकट

- आवश्यकता

- की जरूरत है

- फिर भी

- नया

- नया ऐप

- अगला

- साधारण

- संख्या

- संख्या

- स्पष्ट

- प्रासंगिक

- ऑफर

- सरकारी

- पुराना

- ONE

- परिचालन

- ऑपरेटिंग सिस्टम

- विकल्प

- आदेश

- मौलिक रूप से

- अन्य

- अपना

- भाग

- पासवर्ड

- पासवर्ड मैनेजर

- पासवर्ड

- अतीत

- पॉल

- वेतन

- का भुगतान

- स्टाफ़

- लोगों की

- शायद

- फ़ोन

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- प्ले

- प्ले स्टोर

- गरीब

- स्थिति

- तैनात

- पोस्ट

- प्रस्तुत

- मूल्य

- छाप

- शायद

- मुसीबत

- प्रक्रिया

- प्रोग्रामर्स

- संरक्षित

- सुरक्षा

- प्रोटोकॉल

- साबित करना

- प्रदान करना

- बशर्ते

- प्रचार

- क्रय

- उद्देश्य

- रखना

- QR कोड

- गुणवत्ता

- रेंज

- पहुंच

- पढ़ना

- वास्तविक

- असली जीवन

- कारण

- प्राप्त करना

- हाल

- हाल ही में

- सम्मानित

- शोधकर्ताओं

- बाकी

- परिणाम

- प्रकट

- समीक्षा

- जोखिम

- सुरक्षित

- वही

- सहेजें

- घोटाला

- स्कैम ऐप्स

- Search

- खोज

- दूसरा

- सेकंड

- गुप्त

- सुरक्षित

- सुरक्षा

- सुरक्षा टोकन

- बीज

- बीज

- लगता है

- भेजना

- अनुक्रम

- कई

- सर्वर

- सेवा

- सेट

- कई

- हैरान

- कम

- चाहिए

- दिखाना

- पर हस्ताक्षर किए

- महत्वपूर्ण

- पर हस्ताक्षर

- समान

- सरल

- केवल

- के बाद से

- बैठक

- एसएमएस

- So

- सॉफ्टवेयर

- ठोस

- कुछ

- कोई

- कुछ

- कहीं न कहीं

- विनिर्दिष्ट

- बिताना

- प्रारंभ

- शुरू

- शुरुआत में

- चुरा

- चुराया

- रुकें

- रोक

- भंडारण

- की दुकान

- अंशदान

- ऐसा

- आपूर्ति

- माना

- आश्चर्य चकित

- संदेहजनक

- एसवीजी

- स्विच

- बंद कर

- प्रणाली

- लेना

- ले जा

- टीम

- तकनीकी

- RSI

- लेकिन हाल ही

- अपने

- इसलिये

- विचार

- तीन

- पहर

- टाइमस्टैम्प

- सेवा मेरे

- आज

- टोकन

- भी

- ऊपर का

- TOTP

- स्पर्श

- संक्रमण

- पारदर्शी

- उपचार

- खरब

- <strong>उद्देश्य</strong>

- ट्रस्ट

- भरोसेमंद

- बदल गया

- कलरव

- tweets

- दो बार

- जाहिर है

- ब्रम्हांड

- यूनिक्स

- यूआरएल

- us

- उपयोग

- उपयोगकर्ता

- उपयोगकर्ताओं

- यूटीसी

- उपयोगिताओं

- उपयोगिता

- विक्रेता

- सत्यापित

- के माध्यम से

- देखें

- चेतावनी

- वेब

- वेबसाइटों

- सप्ताह

- सप्ताह

- में आपका स्वागत है

- प्रसिद्ध

- क्या

- या

- कौन कौन से

- कौन

- चौडाई

- मर्जी

- तैयार

- अंदर

- बिना

- शब्द

- काम

- कार्य

- होगा

- लिख रहे हैं

- X

- वर्ष

- साल

- आप

- आपका

- स्वयं

- जेफिरनेट

- शून्य

![S3 Ep98: लास्टपास गाथा - क्या हमें पासवर्ड मैनेजर का उपयोग बंद कर देना चाहिए? [ऑडियो + टेक्स्ट] S3 Ep98: लास्टपास गाथा - क्या हमें पासवर्ड मैनेजर का उपयोग बंद कर देना चाहिए? [ऑडियो + टेक्स्ट] प्लेटोब्लॉकचैन डेटा इंटेलिजेंस। लंबवत खोज। ऐ.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)

![S3 Ep118: अपने पासवर्ड का अनुमान लगाएं? अगर यह पहले ही चोरी हो गया है तो कोई ज़रूरत नहीं है! [ऑडियो + टेक्स्ट] S3 Ep118: अपने पासवर्ड का अनुमान लगाएं? अगर यह पहले ही चोरी हो गया है तो कोई ज़रूरत नहीं है! [ऑडियो + टेक्स्ट]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep118-guess-your-password-no-need-if-its-stolen-already-audio-text-360x188.png)