जब मैलवेयर भीतर से आता है

नीचे कोई ऑडियो प्लेयर नहीं है? सुनना सीधे साउंडक्लाउड पर।

डग आमोथ और पॉल डकलिन के साथ। इंट्रो और आउट्रो म्यूजिक by एडिथ मुडगे.

आप हमें इस पर सुन सकते हैं Soundcloud, ऐप्पल पॉडकास्ट्स, Google पॉडकास्ट, Spotify, सीनेवाली मशीन और कहीं भी अच्छे पॉडकास्ट मिल जाते हैं। या बस छोड़ दें हमारे आरएसएस फ़ीड का यूआरएल अपने पसंदीदा पॉडकैचर में।

प्रतिलेख पढ़ें

डौग वाई-फाई हैक, विश्व बैकअप दिवस, और सप्लाई चेन ब्लंडर्स।

वह सब, और बहुत कुछ, नग्न सुरक्षा पॉडकास्ट पर।

[संगीत मोडेम]

पॉडकास्ट में आपका स्वागत है, सब लोग।

मैं डग आमोथ हूं और वह पॉल डकलिन है।

पॉल, आप कैसे हैं?

बत्तख। आज रात पूर्णिमा की सवारी का इंतजार कर रहे हैं, डौग!

डौग हम अपना शो शुरू करना पसंद करते हैं टेक इतिहास में यह सप्ताह, और हमारे पास चुनने के लिए बहुत सारे विषय हैं।

हम पहिया घुमाएंगे।

आज के विषयों में शामिल हैं: चंद्रमा की परिक्रमा करने वाला पहला अंतरिक्ष यान, 1966; पहला सेलफोन कॉल, 1973; माइक्रोसॉफ्ट की स्थापना, 1975; नेटस्केप का जन्म, 1994; SATAN (द नेटवर्क स्कैनर, नॉट द मैन), 1995... मुझे लगता है कि वह व्यक्ति उससे पहले आया था।

और विंडोज 3.1, 1992 में जारी किया गया।

मैं यहाँ पहिया घुमाऊँगा, पॉल ...

[एफएक्स: व्हील ऑफ फॉर्च्यून स्पिन्स]

बत्तख। चलो, चाँद - चलो, चाँद ...

..चलो, चंद्रमा की परिक्रमा करने वाली वस्तु!

[FX: पहिया धीमा और रुकता है]

डौग हमें शैतान मिल गया है।

[एफएक्स: हॉर्न ब्लास्ट]

ठीक है…

बत्तख। लूसिफ़ेर, एह?

विडंबना यह है कि "प्रकाश लाने वाला"।

डौग [हंसते हुए] इस हफ्ते, 05 अप्रैल 1995 को, दुनिया को SATAN से परिचित कराया गया: नेटवर्क का विश्लेषण करने के लिए सुरक्षा प्रशासक उपकरण, जो संभावित रूप से कमजोर नेटवर्क को स्कैन करने के लिए एक मुफ्त उपकरण था।

बेशक, यह निर्विवाद नहीं था।

कई लोगों ने बताया कि इस तरह के उपकरण को आम जनता के लिए उपलब्ध कराने से अप्रिय व्यवहार हो सकता है।

और, पॉल, मुझे उम्मीद है कि आप इस तरह के स्कैनिंग टूल के शुरुआती दिनों से कितनी दूर आ गए हैं, इसका संदर्भ दे सकते हैं ...

बत्तख। खैर, मुझे लगता है कि वे अभी भी कई तरह से विवादास्पद हैं, डौग, है ना?

यदि आप उन उपकरणों के बारे में सोचते हैं जो लोग इन दिनों के लिए उपयोग किए जाते हैं, तो NMap (नेटवर्क मैपर) जैसी चीजें, जहां आप पूरे नेटवर्क में जाते हैं और कोशिश करते हैं और पता लगाते हैं ...

…वहाँ कौन से सर्वर हैं?

वे किस पोर्ट पर सुन रहे हैं?

हो सकता है कि कोई सूई भी अंदर घुसेड़ दें और कहें, “वे उस बंदरगाह पर किस तरह की चीजें कर रहे हैं? क्या यह वास्तव में एक वेब पोर्ट है, या वे गुप्त रूप से इसका उपयोग किसी अन्य प्रकार के ट्रैफ़िक को निकालने के लिए कर रहे हैं?"

और इतने पर.

मुझे लगता है कि हमें अभी पता चला है कि अधिकांश सुरक्षा उपकरणों का एक अच्छा पक्ष और एक बुरा पक्ष होता है, और यह इस बारे में अधिक है कि आप उनका उपयोग कैसे और कब करते हैं और क्या आपके पास ऐसा करने का अधिकार - नैतिक, कानूनी और तकनीकी - है, या नहीं।

डौग ठीक है, बहुत अच्छा।

आइए इस बड़ी आपूर्ति श्रृंखला मुद्दे के बारे में बात करते हैं।

मुझे यह कहने में झिझक होती है, "एक और दिन, आपूर्ति श्रृंखला का एक और मुद्दा", लेकिन ऐसा लगता है कि हम आपूर्ति श्रृंखला के मुद्दों के बारे में बहुत बात कर रहे हैं।

इस समय यह है टेलीफोनी कंपनी 3CX.

तो यहाँ क्या हुआ है?

आपूर्ति श्रृंखला की गड़बड़ी 3CX टेलीफोन ऐप उपयोगकर्ताओं को जोखिम में डालती है

बत्तख। ठीक है, मुझे लगता है कि तुम सही हो, डौग।

यह एक तरह की "यहाँ हम फिर से जाते हैं" कहानी है।

ऐसा प्रतीत होता है कि आरंभिक मालवेयर स्वयं कंपनी 3CX द्वारा बनाया गया था, या उस पर हस्ताक्षर किया गया था, या उसकी छाप दी गई थी।

दूसरे शब्दों में, यह सिर्फ एक सवाल नहीं था, "अरे, यहां एक ऐप है जो वास्तविक सौदे की तरह दिखता है, लेकिन यह पूरी तरह से फर्जी साइट से आ रहा है, कुछ वैकल्पिक आपूर्तिकर्ता से आपने कभी नहीं सुना है।"

ऐसा लगता है कि बदमाश घुसपैठ करने में सक्षम थे, किसी तरह, स्रोत कोड रिपॉजिटरी का कुछ हिस्सा जो कि 3CX का उपयोग किया गया था - जाहिर है, वह हिस्सा जहां उन्होंने इलेक्ट्रॉन नामक एक चीज़ के लिए कोड संग्रहीत किया था, जो एक विशाल प्रोग्रामिंग ढांचा है जो बहुत लोकप्रिय है .

इसका उपयोग ज़ूम और विज़ुअल स्टूडियो कोड जैसे उत्पादों द्वारा किया जाता है ... अगर आपने कभी सोचा है कि उन उत्पादों का आकार सैकड़ों मेगाबाइट क्यों है, तो ऐसा इसलिए है क्योंकि बहुत सारे उपयोगकर्ता इंटरफ़ेस, और विज़ुअल इंटरैक्शन, और वेब रेंडरिंग सामान, द्वारा किया जाता है यह इलेक्ट्रॉन अंडरलेयर।

तो, आम तौर पर यह कुछ ऐसा है जिसे आप चूसते हैं, और फिर आप इसके ऊपर अपना खुद का मालिकाना कोड जोड़ते हैं।

और ऐसा लगता है कि जिस गुप्त कोष में 3CX ने अपने इलेक्ट्रॉन के संस्करण को रखा था, उसे ज़हर दे दिया गया था।

अब, मैं अनुमान लगा रहा हूं कि बदमाशों ने सोचा, "अगर हम 3CX के अपने मालिकाना कोड को ज़हर देते हैं, तो वह सामान जो वे हर दिन काम करते हैं, यह बहुत अधिक संभावना है कि कोड समीक्षा में कोई व्यक्ति नोटिस करेगा। यह मालिकाना है; वे इसके बारे में स्वामित्व महसूस करते हैं। लेकिन अगर हम कोड के इस विशाल समुद्र में कुछ डोडी चीजें डालते हैं जो वे हर बार चूसते हैं और बड़े पैमाने पर विश्वास करते हैं ... शायद हम इससे दूर हो जाएंगे।

और ऐसा लग रहा है कि ठीक ऐसा ही हुआ है।

ऐसा लगता है कि जिन लोगों को संक्रमित किया गया था, उन्होंने या तो 3CX टेलीफोनी ऐप डाउनलोड किया और उस विंडो के दौरान इसे नए सिरे से स्थापित किया जिसमें यह संक्रमित था, या उन्होंने पिछले संस्करण से आधिकारिक रूप से अपडेट किया, और उन्हें मैलवेयर मिल गया।

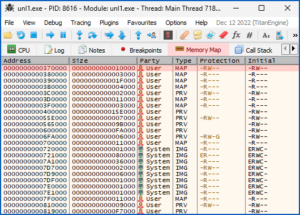

मुख्य ऐप ने एक डीएलएल लोड किया, और मुझे विश्वास है कि डीएलएल गिटहब गया, और यह एक निर्दोष आइकन फ़ाइल की तरह दिखने वाला डाउनलोड किया, लेकिन यह नहीं था।

यह वास्तव में कमांड-एंड-कंट्रोल सर्वरों की एक सूची थी, और फिर यह उन कमांड-एंड-कंट्रोल सर्वरों में से एक के पास गई, और इसने *असली* मैलवेयर डाउनलोड किया जिसे बदमाश तैनात करना चाहते थे और इसे सीधे मेमोरी में इंजेक्ट कर दिया।

तो वह कभी फ़ाइल के रूप में प्रकट नहीं हुआ।

विभिन्न उपकरणों के मिश्रण में से कुछ का उपयोग किया गया हो सकता है; वह जो आप कर सकते हैं के बारे में पढ़ा news.sophos.com पर एक इन्फोस्टीलर है।

दूसरे शब्दों में, रसोइए आपके कंप्यूटर से जानकारी चूसने के बाद हैं।

अद्यतन 2: 3सीएक्स उपयोगकर्ता डीएलएल-साइडलोडिंग हमले के तहत: आपको क्या जानने की आवश्यकता है

डौग ठीक है, तो इसे देखें।

जैसा कि पॉल ने कहा, नग्न सुरक्षा और news.sophos.com आपकी जरूरत की हर चीज के साथ दो अलग-अलग लेख हैं।

ठीक है, एक आपूर्ति श्रृंखला हमले से जहां बुरे लोग शुरुआत में ही सारी गंदगी भर देते हैं...

…एक वाईफाई हैक के लिए जहां वे अंत में जानकारी निकालने की कोशिश करते हैं।

आइए वाई-फाई एन्क्रिप्शन को बायपास करने के तरीके के बारे में बात करें, यदि केवल एक संक्षिप्त क्षण के लिए।

शोधकर्ताओं का दावा है कि वे वाई-फाई एन्क्रिप्शन को बायपास कर सकते हैं (संक्षेप में, कम से कम)

बत्तख। हां, यह एक आकर्षक पेपर था जिसे बेल्जियम और अमेरिका के शोधकर्ताओं के एक समूह ने प्रकाशित किया था।

मेरा मानना है कि यह एक पेपर का प्रिप्रिंट है जो USENIX 2023 सम्मेलन में प्रस्तुत किया जा रहा है।

वे एक तरह का फंकी नाम लेकर आए ... उन्होंने इसे बुलाया फ्रेमिंग फ्रेम्स, तथाकथित वायरलेस फ्रेम या वायरलेस पैकेट के रूप में।

लेकिन मुझे लगता है कि उपशीर्षक, स्ट्रैपलाइन, थोड़ा अधिक सार्थक है, और वह कहता है: "ट्रांसमिट क्यू में हेरफेर करके वाई-फाई एन्क्रिप्शन को बायपास करना।"

और बहुत सीधे शब्दों में कहें, डौग, यह आपको सेवा की उच्च गुणवत्ता देने के लिए कितने या अधिक पहुंच बिंदुओं के साथ व्यवहार करना है, यदि आप चाहें, जब आपका क्लाइंट सॉफ़्टवेयर या हार्डवेयर अस्थायी रूप से बंद हो जाता है।

"हम किसी भी बचे हुए ट्रैफ़िक को क्यों नहीं बचाते हैं ताकि यदि वे फिर से दिखाई दें, तो हम उन्हें निर्बाध रूप से वहीं ले जा सकें जहाँ उन्होंने छोड़ा था, और हर कोई खुश होगा?"

जैसा कि आप कल्पना करते हैं कि जब आप बाद के लिए सामान सहेज रहे होते हैं तो बहुत कुछ गलत हो सकता है...

... और ठीक यही इन शोधकर्ताओं ने पाया।

डौग ठीक है, ऐसा लगता है कि इसे दो अलग-अलग तरीकों से किया जा सकता है।

एक सिर्फ थोक डिस्कनेक्ट करता है, और एक जहां यह स्लीप मोड में चला जाता है।

तो चलिए पहले "स्लीप मोड" संस्करण के बारे में बात करते हैं।

बत्तख। ऐसा लगता है कि यदि आपका वाईफाई कार्ड तय करता है, "अरे, मैं पावर सेविंग मोड में जा रहा हूं", तो यह एक्सेस प्वाइंट को एक विशेष फ्रेम में बता सकता है (इस प्रकार हमले का नाम फ्रेमिंग फ्रेम्स)… “अरे, मैं थोड़ी देर के लिए सोने जा रहा हूँ। इसलिए आप तय करें कि आप इस तथ्य से कैसे निपटना चाहते हैं कि मैं शायद जाग जाऊंगा और एक पल में ऑनलाइन वापस आऊंगा।

और, जैसा कि मैंने कहा, बहुत सारे एक्सेस प्वाइंट बचे हुए ट्रैफिक को लाइन में खड़ा कर देंगे।

जाहिर है, अगर आपका कंप्यूटर सो रहा है तो कोई नया अनुरोध नहीं होगा जिसके जवाब की जरूरत हो।

लेकिन हो सकता है कि आप एक वेब पेज डाउनलोड करने के बीच में हों, और यह अभी तक पूरी तरह से समाप्त नहीं हुआ है, तो क्या यह अच्छा नहीं होगा, जब आप पावर-सेविंग मोड से बाहर आए, तो वेब पेज ने पिछले कुछ को ट्रांसमिट करना समाप्त कर दिया पैकेट?

आखिरकार, उन्हें एन्क्रिप्ट किया जाना चाहिए (यदि आपने वाई-फाई एन्क्रिप्शन चालू कर दिया है), न केवल उस नेटवर्क कुंजी के तहत जिसके लिए व्यक्ति को पहले नेटवर्क को प्रमाणित करने की आवश्यकता होती है, बल्कि उस सत्र कुंजी के तहत भी जो इसके लिए सहमत है उस सत्र के लिए आपका लैपटॉप।

लेकिन पता चला कि एक समस्या है, डौग।

एक हमलावर इसे भेज सकता है, "अरे, मैं स्लीपी-बाय्स जा रहा हूं" फ्रेम, यह दिखाते हुए कि यह आपके हार्डवेयर से आया है, और ऐसा करने के लिए इसे नेटवर्क को प्रमाणित करने की आवश्यकता नहीं है।

तो न केवल इसे आपकी सत्र कुंजी जानने की आवश्यकता नहीं है, बल्कि इसे नेटवर्क कुंजी जानने की भी आवश्यकता नहीं है।

यह मूल रूप से बस इतना कह सकता है, "मैं डगलस हूं और अब मैं झपकी लेने जा रहा हूं।"

डौग [हंसते हुए] मुझे एक झपकी लेना अच्छा लगेगा!

बत्तख। [हंसते हुए] और ऐसा लगता है कि पहुंच बिंदु *एन्क्रिप्टेड* पैकेट को बाद में डौग तक पहुंचाने के लिए बफर नहीं करते हैं, जब डौग उठता है।

वे पैकेट को * डिक्रिप्ट किए जाने के बाद * बफ़र करते हैं, क्योंकि जब आपका कंप्यूटर वापस ऑनलाइन आता है, तो यह एक नई सत्र कुंजी पर बातचीत करने का निर्णय ले सकता है, जिस स्थिति में उन्हें उस नई सत्र कुंजी के तहत फिर से एन्क्रिप्ट करने की आवश्यकता होगी .

जाहिरा तौर पर, गैप में जब आपका कंप्यूटर सो नहीं रहा होता है, लेकिन एक्सेस प्वाइंट को लगता है कि यह है, बदमाश कूद सकते हैं और कह सकते हैं, "ओह, वैसे, मैं जीवन में वापस आ गया हूं। मेरा एन्क्रिप्टेड कनेक्शन रद्द करें। मुझे अब एक अनएन्क्रिप्टेड कनेक्शन चाहिए, बहुत-बहुत धन्यवाद।

तो पहुँच बिंदु तब जाएगा, “ओह, डौग जाग गया है; वह अब एन्क्रिप्शन नहीं चाहता है। मुझे उन आखिरी कुछ पैकेटों को निकालने दें, जो वह देख रहा था, बिना किसी एन्क्रिप्शन के।

जहां पर हमलावर उन्हें सूंघ सकता है!

और, स्पष्ट रूप से, यह वास्तव में नहीं होना चाहिए, हालांकि स्पष्ट रूप से यह विनिर्देशों के भीतर प्रतीत होता है।

तो एक एक्सेस प्वाइंट के लिए उस तरह से काम करना कानूनी है, और कम से कम कुछ करते हैं।

डौग दिलचस्प!

ठीक है। दूसरी विधि में कुंजी-गमागमन जैसा दिखता है ...

बत्तख। हां, यह उसी तरह का हमला है, लेकिन अलग तरीके से किया गया है।

यह इस तथ्य के इर्द-गिर्द घूमता है कि यदि आप किसी कार्यालय में इधर-उधर घूम रहे हैं, तो आपका कंप्यूटर कभी-कभार खुद को एक पहुंच बिंदु से अलग कर सकता है और दूसरे से फिर से जुड़ सकता है।

अब, स्लीप मोड की तरह, जो डिसएसोसिएटिंग (या कंप्यूटर को नेटवर्क से बाहर करना) ... जो किसी के द्वारा किया जा सकता है, फिर से, एक ढोंगी के रूप में कार्य कर रहा है।

तो यह स्लीप मोड अटैक के समान है, लेकिन जाहिर तौर पर इस मामले में, वे जो करते हैं, वह नेटवर्क के साथ फिर से जुड़ जाता है।

इसका मतलब है कि उन्हें नेटवर्क कुंजी जानने की आवश्यकता है, लेकिन कई नेटवर्कों के लिए, यह लगभग सार्वजनिक रिकॉर्ड की बात है।

और बदमाश वापस कूद सकते हैं, कहते हैं, "अरे, मैं एन्क्रिप्शन करने के लिए एक कुंजी का उपयोग करना चाहता हूं जिसे मैं अभी नियंत्रित करता हूं।"

फिर, जब उत्तर वापस आएगा, तो वे उसे देख सकेंगे।

तो यह एक छोटी सी जानकारी है जो लीक हो सकती है ...

…यह दुनिया का अंत नहीं है, लेकिन ऐसा नहीं होना चाहिए, और इसलिए इसे गलत और संभावित रूप से खतरनाक माना जाना चाहिए।

डौग इस पर हमारे पास कुछ टिप्पणियाँ और प्रश्न हैं।

और यहाँ पर, अमेरिकी टेलीविजन पर, हम वीपीएन सेवाओं के लिए अधिक से अधिक विज्ञापन देख रहे हैं, [नाटकीय आवाज] "आप किसी भी परिस्थिति में कभी भी कनेक्ट नहीं कर सकते - क्या आपकी हिम्मत नहीं है! - वीपीएन का उपयोग किए बिना सार्वजनिक वाई-फाई नेटवर्क के लिए।

जो, उन विज्ञापनों के टीवी पर होने की प्रकृति से, मुझे लगता है कि यह शायद थोड़ा अधिक है।

तो सार्वजनिक हॉटस्पॉट के लिए वीपीएन का उपयोग करने पर आपके क्या विचार हैं?

बत्तख। ठीक है, जाहिर है कि यह इस समस्या को दूर कर देगा, क्योंकि वीपीएन का विचार आपके कंप्यूटर के अंदर अनिवार्य रूप से एक आभासी, एक सॉफ्टवेयर-आधारित, नेटवर्क कार्ड है जो सभी ट्रैफ़िक को खंगालता है, फिर इसे एक्सेस पॉइंट के माध्यम से किसी अन्य बिंदु पर थूकता है। नेटवर्क, जहां ट्रैफ़िक डिक्रिप्ट हो जाता है और इंटरनेट पर डाल दिया जाता है।

तो इसका मतलब यह है कि अगर कोई इन फ्रेमिंग फ्रेम्स हमलों का उपयोग कभी-कभी पैकेट लीक करने के लिए करता है, तो न केवल उन पैकेटों को संभावित रूप से एन्क्रिप्ट किया जाएगा (कहते हैं, क्योंकि आप एक HTTPS साइट पर जा रहे थे), लेकिन सर्वर की तरह पैकेट का मेटाडेटा भी आईपी एड्रेस वगैरह को भी एन्क्रिप्ट किया जाएगा।

तो, उस अर्थ में, वीपीएन एक अच्छा विचार है, क्योंकि इसका मतलब है कि कोई भी हॉटस्पॉट वास्तव में आपके ट्रैफ़िक की सामग्री को नहीं देखता है।

इसलिए, एक वीपीएन... यह *इस* समस्या को हल करता है, लेकिन आपको यह सुनिश्चित करने की आवश्यकता है कि यह आपको *अन्य* समस्याओं के लिए नहीं खोलता है, अर्थात् अब कोई और आपके *सभी* ट्रैफ़िक की तांक-झांक कर रहा है, न कि केवल एक व्यक्तिगत उत्तर के अंत में कभी-कभार, बायीं ओर, कतारबद्ध फ्रेम।

डौग अब बात करते हैं विश्व बैकअप दिवस की, जो 31 मार्च 2023 को था।

यह न सोचें कि आपको अगले 31 मार्च तक प्रतीक्षा करनी होगी... आप अभी भी भाग ले सकते हैं!

हमारे पास पाँच युक्तियाँ हैं, जो मेरे बहुत पसंदीदा से शुरू होती हैं: देर न करें, आज ही करें, पॉल.

विश्व बैकअप दिवस फिर से आ गया है - अपने कीमती डेटा को सुरक्षित रखने के लिए 5 युक्तियाँ

बत्तख। सीधे शब्दों में कहें तो, एकमात्र बैकअप जिसके लिए आपको कभी पछतावा नहीं होगा, वह है जिसे आपने नहीं बनाया।

डौग और एक और बढ़िया: थोड़ा ही काफी है।

एक जमाखोर मत बनो, दूसरे शब्दों में।

बत्तख। कुछ लोगों के लिए यह मुश्किल है।

डौग यह निश्चित है।

बत्तख। यदि आपका डिजिटल जीवन इसी तरह चल रहा है, तो यह उन चीजों से भर गया है जिन्हें आप लगभग निश्चित रूप से फिर से नहीं देखेंगे ...

...तो क्यों न कुछ समय लिया जाए, उस हड़बड़ी से स्वतंत्र होकर जब आप बैकअप करना चाहते हैं, उस सामान से छुटकारा पाने के लिए जिसकी आपको आवश्यकता नहीं है*।

घर पर, यह आपके डिजिटल जीवन को अस्त-व्यस्त कर देगा।

काम पर, इसका मतलब है कि आपके पास वह डेटा नहीं बचा है जिसकी आपको आवश्यकता नहीं है, और अगर इसका उल्लंघन होता है, तो शायद आपको जीडीपीआर जैसे नियमों के साथ बड़ी परेशानी होगी, क्योंकि आप औचित्य या याद नहीं रख सकते आपने इसे पहले स्थान पर क्यों एकत्र किया था।

और, साइड इफेक्ट के रूप में, इसका मतलब यह भी है कि आपके बैकअप तेजी से जाएंगे और कम जगह लेंगे।

डौग बेशक!

और यहाँ एक है जिसके बारे में मैं गारंटी दे सकता हूँ कि हर कोई इसके बारे में नहीं सोच रहा है, और शायद इसके बारे में कभी नहीं सोचा होगा।

नंबर तीन है: उड़ान में एन्क्रिप्ट करें; आराम पर एन्क्रिप्ट करें।

इसका क्या मतलब है, पॉल?

बत्तख। हर कोई जानता है कि अंदर जाने के लिए अपनी हार्ड डिस्क... अपने बिटलॉकर या अपने फ़ाइल वॉल्ट पासवर्ड को एन्क्रिप्ट करना एक अच्छा विचार है।

और बहुत से लोग आदत में भी हैं, यदि वे कर सकते हैं, बैकअप को एन्क्रिप्ट करने के लिए जो वे बनाते हैं, कहते हैं, हटाने योग्य ड्राइव, ताकि वे उन्हें घर पर अलमारी में रख सकें, लेकिन अगर उनके पास चोरी हो और कोई ड्राइव चुरा लेता है, वह व्यक्ति केवल जाकर डेटा को पढ़ नहीं सकता क्योंकि यह पासवर्ड से सुरक्षित है।

यह भी बहुत मायने रखता है, जब आप डेटा को संग्रहीत करते समय एन्क्रिप्ट करने की समस्या के लिए जा रहे हैं, यह सुनिश्चित करने के लिए कि यह एन्क्रिप्ट किया गया है यदि आप कर रहे हैं, कहते हैं, क्लाउड बैकअप * इससे पहले कि यह आपके कंप्यूटर को छोड़ देता है *, या जैसा कि यह आपके कंप्यूटर को छोड़ देता है।

यानी अगर क्लाउड सर्विस में सेंध लगती है तो यह आपके डेटा को प्रकट नहीं कर सकता है।

और अदालती आदेश के तहत भी, यह आपका डेटा पुनर्प्राप्त नहीं कर सकता है।

डौग ठीक है, यह अगला सीधा लगता है, लेकिन यह उतना आसान नहीं है: उसे सुरक्षित रखें।

बत्तख। हां, हम देखते हैं, बहुत सारे रैंसमवेयर हमलों में, पीड़ितों को लगता है कि वे आसानी से भुगतान किए बिना ठीक होने जा रहे हैं क्योंकि उनके पास लाइव बैकअप है, या तो वॉल्यूम शैडो कॉपी, या क्लाउड सेवाओं जैसी चीजें जो हर कुछ मिनटों में स्वचालित रूप से सिंक हो जाती हैं।

और इसलिए वे सोचते हैं, "मैं दस मिनट से अधिक का काम कभी नहीं खोऊँगा। अगर मैं रैंसमवेयर की चपेट में आ गया, तो मैं क्लाउड में लॉग इन करूंगा और मेरा सारा डेटा वापस आ जाएगा। मुझे बदमाशों को भुगतान करने की आवश्यकता नहीं है!

और फिर वे जाते हैं और देखते हैं और महसूस करते हैं, “ओह, ओह, बदमाश पहले घुस गए; उन्होंने पाया कि मैंने उन बैकअप को कहाँ रखा है; और उन्होंने या तो उन्हें कचरे से भर दिया, या डेटा को कहीं और पुनर्निर्देशित कर दिया।

तो अब उन्होंने आपका डेटा चुरा लिया है और आपके पास नहीं है, या अन्यथा वे हमला करने से पहले आपके बैकअप को गड़बड़ कर दें।

इसलिए, एक बैकअप जो ऑफ़लाइन है और डिस्कनेक्ट किया गया है... यह एक अच्छा विचार है।

यह थोड़ा कम सुविधाजनक है, लेकिन बदमाशों के अंदर आने पर यह आपके बैकअप को नुकसान से दूर रखता है।

और इसका मतलब यह है कि, एक रैनसमवेयर हमले में, यदि आपके लाइव बैकअप को बदमाशों द्वारा जान-बूझकर ट्रैश कर दिया गया है, क्योंकि रैनसमवेयर को खोलने से पहले उन्होंने उन्हें ढूंढ लिया था, तो आपके पास जाकर सामान को पुनर्प्राप्त करने का दूसरा मौका है।

और, निश्चित रूप से, यदि आप कर सकते हैं, तो उस ऑफ़लाइन बैकअप को कहीं पर रखें जो ऑफ़साइट है।

इसका मतलब है कि अगर आप अपने व्यावसायिक परिसर से बाहर हैं, उदाहरण के लिए आग, या गैस रिसाव, या किसी अन्य आपदा के कारण…

…आप वास्तव में अभी भी बैकअप लेना शुरू कर सकते हैं।

डौग और आखिरी लेकिन बिल्कुल, सकारात्मक रूप से, निश्चित रूप से कम से कम नहीं: रिस्टोर बैकअप का हिस्सा है।

बत्तख। कभी-कभी आपको जिस कारण से बैकअप की आवश्यकता होती है, वह केवल रैनसमवेयर के लिए बदमाशों को पैसा देने से बचने के लिए नहीं होता है।

उदाहरण के लिए, एक खोई हुई फ़ाइल को पुनर्प्राप्त करना हो सकता है, यह अभी महत्वपूर्ण है, लेकिन कल तक, बहुत देर हो चुकी होगी।

और आखिरी चीज जो आप करना चाहते हैं, जब आप अपने बहुमूल्य बैकअप को पुनर्स्थापित करने का प्रयास कर रहे हैं, तो यह है कि आप कोनों को काटने, अनुमान लगाने, या अनावश्यक जोखिम लेने के लिए मजबूर हैं।

इसलिए: व्यक्तिगत फ़ाइलों को पुनर्स्थापित करने का अभ्यास करें, भले ही आपके पास बड़ी मात्रा में बैकअप हो।

देखें कि आप कितनी जल्दी और मज़बूती से *एक* उपयोगकर्ता के लिए केवल *एक* फ़ाइल प्राप्त कर सकते हैं, क्योंकि कभी-कभी यह आपकी बहाली के लिए महत्वपूर्ण होगा।

और यह भी सुनिश्चित करें कि जब आपको विशाल पुनर्स्थापन करने की आवश्यकता हो तो आप धाराप्रवाह और तरल हों।

उदाहरण के लिए, जब आपको किसी विशेष उपयोगकर्ता से संबंधित *सभी* फ़ाइलों को पुनर्स्थापित करने की आवश्यकता होती है, क्योंकि उनका कंप्यूटर रैंसमवेयर द्वारा ट्रैश कर दिया गया था, या चोरी हो गया था, या सिडनी हार्बर में गिरा दिया गया था, या जो कुछ भी हुआ था।

डौग [हंसता] बहुत अच्छा।

और, जैसे ही दिन के लिए हमारे शो में सूर्य अस्त होने लगता है, यह विश्व बैकअप दिवस लेख पर हमारे पाठकों से सुनने का समय है।

रिचर्ड लिखते हैं, "निश्चित रूप से दो विश्व बैकअप दिवस होने चाहिए?"

बत्तख। आपने वहां मेरी प्रतिक्रिया देखी।

मैंने [:ड्रम इमोजी:] [:सिम्बल इमोजी:] डाला।

डौग [हंसते हुए] हाँ, महोदय!

बत्तख। जैसे ही मैंने ऐसा किया, मैंने सोचा, तुम्हें पता है क्या?

डौग होना चाहिये!

बत्तख। यह वास्तव में मजाक नहीं है।

यह इस गहरे और महत्वपूर्ण सत्य को समाहित करता है... [हंसते हुए]

जैसा कि हमने नग्न सुरक्षा पर उस लेख के अंत में कहा था, "याद रखें: विश्व बैकअप दिवस हर साल एक दिन नहीं होता जब आप वास्तव में बैकअप करते हैं। यह वह दिन है जब आप अपनी डिजिटल जीवन शैली में एक बैकअप योजना का निर्माण करते हैं।

डौग बहुत बढ़िया.

ठीक है, रिचर्ड, इसे भेजने के लिए आपका बहुत-बहुत धन्यवाद।

आपने बहुत से लोगों को हँसाया है, जिसमें मैं भी शामिल हूँ!

बत्तख। यह बहुत अच्छा है।

डौग वास्तव में अच्छा।

बत्तख। मैं अब फिर से हँस रहा हूँ ... यह मुझे उतना ही मनोरंजक कर रहा है जितना कि जब पहली बार टिप्पणी आई थी।

डौग बिल्कुल सही.

ठीक है, अगर आपके पास कोई दिलचस्प कहानी, टिप्पणी या प्रश्न है जिसे आप सबमिट करना चाहते हैं, तो हमें इसे पॉडकास्ट पर पढ़ना अच्छा लगेगा।

आप tips@sophos.com पर ईमेल कर सकते हैं, आप हमारे किसी भी लेख पर टिप्पणी कर सकते हैं, या आप हमें सामाजिक: @NakedSecurity पर संपर्क कर सकते हैं।

आज के लिए यही हमारा शो है; सुनने के लिए बहुत बहुत धन्यवाद।

पॉल डकलिन के लिए, मैं डौग आमोथ हूं, आपको अगली बार तक याद दिला रहा हूं ...

दोनों को। सुरक्षित रहें!

[संगीत मोडेम]

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोब्लॉकचैन। Web3 मेटावर्स इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- स्रोत: https://nakedsecurity.sophos.com/2023/04/06/s3-ep129-when-spyware-arrives-from-someone-you-trust/

- :है

- $यूपी

- 1

- 1994

- 2023

- a

- योग्य

- About

- इसके बारे में

- बिल्कुल

- पहुँच

- के पार

- वास्तव में

- पता

- बाद

- आकाशवाणी

- सब

- ठीक है

- वैकल्पिक

- हालांकि

- अमेरिकन

- राशि

- का विश्लेषण

- और

- अन्य

- कहीं भी

- अनुप्रयोग

- छपी

- Apple

- अप्रैल

- हैं

- चारों ओर

- आने वाला

- लेख

- लेख

- AS

- At

- आक्रमण

- आक्रमण

- ऑडियो

- प्रमाणित

- प्रमाणीकृत

- लेखक

- अधिकार

- स्वतः

- उपलब्ध

- वापस

- बैकअप

- बैकअप

- बुरा

- मूल रूप से

- BE

- क्योंकि

- से पहले

- शुरू करना

- जा रहा है

- बेल्जियम

- मानना

- नीचे

- बड़ा

- बड़ा

- बिट

- ब्रांड

- ब्रांड नई

- संक्षिप्त

- बफर

- निर्माण

- बनाया गया

- गुच्छा

- व्यापार

- by

- कॉल

- बुलाया

- कर सकते हैं

- पा सकते हैं

- नही सकता

- कार्ड

- ले जाना

- लगे रहो

- मामला

- निश्चित रूप से

- श्रृंखला

- संयोग

- चेक

- चुनें

- दावा

- स्पष्ट रूप से

- ग्राहक

- बादल

- क्लाउड सेवाएं

- कोड

- को़ड समीक्षा

- COM

- कैसे

- अ रहे है

- टिप्पणी

- टिप्पणियाँ

- विज्ञापनों में

- कंपनी

- पूरी तरह से

- कंप्यूटर

- सम्मेलन

- जुडिये

- संबंध

- माना

- अंतर्वस्तु

- नियंत्रण

- विवादास्पद

- सुविधाजनक

- कोनों

- सका

- युगल

- कोर्स

- कोर्ट

- कट गया

- खतरनाक

- अंधेरा

- तिथि

- दिन

- दिन

- सौदा

- तय

- गहरा

- देरी

- उद्धार

- तैनात

- डीआईडी

- विभिन्न

- मुश्किल

- डिजिटल

- सीधे

- नहीं करता है

- कर

- dont

- नाटकीय

- ड्राइव

- बूंद

- गिरा

- ड्रॉप

- दौरान

- शीघ्र

- आसानी

- प्रभाव

- भी

- ईमेल

- एन्क्रिप्टेड

- एन्क्रिप्शन

- अनिवार्य

- और भी

- कभी

- प्रत्येक

- प्रतिदिन

- हर कोई

- सब कुछ

- ठीक ठीक

- उदाहरण

- उत्कृष्ट

- उद्धरण

- आकर्षक

- और तेज

- कुछ

- लगा

- पट्टिका

- फ़ाइलें

- भरा हुआ

- खोज

- आग

- प्रथम

- उड़ान

- तरल पदार्थ

- के लिए

- धन

- आगे

- पाया

- स्थापित

- फ्रेम

- ढांचा

- मुक्त

- ताजा

- से

- पूर्ण

- FX

- अन्तर

- गैस

- GDPR

- सामान्य जानकारी

- आम जनता

- मिल

- विशाल

- GitHub

- देना

- दी

- Go

- चला जाता है

- जा

- अच्छा

- गूगल

- महान

- गारंटी

- लड़के

- हैक

- हैक्स

- होना

- हुआ

- खुश

- कठिन

- हार्डवेयर

- है

- सुनना

- सुना

- यहाँ उत्पन्न करें

- उच्चतर

- मारो

- पकड़े

- होम

- उम्मीद कर रहा

- हॉटस्पॉट

- कैसे

- How To

- HTTPS

- विशाल

- सैकड़ों

- i

- मैं करता हूँ

- नायक

- विचार

- महत्वपूर्ण

- in

- अन्य में

- शामिल

- स्वतंत्र रूप से

- व्यक्ति

- करें-

- प्रारंभिक

- installed

- बातचीत

- दिलचस्प

- इंटरफेस

- इंटरनेट

- शुरू की

- शामिल करना

- IP

- आईपी एड्रेस

- विडम्बना से

- मुद्दा

- मुद्दों

- IT

- खुद

- छलांग

- रखना

- कुंजी

- बच्चा

- जानना

- लैपटॉप

- बड़े पैमाने पर

- पिछली बार

- देर से

- नेतृत्व

- रिसाव

- कानूनी

- जीवन

- जीवन शैली

- पसंद

- संभावित

- सूची

- सुनना

- थोड़ा

- जीना

- बंद

- देखिए

- देखा

- देख

- लग रहा है

- खोना

- लॉट

- मोहब्बत

- बनाया गया

- मुख्य

- बनाना

- बनाता है

- निर्माण

- मैलवेयर

- छेड़खानी

- बहुत

- बुहत सारे लोग

- मार्च

- बात

- सार्थक

- साधन

- याद

- मेटाडाटा

- तरीका

- माइक्रोसॉफ्ट

- मध्यम

- हो सकता है

- मिनटों

- मोड

- पल

- धन

- चन्द्रमा

- अधिक

- अधिकांश

- चलती

- संगीत

- संगीत

- नग्न सुरक्षा

- नग्न सुरक्षा पॉडकास्ट

- नाम

- यानी

- प्रकृति

- आवश्यकता

- नेटवर्क

- नेटवर्क

- नया

- समाचार

- अगला

- सामान्य रूप से

- वस्तु

- प्रासंगिक

- of

- Office

- आधिकारिक तौर पर

- ऑफ़लाइन

- on

- ONE

- ऑनलाइन

- खुला

- कक्षा

- ऑर्केस्ट्रेटेड

- आदेश

- अन्य

- अन्यथा

- हद से ज़्यादा

- अपना

- पैकेट

- पृष्ठ

- काग़ज़

- भाग

- भाग लेना

- विशेष

- पासवर्ड

- पॉल

- वेतन

- का भुगतान

- स्टाफ़

- उत्तम

- व्यक्ति

- जगह

- योजना

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- खिलाड़ी

- पॉडकास्ट

- पॉडकास्ट

- बिन्दु

- अंक

- जहर

- प्रहार

- लोकप्रिय

- पोस्ट

- संभावित

- बिजली

- कीमती

- प्रस्तुत

- पिछला

- शायद

- मुसीबत

- समस्याओं

- उत्पाद

- प्रोग्रामिंग

- मालिकाना

- सार्वजनिक

- प्रकाशित

- उद्देश्य

- रखना

- डालता है

- गुणवत्ता

- प्रश्न

- प्रशन

- जल्दी से

- Ransomware

- रैंसमवेयर अटैक

- रैंसमवेयर अटैक

- पढ़ना

- पाठकों

- वास्तविक

- असली सौदा

- कारण

- रिकॉर्ड

- की वसूली

- खेद

- रिहा

- याद

- प्रतिपादन

- जवाब दें

- कोष

- अनुरोधों

- की आवश्यकता होती है

- शोधकर्ताओं

- प्रतिक्रिया

- बाकी

- बहाली

- बहाल

- प्रकट

- की समीक्षा

- रिचर्ड

- छुटकारा

- सवारी

- जोखिम

- आरएसएस

- नियम

- भीड़

- सुरक्षित

- कहा

- सहेजें

- बचत

- कहते हैं

- स्कैनिंग

- एसईए

- मूल

- दूसरा

- सुरक्षा

- देखकर

- लगता है

- देखता है

- भेजना

- भावना

- सर्वर

- सेवा

- सेवाएँ

- सत्र

- सेट

- छाया

- चाहिए

- दिखाना

- पक्ष

- पर हस्ताक्षर किए

- समान

- केवल

- के बाद से

- साइट

- आकार

- नींद

- धीमा कर देती है

- स्नूपिंग

- So

- सोशल मीडिया

- सॉफ्टवेयर

- हल करती है

- कुछ

- कोई

- कुछ

- कहीं न कहीं

- स्रोत

- स्रोत कोड

- अंतरिक्ष

- विशेष

- विनिर्देशों

- स्पिन

- spins में

- Spotify

- स्पायवेयर

- प्रारंभ

- शुरुआत में

- छिपाने की जगह

- रहना

- चुरा

- फिर भी

- चुराया

- बंद हो जाता है

- संग्रहित

- कहानी

- सरल

- स्टूडियो

- प्रस्तुत

- ऐसा

- रवि

- आपूर्ति

- आपूर्ति श्रृंखला

- माना

- सिडनी

- लेना

- बातचीत

- में बात कर

- तकनीक

- तकनीकी

- दूरदर्शन

- दस

- धन्यवाद

- कि

- RSI

- स्रोत

- दुनिया

- लेकिन हाल ही

- उन

- वहाँ।

- इसलिये

- इन

- बात

- चीज़ें

- विचारधारा

- सोचते

- इस सप्ताह

- विचार

- तीन

- यहाँ

- पहर

- सुझावों

- सेवा मेरे

- आज

- कल

- भी

- साधन

- उपकरण

- ऊपर का

- विषय

- यातायात

- संचारित करना

- मुसीबत

- ट्रस्ट

- बदल गया

- tv

- के अंतर्गत

- अद्यतन

- यूआरएल

- us

- उपयोग

- उपयोगकर्ता

- यूजर इंटरफेस

- उपयोगकर्ताओं

- मेहराब

- संस्करण

- शिकार

- वास्तविक

- आवाज़

- आयतन

- वीपीएन

- VPN का

- चपेट में

- प्रतीक्षा

- जागना

- उठो

- जरूरत है

- मार्ग..

- तरीके

- वेब

- सप्ताह

- कुंआ

- क्या

- पहिया

- या

- कौन कौन से

- जब

- कौन

- थोक

- वाई फाई

- वाईफ़ाई

- मर्जी

- खिड़कियां

- वायरलेस

- साथ में

- अंदर

- बिना

- शब्द

- काम

- विश्व

- होगा

- गलत

- वर्ष

- आप

- आपका

- जेफिरनेट

- ज़ूम

![S3 Ep110: साइबर खतरों पर स्पॉटलाइट - एक विशेषज्ञ बोलता है [ऑडियो + टेक्स्ट] S3 Ep110: साइबर खतरों पर स्पॉटलाइट - एक विशेषज्ञ बोलता है [ऑडियो + टेक्स्ट] प्लेटोब्लॉकचेन डेटा इंटेलिजेंस। लंबवत खोज. ऐ.](https://platoblockchain.com/wp-content/uploads/2022/11/tr-readnow-640-360x169.png)

![S3 Ep105: WONTFIX! एमएस ऑफिस क्रिप्टोफेल है कि "सुरक्षा दोष नहीं है" [ऑडियो + टेक्स्ट] एस3 ईपी105: वोंटफिक्स! एमएस ऑफिस क्रिप्टोफेल जो "सुरक्षा दोष नहीं है" [ऑडियो + टेक्स्ट] प्लेटोब्लॉकचेन डेटा इंटेलिजेंस। लंबवत खोज. ऐ.](https://platoblockchain.com/wp-content/uploads/2022/10/pic-1200-360x188.png)

![S3 Ep104: क्या अस्पताल रैंसमवेयर हमलावरों को जीवन भर के लिए बंद कर देना चाहिए? [ऑडियो + टेक्स्ट] S3 Ep104: क्या अस्पताल रैंसमवेयर हमलावरों को जीवन भर के लिए जेल में बंद कर देना चाहिए? [ऑडियो + टेक्स्ट] प्लेटोब्लॉकचेन डेटा इंटेलिजेंस। लंबवत खोज. ऐ.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)