Az ügyfelek egyre növekvő biztonsági fenyegetésekkel és sebezhető pontokkal szembesülnek az infrastruktúra és az alkalmazási erőforrások terén, mivel digitális lábnyomuk nőtt, és e digitális eszközök üzleti hatása nőtt. A gyakori kiberbiztonsági kihívás kettős:

- Különböző formátumú és sémájú digitális erőforrásokból származó naplók fogyasztása, valamint a fenyegetések elemzésének automatizálása e naplók alapján.

- Függetlenül attól, hogy a naplók az Amazon Web Services (AWS), más felhőszolgáltatóktól, helyszíni vagy szélső eszközöktől származnak, az ügyfeleknek központosítaniuk és szabványosítaniuk kell a biztonsági adatokat.

Ezen túlmenően a biztonsági fenyegetések azonosítására szolgáló elemzéseknek alkalmasnak kell lenniük a skálázásra és a fejlesztésre, hogy megfeleljenek a fenyegetések szereplőinek, a biztonsági vektoroknak és a digitális eszközöknek a változó környezetében.

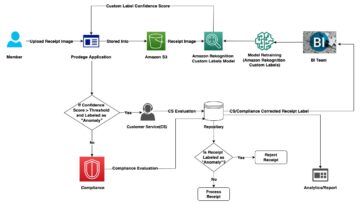

Egy új megközelítés ennek a komplex biztonsági elemzési forgatókönyvnek a megoldására, amely egyesíti a biztonsági adatok feldolgozását és tárolását Amazon Security Lake és a biztonsági adatok elemzése gépi tanulás (ML) segítségével Amazon SageMaker. Az Amazon Security Lake egy olyan célra épített szolgáltatás, amely automatikusan központosítja a szervezet biztonsági adatait a felhőből és a helyszíni forrásokból egy, az Ön AWS-fiókjában tárolt, erre a célra kialakított adattóba. Az Amazon Security Lake automatizálja a biztonsági adatok központi kezelését, normalizálja az integrált AWS-szolgáltatások és harmadik féltől származó szolgáltatások naplóit, testreszabható megőrzéssel kezeli az adatok életciklusát, valamint automatizálja a tárolási rétegezést. Az Amazon Security Lake feldolgozza a naplófájlokat Nyissa meg a Cybersecurity Schema Framework-et (OCSF) formátum, amely támogatja az olyan partnereket, mint a Cisco Security, a CrowdStrike, a Palo Alto Networks és az AWS-környezeten kívüli erőforrásokból származó OCSF-naplók. Ez az egységes séma leegyszerűsíti a későbbi fogyasztást és elemzést, mivel az adatok szabványos sémát követnek, és új források adhatók hozzá minimális adatfolyam-módosítással. Miután a biztonsági naplóadatokat az Amazon Security Lake-ben tárolták, felmerül a kérdés, hogyan kell azokat elemezni. A biztonsági naplóadatok elemzésének hatékony módja az ML használata; konkrétan az anomália észlelése, amely megvizsgálja az aktivitási és forgalmi adatokat, és összehasonlítja azokat az alapértékkel. Az alapvonal határozza meg, hogy milyen tevékenység statisztikailag normális az adott környezetben. Az anomália-észlelési skálák túlmutatnak az egyedi esemény-aláíráson, és az időszakos átképzéssel fejlődhet; a kórosnak vagy rendellenesnek minősített forgalom ezután kiemelt fókuszban és sürgősséggel kezelhető. Az Amazon SageMaker egy teljesen felügyelt szolgáltatás, amely lehetővé teszi az ügyfelek számára, hogy adatokat készítsenek, és ML modelleket készítsenek, képezzenek és telepítsenek bármilyen felhasználási esetre teljesen felügyelt infrastruktúrával, eszközökkel és munkafolyamatokkal, beleértve az üzleti elemzők számára kínált kód nélküli ajánlatokat is. A SageMaker két beépített anomália-észlelő algoritmust támogat: IP Insights és a Véletlenszerűen vágott erdő. A SageMaker segítségével saját egyéni kiugró észlelési modellt is létrehozhat algoritmusok több ML keretrendszerből származik.

Ebből a bejegyzésből megtudhatja, hogyan készíthet elő az Amazon Security Lake-ből származó adatokat, majd hogyan taníthat meg és telepíthet egy ML-modellt a SageMaker IP Insights algoritmusával. Ez a modell a rendellenes hálózati forgalmat vagy viselkedést azonosítja, amelyet aztán egy nagyobb végpontok közötti biztonsági megoldás részeként lehet összeállítani. Egy ilyen megoldás többtényezős hitelesítés (MFA) ellenőrzést indíthat el, ha a felhasználó szokatlan szerverről vagy szokatlan időpontban jelentkezik be, értesítheti a személyzetet, ha gyanús hálózati vizsgálat érkezik új IP-címekről, figyelmeztetheti a rendszergazdákat, ha szokatlan hálózat protokollokat vagy portokat használnak, vagy gazdagítják az IP insights besorolási eredményét más adatforrásokkal, mint pl. Amazon Guard Duty és IP-hírnév-pontszámok a fenyegetéssel kapcsolatos megállapítások rangsorolásához.

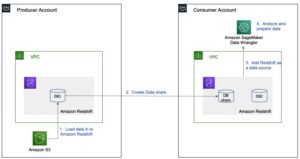

Megoldás áttekintése

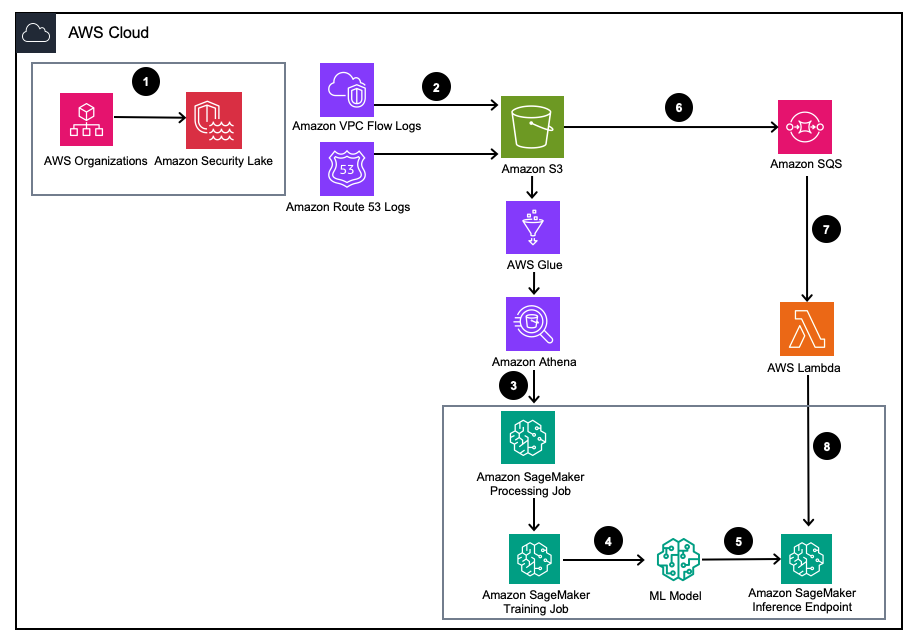

1. ábra – Megoldásarchitektúra

- Az Amazon Security Lake engedélyezése ezzel AWS szervezetek AWS-fiókokhoz, AWS-régiókhoz és külső informatikai környezetekhez.

- Állítsa be a Security Lake forrásait Amazon Virtual Private Cloud (Amazon VPC) Flow Logs és Amazon Route53 A DNS naplózza az Amazon Security Lake S3 tárolót.

- Az Amazon Security Lake naplóadatainak feldolgozása egy SageMaker Feldolgozási feladattal a funkciók tervezéséhez. Használat Amazon Athéné a strukturált OCSF naplóadatok lekérdezéséhez Amazon Simple Storage Service (Amazon S3) keresztül AWS ragasztó az AWS LakeFormation által kezelt táblák.

- Tanítson meg egy SageMaker ML-modellt egy SageMaker Training feladattal, amely felhasználja a feldolgozott Amazon Security Lake naplókat.

- Telepítse a betanított ML-modellt egy SageMaker következtetési végpontra.

- Tárolja az új biztonsági naplókat egy S3 tárolóban, és állítsa sorba az eseményeket Amazon Simple Queue Service (Amazon SQS).

- Iratkozzon fel egy AWS Lambda függvényt az SQS sorba.

- Hívja meg a SageMaker következtetési végpontot egy Lambda függvény segítségével a biztonsági naplók anomáliákként való valós idejű minősítéséhez.

Előfeltételek

A megoldás üzembe helyezéséhez először teljesítenie kell a következő előfeltételeket:

- Az Amazon Security Lake engedélyezése a szervezeten belül, vagy egyetlen fiókban, amelyben mind a VPC Flow Logs, mind a Route 53 feloldónaplók engedélyezettek.

- Győződjön meg arról, hogy a AWS Identity and Access Management (IAM) A SageMaker által használt feladatok és jegyzetfüzetek által használt szerepkör IAM-szabályzatot kapott, beleértve a Amazon Security Lake előfizető lekérdezési hozzáférési engedélyt az AWS Lake Formation által kezelt Amazon Security lake adatbázishoz és táblákhoz. Ezt a feldolgozási feladatot egy analitikai vagy biztonsági eszközfiókból kell futtatni, hogy megfeleljen a követelményeknek AWS biztonsági referenciaarchitektúra (AWS SRA).

- Győződjön meg arról, hogy a Lambda funkció által használt IAM-szerep rendelkezik egy IAM-szabályzattal, beleértve a Amazon Security Lake előfizetői adathozzáférési engedély.

Telepítse a megoldást

A környezet beállításához hajtsa végre a következő lépéseket:

- Indítsa el a SageMaker Stúdió vagy SageMaker Jupyter notebook a

ml.m5.largepélda. Jegyzet: A példány mérete a használt adatkészletektől függ. - A GitHub klónozása raktár.

- Nyissa ki a jegyzetfüzetet

01_ipinsights/01-01.amazon-securitylake-sagemaker-ipinsights.ipy. - Végezze el a biztosított IAM szabályzat és a megfelelő IAM bizalmi szabályzat hogy a SageMaker Studio Notebook-példány elérje az összes szükséges adatot az S3-ban, a Lake Formation-ben és az Athena-ban.

Ez a blog végigvezeti a kód megfelelő részét a notebookon belül, miután azt a környezetében telepítette.

Telepítse a függőségeket, és importálja a szükséges könyvtárat

Használja a következő kódot a függőségek telepítéséhez, a szükséges könyvtárak importálásához, valamint az adatfeldolgozáshoz és a modelltanításhoz szükséges SageMaker S3 tároló létrehozásához. Az egyik szükséges könyvtár, awswrangler, egy AWS SDK pandák adatkeretéhez amely az AWS ragasztóadat-katalóguson belüli megfelelő táblák lekérdezésére és az eredmények helyi adatkeretben történő tárolására szolgál.

Lekérdezheti az Amazon Security Lake VPC folyamatnapló táblázatát

A kód ezen része a pandák számára készült AWS SDK-t használja a VPC-folyamatnaplókhoz kapcsolódó AWS-ragasztótábla lekérdezéséhez. Ahogy az előfeltételekben említettük, az Amazon Security Lake táblákat a AWS-tó formáció, tehát minden megfelelő engedélyt meg kell adni a SageMaker notebook által használt szerepkörhöz. Ez a lekérdezés több napos VPC-folyamatnapló-forgalmat von le. A blog fejlesztése során felhasznált adatkészlet kicsi volt. A használati eset mértékétől függően tisztában kell lennie az AWS SDK pandákra vonatkozó korlátaival. A terabájtos skálán mérlegelnie kell az AWS SDK-t a pandák támogatásához Modin.

Amikor megtekinti az adatkeretet, egyetlen oszlop kimenetét fogja látni, közös mezőkkel, amelyek megtalálhatók a Hálózati tevékenység (4001) osztályú OCSF.

Normalizálja az Amazon Security Lake VPC folyamatnapló adatait az IP Insights számára szükséges képzési formátumba.

Az IP Insights algoritmus megköveteli, hogy a betanítási adatok CSV formátumban legyenek, és két oszlopot tartalmazzanak. Az első oszlopnak egy átlátszatlan karakterláncnak kell lennie, amely megfelel az entitás egyedi azonosítójának. A második oszlopnak az entitás hozzáférési eseményének IPv4-címét kell megadni tizedespontos jelöléssel. A blog mintaadatkészletében az egyedi azonosító a következőhöz társított EC2 példányok példányazonosítói. instance_id érték a dataframe. Az IPv4-cím a src_endpoint. Az Amazon Athena lekérdezés létrehozásának módja alapján az importált adatok már megfelelő formátumban vannak az IP Insights modell betanításához, így nincs szükség további funkciók tervezésére. Ha más módon módosítja a lekérdezést, előfordulhat, hogy további funkciótervezést kell beépítenie.

Az Amazon Security Lake Route 53 feloldó naplótáblázatának lekérdezése és normalizálása

Ahogy fent tette, a notebook következő lépése egy hasonló lekérdezést futtat az Amazon Security Lake Route 53 feloldótáblázattal. Mivel ebben a notebookban az összes OCSF-kompatibilis adatot fogja használni, a funkciótervezési feladatok ugyanazok maradnak az 53-as útvonalfeloldó naplók esetében, mint a VPC Flow Logs esetében. Ezután egyesíti a két adatkeretet egyetlen adatkeretté, amelyet a képzéshez használnak. Mivel az Amazon Athena lekérdezés helyben, a megfelelő formátumban tölti be az adatokat, nincs szükség további funkciók tervezésére.

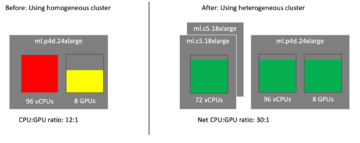

Szerezze be az IP Insights képzési képet, és képezze be a modellt az OCSF adatokkal

A notebook következő részében egy ML-modellt betanít az IP Insights algoritmus alapján, és használja a konszolidált dataframe OCSF különböző típusú rönkökből. Az IP Insights hiperparaméterek listája megtalálható itt. Az alábbi példában olyan hiperparamétereket választottunk ki, amelyek a legjobban teljesítő modellt adták ki, például 5 az epoch és 128 a vector_dim. Mivel a mintánk képzési adatkészlete viszonylag kicsi volt, a ml.m5.large példa. A hiperparamétereket és a képzési konfigurációkat, például a példányszámot és a példánytípust a célmutatók és a betanítási adatok mérete alapján kell kiválasztani. Az Amazon SageMaker egyik funkciója, amelyet felhasználhat a modell legjobb verziójának megtalálásához, az Amazon SageMaker automatikus modelltuning amely a legjobb modellt keresi a hiperparaméterértékek tartományában.

Telepítse a betanított modellt, és tesztelje érvényes és rendellenes forgalommal

A modell betanítása után telepítse a modellt egy SageMaker végpontra, és egyedi azonosító és IPv4-cím kombinációk sorozatát küldje el a modell teszteléséhez. A kód ezen része azt feltételezi, hogy az S3 tárolójában vannak elmentett tesztadatok. A tesztadatok egy .csv fájl, ahol az első oszlop a példányazonosítók, a második oszlop pedig az IP-címek. A modell eredményeinek megtekintéséhez ajánlott érvényes és érvénytelen adatokat tesztelni. A következő kód telepíti a végpontját.

Most, hogy a végpont üzembe van helyezve, beküldheti a következtetési kérelmeket annak azonosítására, hogy a forgalom potenciálisan rendellenes-e. Az alábbiakban egy példa látható arra, hogyan kell kinéznie a formázott adatoknak. Ebben az esetben az első oszlopazonosító egy példányazonosító, a második oszlop pedig egy társított IP-cím, ahogyan az alábbiakban látható:

Miután adatai CSV formátumban vannak, elküldheti az adatokat következtetések levonására a kód segítségével úgy, hogy elolvassa a .csv fájlt egy S3 tárolóból.:

Az IP Insights modell kimenete méri, hogy statisztikailag mennyire várható egy IP-cím és online erőforrás. Ennek a címnek és az erőforrásnak a tartománya azonban korlátlan, ezért megfontolandó, hogy miként határozza meg, hogy egy példányazonosító és IP-cím kombináció anomáliának minősül-e.

Az előző példában négy különböző azonosító és IP kombináció került be a modellbe. Az első két kombináció érvényes példányazonosító és IP-cím kombináció volt, amelyek a betanítási halmaz alapján várhatóak. A harmadik kombinációnak a megfelelő egyedi azonosítója van, de ugyanazon az alhálózaton belül eltérő IP-cím. A modellnek meg kell határoznia, hogy van egy szerény anomália, mivel a beágyazás kissé eltér a betanítási adatoktól. A negyedik kombináció érvényes egyedi azonosítóval rendelkezik, de a környezet bármely VPC-jén belül nem létező alhálózat IP-címe.

Jegyzet: A normál és abnormális forgalmi adatok az adott használati esettől függően változnak, például: ha a külső és belső forgalmat szeretné figyelni, akkor minden IP-címhez egyedi azonosítóra van szüksége, és egy sémára a külső azonosítók generálásához.

Az ismert normál és abnormális forgalom segítségével meghatározhatja, hogy mi legyen a forgalom rendellenes-e. A ben vázolt lépések ezt a mintafüzetet a következő:

- Készítsen tesztkészletet a normál forgalom reprezentálására.

- Adjon hozzá abnormális forgalmat az adatkészlethez.

- Ábrázolja a megoszlását

dot_producta modell pontszámai normál és abnormális forgalomban. - Válasszon egy küszöbértéket, amely megkülönbözteti a normál részhalmazt az abnormális részhalmaztól. Ez az érték az Ön hamis pozitív toleranciáján alapul

Állítsa be az új VPC-folyamatnapló-forgalom folyamatos figyelését.

Annak bemutatására, hogy ez az új ML-modell hogyan használható proaktív módon az Amazon Security Lake-vel, beállítunk egy Lambda-funkciót, amely mindegyiken meghívandó. PutObject esemény az Amazon Security Lake által kezelt gyűjtőkörön belül, különösen a VPC folyamatnapló adatai. Az Amazon Security Lake-en belül létezik az előfizető fogalma, amely az Amazon Security Lake naplóit és eseményeit fogyasztja. Az új eseményekre reagáló Lambda funkciónak adathozzáférési előfizetést kell biztosítani. Az adathozzáférési előfizetők értesítést kapnak a forráshoz tartozó új Amazon S3 objektumokról, amint az objektumok a Security Lake tárolóba íródnak. Az előfizetők közvetlenül hozzáférhetnek az S3 objektumokhoz, és értesítést kaphatnak az új objektumokról egy előfizetési végponton vagy egy Amazon SQS-sor lekérdezésével.

- Nyissa meg a Security Lake konzol.

- A navigációs panelen válassza a lehetőséget Előfizetők.

- Az Előfizetők oldalon válassza a lehetőséget Előfizető létrehozása.

- Az előfizető adataihoz írja be

inferencelambdamert Előfizető neve és egy opcionális Leírás. - A Vidék automatikusan be van állítva az aktuálisan kiválasztott AWS-régióként, és nem módosítható.

- A Napló- és eseményforrások, választ Konkrét napló- és eseményforrások És válasszon VPC Flow Logs és Route 53 naplók

- A Adatelérési mód, választ S3.

- A Előfizetői hitelesítő adatok, adja meg annak a fióknak az AWS-fiókazonosítóját, ahol a Lambda funkció található, és egy felhasználó által megadott külső azonosító.

Jegyzet: Ha ezt helyileg egy fiókon belül teszi meg, akkor nem kell külső azonosítóval rendelkeznie. - A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Teremt.

Hozd létre a Lambda függvényt

A Lambda funkció létrehozásához és üzembe helyezéséhez hajtsa végre a következő lépéseket, vagy telepítse az előre elkészített SAM-sablont 01_ipinsights/01.02-ipcheck.yaml a GitHub repóban. A SAM-sablon megköveteli az SQS ARN és a SageMaker végpont nevének megadását.

- A Lambda konzolon válassza a lehetőséget Funkció létrehozása.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Szerző a semmiből.

- A Funkció neve, belép

ipcheck. - A Runtime, választ Python 3.10.

- A Építészetválassza x86_64.

- A Végrehajtási szerepválassza Hozzon létre egy új szerepet Lambda engedélyekkel.

- A függvény létrehozása után adja meg a tartalmát ipcheck.py fájlt a GitHub repóból.

- A navigációs panelen válassza a lehetőséget Környezeti változók.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a szerkesztése.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Környezeti változó hozzáadása.

- Az új környezeti változóhoz írja be

ENDPOINT_NAMEés az értékhez adja meg a SageMaker végpont üzembe helyezése során kiadott ARN végpontot. - választ Megtakarítás.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Telepítése.

- A navigációs panelen válassza a lehetőséget Configuration.

- választ Triggerek.

- választ Indító hozzáadása.

- Alatt Válasszon forrást, választ SQS.

- Alatt SQS várólista, adja meg a Security Lake által létrehozott fő SQS-sor ARN-jét.

- Jelölje be a jelölőnégyzetet Aktiválja a triggert.

- választ hozzáad.

Érvényesítse a lambda-leleteket

- Nyissa meg a Amazon CloudWatch konzol.

- A bal oldali ablaktáblában válassza a lehetőséget Naplócsoportok.

- A keresősávba írja be az ipcheck kifejezést, majd válassza ki a névvel rendelkező naplócsoportot

/aws/lambda/ipcheck. - Válassza ki a legutóbbi naplófolyamot az alatt Napló folyamok.

- A naplókon belül a következőhöz hasonló eredményeket kell látnia minden egyes új Amazon Security Lake napló esetében:

{'predictions': [{'dot_product': 0.018832731992006302}, {'dot_product': 0.018832731992006302}]}

Ez a lambda funkció folyamatosan elemzi az Amazon Security Lake által felvett hálózati forgalmat. Ez lehetővé teszi olyan mechanizmusok kiépítését, amelyek értesítik a biztonsági csapatokat egy meghatározott küszöbérték megsértéséről, ami a környezetében anomális forgalomra utalna.

Razzia

Ha befejezte a kísérletezést ezzel a megoldással, és elkerülje a fiókja terhelését, tisztítsa meg erőforrásait az S3 tároló, a SageMaker végpont törlésével, a SageMaker Jupyter notebookhoz csatlakoztatott számítás leállításával, a Lambda funkció törlésével és az Amazon Security letiltásával. Lake a fiókjában.

Következtetés

Ebben a bejegyzésben megtanulta, hogyan készíthet elő az Amazon Security Lake-ből származó hálózati forgalmi adatokat a gépi tanuláshoz, majd betanította és telepítette az ML-modellt az Amazon SageMaker IP Insights algoritmusával. A Jupyter-jegyzetfüzetben felvázolt összes lépés megismételhető egy végpontok közötti ML-folyamatban. Ezenkívül bevezetett egy AWS Lambda funkciót, amely felhasználta az új Amazon Security Lake naplókat, és következtetéseket nyújtott be a betanított anomália-észlelési modell alapján. Az AWS Lambda által kapott ML-modell-válaszok proaktívan értesíthetik a biztonsági csapatokat a rendellenes forgalomról, ha bizonyos küszöbértékek elérnek. A modell folyamatos fejlesztése engedélyezhető, ha bevonja biztonsági csapatát a hurokellenőrzésekbe, hogy megjelölje, hogy a rendellenesként azonosított forgalom hamis pozitív volt-e vagy sem. Ezt azután hozzáadhatja az edzéskészletéhez, és hozzáadhatja az edzéskészletéhez is normális forgalmi adatkészletet empirikus küszöb meghatározásakor. Ez a modell képes azonosítani a potenciálisan rendellenes hálózati forgalmat vagy viselkedést, így egy nagyobb biztonsági megoldás részeként beépíthető MFA-ellenőrzés kezdeményezésére, ha a felhasználó szokatlan szerverről vagy szokatlan időpontban jelentkezik be, és figyelmezteti a személyzetet, ha gyanús. új IP-címekről érkező hálózati vizsgálat, vagy kombinálja az IP insight pontszámot más forrásokkal, például az Amazon Guard Duty-val a fenyegetések rangsorolásához. Ez a modell egyéni naplóforrásokat, például Azure Flow Logs-okat vagy helyszíni naplókat tartalmazhat, ha egyéni forrásokat ad hozzá az Amazon Security Lake-telepítéshez.

Ennek a blogbejegyzés-sorozatnak a 2. részében megtudhatja, hogyan lehet anomália-észlelési modellt felépíteni a Véletlenszerűen vágott erdő algoritmus, amely további Amazon Security Lake-forrásokkal van kiképezve, amelyek integrálják a hálózati és a gazdagép biztonsági naplóadatait, és alkalmazzák a biztonsági anomália besorolását egy automatizált, átfogó biztonsági megfigyelési megoldás részeként.

A szerzőkről

Joe Morotti az Amazon Web Services (AWS) megoldástervezője, aki az Egyesült Államok középnyugati részén segíti a vállalati ügyfeleket. Technikai szerepkörök széles skáláját töltötte be, és szívesen bemutatja az ügyfelek művészetét a lehetséges lehetőségekről. Szabadidejében szívesen tölt minőségi időt családjával új helyek felfedezésével és sportcsapata teljesítményének túlértékelésével.

Joe Morotti az Amazon Web Services (AWS) megoldástervezője, aki az Egyesült Államok középnyugati részén segíti a vállalati ügyfeleket. Technikai szerepkörök széles skáláját töltötte be, és szívesen bemutatja az ügyfelek művészetét a lehetséges lehetőségekről. Szabadidejében szívesen tölt minőségi időt családjával új helyek felfedezésével és sportcsapata teljesítményének túlértékelésével.

Bishr Tabbaa az Amazon Web Services megoldástervezője. A Bishr arra specializálódott, hogy segítse az ügyfeleket a gépi tanulási, biztonsági és megfigyelési alkalmazásokban. A munkán kívül szeret teniszezni, főzni, és a családjával tölti az idejét.

Bishr Tabbaa az Amazon Web Services megoldástervezője. A Bishr arra specializálódott, hogy segítse az ügyfeleket a gépi tanulási, biztonsági és megfigyelési alkalmazásokban. A munkán kívül szeret teniszezni, főzni, és a családjával tölti az idejét.

Sriharsh Adari az Amazon Web Services (AWS) vezető megoldástervezője, ahol segít az ügyfeleknek abban, hogy az üzleti eredményektől visszamenőleg dolgozzanak innovatív megoldásokat az AWS-en. Az évek során több ügyfelének segített az adatplatformok átalakításában az iparági vertikumokban. Fő szakterülete a technológiai stratégia, az adatelemzés és az adattudomány. Szabadidejében szeret teniszezni, mámorosan tévéműsorokat nézni és Tablát játszani.

Sriharsh Adari az Amazon Web Services (AWS) vezető megoldástervezője, ahol segít az ügyfeleknek abban, hogy az üzleti eredményektől visszamenőleg dolgozzanak innovatív megoldásokat az AWS-en. Az évek során több ügyfelének segített az adatplatformok átalakításában az iparági vertikumokban. Fő szakterülete a technológiai stratégia, az adatelemzés és az adattudomány. Szabadidejében szeret teniszezni, mámorosan tévéműsorokat nézni és Tablát játszani.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://aws.amazon.com/blogs/machine-learning/identify-cybersecurity-anomalies-in-your-amazon-security-lake-data-using-amazon-sagemaker/

- :van

- :is

- :nem

- :ahol

- $ UP

- 01

- 1

- 10

- 100

- 12

- 125

- 15%

- 17

- 20000

- 25

- 32

- 7

- 9

- a

- felett

- hozzáférés

- Fiók

- Fiókok

- át

- tevékenység

- szereplők

- hozzáadott

- hozzáadásával

- További

- cím

- címek

- adminisztrátorok

- Után

- ellen

- Éber

- algoritmus

- algoritmusok

- igazított

- Minden termék

- lehetővé teszi, hogy

- már

- Is

- amazon

- Amazon Athéné

- Amazon SageMaker

- Az Amazon Web Services

- Amazon Web Services (AWS)

- an

- elemzés

- Az elemzők

- analitika

- elemez

- elemzések

- elemzése

- és a

- anomáliák

- anomália észlelése

- Másik

- bármilyen

- Alkalmazás

- alkalmazások

- alkalmaz

- megközelítés

- építészet

- VANNAK

- TERÜLET

- Művészet

- AS

- Eszközök

- társult

- feltételezi

- At

- Hitelesítés

- Automatizált

- automaták

- automatikusan

- automatizálás

- elkerülése érdekében

- tudatában van

- AWS

- AWS ragasztó

- AWS-tó formáció

- AWS Lambda

- Égszínkék

- bár

- alapján

- kiindulási

- BE

- mert

- válik

- óta

- viselkedés

- hogy

- lent

- BEST

- Túl

- Blog

- mindkét

- épít

- beépített

- üzleti

- de

- by

- TUD

- képesség

- képes

- eset

- katalógus

- központi

- központosítani

- bizonyos

- kihívás

- változik

- Változások

- változó

- díjak

- ellenőrizze

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a

- választott

- Cisco

- osztály

- besorolás

- osztályozott

- osztályoz

- ragadozó ölyv

- felhő

- kód

- Oszlop

- Oszlopok

- kombináció

- kombinációk

- össze

- kombájnok

- hogyan

- érkező

- Közös

- teljes

- bonyolult

- engedékeny

- áll

- átfogó

- Kiszámít

- koncepció

- Fontolja

- megfontolások

- figyelembe vett

- figyelembe véve

- Konzol

- fogyasztott

- fogyasztás

- tartalmaz

- tartalom

- folyamatosan

- folyamatos

- Mag

- kijavítására

- megfelel

- tudott

- teremt

- készítette

- Jelenleg

- szokás

- Ügyfelek

- szabható

- vágás

- Kiberbiztonság

- dátum

- adat hozzáférés

- Adatelemzés

- adattó

- Adatplatform

- adatfeldolgozás

- adat-tudomány

- adatbázis

- adatkészletek

- Nap

- Annak meghatározása,

- bizonyítani

- függőségek

- függő

- attól

- telepíteni

- telepített

- bevetés

- bevet

- Származtatott

- részletek

- Érzékelés

- Határozzuk meg

- meghatározó

- Fejleszt

- Fejlesztés

- Eszközök

- DID

- különböző

- digitális

- Digitális eszközök

- közvetlenül

- terjesztés

- dns

- nem

- Ennek

- Don

- csinált

- ne

- le-

- alatt

- e

- minden

- él

- Hatékony

- bármelyik

- más

- beágyazás

- engedélyezve

- lehetővé teszi

- végtől végig

- Endpoint

- mérnök

- Mérnöki

- élvez

- gazdagítják

- belép

- Vállalkozás

- Környezet

- környezetek

- korszak

- hiba

- esemény

- események

- fejlődik

- fejlődik

- megvizsgálja

- példa

- Kivéve

- létezik

- kiterjesztett

- várható

- szakvélemény

- Feltárása

- külső

- szembe

- hamis

- család

- Funkció

- Jellemzők

- Fields

- filé

- Fájlok

- Találjon

- megállapítások

- vezetéknév

- áramlási

- Összpontosít

- következő

- következik

- Lábnyom

- A

- formátum

- képződés

- talált

- négy

- Negyedik

- KERET

- keretek

- Ingyenes

- ból ből

- teljesen

- funkció

- további

- generál

- GitHub

- megadott

- Csoport

- felnőtt

- Őr

- Legyen

- he

- hős

- segített

- segít

- segít

- övé

- vendéglátó

- Hogyan

- How To

- azonban

- HTML

- HTTPS

- ID

- azonosított

- azonosító

- azonosítók

- azonosítja

- azonosítani

- azonosító

- Identitás

- ids

- if

- kép

- Hatás

- végre

- importál

- javulás

- in

- tartalmaz

- beleértve

- Beleértve

- bele

- növekvő

- jelez

- egyéni

- ipar

- Infrastruktúra

- kezdeményez

- újító

- meglátások

- telepíteni

- példa

- integrálni

- integrált

- belső

- bele

- hivatkozni

- IP

- IP-cím

- IP-címeket

- IT

- Munka

- Állások

- jpg

- json

- ismert

- Címke

- tó

- táj

- nagy

- nagyobb

- TANUL

- tanult

- tanulás

- balra

- könyvtárak

- életciklus

- mint

- határértékek

- Lista

- terhelések

- helyileg

- log

- néz

- hasonló

- gép

- gépi tanulás

- Fő

- sikerült

- vezetés

- kezeli

- mód

- Lehet..

- intézkedés

- mechanizmusok

- Találkozik

- említett

- találkozott

- Metrics

- MFA

- Középnyugat

- minimális

- hiányzó

- ML

- modell

- modellek

- szerény

- módosított

- módosítása

- monitor

- ellenőrzés

- a legtöbb

- többszörös

- kell

- név

- Navigáció

- elengedhetetlen

- Szükség

- szükséges

- hálózat

- hálózati forgalom

- hálózatok

- Új

- következő

- nem

- nem létező

- normális

- jegyzetfüzet

- értesítések

- regény

- Most

- célkitűzés

- objektumok

- of

- Ajánlat

- on

- ONE

- online

- átlátszatlan

- or

- szervezet

- OS

- Más

- mi

- eredmények

- kívülálló

- vázolt

- teljesítmény

- kívül

- felett

- saját

- oldal

- Palo Alto

- pandák

- üvegtábla

- rész

- partnerek

- előadó

- időszakos

- engedély

- engedélyek

- csővezeték

- Helyek

- emelvény

- Plató

- Platón adatintelligencia

- PlatoData

- játék

- politika

- porció

- portok

- pozitív

- lehetséges

- állás

- potenciálisan

- megelőző

- Tippek

- Predictor

- Készít

- előfeltételek

- fontossági sorrendbe

- magán

- proaktív

- Feldolgozott

- feldolgozás

- megfelelő

- protokollok

- ad

- szolgáltatók

- biztosít

- világítás

- kérdés

- emel

- hatótávolság

- rangsorban

- Olvasás

- igazi

- real-time

- kap

- kapott

- új

- ajánlott

- referencia

- vidék

- régiók

- összefüggő

- viszonylag

- marad

- többszörözött

- képvisel

- hírnév

- kéri

- kötelező

- megköveteli,

- forrás

- Tudástár

- válasz

- válaszok

- eredményez

- Eredmények

- visszatartás

- Vélemények

- Szerep

- szerepek

- Útvonal

- futás

- fut

- sagemaker

- SageMaker következtetés

- Sam

- azonos

- Minta adatkészlet

- mentett

- Skála

- Mérleg

- skálázás

- beolvasás

- forgatókönyv

- rendszer

- Tudomány

- pontszám

- sdk

- Keresés

- keresések

- Második

- biztonság

- Biztonsági fenyegetések

- lát

- válasszuk

- kiválasztott

- küld

- idősebb

- Series of

- szerver

- szolgáltatás

- Szolgáltatások

- ülés

- készlet

- kellene

- mutatott

- Műsorok

- leállítás

- oldal

- aláírás

- aláírás

- hasonló

- Egyszerű

- óta

- egyetlen

- Méret

- kicsit más

- kicsi

- So

- megoldások

- Megoldások

- SOLVE

- forrás

- származó

- Források

- specializálódott

- különleges

- kifejezetten

- meghatározott

- Költési

- Sport

- Személyzet

- Lépés

- Lépései

- tárolás

- tárolni

- memorizált

- Stratégia

- folyam

- egyszerűsíti

- Húr

- szerkesztett

- stúdió

- beküldése

- benyújtott

- alhálózati

- előfizető

- előfizetőknek

- előfizetés

- ilyen

- támogatás

- Támogatja

- gyanús

- táblázat

- feladatok

- csapat

- csapat

- Műszaki

- Technológia

- Technológiai stratégia

- sablon

- tenisz

- teszt

- hogy

- A

- azok

- akkor

- Ott.

- ők

- Harmadik

- harmadik fél

- ezt

- azok

- fenyegetés

- fenyegetés szereplői

- fenyegetések

- küszöb

- Keresztül

- idő

- nak nek

- szerszámok

- forgalom

- Vonat

- kiképzett

- Képzések

- transzformációk

- Bízzon

- megpróbál

- tv

- kettő

- kettős

- típus

- típusok

- alatt

- egységes

- egyedi

- upon

- sürgősség

- us

- használ

- használati eset

- használt

- használó

- használ

- segítségével

- hasznosít

- hasznosított

- érvényes

- érték

- Értékek

- változó

- változat

- függőlegesek

- Megnézem

- sérülnek

- Tényleges

- sérülékenységek

- sétál

- akar

- volt

- Út..

- we

- háló

- webes szolgáltatások

- voltak

- Mit

- amikor

- vajon

- ami

- széles

- Széleskörű

- lesz

- val vel

- belül

- Munka

- munkafolyamatok

- lenne

- írott

- év

- te

- A te

- zephyrnet