Az ESET Research által a T3 2022-ben vizsgált és elemzett kiválasztott APT-csoportok tevékenységeinek áttekintése

ESET APT tevékenységi jelentés T3 2022 összefoglalja az ESET kutatói által 2022 szeptemberétől XNUMX decemberéig megfigyelt, vizsgált és elemzett, kiválasztott fejlett tartós fenyegetés (APT) csoportok tevékenységét.

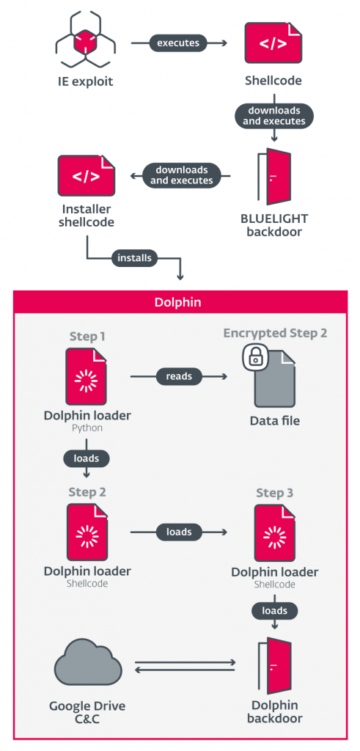

A megfigyelt időszakban az Oroszországhoz kötődő APT-csoportok továbbra is különösen részt vettek az Ukrajnát célzó műveletekben, pusztító törlőket és zsarolóprogramokat telepítve. Számos egyéb eset mellett észleltük a hírhedt Sandworm csoportot, amely egy eddig ismeretlen ablaktörlőt használt egy ukrajnai energiaipari cég ellen. Az APT csoportokat általában nemzeti állam vagy államilag támogatott szereplők működtetik; A leírt támadás októberben történt, ugyanabban az időszakban, amikor az orosz fegyveres erők elkezdtek rakétacsapásokat indítani energetikai infrastruktúrára, és bár nem tudjuk kimutatni, hogy ezek az események összehangoltak voltak, ez arra utal, hogy a Sandworm és az orosz katonai erők egymáshoz kapcsolódnak.

Az ESET kutatói észleltek egy MirrorFace adathalász kampányt is, amely Japán politikai entitásait célozta meg, és fokozatos változást észleltek egyes Kínához kötődő csoportok célzásában – a Goblin Panda elkezdte megkettőzni a Mustang Panda érdeklődését az európai országok iránt. Az Iránhoz kötődő csoportok továbbra is nagy volumenben működtek – az izraeli cégek mellett a POLONIUM az izraeli cégek külföldi leányvállalatait is megcélozta, és a MuddyWater valószínűleg kompromittált egy menedzselt biztonsági szolgáltatót. A világ különböző részein az észak-koreai kötődésű csoportok régi támadásokat alkalmaztak a kriptovaluta cégek és tőzsdék kompromittálására; Érdekes módon a Konni kibővítette a csalidokumentumokban használt nyelvek repertoárját az angolra, ami azt jelenti, hogy nem a szokásos orosz és koreai célpontokat célozza meg. Ezenkívül felfedeztünk egy kiberkémkedési csoportot, amely közép-ázsiai nagy horderejű kormányzati szerveket céloz meg; SturgeonPhishernek neveztük el.

pontban leírt rosszindulatú tevékenységek ESET APT tevékenységi jelentés T3 2022 az ESET-termékek észlelik; A megosztott intelligencia többnyire az ESET szabadalmaztatott telemetriáján alapul, és az ESET Research ellenőrizte.

A jelentésben ismertetett APT-csoportok által érintett országok, régiók és ágazatok a következők:

| Megcélzott országok és régiók | Célzott üzleti ágazatok |

|---|---|

| Közép-Ázsia Egyiptom Európai Unió Hong Kong Izrael Japán Lettország Lengyelország Szaud-Arábia Szerbia Dél-Korea Tanzánia Ukrajna Egyesült Államok |

Blockchain alapú megoldások (Web3) fejlesztők Kriptovaluta cégek és tőzsdék Védelem Energiaipar Mérnöki Pénzügyi szolgáltatások Szerencsejáték cégek Logisztika Felügyelt biztonsági szolgáltatók Gyártás Országos és helyi önkormányzatok Politikai entitások Műholdas kommunikációs cégek |

Az ESET APT tevékenységi jelentések az ESET APT Reports PREMIUM szolgáltatásban biztosított kiberbiztonsági intelligenciaadatoknak csak egy töredékét tartalmazzák. További információért keresse fel a ESET Threat Intelligence weboldal.

Kövesse ESET kutatás a Twitteren a legfontosabb trendekről és fenyegetésekről szóló rendszeres frissítésekért.

Hasonló cikkek

ESET APT tevékenységi jelentés T2 2022

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- Platoblockchain. Web3 metaverzum intelligencia. Felerősített tudás. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/2023/01/31/eset-apt-activity-report-t3-2022/

- 2022

- 7

- a

- Képes

- tevékenységek

- tevékenység

- Ezen kívül

- fejlett

- ellen

- Célzás

- között

- és a

- APT

- APT tevékenységi jelentések

- fegyveres

- Ázsia

- támadás

- alapján

- üzleti

- Kampány

- esetek

- központi

- Közép-Ázsia

- változik

- közlés

- Companies

- vállalat

- kompromisszum

- Veszélyeztetett

- tovább

- összehangolt

- országok

- cryptocurrency

- Kiberbiztonság

- dátum

- december

- bevezetéséhez

- leírt

- észlelt

- felfedezett

- dokumentumok

- energia

- Angol

- Szervezetek

- ESET kutatás

- európai

- Európai országok

- Még

- események

- Feltételek

- kiterjesztett

- hasznosítja

- cégek

- erők

- külföldi

- töredék

- ból ből

- Kormány

- fokozatos

- Csoport

- Csoportok

- történt

- Magas

- nagy horderejű

- HTTPS

- in

- tartalmaz

- aljas

- információ

- Infrastruktúra

- Intelligencia

- kamat

- részt

- IT

- Japán

- Kulcs

- koreai

- Nyelvek

- indítás

- helyi

- sikerült

- sok

- eszközök

- esetleg

- Katonai

- ellenőrizni

- több

- Nevezett

- Északi

- célok

- október

- Régi

- működik

- hajtású

- Művelet

- Más

- áttekintés

- különösen

- alkatrészek

- időszak

- Plató

- Platón adatintelligencia

- PlatoData

- politikai

- prémium

- korábban

- valószínűleg

- Termékek

- szabadalmazott

- feltéve,

- ellátó

- ransomware

- régiók

- szabályos

- összefüggő

- jelentést

- Jelentések

- kutatás

- kutatók

- SOR

- Oroszország

- orosz

- azonos

- szektor

- biztonság

- kiválasztott

- szeptember

- megosztott

- előadás

- Megoldások

- néhány

- kezdődött

- Strikes

- javasolja,

- célzás

- célok

- A

- a világ

- fenyegetés

- fenyegetések

- nak nek

- felső

- Trends

- Ukrajna

- Frissítés

- rendszerint

- különféle

- ellenőrzött

- függőlegesek

- kötet

- Web3

- weboldal

- ami

- míg

- széles

- világ

- zephyrnet