Két héttel ezelőtt beszámoltunk róla két nulladik nap a Microsoft Exchange-ben, amelyet három héttel azelőtt jelentett a Microsoftnak egy vietnami cég, amely azt állította, hogy egy ügyfél hálózatán történt incidensreagálás során bukkant rá a hibákra. (Lehet, hogy kétszer kell elolvasnia.)

Amint valószínűleg emlékszel, a hibák a tavalyira emlékeztetnek ProxyLogin/ProxyShell biztonsági problémák a Windows rendszerben, bár ezúttal hitelesített kapcsolatra van szükség, ami azt jelenti, hogy a támadónak előzetesen legalább egy felhasználó e-mail jelszavára van szüksége.

Ez vezetett a mulatságos, de szükségtelenül zavaró névhez ProxyNotShell, bár saját jegyzeteinkben E00F néven emlegetjük Csere dupla nulladik napos hiba, mert azt nehezebb félreolvasni.

Valószínűleg emlékezni fog arra a fontos részletre is, hogy az E00F támadási lánc első sebezhetősége kihasználható a bejelentkezés jelszavas részének elvégzése után, de még mielőtt elvégezte volna a bejelentkezési folyamat befejezéséhez szükséges 2FA hitelesítést.

Ez teszi a Sophos szakértőjévé Chester Wisniewski szinkronnal egy „közepes hitelesítési” lyuk, nem pedig valódi hitelesítés utáni hiba:

Egy héttel ezelőtt, amikor a gyors összefoglaló A Microsoft E00F-re adott válaszáról, amelynél többször módosították a vállalat hivatalos mérséklési tanácsát, a Naked Security podcastban a következőket sejtettük:

Ma reggel megnéztem a Microsoft útmutató dokumentumát [2022-10-05], de nem láttam semmilyen információt a javításról vagy arról, hogy mikor lesz elérhető.

Jövő kedden [2022-10-11] a patch kedd, szóval lehet, hogy addig kell várnunk?

Egy nappal ezelőtt [2022-10-11] volt a legújabb javítás kedd...

…és a legnagyobb hír szinte biztosan az, hogy tévedtünk: még tovább kell várnunk.

Minden, kivéve Exchange

Az e havi Microsoft javítások (amelyek számozása 83 vagy 84, attól függően, hogyan számol és ki számol) a Microsoft ökoszisztéma 52 különböző részét fedik le (amit a cég úgy ír le „termékek, funkciók és szerepek”), köztük olyanok is, amelyekről korábban még csak nem is hallottunk.

Ez egy szédítő lista, amit itt teljes egészében megismételtünk:

Active Directory Domain Services Azure Azure Arc Client Server futásidejű alrendszer (CSRSS) Microsoft Edge (Chromium alapú) Microsoft Graphics Component Microsoft Office Microsoft Office SharePoint Microsoft Office Word Microsoft WDAC OLE DB szolgáltató SQL NuGet Client Remote Access Service Point-to- Pont Tunneling Protocol Szerep: Windows Hyper-V Service Fabric Visual Studio Code Windows Active Directory tanúsítványszolgáltatások Windows ALPC Windows CD-ROM illesztőprogram Windows COM+ eseményrendszer szolgáltatás Windows csatlakoztatott felhasználói élmények és telemetria Windows CryptoAPI Windows Defender Windows DHCP kliens Windows elosztott fájlrendszer (DFS) ) Windows DWM Core Library Windows Eseménynaplózó szolgáltatás Windows csoportházirend Windows csoportházirend-beállítások kliens Windows Internet Key Exchange (IKE) Protokoll Windows Kernel Windows Helyi biztonsági hatóság (LSA) Windows Helyi biztonsági hatóság alrendszer szolgáltatás (LSASS) Windows Helyi Session Manager (LSM) Windows NTFS Windows NTLM Windows ODBC illesztőprogram Windows észlelési szimulációs szolgáltatás Windows Pont-pont Tunneling Protocol Windows Portable Device Enumerator Service Windows Print Spooler Összetevők Windows Resilient File System (ReFS) Windows biztonságos csatorna Windows biztonsági támogatás szolgáltatói felület Windows Server távolról elérhető rendszerleíró kulcsok Windows Szerverszolgáltatás Windows Tárhely Windows TCP/IP Windows USB soros illesztőprogram Windows Webes fiókkezelő Windows Win32K Windows WLAN szolgáltatás Windows munkaállomás szolgáltatás

Mint látható, az „Exchange” szó csak egyszer jelenik meg, az IKE kontextusában, a internetes kulcscsere protokoll.

Tehát még mindig nincs javítás az E00F hibákra, egy héttel azután, hogy utánajártunk egy héttel azelőtt megjelent cikkünknek, amely három héttel azelőtt jelent meg.

Más szóval, ha továbbra is rendelkezik saját helyszíni Exchange-kiszolgálóval, még akkor is, ha csak az Exchange Online-ra való aktív migráció részeként futtatja, az e havi javítási kedd nem hozott számodra semmilyen könnyítést az Exchange szolgáltatásban, ezért ügyelj arra, hogy naprakész legyen a Microsoft legújabb termékcsökkentő eszközeivel kapcsolatban, és hogy tudja, milyen észlelési és fenyegetés-besorolási karakterláncok kiberbiztonsági szállító használja hogy figyelmeztesse a hálózatát vizsgáló potenciális ProxyNotShell/E00F támadókra.

Mit javítottak?

Ha részletes áttekintést szeretne kapni arról, hogy mi történt ebben a hónapban, látogasson el testvéroldalunkra, a Sophos News-ra, ahol „bennfentesnek” olvashat. vulns-and-exploits jelentés a SophosLabs-tól:

A kiemelések (vagy gyenge fények, az Ön nézőpontjától függően) a következők:

- Az Office nyilvánosan közzétett hibája, amely adatszivárgáshoz vezethet. Nem tudunk a hibát használó tényleges támadásokról, de a potenciális támadók nyilvánvalóan már a javítás megjelenése előtt ismerték a visszaélés módját. (CVE-2022-41043)

- Nyilvánosan kihasznált jogosultság-emelési hiba a COM+ Event System Service-ben. A nyilvánosan ismert biztonsági rés, amelyet valós támadások során már kihasználtak, a nulla nap, mert nulla nap volt, amikor felhelyezhetted volna a javítást, mielőtt a cyberunderworld tudta volna, hogyan kell visszaélni vele. (CVE-2022-41033)

- Biztonsági hiba a TLS biztonsági tanúsítványok feldolgozásában. Ezt a hibát nyilvánvalóan az Egyesült Királyság és az Egyesült Államok kormányzati kiberbiztonsági szolgálatai jelentették (a GCHQ és az NSA), és lehetővé teheti a támadók számára, hogy hamisan állítsák be magukat valaki más kódaláírási vagy webhelytanúsítványának tulajdonosaként. (CVE-2022-34689)

Az e havi frissítések nagyjából erre vonatkoznak a Windows minden verziója odakint, a 7 bites Windows 32-től egészen a Server 2022-ig; a frissítések lefedik a Windows Intel és ARM változatait; és tartalmaznak legalább néhány javítást az úgynevezett Szervermag telepíti.

(A Server Core egy lecsupaszított Windows rendszer, amely egy nagyon egyszerű, csak parancssori szervert hagy maga után, jelentősen csökkentett támadási felülettel, elhagyva azokat az összetevőket, amelyekre egyszerűen nincs szüksége, ha csak azt szeretné, hogy pl. például egy DNS- és DHCP-kiszolgáló.)

Mit kell tenni?

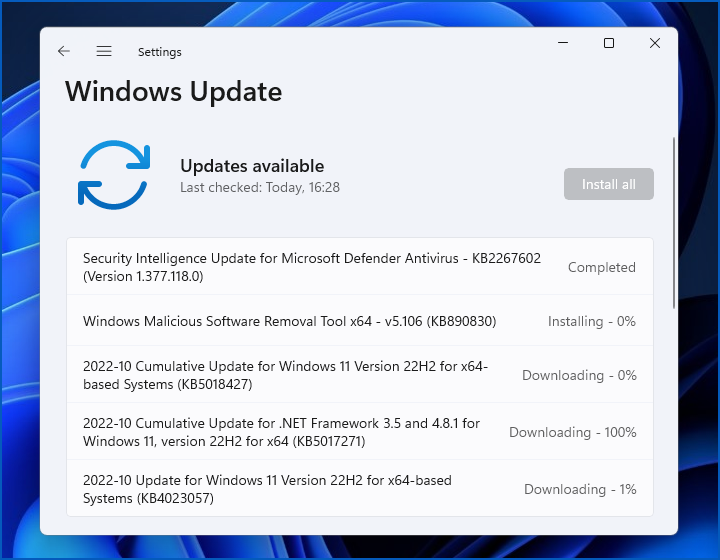

Amint azt a mi részletes elemzés a Sophos News-on akár be is léphet beállítások > windows Update és megtudja, mi vár rád, vagy felkeresheti a Microsoft online oldalát Frissítési útmutató és lekérheti az egyes frissítési csomagokat a Katalógus frissítése.

Tudod mit fogunk mondani/

Mert mindig ez a mi utunk.

Azaz: „Ne késlekedj/

Egyszerűen tedd meg még ma.”

- 0 nap

- blockchain

- coingenius

- cryptocurrency pénztárcák

- titkosítás

- kiberbiztonság

- kiberbűnözők

- Kiberbiztonság

- belbiztonsági osztály

- digitális pénztárcák

- Exploit

- tűzfal

- Kaspersky

- malware

- McAfee

- microsoft

- Meztelen biztonság

- NexBLOC

- folt kedd

- Plató

- plato ai

- Platón adatintelligencia

- Platón játék

- PlatoData

- platogaming

- VPN

- sebezhetőség

- A honlap biztonsága

- ablakok

- zephyrnet