Andreas Freund, az EEA Mainnet érdekcsoport tagjának véleménye

A blokkláncoknál ritkán beszélnek olyan problémát, amely független a kriptográfiai piacok hullámvölgyeitől, és akadályozhatja a blokklánc hosszabb távú átvételét a közvetlen fogyasztói és egyes B2B felhasználási eseteken kívül: A blokklánc kriptográfiai algoritmusok nem kompatibilisek a NIST-vel, ami fő tényező a FISMA (szövetségi információbiztonság-kezelési törvény) teljesítésében! A NIST/FISMA-megfelelés vagy annak az Egyesült Államokon kívüli megfelelője nagy dolog, amikor a vállalatok kormányokkal vagy olyan vállalkozásokkal foglalkoznak, amelyek rendszeresen foglalkoznak kormányokkal.

A blokkláncok általában miért nem NIST-kompatibilisek? Nos, a fő ok az, hogy a blokkláncok a 2008-as nagy recesszió nyomán kormány által működtetett és jóváhagyott dolgok iránti mély bizalmatlanságból születtek; beleértve a kormány által jóváhagyott kriptográfiai algoritmusokat is. Mindenesetre a ma széles körben elfogadott SHA-3 kivonatoló algoritmust csak 2015-ben véglegesítették, miután az olyan blokkláncok, mint az Ethereum, már döntöttek a kivonatolási algoritmusokról. Ezért a legtöbb blokklánc, például az Ethereum olyan algoritmusokat használ, amelyek nem csak a NIST által jóváhagyottak, de a NIST nem is javasolja a használatát. Megjegyzés: vannak NIST-kompatibilis blokkláncok, például a Simba-Chain vagy a Fabric, amelyek az IBM LinuxONE rendszerén működnek. Ezek azonban magas költségekkel járnak, és a gyártás során nehezen kezelhetők[1] ahogy a vállalkozások megtudták, miután több tízmillió dollárt költöttek tanácsadói és megvalósítási díjakra. A költségproblémát súlyosbítja, hogy gyakran nem hozzák meg a várt üzleti eredményeket, mert a kiválasztott használati esetek kezdetben nem voltak megfelelőek a blokkláncokhoz! Az alábbi vita fő következtetése az, hogy minden új vállalati blokklánc-megközelítésnek nemcsak a NIST-megfelelőséggel kell foglalkoznia, hanem a költségekkel és a menedzsment komplexitásával is hatékonyan kell új üzleti szponzorokat vonzani.

Ez azt jelenti, hogy minden reménytelen a Blockchain számára egy vállalatnál, amikor a NIST megfelelősége, a költségek és a menedzsment bonyolultsága aggodalomra ad okot?

Szerencsére a válasz nem, nem reménytelen. Nem triviális, de nem is reménytelen.

Annak megértéséhez, hogy ez mit jelent, nézzük meg, milyen jellemzői vannak a Blockchain-alapú alkalmazásoknak tud van:

- Adatintegritás: Ha csak erre van szükséged, akkor ne használj Blockchaint. Vannak olcsóbb alternatívák.

- Bizonyítható időbélyegzés: Sokkal érdekesebb és hasznosabb az ellenőrzési nyomvonalak esetében, pl. az ellátási láncokon keresztül.

- Nincs egyetlen kudarcpont: Ha 100%-os rendelkezésre állásra van szüksége, alacsony áron.

- Cenzúra ellenállás: Hozzáférés azokhoz az adatokhoz, amelyeket például olyan harmadik feleknek kell auditálniuk, amelyeket nem feltétlenül azonosítottak az adatok létrehozása során, vagy amelyek (alapvetően) visszafordíthatatlan tranzakciókat hajtanak végre harmadik féltől függetlenül.

- Dupla költés elleni védelem: Csak akkor releváns, ha digitális eszközökkel foglalkozik egy blokkláncon. Más szóval, igazán szereted a DeFi-t.

- Blockchain biztonsági garanciák öröklése: Ez nagyon érdekes, ha az alkalmazás méretezhetőségére, ugyanakkor magas biztonságra van szüksége. Kicsit rátérünk erre.

Vegye figyelembe, hogy a fentiek egyike sem beszél az adatvédelemről, amely a vállalati alkalmazási követelmények egyik felbecsülhetetlen értékű gyöngyszeme. De ne aggódjon, elérheti az adatvédelmet anélkül, hogy az üzleti szempontból érzékeny adatokat mindenhol a szabadban elhelyezné. Kicsit rátérünk erre is.

Mielőtt elébe mennénk, álljunk meg itt, és beszéljük meg, hogyan kapcsolódnak ezek a jellemzők a NIST megfelelőséghez. Első pillantásra nem annyira, de menjünk végig minden jellemzőn, és beszéljük meg egy kicsit részletesebben a következményeit. Először is érdemes megemlíteni, hogy az ATO (Authority-To-Operate) engedélyek beszerzése egy kormánytól, például az Egyesült Államok kormányától[2], megengedett a nem NIST-kompatibilis kriptográfiai algoritmusok használata, vagy olyan algoritmusok, amelyekről a NIST nem alkotott véleményt, mindaddig, amíg ezek az algoritmusok nem alapvetőek az alkalmazás biztonsága és adatainak védelme szempontjából. Például bizonyítania kell, hogy a szerződést egy adott napon teljesítették, és azóta nem módosították. Blockchain használatával kriptográfiai ujjlenyomatot kell létrehozni a szerződés (NIST által jóváhagyott) kriptográfiai kivonatával, majd ezt a hash-t egy (nyilvános) blokklánchoz rögzíteni, amely a blokkba való bekerülést követően egy bizonyítható időbélyeget biztosít a blokkszám, blokk hash és időbélyeg. Ha a Blockchaint átszerveznék, például egy 51%-os támadással, továbbra is lehetséges lenne a tranzakciót a szerződés hashével és annak blokkjával átvenni, és mindkettőt egy másik (nyilvános) blokkláncba foglalni. Ezért az eredeti (nyilvános) Blockchain biztonsága nem alapvető a használati eset szempontjából.

Ezt szem előtt tartva nézzük meg újra az egyes jellemzőket, és a Blockchain technológiát használó alkalmazások NIST-megfelelőségére gyakorolt hatására összpontosítunk:

- Adatintegritás: Ez egyszerű, mivel mindig rendelkezhet egy másolattal a releváns adatokról, amelyeket például egy kriptográfiai kivonattal rögzített a Blockchain-en az adatintegritás védelmének egy másik formájával, például egy manipulálásra utaló W3C ellenőrizhető hitelesítő adatokkal a NIST által jóváhagyott kriptográfiai aláírási algoritmussal. .

- Bizonyítható időbélyegzés: Kicsit nehezebb, de kivitelezhető. Ha a használt lánc kompromittálódott, akkor is megragadhatja a blokkot a megfelelő tranzakcióval, amely például egy dokumentum NIST-kompatibilis kriptográfiai kivonatát és annak időbélyegét tartalmazza, és a teljes blokkot a tranzakcióval rögzítheti egy másik NIST-kompatibilis kriptográfiai hash-en keresztül egy másik blokkláncon; nem történt valódi kár.

- Nincs egyetlen kudarcpont: Rendben, ez egy kicsit trükkös, mivel a NIST nem alkotott ajánlásokat a konszenzusos algoritmusokra. Ez azt jelenti, hogy amíg a konszenzusos modellnek szilárd tudományos alapja van, pl. a biztonság matematikai bizonyítéka, addig sikeresen lehet érvelni mellette, és a nem NIST-kompatibilis vödörbe helyezzük.

- Cenzúra ellenállás: Ez egyszerűnek hangzik, de mivel ez azt jelenti, hogy az adatok (majdnem) minden résztvevő számára könnyen láthatóak lesznek, nagy gondot kell fordítani a megfelelő homályosítási módszerek használatára a blokkláncra helyezett adatoknál, hogy sikeresen érveljünk az adatvédelem fenntartása mellett. . Szóval ez egy kicsit trükkös, de leküzdhető. Tarts ki erősen, jöjjön fel.

- Dupla költés elleni védelem: Ez most nagyon nehéz, mert egyesíti az előző pontokat a determinisztikus tranzakció-végrehajtással, a tranzakció érvényesítésével és a blokkképzéssel, amelyek mind bonyolultan a használt kriptográfiai algoritmusokra támaszkodnak. Anélkül, hogy belemennénk a részletekbe, ha a Blockchain-alapú alkalmazás kulcsfontosságú funkciójaként a dupla költés elleni védelemre van szüksége, akkor nincs szerencséje a NIST-megfelelőség tekintetében… ha digitális eszköze a Blockchain-en született! Egy pillanat múlva visszatérünk erre a pontra is.

- Blockchain biztonsági garanciák öröklése: Ez egyértelműnek tűnik. Ha az Ön biztonsága kritikusan a mögöttes Blockchain biztonságára támaszkodik, a Blockchain pedig nem NIST-kompatibilis algoritmusokra támaszkodik; történet vége. Megint nem olyan gyorsan. A kérdés az, hogy minek a biztonsági garanciája? Ha a Blockchain-en született digitális eszközökre vonatkozik, akkor a válasz ugyanaz, mint a Double-Spend védelem esetében. De ha a digitális eszközöket először a Blockchainből hozzák létre, és csak azután replikálják a Blockchainre, akkor a digitális eszköz biztonsága már nincs alapvetően a mögöttes blokklánchoz kötve, és ugyanaz az érvünk, mint a bizonyítható időbélyegzés mellett. hogy kirángassuk magunkat a NIST rejtélyéből!

A fenti hatásvizsgálat most ellenőrzőlistaként szolgálhat egy Blockchain-alkalmazás NIST-megfelelőségi igényeihez, tekintettel az adott alkalmazás speciális használati esetére vonatkozó követelményekre.

Mielőtt továbblépnénk, és egy nem NIST-kompatibilis Blockchain-alapú alkalmazáshoz alkalmazástervrajzot adnánk, beszéljünk az adatvédelemről. Tekintettel a fenti kritériumokra és a meglévő adatvédelmi szabályozásokra, még a titkosított adatok blokkláncra helyezése is buta ötletnek minősül, még NIST-kompatibilis titkosítási algoritmusok használata esetén is. Tehát mi az alternatíva?

Válasz: Zero-Knowledge Proofs (ZKP-k)

A ZKP-k a mögöttes érzékeny adatok felfedése nélkül nyilatkoznak, pl. az ACME vállalat számlaegyenlege meghaladja a 100,000 XNUMX USD-t, vagy ezt a kedvezménykódot megfelelően alkalmazták erre a megrendelésre.

Sokféle hasznos ZKP létezik – Merkle Proof, Pedersen Commitments, Bulletproof, ZK-SNARK, ZK-STARK és így tovább. A kulcs az, hogy a ZKP-k használatakor vagy NIST-kompatibilis vagy nem NIST-kompatibilis kriptográfiai algoritmusokat használjon. Ellenkező esetben hajrá! A ZKP-k nagyszerű eszközt jelentenek a vállalkozások számára ahhoz, hogy megfeleljenek adatvédelmi követelményeiknek, mind a belső, mind a szabályozási követelményeknek.

Most ott tartunk, hogy értelmes javaslatot adjunk egy (nem) NIST-kompatibilis Blockchain alapú vállalati alkalmazás elkészítéséhez – egy tervrajzot.

A tényleges telepítési és üzemeltetési költségek nem nyilvánosak, de a szerzők ismeretei alapján nyolc és szép számjegy között mozognak USD-ben, a működési költségek jellemzően 15-25%-os tartományban vannak – lásd még néhány hivatkozást itt és a itt. Ezek a költségtartományok jellemzőek a nagyméretű vállalati rendszermegvalósításokra és -műveletekre, például az ERP-rendszerekre.

A FISMA törvényből és az OMB A-130 körleveléből eredően az ügynökségek felelőssége annak biztosítása, hogy az információs rendszernek olyan tevékenységek végrehajtására való felhasználásának kockázatát meghatározzák és elfogadják, mint a szövetségi adatokhoz való hozzáférés, továbbítás, tárolás és feldolgozás, Az ATO engedélyt kapott az ilyen rendszerekre.

Amint az ábrán látható, egy hagyományos vállalati szoftverrel kezdjük a legfelül – először az alkalmazási réteget, majd az alkalmazás absztrakciós réteget, majd a köztes szoftverréteget – minden szükséges megfelelőséggel, pl. NIST megfelelőséggel. A halom alján egy nyilvános Blockchain található, mert ezzel elkerülhető, hogy a vállalkozások összetett konzorciumokat építsenek, sok pénzt költsenek, és lehetővé teszi számukra, hogy sokkal gyorsabban haladjanak az új termékek fejlesztésével. A köztes szoftver és a nyilvános Blockchain réteg között található a „varázslatos” feldolgozási réteg, amely a magánéletre és a sebességre összpontosít. Mivel a verem a magánélet védelmét megőrző ZKP-kat fog használni, és nem elsősorban a nyilvános Blockchain-en létrehozott digitális eszközöket, a nyilvános blokkláncok használatával kapcsolatos korábbi aggodalmak hirtelen eltűntek. Ahogy az ábra bal oldalán lévő fel és le nyilak jelzik, a verembiztonság növekszik, ahogy a felső rétegtől az alsó, a nyilvános blokklánc felé haladunk. Pontosan az ellenkezője történik a másik három fő jellemzővel – adatvédelem, sebesség és kontroll; az alsó rétegtől a felső rétegig nőnek, ahol egyetlen vállalat teljes mértékben felügyeli az összes adatot, és így biztosíthatja a magánélet védelmét, miközben a nagy sebességet/skálázhatóságot még a legérzékenyebb adatok esetében is megőrzi. Ez azonban nem jelenti azt, hogy az adatvédelem, a sebesség és az irányítás alacsony a verem alja felé, csak azt jelenti, hogy magasabb a verem felső rétegeiben, mint az alján.

Mi a helyzet ezzel a „varázslatos” feldolgozó réteggel/hálózattal?

Íme, mire képes ez a réteg a meglévő technológia segítségével, hogy megfeleljen a vállalati követelményeknek:

- Adatvédelem

- Zero-Knowledge Tranzakciók igazolásai

- Erős titkosítás (ha szükséges)

- A legújabb kriptográfiai technikák, pl. kvantumbiztonsági algoritmusok

- Biztonság

- Megörökli a biztonsági garanciákat a nyilvános blokklánctól, ha a megfelelő ZKP-kat használja, amelyek a Blockchainhez vannak rögzítve

- A digitális eszközök adatai közvetlenül elérhetők a nyilvános blokkláncon található ZKP-kon keresztül, és szükség esetén felhasználhatók

- ellenőrizhetőség

- Bárki ellenőrizheti a bizonyítékokat a nyilvános blokkláncon

- Az igazolások rekurzív módon ellenőrizhetik az összes eszköztranzakciót és a teljes eszköztranzakció-előzményt

- Semmit sem véglegesítenek, amíg a bizonyítékokat nem ellenőrizték a nyilvános blokkláncon

- Sebesség

- A tranzakciók párhuzamosítása

- Tranzakciók összegzése (rekurzív) igazolásokkal

- Kevesebb tranzakciónkénti költség

Összefoglalva, a „varázslatos” feldolgozó réteg rendelkezik

- ugyanazok a biztonsági garanciák, mint a nyilvános Blockchain,

- 100-1000x nagyobb skálázhatóság,

- az adatok garantált elérhetősége,

- a magánélet mindenkor megőrizve,

- sokkal alacsonyabb tranzakciós díjak,

- az összes bizonyíték ellenőrizhetősége bárki által a nyilvános blokkláncon

- lehetővé teszi a KYC-t és az AML-t

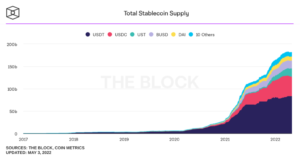

Ez túl jól hangzik ahhoz, hogy igaz legyen. Létezik már ilyen technológia? A válasz igen, és olyan cégek, mint a Starkware, az Aztec, a zkSync és mások, azon dolgoznak, hogy ZK-Rollup „Layer 2” technológiáikat teljesen vállalati használatra készek legyenek. Mindezen erőfeszítések középpontjában a nyilvános Ethereum áll, mivel ez kínálja a legmagasabb biztonsági garanciákat (bányászok/ellenőrzők száma és teljes értékzárolt (TVL)), a végrehajtási rétegébe beépített szükséges kriptográfiai támogatással kombinálva.

Természetesen nem ez az egyetlen lehetséges megközelítés a Blockchain-alapú alkalmazások számára a kormányzati ATO megszerzéséhez. Ez azonban egy meglehetősen egyszerű és mára jól érthető megközelítés.

Tehát mi itt a net-net?

Vállalkozások most

- A keret felmérni a használati esetek igényeit a blokklánc jellemzőivel szemben, és hogyan lehet ezeket az igényeket kielégíteni a Blockchain-alapú vállalati alkalmazások által, amelyek kormányzati ATO-t szerezhetnek.

- A tervrajz blokklánc-alapú vállalati alkalmazásokat úgy építeni, hogy azok kormányzati ATO-t szerezzenek, miközben a fenti ábrán látható módon további előnyöket is biztosítanak:

- Magasabb bizalom nyilvános blokkláncokon keresztül, a nyilvános ellenőrizhetőség és a titkosítás által kikényszerített adatvédelem

- Alacsonyabb költség az egyszerűbb auditálhatóság (a ZKP-k ellenőrzése gyors és olcsó) és a finom tranzakciókötegelés (összegzés) révén a Layer 2 alkalmazásban

- Gyorsabb feldolgozás a számítások párhuzamosítása, több tranzakció összegzése révén és kisebb Blockchain-lábnyom, mivel a nyilvános blokkláncok állítólag lassúak a nagyobb biztonság érdekében

- Több rugalmasság és választási lehetőség azáltal, hogy hagyományos eszközökkel támasztják alá a kriptoeszközöket a blokkláncon, egyszerűbb integrációt a 2. réteg és egy nyilvános blokklánc között, valamint a 2. rétegbeli eszközök egyszerű kiterjesztését, például a meglévő DeFi ökoszisztémákba.

Befejezésül fontos megjegyezni, hogy az Egyesült Államok kormányának példájában egy információs rendszer ATO-jának megszerzése nem csak kriptográfiai műtermékekre és kriptomodulokra korlátozódik. Ezek a biztonsági ellenőrzések fontos részét képezik, amelyeket az ATO megszerzéséhez szükséges kockázatkezelési folyamat során azonosítanak, amint azt a NIST SP 800-37 Rev 2 és a NIST FIPS-199 részletesen felsorolja és kifejti. A folyamat olyan elemeket is tartalmaz, mint a felhasználói hitelesítés/engedélyezés különböző használati forgatókönyvek szerint, a rendszer- és folyamatmódosítások vezérlése, a katasztrófa utáni helyreállítás és az üzletmenet folytonossága.

A Blockchain alkalmazások ATO/NIST megfelelősége releváns az Ön vállalkozása szempontjából? Az EEA ATO munkacsoportja szeretné az Ön hozzájárulását. Kérlek keress fel .

Kövess minket Twitter, LinkedIn és a Facebook hogy naprakészek legyenek az EGT-vel kapcsolatos mindenről.

- Bitcoin

- blockchain

- blokklánc megfelelőség

- blockchain konferencia

- Blog

- coinbase

- coingenius

- megegyezés

- kriptokonferencia

- kriptikus bányászat

- cryptocurrency

- decentralizált

- Defi

- Digitális eszközök

- Enterprise Ethereum Alliance

- Ethereum

- gépi tanulás

- nem helyettesíthető token

- Plató

- plato ai

- Platón adatintelligencia

- Platoblockchain

- PlatoData

- platogaming

- Poligon

- a tét igazolása

- W3

- zephyrnet