Colonial Pipeline Ransomware Recovery

7. június 2021-én az Egyesült Államok Igazságügyi Minisztériuma bejelentés hogy lefoglaltak 63.69 BTC-t abból a 75 BTC váltságdíjból, amelyet Colonial Pipeline fizetett a DarkSide-nak. Ez a váltságdíj visszaszerzése az első, amelyet a nemrégiben létrehozott DOJ Ransomware és Digital Extortion Task Force végez.

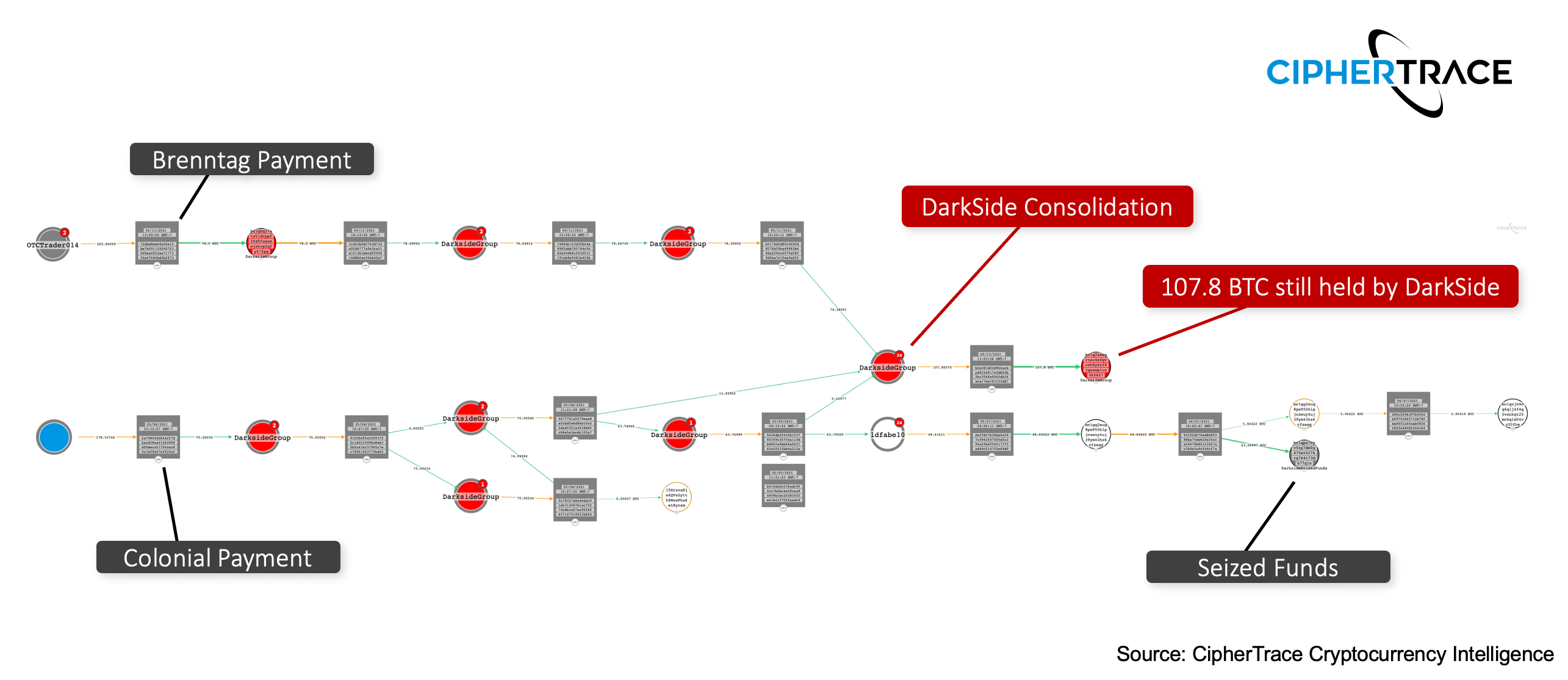

Míg az FBI körülbelül 85%-át tudta visszaszerezni bitcoin A Bitcoin egy digitális valuta (más néven kriptovaluta)… Több a DarkSide-nak fizetett, ez csak nagyjából a felét teszi ki az eredetileg kifizetett USD-egyenértéknek, mivel a váltságdíj kifizetése óta esett a bitcoin ára. A fennmaradó 11.3 BTC egy másik DarkSide vagy DarkSide leányvállalat által ellenőrzött címen maradt, az alábbi ábrán látható. A pénzeszközök áramlásának elemzése és a DarkSide Ransomware-as-a-Service (RaaS) modellként való működése alapján a lefoglalt pénzeszközök a DarkSide üzemeltetőinél maradhattak, míg a lefoglalt pénzeszközök a feltörést végrehajtó RaaS-leányvállalatok birtokában voltak. . Bevett gyakorlat, hogy a zsarolóvírus-üzemeltetők 15-30%-kal csökkentik a váltságdíjat, a RaaS leányvállalataira (a támadást végrehajtókra) hagyva a maradékot.

A Bitcoin egy digitális valuta (más néven kriptovaluta)… Több a DarkSide-nak fizetett, ez csak nagyjából a felét teszi ki az eredetileg kifizetett USD-egyenértéknek, mivel a váltságdíj kifizetése óta esett a bitcoin ára. A fennmaradó 11.3 BTC egy másik DarkSide vagy DarkSide leányvállalat által ellenőrzött címen maradt, az alábbi ábrán látható. A pénzeszközök áramlásának elemzése és a DarkSide Ransomware-as-a-Service (RaaS) modellként való működése alapján a lefoglalt pénzeszközök a DarkSide üzemeltetőinél maradhattak, míg a lefoglalt pénzeszközök a feltörést végrehajtó RaaS-leányvállalatok birtokában voltak. . Bevett gyakorlat, hogy a zsarolóvírus-üzemeltetők 15-30%-kal csökkentik a váltságdíjat, a RaaS leányvállalataira (a támadást végrehajtókra) hagyva a maradékot.

A Darkside üzemeltetői a Colonial Pipeline alap fennmaradó részét számos más váltságdíj kifizetésével konszolidálták, beleértve a Brenntag globális vegyianyag-elosztó vállalatot, amelyet néhány nappal korábban megtámadtak. A DarkSide alapok 107.8 BTC-ből álló konszolidációját a DOJ még nem foglalta le, és május 13-a óta szunnyad.

Szerint DarkSide lefoglalási parancs, az FBI San Francisco Field Division Cyber Crimes Squadja blokklánc-elemzést használt a Colonial Pipeline váltságdíjfizetési alapok áramlásának meghatározására. Ebben a parancsban az FBI azt is bejelentette, hogy birtokukban van a 63.7 BTC-hez kapcsolódó kriptovaluta cím privát kulcsa, amely közvetlenül visszavezethető a Colonial Pipeline váltságdíj kifizetéséhez. Ezeket a privát kulcsokat valószínűleg a DarkSide szerverek közelmúltbeli, május 13-án történt lefoglalásának eredményeként szerezték meg. a leányvállalatoknak küldött üzenetek jelentették a DarkSide RaaS művelet.

A lefoglalása cryptocurrency A kriptovaluta (vagy kriptovaluta) egy digitális eszköz, amely… Több a pénztárcához való közvetlen, fizikai hozzáférés nem gyakori. A titkosítás lefoglalásához a bűnüldöző szerveknek hozzáféréssel kell rendelkezniük a privát kulcshoz, vagy hozzá kell férniük egy olyan személyhez, aki hozzáférhet a magánkulcshoz. Ez az oka annak, hogy a legtöbb kriptokódot vagy cserén keresztül foglalják le, mivel a tőzsdék a magánkulcsokat tartják, vagy egy olyan személy letartóztatását követően, akinek pénztárcája van rajtuk vagy holmija között.

A kriptovaluta (vagy kriptovaluta) egy digitális eszköz, amely… Több a pénztárcához való közvetlen, fizikai hozzáférés nem gyakori. A titkosítás lefoglalásához a bűnüldöző szerveknek hozzáféréssel kell rendelkezniük a privát kulcshoz, vagy hozzá kell férniük egy olyan személyhez, aki hozzáférhet a magánkulcshoz. Ez az oka annak, hogy a legtöbb kriptokódot vagy cserén keresztül foglalják le, mivel a tőzsdék a magánkulcsokat tartják, vagy egy olyan személy letartóztatását követően, akinek pénztárcája van rajtuk vagy holmija között.

Colonial Pipeline Ransomware Attack

7. május 2021-én az oroszországi székhelyű kiberbűnözés elleni csoport, a DarkSide megtámadta a Colonial Pipeline-t, amely az Egyesült Államok kritikus infrastrukturális szektorának részét képezi. A zsarolóvírus részeként a DarkSide szereplői titkosították a hálózaton lévő eszközöket, és titkosítatlan fájlokat loptak el, és azzal fenyegetőztek, hogy nyilvánosságra hozzák őket, ha a cég nem fizet. Alapján blockchain A blokklánc – a bitcoin és más c… Több elemzése alapján másnap a Colonial Pipeline kifizette a 75 BTC váltságdíjat, ami akkoriban több mint 4.2 millió dollár volt. A támadást követően a Fehér Ház végrehajtói rendeletet adott ki az Egyesült Államok kiberbiztonságának javításáról „a tartós és egyre kifinomultabb rosszindulatú kiberkampányok ellen, amelyek veszélyeztetik a közszférát, a magánszektort és végső soron az amerikai nép biztonságát és magánéletét”.

A blokklánc – a bitcoin és más c… Több elemzése alapján másnap a Colonial Pipeline kifizette a 75 BTC váltságdíjat, ami akkoriban több mint 4.2 millió dollár volt. A támadást követően a Fehér Ház végrehajtói rendeletet adott ki az Egyesült Államok kiberbiztonságának javításáról „a tartós és egyre kifinomultabb rosszindulatú kiberkampányok ellen, amelyek veszélyeztetik a közszférát, a magánszektort és végső soron az amerikai nép biztonságát és magánéletét”.

Brenntag Ransomware Attack

Négy nappal a Colonial Pipeline támadás után a Brenntag globális vegyianyag-elosztó vállalat ransomware támadást szenvedett, amely az észak-amerikai részlegüket célozta. Május 11-én a cég 78.5 BTC-t fizetett ki a ransomware üzemeltetőinek, ami akkoriban nagyjából 4.4 millió dollár volt. A Colonial Pipeline támadáshoz hasonlóan ennek a támadásnak a részeként a DarkSide szereplői titkosították a hálózaton lévő eszközöket, és titkosítatlan fájlokat loptak el. A Colonial Pipeline-nal ellentétben azonban a Brenntag-alapokat még nem sikerült visszaszerezni.

Mi az a Ransomware-as-a-Service?

A DarkSide egy Ransomware-as-a-Service (RaaS) művelet. A RaaS működési modelljeiben a rosszindulatú programok fejlesztői harmadik felek leányvállalataival vagy hackerekkel lépnek kapcsolatba, akik felelősek a hálózathoz való hozzáférésért, az eszközök titkosításáért és a váltságdíj kifizetésének megbeszéléséért az áldozattal. Ennek a viszonylag új modellnek köszönhetően a ransomware-t most már könnyen használhatják azok a rossz szereplők, akiknek nincs technikai képességük a rosszindulatú program létrehozására, de több mint hajlandóak és képesek beszivárogni egy célpontba.

A váltságdíj kifizetése ezután megoszlik a leányvállalat és az üzemeltető (fejlesztő) között. Ez a megosztottság a ransomware-üzemeltetők és a fertőzést okozó leányvállalat között gyakran árulkodó jele a Ransomware-as-a-Service modelleknek. A legtöbb RaaS modellben ez a megosztás 15-30% között van az üzemeltető és 70-85% között a leányvállalat számára.

A Ransomware elleni küzdelem – mi a következő lépés?

A ransomware-as-a-service műveletek, például a NetWalker és a Darkside gyors növekedése jövedelmező üzletté vált a fenyegetés szereplői számára. A kritikus infrastruktúra elleni közelmúltbeli támadások azt bizonyítják, hogy a zsarolóprogramok nem csak az egyéneket érintik. Éppen ezért június 3-án az Igazságügyi Minisztérium Memorandumot adott ki az összes szövetségi ügyész számára Az ügyészeknek ugyanúgy jelenteniük kell a ransomware incidenseket, mint ahogy mi jelentjük a nemzetbiztonságunkra vonatkozó kritikus veszélyeket. A zsarolóvírusok megfelelő leküzdése érdekében az információmegosztás kulcsfontosságú. Június közepén a RaaS üzemeltetője, a REvil bejelentette, hogy frissítette szellemiségét és várható viselkedését, hogy figyelembe vegyék a zsarolóvírus-áldozatok kiválasztásánál, például az iskolákat és a kórházakat a támadások korlátozásának korlátozása érdekében. Ez a frissített módszer valószínűleg a REvil-profil csökkentésére tett erőfeszítést, hogy ne váljon az US DOJ kiemelt célpontjává.

A Blockchain analytics kritikus kriptovaluta intelligenciát biztosít a ransomware szereplők nyomon követéséhez. A kriptovaluta hírszerző cégek csak a Ransomware Task Force-hoz hasonló csoportokon keresztül tudnak fellépni ezekkel a transznacionális fenyegetésekkel szemben. Döntő fontosságú, hogy ne csak nyomon kövessük a zsarolóvírus-bevételeket, hogy megtalálják és megállítsák az üzemeltetőket, hanem a rendszerek megszilárdítása és a közvélemény felvilágosítása is arról, hogyan történnek ezek a kompromisszumok a zavarok megfelelő mérséklése érdekében. Az incidensekre reagáló cégek hatalmas adatbázissal rendelkeznek ügyfeleik váltságdíjfizetéseiről; ezen alapok azonosítása és nyomon követése segíthet a ransomware csoport teljes profiljának kialakításában.

Mivel a zsarolóprogramok szereplői nyilvános blokkláncokat használnak a fizetések fogadására, az összes tranzakció megtekinthető a láncon, így a bűnüldöző szervek (vagy bárki) nyomon követhetik a pénzáramlást. Egy blokklánc-elemző eszköz, például a CipherTrace Inspector használata még további intelligenciát biztosít a nyomkövetéshez és a nyomozáshoz, például annak azonosításához, hogy mikor helyezték el a pénzeszközöket egy tőzsdén. Amint a pénzeszközök eljutnak egy központosított tőzsdére, a bűnüldöző szervek leállíthatják a pénzmozgást azáltal, hogy kérik a tőzsdétől a számla befagyasztását, és ha a felhasználóknak KYC-eljáráson kellett keresztülmenniük, lehetséges lenne azonosítani a cím mögött álló személyt.

- 11

- 7

- hozzáférés

- Fiók

- További

- Partner

- Minden termék

- Minden tranzakció

- Amerika

- Amerikai

- elemzés

- analitika

- bejelentés

- körül

- letartóztat

- vagyontárgy

- Bitcoin

- blockchain

- BTC

- Épület

- üzleti

- Kampányok

- okozott

- kémiai

- CipherTrace

- Közös

- vállalat

- konszolidáció

- Crimes

- crypto

- cryptocurrency

- Valuta

- cyber

- a számítógépes bűnözés

- Kiberbiztonság

- adatbázisok

- nap

- Igazságügyi Minisztérium

- Fejlesztő

- fejlesztők

- Eszközök

- digitális

- Digitális eszköz

- digitális pénznem

- Zavar

- DOJ

- étosz

- csere

- Feltételek

- végrehajtó

- végrehajtási utasítás

- zsarolás

- FBI

- Szövetségi

- vezetéknév

- áramlási

- Francisco

- Fagy

- Tele

- alapok

- Globális

- Csoport

- Növekedés

- csapkod

- hackerek

- tart

- kórházak

- Ház

- Hogyan

- HTTPS

- azonosítani

- Hatás

- Beleértve

- információ

- Infrastruktúra

- Intelligencia

- vizsgálat

- IT

- Igazság

- igazságügyi osztály

- Kulcs

- kulcsok

- KYC

- Törvény

- bűnüldözési

- malware

- millió

- modell

- nemzetbiztonság

- hálózat

- Északi

- Észak Amerika

- Művelet

- érdekében

- Más

- partner

- Fizet

- fizetés

- kifizetések

- birtoklás

- ár

- magánélet

- magán

- magánkulcs

- Saját kulcsok

- profil

- nyilvános

- Váltságdíj

- ransomware

- Ransomware támadás

- Meggyógyul

- felépülés

- jelentést

- válasz

- rEvil

- San

- San Francisco

- Iskolák

- biztonság

- Ragadd

- lefoglalt

- So

- osztott

- Államok

- stóla

- Systems

- cél

- munkacsoport

- Műszaki

- Technológia

- fenyegetés szereplői

- fenyegetések

- idő

- Csomagkövetés

- Tranzakciók

- Egyesült

- Egyesült Államok

- us

- USAdollár

- Felhasználók

- pénztárca

- Fehér Ház

- WHO

- érdemes