KETIKA MALWARE BERASAL DARI DALAM

Tidak ada pemutar audio di bawah? Mendengarkan langsung di Soundcloud.

Dengan Doug Aamoth dan Paul Ducklin. Musik intro dan outro oleh Edith Mudge.

Anda dapat mendengarkan kami di SoundCloud, Podcast Apple, Google Podcast, Spotify, Mesin penjahit dan di mana pun podcast bagus ditemukan. Atau jatuhkan saja URL umpan RSS kami ke dalam podcatcher favorit Anda.

BACA TRANSKRIPNYA

ANJING. Peretasan Wi-Fi, Hari Pencadangan Dunia, dan kesalahan rantai pasokan.

Semua itu, dan banyak lagi, di podcast Naked Security.

[MODEM MUSIK]

Selamat datang di podcast, semuanya.

Saya Doug Aamoth dan dia adalah Paul Ducklin.

Paulus, bagaimana kabarmu?

BEBEK. Menantikan perjalanan bulan purnama malam ini, Doug!

ANJING. Kami ingin memulai pertunjukan kami dengan Minggu ini dalam Sejarah Teknologi, dan kami memiliki banyak topik untuk dipilih.

Kami akan memutar roda.

Topik hari ini meliputi: pesawat ruang angkasa pertama yang mengorbit bulan, 1966; telepon seluler pertama, 1973; Microsoft didirikan, 1975; kelahiran Netscape, 1994; SATAN (pemindai jaringan, bukan orangnya), 1995… Saya pikir orang itu datang sebelum itu.

Dan Windows 3.1, dirilis pada tahun 1992.

Saya akan memutar roda di sini, Paul…

[FX: RODA KEBERUNTUNGAN BERPUTAR]

BEBEK. Ayo, bulan – ayolah, bulan…

.. ayolah, benda yang mengorbit bulan!

[FX: RODA LAMBAT DAN BERHENTI]

ANJING. Kami punya SETAN.

[FX: LEDAKAN TANDUK]

Baiklah…

BEBEK. Korek, eh?

“Pembawa cahaya”, ironisnya.

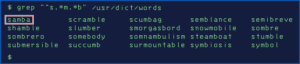

ANJING. [TERTAWA] Minggu ini, pada 05 April 1995, dunia diperkenalkan dengan SATAN: Alat Administrator Keamanan untuk Menganalisis Jaringan, yang merupakan alat gratis untuk memindai jaringan yang berpotensi rentan.

Itu tidak kontroversial, tentu saja.

Banyak yang menunjukkan bahwa menyediakan alat semacam itu untuk masyarakat umum dapat menyebabkan perilaku yang tidak diinginkan.

Dan, Paul, saya berharap Anda dapat mengontekstualisasikan seberapa jauh kita telah melangkah sejak awal alat pemindaian seperti ini…

BEBEK. Yah, kurasa mereka masih kontroversial dalam banyak hal, Doug, bukan?

Jika Anda memikirkan alat yang digunakan orang saat ini, hal-hal seperti NMap (pemeta jaringan), tempat Anda menjelajahi jaringan dan mencoba mencari tahu…

…server apa yang ada?

Port apa yang mereka dengarkan?

Mungkin bahkan memasukkan jarum rajut dan berkata, “Hal apa yang mereka lakukan di pelabuhan itu? Apakah ini benar-benar port web, atau apakah mereka diam-diam menggunakannya untuk menyalurkan lalu lintas jenis lain?”

Dan sebagainya.

Saya pikir kita baru saja menyadari bahwa sebagian besar alat keamanan memiliki sisi baik dan sisi gelap, dan ini lebih tentang bagaimana dan kapan Anda menggunakannya dan apakah Anda memiliki otoritas – moral, hukum, dan teknis – untuk melakukannya, atau tidak.

ANJING. Baiklah, sangat bagus.

Mari kita bicara tentang masalah rantai pasokan yang besar ini.

Saya ragu untuk mengatakan, "Hari lain, masalah rantai pasokan lainnya", tetapi rasanya kita sering membicarakan masalah rantai pasokan.

Kali ini perusahaan telepon 3CX.

Jadi apa yang terjadi di sini?

Kesalahan rantai pasokan membahayakan pengguna aplikasi telepon 3CX

BEBEK. Yah, saya pikir Anda benar, Doug.

Ini adalah semacam cerita "ini dia lagi".

Malware awal tampaknya telah dibuat, atau ditandatangani, atau diberi persetujuan, dari perusahaan 3CX itu sendiri.

Dengan kata lain, itu bukan hanya pertanyaan, "Hei, ini adalah aplikasi yang terlihat seperti real deal, tapi itu berasal dari beberapa situs yang benar-benar palsu, dari beberapa pemasok alternatif yang belum pernah Anda dengar."

Sepertinya para penjahat dapat menyusup, dengan cara tertentu, beberapa bagian dari repositori kode sumber yang digunakan 3CX – ternyata, bagian di mana mereka menyimpan kode untuk sesuatu yang disebut Electron, yang merupakan kerangka pemrograman besar yang sangat populer .

Ini digunakan oleh produk seperti Zoom dan Visual Studio Code… jika Anda pernah bertanya-tanya mengapa produk tersebut berukuran ratusan megabyte, itu karena banyak antarmuka pengguna, dan interaksi visual, dan hal-hal rendering web, dilakukan oleh lapisan bawah Elektron ini.

Jadi, biasanya itu hanya sesuatu yang Anda hisap, lalu Anda menambahkan kode hak milik Anda sendiri di atasnya.

Dan tampaknya simpanan tempat 3CX menyimpan Electron versi mereka telah diracuni.

Sekarang, saya menduga para penjahat berpikir, “Jika kita meracuni kode hak milik 3CX sendiri, hal-hal yang mereka kerjakan setiap hari, kemungkinan besar seseorang dalam tinjauan kode akan menyadarinya. Itu milik; mereka merasa memilikinya. Tetapi jika kita hanya memasukkan beberapa hal cerdik di lautan kode raksasa ini yang mereka hisap setiap saat dan sebagian besar percaya… mungkin kita akan lolos begitu saja.

Dan sepertinya itulah yang terjadi.

Tampaknya orang-orang yang terinfeksi mengunduh aplikasi telepon 3CX dan menginstalnya baru selama jendela yang terinfeksi, atau mereka memperbarui secara resmi dari versi sebelumnya, dan mereka mendapatkan malware tersebut.

Aplikasi utama memuat DLL, dan DLL itu, saya percaya, keluar ke GitHub, dan mengunduh apa yang tampak seperti file ikon yang tidak bersalah, tetapi ternyata tidak.

Itu sebenarnya adalah daftar server perintah-dan-kontrol, dan kemudian pergi ke salah satu server perintah-dan-kontrol itu, dan mengunduh malware *asli* yang ingin disebarkan oleh penjahat dan menyuntikkannya langsung ke memori.

Sehingga tidak pernah muncul sebagai file.

Sesuatu dari campuran alat yang berbeda mungkin telah digunakan; salah satu yang Anda bisa membaca tentang di news.sophos.com adalah infostealer.

Dengan kata lain, para juru masak mengincar informasi dari komputer Anda.

Perbarui 2: Pengguna 3CX di bawah serangan DLL-sideloading: Apa yang perlu Anda ketahui

ANJING. Baiklah, jadi lihat itu.

Seperti yang dikatakan Paulus, Keamanan Telanjang dan berita.sophos.com memiliki dua artikel berbeda dengan semua yang Anda butuhkan.

Baiklah, dari serangan rantai pasokan di mana orang jahat menyuntikkan semua kekotoran di awal…

... ke peretasan WiFi di mana mereka mencoba mengekstrak informasi pada akhirnya.

Mari kita bicara tentang cara mem-bypass enkripsi Wi-Fi, meski hanya sebentar.

Peneliti mengklaim mereka dapat mem-bypass enkripsi Wi-Fi (setidaknya sebentar)

BEBEK. Ya, ini adalah makalah menarik yang diterbitkan oleh sekelompok peneliti dari Belgia dan AS.

Saya yakin ini adalah pracetak makalah yang akan dipresentasikan di Konferensi USENIX 2023.

Mereka memang menemukan semacam nama yang funky… mereka menyebutnya Bingkai Bingkai, seperti yang disebut bingkai nirkabel atau paket nirkabel.

Tapi menurut saya subtitle, strapline, sedikit lebih bermakna, dan berbunyi: "Melewati enkripsi Wi-Fi dengan memanipulasi antrean transmisi."

Sederhananya, Doug, ini berkaitan dengan berapa banyak atau sebagian besar titik akses berperilaku untuk memberi Anda kualitas layanan yang lebih tinggi, jika Anda mau, ketika perangkat lunak atau perangkat keras klien Anda dimatikan untuk sementara waktu.

“Mengapa kita tidak menyimpan lalu lintas yang tersisa sehingga jika mereka muncul kembali, kita dapat dengan mulus membiarkan mereka melanjutkan di mana mereka tinggalkan, dan semua orang akan senang?”

Seperti yang Anda bayangkan, ada banyak hal yang salah saat Anda menyimpan barang untuk nanti…

…dan itulah yang ditemukan para peneliti ini.

ANJING. Oke, sepertinya ada dua cara berbeda untuk melakukan ini.

Satu hanya pemutusan grosir, dan satu di mana ia masuk ke mode tidur.

Jadi mari kita bicara tentang versi "sleep mode" terlebih dahulu.

BEBEK. Tampaknya jika kartu WiFi Anda memutuskan, "Hei, saya akan masuk ke mode hemat daya", itu dapat memberi tahu titik akses dalam bingkai khusus (sehingga nama serangannya Bingkai Bingkai)… “Hei, aku akan tidur sebentar. Jadi Anda memutuskan bagaimana Anda ingin menghadapi kenyataan bahwa saya mungkin akan bangun dan kembali online sebentar lagi.

Dan, seperti yang saya katakan, banyak titik akses akan mengantri lalu lintas yang tersisa.

Jelas, tidak akan ada permintaan baru yang memerlukan balasan jika komputer Anda dalam mode tidur.

Tetapi Anda mungkin sedang mengunduh halaman web, dan itu belum selesai, jadi bukankah bagus jika, ketika Anda keluar dari mode hemat daya, halaman web baru saja selesai mentransmisikan beberapa yang terakhir paket?

Lagi pula, mereka seharusnya dienkripsi (jika Anda mengaktifkan enkripsi Wi-Fi), tidak hanya di bawah kunci jaringan yang mengharuskan orang tersebut mengautentikasi ke jaringan terlebih dahulu, tetapi juga di bawah kunci sesi yang disetujui untuk laptop Anda untuk sesi itu.

Tapi ternyata ada masalah, Doug.

Penyerang dapat mengirimkan bingkai, "Hei, saya akan mengantuk", berpura-pura bahwa itu berasal dari perangkat keras Anda, dan tidak perlu diautentikasi ke jaringan sama sekali untuk melakukannya.

Jadi tidak hanya tidak perlu mengetahui kunci sesi Anda, bahkan tidak perlu mengetahui kunci jaringan.

Itu pada dasarnya hanya bisa mengatakan, "Saya Douglas dan saya akan tidur siang sekarang."

ANJING. [TERTAWA] Saya ingin tidur siang!

BEBEK. [TERTAWA] Dan titik akses, tampaknya, tidak menyangga paket * terenkripsi * untuk dikirimkan ke Doug nanti, ketika Doug bangun.

Mereka mem-buffer paket * setelah didekripsi *, karena ketika komputer Anda kembali online, mungkin memutuskan untuk menegosiasikan kunci sesi baru, dalam hal ini mereka harus dienkripsi ulang di bawah kunci sesi baru itu .

Rupanya, di celah saat komputer Anda tidak tidur tetapi titik akses berpikir demikian, penjahat dapat masuk dan berkata, “Oh, omong-omong, saya hidup kembali. Batalkan koneksi terenkripsi saya. Saya ingin koneksi yang tidak terenkripsi sekarang, terima kasih banyak.”

Jadi titik akses akan berbunyi, “Oh, Doug sudah bangun; dia tidak ingin enkripsi lagi. Biarkan saya menguras beberapa paket terakhir yang tersisa dari hal terakhir yang dia lihat, tanpa enkripsi apa pun.

Dimana penyerang dapat mengendus mereka!

Dan, jelas, itu seharusnya tidak benar-benar terjadi, meskipun tampaknya sesuai dengan spesifikasinya.

Jadi legal untuk titik akses untuk bekerja seperti itu, dan setidaknya beberapa melakukannya.

ANJING. Menarik!

OKE. metode kedua memang melibatkan apa yang tampak seperti bertukar kunci…

BEBEK. Ya, ini semacam serangan yang serupa, tetapi diatur dengan cara yang berbeda.

Ini berkisar pada fakta bahwa jika Anda berpindah-pindah, katakanlah di kantor, komputer Anda kadang-kadang dapat melepaskan diri dari satu titik akses dan menghubungkan kembali ke yang lain.

Sekarang, seperti mode tidur, yang memisahkan (atau menendang komputer dari jaringan)… itu bisa dilakukan oleh seseorang, sekali lagi, bertindak sebagai penipu.

Jadi ini mirip dengan serangan mode tidur, tetapi ternyata dalam kasus ini, yang mereka lakukan adalah menghubungkan kembali dengan jaringan.

Itu berarti mereka memang perlu mengetahui kunci jaringan, tetapi untuk banyak jaringan, itu hampir merupakan catatan publik.

Dan penjahat dapat melompat kembali, berkata, "Hei, saya ingin menggunakan kunci yang saya kontrol sekarang untuk melakukan enkripsi."

Kemudian, ketika balasannya kembali, mereka akan melihatnya.

Jadi itu sedikit informasi yang mungkin bocor …

…ini bukan akhir dari dunia, tetapi seharusnya tidak terjadi, dan karena itu harus dianggap tidak benar dan berpotensi berbahaya.

ANJING. Kami memiliki beberapa komentar dan pertanyaan tentang ini.

Dan di sini, di televisi Amerika, kami melihat semakin banyak iklan untuk layanan VPN yang mengatakan, [SUARA DRAMATIS] “Anda tidak dapat, dalam keadaan apa pun, terhubung – jangan berani-berani! – ke jaringan Wi-Fi publik tanpa menggunakan VPN.”

Yang, berdasarkan sifat iklan yang ada di TV, membuat saya berpikir itu mungkin sedikit berlebihan.

Jadi apa pendapat Anda tentang penggunaan VPN untuk hotspot publik?

BEBEK. Yah, jelas itu akan menghindari masalah ini, karena gagasan tentang VPN pada dasarnya adalah kartu jaringan virtual, berbasis perangkat lunak, di dalam komputer Anda yang mengacak semua lalu lintas, lalu mengeluarkannya melalui titik akses ke titik lain di jaringan, tempat lalu lintas didekripsi dan dimasukkan ke internet.

Jadi itu berarti bahwa meskipun seseorang menggunakan serangan Framing Frames ini untuk membocorkan paket sesekali, paket tersebut tidak hanya berpotensi dienkripsi (misalnya, karena Anda mengunjungi situs HTTPS), tetapi bahkan metadata paket tersebut, seperti server Alamat IP dan sebagainya, akan dienkripsi juga.

Jadi, dalam hal ini, VPN adalah ide bagus, karena artinya tidak ada hotspot yang benar-benar melihat konten lalu lintas Anda.

Oleh karena itu, VPN… ini menyelesaikan masalah *ini*, tetapi Anda perlu memastikan bahwa itu tidak membuka Anda untuk masalah *lainnya*, yaitu bahwa sekarang orang lain mungkin mengintai *semua* lalu lintas Anda, bukan hanya bingkai sesekali, sisa, antri di akhir balasan individu.

ANJING. Sekarang mari kita bicara tentang Hari Pencadangan Dunia, yang jatuh pada tanggal 31 Maret 2023.

Jangan berpikir bahwa Anda harus menunggu hingga 31 Maret mendatang… Anda masih dapat berpartisipasi sekarang!

Kami punya lima tip, dimulai dengan favorit saya: Jangan tunda, lakukan hari ini, Paulus.

Hari Pencadangan Dunia kembali hadir – 5 tips untuk menjaga keamanan data berharga Anda

BEBEK. Sederhananya, satu-satunya cadangan yang akan Anda sesali adalah cadangan yang tidak Anda buat.

ANJING. Dan satu lagi yang hebat: Kurang itu lebih.

Jangan menjadi penimbun, dengan kata lain.

BEBEK. Itu sulit bagi sebagian orang.

ANJING. Pastilah itu.

BEBEK. Jika seperti itulah kehidupan digital Anda, yang dipenuhi dengan hal-hal yang hampir pasti tidak akan Anda lihat lagi…

… lalu mengapa tidak meluangkan waktu, terlepas dari kesibukan Anda saat Anda ingin melakukan pencadangan, untuk * membuang barang yang tidak Anda perlukan *.

Di rumah, itu akan mendeklarasikan kehidupan digital Anda.

Di tempat kerja, itu berarti Anda tidak dibiarkan menyimpan data yang tidak Anda butuhkan, dan itu, jika dilanggar, mungkin akan membuat Anda mendapat masalah yang lebih besar dengan aturan seperti GDPR, karena Anda tidak dapat membenarkan atau mengingat mengapa Anda mengumpulkannya sejak awal.

Dan, sebagai efek samping, ini juga berarti pencadangan Anda akan berjalan lebih cepat dan menghabiskan lebih sedikit ruang.

ANJING. Tentu saja!

Dan inilah salah satu yang saya jamin tidak semua orang pikirkan, dan mungkin tidak pernah terpikirkan.

Nomor tiga adalah: Enkripsi dalam penerbangan; mengenkripsi saat istirahat.

Apa artinya itu, Paulus?

BEBEK. Semua orang tahu bahwa merupakan ide bagus untuk mengenkripsi hard disk Anda… kata sandi BitLocker atau File Vault Anda untuk masuk.

Dan banyak orang juga memiliki kebiasaan, jika mereka bisa, untuk mengenkripsi cadangan yang mereka buat ke, misalnya, drive yang dapat dilepas, sehingga mereka dapat menyimpannya di lemari di rumah, tetapi jika terjadi pencurian dan seseorang mencuri drive tersebut, orang itu tidak bisa pergi begitu saja dan membaca data karena dilindungi kata sandi.

Ini juga sangat masuk akal, sementara Anda akan kesulitan mengenkripsi data saat disimpan, memastikan bahwa itu dienkripsi jika Anda melakukan, katakanlah, cadangan cloud * sebelum meninggalkan * komputer Anda, atau saat meninggalkan komputer Anda.

Itu berarti jika layanan cloud dilanggar, itu tidak dapat mengungkapkan data Anda.

Dan bahkan di bawah perintah pengadilan, itu tidak dapat memulihkan data Anda.

ANJING. Baiklah, yang berikut ini terdengar mudah, tetapi tidak semudah itu: Amankan.

BEBEK. Ya, kami melihat, dalam banyak serangan ransomware, para korban mengira mereka akan pulih tanpa membayar dengan mudah karena mereka memiliki cadangan langsung, baik dalam hal-hal seperti Salinan Bayangan Volume, atau layanan cloud yang secara otomatis disinkronkan setiap beberapa menit.

Maka mereka berpikir, “Saya tidak akan pernah kehilangan pekerjaan lebih dari sepuluh menit. Jika saya terkena ransomware, saya akan masuk ke cloud dan semua data saya akan kembali. Saya tidak perlu membayar penjahat!

Dan kemudian mereka pergi dan melihat-lihat dan menyadari, “Oh, sial, para penjahat masuk lebih dulu; mereka menemukan tempat saya menyimpan cadangan itu; dan mereka mengisinya dengan sampah, atau mengalihkan data ke tempat lain.”

Jadi sekarang mereka telah mencuri data Anda dan Anda tidak memilikinya, atau mengacaukan cadangan Anda sebelum mereka melakukan serangan.

Oleh karena itu, cadangan yang offline dan terputus… itu ide yang bagus.

Ini sedikit kurang nyaman, tetapi itu membuat cadangan Anda terhindar dari bahaya jika penjahat masuk.

Dan itu berarti bahwa, dalam serangan ransomware, jika cadangan langsung Anda telah dihancurkan oleh penjahat dengan sengaja, karena mereka menemukannya sebelum melepaskan ransomware, Anda memiliki kesempatan kedua untuk pergi dan memulihkan barang-barang tersebut.

Dan, tentu saja, jika Anda bisa, simpan cadangan luring itu di suatu tempat di luar kantor.

Artinya, jika Anda terkunci di luar tempat usaha, misalnya karena kebakaran, atau kebocoran gas, atau bencana lainnya…

… Anda masih dapat benar-benar memulai pencadangan.

ANJING. Dan yang terakhir tapi pasti, positif, tentu saja tidak kalah pentingnya: Restore adalah bagian dari backup.

BEBEK. Terkadang alasan Anda memerlukan cadangan bukan hanya untuk menghindari membayar uang penjahat untuk ransomware.

Mungkin untuk memulihkan satu file yang hilang, misalnya, itu penting sekarang, tetapi besok sudah terlambat.

Dan hal terakhir yang Anda inginkan terjadi, saat Anda mencoba memulihkan cadangan berharga Anda, adalah Anda terpaksa mengambil jalan pintas, menggunakan tebakan, atau mengambil risiko yang tidak perlu.

Jadi: berlatih memulihkan file satu per satu, bahkan jika Anda memiliki cadangan dalam jumlah besar.

Lihat seberapa cepat dan andal Anda bisa mendapatkan hanya *satu* file untuk *satu* pengguna, karena kadang-kadang itu akan menjadi kunci untuk tujuan pemulihan Anda.

Dan juga pastikan Anda lancar dan lancar saat Anda perlu melakukan pemulihan besar-besaran.

Misalnya, ketika Anda perlu memulihkan *semua* file milik pengguna tertentu, karena komputer mereka dihancurkan oleh ransomware, atau dicuri, atau dijatuhkan di Pelabuhan Sydney, atau nasib apa pun yang menimpanya.

ANJING. [TERTAWA] Bagus sekali.

Dan, saat matahari mulai terbenam di acara kami hari itu, saatnya untuk mendengar dari pembaca kami tentang artikel World Backup Day.

Richard menulis, “Tentunya harus ada dua Hari Pencadangan Dunia?”

BEBEK. Anda melihat tanggapan saya di sana.

Saya menempatkan [:drum emoji:] [:cymbal emoji:].

ANJING. [TERTAWA] Ya, Pak!

BEBEK. Segera setelah saya melakukan itu, saya pikir, Anda tahu apa?

ANJING. Harus ada!

BEBEK. Ini bukan lelucon.

Itu merangkum kebenaran yang dalam dan penting ini… [TERTAWA]

Seperti yang kami katakan di akhir artikel tentang Keamanan Telanjang, “Ingat: Hari Pencadangan Dunia bukanlah satu hari setiap tahun ketika Anda benar-benar melakukan pencadangan. Ini adalah hari Anda membuat rencana cadangan langsung ke gaya hidup digital Anda.”

ANJING. Sangat baik.

Baiklah, terima kasih banyak telah mengirimkannya, Richard.

Anda membuat banyak orang tertawa dengan itu, termasuk saya sendiri!

BEBEK. Itu bagus.

ANJING. Sangat bagus.

BEBEK. Saya tertawa lagi sekarang… itu menghibur saya sama seperti saat komentar pertama kali masuk.

ANJING. Sempurna.

Baiklah, jika Anda memiliki cerita menarik, komentar atau pertanyaan yang ingin Anda sampaikan, kami akan senang membacanya di podcast.

Anda dapat mengirim email ke tips@sophos.com, Anda dapat mengomentari salah satu artikel kami, atau Anda dapat menghubungi kami di sosial: @NakedSecurity.

Itu acara kami untuk hari ini; terima kasih banyak untuk mendengarkan.

Untuk Paul Ducklin, saya Doug Aamoth, mengingatkan Anda sampai waktu berikutnya untuk…

KEDUA. Tetap aman!

[MODEM MUSIK]

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- Platoblockchain. Intelijen Metaverse Web3. Pengetahuan Diperkuat. Akses Di Sini.

- Sumber: https://nakedsecurity.sophos.com/2023/04/06/s3-ep129-when-spyware-arrives-from-someone-you-trust/

- :adalah

- $NAIK

- 1

- 1994

- 2023

- a

- Sanggup

- Tentang Kami

- tentang itu

- benar

- mengakses

- di seluruh

- sebenarnya

- alamat

- Setelah

- UDARA

- Semua

- Baik

- alternatif

- Meskipun

- Amerika

- jumlah

- menganalisis

- dan

- Lain

- di manapun

- aplikasi

- Muncul

- Apple

- April

- ADALAH

- sekitar

- Tiba

- artikel

- artikel

- AS

- At

- menyerang

- Serangan

- audio

- mengotentikasi

- dikonfirmasi

- penulis

- kewenangan

- secara otomatis

- tersedia

- kembali

- backup

- backup

- Buruk

- Pada dasarnya

- BE

- karena

- sebelum

- mulai

- makhluk

- Belgia

- Percaya

- di bawah

- Besar

- lebih besar

- Bit

- merek

- Merek Baru

- secara singkat

- penyangga

- membangun

- dibangun di

- ikat

- bisnis

- by

- panggilan

- bernama

- CAN

- Bisa Dapatkan

- tidak bisa

- kartu

- membawa

- Lanjutkan

- kasus

- Pasti

- rantai

- kesempatan

- memeriksa

- Pilih

- klaim

- Jelas

- klien

- awan

- layanan cloud

- kode

- Ulasan kode

- COM

- bagaimana

- kedatangan

- komentar

- komentar

- iklan

- perusahaan

- sama sekali

- komputer

- Konferensi

- Terhubung

- koneksi

- dianggap

- isi

- kontrol

- kontroversial

- Mudah

- sudut

- bisa

- sepasang

- Kelas

- Pengadilan

- Memotong

- Berbahaya

- gelap

- data

- hari

- Hari

- transaksi

- memutuskan

- mendalam

- menunda

- menyampaikan

- menyebarkan

- MELAKUKAN

- berbeda

- sulit

- digital

- langsung

- Tidak

- melakukan

- Dont

- dramatis

- mendorong

- Menjatuhkan

- menjatuhkan

- Tetes

- selama

- Awal

- mudah

- efek

- antara

- terenkripsi

- enkripsi

- dasarnya

- Bahkan

- pERNAH

- Setiap

- setiap hari

- semua orang

- segala sesuatu

- persis

- contoh

- unggul

- ekstrak

- sangat menarik

- lebih cepat

- beberapa

- pikir

- File

- File

- terisi

- Menemukan

- Kebakaran

- Pertama

- penerbangan

- cairan

- Untuk

- Nasib

- Depan

- ditemukan

- Didirikan di

- FRAME

- Kerangka

- Gratis

- segar

- dari

- penuh

- FX

- celah

- GAS

- GDPR

- Umum

- khalayak ramai

- mendapatkan

- raksasa

- GitHub

- Memberikan

- diberikan

- Go

- Pergi

- akan

- baik

- besar

- menjamin

- Cowok

- terjangan

- hacks

- terjadi

- terjadi

- senang

- Sulit

- Perangkat keras

- Memiliki

- mendengar

- mendengar

- di sini

- lebih tinggi

- Memukul

- memegang

- Beranda

- berharap

- hotspot

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- HTTPS

- besar

- Ratusan

- i

- SAYA AKAN

- ICON

- ide

- penting

- in

- Di lain

- memasukkan

- secara mandiri

- sendiri-sendiri

- informasi

- mulanya

- diinstal

- interaksi

- menarik

- Antarmuka

- Internet

- diperkenalkan

- melibatkan

- IP

- Alamat IP

- Ironisnya

- isu

- masalah

- IT

- Diri

- melompat

- Menjaga

- kunci

- Jenis

- Tahu

- laptop

- sebagian besar

- Terakhir

- Terlambat

- memimpin

- bocor

- Informasi

- Hidup

- gaya hidup

- 'like'

- Mungkin

- Daftar

- Listening

- sedikit

- hidup

- terkunci

- melihat

- tampak

- mencari

- TERLIHAT

- kehilangan

- Lot

- cinta

- terbuat

- Utama

- membuat

- MEMBUAT

- Membuat

- malware

- memanipulasi

- banyak

- banyak orang

- March

- hal

- berarti

- cara

- Memori

- Metadata

- metode

- Microsoft

- Tengah

- mungkin

- menit

- mode

- saat

- uang

- bulan

- lebih

- paling

- bergerak

- musik

- musikal

- Keamanan Telanjang

- Podcast Keamanan Telanjang

- nama

- yaitu

- Alam

- Perlu

- jaringan

- jaringan

- New

- berita

- berikutnya

- biasanya

- obyek

- sesekali

- of

- Office

- Secara resmi

- Pengunjung

- on

- ONE

- secara online

- Buka

- Orbit

- diatur

- urutan

- Lainnya

- jika tidak

- berlebihan

- sendiri

- paket

- halaman

- kertas

- bagian

- ikut

- tertentu

- Kata Sandi

- paul

- Membayar

- pembayaran

- Konsultan Ahli

- sempurna

- orang

- Tempat

- rencana

- plato

- Kecerdasan Data Plato

- Data Plato

- pemain

- podcast

- Podcast

- Titik

- poin

- racun

- Menyodok

- Populer

- Posts

- berpotensi

- kekuasaan

- Berharga

- disajikan

- sebelumnya

- mungkin

- Masalah

- masalah

- Produk

- Pemrograman

- hak milik

- publik

- diterbitkan

- tujuan

- menempatkan

- Menempatkan

- kualitas

- pertanyaan

- Pertanyaan

- segera

- ransomware

- Serangan Ransomware

- Serangan Ransomware

- Baca

- pembaca

- nyata

- Real deal

- alasan

- catatan

- Memulihkan

- menyesali

- dirilis

- ingat

- render

- balasan

- gudang

- permintaan

- membutuhkan

- peneliti

- tanggapan

- ISTIRAHAT

- restorasi

- memulihkan

- mengungkapkan

- ulasan

- Richard

- Membersihkan

- Mengendarai

- risiko

- rss

- aturan

- buru-buru

- aman

- Tersebut

- Save

- penghematan

- mengatakan

- pemindaian

- SEA

- mulus

- Kedua

- keamanan

- melihat

- tampaknya

- melihat

- mengirim

- rasa

- Server

- layanan

- Layanan

- Sidang

- set

- bayangan

- harus

- Menunjukkan

- sisi

- tertanda

- mirip

- hanya

- sejak

- situs web

- Ukuran

- tidur

- melambat

- mengintip

- So

- Sosial

- Perangkat lunak

- Memecahkan

- beberapa

- Seseorang

- sesuatu

- di suatu tempat

- sumber

- kode sumber

- Space

- khusus

- spesifikasi

- Berputar

- berputar

- Spotify

- spyware

- awal

- Mulai

- Simpanan

- tinggal

- mencuri

- Masih

- dicuri

- Berhenti

- tersimpan

- Cerita

- mudah

- studio

- menyerahkan

- seperti itu

- matahari

- menyediakan

- supply chain

- Seharusnya

- sydney

- Mengambil

- Berbicara

- pembicaraan

- tech

- Teknis

- televisi

- sepuluh

- Terima kasih

- bahwa

- Grafik

- Sumber

- Dunia

- mereka

- Mereka

- Sana.

- karena itu

- Ini

- hal

- hal

- Pikir

- berpikir

- minggu ini

- pikir

- tiga

- Melalui

- waktu

- Tips

- untuk

- hari ini

- besok

- terlalu

- alat

- alat

- puncak

- Topik

- lalu lintas

- mengirimkan

- kesulitan

- Kepercayaan

- Berbalik

- tv

- bawah

- diperbarui

- URL

- us

- menggunakan

- Pengguna

- User Interface

- Pengguna

- Kubah

- versi

- korban

- maya

- Suara

- volume

- VPN

- VPNs

- Rentan

- menunggu

- Bangun

- Wake Up

- ingin

- Cara..

- cara

- jaringan

- minggu

- BAIK

- Apa

- Roda

- apakah

- yang

- sementara

- SIAPA

- grosir

- Wi-fi

- wifi

- akan

- Windows

- nirkabel

- dengan

- dalam

- tanpa

- kata

- Kerja

- dunia

- akan

- Salah

- tahun

- Kamu

- Anda

- zephyrnet.dll

- zoom

![S3 Ep121: Bisakah Anda diretas dan kemudian dituntut? [Audio + Teks] S3 Ep121: Bisakah Anda diretas dan kemudian dituntut? [Audio + Teks]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep121-can-you-get-hacked-and-then-prosecuted-for-it-audio-text-300x156.png)

![S3 Ep96: Zoom 0-hari, kebocoran AEPIC, hadiah Conti, keamanan perawatan kesehatan [Audio + Teks] S3 Ep96: Zoom 0-hari, kebocoran AEPIC, hadiah Conti, keamanan perawatan kesehatan [Audio + Teks] Intelijen Data PlatoBlockchain. Pencarian Vertikal. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)