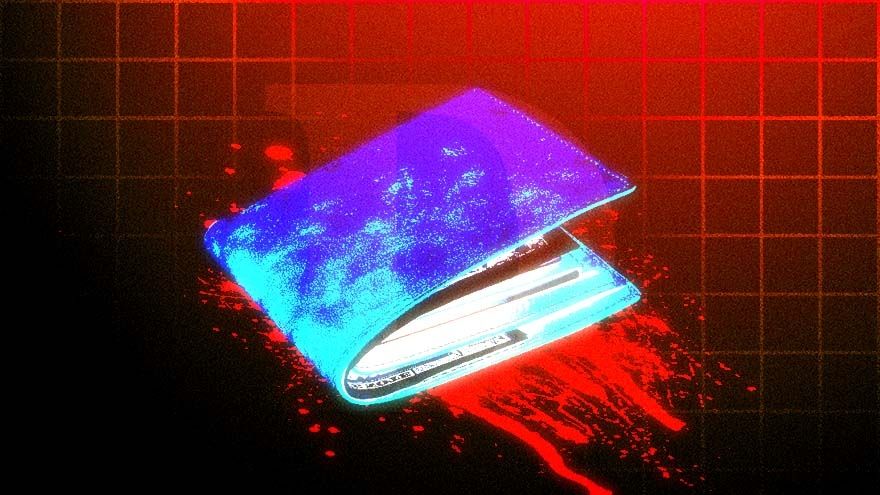

Una libreria di codici gestita dal fornitore di portafogli crittografici Ledger è stata compromessa oggi, mettendo a rischio i fondi degli utenti per più di cinque ore.

Secondo etherscan.io, l'indirizzo contiene circa 66 ETH da 75 token, per un valore di circa $ 98,000, con Lookonchain segnalazione che l'aggressore è riuscito a drenare 484,000 dollari di asset. L'indirizzo dell'aggressore era nella lista nera dall’emittente USDT Tether.

Ledger, il più grande fornitore di portafogli hardware per numero di utenti, postato su X che una versione sicura del suo Ledger Connect Kit viene propagata automaticamente. L'azienda consiglia di attendere 24 ore prima di interagire nuovamente con il connettore.

L’aggressore ha infettato il Connect Kit di Ledger, una popolare libreria di codici che facilita le interazioni tra i portafogli degli utenti e le dApp, con software dannoso in un cosiddetto “attacco alla catena di fornitura”.

Utenti cripto a rischio

Qualsiasi utente che confermasse transazioni con portafogli crittografici, tramite Ledger o meno, correva il rischio di perdere fondi, poiché molte dapp web3 utilizzano la libreria di Ledger. Importanti sviluppatori di crittografia hanno esortato gli utenti a non interagire con alcuna dApp web3.

Matthew Lilley, il CTO di Sushi, ha segnalato l'exploit sui social media. Banteg, uno dei principali collaboratori di Yearn, ha pubblicato che la libreria di Ledger è stata compromessa e "sostituita con uno scolapiatti".

Ledger ha twittato circa un'ora dopo l'identificazione dell'exploit per dire di aver rimosso il codice dannoso.

"La versione dannosa del file è stata sostituita con la versione autentica intorno alle 2:35 CET", ha affermato Ledger. “Il tuo dispositivo Ledger e Ledger Live non sono stati compromessi…. Forniremo un rapporto completo non appena sarà pronto”.

Il software dannoso è rimasto attivo per 5 ore, sebbene la società sia riuscita ad applicare patch e risolvere il problema entro 40 minuti dalla scoperta, ha affermato Ledger. Ledger ha anche ruotato le autorizzazioni per pubblicare sul proprio Github.

Sushi Swape Revoca.Cash hanno aggiornato le loro librerie con la versione fissa, mentre Zapper hanno annunciato di aver disabilitato il frontend compromesso.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://thedefiant.io/defi-users-urged-not-to-interact-with-web3-dapps-amid-major-exploit

- :ha

- :È

- :non

- 000

- 24

- 31

- 40

- 66

- 7

- 75

- a

- Assoluta

- indirizzo

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- Alpha

- anche

- Sebbene il

- ed

- ha annunciato

- in qualsiasi

- in giro

- AS

- Attività

- At

- attacco

- automaticamente

- bantag

- diventare

- stato

- prima

- essendo

- fra

- Bloccare

- by

- codice

- comunità

- azienda

- globale

- Compromissione

- compromettendo

- Connettiti

- collaboratore

- Nucleo

- collaboratore principale

- crypto

- Portafoglio Crypto

- portafogli criptati

- CTO

- alle lezioni

- DApp

- DeFi

- sviluppatori

- dispositivo

- disabile

- scoprire

- decine

- scolare

- cumulo di rifiuti

- ETH

- Etherscan

- etherscan.io

- Sfruttare

- facilita

- Compila il

- cinque

- Fissare

- fisso

- contrassegnato

- Nel

- da

- Frontend

- fondi

- genuino

- GitHub

- Gruppo

- ha avuto

- Hardware

- Portafoglio Hardware

- Avere

- nascosto

- detiene

- ora

- ORE

- librarsi

- HTTPS

- identificato

- in

- interagire

- si interagisce

- interazioni

- Emittente

- IT

- SUO

- join

- jpg

- maggiore

- Ledger

- Ledger Live

- lettera

- LG

- biblioteche

- Biblioteca

- vivere

- a

- gestito

- molti

- Media

- membro

- Minuti

- Scopri di più

- numero

- of

- on

- ONE

- or

- nostro

- Toppa

- per

- permessi

- Platone

- Platone Data Intelligence

- PlatoneDati

- Podcast

- Popolare

- postato

- Premium

- Problema

- prominente

- fornire

- fornitore

- pubblicare

- Mettendo

- pronto

- ricapitolare

- raccomanda

- parente

- rimosso

- sostituito

- rapporto

- Rischio

- approssimativamente

- s

- sicura

- Suddetto

- dire

- Social

- Social Media

- Software

- presto

- SUSHI

- Tether

- di

- che

- Il

- Il ribelle

- loro

- di

- a

- oggi

- Tokens

- Le transazioni

- Trascrizione

- aggiornato

- USDT

- uso

- Utente

- fondi degli utenti

- utenti

- versione

- via

- visibile

- In attesa

- Portafoglio

- Portafogli

- Prima

- we

- Web3

- sono stati

- mentre

- se

- quale

- volere

- con

- entro

- valore

- X

- anelare

- Trasferimento da aeroporto a Sharm

- zefiro