Tempo per leggere: 4 verbale

1. Web3 è sicuro?

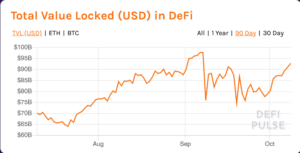

303 incidenti di sicurezza legati alla blockchain nel 2022, con conseguenti perdite fino a 3.777 miliardi di dollari. Abbiamo assistito a un picco nel numero di minacce alla sicurezza web3 negli ultimi tre anni consecutivi, il 2020 ha registrato 123 incidenti di sicurezza, il 2021 si è concluso con 236 e, non a caso, il 2022 è stato addirittura superiore a 303. Queste statistiche raccontano l'importanza della sicurezza in Web3.

Non avrà senso creare un ecosistema web3 se non possiamo proteggere i nostri protocolli dagli aggressori. Il funzionamento e il successo di web3 dipendono da quanto riusciamo a ridurre il rischio di essere hackerati. I rischi per la sicurezza di web3 sono reali, 3.777 miliardi di dollari sono un numero enorme e questi incidenti creano un senso di paura e mostrano il rischio che web3 deve affrontare oggi.

2. Sicurezza informatica Web3

Subito dopo l'alba della blockchain di Ethereum e l'ascesa di protocolli basati su blockchain, la sicurezza è sempre stata un aspetto chiave. La sicurezza è ora il requisito principale perché nessun utente si fida dei protocolli senza di essa. La comunità Web3 percorre una lunga strada per garantire la sicurezza degli utenti e gli auditor svolgono il ruolo più importante in questo viaggio.

2.1 Ruolo delle società di sicurezza Web3

Diverse società di sicurezza si assumono la responsabilità di creare un ambiente più sicuro e fornire soluzioni a vari protocolli basati su web3. Noi di QuillAudits siamo la principale azienda di sicurezza Web3 con la missione di rendere l'esperienza dell'utente sicura e protetta.

Siamo quelli che si assumono la responsabilità di controllare i contratti intelligenti per i protocolli per aiutare a proteggere gli utenti. E questo blog è uno di quei tanti tentativi di tenerti al sicuro condividendo alcuni suggerimenti sulla sicurezza per mantenere il tuo protocollo sicuro per gli utenti.

3. Consigli degli esperti per garantire la sicurezza

In questa sezione del blog, esamineremo uno per uno alcuni suggerimenti che aiuteranno te e il tuo protocollo a lungo termine e contribuiranno a creare fiducia e migliori relazioni con gli utenti. Andiamo.

3.1 Scegli sempre l'approccio Security by Design

La sicurezza è un aspetto che deve essere curato anche prima di iniziare a scrivere codice. Vedi, le metodologie che segui e le dipendenze che hai nel tuo protocollo giocano un ruolo enorme nella creazione di un protocollo sicuro e protetto.

Abbiamo bisogno di un design sicuro e protetto per proteggere i protocolli dagli aggressori. Questo, in termini generali, significa avere criteri orientati alla sicurezza per progetti, prodotti e infrastrutture. Ad esempio, gli sviluppatori dovrebbero lavorare per ridurre al minimo le superfici di attacco, proteggere le impostazioni predefinite e i framework zero-trust e garantire privilegi separati e minimi.

3.2 Autenticazione a due fattori

Questo è stato un meccanismo di sicurezza di grande successo nello spazio web2. Ciò riduce il rischio di diventare vittima di attacchi di phishing che rappresentano una minaccia in web3. Ci sono stati molti incidenti legati al phishing, come gli attacchi di "ice phishing".

L'autenticazione a due fattori è un modo eccellente per gestire gli attacchi di phishing perché il processo prevede la convalida del dispositivo utilizzato a scopo di autenticazione anziché solo delle password.

3.3 Migliore gestione delle chiavi controllata dall'utente

Uno dei pilastri fondanti della tecnologia blockchain è la crittografia. Ma i nuovi utenti o anche molti intermediari fanno fatica a tenere al sicuro le chiavi private. Per migliorare le cose, puoi optare per un meccanismo di portafoglio di custodia. In caso contrario, puoi provare a istruire lo spazio utente in merito in modo che alcuni elementi dirompenti non ostacolino la loro esperienza.

3.4 Attenzione agli attacchi social

Ci sono minacce non solo on-chain, ma dobbiamo anche essere cauti nei confronti delle dinamiche off-chain. Diversi attacchi hanno soddisfatto i criteri degli attacchi sociali al protocollo. Questi attacchi possono sabotare completamente i protocolli assumendo il controllo delle decisioni della comunità.

I membri del protocollo devono essere consapevoli di queste minacce e implementare sempre le relative contromisure. Questi tipi di attacchi sono difficili da identificare e difficili da contraffare. Pertanto è sempre consigliabile sottoporsi a audit di aziende riconosciute come QuillAudit. Puoi trovare ulteriori informazioni sugli attacchi social su https://blog.quillhash.com/2023/02/10/maximizing-dao-security-an-experts-guide-to-auditing-the-social-layer/.

3.5 Modalità di segnalazione delle vulnerabilità

Dovrebbe esistere un metodo definitivo consolidato per segnalare le vulnerabilità alle autorità del protocollo, garantendo che i dettagli dei problemi, in particolare per le vulnerabilità critiche, non siano resi pubblici.

Un bug bounty è uno di questi programmi eseguito da varie dApp. Implica una buona ricompensa per l'hacker in cambio di potenziali vulnerabilità prima che possano essere sfruttate e danneggiare il protocollo.

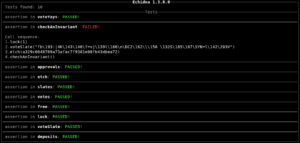

3.6 Revisori — Web3 Warriors

La sicurezza è importante se vuoi creare qualcosa in web3. Questa è spesso l'unica differenza tra un protocollo riuscito e uno fallito. Gli utenti non vogliono mai investire tempo e denaro in protocolli che non sono sicuri.

Tutte le metodologie sopra menzionate mirano a fornirti i migliori suggerimenti, ma l'integrazione di successo di molti di questi suggerimenti richiede un'estrema competenza, che spesso supera gli sviluppatori. Pertanto, al giorno d'oggi, quasi tutti i protocolli richiedono audit esterni per proteggersi e creare fiducia nello spazio web3. Gli auditor aiutano a rendere il tuo protocollo libero da attacchi on-chain e ti guidano per evitare di essere attaccato socialmente e proteggerti da alcuni attacchi meno comuni.

4. CONCLUSIONE

È importante ricordare che Web3 è ancora in crescita e ci vorrà del tempo per sostituire Web2. Siamo in un processo continuo di apprendimento e implementazione di nuovi cambiamenti per contribuire a realizzare questa transizione. Queste modifiche richiedono un'integrazione continua del metodo di sicurezza e nuove modifiche portano percorsi inesplorati, che potrebbero persino portare a danni imprevisti.

Questi danni imprevisti possono essere gestiti con l'aiuto di revisori esperti nel loro lavoro. Tale esperienza è detenuta da QuillAudits, che aiuta i propri clienti a rimanere al sicuro in ogni modo possibile. Dai un'occhiata al nostro sito web e metti al sicuro il tuo progetto Web3!

16 Visualizzazioni

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://blog.quillhash.com/2023/02/27/expert-tips-for-staying-ahead-of-web3-security-threats/

- $3

- 1

- 2020

- 2021

- 2022

- a

- WRI

- a proposito

- sopra

- Dopo shavasana, sedersi in silenzio; saluti;

- avanti

- sempre

- ed

- aree

- aspetto

- attacco

- attacchi

- Tentativi

- revisione

- revisori dei conti

- audit

- Autenticazione

- Autorità

- perché

- diventando

- prima

- essendo

- MIGLIORE

- Meglio

- fra

- Guardarsi da

- Miliardo

- blockchain

- La tecnologia blockchain

- Relativo alla blockchain

- Blog

- generosità

- portare

- ampio

- Insetto

- bug bounty

- costruire

- costruire fiducia

- chiamata

- che

- cauto

- Modifiche

- dai un'occhiata

- clienti

- codice

- Uncommon

- comunità

- Aziende

- completamente

- consecutivo

- continuo

- contratti

- di controllo

- potuto

- Contraffazione

- creare

- Creazione

- criteri

- critico

- crittografia

- di custodia

- Cyber

- DApp

- affare

- decisioni

- defaults

- definitivo

- Design

- disegni

- dettagli

- sviluppatori

- dispositivo

- differenza

- dirompente

- dinamica

- ecosistema

- educare

- elementi

- garantire

- assicurando

- Ambiente

- particolarmente

- Ethereum

- Ethereum blockchain

- Anche

- Ogni

- esempio

- eccellente

- exchange

- esperienza

- esperto

- competenza

- esperti

- Exploited

- esterno

- estremo

- facce

- fallito

- paura

- Trovate

- Impresa

- Aziende

- in forma

- seguire

- fondazione

- quadri

- Gratis

- da

- funzionamento

- ottenere

- Go

- va

- buono

- Crescita

- guida

- hacked

- degli hacker

- accadere

- Hard

- avendo

- Eroe

- Aiuto

- aiuta

- superiore

- ostacolare

- Come

- HTTPS

- Enorme

- identificare

- realizzare

- Implementazione

- importanza

- importante

- migliorata

- in

- infrastruttura

- integrazione

- intermediari

- Investire

- sicurezza

- IT

- viaggio

- mantenere

- Le

- Tasti

- portare

- principale

- apprendimento

- Lunghi

- perdite

- lotto

- make

- molti

- si intende

- meccanismo

- Utenti

- menzionato

- metodo

- metodologie

- minimo

- ridurre al minimo

- Missione

- soldi

- Scopri di più

- maggior parte

- cambiano

- Bisogno

- esigenze

- New

- numero

- In catena

- ONE

- Le password

- passato

- phishing

- attacchi di phishing

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- punto

- possibile

- potenziale

- prevenire

- un bagno

- Chiavi private

- privilegi

- processi

- Prodotti

- programma

- progetto

- protegge

- protocollo

- protocolli

- fornire

- fini

- quillhash

- di rose

- riconosciuto

- ridurre

- riduce

- relazionato

- Relazioni

- pertinente

- ricorda

- sostituire

- Reportistica

- requisito

- richiede

- responsabilità

- risultante

- Premiare

- Aumento

- Rischio

- rischi

- strada

- Ruolo

- Correre

- sicura

- più sicuro

- Sicurezza

- Sezione

- sicuro

- problemi di

- rischi per la sicurezza

- Minacce alla sicurezza

- senso

- separato

- alcuni

- compartecipazione

- dovrebbero

- vetrina

- smart

- Smart Contract

- So

- Social

- socialmente

- Soluzioni

- alcuni

- lo spazio

- spuntone

- inizia a

- statistica

- soggiorno

- Ancora

- Lotta

- il successo

- di successo

- tale

- superficie

- Fai

- presa

- Tecnologia

- condizioni

- Il

- loro

- si

- cose

- minaccia

- minacce

- tre

- Attraverso

- tempo

- suggerimenti

- a

- oggi

- top

- transizione

- viaggia

- Affidati ad

- Trust

- Tipi di

- Inaspettato

- Utente

- Esperienza da Utente

- utenti

- vario

- Vittima

- vulnerabilità

- vulnerabilità

- Portafoglio

- Web2

- Web3

- Comunità Web3

- Ecosistema Web3

- progetto web3

- Spazio Web3

- Sito web

- quale

- OMS

- volere

- senza

- testimoniando

- Lavora

- scrittura

- anni

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- zefiro