Momento della lettura: 3 verbale

Momento della lettura: 3 verbale

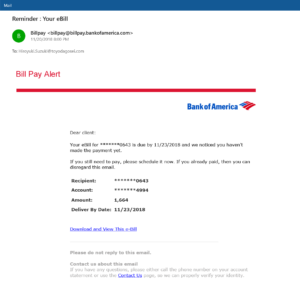

Molti di noi dipendono dai computer e dai dispositivi intelligenti per completare i nostri doveri ufficiali, personali e domestici. I vantaggi sono numerosi, ma la minaccia rappresentata dai truffatori online lo rende un luogo spaventoso in cui avventurarsi senza un'adeguata conoscenza e protezione. I criminali informatici creano programmi dannosi chiamati malware per derubare gli utenti legittimi della loro identità e di altre informazioni.

I programmi dannosi aiutano queste persone illegali ad avere successo con il loro intento dannoso. Da quando sono emersi attacchi dannosi, i bravi ragazzi sono stati coinvolti nella ricerca di modi per contrastare tali attacchi in modo efficace e ciò ha aperto la strada all'analisi del malware e Malware rimozione.

Che cos'è l'analisi malware?

Malware è la parola coniata singolarmente per le parole "Software dannoso". Malware è un termine generico per vari tipi di programmi dannosi progettati da criminali informatici. Oggi, sempre più utenti online stanno diventando vittime di attacchi informatici e vengono prese di mira anche organizzazioni di dimensioni invariabili.

I programmi dannosi consentono l'accesso backdoor nei dispositivi informatici per il furto di informazioni personali, dati riservati e molto altro.

Come accennato in precedenza, il attacchi di malware sono in costante aumento di giorno in giorno, quindi è assolutamente necessario condurre analisi del malware per comprenderne il tipo, la natura, le metodologie di attacco, ecc. Esistono due tipi di analisi del malware, statica e dinamica. Questo articolo qui discute su questi fronti:

Perché è necessario?

Analisi del malware si riferisce al processo mediante il quale vengono analizzati e determinati lo scopo e la funzionalità di determinati campioni di malware. Le informazioni raccolte dall'analisi del malware forniscono informazioni sullo sviluppo di una tecnica di rilevamento efficace per i codici dannosi. Inoltre, è un aspetto essenziale per lo sviluppo di strumenti di rimozione efficienti che possono sicuramente eseguire Malware rimozione su un sistema infetto.

Prima di 10-15 anni, analisi del malware è stato condotto manualmente da esperti ed è stato un processo lungo e laborioso. Il numero di malware che dovevano essere analizzati dagli esperti di sicurezza continuava a crescere lentamente su base giornaliera. Questa richiesta ha portato a procedure di analisi del malware efficaci.

Tipi di analisi del malware

#Analisi statica

L'analisi statica, chiamata anche analisi statica del codice, è un processo di debug del software senza eseguire il codice o il programma. In altre parole, esamina il malware senza esaminare il codice o eseguire il programma. Le tecniche di analisi statica del malware possono essere implementate su varie rappresentazioni di un programma. Le tecniche e gli strumenti scoprono istantaneamente se un file ha intenti dannosi o meno. Quindi le informazioni sulla sua funzionalità e altri indicatori tecnici aiutano a creare le sue semplici firme.

Il codice sorgente aiuterà gli strumenti di analisi statica a trovare i difetti di danneggiamento della memoria e verificare l'accuratezza dei modelli del sistema dato.

#Analisi dinamica

L'analisi dinamica esegue il malware per esaminarne il comportamento, apprenderne le funzionalità e riconoscere gli indicatori tecnici. Quando tutti questi dettagli vengono ottenuti, vengono utilizzati nelle firme di rilevamento. Gli indicatori tecnici esposti possono comprendere indirizzi IP, nomi di dominio, percorsi di file, file aggiuntivi, chiavi di registro, trovati sulla rete o sul computer.

Inoltre, identificherà e individuerà la comunicazione con il server esterno controllato dall'aggressore. L'intenzione in tal senso può comportare l'azzeramento degli scopi di comando e controllo o il download di file malware aggiuntivi. Ciò può essere correlato a molti dei comuni malware dinamici o motori di analisi sandbox automatizzati eseguiti oggi.

#Analisi delle minacce

Il analisi delle minacce è un processo in corso che aiuta a identificare esempi di software dannoso. Con gli hacker che ripristinano regolarmente l'infrastruttura di rete, è ovvio perdere di vista gli strumenti costantemente utilizzati e aggiornati da questi vari attori. A partire dall'analisi della famiglia di programmi dannosi, questo processo è incentrato sulla mappatura di vulnerabilità, exploit, infrastruttura di rete, malware aggiuntivo e avversari.

Cosa offre Comodo?

Comodo Valkyrie è un sistema di verdetto file efficace. Oltre al tradizionale basato sulla firma rilevamento di malware tecniche che si concentrano molto poco su modelli di indagine rigorosi, Comodo Valkyrie conduce numerose indagini utilizzando il comportamento in fase di esecuzione e centinaia di funzionalità da un file. I dati accumulati vengono utilizzati per avvisare gli utenti contro i malware che non vengono rilevati dal classico Anti-Virus prodotti. Per saperne di più su Comodo Valkyrie ti invitiamo a visitare la nostra pagina ufficiale!

Risorse correlate:

-

- Controllo del sito web

- Virus di controllo dei collegamenti

- Verifica la sicurezza del sito web

- Controllo sito sicuro

- Vulnerability Scanner

- Controlla la sicurezza del sito web

- Strumenti di rimozione malware

- Scansione malware per siti Web

- Miglior software per la sicurezza del sito web

- Forze di attacco DDoS Wikipedia offline

- Sito web di sicurezza

- WordPress Sicurezza

- Scansione vulnerabilità del sito web

- Attacchi alla sicurezza del sito web

- Rimozione malware dal sito web

- Hosting di siti web gratuito

- Backup del sito web

- Stato del sito web

- Controllo di sicurezza del sito web

- Rimozione malware WordPress

- ITIL

- Sito Web Down Checker

- Controllo della lista nera del dominio

- Virus di controllo dei collegamenti

- Scansione del sito Web malware

- Cronologia DNS

- Scansiona un collegamento

- Scansione del sito web

- Rilevamento e risposta gestiti (MDR)

- Accesso alla sicurezza web

Controllo della sicurezza del sito

INIZIA LA PROVA GRATUITA OTTIENI IL TUO SCORECARD DI SICUREZZA ISTANTANEO GRATUITAMENTE

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://blog.comodo.com/malware/different-techniques-for-malware-analysis/

- 10

- 15 anni

- a

- WRI

- sopra

- Accumulato

- precisione

- aggiuntivo

- Inoltre

- indirizzi

- contro

- Tutti

- .

- ed

- articolo

- aspetto

- attacco

- Attaccare

- attacchi

- Automatizzata

- porta posteriore

- base

- diventando

- Inizio

- essendo

- vantaggi

- Blog

- detto

- centrato

- classico

- codice

- coniato

- Uncommon

- Comunicazione

- completamento di una

- computer

- computer

- informatica

- Segui il codice di Condotta

- comportamenti

- costantemente

- di controllo

- Corruzione

- contatore

- creare

- Cyber

- Attacchi informatici

- i criminali informatici

- alle lezioni

- dati

- giorno

- decisamente

- Richiesta

- dipendente

- progettato

- dettagli

- rivelazione

- determinato

- in via di sviluppo

- dispositivi

- terribile

- scopri

- dominio

- NOMI DI DOMINIO

- giù

- scaricare

- dinamico

- Efficace

- in maniera efficace

- efficiente

- emerse

- Motori

- iscrizione

- essential

- eccetera

- Evento

- esamina

- esaminando

- esecuzione

- esperti

- gesta

- esposto

- esterno

- famiglia

- Caratteristiche

- Compila il

- File

- ricerca

- difetti

- si concentra

- Forze

- essere trovato

- truffatori

- Gratis

- da

- funzionalità

- ottenere

- dato

- Go

- buono

- hacker

- Aiuto

- aiuta

- qui

- famiglia

- Come

- Tutorial

- HTTPS

- centinaia

- identificare

- Identità

- implementato

- in

- In altre

- crescente

- informazioni

- Infrastruttura

- intuizioni

- immediato

- intento

- Intenzione

- indagine

- Indagini

- coinvolgere

- coinvolto

- IP

- Gli indirizzi IP

- IT

- Tasti

- Sapere

- conoscenze

- IMPARARE

- Guidato

- piccolo

- posizioni

- perdere

- make

- il malware

- manualmente

- molti

- mappatura

- max-width

- MDR

- Memorie

- menzionato

- metodologie

- metodi

- modelli

- Scopri di più

- nomi

- Natura

- Bisogno

- Rete

- numero

- numerose

- ottenuto

- ovvio

- Offerte

- ufficiale

- online

- organizzazioni

- Altro

- sentiero

- modelli

- Persone

- Eseguire

- cronologia

- PHP

- posto

- Platone

- Platone Data Intelligence

- PlatoneDati

- procedure

- processi

- Prodotti

- Programma

- Programmi

- corretto

- protezione

- fornire

- fornisce

- scopo

- fini

- riconoscere

- si riferisce

- registro

- regolarmente

- relazionato

- rimozione

- rapporto

- necessario

- Risorse

- risposta

- Rid

- rigoroso

- Sicurezza

- sandbox

- cartoncino segnapunti

- problemi di

- Vista

- firme

- Un'espansione

- da

- site

- Taglia

- Lentamente

- smart

- So

- Software

- Fonte

- codice sorgente

- avere successo

- tale

- sistema

- mirata

- Consulenza

- tecniche

- Il

- le informazioni

- loro

- minaccia

- tempo

- richiede tempo

- a

- oggi

- strumenti

- tradizionale

- Tipi di

- ombrello

- capire

- aggiornato

- us

- utenti

- VALKYRIE

- vario

- impresa

- Giudizio

- verificare

- vittime

- vulnerabilità

- vulnerabilità

- modi

- Sito web

- sicurezza del sito Web

- accolto

- Che

- Che cosa è l'

- se

- quale

- wikipedia

- volere

- senza

- Word

- parole

- anni

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro