L'analisi durata 11 mesi da parte di un fornitore di sicurezza dei dati non pubblici ottenuti dai giornalisti investigativi della Reuters ha corroborato precedenti rapporti che legavano un gruppo indiano di hacker a numerosi, a volte dirompenti, episodi di spionaggio informatico e sorveglianza contro individui ed entità in tutto il mondo.

L’oscuro gruppo con sede a Nuova Delhi noto come Appin non esiste più, almeno nella sua forma o marchio originale. Ma per diversi anni, a partire dal 2009, gli agenti di Appin hanno sfacciatamente – e talvolta goffamente – violato computer appartenenti ad aziende e dirigenti aziendali, politici, individui di alto valore e funzionari governativi e militari in tutto il mondo. E i suoi membri rimangono attivi negli spin-off fino ad oggi.

Hacking su scala globale

La clientela dell'azienda comprendeva investigatori privati, detective, organizzazioni governative, clienti aziendali e spesso entità impegnate in importanti battaglie legali da Stati Uniti, Regno Unito, Israele, India, Svizzera e molti altri paesi.

Giornalisti di Reuters che ha indagato sulle attività di Appin ha raccolto informazioni dettagliate sulle sue operazioni e sui suoi clienti da più fonti, inclusi i registri collegati a un sito Appin chiamato “MyCommando”. I client Appin utilizzavano il sito per ordinare servizi da quello che Reuters descriveva come un menu di opzioni per violare e-mail, telefoni e computer di entità prese di mira.

L'indagine di Reuters ha dimostrato che Appin è legato a una vasta gamma di episodi di hacking talvolta segnalati in precedenza nel corso degli anni. Questi includevano di tutto, dalla fuga di e-mail private che hanno fatto fallire un lucroso accordo di casinò per una piccola tribù di nativi americani a New York, a un'intrusione che coinvolgeva un consulente con sede a Zurigo che tentava di portare la Coppa del mondo di calcio del 2012 in Australia. Altri incidenti menzionati da Reuters nel suo rapporto hanno coinvolto il politico malese Mohamed Azmin Ali, l'imprenditore russo Boris Berezovsky, un mercante d'arte di New York, un'ereditiera francese di diamanti e un'intrusione nella società di telecomunicazioni norvegese Telenor che ha provocato il furto di 60,000 e-mail.

Indagini precedenti, menzionate da Reuters nel suo rapporto, hanno collegato Appin ad alcuni di questi incidenti, come quello di Telenor e quello che ha coinvolto il consulente di Zurigo.

Prova quasi conclusiva

Tali collegamenti sono stati ulteriormente confermati da un'indagine commissionata dalla Reuters revisione dei dati da parte di SentinelOne. L’analisi esaustiva dei dati raccolti dai giornalisti di Reuters da parte della società di sicurezza informatica ha mostrato collegamenti quasi conclusivi tra Appin e numerosi incidenti di furto di dati. Questi includevano il furto di e-mail e altri dati da parte di Appin da parte di funzionari governativi pakistani e cinesi. SentinelOne ha anche trovato prove di Appin che effettuava attacchi di defacement su siti associati alla comunità della minoranza religiosa sikh in India e di almeno una richiesta di hackeraggio in un account Gmail appartenente a un individuo sikh sospettato di essere un terrorista.

“Lo stato attuale dell’organizzazione è significativamente diverso da quello di dieci anni fa”, afferma Tom Hegel, principale ricercatore sulle minacce presso SentinelLabs. "L'entità iniziale, 'Appin', descritta nella nostra ricerca, non esiste più, ma può essere considerata il progenitore da cui sono emerse diverse imprese di hack-for-rector odierne", afferma.

Fattori come il rebranding, le transizioni dei dipendenti e l'ampia diffusione delle competenze contribuiscono a far sì che Appin venga riconosciuto come il gruppo pionieristico di hack-for-hire in India, afferma. Molti degli ex dipendenti dell’azienda hanno continuato a creare servizi simili che sono attualmente operativi.

Il rapporto di Reuters e la revisione di SentinelOne hanno gettato nuova luce sull’oscuro mondo dei servizi di hacking, una nicchia di mercato che anche altri hanno evidenziato con una certa preoccupazione. UN rapporto di Google dello scorso anno evidenzia la disponibilità relativamente prolifica di questi servizi in paesi come India, Russia ed Emirati Arabi Uniti. La stessa SentinelOne aveva riferito l'anno scorso di uno di questi gruppi soprannominati Balaur del Vuoto, operanti dalla Russia.

Approvvigionamento di infrastrutture

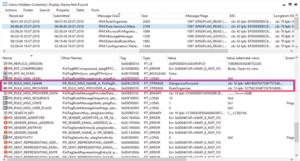

Durante l'esame dei dati ottenuti da Reuters, i ricercatori di SentinelOne sono stati in grado di mettere insieme l'infrastruttura che gli operatori di Appin hanno assemblato per eseguire Operazione Postumi di una sbornia - come fu successivamente soprannominata un'operazione di spionaggio su Telenor - e altre campagne.

L’analisi di SentinelOne ha mostrato che Appin utilizza spesso un appaltatore esterno di terze parti per acquisire e gestire l’infrastruttura utilizzata per sferrare attacchi per conto dei propri clienti. Gli operatori di Appin chiederebbero sostanzialmente all'appaltatore di acquisire server con requisiti tecnici specifici. I tipi di server che il contraente avrebbe ottenuto per Appin includevano quelli per l'archiviazione dei dati esfiltrati; server di comando e controllo, quelli che ospitavano pagine Web per il phishing di credenziali e server che ospitavano siti progettati per attirare vittime specificamente mirate. Uno di questi siti, ad esempio, aveva un tema correlato all'Islam jihadista che portava i visitatori a un altro sito Web intriso di malware.

I dirigenti di Appin hanno utilizzato programmatori interni e il portale freelance con sede in California Elance – ora chiamato Upwork – per trovare programmatori in grado di codificare malware ed exploit. Uno strumento di propagazione USB utilizzato dal gruppo di hacker a pagamento nel suo attacco a Telenor, ad esempio, era opera di uno di questi freelancer di Elance. Nel suo annuncio di lavoro del 2009, Appin aveva descritto lo strumento che stava cercando come una “utilità avanzata di backup dei dati”. L'azienda ha pagato $ 500 per il prodotto.

Tramite altre offerte di lavoro su Elance, Appin ha cercato e acquisito vari altri strumenti tra cui uno strumento di registrazione audio per sistemi Windows, un offuscatore di codice per CC e Visual C++ ed exploit per Microsoft Office e IE. Alcuni annunci erano sfacciati, come quello per lo sviluppo di exploit o la personalizzazione di exploit esistenti, per varie vulnerabilità in Office, Adobe e browser come Internet Explorer e Firefox. Gli intenti malevoli appena nascosti e le offerte di pagamento basse da parte di Appin – ad esempio, 1,000 dollari al mese per due exploit al mese – spesso hanno portato i liberi professionisti a rifiutare le offerte di lavoro dell’azienda, ha osservato SentinelOne.

Appin ha inoltre acquistato il suo toolkit da altri, compresi quelli che vendono spyware privati, stalkerware e servizi di exploit. In alcuni casi è addirittura diventato rivenditore di questi prodotti e servizi.

Non sofisticato ma efficace

“I servizi di sicurezza offensivi forniti ai clienti, ben oltre un decennio fa, includevano il furto di dati attraverso molte forme di tecnologia, spesso definiti internamente servizi di ‘intercettazione’”, ha affermato SentinelOne. "Questi includono keylogging, phishing delle credenziali dell'account, defacement di siti Web e manipolazione/disinformazione SEO."

Appin potrebbe anche soddisfare le richieste dei clienti come il cracking di password da documenti rubati, su richiesta.

Nel periodo in esame, l'industria degli hacker nel settore privato indiano dimostrò un notevole grado di creatività, anche se con un certo rudimento tecnico per quel particolare periodo, osserva Hegel.

“Durante quest’epoca, il settore operava in modo imprenditoriale, spesso optando per capacità offensive semplici e convenienti”, afferma. “Nonostante la considerevole portata delle loro operazioni, questi aggressori generalmente non sono classificati come altamente sofisticati, in particolare se paragonati alle minacce avanzate persistenti (APT) o alle organizzazioni criminali ben consolidate”, afferma.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://www.darkreading.com/attacks-breaches/hack-for-hire-group-sprawling-web-global-cyberattacks

- :ha

- :non

- 000

- 2012

- 60

- 7

- a

- capace

- ospitare

- Il mio account

- acquisire

- acquisito

- operanti in

- attivo

- Adobe

- Ads - Annunci

- Avanzate

- contro

- fa

- anche

- americano

- an

- .

- ed

- Un altro

- arabo

- Emirati Arabi

- SONO

- in giro

- Arte

- AS

- chiedere

- assemblato

- associato

- At

- attacco

- attacchi

- il tentativo

- Audio

- Australia

- disponibilità

- di riserva

- fondamentalmente

- battaglie

- BE

- è diventato

- per conto

- dietro

- essendo

- appartenente

- fra

- boris

- marchio

- Rottura

- portare

- browser

- affari

- aziende

- ma

- by

- C++

- detto

- Responsabile Campagne

- Materiale

- funzionalità

- trasportare

- trasporto

- casi

- Casinò

- certo

- Cinese

- classificato

- cliente

- clientela

- clienti

- codice

- comunità

- azienda

- rispetto

- computer

- Problemi della Pelle

- collegato

- notevole

- consulente

- Contraente

- contribuire

- di controllo

- Aziende

- costo effettivo

- paesi

- screpolatura

- creare

- la creatività

- CREDENZIALI

- Azione Penale

- Coppa

- Corrente

- Stato attuale

- Attualmente

- Clienti

- personalizzazione

- Cyber

- attacchi informatici

- Cybersecurity

- dati

- giorno

- affare

- commerciante

- decennio

- Laurea

- descritta

- progettato

- Nonostante

- dettagliati

- Mercato

- Diamante

- visualizzati

- dirompente

- documenti

- soprannominato

- durante

- emerse

- emirati

- Dipendente

- dipendenti

- impegnato

- aziende

- entità

- entità

- Imprenditore

- imprenditoriale

- epoca

- spionaggio

- Anche

- qualunque cosa

- prova

- esempio

- dirigenti

- esistente

- esiste

- Sfruttare

- gesta

- esplora

- In primo piano

- Trovate

- Firefox

- Impresa

- Nel

- modulo

- Ex

- forme

- essere trovato

- indipendente

- Francese

- fresco

- da

- ulteriormente

- generalmente

- globali

- andato

- Enti Pubblici

- Funzionari governativi

- Gruppo

- incidere

- hacked

- pirateria informatica

- ha avuto

- Avere

- he

- Evidenziato

- evidenzia

- vivamente

- ospitato

- HTTPS

- ie

- in

- incluso

- Compreso

- India

- indiano

- individuale

- individui

- industria

- informazioni

- Infrastruttura

- inizialmente

- esempio

- intento

- internamente

- Internet

- ai miglioramenti

- indagine

- Indagini

- investigativo

- Investigatori

- coinvolto

- coinvolgendo

- Israele

- IT

- SUO

- stessa

- Lavoro

- Giornalisti

- jpg

- conosciuto

- Cognome

- L'anno scorso

- dopo

- meno

- Guidato

- leggera

- piace

- Collegamento

- Contenzioso

- Lunghi

- più a lungo

- cerca

- Basso

- lucrativo

- maggiore

- il malware

- gestire

- modo

- molti

- Rappresentanza

- Utenti

- menzionato

- Menu

- Microsoft

- Militare

- minoranza

- Mohamed

- Mese

- mensile

- multiplo

- nativo

- New

- New York

- nicchia

- no

- Norvegese

- Note

- degno di nota

- adesso

- numerose

- ottenere

- ottenuto

- of

- offensivo

- Offerte

- Office

- funzionari

- di frequente

- on

- On-Demand

- ONE

- operato

- operativo

- operazione

- operativa

- Operazioni

- Opzioni

- or

- minimo

- organizzazione

- organizzazioni

- i

- Altro

- Altri

- nostro

- su

- al di fuori

- ancora

- pagine

- pagato

- particolare

- particolarmente

- Le password

- Pagamento

- periodo

- phishing

- telefoni

- pezzo

- pionieristico

- Platone

- Platone Data Intelligence

- PlatoneDati

- politico

- Politici

- Portale

- precedente

- in precedenza

- Direttore

- un bagno

- settore privato

- Prodotto

- Prodotti

- I programmatori

- prolifico

- purché

- gamma

- rebranding

- riconosciuto

- registrazione

- di cui

- considerato

- relazionato

- relativamente

- rimanere

- rapporto

- Segnalati

- Report

- richiesta

- richieste

- Requisiti

- riparazioni

- ricercatore

- ricercatori

- Reuters

- recensioni

- Russia

- russo

- s

- Suddetto

- dice

- Scala

- settore

- problemi di

- Vendita

- SEO

- Server

- Servizi

- alcuni

- ha mostrato

- significativamente

- simile

- site

- Siti

- abilità

- piccole

- Calcio

- alcuni

- a volte

- sofisticato

- ricercato

- source

- fonti

- specifico

- in particolare

- tentacolare

- spyware

- Di partenza

- Regione / Stato

- Stato dei servizi

- rubare

- memorizzare

- tale

- sorveglianza

- Svizzera

- SISTEMI DI TRATTAMENTO

- mirata

- Consulenza

- Tecnologia

- telecomunicazioni

- terrorista

- che

- Il

- furto

- loro

- tema

- Strumenti Bowman per analizzare le seguenti finiture:

- di parti terze standard

- questo

- quelli

- minaccia

- minacce

- Legato

- tempo

- a

- insieme

- tom

- toolkit

- strumenti

- transizioni

- Tribù

- seconda

- Tipi di

- Uk

- per

- Unito

- Arabo unito

- Emirati Arabi Uniti

- us

- usb

- utilizzato

- utilizzando

- utilità

- vario

- vittime

- visitatori

- visivo

- vulnerabilità

- Prima

- sito web

- Sito web

- WELL

- sono stati

- Che

- quando

- quale

- OMS

- largo

- Vasta gamma

- molto diffuso

- finestre

- con

- Lavora

- mondo

- Coppa del Mondo

- In tutto il mondo

- sarebbe

- anno

- anni

- York

- zefiro

- Con sede a Zurigo