Tempo per leggere: 5 verbale

Esplorare gli hack che portano a perdite milionarie.

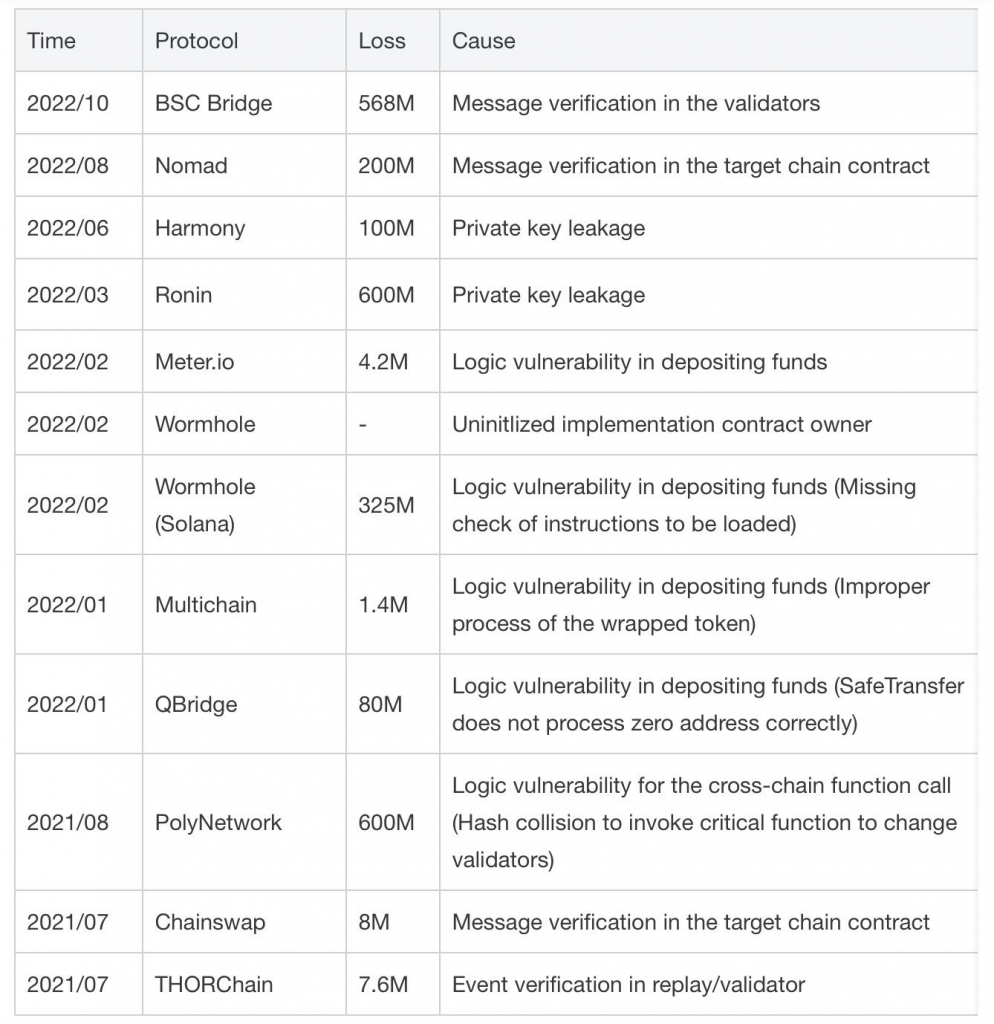

I ponti a catena incrociata non hanno bisogno di presentazioni. Sono stati usati per un po' e sono un modo fantastico per spostare fondi da una catena all'altra. I bridge aiutano a migliorare la nostra esperienza in Web3, poiché QuillAudits aiuta a migliorare la sicurezza dei protocolli. Poiché i ponti hanno a che fare con molti fondi, è ragionevole garantirne la sicurezza e la sicurezza è spesso la massima priorità in tali protocolli. Tuttavia, il 2022 è stato pieno di hack cross-chain.

- Gennaio: Qubit — 80 milioni di dollari

- Febbraio: Wormhole - $ 375 milioni

- Marzo: Ronin Bridge: 624 milioni di dollari

- Giugno: Harmony - $ 97 milioni

- Agosto: Nomad Bridge: 190 milioni di dollari

Quello che è successo?

Parliamo individualmente di ogni hack cross-chain sopra menzionato per scoprire cosa è andato storto con loro ed educarci a prendere decisioni migliori.

qubit

Il 27 gennaio 2022, Qubit, un esempio di a

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>ponte cross-chain, è stato violato. La serie di transazioni è stata la seguente, dopo aver ottenuto 77,162 qxETH tramite un exploit, l'attaccante lo ha utilizzato per prendere in prestito 15,688 wETH e poi convertirlo in 767 BTC-B utilizzando poi questi fondi per entrare in possesso di stablecoin e inserire alcuni protocolli. Tutto questo ha comportato una perdita di valore totale di $ 80 milioni.

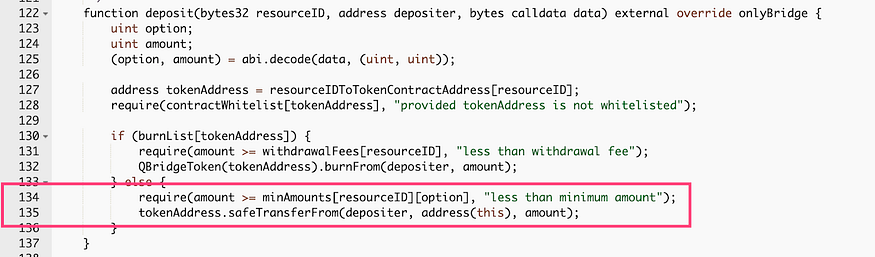

Sorprendentemente, questo exploit è il risultato di un errore logico in Qubit Finance codice. Questo difetto ha consentito agli aggressori di inviare input dannosi alle funzioni del contratto con conseguente ritiro di token su BSC mentre non è stato effettuato alcun deposito su Ethereum.

Codice del contratto Qubit

Al centro di questa vulnerabilità sfruttata c'era la funzione tokenAddress.safeTransferFrom() nel codice di Qubit Finance, l'attaccante si è reso conto che questa funzione non si ripristina quando tokenAddress è nullo.

wormhole

Il wormhole, uno dei popolari bridge che facilitano le transazioni cross-chain che collegano le blockchain Solana ed Ethereum, ha perso circa $ 320 milioni, arrivando secondo al ponte Ronin (ne parleremo più avanti) nel 2022.

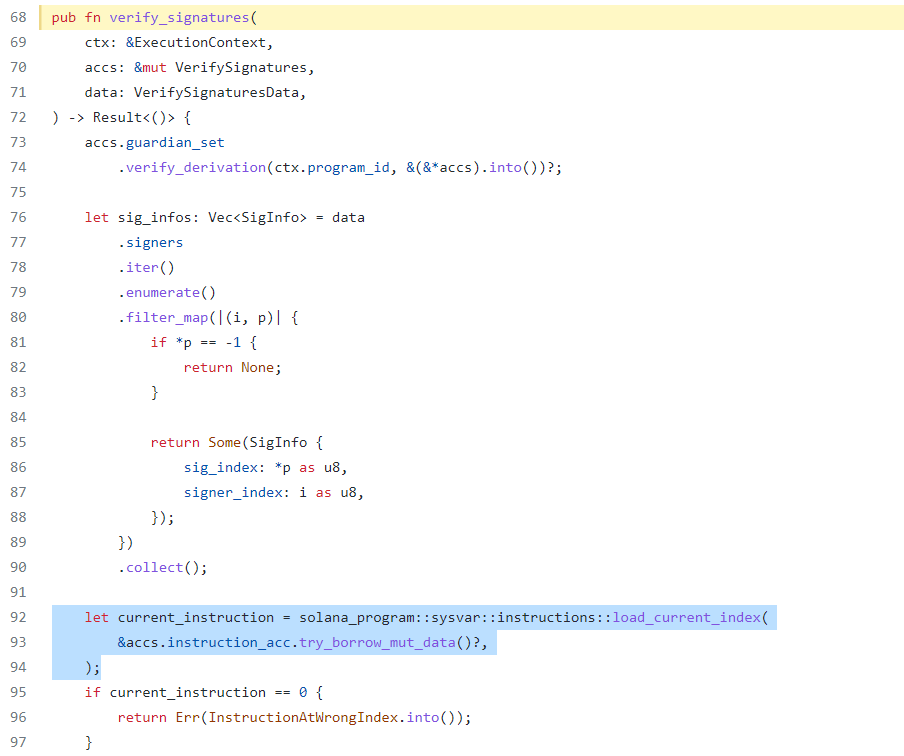

Il 2 febbraio 2022, l'aggressore ha tentato di aggirare il processo di verifica del ponte Wormhole su Solana. L'attaccante ha aggirato il passaggio di verifica e ha inserito con successo un falso account sysvar e notoriamente ha coniato 120,000 wETH. Un tweet del 3 febbraio ha annunciato lo sfruttamento del valore di 320 milioni di dollari sul loro protocollo. Per mettere un punto alla situazione, la società madre di Wormhole ha dichiarato la fornitura di ether per sostituire ciò che è stato rubato dopo non aver ottenuto alcuna risposta per un premio di $ 10 milioni in cambio dei fondi rubati all'attaccante.

Saresti sorpreso di sapere che tutto questo è stato possibile grazie a una sola funzione deprecata. YES!!, la radice di questo exploit era una funzione deprecata "load_current_index" sotto "verify_signatures", che si occupa del processo di verifica. Il problema con la funzione deprecata "load_current_index" era che non verificava l'autenticità dell'"account sysvar" immesso come "system sysvar" che creava spazio per l'attacco da parte dell'attaccante.

Fonte:- Link

Ponte Ronin

Un hack furtivo che non è stato nemmeno notato per i successivi 6 giorni fino a quando un utente ha notificato al team l'impossibilità di prelevare circa 5k ETH dal bridge, che ha portato alla scoperta dei fondi rubati.

Questo hack è presumibilmente un attacco di un gruppo nordcoreano Lazarus e ha provocato una perdita di circa $ 600 milioni. Si trattava di un hack basato sulla compromissione delle chiavi private dei nodi validatori con gli attacchi di spear phishing come causa principale dell'exploit.

La rete ronin utilizza un set di nove nodi validatori per approvare una transazione sul bridge e un deposito o un prelievo richiede l'approvazione della maggioranza, ovvero cinque di questi nodi. Nel novembre 2021, Axie DAO ha temporaneamente consentito a Sky Mavis di firmare transazioni per suo conto, ma indovina un po'? L'assegno non è mai stato revocato.

Ciò significa che Sky Mavis potrebbe ancora generare firme. L'attaccante ne ha approfittato e prima ha compromesso i sistemi Sky Mavis e ha sfruttato queste firme per generare una firma dal validatore di terze parti controllato da Axie DAO. In breve, con l'accesso ai sistemi Sky Mavis, l'attaccante potrebbe generare firme valide per cinque validatori di rete ronin e quindi prosciugare con successo i fondi.

Armonia

Il 23 giugno 2022, il ponte Harmony è stato compromesso e vari token sono stati compensati sul ponte, tra cui ETH, WETH, WBTC, USDT, USDC, ecc. Con una perdita record di circa $ 97 milioni, il ponte Harmony è stato vittima di un cross -chain hack simile a Ronin.

Per effettuare una transazione, l'utente avrebbe bisogno di almeno 2 MultiSig su 5, il che significa che per convalidare una transazione erano necessarie 2 chiavi su un totale di 5 chiavi. Ma gli aggressori hanno compromesso 2 chiavi per drenare i soldi. Tutto ciò è stato possibile perché gli aggressori potevano accedere e decrittografare un numero sufficiente di queste chiavi.

Ponte Nomade

Era il 1° agosto 2022 quando il Nomad Bridged ha dovuto affrontare un exploit che ha comportato una perdita di 190 milioni di dollari. Era un

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>ponte a catena incrociata tra Ethereum, Moonbeam, Avalanche, Evmos e Mikomeda.

Al terzo posto con una perdita di 190 milioni di dollari, il bridge è stato compromesso a causa di una vulnerabilità nel processo di inizializzazione, consentendo agli aggressori di aggirare il processo di verifica e drenare fondi dal contratto del bridge.

L'attaccante potrebbe chiamare direttamente la funzione "process()", che ha preso un parametro "_message". L'attaccante con un "_messaggio" arbitrario è stato in grado di aggirare la verifica. In seguito il contratto doveva garantire che l'hash del messaggio fosse dimostrato utilizzando la funzione acceptRoot(). Quindi tutto si riduce alla funzione "prove ()", che ha una dichiarazione richiesta da soddisfare. L'attaccante potrebbe eseguire con successo l'attacco solo perché lo zero come radice confermata valida potrebbe aggirare il controllo richiesto.

Conclusione

Dalle statistiche del 2022, è chiaro che i ponti sono stati un obiettivo con conseguenti perdite per milioni. I 5 exploit sui protocolli cross-chain hanno rappresentato circa il 56% del totale Web3. Nonostante sia uno degli strumenti più utili, la sicurezza dei ponti è carente e cade vittima degli attacchi.

Probabilmente vedremo presto altri attacchi di questo tipo sui ponti. In queste circostanze, è della massima importanza per i ponti mettere in sicurezza se stessi e i propri utenti. Nel prossimo blog, torneremo con una linea guida di audit per aiutarti a comprendere alcuni dei controlli cruciali di cui abbiamo bisogno per garantire la sicurezza del protocollo.

Nel frattempo, ricorda che non c'è alternativa all'esecuzione di un audit. Con un audit, puoi essere sicuro della sicurezza. Non solo, gli utenti esiteranno a fidarsi del protocollo. Essere controllati è a favore di tutti, quindi fai controllare il tuo progetto e aiutaci a realizzarlo Web3 un posto più sicuro. E chi meglio di QuillAudits per audire? Visita oggi stesso il nostro sito Web e dai un'occhiata ad altri blog di questo tipo.

23 Visualizzazioni

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://blog.quillhash.com/2023/03/23/part-1-bridging-the-blockchain-a-deep-dive-into-cross-chain-hacks-and-failures/

- :È

- $10 milioni

- 000

- 1

- 2021

- 2022

- 27°

- 77

- a

- capace

- WRI

- sopra

- accesso

- Il mio account

- raggiunto

- effettivamente

- Vantaggio

- Dopo shavasana, sedersi in silenzio; saluti;

- Tutti

- presumibilmente

- Consentire

- alternativa

- ed

- ha annunciato

- Un altro

- approvazione

- approvare

- SONO

- in giro

- AS

- At

- attacco

- attacchi

- tentato

- revisione

- sottoposto a revisione contabile

- AGOSTO

- Avalanche

- premio

- Axie

- precedente

- basato

- BE

- perché

- essendo

- Meglio

- fra

- blockchain

- blockchains

- Blog

- blog

- prendere in prestito

- BRIDGE

- colmato

- ponti

- bridging

- BSC

- by

- chiamata

- Materiale

- Causare

- catena

- dai un'occhiata

- Controlli

- condizioni

- pulire campo

- codice

- azienda

- Compromissione

- CONFERMATO

- contratto

- controllata

- convertire

- Nucleo

- potuto

- creato

- Cross

- Cross-Catena

- cruciale

- DAO

- Giorni

- affare

- Offerte

- decisioni

- decrypt

- deep

- profonda immersione

- deposito

- Nonostante

- destinazione

- DID

- direttamente

- Dont

- giù

- ogni

- educare

- garantire

- Equivalente

- errore

- eccetera

- ETH

- etere

- Ethereum

- Anche

- tutti

- evmos

- esempio

- eseguire

- esperienza

- Sfruttare

- sfruttamento

- Exploited

- gesta

- di fronte

- facilitando

- falso

- Caduta

- Febbraio

- pochi

- Nome

- difetto

- segue

- Nel

- da

- pieno

- function

- funzioni

- fondi

- generare

- ottenere

- ottenere

- andando

- Gruppo

- incidere

- hacked

- hack

- successo

- Armonia

- hash

- Avere

- Aiuto

- aiuta

- tenere

- HTTPS

- importanza

- in

- incapacità

- Compreso

- Individualmente

- Infrastruttura

- Introduzione

- problema

- IT

- SUO

- Gennaio

- Tasti

- Sapere

- Coreano

- Lazarus

- Gruppo Lazzaro

- portare

- IMPARARE

- Guidato

- probabile

- collegamento

- logico

- spento

- perdite

- lotto

- fatto

- Principale

- Maggioranza

- make

- max-width

- si intende

- menzionato

- messaggio

- milione

- milioni

- coniate

- coniazione

- soldi

- Raggio di luna

- Scopri di più

- maggior parte

- cambiano

- Multisig

- Bisogno

- esigenze

- Rete

- GENERAZIONE

- nodi

- NOMAD

- Nord

- Novembre

- novembre 2021

- numero

- of

- on

- ONE

- parametro

- società madre

- parte

- phishing

- attacchi di phishing

- posto

- Platone

- Platone Data Intelligence

- PlatoneDati

- Popolare

- posizione

- possibile

- priorità

- un bagno

- Chiavi private

- processi

- progetto

- protocollo

- protocolli

- comprovata

- fornisce

- metti

- qubit

- quillhash

- ragionevole

- record

- ricorda

- sostituire

- necessario

- risposta

- risultante

- ritorno

- ritornare

- RONIN

- Rete Ronin

- Prenotazione sale

- radice

- più sicuro

- Sicurezza

- Secondo

- sicuro

- problemi di

- Serie

- set

- Corti

- segno

- firme

- simile

- situazione

- Cielo

- cielo mavis

- smart

- smart contract

- So

- solario

- alcuni

- Fonte

- Spear Phishing

- Stablecoins

- dichiarazione

- stats

- step

- Ancora

- rubare

- fondi rubati

- Con successo

- tale

- sufficiente

- fornire

- sorpreso

- SISTEMI DI TRATTAMENTO

- Parlare

- Target

- team

- che

- Il

- L’ORIGINE

- loro

- Li

- si

- Strumenti Bowman per analizzare le seguenti finiture:

- Terza

- di parti terze standard

- Attraverso

- tempo

- a

- oggi

- Tokens

- strumenti

- top

- Totale

- delle transazioni

- Le transazioni

- trasferimento

- Affidati ad

- Tweet

- per

- capire

- sbloccare

- imminenti

- USDC

- USDT

- Utente

- utenti

- CONVALIDARE

- Validator

- nodi validatori

- validatori

- APPREZZIAMO

- vario

- Convalida

- verificare

- Vittima

- Visita

- vulnerabilità

- Modo..

- wBTC

- Web3

- Sito web

- Weth

- Che

- quale

- while

- OMS

- tutto

- volere

- con

- ritirare

- ritiro

- wormhole

- valore

- sarebbe

- Wrong

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro

- zero