Istituto di comunicazione e navigazione, Centro aerospaziale tedesco, Oberpfaffenhofen, 82234 Weßling, Germania

Trovi questo documento interessante o vuoi discuterne? Scrivi o lascia un commento su SciRate.

Astratto

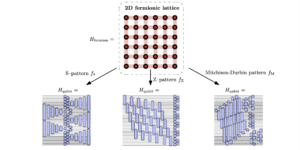

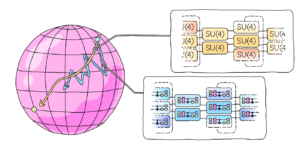

Questo articolo propone e dimostra la sicurezza di un protocollo QKD che utilizza l'hashing a due universali invece del campionamento casuale per stimare il numero di errori di bit flip e di inversione di fase. Questo protocollo supera notevolmente le prestazioni dei precedenti protocolli QKD per blocchi di piccole dimensioni. Più in generale, per il protocollo QKD di hashing a due universali, la differenza tra key rate asintotico e finito diminuisce con il numero $n$ di qubit come $cn^{-1}$, dove $c$ dipende dal parametro di sicurezza. Per fare un confronto, la stessa differenza diminuisce non più velocemente di $c'n^{-1/3}$ per un protocollo ottimizzato che utilizza il campionamento casuale e ha la stessa frequenza asintotica, dove $c'$ dipende dal parametro di sicurezza e dall'errore valutare.

Riepilogo popolare

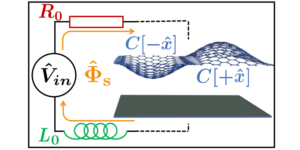

I protocolli QKD esistenti e le prove di sicurezza mostrano dei compromessi tra i parametri: per un dato numero di qubit, il miglioramento della resistenza al rumore o della sicurezza riduce la dimensione dell’output. Questi compromessi sono particolarmente gravi quando il numero di qubit è piccolo, ovvero intorno a 1000-10000. Un numero così piccolo di qubit si verifica in pratica quando il canale quantistico è particolarmente difficile da implementare, ad esempio quando un satellite trasmette coppie di fotoni intrecciati a due stazioni di terra.

Il presente lavoro si chiede: esistono protocolli QKD e prove di sicurezza che presentano migliori compromessi tra i parametri, soprattutto nel caso in cui il numero di qubit sia piccolo? Presenta uno di questi protocolli QKD e una prova di sicurezza. Questo protocollo utilizza l'hashing biuniversale invece del campionamento casuale per stimare il numero di errori di bit flip e di inversione di fase, portando a un notevole miglioramento nei compromessi dei parametri per piccoli numeri di qubit, ma rendendo anche il protocollo più difficile da implementare.

► dati BibTeX

► Riferimenti

, Charles H. Bennett, David P. DiVincenzo, John A. Smolin e William K. Wootters. Entanglement a stati misti e correzione dell'errore quantistico. Fis. Rev. A, 54:3824–3851, novembre 1996. URL: https:///link.aps.org/doi/10.1103/PhysRevA.54.3824, doi:10.1103/PhysRevA.54.3824.

https: / / doi.org/ 10.1103 / PhysRevA.54.3824

, Niek J Bouman e Serge Fehr. Campionamento in una popolazione quantistica e applicazioni. Nella conferenza annuale di crittologia, pagine 724–741. Springer, 2010. doi:10.1007/978-3-642-14623-7_39.

https://doi.org/10.1007/978-3-642-14623-7_39

, Gilles Brassard e Louis Salvail. Riconciliazione a chiave segreta mediante discussione pubblica. In Workshop sulla teoria e l'applicazione delle tecniche crittografiche, pagine 410–423. Springer, 1993. doi:10.1007/3-540-48285-7_35.

https://doi.org/10.1007/3-540-48285-7_35

, AR Calderbank, EM Rains, PW Shor e NJA Sloane. Correzione dell'errore quantistico e geometria ortogonale. Fis. Rev. Lett., 78:405–408, gennaio 1997. URL: https:///link.aps.org/doi/10.1103/PhysRevLett.78.405, doi:10.1103/PhysRevLett.78.405.

https: / / doi.org/ 10.1103 / PhysRevLett.78.405

, AR Calderbank e Peter W. Shor. Esistono buoni codici di correzione degli errori quantistici. Fis. Rev. A, 54:1098–1105, agosto 1996. URL: https:///link.aps.org/doi/10.1103/PhysRevA.54.1098, doi:10.1103/PhysRevA.54.1098.

https: / / doi.org/ 10.1103 / PhysRevA.54.1098

, J.Lawrence Carter e Mark N. Wegman. Classi universali di funzioni hash. Journal of Computer and System Sciences, 18(2):143–154, 1979. URL: https:///www.sciencedirect.com/science/article/pii/0022000079900448, doi:10.1016/0022 -0000(79)90044-8.

https://doi.org/10.1016/0022-0000(79)90044-8

https://www.sciencedirect.com/science/article/pii/0022000079900448

, Pietro Elia. Codifica per due canali rumorosi. In Colin Cherry, editore, Information Theory, 3rd London Symposium, Londra, Inghilterra, settembre 1955. Pubblicazioni scientifiche di Butterworth, 1956. URL: https:///worldcat.org/en/title/562487502, doi: 10.1038/176773a0.

https: / / doi.org/ 10.1038 / 176773a0

https:///worldcat.org/it/title/562487502

, Chi-Hang Fred Fung, Xiongfeng Ma e HF Chau. Problemi pratici nella postelaborazione della distribuzione della chiave quantistica. Physical Review A, 81(1), gennaio 2010. URL: http:///dx.doi.org/10.1103/PhysRevA.81.012318, doi:10.1103/physreva.81.012318.

https: / / doi.org/ 10.1103 / PhysRevA.81.012318

, Robert G. Gallager. Codici di controllo parità a bassa densità. The MIT Press, 09 1963. doi:10.7551/mitpress/4347.001.0001.

https: / / doi.org/ 10.7551 / mitpress / 4347.001.0001

, Daniele Gottesmann. Classe di codici di correzione degli errori quantistici che saturano il limite di hamming quantistico. Fis. Rev. A, 54:1862–1868, settembre 1996. URL: https:///link.aps.org/doi/10.1103/PhysRevA.54.1862, doi:10.1103/PhysRevA.54.1862.

https: / / doi.org/ 10.1103 / PhysRevA.54.1862

, M. Koashi. Semplice prova di sicurezza della distribuzione delle chiavi quantistiche basata sulla complementarità. New Journal of Physics, 11(4):045018, aprile 2009. URL: https:///dx.doi.org/10.1088/1367-2630/11/4/045018, doi:10.1088/ 1367-2630/11/4/045018.

https://doi.org/10.1088/1367-2630/11/4/045018

, Charles Ci-Wen Lim, Feihu Xu, Jian-Wei Pan e Artur Ekert. Analisi della sicurezza della distribuzione di chiavi quantistiche con blocchi di piccola lunghezza e sua applicazione alle comunicazioni spaziali quantistiche. Physical Review Letters, 126(10), marzo 2021. URL: http:///dx.doi.org/10.1103/PhysRevLett.126.100501, doi:10.1103/physrevlett.126.100501.

https: / / doi.org/ 10.1103 / PhysRevLett.126.100501

, Hoi-Kwong Lo e HF Chau. Sicurezza incondizionata della distribuzione delle chiavi quantistiche su distanze arbitrariamente lunghe. Science, 283(5410):2050–2056, marzo 1999. URL: https:///doi.org/10.1126/science.283.5410.2050, doi:10.1126/science.283.5410.2050.

https: / / doi.org/ 10.1126 / science.283.5410.2050

, Michael A. Nielsen e Isaac L. Chuang. Calcolo quantistico e informazione quantistica. Cambridge University Press, giugno 2012.

https: / / doi.org/ 10.1017 / cbo9780511976667

, Dimiter Ostrev. Autenticazione dei messaggi componibile e incondizionatamente sicura senza alcuna chiave segreta. Nel 2019 IEEE International Symposium on Information Theory (ISIT), pagine 622–626, 2019. doi:10.1109/ISIT.2019.8849510.

https: / / doi.org/ 10.1109 / ISIT.2019.8849510

, S. Pirandola, UL Andersen, L. Banchi, M. Berta, D. Bunandar, R. Colbeck, D. Englund, T. Gehring, C. Lupo, C. Ottaviani, JL Pereira, M. Razavi, J. Shamsul Shaari , M. Tomamichel, VC Usenko, G. Vallone, P. Villoresi e P. Wallden. Progressi nella crittografia quantistica. Avv. Optare. Photon., 12(4):1012–1236, dicembre 2020. URL: http:///opg.optica.org/aop/abstract.cfm?URI=aop-12-4-1012, doi:10.1364 /AOP.361502.

https: / / doi.org/ 10.1364 / AOP.361502

http:///opg.optica.org/aop/abstract.cfm?URI=aop-12-4-1012

, Cristoforo Portman. Riciclo delle chiavi nell'autenticazione. IEEE Transactions on Information Theory, 60(7):4383–4396, 2014. doi:10.1109/TIT.2014.2317312.

https: / / doi.org/ 10.1109 / TIT.2014.2317312

, Christopher Portmann e Renato Renner. Sicurezza crittografica della distribuzione delle chiavi quantistiche, 2014. URL: https:///arxiv.org/abs/1409.3525, doi:10.48550/ARXIV.1409.3525.

https:///doi.org/10.48550/ARXIV.1409.3525

arXiv: 1409.3525

, Renato Renner. Sicurezza della distribuzione delle chiavi quantistiche. Tesi di dottorato, ETH Zurigo, 2005. URL: https://arxiv.org/abs/quant-ph/0512258, doi:10.48550/ARXIV.QUANT-PH/0512258.

https:///doi.org/10.48550/ARXIV.QUANT-PH/0512258

arXiv: Quant-ph / 0512258

, Peter W. Shor e John Preskill. Semplice prova della sicurezza del protocollo di distribuzione della chiave quantistica bb84. Fis. Rev. Lett., 85:441–444, luglio 2000. URL: https:///link.aps.org/doi/10.1103/PhysRevLett.85.441, doi:10.1103/PhysRevLett.85.441.

https: / / doi.org/ 10.1103 / PhysRevLett.85.441

, Andrea Steane. Interferenza di particelle multiple e correzione dell'errore quantistico. Atti della Royal Society di Londra. Serie A: Scienze matematiche, fisiche e ingegneristiche, 452(1954):2551–2577, 1996. URL: https:///royanchecietypublishing.org/doi/abs/10.1098/rspa.1996.0136, doi:10.1098 /rspa.1996.0136.

https: / / doi.org/ 10.1098 / rspa.1996.0136

, W. Forrest Stinespring. Funzioni positive su c*-algebre. Atti dell'American Mathematical Society, 6(2):211–216, 1955. URL: http:///www.jstor.org/stable/2032342, doi:10.2307/2032342.

https: / / doi.org/ 10.2307 / 2032342 mila

http: / / www.jstor.org/ stabile / 2032342

, Marco Tomamichel e Anthony Leverrier. Una prova di sicurezza ampiamente autonoma e completa per la distribuzione delle chiavi quantistiche. Quantum, 1:14, luglio 2017. URL: http:///dx.doi.org/10.22331/q-2017-07-14-14, doi:10.22331/q-2017-07-14- 14.

https://doi.org/10.22331/q-2017-07-14-14

, Marco Tomamichel, Charles Ci Wen Lim, Nicolas Gisin e Renato Renner. Analisi stretta a chiave finita per la crittografia quantistica. Comunicazioni sulla natura, 3(1):1–6, 2012. doi:10.1038/ncomms1631.

https: / / doi.org/ 10.1038 / ncomms1631

, Mark N. Wegman e J.Lawrence Carter. Nuove funzioni hash e loro utilizzo nell'autenticazione e nell'uguaglianza degli insiemi. Journal of Computer and System Sciences, 22(3):265–279, 1981. URL: https:///www.sciencedirect.com/science/article/pii/0022000081900337, doi:10.1016/0022 -0000(81)90033-7.

https://doi.org/10.1016/0022-0000(81)90033-7

https://www.sciencedirect.com/science/article/pii/0022000081900337

, Juan Yin, Yu-Huai Li, Sheng-Kai Liao, Meng Yang, Yuan Cao, Liang Zhang, Ji-Gang Ren, Wen-Qi Cai, Wei-Yue Liu, Shuang-Lin Li, et al. Crittografia quantistica sicura basata su entanglement per oltre 1,120 chilometri. Natura, 582(7813):501–505, 2020. doi:10.1038/s41586-020-2401-y.

https: / / doi.org/ 10.1038 / s41586-020-2401-y

Citato da

[1] Manuel B. Santos, Paulo Mateus e Chrysoula Vlachou, "Valutazione lineare ignara universalmente componibile quantistica", arXiv: 2204.14171.

[2] Dimiter Ostrev, Davide Orsucci, Francisco Lázaro e Balazs Matuz, "Costruzioni di codici di prodotto classici per codici quantistici Calderbank-Shor-Steane", arXiv: 2209.13474.

Le citazioni sopra sono di ANNUNCI SAO / NASA (ultimo aggiornamento riuscito 2023-01-14 11:00:11). L'elenco potrebbe essere incompleto poiché non tutti gli editori forniscono dati di citazione adeguati e completi.

On Il servizio citato da Crossref non sono stati trovati dati su citazioni (ultimo tentativo 2023-01-14 11:00:09).

Questo documento è pubblicato in Quantum sotto il Creative Commons Attribuzione 4.0 Internazionale (CC BY 4.0) licenza. Il copyright rimane dei detentori del copyright originali come gli autori o le loro istituzioni.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://quantum-journal.org/papers/q-2023-01-13-894/

- 1

- 10

- 11

- 1996

- 1999

- 2012

- 2014

- 2017

- 2019

- 2020

- 2021

- 7

- 9

- a

- sopra

- ABSTRACT

- accesso

- avanzamenti

- Aeronautico

- affiliazioni

- Tutti

- consente

- americano

- .

- ed

- annuale

- Anthony

- Applicazioni

- applicazioni

- in giro

- Agosto

- autenticato

- Autenticazione

- autore

- gli autori

- basato

- Meglio

- fra

- Po

- Bloccare

- Bound

- Rompere

- cambridge

- Custodie

- centro

- canale

- canali

- Charles

- Christopher

- classe

- classi

- codice

- codifica

- commento

- Popolo

- comunicare

- Comunicazioni

- confronto

- completamento di una

- completamente

- calcolo

- computer

- Convegno

- copyright

- crittografico

- crittografia

- Daniel

- dati

- David

- dipende

- differenza

- difficile

- discutere

- discussione

- distribuzione

- drammaticamente

- drammaticamente

- editore

- Ingegneria

- Inghilterra

- uguaglianza

- errore

- errori

- particolarmente

- stabilire

- stima

- ETH

- valutazione

- esempio

- mostra

- più veloce

- Capovolgere

- essere trovato

- Francisco

- da

- funzioni

- generalmente

- Tedesco

- Gilles

- dato

- buono

- Terra

- harvard

- hash

- hashing

- titolari

- HTTPS

- IEEE

- realizzare

- importante

- miglioramento

- miglioramento

- in

- informazioni

- invece

- istituzioni

- interessante

- Internazionale

- sicurezza

- IT

- Gen

- JavaScript

- Jian Wei Pan

- John

- rivista

- Le

- maggiormente

- Cognome

- principale

- Lasciare

- Lunghezza

- Livello

- Li

- Licenza

- Lista

- Londra

- Lunghi

- Louis

- FA

- Fare

- Marco

- marchio

- matematico

- messaggio

- Michael

- CON

- Mese

- Scopri di più

- Natura

- Navigazione

- New

- Nicolas

- Rumore

- numero

- numeri

- ONE

- aprire

- ottimizzati

- i

- Sorpassa

- coppie

- Carta

- parametro

- parametri

- particolarmente

- Peter

- fase

- Fisico

- Fisica

- Platone

- Platone Data Intelligence

- PlatoneDati

- popolazione

- positivo

- Pratico

- pratica

- presenti

- regali

- stampa

- precedente

- procedimento

- Prodotto

- prova

- prove

- propone

- protocollo

- protocolli

- dimostra

- fornire

- la percezione

- pubblicazioni

- pubblicato

- editore

- editori

- Quantistico

- crittografia quantistica

- correzione di errori quantistici

- informazione quantistica

- qubit

- casuale

- tasso

- riconciliazione

- Riferimenti

- resti

- renna

- resistenza all'usura

- recensioni

- ROBERT

- reale

- stesso

- satellitare

- Scienze

- SCIENZE

- Segreto

- sicuro

- problemi di

- Serie

- Serie A

- set

- Shor

- Un'espansione

- Taglia

- Dimensioni

- piccole

- inferiore

- Società

- lo spazio

- Stazioni

- Con successo

- tale

- adatto

- simposio

- sistema

- tecniche

- I

- loro

- Titolo

- a

- Le transazioni

- incondizionato

- per

- universale

- Università

- aggiornato

- URL

- uso

- utenti

- volume

- W

- quale

- senza

- Lavora

- lavori

- laboratorio

- anno

- Yuan

- zefiro

- Zurigo