קמפיין דוא"ל זדוני מכוון למאות משתמשי Microsoft Office בארגונים מבוססי ארה"ב כדי לספק א טרויאני גישה מרחוק (RAT) שמתחמקת מגילוי, חלקית על ידי הופעה כתוכנה לגיטימית.

במסע פרסום שזכה לכינוי "PhantomBlu" על ידי חוקרים ב-Perception Point, התוקפים מתחזים לשירות הנהלת חשבונות בהודעות דואר אלקטרוני המזמינות אנשים להוריד קובץ Microsoft Office Word, כביכול כדי לצפות ב"דוח השכר החודשי שלהם". יעדים מקבלים הוראות מפורטות לגישה לקובץ ה"דוח" המוגן באמצעות סיסמה, שבסופו של דבר מספק את הידוע לשמצה NetSupport RAT, תוכנות זדוניות נזרקו מהלגיטימי מנהל NetSupport, כלי שימושי לגיטימי לתמיכה טכנית מרחוק. שחקני איומים השתמשו בעבר ב-RAT למערכות טביעת רגל לפני שהעבירו עליהן תוכנות כופר.

"הונדס למעקב ובקרה חמקניים, הוא הופך ניהול מרחוק לפלטפורמה להתקפות סייבר וגניבת נתונים", מומחה באבטחת האינטרנט של Perception Point, אריאל דוידפור גילה בפוסט בבלוג שפורסם השבוע.

לאחר ההתקנה על נקודת הקצה של הקורבן, NetSupport יכולה לפקח על התנהגות, ללכוד הקשות, להעביר קבצים, להשתלט על משאבי מערכת ולעבור להתקנים אחרים בתוך הרשת, "הכל במסווה של תוכנת תמיכה מרחוק שפיר", כתב.

שיטת האספקה החמקנית OLE של NetSupport RAT

הקמפיין מייצג שיטת מסירה חדשה עבור NetSupport RAT באמצעות מניפולציה של תבניות קישור והטמעת אובייקטים (OLE). זוהי "שיטת ניצול ניואנסית" המשתמשת בתבניות מסמכים לגיטימיות של Microsoft Office כדי לבצע קוד זדוני תוך התחמקות מזיהוי, כתב דוידפור.

אם משתמש מוריד את קובץ.docx המצורף להודעות מסע הפרסום ומשתמש בסיסמה הנלווית אליו כדי לגשת אליו, תוכן המסמך מורה למטרות ללחוץ על "אפשר עריכה" ולאחר מכן ללחוץ על תמונת המדפסת המוטמעת במסמך ב- כדי לצפות ב"גרף השכר" שלהם.

תמונת המדפסת היא למעשה חבילת OLE, תכונה לגיטימית ב-Microsoft Windows המאפשרת הטמעה וקישור למסמכים ואובייקטים אחרים. "השימוש הלגיטימי שלו מאפשר למשתמשים ליצור מסמכים מורכבים עם אלמנטים מתוכנות שונות", כתב דוידפור.

באמצעות מניפולציה של תבנית OLE, שחקני האיום מנצלים תבניות מסמכים כדי לבצע קוד זדוני ללא זיהוי על ידי הסתרת המטען מחוץ למסמך. הקמפיין הוא הפעם הראשונה שבה נעשה שימוש בתהליך זה בהודעת דואר אלקטרוני למשלוח NetSupport RAT, על פי Perceptive Point.

"טכניקה מתקדמת זו עוקפת את מערכות האבטחה המסורתיות על ידי הסתרת המטען הזדוני מחוץ למסמך, תוך ביצוע רק עם אינטראקציה של המשתמש", הסביר דוידפור.

ואכן, על ידי שימוש בקבצי doc מוצפנים כדי לספק את NetSupport RAT באמצעות תבנית OLE והזרקת תבנית (CWE T1221), מסע הפרסום של PhantomBlu יוצא מהטקטיקות, הטכניקות והנהלים המקובלים (TTPs) המשויכים בדרך כלל ל-NetSupport פריסות RAT.

"באופן היסטורי, מסעות פרסום כאלה הסתמכו בצורה ישירה יותר על קבצי הפעלה וטכניקות דיוג פשוטות יותר", כתב דוידפור. שיטת OLE מדגימה את החדשנות של הקמפיין לשילוב "טקטיקות התחמקות מתוחכמות עם הנדסה חברתית", כתב.

מסתתר מאחורי לגיטימציה

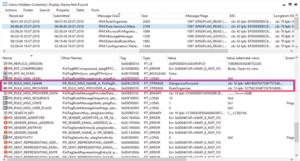

בחקירת הקמפיין, חוקרי Perception Point ניתחו את שיטת המסירה צעד אחר צעד, וגילו שכמו ה-RAT עצמו, המטען מסתתר מאחורי לגיטימציה במאמץ לעוף מתחת לרדאר.

באופן ספציפי, Perceptive Point ניתחה את נתיב ההחזרה ומזהה ההודעה של הודעות הדוא"ל התחזות, תוך התבוננות בשימוש של התוקפים ב"SendInBlue" או שירות Brevo. Brevo היא פלטפורמה לגיטימית למשלוח דוא"ל המציעה שירותים לקמפיינים שיווקיים.

"בחירה זו מדגישה את העדפתם של התוקפים למינוף שירותים מכובדים כדי להסוות את כוונתם הזדונית", כתב דוידפור.

הימנעות מפשרה

מכיוון ש-PhantomBlu משתמשת בדוא"ל כשיטה שלה להעברת תוכנות זדוניות, הטכניקות הרגילות למנוע פשרה - כגון הנחיות ו הכשרת עובדים על איך לזהות ולדווח על הודעות דוא"ל שעלולות להיות זדוניות - החל.

ככלל, אנשים לעולם לא צריכים ללחוץ על קבצים מצורפים לאימייל אלא אם הם מגיעים ממקור מהימן או ממישהו שמשתמשים מתכתבים איתו באופן קבוע, אומרים מומחים. יתר על כן, משתמשים ארגוניים צריכים במיוחד לדווח על הודעות חשודות למנהלי IT, שכן הם עלולים להצביע על סימנים למסע פרסום זדוני.

כדי לסייע יותר למנהלי מערכת בזיהוי PhantomBlu, Perceptive Point כללה רשימה מקיפה של TTPs, אינדיקטורים של פשרה (IOCs), כתובות URL ושמות מארחים וכתובות IP המשויכות למסע הפרסום בפוסט בבלוג.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://www.darkreading.com/threat-intelligence/phantomblu-cyberattackers-backdoor-microsoft-office-users-ole

- :הוא

- $ למעלה

- 7

- a

- אודות

- גישה

- גישה

- פי

- חשבונאות

- שחקנים

- למעשה

- כתובות

- מנהל

- מנהלים

- מתקדם

- תעשיות

- מאפשר

- an

- מְנוּתָח

- ו

- החל

- AS

- לעזור

- המשויך

- At

- המתקפות

- לְהִמָנַע

- הימנעות

- דלת אחורית

- לפני

- התנהגות

- מאחור

- להתמזג

- בלוג

- by

- מבצע

- קמפיינים

- CAN

- ללכוד

- בחירה

- קליק

- קוד

- איך

- בדרך כלל

- תרכובת

- מַקִיף

- פשרה

- תוכן

- לִשְׁלוֹט

- מקובל

- משותף

- לִיצוֹר

- סייבר

- התקפות סייבר

- נתונים

- למסור

- אספקה

- מספק

- מסירה

- מדגים

- מְפוֹרָט

- איתור

- התקנים

- אחר

- ישירות

- מגלה

- מסמך

- מסמכים

- להורדה

- הורדות

- דיבוב

- מאמץ

- אלמנטים

- אמייל

- מיילים

- מוטבע

- הטבעה

- לאפשר

- מאפשר

- מוצפן

- נקודת קצה

- מהונדס

- הנדסה

- במיוחד

- התחמקות

- לבצע

- מבצע

- מומחה

- מומחים

- מוסבר

- לנצל

- ניצול

- מאפיין

- שלח

- קבצים

- ראשון

- firsttime

- עָקֵב

- בעד

- החל מ-

- נוסף

- כללי

- גרף

- בדרך

- יש

- he

- הסתרה

- הסטורי

- איך

- איך

- HTTPS

- מאות

- ID

- זיהוי

- תמונה

- להתחזות

- in

- כלול

- להצביע

- אינדיקטורים

- חדשנות

- מותקן

- הוראות

- כוונה

- אינטראקציה

- אל תוך

- חקירה

- להזמין

- IP

- כתובות IP

- IT

- שֶׁלָה

- עצמו

- jpg

- לֵגִיטִימִיוּת

- לגיטימי

- מינוף

- כמו

- מְקַשֵׁר

- רשימה

- זדוני

- תוכנות זדוניות

- מניפולציה

- שיווק

- מסכה

- מאי..

- הודעה

- הודעות

- שיטה

- מיקרוסופט

- Microsoft Windows

- צג

- אחת לחודש

- יותר

- יתר על כן

- המהלך

- רשת

- לעולם לא

- יָדוּעַ לְשִׁמצָה

- רומן

- ניואנס

- אובייקט

- אובייקטים

- of

- כבוי

- המיוחדות שלנו

- Office

- on

- רק

- or

- להזמין

- ארגונים

- אחר

- בחוץ

- יותר

- חבילה

- סיסמה

- נתיב

- אֲנָשִׁים

- תפיסה

- דיוג

- פלטפורמה

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- נקודה

- הודעה

- פוטנציאל

- קוֹדֶם

- נהלים

- תהליך

- תוכניות

- לאור

- מכ"ם

- ransomware

- דרג

- לקבל

- באופן קבוע

- מרחוק

- לדווח

- מייצג

- מכובד

- חוקרים

- משאבים

- לַחֲזוֹר

- כלל

- s

- משכורת

- לומר

- אבטחה

- שרות

- שירותים

- צריך

- הצגה

- שלטים

- פשוט יותר

- חֶברָתִי

- הנדסה חברתית

- תוכנה

- מישהו

- מתוחכם

- מָקוֹר

- מסחרי

- הסתובב

- מִתגַנֵב

- שלב

- כזה

- תמיכה

- מעקב

- חשוד

- מערכת

- מערכות

- טקטיקה

- לקחת

- מיקוד

- מטרות

- טכני

- טכניקה

- טכניקות

- תבנית

- תבניות

- זֶה

- השמיים

- גְנֵבָה

- שֶׁלָהֶם

- אותם

- אז

- הֵם

- זֶה

- השבוע

- איום

- איום שחקנים

- זמן

- ל

- כלי

- מסורתי

- להעביר

- התמרות

- טרויאני

- מהימן

- בסופו של דבר

- תחת

- קו תחתון

- אלא אם כן

- על

- להשתמש

- מְשׁוּמָשׁ

- מועיל

- משתמש

- משתמשים

- שימושים

- באמצעות

- כרגיל

- באמצעות

- קרבן

- לצפיה

- היה

- אינטרנט

- אבטחת רשת

- שבוע

- אשר

- בזמן

- חלונות

- עם

- בתוך

- לְלֹא

- Word

- כתב

- זפירנט