ESETの研究者は、WhatsAppのバックアップファイルを盗み、ファイルを削除するコマンドを受信できるAndroid GravityRATスパイウェアの更新バージョンを分析しました

ESET の研究者は、Android GravityRAT スパイウェアの更新バージョンがメッセージング アプリ BingeChat および Chatico として配布されていることを特定しました。 GravityRAT は、使用されることが知られているリモート アクセス ツールです。 少なくとも2015以降 以前はインドに対する標的型攻撃にも使用されていました。 以前に文書化されているように、Windows、Android、macOS のバージョンが利用可能です。 Cisco Talos, カスペルスキー, Cyble。 GravityRAT の背後にある攻撃者は依然として不明です。 私たちはスペースコブラとして内部的にグループを追跡しています。

BingeChat キャンペーンは 2022 年 XNUMX 月から活動している可能性が高く、現在も継続中です。 ただし、Chatico を使用したキャンペーンは現在アクティブではありません。 BingeChat は、無料メッセージング サービスを宣伝する Web サイトを通じて配布されます。 新たに発見されたキャンペーンで注目に値するのは、GravityRAT が WhatsApp のバックアップを盗み出し、ファイルを削除するコマンドを受信できることです。 悪意のあるアプリは、オープンソース ベースの正規のチャット機能も提供します。 OMEMOインスタントメッセンジャーアプリ.

- Android GravityRAT スパイウェアの新バージョンが、正規のオープンソース OMEMO インスタント メッセンジャー Android アプリのトロイの木馬化バージョンとして配布されていることが発見されました。

- トロイの木馬化された BingeChat アプリは、無料のメッセージングおよびファイル共有サービスとして提供される Web サイトからダウンロードできます。

- このバージョンの GravityRAT は、ファイルを削除するコマンドの受信と WhatsApp バックアップ ファイルの抽出という XNUMX つの新しい機能によって強化されています。

キャンペーン概要

このキャンペーンについてお知らせしたのは、 MalwareHunterTeam、ツイートを通じて GravityRAT サンプルのハッシュを共有しました。 APK ファイルの名前に基づいて、悪意のあるアプリは BingeChat としてブランド化され、メッセージング機能を提供すると主張します。 ウェブサイトを見つけました ビンジチャット[.]ネット このサンプルはそこからダウンロードされた可能性があります (図 1 を参照)。

Web サイトでは、[アプリをダウンロード] ボタンをタップした後に悪意のあるアプリが提供されるはずです。 ただし、訪問者はログインする必要があります。資格情報がなかったため、登録は終了しました (図 2 を参照)。 おそらくオペレーターは、特定の IP アドレス、位置情報、カスタム URL、または特定の期間内に、特定の被害者が訪問すると予想される場合にのみ登録を開始する可能性が高くなります。 したがって、潜在的な被害者は非常に標的にされていると考えられます。

Web サイトから BingeChat アプリをダウンロードすることはできませんでしたが、VirusTotal で URL を見つけることができました (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip) には、悪意のある BingeChat Android アプリが含まれています。 このアプリには、前述のツイートのアプリと同じハッシュがあります。これは、この URL がこの特定の GravityRAT サンプルの配布ポイントであることを意味します。

同じドメイン名が BingeChat アプリのコード内でも参照されており、これもまたヒントです。 ビンジチャット[.]ネット 配布に使用されます (図 3 を参照)。

この悪意のあるアプリは、Google Play ストアで入手可能になったことはありません。 これは、正規のオープンソースのトロイの木馬化されたバージョンです。 OMEMOインスタントメッセンジャー (IM) Android アプリですが、BingeChat というブランド名が付けられています。 OMEMO IM は Android Jabber クライアントを再構築したものです 会話.

図 4 からわかるように、悪意のあるサイトの HTML コードには、正規のサイトからコピーされたという証拠が含まれています。 プレビュー.colorlib.com/theme/BingeChat/ 7月5上th、2022年、自動ツールを使用 HTTrack; colorlib.com は、WordPress テーマをダウンロードできる正規の Web サイトですが、BingeChat テーマはそこでは利用できなくなったようです。 の ビンジチャット[.]ネット ドメインは18月XNUMX日に登録されましたth、2022。

潜在的な被害者がどのようにして悪意のある Web サイトに誘導されたか、あるいは発見されたのかはわかりません。 アプリのダウンロードにはアカウントを持っていることが条件であり、新規アカウント登録ができなかったことを考慮すると、潜在的な被害者が特に標的にされたと考えられます。 攻撃の概要スキームを図 5 に示します。

犠牲者

ESET のテレメトリー データには、この BingeChat キャンペーンの被害者は記録されておらず、このキャンペーンがおそらく狭い範囲をターゲットにしていることをさらに示唆しています。 ただし、当社のテレメトリでは、2022 年 6 月にインドで発生した別の Android GravityRAT サンプルの検出が XNUMX 件あります。この場合、GravityRAT は Chatico としてブランド化されました (図 XNUMX を参照)。

BingeChat と同様、Chatico は OMEMO インスタント メッセンジャー アプリに基づいており、GravityRAT によってトロイの木馬化されています。 Chatico はおそらく次の方法で配布されました。 chatico.co[.]uk ウェブサイトと通信し、C&C サーバーとも通信します。 Web サイトと C&C サーバーの両方のドメインがオフラインになりました。

ここからは、Chatico と同じ悪意のある機能を持つ BingeChat アプリを使用したアクティブなキャンペーンのみに焦点を当てます。

特定

Facebook の研究者が調査したにもかかわらず、マルウェアの背後にいるグループは依然として不明です。 属性を使用する。 GravityRAT も以前と同様にパキスタンに拠点を置くグループに 推測 Cisco Talos 著。 私たちはこのグループを SpaceCobra という名前で内部的に追跡しており、BingeChat キャンペーンと Chatico キャンペーンの両方がこのグループに属していると考えています。

GravityRAT の典型的な悪意のある機能は、2020 年に次のような特定のコード部分に関連付けられています。 カスペルスキー GravityRAT の Windows バリアントを使用するグループに

2021年には、 Cyble BingeChat と同じパターンを示した別の GravityRAT キャンペーンの分析を発表しました。これには、正規のチャット アプリを装ったトロイの木馬の同様の配布ベクトル (この場合は SoSafe Chat でした)、オープンソースの使用が含まれていました。 オメモIM コードと同じ悪意のある機能。 図 6 では、Cyble によって分析された GravityRAT サンプルと BingeChat に含まれる新しいサンプルの間の悪意のあるクラスの比較を確認できます。 この比較に基づいて、BingeChat の悪意のあるコードは GravityRAT マルウェア ファミリに属していると高い自信を持って言えます。

テクニカル分析

図 8 に示すように、アプリは起動後、適切に動作するために必要なすべての権限を許可するようユーザーに要求します。通話ログを読み取る権限を除いて、その他の要求される権限はメッセージング アプリケーションによくあるものであるため、デバイス ユーザーは許可しない可能性があります。アプリがそれらを要求すると警告されます。

アプリの正規の機能の一部として、アカウントを作成してログインするためのオプションが提供されます。ユーザーがアプリにサインインする前に、GravityRAT は C&C サーバーとの対話を開始し、デバイス ユーザーのデータを抽出し、コマンドが実行されるのを待ちます。 GravityRAT は以下を漏洩することができます。

- 通話記録

- 連絡先リスト

- SMSメッセージ

- 特定の拡張子を持つファイル: jpg、jpeg、ログ、png、PNG、JPG、JPEG、txt、pdf、xml、doc、xls、xlsx、ppt、pptx、docx、opus、crypt14、crypt12、crypt13、crypt18、crypt32

- デバイスの場所

- 基本的なデバイス情報

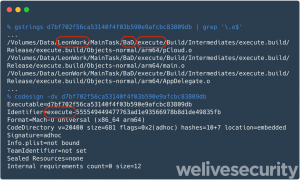

持ち出されるデータは外部メディア上のテキスト ファイルに保存され、その後 C&C サーバーに持ち出され、最終的に削除されます。 ステージングされたデータのファイル パスを図 9 に示します。

このバージョンの GravityRAT には、以前の公的に知られているバージョンの GravityRAT と比較して XNUMX つの小さなアップデートがあります。 まず、抽出するファイルのリストを、 crypt14, crypt12, crypt13, crypt18, crypt32 拡張子。 これらの暗号化ファイルは、WhatsApp Messenger によって作成された暗号化されたバックアップです。 XNUMX 番目に、C&C サーバーから XNUMX つのコマンドを受信して実行できます。

- すべてのファイルを削除 – デバイスから流出した特定の拡張子を持つファイルを削除します

- すべての連絡先を削除 – 連絡先リストを削除します

- すべての通話ログを削除 – 通話記録を削除します

これらは、Android マルウェアでは通常見られない非常に特殊なコマンドです。 以前のバージョンの Android GravityRAT はコマンドをまったく受信できませんでした。 特定の時間に、流出したデータを C&C サーバーにアップロードすることしかできませんでした。

GravityRAT には、図 10 に示す XNUMX つのハードコードされた C&C サブドメインが含まれています。 ただし、最初のもののみを使用するようにコード化されています (https://dev.androidadbserver[.]com).

この C&C サーバーは、新しい侵害されたデバイスを登録し、XNUMX つの追加の C&C アドレスを取得するために接続されます。 https://cld.androidadbserver[.]com および https://ping.androidadbserver[.]com 図 11 に示すように、テストしたときの結果です。

ここでも、図 12 に示すように、最初の C&C サーバーのみが使用され、今回はデバイス ユーザーのデータをアップロードします。

まとめ

活動していたことで知られる 少なくとも2015以降, SpaceCobra は GravityRAT を復活させ、WhatsApp Messenger のバックアップを抽出し、C&C サーバーからコマンドを受信してファイルを削除する拡張機能を組み込みました。 以前と同様に、このキャンペーンでは、GravityRAT バックドアを配布する隠れ蓑としてメッセージング アプリが使用されています。 マルウェアの背後にあるグループは、正規の OMEMO IM コードを使用して、悪意のあるメッセージング アプリの BingeChat および Chatico にチャット機能を提供します。

ESET テレメトリーによると、インドのユーザーが、以前に文書化された SpaceCobra キャンペーンと同様に、RAT の更新された Chatico バージョンの標的にされました。 BingeChat バージョンは、登録が必要な Web サイトを通じて配布され、攻撃者が特定の IP アドレス、位置情報、カスタム URL を使用して、または特定の期間内に特定の被害者を訪問すると予想される場合にのみ開かれる可能性があります。 いずれにせよ、このキャンペーンは非常にターゲットを絞ったものであると考えられます。

IoC

| SHA-1 | パッケージ名 | ESET検出名 | Description |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT は BingeChat アプリになりすます。 |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT は BingeChat アプリになりすます。 |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT は Chatico アプリになりすます。 |

ネットワーク

| IP | ドメイン | ホスティングプロバイダー | 最初に見た | 詳細 |

|---|---|---|---|---|

| 75.2.37[。]224 | jre.jdklibraries[.]com | Amazon.com、Inc. | 2022-11-16 | Chatico C&C サーバー。 |

| 104.21.12[。]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare、Inc. | 2023-03-16 | BingeChat C&C サーバー。 |

| 104.21.24[。]109 | dev.jdklibraries[.]com | Cloudflare、Inc. | 無し | Chatico C&C サーバー。 |

| 104.21.41[。]147 | chatico.co[.]uk | Cloudflare、Inc. | 2021-11-19 | Chatico配信サイト。 |

| 172.67.196[。]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare、Inc. | 2022-11-16 | BingeChat C&C サーバー。 |

| 172.67.203[。]168 | ビンジチャット[.]ネット | Cloudflare、Inc. | 2022-08-18 | BingeChat 配信 Web サイト。 |

パス

データは次の場所に流出のためにステージングされます。

/storage/emulated/0/Android/ebc/oww.log

/storage/emulated/0/Android/ebc/obb.log

/storage/emulated/0/bc/ms.log

/storage/emulated/0/bc/cl.log

/storage/emulated/0/bc/cdcl.log

/storage/emulated/0/bc/cdms.log

/storage/emulated/0/bc/cs.log

/storage/emulated/0/bc/location.log

MITER ATT&CKテクニック

このテーブルは バージョン13 MITER ATT&CKフレームワークの.

| 戦術 | ID | 名前 | Description |

|---|---|---|---|

| 固執 | T1398 | 起動またはログオンの初期化スクリプト | GravityRAT は、 ブート_完了 デバイスの起動時にアクティブ化するブロードキャスト インテント。 |

| T1624.001 | イベント トリガー実行: ブロードキャスト レシーバー | GravityRAT 機能は、次のいずれかのイベントが発生するとトリガーされます。 USB_DEVICE_ATTACHED、 ACTION_CONNECTION_STATE_CHANGED、 USER_UNLOCKED、 ACTION_POWER_CONNECTED、 ACTION_POWER_切断済み、 機内モード、 バッテリー低下、 バッテリーOK、 DATE_CHANGED、 リブート、 TIME_TICK、または 接続性_変更。 |

|

| 防衛回避 | T1630.002 | ホストでのインジケーターの削除:ファイルの削除 | GravityRAT は、デバイスから流出した機密情報を含むローカル ファイルを削除します。 |

| Discovery | T1420 | ファイルとディレクトリの検出 | GravityRAT は、外部ストレージ上の利用可能なファイルをリストします。 |

| T1422 | システムネットワーク構成の検出 | GravityRAT は、IMEI、IMSI、IP アドレス、電話番号、および国を抽出します。 | |

| T1426 | システム情報の発見 | GravityRAT は、SIM シリアル番号、デバイス ID、共通システム情報などのデバイスに関する情報を抽出します。 | |

| 収集 | T1533 | ローカルシステムからのデータ | GravityRAT はデバイスからファイルを抽出します。 |

| T1430 | ロケーショントラッキング | GravityRAT はデバイスの位置を追跡します。 | |

| T1636.002 | 保護されたユーザー データ: 通話ログ | GravityRAT は通話ログを抽出します。 | |

| T1636.003 | 保護されたユーザー データ: 連絡先リスト | GravityRAT は連絡先リストを抽出します。 | |

| T1636.004 | 保護されたユーザー データ: SMS メッセージ | GravityRAT は SMS メッセージを抽出します。 | |

| コマンドおよび制御 | T1437.001 | アプリケーション層プロトコル:Webプロトコル | GravityRAT は HTTPS を使用して C&C サーバーと通信します。 |

| exfiltration | T1646 | C2チャネルを介した浸透 | GravityRAT は、HTTPS を使用してデータを抽出します。 |

| 影響 | T1641 | データ操作 | GravityRAT は、特定の拡張子を持つファイルをデバイスから削除し、すべてのユーザーの通話記録と連絡先リストを削除します。 |

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- EVMファイナンス。 分散型金融のための統一インターフェイス。 こちらからアクセスしてください。

- クォンタムメディアグループ。 IR/PR増幅。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 データ インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- 情報源: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- :持っている

- :は

- :not

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- できる

- 私たちについて

- アクセス

- アクティブ

- アクティビティ

- NEW

- 住所

- アドレス

- 広告運用

- 後

- に対して

- 警戒した

- すべて

- 許す

- また

- an

- 分析

- 分析

- および

- アンドロイド

- 別の

- どれか

- アプリ

- 申し込み

- アプリ

- です

- AS

- 関連する

- At

- 攻撃

- 攻撃

- 8月

- 自動化

- 利用できます

- 裏口

- バックアップ

- バックアップ

- ベース

- BE

- き

- 背後に

- さ

- 信じる

- 所属

- の間に

- 両言語で

- ブランドの

- 放送

- 内蔵

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- (Comma Separated Values) ボタンをクリックして、各々のジョブ実行の詳細(開始/停止時間、変数値など)のCSVファイルをダウンロードします。

- by

- コール

- キャンペーン

- キャンペーン

- 缶

- 機能

- できる

- 場合

- Cisco

- クレーム

- class

- クラス

- クライアント

- 閉まっている

- コード

- コード化

- COM

- コマンドと

- 伝える

- コミュニケーション

- 比べ

- 比較

- 損害を受けた

- 信頼

- 考えると

- 接触

- 含む

- 含まれている

- 含まれています

- 可能性

- 国

- カバー

- 作ります

- 作成した

- Credentials

- 陰窩

- 現在

- カスタム

- データ

- 検出

- デバイス

- 発見

- 分配します

- 配布

- ディストリビューション

- do

- そうではありません

- ドメイン

- ドメイン名

- ドメイン

- ダウンロード

- 従業員

- では使用できません

- 強化された

- さらに

- イベント

- 証拠

- 除く

- 実行します

- 実行

- 流出

- 拡大

- 期待する

- 拡張する

- エクステンション

- 外部

- 抽出物

- FB

- フィギュア

- File

- 最後に

- もう完成させ、ワークスペースに掲示しましたか?

- 名

- フォーカス

- フォロー中

- 発見

- 無料版

- から

- 機能性

- 機能性

- さらに

- 生成された

- ゴエス

- でログイン

- Google Playで

- Google Playストア

- 重力

- グループ

- ハッシュ

- 持ってる

- 持って

- こちら

- ハイ

- 非常に

- host

- 認定条件

- しかしながら

- HTML

- HTTPS

- ID

- 特定され

- if

- in

- include

- 含ま

- 含めて

- インド

- 情報

- 初期

- インスタント

- 意図

- 対話

- 内部で

- に

- IP

- IPアドレス

- IT

- ITS

- JPG

- 7月

- 六月

- ただ

- 知っている

- 既知の

- 起動する

- 層

- 最低

- 左

- 合法の

- 正当な

- 可能性が高い

- リスト

- リストされた

- リスト

- ローカル

- 場所

- ログ

- ログイン

- より長いです

- MacOSの

- 製

- マルウェア

- 最大幅

- 手段

- メディア

- 言及した

- メッセージ

- メッセージング

- メッセンジャー

- かもしれない

- 最も

- 名

- 名

- 必要

- ネットワーク

- 決して

- 新作

- 新しく

- いいえ

- 注目すべき

- 今

- 数

- 発生した

- of

- オンライン

- on

- ONE

- 継続

- の

- 開いた

- オープンソース

- 演算子

- オプション

- or

- その他

- さもないと

- 私たちの

- でる

- が

- 概要

- パキスタン

- 部

- 特定の

- パターン

- 許可

- パーミッション

- 電話

- ピース

- 場所

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレイ

- Playストア

- ポイント

- ポイント

- 可能

- おそらく

- 潜在的な

- プレゼント

- 前

- 前に

- 多分

- 正しく

- 提供します

- は、大阪で

- 公然と

- 公表

- RAT

- 読む

- 受け取ります

- 受け取り

- 受け入れ

- 記録された

- 登録

- 登録された

- 参加申し込み

- 残っている

- リモート

- リモートアクセス

- 除去

- 削除済み

- リクエスト

- 必要

- 研究者

- 右

- 同じ

- スキーム

- 画面

- 二番

- と思われる

- 見て

- 敏感な

- シリアル

- サーバー

- サービス

- サービス

- shared

- シェアリング

- すべき

- 示す

- サイン

- YES

- 同様の

- から

- ウェブサイト

- 小さい

- SMS

- So

- 特定の

- 特に

- スパイウェア

- 開始

- スタートアップ

- 都道府県

- 盗む

- まだ

- ストレージ利用料

- 店舗

- 保存され

- そのような

- テーブル

- 茎

- 対象となります

- テスト

- それ

- それら

- テーマ

- その後

- そこ。

- したがって、

- ボーマン

- 彼ら

- この

- それらの

- しかし?

- 三

- 介して

- 時間

- 時間枠

- 〜へ

- ツール

- 追跡する

- トリガ

- トロイの

- ツイート

- 2

- 典型的な

- 一般的に

- 下

- 未知の

- 更新しました

- 更新版

- URL

- us

- つかいます

- 中古

- ユーザー

- 使用されます

- バージョン

- 非常に

- 、

- 被害者

- 犠牲者

- 訪問

- 訪問者

- 待っています

- ました

- we

- ウェブ

- ウェブサイト

- した

- いつ

- which

- ワイド

- 意志

- ウィンドウズ

- 以内

- WordPress

- ワードプレスのテーマ

- 仕事

- XML

- You

- ゼファーネット