ESET は、Grandoreiro ボットネットを破壊するためにブラジル連邦警察と協力しました。 ESET は、技術分析、統計情報、既知のコマンド アンド コントロール (C&C) サーバーのドメイン名と IP アドレスを提供することで、プロジェクトに貢献しました。 Grandoreiro のネットワーク プロトコルの設計上の欠陥により、ESET の研究者は被害状況を垣間見ることもできました。

ESET 自動システムは、数万の Grandoreiro サンプルを処理してきました。 2020 年 105 月頃からマルウェアが使用しているドメイン生成アルゴリズム (DGA) は、XNUMX 日に XNUMX つのメイン ドメインと、オプションで複数のフェールセーフ ドメインを生成します。 DGA は、Grandoreiro が C&C サーバーに報告する方法を知る唯一の方法です。現在の日付に加えて、DGA は静的構成も受け入れます。この記事の執筆時点で、そのような構成が XNUMX 件確認されています。

Grandoreiro のオペレーターは、Azure や AWS などのクラウド プロバイダーを悪用してネットワーク インフラストラクチャをホストしています。 ESETの研究者は、これらのサーバーのセットアップを担当するアカウントを特定するために重要なデータを提供しました。ブラジル連邦警察によるさらなる捜査により、 身元特定と逮捕 これらのサーバーを管理する個人の数。このブログ投稿では、法執行機関がこの混乱作戦を実行するのを支援するためのデータをどのように入手したかを説明します。

経歴

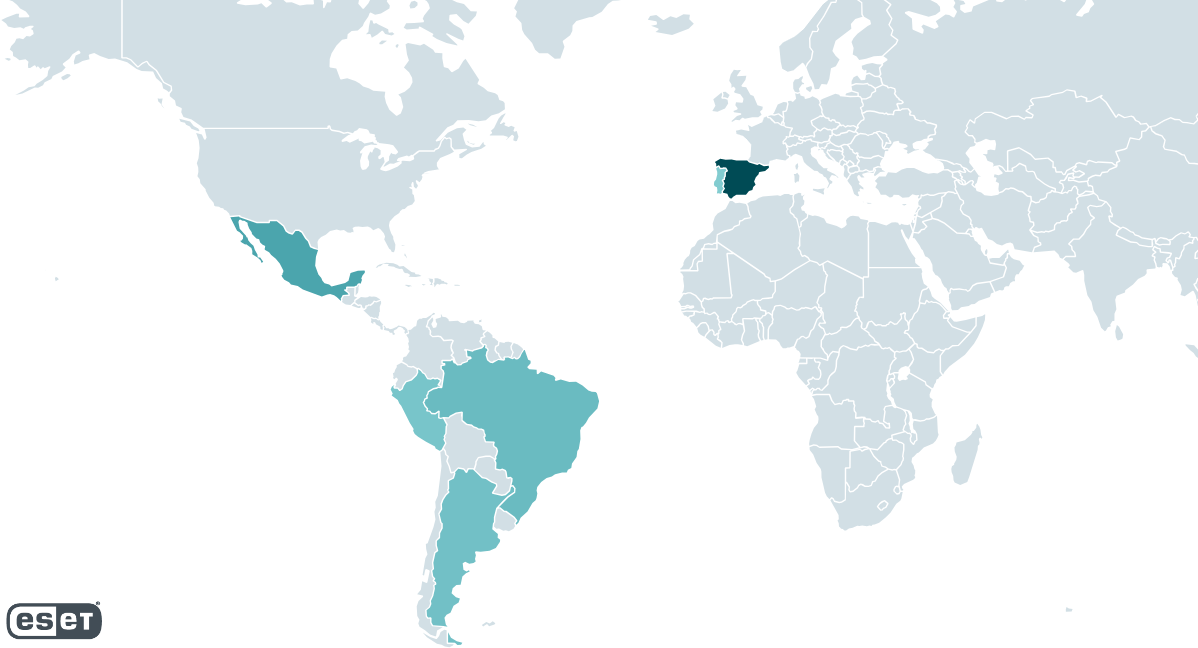

グランドレイロ 多くの一つです ラテンアメリカの銀行トロイの木馬。このウイルスは少なくとも 2017 年から活動しており、ESET の研究者はそれ以来注意深く追跡してきました。 Grandoreiro はブラジルとメキシコをターゲットにしており、2019 年以降はスペインもターゲットにしています (図 1 を参照)。 2020年から2022年にかけてスペインが最も標的にされた国でしたが、2023年にはメキシコとアルゼンチンに焦点が明確に切り替わったことが観察され、後者はグランドレイロにとって新たな国でした。

機能的には、Grandoreiro は前回からあまり変わっていません。 2020 年のブログ投稿。このセクションではマルウェアの概要を説明し、後でいくつかの変更点 (主に新しい DGA ロジック) について詳しく説明します。

ラテンアメリカの銀行系トロイの木馬がマシンの侵害に成功すると、通常、リモート サーバーに HTTP GET リクエストを発行し、侵害されたマシンに関するいくつかの基本情報を送信します。古い Grandoreiro ビルドではこの機能が実装されていましたが、時間が経つにつれて、開発者はこの機能を削除することを決定しました。

Grandoreiro は、前景ウィンドウを定期的に監視して、Web ブラウザー プロセスに属するウィンドウを見つけます。このようなウィンドウが見つかり、その名前が銀行関連文字列のハードコードされたリストのいずれかの文字列と一致すると、マルウェアは C&C サーバーとの通信を開始し、終了するまで少なくとも 1 秒に 1 回リクエストを送信します。

被害者のお金を盗むために、オペレーターは侵害されたマシンと手動で対話する必要があります。このマルウェアにより次のことが可能になります。

- 被害者の画面をブロックし、

- キーストロークのログ記録、

- マウスとキーボードのアクティビティをシミュレートします。

- 被害者の画面を共有し、

- 偽のポップアップウィンドウを表示します。

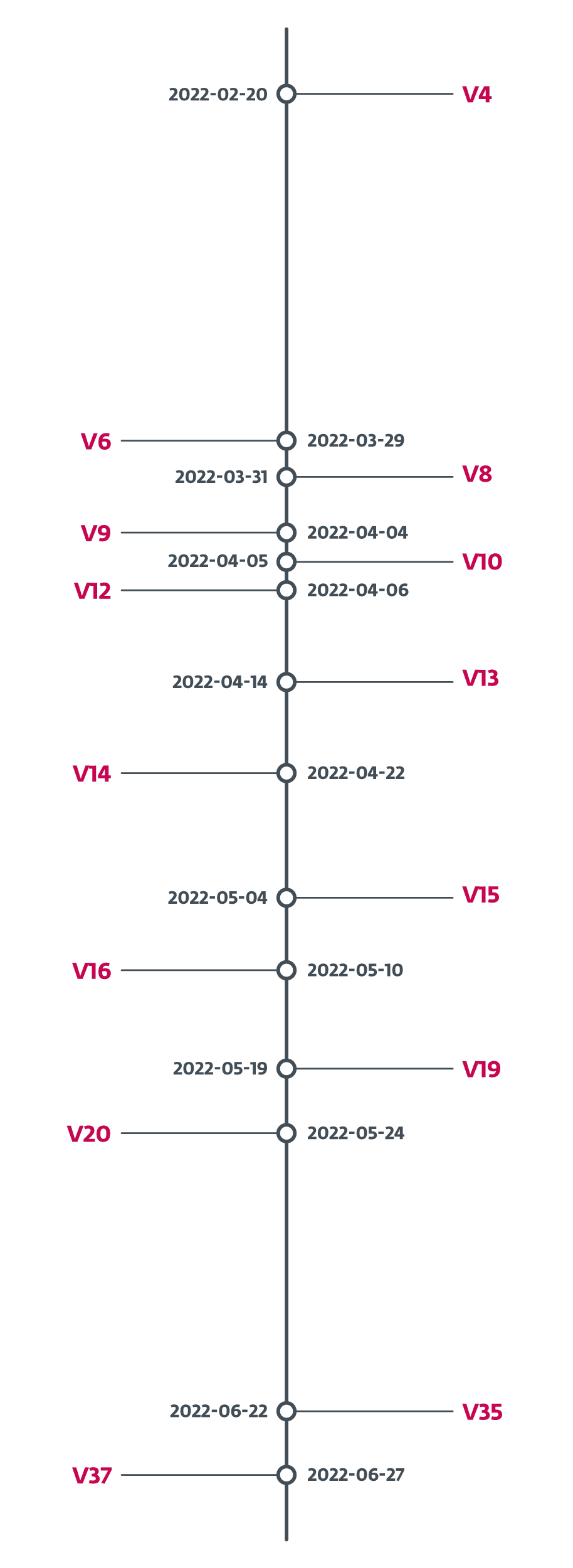

Grandoreiro は急速かつ継続的な発展を遂げています。場合によっては、週にいくつかの新しいビルドが発生し、追跡するのが困難になることもありました。それを示すために、2022 年 2 月に、Grandoreiro のオペレーターはバイナリにバージョン識別子を追加しました。図 2022 は、バージョン識別子がどのくらいの速さで変化したかを示しています。 2022 年 24 月から XNUMX 年 XNUMX 月までは、平均して XNUMX 日ごとに新しいバージョンが更新されました。XNUMX 月 XNUMX 日までの XNUMX か月の間隔では、th、2022 年および 22 月 XNUMX 日nd, 2022 年も、PE のコンパイル時間が短縮された新しいサンプルが引き続き確認されましたが、バージョン識別子がありませんでした。 27月XNUMX日th、2022 バージョン識別子は次のように変更されました。 V60 それ以来変化が見られないため、この機能は削除されたと結論付けることができました。

ラテンアメリカの銀行トロイの木馬 多くの共通点を共有する。 Grandoreiro は、主に明らかなコア機能と、MSI インストーラー内にダウンローダーをバンドルしている点で、他のラテンアメリカのバンキング トロイの木馬と似ています。過去に、そのダウンローダーが他のユーザーと共有されていたケースをいくつか観察しました。 メコティオ および ヴァドクリスト、過去2年間ではありませんでしたが。 Grandoreiro バンキング トロイの木馬が他のファミリーと大きく異なるのは、最終的な実行可能ファイルを大量に消費する独自のバイナリ パディング メカニズムでした (この記事で説明しています)。 2020 年のブログ投稿)。時間が経つにつれ、Grandoreiro のオペレーターは、この分析防止技術をダウンローダーにも追加しました。驚いたことに、この機能は 3 年の第 2023 四半期にバンキング型トロイの木馬およびダウンローダーのバイナリから完全に削除され、それ以来観察されていませんでした。

2022 年 XNUMX 月以来、私たちは 2番目のバリエーション メインとは大きく異なるGrandoreiroの。私たちは、2022 年 XNUMX 月、XNUMX 月、XNUMX 月に小規模なキャンペーンでこの問題を確認しました。C&C サーバー ドメインの大部分が解決されていないこと、コア機能が頻繁に変更されていること、ネットワーク プロトコルが適切に機能していないことから、この問題が発生していると強く信じています。進行中の作業。したがって、このブログ投稿では主な亜種に焦点を当てます。

Grandoreiro の長期追跡

選択されたマルウェア ファミリを自動かつ長期的に追跡するように設計された ESET システムは、2017 年末から Grandoreiro を監視し、バージョン情報、C&C サーバー、ターゲット、そして 2020 年末から DGA 構成を抽出してきました。

DGA トラッキング

DGA 構成は、Grandoreiro バイナリにハードコーディングされています。各構成は、呼び出した文字列によって参照できます。 dga_id。 DGA に異なる構成を使用すると、異なるドメインが生成されます。 DGA メカニズムについては本文の後半でさらに詳しく説明します。

ESET は合計 105 種類の異なる情報を抽出しました dga_ids 私たちが知っているGrandoreiroサンプルから。これらの構成のうち 79 個は、追跡中にアクティブな C&C サーバーの IP アドレスに解決されるドメインを少なくとも XNUMX 回生成しました。

生成されたドメインは、No-IP のダイナミック DNS サービス (DDNS) を介して登録されます。 Grandoreiro のオペレーターはこのサービスを悪用して、DGA に対応するようにドメインを頻繁に変更したり、IP アドレスを自由に変更したりします。これらのドメインが解決される IP アドレスの大部分は、主に AWS や Azure などのクラウド プロバイダーによって提供されます。表 1 は、Grandoreiro C&C サーバーに使用される IP アドレスに関するいくつかの統計を示しています。

表 1. 追跡開始以降の Grandoreiro C&C IP アドレスに関する統計情報

| 情報 | 平均 | 最小 | 最大 |

| 1 日あたりの新しい C&C IP アドレスの数 | 3 | 1 | 34 |

| 1 日あたりのアクティブな C&C IP アドレスの数 | 13 | 1 | 27 |

| C&C IP アドレスの有効期間 (日数) | 5 | 1 | 425 |

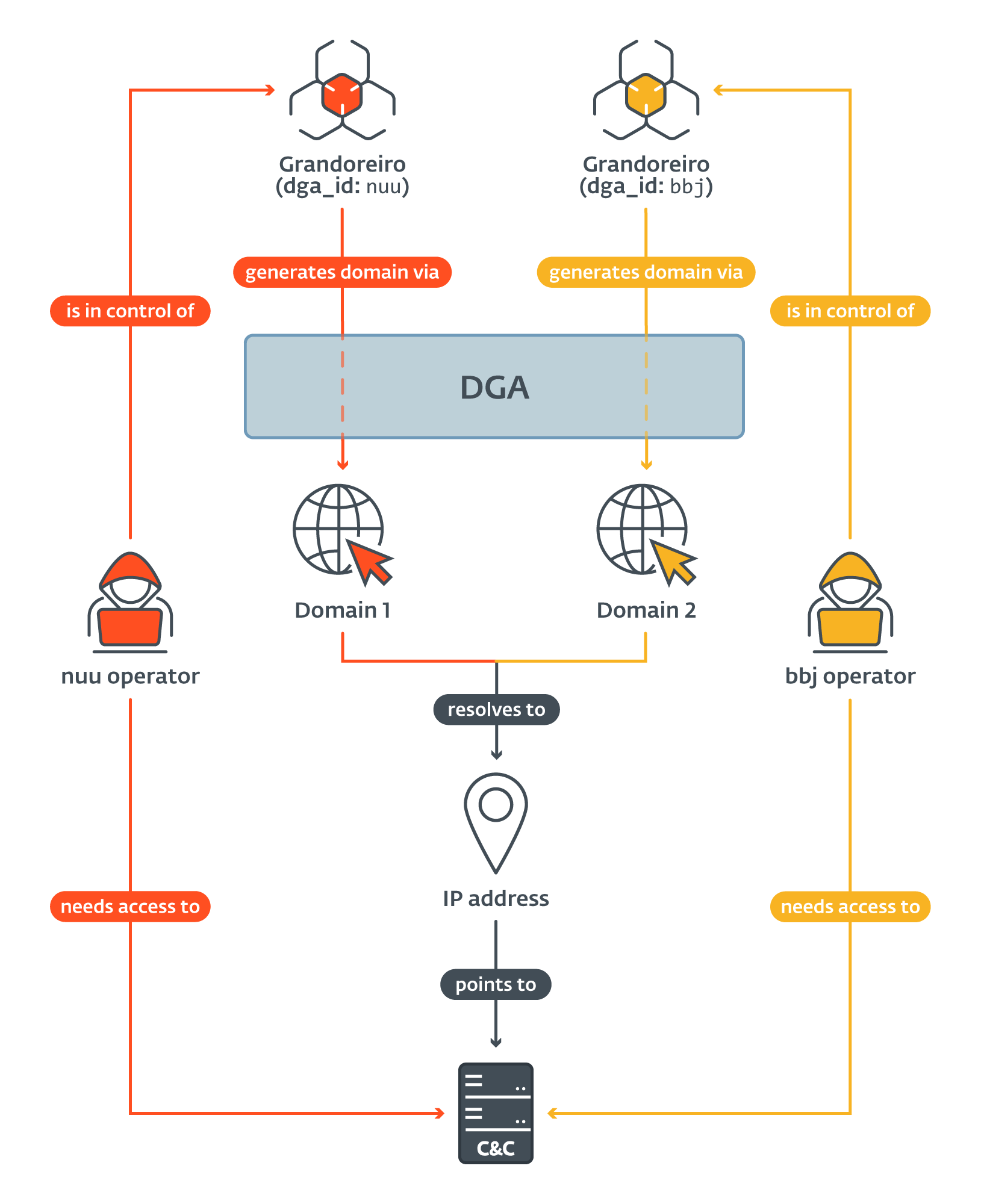

生成されたドメインとそれに関連付けられた IP アドレスを追跡し始めてすぐに、異なる構成の DGA によって生成された多くのドメインが同じ IP アドレスに解決されることに気づき始めました (図 3 を参照)。これは、特定の日に、被害者がさまざまな Grandoreiro サンプルによって侵害されたことを意味します。 dga_id すべてが同じ C&C サーバーに接続されています。この現象は偶然ではありませんでした。私たちは追跡中にほぼ毎日この現象を観察しました。

非常にまれなケースですが、IP アドレスが別のサーバーによって再利用されることも観察されています。 dga_id 数日後。今回のみ、Grandoreiro が接続を確立するために使用するパラメーター (本文で後述) も変更されました。これは、その間に C&C サーバー側を再インストールまたは再構成する必要があることを意味します。

私たちの最初の仮定は、 dga_id は各 DGA 構成に固有です。これは後で誤りであることが判明しました。2 つの異なる構成が同じものを共有していることが観察されました。 dga_id。表 2 は、両方の「jjk」と「gh」を示しています。「jjk」と「jjk(2)」は、「gh」と「gh(2)」と同じ XNUMX つの異なる DGA 構成に対応します。

表 2 に、観察できたクラスターを示します。少なくとも XNUMX つの IP アドレスを共有するすべての DGA 構成は、同じクラスタ内にあり、それらに関連付けられています。 dga_idが列挙されています。全被害者の 1% 未満を占めるクラスターは無視されます。

表 2. Grandoreiro DGA クラスター

|

クラスターID |

dga_id リスト |

クラスターサイズ |

全 C&C サーバーの % |

全被害者の割合 |

|

1 |

b、bbh、bbj、bbn、bhg、cfb、cm、cob、cwe、dee、dnv、dvg、dzr、E、eeo、eri、ess、fhg、fox、gh、gh(2)、hjo、ika、jam 、jjk、jjk(2)、JKM、jpy、k、kcy、kWn、md7、md9、MRx、mtb、n、Nkk、nsw、nuu、occ、p、PCV、pif、rfg、rox3、s、sdd、 SDG、SOP、tkk、twr、tyj、u、ur4、vfg、vgy、vki、wtt、ykl、Z、zaf、zhf |

62 |

視聴者の38%が |

視聴者の38%が |

|

2 |

jl2、jly |

2 |

視聴者の38%が |

視聴者の38%が |

|

3 |

IBR |

1 |

視聴者の38%が |

視聴者の38%が |

|

4 |

JYY |

1 |

視聴者の38%が |

視聴者の38%が |

最大のクラスターにはアクティブなすべてのクラスターの 78% が含まれます dga_ids.これは、すべての C&C サーバー IP アドレスの 93.6% と、私たちが確認したすべての被害者の 94% に関与しています。複数のクラスターで構成される他の唯一のクラスター dga_id クラスター2です。

一部 ソース Grandoreiro はサービスとしてのマルウェア (MaaS) として動作すると主張しています。 Grandoreiro C&C サーバー バックエンドでは、同時に複数のオペレーターが同時にアクティビティを行うことはできません。表 2 に基づくと、DGA で生成された IP アドレスの大部分は、明確な分布パターンがなくてもクラスタ化されている可能性があります。最後に、ネットワーク プロトコルの高帯域幅要件を考慮すると (これについてはブログ記事の最後で詳しく説明します)、さまざまな C&C サーバーが原始的な負荷分散システムとして使用されており、Grandoreiro は、単一のグループ、または互いに緊密に協力するいくつかのグループによって行われます。

C&C追跡

Grandoreiro のネットワーク プロトコルの実装により、ESET の研究者はカーテンの後ろを覗いて被害状況を垣間見ることができました。 Grandoreiro C&C サーバーは、接続されている被害者に関する情報を漏洩します。 最初のリクエストの時点で 新たに接続された各被害者に。とはいえ、データにはリクエストの数、リクエストの間隔、C&C サーバーから提供されるデータの有効性によって偏りが生じます。

Grandoreiro C&C サーバーに接続されている各被害者は、 ログイン文字列 – 接続の確立時に Grandoreiro が構築する文字列。ビルドが異なれば使用する形式も異なり、形式が異なれば含まれる情報も異なります。から得られる情報をまとめます。 ログイン文字列 表 3 の「出現」列には、これまでに確認したすべての形式のうち、対応する種類の情報を保持する割合が示されています。

表 3. Grandoreiro の被害者から得られる情報の概要 ログイン文字列

|

情報 |

発生 |

説明 |

|

オペレーティングシステム |

視聴者の38%が |

被害者のマシンの OS。 |

|

コンピュータ名 |

視聴者の38%が |

被害者のマシンの名前。 |

|

国 |

視聴者の38%が |

Grandoreiro サンプルがターゲットとする国 (マルウェア サンプルにハードコードされている)。 |

|

|

視聴者の38%が |

バージョン (バージョン文字列) グランレイロのサンプルです。 |

|

銀行コードネーム |

視聴者の38%が |

C&C 接続をトリガーした銀行のコード名 (Grandoreiro の開発者によって割り当てられました)。 |

|

稼働時間 |

視聴者の38%が |

被害者のマシンが実行されていた時間 (時間単位)。 |

|

画面の解像度 |

8% |

被害者のメインモニターの画面解像度。 |

|

|

8% |

被害者のユーザー名。 |

そのうちの 3 つのフィールドについては、さらに詳しく説明する必要があります。国は、適切なサービスを介して取得される情報ではなく、Grandoreiro バイナリにハードコードされた文字列です。したがって、それは次のように機能します。 意図された 被害者の国。

銀行コードネームは、Grandoreiro の開発者が特定の銀行またはその他の金融機関に関連付けられている文字列です。被害者はその銀行の Web サイトにアクセスし、C&C 接続がトリガーされました。

バージョン文字列 特定の Grandoreiro ビルドを識別する文字列です。これはマルウェア内にハードコーディングされており、特定のビルド シリーズ、バージョン (導入部分ですでに説明しました)、およびタイムスタンプを識別する文字列を保持します。表 4 は、さまざまな形式とそれらが保持する情報を示しています。タイムスタンプには、月と日のみが含まれているものと、年も含まれているものがあることに注意してください。

表 4. 異なるリスト バージョン文字列 フォーマットとその解析

|

バージョン文字列 |

IDを構築 |

|

スタンプ |

|

ダニロ |

ダニロ |

無し |

無し |

|

(V37)(P1X)1207 |

P1X |

V60 |

12/07 |

|

(MX)2006 |

MX |

無し |

20/06 |

|

fox50.28102020 |

fox50 |

無し |

28/10/2020 |

|

MADMX(リロード)メール2607 |

MADMX(リロード)メール |

無し |

26/07 |

ビルド ID が実際にオペレーターを識別していると言いたくなるかもしれません。しかし、私たちはそうではないと考えています。この文字列の形式は非常に混沌としており、場合によってはバイナリが構築された月のみを参照していることもあります (( のように)アゴスト)2708)。さらに、私たちは次のことを強く信じています。 P1X Grandoreiro オペレーターが使用するコンソールを指します。 ピクスロガー.

C&C サーバー追跡 – 調査結果

このセクションでは、C&C サーバーにクエリを実行してわかったことに焦点を当てます。このセクションにリストされているすべての統計データは、ESET テレメトリからではなく、Grandoreiro C&C サーバーから直接取得されたものです。

古いサンプルはまだ現役です

各 ログイン文字列 私たちが観察したところ、 バージョン文字列 そしてそれらの大部分にはタイムスタンプ情報が含まれています (表 3 と表 4 を参照)。多くのサンプルには日と月しか含まれていませんが、開発者の選択である場合もあるようですが、最も古い通信サンプルにはタイムスタンプが付けられていました。 15/09/2020 – それは、この DGA が最初に Grandoreiro に導入されたときのものです。最新のサンプルにはタイムスタンプが付けられていました 12/23/2023.

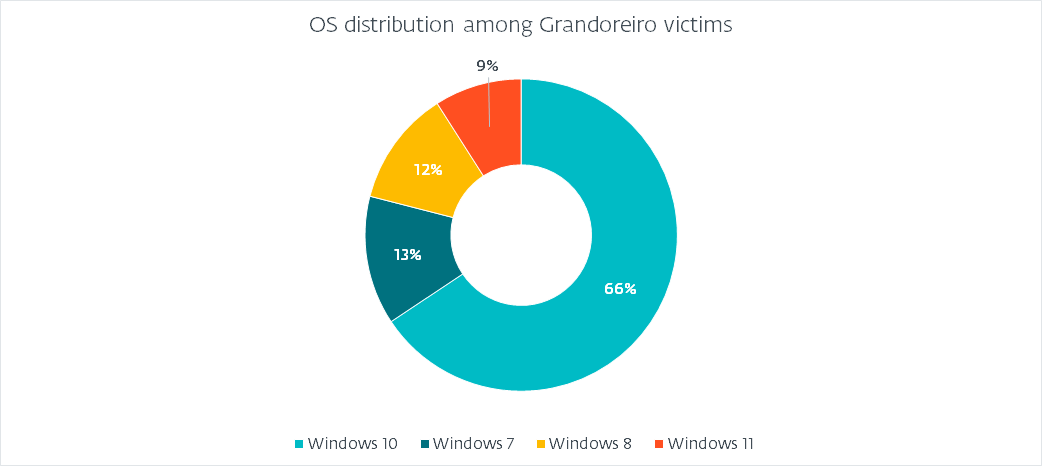

オペレーティング システムの配布

すべての ログイン文字列 形式には OS 情報が含まれているため、図 4 に示すように、どのオペレーティング システムが被害に遭ったのかを正確に把握できます。

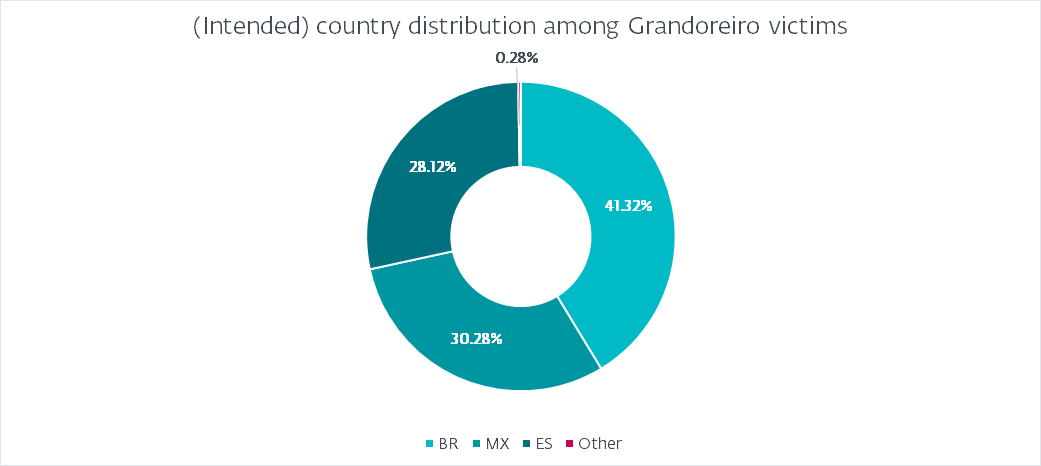

(意図された) 国別分布

Grandoreiro はサービスにクエリを実行する代わりに、ハードコーディングされた値を使用して被害者の国を取得することについてはすでに述べました。図 5 は、観察された分布を示しています。

この配分はグランドレイロに期待できる。興味深いことに、これは図 1 に示されているヒートマップとは相関していません。最も論理的な説明は、ビルドが意図したターゲットに似るように適切にマークされていないということです。たとえば、アルゼンチンでの攻撃の増加は、ハードコードされたマーキングにはまったく反映されていません。被害者全体のほぼ41%をブラジルが占め、次いでメキシコが30%、スペインが28%となっている。アルゼンチン、ポルトガル、ペルーは 1% 未満です。興味深いことに、次のようなマークが付けられた数人 (10 人未満) の犠牲者が確認されています。 PM (サンピエール島ミクロン島)、 GR (ギリシャ)、または FR (フランス)。これらはタイプミスであるか、それらの国を狙ったものではなく別の意味があると考えられます。

また、次の点にも注意してください。 グランドレイロはラテンアメリカ以外の多くの国からターゲットを追加 2020 年の時点では、これらの国を対象としたキャンペーンはほとんど、またはまったく観察されておらず、図 5 はこれを裏付けています。

犠牲者の数

563 日に接続されている被害者の平均数は XNUMX であることが確認されました。ただし、この数字には確かに重複が含まれています。これは、被害者が長時間接続し続けると (これはよくあることです)、Grandoreiro C&C サーバーが複数のリクエストに応じてレポートします。

この問題に対処しようとして、私たちは ユニーク 被害者は、一意の識別特性 (コンピュータ名、ユーザー名など) を持つものとして認識されますが、変更される可能性のある特性 (稼働時間など) は省略されます。ということで、最終的には551になりました ユニーク 被害者は平均して 1 日で接続されます。

114 年以上にわたって継続的に C&C サーバーに接続していた被害者を観察したことを考慮すると、平均数は XNUMX と計算されました。 新しいユニークな 被害者は毎日 C&C サーバーに接続しています。無視してこの数字にたどり着きました ユニーク 私たちが以前にすでに観察した犠牲者たち。

グランドレイロの内部構造

Grandoreiro の 2 つの最も重要な機能、DGA とネットワーク プロトコルに詳しく焦点を当ててみましょう。

DGA

Grandoreiro のオペレーターは長年にわたって数種類の DGA を実装してきましたが、最新のものは 2020 年 XNUMX 月に登場しました。いくつかの小さな変更が見られましたが、アルゴリズムの核心はそれ以来変わっていません。

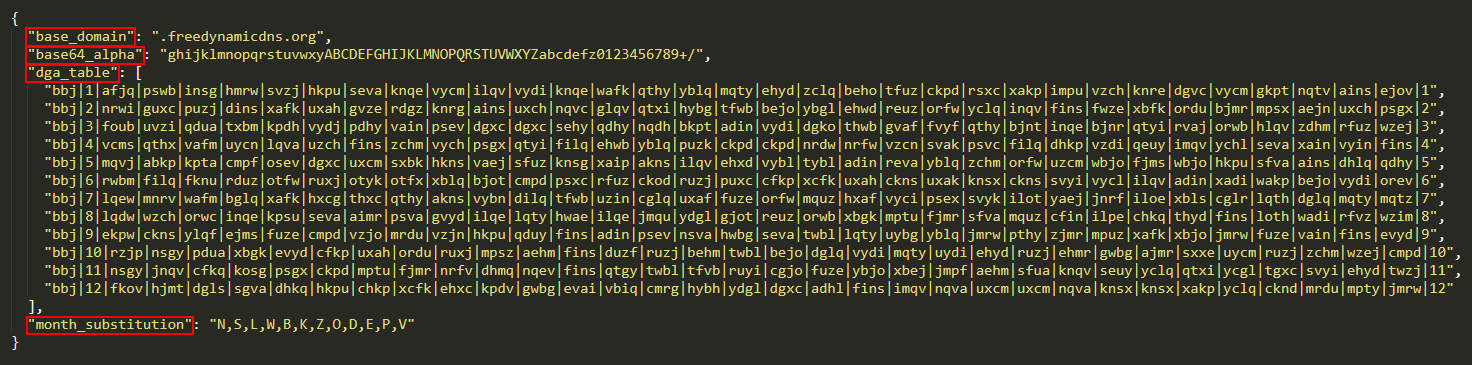

DGA は、バイナリでハードコーディングされ、複数の文字列として保存される特定の構成を利用します。図 6 は、そのような構成の XNUMX つを示しています ( dga_id "bbj")、読みやすくするために JSON で再フォーマットされました。

ほとんどの場合、 ベースドメイン 分野は freedynamicdns.org or ザプト.org。すでに述べたように、Grandoreiro はドメイン登録に No-IP を利用しています。の Base64_alpha フィールドは、DGA が使用するカスタムの Base64 アルファベットに対応します。の month_substitution 文字を月番号に置き換えるのに使用されます。

dga_table 構成の主要部分を形成します。これは 12 個の文字列で構成され、各文字列には | で区切られた 35 個のフィールドがあります。各行の最初のエントリは、 dga_id。 32 番目と最後のエントリは、行の対象となる月を表します。残りの XNUMX フィールドはそれぞれ、月の異なる日の値を表します (少なくとも XNUMX つのフィールドは未使用のまま残します)。

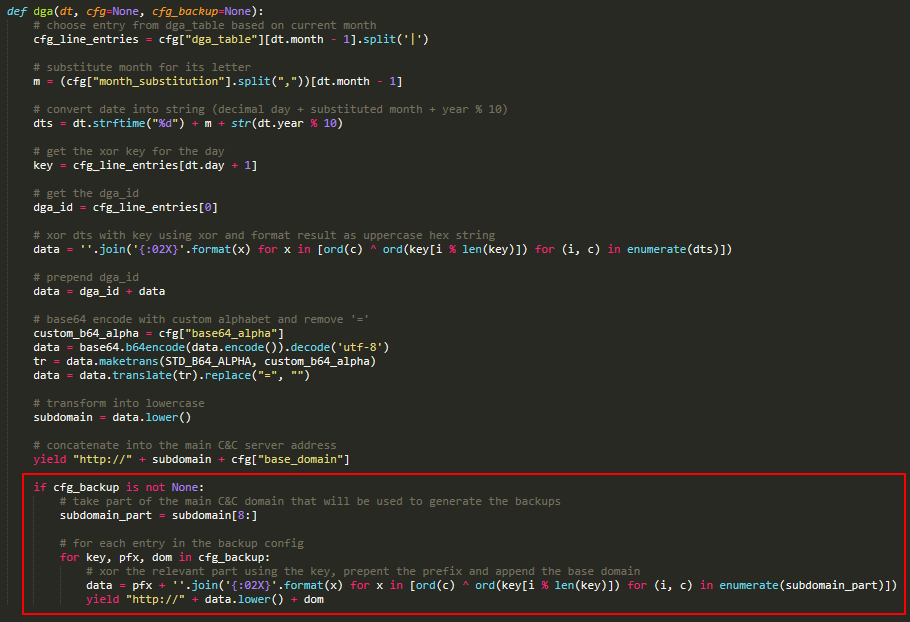

DGA のロジックを図 7 に示します。アルゴリズムはまず正しい行とそこから正しいエントリを選択し、それを XNUMX バイトのキーとして扱います。次に、現在の日付を文字列にフォーマットし、単純な XOR を使用してキーで暗号化します。次に、 dga_id を結果に追加し、base64 とカスタム アルファベットを使用して結果をエンコードし、すべての = パディング文字を削除します。最終的な結果は、次のサブドメインになります。 ベースドメイン、当日の C&C サーバーとして使用されます。赤で強調表示されている部分はフェールセーフ メカニズムであり、次に説明します。

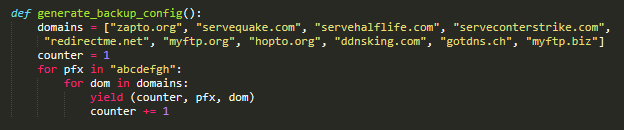

Grandoreiro は、一部のビルドで、メイン ドメインの解決に失敗した場合のフェイルセーフ メカニズムを実装しています。このメカニズムはすべてのビルドに存在するわけではなく、そのロジックは何度か変更されていますが、基本的な考え方を図 7 に示します。このメカニズムは、分析したサンプル内で一定の構成を使用しており、図に示す単純なコードで生成できます。 8. 各エントリは、キー、プレフィックス、およびベース ドメインで構成されます。

フェールセーフ アルゴリズムは、メインの C&C サブドメインの一部を取得します。次に、主要なアルゴリズム部分と同様に、すべての構成エントリを反復処理し、XOR を使用して暗号化し、プレフィックスを付加します。

2022 年 64 月から、DGA を少し変更して使用したサンプルの観察を開始しました。アルゴリズムはほぼ同じですが、最終ステップでサブドメインを Base2023 エンコードするのではなく、ハードコードされたプレフィックスがサブドメインの先頭に付加されます。私たちの追跡によると、この方法は XNUMX 年 XNUMX 月頃から主流になっています。

ネットワークプロトコル

Grandoreiro は、RTC ポータル、上に構築された Delphi コンポーネントのセットを利用します。 リアルシンクライアントSDK これは HTTP(S) 上に構築されています。 RTC ポータルは、 2017年に廃止 とそのソースコードが公開されています GitHubの。基本的に、RTC ポータルにより、1 つまたは複数のコントロールが 1 つまたは複数のホストにリモート アクセスできます。ホストとコントロールは、ゲートウェイと呼ばれるメディエーター コンポーネントによって分離されます。

Grandoreiro オペレーターは、コンソール (コントロールとして機能) を使用して C&C サーバー (ゲートウェイとして機能) に接続し、侵害されたマシン (ホストとして機能) と通信します。ゲートウェイに接続するには、秘密キー、キーの長さ、ログインの 3 つのパラメータが必要です。

秘密キーは、サーバーに送信される最初のリクエストを暗号化するために使用されます。したがって、サーバーは最初のクライアント要求を復号化するために秘密鍵を知る必要もあります。

キーの長さによって、トラフィックを暗号化するためのキーの長さが決まり、ハンドシェイク中に確立されます。トラフィックはカスタム ストリーム暗号を使用して暗号化されます。 2 つの異なるキーが確立されます。1 つは受信トラフィック用、もう 1 つは送信トラフィック用です。

ログインには任意の文字列を使用できます。ゲートウェイでは、各接続コンポーネントに一意のログインが必要です。

Grandoreiro は、秘密鍵と鍵の長さの値の 2 つの異なる組み合わせを使用し、常にバイナリでハードコードされています。 ログイン文字列 それはログインとして使用されます。

RTC のドキュメントには、一度に限られた数の接続しか処理できないと記載されています。接続されている各ホストは 1 秒あたり少なくとも 1 つのリクエストを送信する必要があることを考慮すると、Grandoreiro が複数の C&C サーバーを使用する理由は、どのサーバーにも負荷をかけないようにするためであると考えられます。

まとめ

このブログ投稿では、この混乱作戦を可能にするのに役立った、グランドレイロの長期追跡のカーテンの裏側を覗いてみました。 Grandoreiro の DGA がどのように動作するか、同時に存在する異なる構成の数、それらの間で重複する IP アドレスの多くをどのように検出できたかについて詳しく説明しました。

C&Cサーバーから取得した統計情報も提供しています。この情報は、被害者と対象のターゲットに関する優れた概要を提供すると同時に、実際の影響レベルを確認することもできます。

ブラジル連邦警察が主導した混乱作戦は、グランドレイロ作戦の階層の上位にいると思われる個人を狙っていた。 ESETは追跡を継続します その他のラテンアメリカのバンキング型トロイの木馬 この混乱作戦後のグランドレイロの活動を注意深く監視しながら。

WeLiveSecurityで公開されている調査に関するお問い合わせは、次のURLまでお問い合わせください。 Threatintel@eset.com.

ESET Research は、非公開の APT インテリジェンス レポートとデータ フィードを提供します。 本サービスに関するお問い合わせは、 ESET脅威インテリジェンス ページで見やすくするために変数を解析したりすることができます。

IoC

|

SHA-1 |

ファイル名 |

検出 |

説明 |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

MSI ダウンローダー |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

MSI ダウンローダー |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

グランドレイロ |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (バイナリパディングあり) |

ネットワーク

|

IP |

ドメイン |

ホスティングプロバイダー |

最初に見た |

詳細 |

|

20.237.166[。]161 |

DGA 生成 |

Azure |

2024-01-12 |

C&C サーバー。 |

|

20.120.249[。]43 |

DGA 生成 |

Azure |

2024-01-16 |

C&C サーバー。 |

|

52.161.154[。]239 |

DGA 生成 |

Azure |

2024-01-18 |

C&C サーバー。 |

|

167.114.138[。]249 |

DGA 生成 |

OVH |

2024-01-02 |

C&C サーバー。 |

|

66.70.160[。]251 |

DGA 生成 |

OVH |

2024-01-05 |

C&C サーバー。 |

|

167.114.4[。]175 |

DGA 生成 |

OVH |

2024-01-09 |

C&C サーバー。 |

|

18.215.238[。]53 |

DGA 生成 |

AWS |

2024-01-03 |

C&C サーバー。 |

|

54.219.169[。]167 |

DGA 生成 |

AWS |

2024-01-09 |

C&C サーバー。 |

|

3.144.135[。]247 |

DGA 生成 |

AWS |

2024-01-12 |

C&C サーバー。 |

|

77.246.96[。]204 |

DGA 生成 |

VDSina |

2024-01-11 |

C&C サーバー。 |

|

185.228.72[。]38 |

DGA 生成 |

マスター・ダ・ウェブ |

2024-01-02 |

C&C サーバー。 |

|

62.84.100[。]225 |

無し |

VDSina |

2024-01-18 |

配信サーバー。 |

|

20.151.89[。]252 |

無し |

Azure |

2024-01-10 |

配信サーバー。 |

MITER ATT&CKテクニック

このテーブルは バージョン14 MITER ATT&CKフレームワークの

|

戦術 |

ID |

名前 |

説明 |

|

リソース開発 |

機能の開発:マルウェア |

Grandoreiro 開発者は独自のカスタム ダウンローダーを開発します。 |

|

|

初期アクセス |

フィッシング詐欺 |

Grandoreiro はフィッシングメールを通じて拡散します。 |

|

|

実行 |

ユーザーの実行:悪意のあるファイル |

Grandoreiro は、フィッシング添付ファイルを手動で実行するよう被害者に圧力をかけます。 |

|

|

固執 |

起動またはログオン自動起動実行:レジストリ実行キー/スタートアップフォルダ |

Grandoreiro は、永続化のために標準の Autostart の場所を使用します。 |

|

|

ハイジャック実行フロー: DLL 検索順序ハイジャック |

Grandoreiro は、DLL の検索順序を侵害することによって実行されます。 |

||

|

防衛回避 |

ファイルまたは情報の難読化/デコード |

Grandoreiro は、多くの場合、パスワードで保護された ZIP アーカイブで配布されます。 |

|

|

難読化されたファイルまたは情報: バイナリ パディング |

Grandoreiro EXE は以前は大きくなっていました .rsrc 大きな BMP 画像を含むセクション。 |

||

|

システム バイナリ プロキシ実行: Msiexec |

Grandoreiro ダウンローダーは MSI インストーラー内にバンドルされています。 |

||

|

レジストリを変更する |

Grandoreiro は、構成データの一部を Windows レジストリに保存します。 |

||

|

Discovery |

アプリケーションウィンドウの検出 |

Grandoreiro は、ウィンドウ名に基づいてオンライン バンキング Web サイトを検出します。 |

|

|

プロセスディスカバリー |

Grandoreiro はプロセス名に基づいてセキュリティ ツールを検出します。 |

||

|

ソフトウェアの発見: セキュリティ ソフトウェアの発見 |

Grandoreiro は、銀行保護製品の存在を検出します。 |

||

|

システム情報の発見 |

Grandoreiro は、被害者のマシンに関する次のような情報を収集します。 %コンピュータネーム% およびオペレーティングシステム。 |

||

|

収集 |

入力キャプチャ: GUI 入力キャプチャ |

Grandoreiro は、偽のポップアップを表示し、そこに入力されたテキストをキャプチャできます。 |

|

|

入力キャプチャ:キーロガー |

Grandoreiro はキーストロークをキャプチャできます。 |

||

|

メールコレクション:ローカルメールコレクション |

Grandoreiro のオペレーターは、Outlook から電子メール アドレスを抽出するツールを開発しました。 |

||

|

コマンドおよび制御 |

データエンコーディング:非標準エンコーディング |

Grandoreiro は、カスタム ストリーム暗号でデータを暗号化する RTC を使用します。 |

|

|

動的解決: ドメイン生成アルゴリズム |

Grandoreiro は、DGA のみに依存して C&C サーバー アドレスを取得します。 |

||

|

暗号化されたチャネル:対称暗号化 |

RTC では、暗号化と復号化は同じキーを使用して行われます。 |

||

|

非標準ポート |

Grandoreiro は配布に標準以外のポートを使用することがよくあります。 |

||

|

アプリケーション層プロトコル |

RTC は HTTP(S) 上に構築されます。 |

||

|

exfiltration |

C2チャネルを介した浸透 |

Grandoreiro はデータを C&C サーバーに流出させます。 |

|

|

影響 |

システムのシャットダウン/再起動 |

Grandoreiro はシステムを強制的に再起動できます。 |

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- :持っている

- :は

- :not

- :どこ

- ][p

- $UP

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 視聴者の38%が

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- できる

- 私たちについて

- 虐待

- 受け入れる

- アクセス

- アカウント

- 正確な

- 演技

- アクティブ

- アクティビティ

- 実際の

- 実際に

- 追加されました

- さらに

- 住所

- アドレス

- 後

- 目的としました

- 目指す

- アルゴリズム

- すべて

- 許す

- 許可されて

- 許可

- ことができます

- ほとんど

- アルファベット

- 既に

- また

- 常に

- アメリカ

- 間で

- an

- 分析

- 分析

- および

- 別の

- どれか

- 現われる

- 適切な

- 約

- APT

- Archive

- アーカイブ

- です

- アルゼンチン

- 周りに

- AS

- 割り当てられた

- アシスト

- 関連する

- 仮定

- At

- 攻撃

- 試み

- 自動化

- 平均

- 離れて

- AWS

- Azure

- バックエンド

- 帯域幅

- 銀行

- バンキング

- ベース

- ベース

- 基本

- 基礎

- BE

- なぜなら

- になる

- き

- 始まった

- 背後に

- さ

- 信じる

- 信じて

- 所属

- ほかに

- より良いです

- の間に

- BHG

- 偏った

- 最大の

- 両言語で

- ボットネット

- ブラジル

- ブラウザ

- ビルド

- 構築します

- 内蔵

- バンドル

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 計算された

- コール

- 呼ばれます

- 来ました

- キャンペーン

- 缶

- 機能

- できる

- キャプチャー

- キャプチャ

- 場合

- 例

- 一定

- 確かに

- 変化する

- 変更

- 変更

- 変化

- チャネル

- 文字

- 特性

- 文字

- 選択

- 暗号

- クレーム

- クリア

- クライアント

- 密接に

- クローザー

- クラウド

- クラスタ

- コード

- コード

- 一致

- 協力して

- コレクション

- コラム

- COM

- 組み合わせ

- 伝える

- 通信中

- コミュニケーション

- 完全に

- コンポーネント

- コンポーネント

- 損害を受けた

- 妥協する

- 計算

- コンピュータ

- 結論

- お問合せ

- 交流

- 接続する

- 接続

- Connections

- 考えると

- からなる

- からなる

- 領事

- 定数

- 絶えず

- 構成

- 接触

- 含む

- 含まれています

- 続ける

- 継続します

- 貢献

- コントロール

- controls

- 協力する

- 基本

- 正しい

- 対応する

- 対応する

- 国

- 国

- コース

- 重大な

- 電流プローブ

- カーテン

- カスタム

- da

- daily

- データ

- 日付

- 中

- 日

- dDNS

- 決定しました

- 解読する

- より深い

- 定義済みの

- 実証します

- 深さ

- 記載された

- 値する

- 設計

- 設計

- 検出

- 決定する

- 開発する

- 発展した

- 開発者

- 開発

- 異なります

- 難しい

- 直接に

- 発見する

- 発見

- 話し合います

- 議論する

- ディスプレイ

- ディスプレイ

- 無視する

- 混乱する

- 途絶

- 違い

- 配布

- ディストリビューション

- ダイビング

- DNS

- ドキュメント

- ありません

- ドメイン

- ドメイン名

- ドメイン

- 支配的

- 行われ

- ドント

- Drop

- 落とした

- 原因

- 複製

- 間に

- ダイナミック

- e

- 各

- 早い

- どちら

- ほかに

- メール

- エンコーディング

- 暗号化する

- では使用できません

- 暗号化

- end

- 終わった

- 執行

- エントリ

- 本質的に

- 確立する

- 設立

- 確立

- 等

- さらに

- EVER

- あらゆる

- 例

- 優れた

- 実行します

- 実行された

- 実行

- 存在する

- 予想される

- 説明

- 説明

- エキス

- 失敗

- 偽

- 家族

- 特徴

- 特徴

- 2月

- 連邦政府の

- 連邦警察

- 少数の

- より少ない

- フィールド

- フィールズ

- フィギュア

- ファイナル

- 最後に

- ファイナンシャル

- 金融機関

- もう完成させ、ワークスペースに掲示しましたか?

- 名

- 欠陥

- フロー

- フォーカス

- 続いて

- フォロー中

- 強

- 形式でアーカイブしたプロジェクトを保存します.

- フォーム

- 発見

- 4

- キツネ

- フレームワーク

- フランス

- 頻繁に

- から

- 機能性

- 機能します

- さらに

- ギャップ

- ゲートウェイ

- 生成された

- 世代

- ジェネレータ

- 取得する

- 与える

- 与えられた

- 垣間見ます

- グローバル

- ギリシャ

- グループ

- グループの

- 持っていました

- ハンドル

- 持ってる

- ヘビー

- 助けました

- それゆえ

- 階層

- ハイ

- 強調表示された

- history

- 保持している

- host

- ホスト

- HOURS

- 認定条件

- How To

- しかしながら

- HTTP

- HTTPS

- ID

- アイデア

- 同一の

- 特定され

- 識別子

- 識別する

- 識別

- if

- 説明する

- 画像

- 画像

- 影響

- 実装

- 実装

- in

- 誤った

- 増える

- 個人

- 情報

- インフラ

- 初期

- 開始する

- お問い合わせ

- 内部

- を取得する必要がある者

- 機関

- インテリジェンス

- 意図された

- 対話

- に

- 導入

- 概要

- 調査

- IP

- IPアドレス

- IPアドレス

- 問題

- 問題

- IT

- ITS

- 1月

- JPY

- JSON

- 7月

- 六月

- キープ

- キー

- キー

- 種類

- 種類

- 知っている

- 既知の

- 知っている

- 大

- 姓

- 後で

- ローマ字

- ラテンアメリカ人

- 法律

- 法執行機関

- 層

- 最低

- 残す

- ツェッペリン

- 長さ

- less

- レベル

- ような

- 可能性が高い

- 限定的

- LINE

- リスト

- リストされた

- ローカル

- 場所

- ロジック

- 論理的な

- ログイン

- 長い

- 長い時間

- 長期的

- 見て

- たくさん

- 機械

- マシン

- メイン

- 主に

- 大多数

- make

- 作成

- 悪意のある

- マルウェア

- サービスとしてのマルウェア(MaaS)

- 手動で

- 多くの

- 3月

- マークされた

- マーキング

- 大規模

- マッチ

- 五月..

- 意味

- 手段

- その間

- メカニズム

- 言及した

- 方法

- Mexico

- マイナー

- 修正されました

- お金

- モニター

- モニタリング

- モニター

- 月

- 他には?

- 最も

- MSI

- ずっと

- の試合に

- しなければなりません

- MX

- 名

- 名

- ニーズ

- ネットワーク

- 新作

- 新しく

- 次の

- いいえ

- 注意

- 知らせ..

- 数

- 観察する

- 入手する

- 得

- 明白

- OCC

- 機会

- 発生

- 10月

- of

- 提供

- オファー

- 頻繁に

- 古い

- 最も古い投稿

- on

- かつて

- ONE

- オンライン

- オンラインバンキング

- の

- 運営

- 動作

- オペレーティング

- オペレーティングシステム

- OS

- 操作

- オペレータ

- 演算子

- or

- 注文

- OS

- その他

- その他

- 私たちの

- Outlook

- 外側

- が

- 概要

- 自分の

- P&E

- ページ

- パラメータ

- 部

- 過去

- パターン

- 以下のために

- 割合

- 実行

- 期間

- 持続性

- ペルー

- 現象

- フィッシング詐欺

- 画像

- ピエール

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- お願いします

- 警察

- ポップアップ

- ポータル

- ポート

- Portugal

- 可能

- プレゼンス

- 現在

- 圧力

- プリミティブ

- プライベート

- 多分

- プロセス

- 処理済み

- 生産する

- 製品

- 進捗

- 進行中

- プロジェクト

- 正しく

- 保護

- プロトコル

- 証明

- 提供

- プロバイダ

- は、大阪で

- 提供

- 代理

- 公表

- Python

- Q3

- すぐに

- 非常に

- 急速な

- レート

- むしろ

- 理由

- 最近

- レッド

- 言及

- 指し

- 反映

- 登録された

- 参加申し込み

- レジストリ

- 残り

- 残っている

- リモート

- リモートから

- 除去する

- レポート

- レポート

- 表す

- 要求

- リクエスト

- の提出が必要です

- 要件

- 必要

- 研究

- 研究者

- 解像度

- 解決する

- 解決

- 解決中

- 責任

- 結果

- ラン

- ランニング

- s

- 前記

- SAINT

- 同じ

- 見ました

- 言う

- 画面

- を検索

- 二番

- 秘密

- セクション

- セクション

- セキュリティ

- と思われる

- 見て

- 選択

- 送信

- 送信

- 送信

- 9月

- シリーズ

- サーバー

- 仕える

- サービス

- サービス

- セッションに

- セット

- 設定

- いくつかの

- shared

- シェアリング

- 表示する

- 示す

- 作品

- 側

- 著しく

- 同様の

- 簡単な拡張で

- 同時に

- から

- 小さい

- So

- ソフトウェア

- もっぱら

- 一部

- 時々

- すぐに

- ソース

- ソースコード

- スペイン

- 特定の

- Spot

- スプレッド

- 標準

- 開始

- スタートアップ

- 米国

- 静的な

- 統計的

- 統計

- 手順

- まだ

- 保存され

- 店舗

- 流れ

- 文字列

- 強く

- テーマ

- 首尾よく

- そのような

- まとめる

- サポート

- 驚き

- スイッチ

- システム

- テーブル

- 取る

- 取り

- 対象となります

- ターゲット

- ターゲット

- 技術的

- テクニカル分析

- 技術

- 十

- 클라우드 기반 AI/ML및 고성능 컴퓨팅을 통한 디지털 트윈의 기초 – Edward Hsu, Rescale CPO 많은 엔지니어링 중심 기업에게 클라우드는 R&D디지털 전환의 첫 단계일 뿐입니다. 클라우드 자원을 활용해 엔지니어링 팀의 제약을 해결하는 단계를 넘어, 시뮬레이션 운영을 통합하고 최적화하며, 궁극적으로는 모델 기반의 협업과 의사 결정을 지원하여 신제품을 결정할 때 데이터 기반 엔지니어링을 적용하고자 합니다. Rescale은 이러한 혁신을 돕기 위해 컴퓨팅 추천 엔진, 통합 데이터 패브릭, 메타데이터 관리 등을 개발하고 있습니다. 이번 자리를 빌려 비즈니스 경쟁력 제고를 위한 디지털 트윈 및 디지털 스레드 전략 개발 방법에 대한 인사이트를 나누고자 합니다.

- より

- それ

- 情報

- この線

- アプリ環境に合わせて

- それら

- その後

- したがって、

- ボーマン

- 彼ら

- 考える

- この

- それらの

- しかし?

- 数千

- 脅威

- 三

- 介して

- 時間

- <font style="vertical-align: inherit;">回数</font>

- タイムスタンプ

- 役職

- 〜へ

- 一緒に

- ツール

- 豊富なツール群

- top

- トータル

- に向かって

- 追跡する

- 追跡

- トラフィック

- 治療

- トリガ

- トロイの

- 2

- 被災者

- ユニーク

- まで

- 未使用

- に

- uptime

- us

- つかいます

- 中古

- 使用されます

- 通常

- 活用する

- 利用

- 値

- 価値観

- バリアント

- 広大な

- バージョン

- バージョン情報

- 非常に

- 、

- 被害者

- 犠牲者

- 訪問

- 訪問

- ました

- 仕方..

- we

- ウェブ

- ウェブブラウザ

- ウェブサイト

- ウェブサイト

- 週間

- WELL

- した

- この試験は

- いつ

- which

- while

- 誰

- 幅

- 意志

- ウィンドウを使用して入力ファイルを追加します。

- ウィンドウズ

- 以内

- 仕事

- 作品

- 書き込み

- 年

- 年

- 収量

- ゼファーネット

- 〒