読み取り時間: 5 分

ブリッジのどの部分にセキュリティが必要か、およびそれを実装する方法を調べます。

2022でした ブリッジ ハッキングの年、Qubit、Wormhole、Ronin、Harmony、Nomad の 5 つの主要なハックがあります。 各プロトコルは、数百万単位の大きな損失に直面しました。 ブリッジはチェーン間のトランザクションを容易にしますが、それらを安全に保つことができなければ何の役に立つでしょうか?

このブログでは、そのブログのさまざまな側面と、ブリッジでのこのような主要なハッキングを回避し、より優れたより安全な Web3 エコシステムを作成するためにブログを構築または監査する際に注意すべきことを紹介します。

セキュリティの観点から橋を分析する

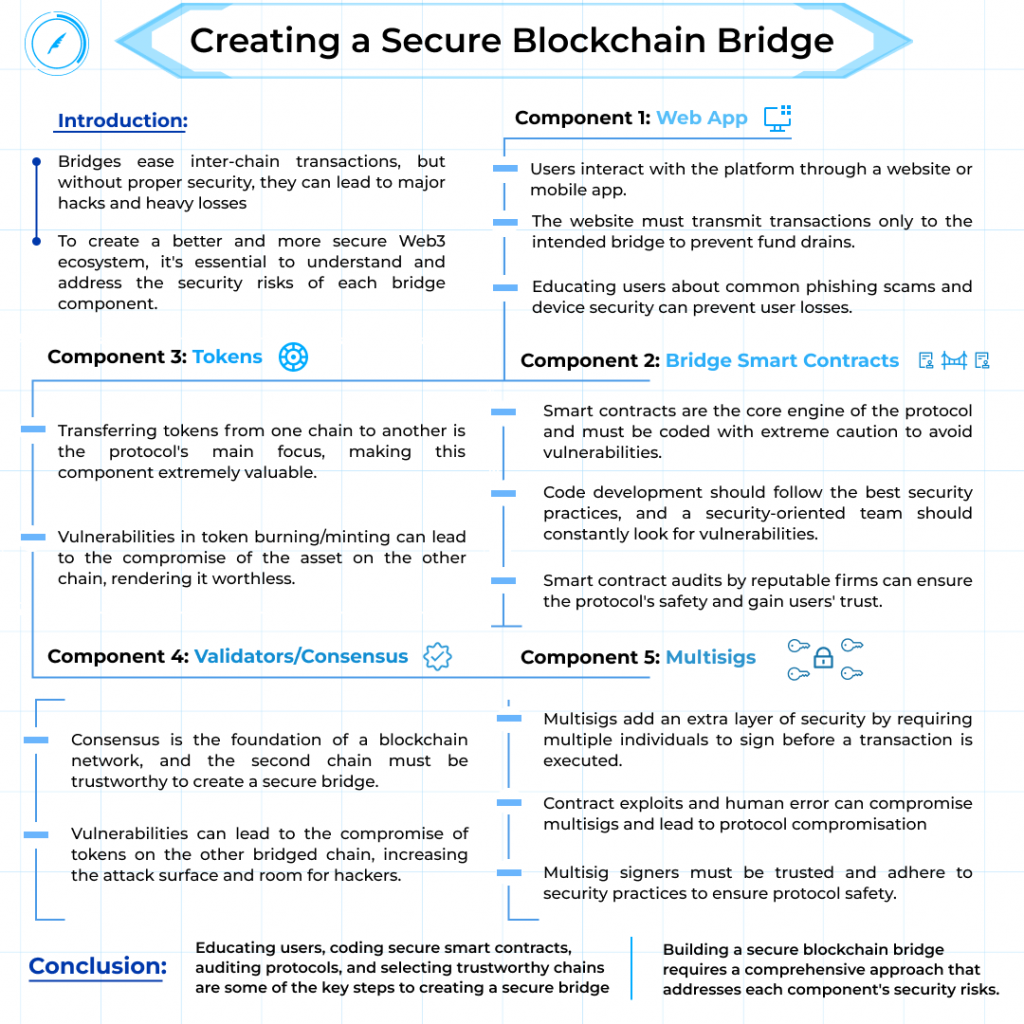

ブリッジにはさまざまな側面があります。 通常、ブリッジは Web アプリ、RPC、スマート コントラクト、トークン、バリデーター、マルチシグ、およびコミュニティで構成されます。 これらの各側面と、これらのいくつかで探すべきセキュリティ関連の事柄について説明します。

Webアプリケーション

この部分は、ユーザーがサービスのプラットフォームと対話する場所です。 これはウェブサイトまたはモバイルアプリです。 これは、プロトコルの作成者によって開発されるか、プロトコルのサードパーティによって作成される可能性があります。これは、後の段階で RPC (後で) と対話して、コアブリッジと対話します。

Web App の主なリスク領域は、Web サイト自体です。 ユーザーがブロックチェーンと対話するためのプラットフォームとして機能する Web サイトは、トランザクションを目的のブリッジにのみ送信し、後でユーザーのウォレットを使い果たす可能性のある未知の契約を送信しないようにする必要があります。 そのため、プラットフォームとブロックチェーン間の各やり取りが既知のコントラクトに基づいている必要があることを適切にチェックする必要があります。

Web Apps のもう XNUMX つのリスク要因は、エンド ユーザーです。 ユーザーを教育するために、さらに多くのことを行う必要があります。 ユーザーはフィッシング サイトの被害に遭ったり、デバイスが感染したりして、資金が枯渇することがよくあります。 このような損失プロトコルからユーザーを救うために、ユーザーが犯す一般的な間違いについて教育することを検討してください。

ブリッジスマートコントラクト

スマート コントラクトはプロトコルの一部であり、コーディング中に非常に慎重で、常に脆弱性を探す必要があります。 これらは、プロトコルのコア エンジンです。 ブリッジは多くのそのようなスマート コントラクトで構成され、多くの機能が相互作用するためにさまざまなコントラクトを必要とする可能性が高く、脆弱性の余地が生まれます。

スマート コントラクトは誰でも見ることができます。 これは、ブロックチェーン インフラストラクチャが透過性を備えている利点です。 誰でもスマート コントラクト コードを調べることで、プロトコルの機能と技術的な機能を確認できますが、これはソース コードが公開されていることも意味し、ハッカーはそれを利用できます。 したがって、プロトコルに脆弱性を残さず、直接安全にすることが非常に重要です。

スマート コントラクトのコードを作成する開発チームは、セキュリティ指向の手順を実行する有能なチームである必要があり、すべての手順で、このコード ブロックがとにかく脆弱性につながる可能性があるかどうかを確認します。 開発のベストプラクティスに従っていますか? セキュリティ違反が発生した場合に備えて、常に準備ができている必要があります。

安全なスマート コントラクトを開発することは困難な作業です。 技術を習得するには何年もの練習が必要です。 したがって、QuillAudits のような有名な企業による「スマート コントラクト監査」を受けることは常に推奨され、重要です。 経験豊富な専門家のチームにより、QuillAudits はセキュリティの観点からプロトコルのあらゆる側面をカバーし、偶然に任せることはありません。 これは、プロトコルの成功を左右する最も重要なパラメーターの XNUMX つです。 監査を受けることにより、プロトコルは、認められた企業の監査レポートを公開することで、ユーザーの信頼を獲得します。

トークン

これは、プロトコルの最も重要な部分です。 私たちのプロトコルはこれを中心に展開しています。 あるチェーンから別のチェーンにトークンを転送しようとしていますが、トークンを処理するのはより複雑です。 ご覧のとおり、システムには多くの脆弱性が存在する可能性があり、特にバーニング/ミントについて話す場合はそうです。

興味深い点の XNUMX つは、場合によっては、XNUMX つのチェーンのトークン プールが危険にさらされることです。 他のチェーンの資産はどうなるでしょうか? 他のチェーンの資産は裏付けがなく、説明できないため、価値がなくなる可能性があります.

バリデーター/コンセンサス

コンセンサスは、ブロックチェーン ネットワークの基盤を表します。 Ethereum およびその他の既知のチェーンは安全でテスト済みであることが知られていますが、テストされていない別のチェーンのブリッジを作成すると、問題が発生する可能性があります。

問題は、侵害されたトークンだけではありません。 他のブリッジチェーンでトークンが侵害される可能性があります。 XNUMX 番目のチェーンは、安全なブリッジを作成するために信頼できる必要があります。 また、攻撃対象領域を広げ、ハッカーが脆弱性を探す余地を与えます。

マルチシグ

2022 年の橋に対する最も有害な攻撃のいくつかは、主にこの部分が原因でした。 したがって、これはブリッジ セキュリティのホット トピックです。 ブリッジは、トランザクションが実行される前に複数の個人が署名する必要があるウォレットである XNUMX つ以上のマルチシグによって制御されている可能性があります。

マルチシグは、権限を単一の署名者に限定するのではなく、さまざまな署名者に投票のような権利を与えることにより、セキュリティのレイヤーを追加します。 これらのマルチシグにより、ブリッジ コントラクトをアップグレードまたは一時停止することもできます。

しかし、これらは絶対確実ではありません。 これには、セキュリティに関連する多くの側面があります。 その XNUMX つがコントラクト エクスプロイトです。マルチシグはスマート コントラクトとして実装されるため、エクスプロイトに対して潜在的に脆弱です。 多くのマルチシグ コントラクトが長い間テストされ、うまく機能していますが、コントラクトは依然として追加の攻撃面です。

人的エラーは、プロトコルのセキュリティに関する主要な要因の XNUMX つであり、署名者も人またはアカウントです。 マルチシグウォレットの署名者である個人は、もちろん敵対者ではないと信頼されなければなりませんが、安全が重要であるため、セキュリティ慣行を順守するために信頼されなければなりません。プロトコルの安全のために。

まとめ

ブリッジは、複雑なメカニズムと実装に従います。 この複雑さは、脆弱性の多くの扉を開き、ハッカーがプロトコルを破ることを可能にします。 そこからプロトコルを保護するために、多くの対策を講じることができます。上記で説明したのはその一部のみですが、監査サービスに勝るものはありません。

監査サービスは、セキュリティの観点からプロトコルの最良のビューと分析を提供します。 そうすることで、プロトコルはユーザーの人気と信頼を高め、攻撃から身を守るのに役立ちます。 したがって、損失を回避するために、稼働前に監査を受けることを常にお勧めします。 クイルオーディッツ は長い間ゲームに参加しており、それ自体に非常に良い名前を付けています。ウェブサイトをチェックして、より有益なブログに移動してください.

18 ビュー

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://blog.quillhash.com/2023/04/07/part-2-bridging-the-blockchain-creating-a-secure-blockchain-bridge/

- :は

- 2022

- a

- 私たちについて

- 上記の.

- アカウント

- 使徒行伝

- NEW

- 付着します

- 利点

- 常に

- 分析

- および

- 別の

- 誰も

- アプリ

- アプリ

- です

- AREA

- 周りに

- AS

- 側面

- 側面

- 資産

- At

- 攻撃

- 攻撃

- 監査

- 監査された

- 監査

- 権威

- BE

- なぜなら

- さ

- BEST

- より良いです

- の間に

- ブロック

- ブロックチェーン

- ブロックチェーンネットワーク

- ブログ

- ブログ

- 違反

- ブレーク

- BRIDGE

- 架け橋

- ブリッジ

- ブリッジ

- 持って来る

- 建物

- by

- 缶

- 場合

- 例

- 用心深い

- チェーン

- チェーン

- 挑戦

- チャンス

- チェック

- コード

- コーディング

- コマンドと

- コミュニティ

- 有能な

- 複雑な

- 複雑さ

- 損害を受けた

- 検討

- 絶えず

- 縮小することはできません。

- 契約

- 制御

- 基本

- コース

- カバー

- クラフト

- 作ります

- 作成

- クリエイター

- 重大な

- 取引

- 発展した

- 開発

- Devices

- 異なります

- 議論する

- すること

- ドア

- 各

- エコシステム

- 教育します

- 教育する

- enable

- エンジン

- エラー

- 特に

- イーサリアム

- あらゆる

- 誰も

- 経験豊かな

- 専門家

- エクスプロイト

- 余分な

- 非常に

- 直面して

- 要因

- 秋

- 企業

- 続いて

- Foundation

- から

- 機能性

- 機能

- ファンド

- 利益

- ゲーム

- 受け

- 与える

- 与え

- Go

- 行く

- 良い

- ハッカー

- ハック

- ハンドル

- 起こる

- 有害な

- 和(調和)

- 持ってる

- ヘビー

- 助けます

- HOT

- 認定条件

- How To

- HTTPS

- 実装する

- 実装

- 実装

- 重要

- in

- 増える

- 個人

- 個人

- 有益な

- インフラ関連事業

- 対話

- 相互作用

- 相互作用する

- 興味深い

- 問題

- IT

- 自体

- キープ

- 既知の

- 層

- つながる

- コメントを残す

- ような

- 可能性が高い

- ライブ

- 長い

- 長い時間

- 見て

- 損失

- 損失

- 製

- メイン

- 主要な

- make

- 多くの

- マスター

- 最大幅

- 手段

- 措置

- メカニズム

- 何百万

- ミス

- モバイル

- モバイルアプリ

- 他には?

- 最も

- の試合に

- マルチシグ

- 名

- ニーズ

- ネットワーク

- NOMAD

- 通常は

- of

- on

- ONE

- 開いた

- その他

- パラメータ

- 部

- パーティー

- のワークプ

- フィッシング詐欺

- フィッシング サイト

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- ポイント

- 視点

- プール

- 人気

- :

- 練習

- プラクティス

- 適切な

- プロトコル セキュリティ

- プロトコル

- 提供します

- 出版

- キュービット

- クイルハッシュ

- 提起

- 準備

- 認識された

- レポート

- 表し

- 必要とする

- 結果として

- 権利

- リスク

- 危険因子

- ロニン

- ルーム

- 安全な

- 安全性

- Save

- 二番

- 安全に

- セキュリティ

- サービス

- すべき

- 符号

- サイト

- スマート

- スマート契約

- スマート契約

- So

- 一部

- ソース

- ソースコード

- ステージ

- 手順

- まだ

- 成功

- そのような

- 表面

- 取る

- 取り

- Talk

- 仕事

- チーム

- それ

- アプリ環境に合わせて

- それら

- 自分自身

- ボーマン

- もの

- 物事

- 三番

- 介して

- 時間

- 〜へ

- トークン

- トークン

- トピック

- トランザクション

- 取引

- 転送

- 透明性

- 信頼

- 信頼されている

- アップグレード

- つかいます

- ユーザー

- users

- バリデーター

- 貴重な

- さまざまな

- 被害者

- 詳しく見る

- 目に見える

- 脆弱性

- 脆弱性

- 脆弱な

- 財布

- 財布

- ウェブ

- Web3

- Web3エコシステム

- ウェブサイト

- WELL

- 周知

- この試験は

- 何ですか

- which

- while

- 意志

- ワームホール

- 年

- You

- あなたの

- ゼファーネット