Apple の AirTag システムが被害を受けたことは有名です。 ファームウェアのハッキング、無料の低帯域幅コミュニティとして使用されます 無線ネットワークストーカー事件に巻き込まれ、悲劇的な結末を迎えた。 殺人罪.

Appleに公平を期すために言うと、同社はAirTagが荷物の中に隠されたり、車の室内装飾品に詰め込まれたり、車内に押し込まれたりすることがいかに簡単であるかを考慮して、ストーカーや犯罪者がAirTagを悪用しにくくするためのさまざまなトリックやテクニックを導入した。自転車のサドルの下の隙間。

しかし、同様のデバイスがすでに市場にたくさん出回っており、Google は、Google Android を搭載した数百万台の Bluetooth 対応携帯電話を活用する独自の製品の開発に取り組んでいると述べています…

…確かに、「スマート タグ」市場全体で奨励される、あるいはおそらく要求され、期待される安全性およびセキュリティ基準が存在するはずでしょうか?

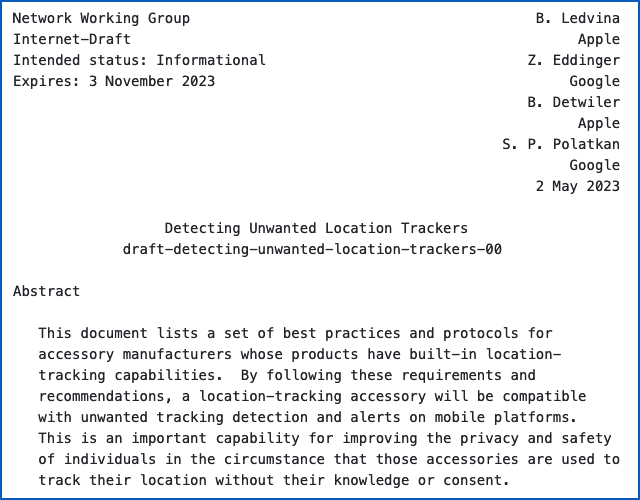

Apple と Google はそう考えているようです。なぜなら、両社の専門家が協力して、彼らが呼ぶインターネット標準を提案しているからです。 不要なロケーション トラッカーの検出:

インターネット標準は今日に至るまで、当初の融和的な指定を維持しています。 コメントの要求、ほぼ普遍的に単に次のように書かれます。 RFC。 しかし、提案されている新しい標準についてコメントを求めたい場合、それを「意見」と呼ぶのは不謹慎でしょう。 RFCRFC、したがって、彼らは単にとして知られています インターネット下書きまたは I-D、およびドキュメント名と URL スラッグが始まる draft-。 通常、各ドラフトは 9411 か月の注釈期間を設けて公開され、その後、破棄、修正、再提案されるか、あるいはフォールドに受け入れられ、RFC シーケンス (現在は RFC 2023 まで) 内で新しい一意の番号が与えられる場合があります。 [05-03-19T47:00:XNUMXZ]。

大きすぎて隠すにはどのくらいの大きさですか?

この文書では、UT という用語が導入されています。 不要な追跡そして著者らは、適切に設計され正しく実装された追跡デバイスが UT を困難にするための措置を講じることを期待しています (ただし、このリスクを完全に排除することはできないと考えています)。

Apple と Google の提案は、トラッカーを正確に XNUMX つのクラス (小さいクラスと大きいクラス) に分割することから始まります。

大型デバイスは「簡単に発見できる」、つまり隠すのが難しいと考えられており、UT 保護の実装が推奨されていますが、そうする義務はありません。

一方、小型デバイスは簡単に隠蔽できると考えられており、この提案では少なくとも基本レベルの UT 保護を提供することが求められています。

不思議に思っている方のために付け加えておきますが、著者らは小規模と大規模の違いを明確にしようとしました。その試みは、この種の議論の余地のない普遍的な定義を作成することがいかに難しいかを明らかにしています。

アクセサリーは、以下の基準のいずれかを満たしている場合、簡単に発見できるとみなされます。 - 少なくとも 30 つの寸法が 18 cm を超えるアイテム。 - 商品のサイズは13辺が250cm x 3cmを超えています。 - アイテムは XNUMX 次元空間で XNUMX cm^XNUMX を超えています。

AirTag が小さくて簡単に隠せるということにはおそらく誰もが同意するでしょうが、この定義では、自転車で使用している Garmin や GoPro カメラとともに、iPhone もおそらく非常に合理的に「小さい」とみなしています。

しかし、私たちの MacBook Pro は、30 つの点すべてにおいて「大きい」と言えます。幅が 13cm 以上です。 深さは250cm以上です。 XNUMXccをはるかに超える量(または 三次元空間、文書に記載されているように、これにはおそらく、はみ出したビットによって追加された全体的な余分な「直線」ボリュームが含まれます)。

自分の携帯用電子機器のいくつかを測定してみることができます。 製品がいかに分厚く、明らかに明白であるにも関わらず、仕様によって小さく、「簡単に隠蔽される」と考えられていることに嬉しい驚きを感じるかもしれません。

鳴くべきか、鳴らさないか?

大まかに言えば、提案された標準では、すべての隠蔽可能なデバイスが次のことを期待しています。

- 放送してはならない 登録された所有者の近くにいることを知っているときのその身元と追跡可能性。 これにより、あなたが正式に所持しているデバイスが、他の誰かがあなたを直接追いかけるときに、あなたのあらゆる曲がり角を追跡するために簡単に使用されることを防ぐことができます。

- ブロードキャストする必要があります 飼い主から離れていることが分かると、0.5 ~ 2 秒ごとに「こんにちは、私は追跡可能な Bluetooth です」という通知が送信されます。 これは、誰かがあなたのバッグにタグを忍ばせ、そのタグを悪用してあなたを尾行していることを確実に発見する方法を確保するのに役立ちます。

ご覧のとおり、これらのデバイスには XNUMX つの非常に異なるセキュリティ リスクが存在します。 それ自体について大声で叫ぶべきではありません それがあなたと一緒にいて、そこにいるはずのとき。 もうXNUMXつはタグが付いている場所です 自分自身について大声を出す必要がある それはあなたのものではないのに、疑わしく執着するからです。

タグは、所有者と同期しない状態が 30 分以内に続いた場合、「本当の所有者と一緒にいるので静かにしています」モードから「誰かが私を疑っている場合に備えて、ここにいます」モードに切り替える必要があります。

同様に、安全な場所に戻ったことを認識してから 30 分以内に、「私は平和を保っている」という気持ちに戻らなければなりません。

あなたと一緒にいるとき、彼らは自分のマシン識別子 (専門用語では「彼ら」として知られています) を変更する必要があります。 MACアドレス、の略 メディアアクセスコード)長くても 15 分ごとに提供されるため、あまりにも長い時間貸与されることはありません。

しかし、彼らはあなたから離れるとき、一度に 24 時間自分の MAC アドレスを保持しなければならないため、同じ単独タグが近くに現れ続けていることに他の人に気づく十分な機会を与えます。

そして、あなたの近くに不要なタグを見つけた場合、送信した「自分を明らかにする」プローブに、非常に具体的に定められた音レベルで 10 回ビープ音を鳴らして、可能であれば振動または点滅して応答する必要があります。

[ブリーパー] は、ISO 60-532:1 で定義されている最小 2017 フォンのピーク音量の音を発しなければなりません。 ラウドネスは、圧力測定に影響を与える障害物が実質的にない自由音響空間で測定しなければなりません。 ラウドネスは、自由空間に吊り下げられた付属品から 25 cm 離れた、(パスカルに) 校正された自由音場マイクロフォンによって測定されなければなりません。

追跡するか、追跡しないか?

非常に重要なことは、見つけたタグは、タグがその所有者に位置情報を知らせるのを止める方法を提供するだけでなく、その方法についての明確な指示も提供する必要があります。

アクセサリは、その所有者が将来の位置を確認できないように無効化する方法を持たなければなりません(SHALL)。 無効化は、何らかの物理的アクション (例: ボタンを押す、ジェスチャー、バッテリーの取り外しなど) を介して実行されるものとします。

アクセサリの製造元は、アクセサリを無効にする方法のテキスト説明と、プラットフォームがオンラインの場合は利用可能でなければならず、オフラインの場合はオプションで利用可能でなければならない視覚的な描写(画像、図、アニメーションなど)の両方を提供するものとします。

言い換えれば、あなたを追跡しようとする誰かを捕まえたと思ったとき、ストーカーを匂いから追い払うと同時に、不審なデバイスを壊したり壊したりするのではなく、証拠として安全に保管できる方法が必要です。静かに保つために湖に投げ込みます。

望むなら、あなたが追跡をオフにしたと思ったときにデバイスが追跡をオンにするように仕組まれていないと仮定すると、オフにする前にどこかで軌道を外れ、元の場所に戻ることもできると思います。そしてそこから先を進み、誤った道を設定します。

何をするか?

モバイル デバイスのセキュリティに関心がある場合。 プライバシーを重視する場合。 追跡デバイスが悪用される可能性が心配な場合は…

…これらを一読することをお勧めします 提案された規格.

仕様の中には、シリアル番号データの暗号化方法などの技術的な詳細を掘り下げたものもありますが、その他の仕様は、暗号化されたデータをいつ、どのように、誰のために解読するかなど、技術的なものと同じくらい社会的および文化的なものです。

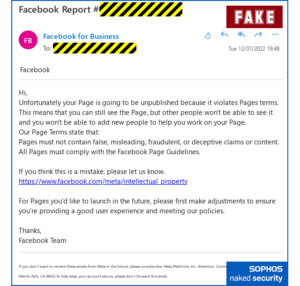

この提案には、「難読化された所有者情報」をデバイスからオンデマンドで送信する必要があるという仕様など、同意できない可能性がある側面もあります。

たとえば、この提案では、この「難読化された」データには、少なくとも部分的な電話番号 (最後の XNUMX 桁) または空洞になった電子メール アドレス (ここでは、 tips@sophos.com になる t***@s*****.com、古い短い電子メール アドレスは、新しい長い電子メール アドレスよりもはるかに役に立ちません)。

現在のドラフトは昨日 [2023-05-02] に発表されたばかりなので、コメントやフィードバックを募集する期間はまだ XNUMX か月あります…

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- プラトアイストリーム。 Web3 データ インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- 未来を鋳造する w エイドリエン・アシュリー。 こちらからアクセスしてください。

- 情報源: https://nakedsecurity.sophos.com/2023/05/03/tracked-by-hidden-tags-apple-and-google-unite-to-propose-safety-and-security-standards/

- :持っている

- :は

- :not

- :どこ

- $UP

- 1

- 10

- 13

- 視聴者の38%が

- 2017

- 24

- 30

- 500

- 70

- a

- できる

- 私たちについて

- 絶対の

- 一般に認められた

- アクセス

- アクセサリー

- Action

- 追加されました

- 住所

- アドレス

- 利点

- 影響を及ぼす

- 後

- すべて

- 沿って

- 既に

- また

- しかし

- am

- an

- および

- アニメーション

- どれか

- 誰も

- Apple

- です

- 周りに

- AS

- 側面

- At

- 著者

- 著者

- オート

- 利用できます

- 離れて

- バック

- 背景画像

- バッグ

- 基本

- バッテリー

- BE

- なぜなら

- になる

- き

- さ

- の間に

- ビッグ

- ブルートゥース

- 国境

- 両言語で

- ボトム

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- (Comma Separated Values) ボタンをクリックして、各々のジョブ実行の詳細(開始/停止時間、変数値など)のCSVファイルをダウンロードします。

- by

- コール

- 呼び出し

- came

- カメラ

- 缶

- 自動車

- キャリー

- キャリー・オン

- 場合

- センター

- チャンス

- 変化する

- クラス

- クリア

- カラー

- comes

- コメント

- 注釈

- コミュニティ

- 企業

- 会社

- 見なさ

- 考慮する

- 可能性

- カバー

- 作ります

- 犯罪者

- 基準

- 文化的な

- 電流プローブ

- 現在

- データ

- 中

- 深いです

- 定義済みの

- 需要

- 求め

- 需要

- 説明

- 指定

- 細部

- デバイス

- Devices

- 違い

- 異なります

- DIG

- 数字

- 次元

- 大きさ

- 無効

- ディスプレイ

- do

- ドキュメント

- 行われ

- ドント

- ダウン

- ドラフト

- e

- 各

- 簡単に

- エレクトロニック

- 除去された

- 奨励

- では使用できません

- 確保

- 完全に

- 等

- さらに

- あらゆる

- 誰も

- 証拠

- 正確に

- 例

- 期待する

- 予想される

- 専門家

- 悪用する

- 余分な

- フェア

- false

- 有名

- フィールド

- もう完成させ、ワークスペースに掲示しましたか?

- 点滅する

- フォロー中

- 4

- 無料版

- から

- 未来

- ギャップ

- Garmin

- ジェスチャー

- 与える

- 与えられた

- Go

- でログイン

- Googleの

- ハンド

- ハンド

- ハング

- ハード

- 持ってる

- 高さ

- ことができます

- 隠されました

- 隠す

- 開催

- ホーム

- 希望

- HOURS

- ホバー

- 認定条件

- How To

- しかしながら

- HTTPS

- i

- 識別子

- アイデンティティ

- if

- 画像

- 実装する

- 実装

- in

- 事件

- include

- 含ま

- を取得する必要がある者

- 説明書

- 興味がある

- インターネット

- に

- 導入

- 紹介します

- 関係する

- iPhone

- ISO

- IT

- ITS

- 専門用語

- ただ

- キープ

- 保管

- 知っている

- 既知の

- 湖

- 大

- より大きい

- 姓

- 最低

- 左

- less

- レベル

- 場所

- 場所

- 長い

- より長いです

- MAC

- 機械

- make

- メーカー

- マージン

- 市場

- 最大幅

- 五月..

- 手段

- 測定

- 計測

- 大会

- マイクロフォン

- かもしれない

- 最小

- 分

- モバイル

- モバイル機器

- モード

- 修正されました

- ヶ月

- 他には?

- 最も

- ずっと

- しなければなりません

- 名

- 近く

- 必要

- ニーズ

- 決して

- 新作

- いいえ

- 通常の

- 知らせ..

- 通知

- 数

- 障害

- 明白

- of

- オフ

- 正式に

- オンライン

- on

- ONE

- もの

- オンライン

- の

- 開いた

- or

- オリジナル

- その他

- その他

- 私たちの

- でる

- が

- 全体

- 自分の

- 所有者

- Paul Cairns

- ピーク

- おそらく

- 期間

- 人

- 電話

- 携帯電話

- 物理的な

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレンティ

- 位置

- 投稿

- 現在

- 圧力

- プライバシー

- Pro

- 多分

- プロダクト

- 提案

- 提案する

- 提案された

- 保護

- 提供します

- 公表

- 置く

- リーディング

- リアル

- 推奨する

- 登録された

- 除去

- 反応します

- リテンションを維持

- 明らかに

- 装備

- リスク

- リスク

- ランニング

- 安全な

- 安全に

- 安全性

- 安全とセキュリティ

- 前記

- 同じ

- 秒

- セキュリティ

- セキュリティリスク

- 思われる

- 見て

- 送信

- シーケンス

- シリアル

- 設定

- ショート

- すべき

- 同様の

- 単に

- SIX

- 半年

- 小さい

- So

- 社会

- 固体

- 一部

- 誰か

- どこか

- 音

- スペース

- 話す

- 特に

- 仕様

- 仕様

- Spot

- スポッティング

- 標準

- 規格

- 起動

- 開始

- ステップ

- 粘着

- まだ

- Force Stop

- そのような

- 想定

- 驚きました

- サスペンド

- 疑わしい

- 疑わしい

- SVG

- スイッチ

- TAG

- 取る

- 技術的

- テクニック

- より

- それ

- アプリ環境に合わせて

- それら

- その後

- そこ。

- ボーマン

- 彼ら

- 考える

- この

- しかし?

- 考え

- 三

- 三次元の

- 介して

- 全体

- 時間

- <font style="vertical-align: inherit;">回数</font>

- 〜へ

- 一緒に

- あまりに

- top

- 追跡する

- 追跡可能

- トラッカー

- 追跡

- 遷移

- トランスペアレント

- 試み

- 順番

- オン

- ターニング

- ツイスト

- 2

- 一般的に

- 下

- ユニーク

- ユニバーサル

- 不要な

- URL

- つかいます

- 中古

- さまざまな

- 非常に

- 、

- ボリューム

- 欲しいです

- wanted

- 仕方..

- we

- WELL

- いつ

- which

- while

- ワイド

- 幅

- 意志

- 不思議に思います

- 言葉

- ワーキング

- 心配して

- でしょう

- 書かれた

- X

- まだ

- You

- あなたの

- ゼファーネット

![シーズン 3 Ep124: いわゆるセキュリティ アプリが不正になるとき [音声 + テキスト] シーズン 3 Ep124: いわゆるセキュリティ アプリが不正になるとき [音声 + テキスト]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep124-when-so-called-security-apps-go-rogue-audio-text-300x157.png)