1ウォータールー大学、デビッド R. チェリトン コンピューターサイエンス学部

2ベングリオン ネゲブ大学、コンピューター サイエンス学部

この論文を興味深いと思うか、議論したいですか? SciRateを引用するかコメントを残す.

抽象

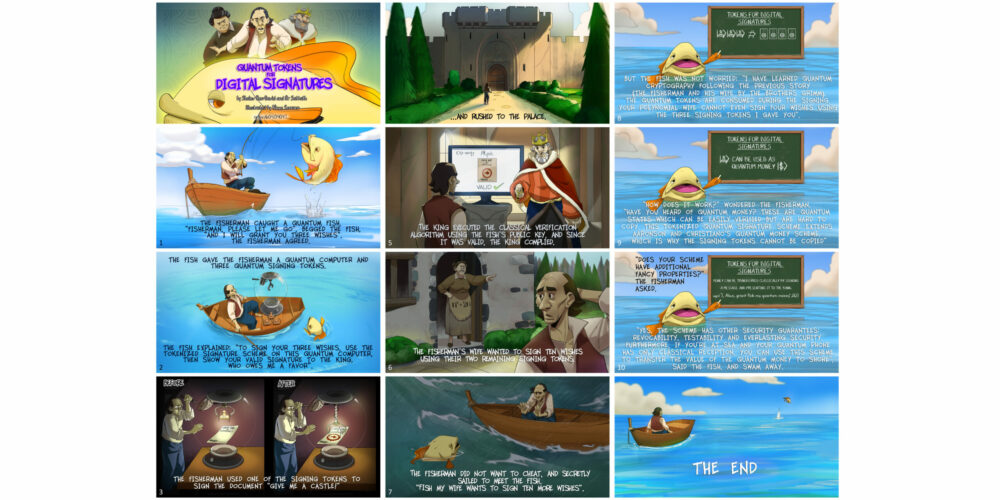

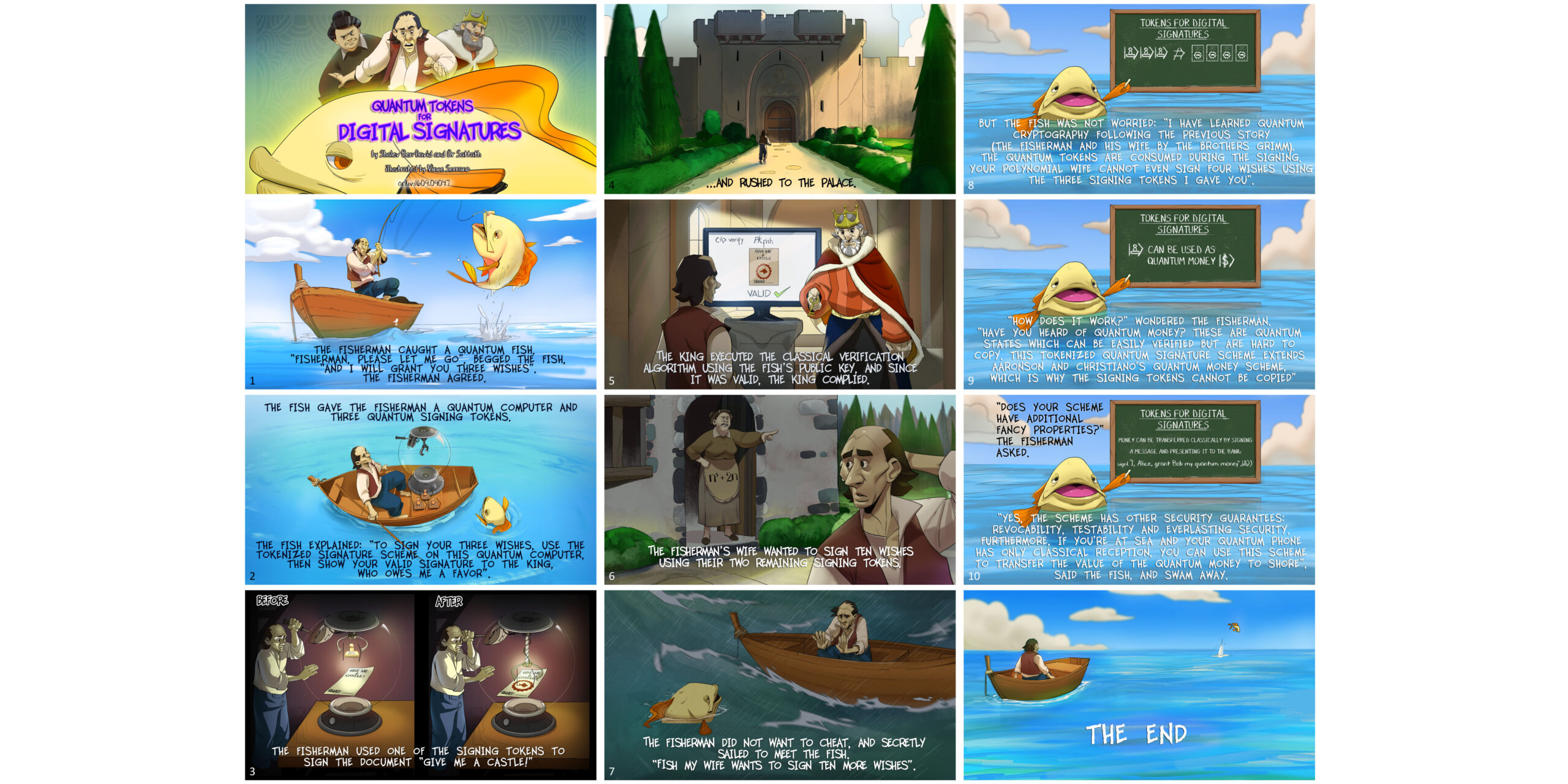

漁師は量子魚を捕まえた。 「漁師さん、行かせてください」と魚は懇願しました。「願いを3つ叶えてあげる」。 漁師も同意した。 魚は漁師に量子コンピューター、XNUMX つの量子署名トークン、および古典的な公開鍵を与えました。 魚は次のように説明しました。「XNUMX つの願いに署名するには、この量子コンピューターのトークン化された署名スキームを使用して、有効な署名を王様に見せてください。王様は私に恩義を感じています。」

漁師は署名トークンの XNUMX つを使って、「城をくれ!」という文書に署名しました。 そして宮殿に急いだ。 王は魚の公開鍵を使用して古典的な検証アルゴリズムを実行し、それが有効だったので王はこれに応じました。

漁師の妻は、残りの XNUMX つの署名トークンを使って XNUMX 個の願い事に署名したいと考えました。 漁師はだまされたくなかったので、魚に会うためにこっそり出航しました。 「フィッシュ、妻はあとXNUMXの願い事にサインしたいと思っています。」 しかし、魚は心配していませんでした。「私は前の物語(グリム兄弟の『漁師とその妻』)に続いて量子暗号を学びました。 量子トークンは署名中に消費されます。 あなたの多項式の妻は、私があなたに与えた XNUMX つの署名トークンを使用して XNUMX つの願いに署名することさえできません。」

「それはどのように機能するのですか?」 漁師は不思議に思いました。 「量子マネーについて聞いたことがありますか? これらは量子状態であり、簡単に検証できますが、コピーするのは困難です。 このトークン化された量子署名スキームは、アーロンソンとクリスティアーノの量子マネースキームを拡張するものであり、それが署名トークンをコピーできない理由です。」

「あなたの計画には追加の豪華なプロパティがありますか?」 漁師は尋ねました。 「はい、このスキームには取り消し可能性、テスト可能性、永続的なセキュリティなど、他のセキュリティ保証もあります。 さらに、あなたが海にいて、量子電話が古典的な受信しかできない場合は、このスキームを使用して量子マネーの価値を岸に転送することができます」と魚は言って泳ぎ去りました。

[埋め込まれたコンテンツ]

►BibTeXデータ

►参照

【1] S・アーロンソン。 量子コピー防止と量子マネー。 第 24 回計算複雑性に関する年次 IEEE 会議議事録、CCC 2009、パリ、フランス、15 年 18 月 2009 ~ 229 日、242 ~ 2009 ページ、XNUMX 年。

https:/ / doi.org/ 10.1109 / CCC.2009.42

【2] Y. アハロノフ、J. アナンダン、L. ヴァイドマン。 波動関数の意味。 物理学。 Rev. A、47:4616–4626、1993。

https:/ / doi.org/ 10.1103 / PhysRevA.47.4616

【3] S. アーロンソンと P. クリスティアーノ。 隠された亜空間からの量子マネー。 第 44 回コンピューティング理論に関するシンポジウム議事録、STOC 2012、米国ニューヨーク州ニューヨーク、19 年 22 月 2012 ~ 41 日、60 年、2012 ~ XNUMX ページ。

https:/ / doi.org/ 10.1145 / 2213977.2213983

【4] S. アーロンソンと P. クリスティアーノ。 隠された亜空間からの量子マネー。 コンピューティング理論、9:349–401、2013。

https:/ / doi.org/ 10.4086 / toc.2013.v009a009

【5] R. アモス、M. ゲオルギウ、A. キアイアス、M. ザンドリー。 ワンショット署名とハイブリッド量子/古典認証へのアプリケーション。 K. Makarychev、Y. Makarychev、M. Tulsiani、G. Kamith、および J. Chuzhoy 編集者、Proccedings of the Annual ACM SIGACT Symposium on Theory of Computing、255 ~ 268 ページ。 ACM、2020 年、暗号学 ePrint アーカイブ: レポート 2020/ 107。

https:/ / doi.org/ 10.1145 / 3357713.3384304

【6] Y. アハロノフと L. ヴァイドマン。 単一粒子のシュレーディンガー波の測定。 Physics Letters A、178(1):38 – 42、1993。

https://doi.org/10.1016/0375-9601(93)90724-E

【7] B.バラク。 期待、不安、そしてソフトウェアの難読化。 共通。 ACM、59(3):88–96、2016。

https:/ / doi.org/ 10.1145 / 2757276

【8] CH ベネット、G. ブラサード、S. ブリードバート、S. ヴィーズナー。 量子暗号、または偽造不可能な地下鉄トークン。 『Advances in Cryptology』、267 ~ 275 ページ。 スプリンガー、1983年。

https://doi.org/10.1007/978-1-4757-0602-4_26

【9] N. ビタンスキー、Z. ブレーカースキー、YT カライ。 建設的なポスト量子削減。 Y. Dodis および T. Shrimpton 編集者、Advances in Cryptology – CRYPTO 2022 – 42nd Annual International Cryptology Conference、CRYPTO 2022、米国カリフォルニア州サンタバーバラ、15 年 18 月 2022 ~ 13509 日、講演録、パート III、ボリューム 654コンピューター サイエンスのノート、683 ~ 2022 ページ。 スプリンガー、XNUMX年。

https://doi.org/10.1007/978-3-031-15982-4_22

【10] N. ビタンスキー、R. カネッティ、H. コーン、S. ゴールドワッサー、Y.T. カライ、O. パネス、および A. ローゼン。 補助入力またはユニバーサル シミュレーターによる難読化の不可能性。 JA Garay および R. Gennaro 編集者、Advances in Cryptology – CRYPTO 2014 – 34th Annual Cryptology Conference、米国カリフォルニア州サンタバーバラ、17 年 21 月 2014 日から 8617 日、議事録、パート II、コンピュータ サイエンスの講義ノートのボリューム 71、 89 ~ 2014 ページ。 スプリンガー、XNUMX 年。

https://doi.org/10.1007/978-3-662-44381-1_5

【11] B. バラク、O. ゴールドライヒ、R. インパリアッツォ、S. ルディッチ、A. サハイ、SP ヴァダン、K. ヤン。 プログラムを難読化する(不可能な)可能性について。 J. ACM、59(2):6、2012。

https:/ / doi.org/ 10.1145 / 2160158.2160159

【12] H.ボンビン。 コード変形によるクリフォードゲート。 新しい物理ジャーナル、13(4):043005、2011。

https://doi.org/10.1088/1367-2630/13/4/043005

http://stacks.iop.org/1367-2630/13/i=4/a=043005

【13] G.ブラッサード。 量子電話帳を検索しています。 サイエンス、275(5300):627–628、1997。

https:/ / doi.org/ 10.1126 / science.275.5300.627

【14] A. ベヘラ、O. サッタス、U. シナール。 MAC 用のノイズ耐性量子トークン、2021 年。

https:/ / doi.org/ 10.48550 / ARXIV.2105.05016

【15] D. ボーンと M. ザンドリー。 量子的に安全なメッセージ認証コード。 T. Johansson および PQ Nguyen 編集者、Advances in Cryptology – EUROCRYPT 2013、暗号技術の理論と応用に関する第 32 回年次国際会議、ギリシャ、アテネ、26 年 30 月 2013 ~ 7881 日。Proceedings、Lecture Notes in Computer の第 592 巻科学、608 ~ 2013 ページ。 スプリンガー、XNUMX 年。

https://doi.org/10.1007/978-3-642-38348-9_35

【16] R・クレーブとD・ゴッツマン。 量子誤り訂正のためのエンコーディングの効率的な計算。 物理学。 Rev. A、56:76–82、1997 年 XNUMX 月。

https:/ / doi.org/ 10.1103 / PhysRevA.56.76

【17] K. Chung、M. Georgiou、C. Lai、V. Zikas。 使い捨てバックドアを使用した暗号化。 Cryptogr.、3(3):22、2019、暗号学 ePrint アーカイブ: レポート 2018/352。

https:/ / doi.org/ 10.3390 / cryptography3030022

【18] P.クリスティアーノ。 個人的なコミュニケーション、2015 年。

【19] A. コラダンジェロ、J. リュー、Q. リュー、M. ザンドリー。 隠された剰余類とクローン不可能な暗号化への応用、2021 年、arXiv: 2107.05692。

arXiv:2107.05692

【20] S. チャクラボルティ、J. ラダクリシュナン、N. ラグナタン。 少数の量子クエリによるエラー削減の限界。 「近似、ランダム化、および組み合わせ最適化、アルゴリズムと技術」、第 8 回組み合わせ最適化問題の近似アルゴリズムに関する国際ワークショップ、APPROX 2005 および RANDOM 2005、米国カリフォルニア州バークレー、22 年 24 月 2005 ~ 245 日、議事録、256 ~ 2005 ページ、XNUMX 年。

https:/ / doi.org/ 10.1007 / 11538462_21

【21] R. カネッティ、GN ロスブラム、M. ヴァリア。 超平面メンバーシップの難読化。 D. Micciantio 編集者、第 7 回暗号理論会議、TCC 2010、チューリッヒ、スイス、9 年 11 月 2010 ~ 5978 日。議事録、コンピュータ サイエンスの講義ノートの第 72 巻、89 ~ 2010 ページ。 スプリンガー、XNUMX 年。

https://doi.org/10.1007/978-3-642-11799-2_5

【22] W・ディフィーとME・ヘルマン。 暗号化の新しい方向性。 IEEEトランス。 情報理論、22(6):644–654、1976。

https:/ / doi.org/ 10.1109 / TIT.1976.1055638

【23] YZディンとMOラビン。 ハイパー暗号化と永続的なセキュリティ。 H. Alt および A. Ferreira、編集者、STACS 2002、コンピュータ サイエンスの理論的側面に関する第 19 回年次シンポジウム、アンティーブ – ジュアン レ パン、フランス、14 年 16 月 2002 ~ 2285 日、議事録、コンピュータ サイエンスの講義ノートの第 1 巻、 26 ~ 2002 ページ。 スプリンガー、XNUMX 年。

https://doi.org/10.1007/3-540-45841-7_1

【24] E. ファルヒ、D. ゴセット、A. ハシディム、A. ルトミルスキー、D. ナガジ、および P. ショール。 ハミルトニアンの基底状態の量子状態復元とシングルコピー トモグラフィー。 物理学。 Rev. Lett.、105:190503、2010 年 XNUMX 月。

https:/ / doi.org/ 10.1103 / PhysRevLett.105.190503

【25] E. ファルヒ、D. ゴセット、A. ハシディム、A. ルトミルスキー、P. ショール。 ノットからの量子マネー。 第 3 回理論コンピュータサイエンス会議の議事録、276 ~ 289 ページ。 ACM、2012 年。

https:/ / doi.org/ 10.1145 / 2090236.2090260

【26] D.ギャビンスキー。 古典的な検証による量子マネー。 IEEE 27th Annual Conference on Computational Complexity、42 ~ 52 ページ。 IEEE、2012 年。

https:/ / doi.org/ 10.1109 / CCC.2012.10

【27] S. ゴールドワッサーと YT カライ。 補助入力による難読化の不可能性について。 第 46 回コンピュータ サイエンスの基礎に関する IEEE シンポジウム (FOCS 2005)、23 年 25 月 2005 ~ 553 日、米国ペンシルバニア州ピッツバーグ、議事録、562 ~ 2005 ページ、XNUMX 年。

https:/ / doi.org/ 10.1109 / SFCS.2005.60

【28] M. ゲオルギオと I. ケレニディス。 量子マネーの新しい構造。 S. Beigi および R. König 編集者、第 10 回量子計算、通信および暗号理論に関する会議、TQC 2015、20 年 22 月 2015 ~ 44 日、ベルギー、ブリュッセル、LIPIcs 92 巻、110 ~ 2015 ページ。 ダグシュトゥール城 – ライプニッツツェントルム情報局、XNUMX 年。

https:/ / doi.org/ 10.4230 / LIPIcs.TQC.2015.92

【29] O. Goldreich。 暗号化の基礎– Vol。 2、基本的なアプリケーション。 Cambridge University Press、2004年。

【30] M. グラスル、M. ロッテラー、T. ベス。 非量子ビット量子誤り訂正符号用の効率的な量子回路。 内部。 J.見つかりました。 計算します。 Sci.、14(5):757–776、2003。

https:/ / doi.org/ 10.1142 / S0129054103002011

【31] J.カッツとY.リンデル。 現代の暗号の紹介、第2014版。 CRC Press、XNUMX年。

【32] NAリンチ。 分散アルゴリズム。 モーガン・カウフマン、1996年。

【33] M.モスカとD.ステビラ。 量子コイン、Contemp の 523 巻。 数学、35 ~ 47 ページ。 アメル。 算数。 学会、2010年。

【34] MC ペナ、RD ディアス、J. フォージェール、LH エンシナス、L. ペレット。 アーロンソン・クリスティアーノの量子貨幣スキームのノイズを含むバージョンの非量子暗号解析。 IET 情報セキュリティ、13(4):362–366、2019。

https:/ / doi.org/ 10.1049/ iet-ifs.2018.5307

【35] MC ペナ、J. フォージェール、L. ペレ。 量子貨幣スキームの代数暗号解析 ノイズフリーの場合。 In J. Katz、編集者、公開鍵暗号 – PKC 2015 – 18th IACR International Conference on Practice and Theory in Public-Key Cryptography、Gaithersburg, MD, USA、30 年 1 月 2015 日 – 9020 月 194 日、講演録、講演録 213 巻コンピュータ サイエンス、2015 ~ XNUMX ページ。 スプリンガー、XNUMX 年。

https://doi.org/10.1007/978-3-662-46447-2_9

【36] A.プラサド。 有限ベクトル空間の部分空間を数える — 1. Resonance、15(11):977–987、2010。

https://doi.org/10.1007/s12045-010-0114-5

【37] F. Pastawski、NY Yao、L. Jiang、MD Lukin、JI Cirac。 偽造不可能なノイズ耐性のある量子トークン。 米国科学アカデミー紀要、109(40):16079–16082、2012。

https:/ / doi.org/ 10.1073 / pnas.1203552109

【38] R. ラディアンと O. サッタス。 半量子マネー。 金融テクノロジーの進歩に関する第 1 回 ACM 会議議事録、AFT 2019、スイス、チューリッヒ、21 年 23 月 2019 ~ 132 日、146 ~ 2019 ページ。 ACM、1908.08889、arXiv: XNUMX。

https:/ / doi.org/ 10.1145 / 3318041.3355462

arXiv:1908.08889

【39] R. ラディアンと O. サッタス。 半量子マネー。 Journal of Cryptology、35(2)、2022 年 1908.08889 月、arXiv: XNUMX。

https://doi.org/10.1007/s00145-021-09418-8

arXiv:1908.08889

【40] O. サッタス。 ビットコインへの応用を伴う量子慎重契約、2022年。

https:/ / doi.org/ 10.48550 / ARXIV.2204.12806

【41] O. サッタス。 クローン不可能な暗号化、2022 年。

https:/ / doi.org/ 10.48550 / ARXIV.2210.14265

【42] O・シュムエリ。 古典的な銀行を使用した公開鍵量子マネー。 S. Leonardi および A. Gupta 編集者、STOC '22: 54th Annual ACM SIGACT Symposium on Theory of Computing、ローマ、イタリア、20 年 24 月 2022 ~ 790 日、803 ~ 2022 ページ。 ACM、XNUMX 年。

https:/ / doi.org/ 10.1145 / 3519935.3519952

【43] O・シュムエリ。 半量子トークン化署名。 Y. Dodis および T. Shrimpton 編集者、Advances in Cryptology – CRYPTO 2022 – 42nd Annual International Cryptology Conference、CRYPTO 2022、米国カリフォルニア州サンタバーバラ、15 年 18 月 2022 ~ 13507 日、講演録、パート I、ボリューム 296コンピューター サイエンスのノート、319 ~ 2022 ページ。 スプリンガー、XNUMX年。

https://doi.org/10.1007/978-3-031-15802-5_11

【44] T. トゥルシー、LK グローバー、A. パテル。 固定小数点量子探索のための新しいアルゴリズム。 量子情報と計算、6(6):483–494、2006。

http://portal.acm.org/citation.cfm?id=2011693

【45] 徳永 裕也、岡本 哲也、井本 直也匿名の量子現金。 ERATO量子情報科学会議にて、2003年。

【46] D.ウンルー。 取り消し可能な量子時限リリース暗号化。 J. ACM、62(6):49:1–49:76、2015。

https:/ / doi.org/ 10.1145 / 2817206

【47] D.ウンルー。 永続的なマルチパーティ計算。 J. Cryptol.、31(4):965–1011、2018。

https:/ / doi.org/ 10.1007 / s00145-018-9278-z

【48] S.ヴィースナー。 共役コーディング。 ACM Sigact News、15(1):78–88、1983。

https:/ / doi.org/ 10.1145 / 1008908.1008920

【49] WKウッターズとWHズレック。 単一のクォンタムのクローンを作成することはできません。 ネイチャー、299(5886):802–803、1982。

【50] M. Zhong、MP Hedges、RL Ahlefeldt、JG Bartholomew、SE Beavan、SM Wittig、JJ Longdell、MJ Sellars。 光学的にアドレス指定可能な固体内の核スピンは 517 時間のコヒーレンス時間で回転します。 Nature、7533(177):180–2015、XNUMX 年 XNUMX 月。

https:/ / doi.org/ 10.1038 / nature14025

【51] M.ザンドリー。 量子雷は同じ状態に二度落ちない、2017、arXiv: 1711.02276。

arXiv:1711.02276

【52] M.ザンドリー。 量子雷は同じ状態に二度落ちることはありません。 または: 暗号の仮定からの量子マネー。 J. Cryptol.、34(1):6、2021、arXiv: 1711.02276。

https:/ / doi.org/ 10.1007 / s00145-020-09372-x

arXiv:1711.02276

によって引用

[1] S. ピランドラ、UL アンデルセン、L. バンキ、M. ベルタ、D. ブナンダル、R. コルベック、D. イングランド、T. ゲーリング、C. ルポ、C. オッタヴィアーニ、JL ペレイラ、M. ラザヴィ、J . Shamsul Shaari、M. Tomamichel、VC Usenko、G. Vallone、P. Villoresi、および P. Wallden、「量子暗号の進歩」、 光学およびフォトニクスの進歩 12 4、1012 (2020).

[2] ダグラス・スコット、「科学のパロディ、物理学のいたずら、天文学のふざけた話」、 arXiv:2103.17057.

[3]トーマス・ビディックとティナ・チャン、「量子知識の古典的な証明」、 arXiv:2005.01691.

[4] またはサッタス、「ビットコインへの応用を伴う量子慎重契約」、 arXiv:2204.12806.

[5] Scott Aaronson、Jiahui Liu、Qipeng Liu、Mark Zhandry、および Ruizhe Zhang、「量子コピー保護の新しいアプローチ」、 arXiv:2004.09674.

[6] ロイ・ラディアンとオル・サッタス、「半量子マネー」、 arXiv:1908.08889.

[7] アンドレア・コダンジェロ、シャフィ・ゴールドワッサー、ウメシュ・ヴァジラニ、「量子世界における否定可能な暗号化」、 arXiv:2112.14988.

[8] Prabhanjan Ananth および Rolando L. La Placa、「安全なソフトウェア リース」、 arXiv:2005.05289.

[9] あるいは Sattath と Shai Wyborski、「量子コピー保護からのクローン不可能な復号器」、 arXiv:2203.05866.

[10] アンドレア・コダンジェロとオル・サッタス、「ブロックチェーンのスケーラビリティ問題に対する量子マネーの解決策」、 arXiv:2002.11998.

[11] Jiahui Liu、Hart Montgomery、Mark Zhandry、「量子貨幣の破壊と製造の別のラウンド: 格子からそれを構築しない方法、その他」、 arXiv:2211.11994.

[12] Andrea Coladangelo、Jiahui Liu、Qipeng Liu、および Mark Zhandry、「隠されたコセットと複製不可能な暗号への応用」、 arXiv:2107.05692.

[13] またはサッタス、「複製不可能な暗号化」、 arXiv:2210.14265.

[14] アミット・ベヘラとオル・サッタス、「ほぼ公開の量子コイン」、 arXiv:2002.12438.

[15] Anne Broadbent、Sevag Gharibian、Hong-Sheng Zhou、「ステートレス ハードウェアからの量子ワンタイム メモリに向けて」、 arXiv:1810.05226.

[16] Niraj Kumar、「古典的な検証による実用的に実現可能な堅牢な量子マネー」、 arXiv:1908.04114.

[17] あるいはサッタスとウリエル・シナール、「量子健忘症が暗号学的遺物を残す: 量子懐疑主義についてのメモ」、 arXiv:2212.08750.

[18] Nir Bitansky、Zvika Brakerski、Yael Tauman Kalai、「建設的なポスト量子削減」、 arXiv:2203.02314.

上記の引用は SAO / NASA ADS (最後に正常に更新された2023-01-20 14:01:05)。 すべての出版社が適切で完全な引用データを提供するわけではないため、リストは不完全な場合があります。

On Crossrefの被引用サービス 作品の引用に関するデータは見つかりませんでした(最後の試行2023-01-20 14:01:00)。

この論文は、 Creative Commons Attribution 4.0 International(CC BY 4.0) ライセンス。 著作権は、著者やその機関などの元の著作権者にあります。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://quantum-journal.org/papers/q-2023-01-19-901/

- 1

- 10

- 11

- 1996

- 2011

- 2012

- 2014

- 2016

- 2017

- 2018

- 2019

- 2020

- 2021

- 2022

- 27

- 28

- 39

- 7

- 9

- a

- 上記の.

- 抽象

- アカデミー

- アクセス

- ACM

- NEW

- 進歩

- 所属

- アルゴリズム

- アルゴリズム

- すべて

- および

- 毎年恒例の

- 匿名の

- 別の

- アプローチ

- 4月

- Archive

- 側面

- 8月

- 認証

- 著者

- 著者

- バックドア

- 銀行

- 基本

- ベルギー

- バークリー

- Bitcoin

- ブロックチェーン

- ブロックチェーンのスケーラビリティ

- 本

- ブレーク

- 破壊

- ブラザーズ

- ブリュッセル

- ビルド

- CA

- ケンブリッジ

- 場合

- 現金

- キャッチ

- CCC

- コード

- コーディング

- コイン

- コメント

- コモンズ

- コミュニケーション

- コンプリート

- 複雑さ

- 計算

- 計算

- コンピュータ

- コンピュータサイエンス

- コンピューティング

- 講演

- 消費

- コンテンツ

- 契約

- 著作権

- CRC

- クリプト

- 暗号

- 暗号

- データ

- デイビッド

- DID

- デジタル

- 話し合います

- 配布

- ドキュメント

- 間に

- 簡単に

- エディション

- エディタ

- 効率的な

- 埋め込まれた

- 暗号化

- エラー

- さらに

- 説明

- 賛成

- 恐怖

- 実行可能な

- 少数の

- ファイナンシャル

- 金融技術

- 魚

- 固定の

- フォロー中

- 発見

- 財団

- フランス

- から

- function

- さらに

- ゲイツ

- 与える

- Go

- 助成金

- ギリシャ

- 陸上

- グローバー

- 保証

- ハード

- Hardware

- ハーバード

- 聞いた

- 隠されました

- ホルダー

- 期待している

- 認定条件

- How To

- HTTPS

- ハイブリッド

- IEEE

- in

- 情報

- 情報セキュリティー

- イノベーション

- 機関

- 興味深い

- 世界全体

- 概要

- IT

- Italy

- ジョン

- 1月

- JavaScriptを

- ジャーナル

- 7月

- キー

- 神様です。

- 知識

- 姓

- 学んだ

- リース

- コメントを残す

- 読書

- ライセンス

- 稲妻

- リスト

- MAC

- 作成

- 3月

- マーク

- math

- 最大幅

- 意味

- 大会

- メンバーシップ

- 思い出

- メッセージ

- モダン

- お金

- 月

- 他には?

- モーガン

- マルチパーティ

- 国民

- 自然

- 新作

- ニューヨーク

- ニュース

- グエン

- ノート

- 核の

- NY

- 10月

- ONE

- 開いた

- 光学

- 光学とフォトニクス

- 最適化

- オリジナル

- その他

- 紙素材

- パリ

- 部

- 個人的な

- 電話

- 物理学

- ピン

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- お願いします

- ポイント

- 事実上

- 練習

- 前

- 問題

- 問題

- Proceedings

- プログラム

- 証拠

- プロパティ

- 提供します

- 公共

- 公開鍵

- 公表

- 出版社

- 出版社

- 量子

- 量子コンピューター

- 量子暗号

- 量子誤り訂正

- 量子情報

- ランダム

- RE

- レセプション

- リファレンス

- 残り

- 残っている

- レポート

- 共鳴

- 復元

- 堅牢な

- 円形

- 前記

- 同じ

- サンタ

- スケーラビリティ

- スキーム

- 学校

- SCI

- 科学

- 科学

- スコット・アーロンソン

- SEA

- を検索

- 検索

- 二番

- 安全に

- セキュリティ

- ショア

- 表示する

- 符号

- 署名

- 署名

- シミュレータ

- から

- 懐疑

- ソフトウェア

- 固体

- 溶液

- スペース

- スピン

- STACS

- 都道府県

- 米国

- ストーリー

- ストライキ

- 首尾よく

- そのような

- 適当

- スイス

- シンポジウム

- テクニック

- テクノロジー

- 10

- アプリ環境に合わせて

- 理論的な

- 三

- 時間

- 役職

- 〜へ

- トークン化された

- トークン

- に向かって

- 転送

- 下

- ユニバーサル

- 大学

- 更新しました

- URL

- USA

- つかいます

- 値

- Verification

- 検証

- バージョン

- ボリューム

- W

- wanted

- ウェーブ

- which

- 誰

- 妻

- 意志

- 仕事

- 作品

- ワークショップ

- 世界

- 心配して

- 年

- You

- あなたの

- ユーチューブ

- ゼファーネット

- Zhong

- チューリッヒ