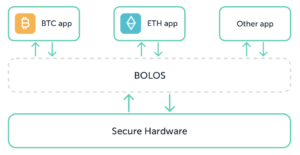

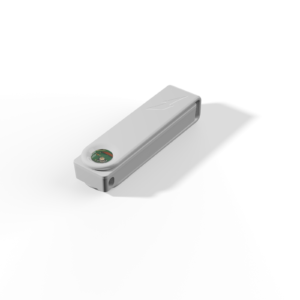

ご存知のとおり、Ledger Nano デバイス (Ledger Nano S、Nano S Plus、および Nano X) は、セキュア エレメントのセキュリティを活用したオープン プラットフォームです。 元帳オペレーティング システム (OS) は、暗号化 API を使用するアプリケーションを読み込みます。 OS は、分離およびキー導出メカニズムも提供します。

このテクノロジーは、デバイスに物理的にアクセスする攻撃者に対しても高レベルのセキュリティを提供し、Ledger デバイスをデジタル資産を安全に管理するための完璧なツールにします。 ただし、多くのオンライン サービスへのログイン資格情報を保護するのにも非常に適しています。

これが、私たちが新しいアプリケーションを開発した理由です。 セキュリティキー、第 2 要素認証 (XNUMXFA)、多要素認証 (MFA)、さらにはパスワードなしの認証のための WebAuthn 標準を実装します。

OS の制約により、このセキュリティ キー アプリにはいくつかの制限があります。

- Nano S OS では AES-SIV がサポートされていないため、Nano S では利用できません。

- 検出可能/常駐認証情報はサポートされていますが、デバイスのフラッシュの一部に保存されており、アプリの削除時に消去されます。 そのため、デフォルトでは有効になっていませんが、必要に応じて設定で自己責任で手動で有効にすることができます。 次のようなことが起こる可能性があります。

- ユーザーがLedger Liveからアンインストールすることを選択した場合

- ユーザーがアプリを利用可能な新しいバージョンに更新することを選択した場合

- ユーザーがOSのバージョンをアップデートした場合

WebAuthnとは何ですか?

Web Authentication (略して WebAuthn) は、W3C と FIDO Alliance によって作成された標準です。 パスワードの代わりに公開キー暗号化に基づくユーザー認証メカニズムを指定します。

このような標準を構築する動機は、私たちの現在のオンライン存在はパスワードに基づいて構築されており、ほとんどのセキュリティ侵害は盗まれたパスワードまたは脆弱なパスワードに関連しているということでした。

公開キー暗号化セキュリティメカニズムの活用

公開鍵暗号は、非対称暗号化とも呼ばれ、XNUMX つの関連するキーの保持に基づく暗号化メカニズムです。

- 秘密にしておきたい秘密鍵

- 共有できる公開鍵

これらのキーは次のプロパティを共有します。

- 公開キーは、メッセージが秘密キーで署名されているかどうかを検証するために使用できます。

ユーザーのボブがキーペアを作成し、公開キーをアリスと共有すると考えてみましょう。 ボブがアリスにメッセージを送信する場合、ボブは自分の秘密鍵を使用してメッセージに署名でき、アリスは公開鍵を使用して、そのメッセージが確かにボブによって署名されたことを確認できます。ボブは秘密鍵が何であるかを知っている唯一の人物です。

認証に関しては、ユーザーがキー ペアを作成し、公開キーをオンライン サービスと共有できることを意味します。 その後、ユーザーは秘密キーを知っていることをオンライン サービスに証明することで自分自身を認証できます。 これらすべてをオンライン サービスに秘密キーを送信する必要はありません。 これは、秘密キーがサーバー データベース上で盗まれたり、ユーザーからサーバーへの通信中に傍受されたりすることがないことを意味します。

フィッシング攻撃に強い

WebAuthn 標準には、従来のフィッシング攻撃に対して耐性があるという特性もあります。

基本的には、 フィッシング詐欺 攻撃とは、ハッカーがユーザーをだまして機密情報 (この場合はログイン資格情報) を漏らす攻撃です。

OTP などの他の MFA メカニズムとは異なり、WebAuthn メカニズムはそのような攻撃に対する耐性があります。 実際、各キー ペアは特定のオリジン、つまり Web ドメインに結合されています。これは、ユーザーをだまして別のドメインの WebAuthn 資格情報を使用させようとする攻撃 (例: URL を含む偽のサイト) を意味します。 best-service.com 正規のサイト URL の代わりに best.service.com) は、認証デバイスにそのドメインに対応するキー ペアがないため失敗します。 したがって、攻撃は失敗し、相手は有益な情報を得ることができません。

強力なハードウェアセキュリティ

WebAuthn では、ハードウェア セキュリティ要素を使用して秘密キーを安全に保存することをお勧めします。 Ledger Security Key アプリケーションに関しては、秘密キーはデバイスの Secure Element (SE) 内に保存されており、Common Criteria のセキュリティ評価 (銀行カードの国際標準および州の要件) に合格し、EAL5+ 証明書を取得しています。 Ledger デバイス認証の詳細については、こちらをご覧ください。 こちら.

証明された登録

WebAuthn 認証が証明されます。これは、サーバーが認証デバイスが正当であることを検証できることを意味します。 これを一部のサービスで有効にすると、認証デバイスの短いリストのみを承認したり、不正なソースを検出したりできます。

WebAuthn の仕組み

まず、どのアクターが異なるかを指定しましょう。

- ユーザー、つまり、オンライン サービスに安全に登録しようとしているあなたです。

- 依拠当事者、WebAuthn を使用して安全なソフトウェア アプリケーションへのアクセスを提供するサーバーを指します。 たとえば、Google、Facebook、Twitter。

- ユーザーエージェント、ユーザーに代わって動作するソフトウェアを指します。 「Web コンテンツを取得、レンダリングし、エンドユーザーとの対話を容易にする」。 たとえば、お気に入りのオペレーティング システム上のお気に入りの Web ブラウザーなどです。

- 認証者、ユーザーの身元を確認するために使用される手段を指します。 この場合、これはセキュリティ キー アプリケーションを実行している Ledger Nano デバイスです。

XNUMX つの主要な WebAuthn 操作があり、次のように再開できます。

- 登録期間:

- オーセンティケータ を通じてリクエストを受け取ります ユーザーエージェント、 から 依拠当事者、証明書利用者のオリジンまたは Web ドメインと、ユーザー識別子、およびオプションでユーザー名が含まれます。

- オーセンティケータ を要求します ユーザー 同意し、一意のキー ペアを作成し、公開キーで依拠当事者に応答します。

- 認証中:

- オーセンティケータ を介して受信します ユーザーエージェントからのリクエストです。 依拠当事者、証明書利用者のオリジンまたは Web ドメインとチャレンジが含まれます。

- オーセンティケータ を要求します ユーザー 同意した後、登録された資格情報に関連付けられた秘密キーを使用して作成された署名を含むメッセージで応答します。

WebAuthn の背後にあるメカニズムの詳細な説明を見つけることができます。 こちら.

Ledger FIDO-U2F Nanoアプリとの違い

Ledger FIDO-U2F アプリケーションは、WebAuthn 標準に含まれる FIDO2 の前のバージョンである FIDO U2F を実装しています。 この以前のバージョンは、パスワードの XNUMX 番目の要素として使用されるように設計されていますが、WebAuthn はパスワードなしの認証を可能にすることを目的としています。

世界的には、ユーザー エクスペリエンスが向上します。

- 画面を備えた認証デバイスでは、ハッシュの代わりに証明書利用者のオリジン (またはサービス ドメイン) を表示できるようになりました。

- 検出可能な資格情報 (常駐キーとも呼ばれます) が FIDO2 仕様に導入されました。 これらにより、ユーザーがサービス上でユーザー名を入力する必要さえない、パスワードなしのシナリオが可能になります。 代わりに、登録を実行した後、証明書利用者は、資格情報リストなしで、発信元のみを使用して認証を要求できます。 このようなリクエストを受信すると、オーセンティケーターは、この依拠当事者に関連付けられた内部に保存された (常駐) 資格情報を検索し、それらをユーザーの認証に使用します。

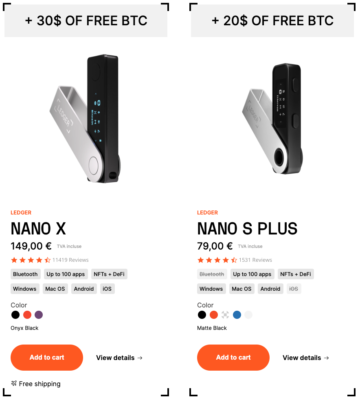

互換性

WebAuthn 標準、したがって Ledger Security Key アプリケーションは、多くの OS および Web ブラウザーでサポートされています。

- Windows 10 以降では、少なくとも Edge、Chrome、Firefox でサポートされています

- MacOS 11.4 以降では、Safari と Chrome でサポートされていますが、現時点では Firefox では部分的にしか利用できません。 Safari では既知の不安定性があるため、Chrome を推奨します。

- Ubuntu 20.04 以降では、Chrome でサポートされていますが、現時点では Firefox では部分的にしか利用できません。

- iOS 14 および iPadOS 15.5 以降では、Safari、Chrome、Firefox でサポートされています

- Android では、現時点ではサポートされていません。 Google Play サービス v23.35 (2023 年 XNUMX 月リリース) から開始する必要があります。

Ledger Security Keyアプリケーションの使用

WebAuthnサービス

WebAuthn は現在、広く採用されています。 したがって、Ledger Security Key アプリケーションは、多くのサービスで多要素認証に使用でき、場合によってはパスワードなしの認証にも使用できます。

Webauthn を実装するサービスの抜粋を次に示します。

- 1Password

- AWS

- バイナンス

- Bitbucket

- ドロップボックス

- ガンディ

- 双子座

- GitHubの

- GitLab

- でログイン

- Microsoft

- Salesforce

- Shopifyサービス

- Twitch

ステップバイステップの例

- Ledger Live をダウンロードし、「My Ledger」セクションでセキュリティ キー アプリケーションを選択してデバイスにインストールします

- 目的のサービス (AWS、Dropbox、Facebook、Google、GitHub、Microsoft、Twitter など) に適切な設定を行います。

- セキュリティ キーを使用してログインしてください。

サードパーティ サービスのセキュリティと当社のセキュリティ キー アプリケーションを組み合わせたおかげで、アカウントに最先端のセキュリティが有効になりました。

SSH キーを保護する

SSH キーは、GIT サーバーへの認証から重要な運用サーバーへの接続まで、いくつかの重要な状況で開発者によって使用されます。 Ledger デバイスには、Ledger SSH Nano アプリケーションを使用して SSH キーを保護する方法がすでにありました。 ただし、これには専用の Nano アプリケーションとコンピューター上のエージェントを使用する必要がありました。 これはもう当てはまりません。 OpenSSH 8.2 では、SSH キーの保存に FIDO 認証デバイスを「ネイティブ」に使用できる新機能が導入されました。

使用例

これを使用して GitHub リポジトリと対話する方法を見てみましょう。

1. ペアを作成します。

$ssh-keygen -t ed25519-sk -f ~/.ssh/id_mykey_sk Generating public/private ed25519-sk key pair.

You may need to touch your authenticator to authorize key generation.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/user/.ssh/id_mykey_sk

Your public key has been saved in /home/user/.ssh/id_mykey_sk.pub

The key fingerprint is:

SHA256:ZdHzzXRboYdbVXpLN12EKyDEYycNMDXRJV45ECYEBp8 user@LPFR0218

The key's randomart image is:

+[ED25519-SK 256]-+

| ..=BO=*=o. +B|

| o o*==+= +.B|

| E. =+. *.XB|

| o . Bo*|

| S o . |

| |

| |

| |

| |

+----[SHA256]-----+

2. SSH キーを GitHub アカウントに登録します (GitHub ドキュメントを参照してください)

3. たとえば、これを使用してリポジトリのクローンを作成します。

$git clone :LedgerHQ/app-bitcoin-new.git

Cloning into 'app-bitcoin-new'...

Confirm user presence for key ED25519-SK SHA256:iGu/I9kjxypEHkQIGmgTLBCA8ftm4Udu1DfkK2BwE0o

remote: Enumerating objects: 5625, done.

remote: Counting objects: 100% (10/10), done.

remote: Compressing objects: 100% (10/10), done.

remote: Total 5625 (delta 1), reused 2 (delta 0), pack-reused 5615

Receiving objects: 100% (5625/5625), 2.11 MiB | 636.00 KiB/s, done.

Resolving deltas: 100% (4055/4055), done.複数の SSH キーをお持ちの場合は、次のようにしてください。 このStackOverflowの回答 デフォルトのキーの代わりに特定のキーを選択します。

計測パラメータ

を使用して SSH キー ペアを作成する場合 ssh-keygen とセキュリティ キーを使用すると、次のことができます。

- 次のいずれかを指定して、キー ペアの生成曲線を選択します。

-t ed25519-skor-t ecdsa-sk - を指定することで、セキュリティ キーを手動で受け入れずに SSH 秘密キーの使用を許可します。

-O no-touch-required。 ただし、一部のサービスはそのような認証を拒否することができます。これは GitHub の場合です。

追加があります resident オプションですが、追加のセキュリティは追加されず、その使用法はより複雑です。

ザビエル・シャプロン

ファームウェアエンジニア

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.ledger.com/blog/strengthen-the-security-of-your-accounts-with-webauthn

- :持っている

- :は

- :not

- :どこ

- $UP

- 1

- 10

- 11

- 14

- 視聴者の38%が

- 20

- 2023

- 2FA

- 視聴者の38%が

- 8

- a

- 私たちについて

- 受け入れ

- アクセス

- アカウント

- 演技

- 俳優

- 加えます

- NEW

- 養子縁組

- 後

- 再び

- に対して

- エージェント

- ショット

- すべて

- アライアンス

- 許す

- 許可

- ことができます

- 沿って

- 既に

- また

- an

- および

- アンドロイド

- どれか

- API

- アプリ

- 申し込み

- 適切な

- です

- AS

- 資産

- 関連する

- At

- 攻撃

- 攻撃

- 認証

- 認証

- 認める

- 利用できます

- AWS

- バンキング

- ベース

- BE

- き

- 代わって

- 背後に

- より良いです

- ボブ

- 違反

- ブラウザ

- 建物

- 内蔵

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 缶

- カード

- 場合

- 証明書

- 挑戦する

- クロム

- 結合

- コマンドと

- 通信部

- 互換性

- 複雑な

- コンピュータ

- コンピューティング

- 確認します

- 接続する

- 同意

- 検討

- 制約

- 対応する

- カウント

- 作ります

- 作成した

- 作成します。

- 作成

- クレデンシャル

- Credentials

- 基準

- 重大な

- 暗号

- 暗号

- 電流プローブ

- 曲線

- データベースを追加しました

- 専用の

- デフォルト

- デルタ

- 設計

- 希望

- 詳細な

- 検出

- 発展した

- 開発者

- デバイス

- Devices

- 違い

- 異なります

- デジタル

- デジタル資産

- 表示される

- ありません

- そうではありません

- ドメイン

- 行われ

- ドロップボックス

- 原因

- 間に

- e

- 各

- エッジ(Edge)

- 素子

- 要素は

- 使用可能

- 入力します

- 評価

- さらに

- 例

- 存在

- 体験

- 説明

- エキス

- 促進する

- 要因

- フェイル

- 偽

- お気に入り

- 特徴

- FIDOアライアンス

- もう完成させ、ワークスペースに掲示しましたか?

- 指紋

- Firefoxの

- フラッシュ

- フォロー中

- 不正な

- から

- 生成

- 世代

- 取得する

- Gitの

- GitHubの

- でログイン

- Google Playで

- ハッカー

- 持っていました

- 起こる

- Hardware

- ハードウェア・セキュリティ

- ハッシュ

- 持ってる

- 持って

- he

- ハイ

- 彼の

- 認定条件

- しかしながら

- HTTPS

- 識別

- 識別子

- アイデンティティ

- if

- 画像

- 実装

- 実装する

- in

- 含まれました

- 確かに

- 情報

- install

- を取得する必要がある者

- 対話

- 相互作用

- 内部で

- 世界全体

- に

- 導入

- iOS

- iPadOS

- 分離

- IT

- ITS

- JPG

- ただ

- 保管

- キー

- キー

- 知っている

- 知っている

- 既知の

- 欠如

- 後で

- 最低

- 元帳

- Ledger Live

- 元帳

- 元帳ナノS

- 合法の

- 正当な

- レベル

- 活用

- ような

- 制限

- リスト

- ライブ

- 負荷

- ログ

- ログイン

- より長いです

- LOOKS

- MacOSの

- 主要な

- 作成

- 管理します

- マニュアル

- 手動で

- 多くの

- 五月..

- 手段

- 意味した

- メカニズム

- メカニズム

- メッセージ

- MFA

- Microsoft

- かもしれない

- 他には?

- 最も

- 動機

- の試合に

- 名

- 名前付き

- ドワーフ

- 必要

- 必要とされる

- 新作

- いいえ

- 今

- オブジェクト

- 得

- of

- オファー

- on

- ONE

- オンライン

- の

- 開いた

- オペレーティング

- オペレーティングシステム

- 業務執行統括

- オプション

- or

- 起源

- OS

- その他

- 私たちの

- 自分の

- ペア

- パラメータ

- 部

- パーティー

- 渡された

- パスワード

- 完璧

- 実行

- フィッシング詐欺

- フィッシング攻撃

- 物理的な

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレイ

- さらに

- プレゼンス

- 前

- プライベート

- 秘密鍵

- 秘密鍵

- 生産

- 財産

- 保護された

- は、大阪で

- 提供

- 判明

- 公共

- 公開鍵

- 公開鍵

- 達した

- 受け取り

- レセプション

- 推奨される

- お勧めする

- 指し

- に対する

- 登録

- 登録された

- 参加申し込み

- 関連する

- リリース

- 信頼

- レンダリング

- 倉庫

- 要求

- リクエスト

- の提出が必要です

- 要件

- 弾力性のあります

- 明らかにする

- リスク

- ランニング

- s

- Safari

- 安全に

- 同じ

- 保存されました

- シナリオ

- 画面

- 二番

- セクション

- 安全に

- しっかりと

- セキュリティ

- セキュリティ違反

- 送信

- 送る

- 敏感な

- 9月

- サーバー

- サービス

- サービス

- 設定

- SHA256

- シェアする

- 株式

- ショート

- すべき

- 符号

- 署名

- 署名されました

- ウェブサイト

- 状況

- ソフトウェア

- 一部

- 時々

- ソース

- 特定の

- 仕様

- 標準

- start

- 都道府県

- 最先端の

- 手順

- 盗まれました

- ストレージ利用料

- 店舗

- 保存され

- 強化する

- そのような

- サポート

- サポート

- テクノロジー

- それ

- それら

- 自分自身

- その後

- したがって、

- 彼ら

- 三番

- この

- 介して

- 〜へ

- 豊富なツール群

- トータル

- touch

- しよう

- さえずり

- 2

- Ubuntu

- ユニーク

- アップデイト

- 更新版

- に

- 使用法

- つかいます

- 中古

- ユーザー

- 操作方法

- users

- 使用されます

- 確認する

- バージョン

- 非常に

- ました

- 仕方..

- we

- ウェブ

- ウェブブラウザ

- WELL

- この試験は

- 一方

- which

- 誰

- なぜ

- ワイド

- Wikipedia

- 意志

- ウィンドウズ

- 以内

- 無し

- 書かれた

- X

- You

- あなたの

- ゼファーネット