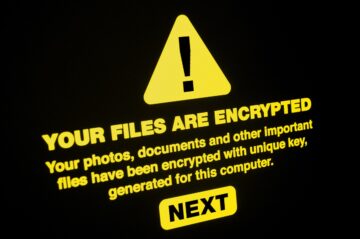

Ivanti 소프트웨어의 제로데이 인증 우회 취약점이 노르웨이 부처 보안 및 서비스 조직에 대한 공격을 수행하는 데 악용되었습니다.

이 공격은 12개 노르웨이 정부 부처의 통신 네트워크에 영향을 미쳤습니다. 원래 진술, 해당 부서의 직원이 모바일 서비스 및 이메일에 액세스하지 못하도록 합니다.

정부는 총리실, 국방부, 법무부, 외교부 등은 영향을 받지 않는다고 설명했다.

Ivanti 보안 취약점은 무엇이었습니까?

A에 따라 게시된 성명 Norwegian Security Authority에 따르면 이 결함은 인증되지 않은 원격 API 액세스 취약성(CVE-2023-35078) Ivanti 엔드포인트 관리자에서.

이 버그는 원격 공격자가 인증 우회로 인해 정보를 얻고, 관리 계정을 추가하고, 장치의 구성을 변경할 수 있도록 합니다. 이 취약점은 버전 11.4 이하를 포함한 여러 소프트웨어 버전에 영향을 미칩니다. 11.10의 버전 및 릴리스도 위험합니다.

A 미국 사이버 보안 및 인프라 보안국(CISA)의 성명서 이 취약점은 사이버 공격자가 취약한 시스템 사용자의 이름, 전화번호 및 기타 모바일 장치 세부 정보와 같은 개인 식별 정보(PII)에 액세스하는 데 사용할 수 있는 특정 API 경로에 대한 인증되지 않은 액세스를 허용한다고 말했습니다.

Tenable 수석 연구 엔지니어 Satnam Narang 블로그 게시물에 말했다. 공격자는 잠재적으로 제한되지 않은 API 경로를 활용하여 서버의 구성 파일을 수정할 수 있으며, 그 결과 EPMM(Endpoint Manager Mobile의 줄임말)으로 알려진 Endpoint Manager의 관리 인터페이스에 대한 관리 계정이 생성되어 취약한 시스템을 추가로 변경하는 데 사용할 수 있습니다.

A에 따라 Ivanti의 게시물, 회사는 악용이 발생했음을 나타내는 신뢰할 수 있는 출처로부터 정보를 받았습니다. 후속 조치 Ivanti의 블로그 취약점을 알게 된 즉시 "우리는 문제를 해결하기 위해 즉시 리소스를 동원했으며 현재 지원되는 제품 버전에 대한 패치를 사용할 수 있습니다. 이전 버전 고객의 경우 문제 해결을 지원하는 RPM 스크립트가 있습니다.”

회사는 또한 영향을 받은 매우 제한된 수의 고객만 알고 있으며 상황을 조사하기 위해 고객 및 파트너와 적극적으로 협력하고 있다고 말했습니다.

정부 대응은?

노르웨이 국가 사이버 보안 당국은 취약점의 영향을 줄이기 위해 Ivanti 및 기타 파트너와 대화를 계속하고 있으며 취약점이 노르웨이와 전 세계적으로 발생할 수 있는 위험을 줄이고 최소화하기 위해 여러 가지 조치를 취했다고 말했습니다.

노르웨이의 모든 알려진 MobileIron Core 사용자는 사용 가능한 보안 업데이트를 알게 되었으며 정부는 보안 업데이트를 즉시 설치할 것을 권장합니다.

Sofie Nystrøm 노르웨이 국가안보국 국장은 “이 취약점은 독특하며 이곳 노르웨이에서 처음 발견됐다. 우리가 취약점에 대한 정보를 너무 일찍 게시했다면 노르웨이와 전 세계의 다른 지역에서 악용에 기여했을 수 있습니다. 이 업데이트는 이제 널리 사용 가능하며 어떤 종류의 취약점인지 발표하는 것이 현명합니다.”

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- PlatoData.Network 수직 생성 Ai. 자신에게 권한을 부여하십시오. 여기에서 액세스하십시오.

- PlatoAiStream. 웹3 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 플라톤ESG. 자동차 / EV, 탄소, 클린테크, 에너지, 환경, 태양광, 폐기물 관리. 여기에서 액세스하십시오.

- BlockOffsets. 환경 오프셋 소유권 현대화. 여기에서 액세스하십시오.

- 출처: https://www.darkreading.com/dr-global/ivanti-zero-day-exploit-disrupts-norway-government-services

- :있다

- :이다

- :아니

- 10

- 11

- 12

- a

- 소개

- 남용

- ACCESS

- 액세스

- 에 따르면

- 계정

- 활발히

- 더하다

- 관리

- 사무

- 정부 기관

- 수

- 수

- 또한

- an

- 및

- 인프라

- 알리다

- API를

- API 액세스

- 있군요

- AS

- 지원

- At

- 공격

- 인증

- 당국

- 권위

- 가능

- 인식

- BE

- 된

- 블로그

- 두

- 곤충

- by

- CAN

- 나르다

- 원인

- 이전 단계로 돌아가기

- 변경

- 닫기

- 커뮤니케이션

- 회사

- 구성

- 기여

- 핵심

- 수

- 창조

- 신뢰할 수 있는

- 고객

- 사이버 보안

- 방위산업

- DEP

- 부서

- 세부설명

- 장치

- 다이얼로그

- 책임자

- 발견

- 두

- 이전

- 초기의

- 다른

- 이메일

- 비상 사태

- 직원

- 종점

- 기사

- 공적

- 착취

- 악용

- 입양 부모로서의 귀하의 적합성을 결정하기 위해 미국 이민국에

- 먼저,

- 처음으로

- 수정

- 결점

- 럭셔리

- 외국의

- 에

- 추가

- 일반

- 세계적으로

- Government

- 했다

- 있다

- 도움

- 여기에서 지금 확인해 보세요.

- HTTPS

- if

- 바로

- 영향

- 영향

- in

- 포함

- 정보

- 인프라

- 설치

- 인터페이스

- 조사

- IT

- 그

- JPG

- 정의

- 종류

- 알려진

- 배우기

- 제한된

- 링크드인

- 만든

- 확인

- 구축

- 매니저

- 조치들

- 내각

- 모바일

- 휴대 기기

- 수정

- 이름

- 국가의

- 국가 안보

- 네트워크

- 노르웨이

- 노르웨이 인

- 유명한

- 지금

- 번호

- 숫자

- 획득

- 발생

- of

- Office

- on

- 지속적으로

- 만

- 조직

- 기타

- 아웃

- 파트너

- 패치

- 몸소

- 전화

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 잠재적으로

- 방지

- 청춘

- 국무 총리

- 문제

- 프로덕트

- 출판

- 접수

- 추천하다

- 감소

- 보도 자료

- 먼

- 연구

- 제품 자료

- 응답

- REST

- 결과

- 위험

- s

- 말했다

- 보안

- 보안 취약점

- 연장자

- 서비스

- 서비스

- 몇몇의

- 짧은

- 사태

- 소프트웨어

- 출처

- 구체적인

- 이러한

- 지원

- 체계

- 촬영

- 그

- XNUMXD덴탈의

- 세계

- 그때

- 그들

- 이

- 그

- 시간

- 에

- 너무

- 유일한

- 업데이트

- 업데이트

- ...에

- us

- 사용

- 익숙한

- 사용자

- 활용

- 버전

- 버전

- 대단히

- 취약점

- 취약

- 였다

- we

- 했다

- 뭐

- 어느

- 크게

- 과

- 일하는

- 세계

- 겠지

- 제퍼 넷