Een omgeving hebben die kan leveren Amazon Sage Maker Met notebook-instanties kunnen datawetenschappers en bedrijfsanalisten snel efficiënt inspelen op de behoeften van de organisatie. Gegevens zijn de levensader van een organisatie en het efficiënt analyseren van die gegevens levert nuttige inzichten op voor bedrijven. Een veelvoorkomend probleem dat organisaties tegenkomen, is het creëren van een geautomatiseerd patroon waarmee ontwikkelteams AWS-services kunnen lanceren. Organisaties willen hun ontwikkelaars in staat stellen resources te lanceren wanneer ze die nodig hebben, maar op een gecentraliseerde en veilige manier.

Dit bericht laat zien hoe u het beheer van SageMaker-instantienotebooks kunt centraliseren met behulp van AWS-services, waaronder: AWS CloudFormatie, AWS serverloos toepassingsmodel (AWS-SAM), AWS-servicecatalogus, Amazon EventBridge, AWS Systems Manager-parameteropslag, Amazon API-gateway en AWS Lambda. We laten u zien hoe u deze AWS-services kunt gebruiken om het verkoopproces van SageMaker-notebooks aan eindgebruikers te automatiseren.

Overzicht oplossingen

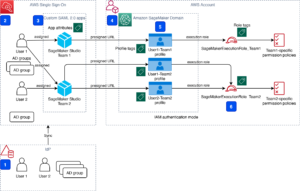

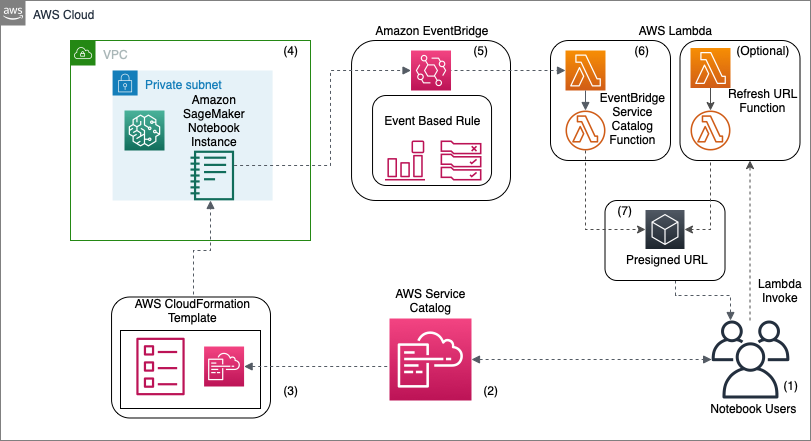

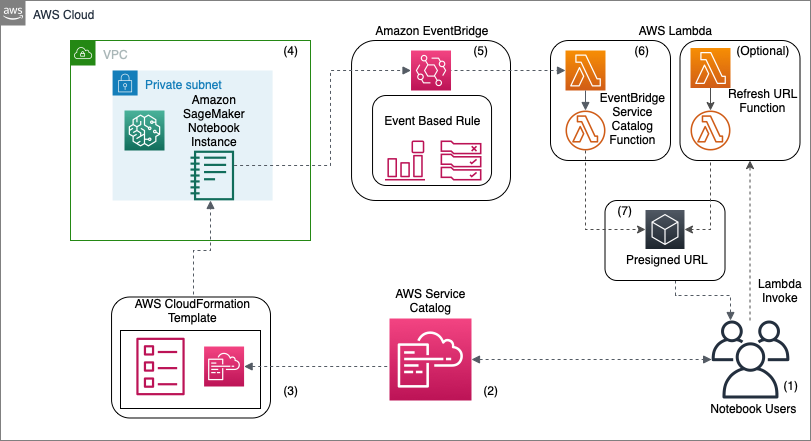

In onze oplossing vraagt een notebookgebruiker een notebookexemplaar aan met behulp van AWS Service Catalog. Het verzoek wordt verwerkt door AWS CloudFormation, die de notebook-instantie levert. EventBridge bewaakt de AWS Service Catalog API voor voltooiing van de inrichting van de notebookinstantiebron. Een gebeurtenisgebaseerde regel in EventBridge roept de Lambda-gebeurtenisprocessor aan, die een Lambda-functie uitvoert die de vooraf ondertekende URL retourneert.

Het volgende architectuurdiagram illustreert de infrastructuurstatus zoals gedefinieerd in de CloudFormation-sjablonen.

Het proces bestaat uit de volgende stappen:

- Een gebruiker vraagt een nieuwe notebook aan via de AWS Service Catalog-console.

- AWS Service Catalog lanceert een CloudFormation-stack.

- AWS CloudFormation lanceert de SageMaker-notebook.

- Er wordt nu een SageMaker-notebook uitgevoerd.

- Een EventBridge-functie wordt geactiveerd wanneer een nieuw AWS Service Catalog-product wordt gelanceerd.

- De Amazon Cloud Watch event roept een Lambda-functie aan die de vooraf ondertekende URL en een gebruikersspecifieke SSM-parameter genereert.

- Een gebruiker vraagt een nieuwe vooraf ingestelde URL aan.

- Een Lambda-functie genereert een nieuwe vooraf ondertekende URL en werkt de SSM-parameter van de gebruiker bij met de nieuwe URL.

Voorwaarden

Om deze oplossing te implementeren, moet u aan de volgende voorwaarden voldoen:

Resources implementeren met AWS CloudFormation

Voer de volgende stappen uit om uw resources te maken met AWS CloudFormation:

- Implementeer de

s3-iam-config CloudFormation-sjabloon:

aws cloudformation create-stack --stack-name s3-iam-config --template-body file://templates/s3-iam-config.yml --parameters file://parameters/s3-iam-params.json --capabilities CAPABILITY_NAMED_IAM

De uitvoer zou eruit moeten zien als de volgende code:

{ "StackId": "arn:aws:cloudformation:us-east-1:123456789012:stack/s3-iam-config/9be9f990-0909-11eb-811c-0a78092beb51"

}

De sjabloon maakt een Amazon eenvoudige opslagservice (Amazon S3) emmer.

- Voer de volgende opdracht uit om de S3-bucketnaam te krijgen die in de vorige stap is gegenereerd:

aws cloudformation describe-stacks --stack-name s3-iam-config --query "Stacks[0].Outputs[?OutputKey=='S3BucketName'].OutputValue" --output text

De uitvoer zou er als volgt uit moeten zien:

s3-iam-config-s3bucket-1p85zr5051d86

- Voer de volgende opdracht uit met behulp van de uitvoer van de vorige stap (werk de bucketnaam bij):

aws s3 cp templates/sm-notebook.yml s3://<bucket_name>/sm-notebook.yml

De uitvoer zou er als volgt uit moeten zien:

upload: templates/sm-notebook.yml to s3://s3-iam-config-s3bucket-1p85zr5051d86/sm-notebook.yml

- Open de

parameters/service-catalog-params.json bestand en update de S3BucketName parameter toe aan de bucketnaam uit de vorige stap. Update de UserIAMPrincipal met de ARN van de IAM-rol die u voor deze demo gebruikt.

[ { "ParameterKey" : "NotebookInstanceType", "ParameterValue" : "ml.t2.medium" }, { "ParameterKey" : "S3IAMConfigStackName", "ParameterValue" : "s3-iam-config" }, { "ParameterKey" : "ServiceCatalogTemplateName", "ParameterValue" : "sm-notebook.yml" }, { "ParameterKey" : "S3BucketName", "ParameterValue" : "<input_your_bucket_name>" }, { "ParameterKey" : "UserIAMPrincipal", "ParameterValue" : "<input_your_iam_principal_arn>" }

]

- Implementeer de

service-catalog CloudFormation-sjabloon:

aws cloudformation create-stack --stack-name service-catalog-config --template-body file://templates/service-catalog.yml --parameters file://parameters/service-catalog-params.json --capabilities CAPABILITY_NAMED_IAM

De uitvoer zou er als volgt uit moeten zien:

{ "StackId": "arn:aws:cloudformation:us-east-1:123456789012:stack/service-catalog-config/fb29c5e0-28a0-11ec-8337-123f746ae8a3"

}

Resources implementeren met AWS SAM

Voer de volgende stappen uit om resources te implementeren met AWS SAM:

- Verander uw directory in de

lambda directory:

- Bouw de applicatie:

De uitvoer zou er als volgt uit moeten zien:

Built Artifacts : .aws-sam/build

Built Template : .aws-sam/build/template.yaml Commands you can use next

=========================

[*] Invoke Function: sam local invoke

[*] Test Function in the Cloud: sam sync --stack-name {stack-name} --watch

[*] Deploy: sam deploy --guided

- Implementeer de applicatie:

- Beantwoord de vragen in de CLI zoals weergegeven in de volgende code:

Configuring SAM deploy

====================== Looking for config file [samconfig.toml] : Found Reading default arguments : Success Setting default arguments for 'sam deploy' ========================================= Stack Name [sam-app]: sam-app AWS Region [us-east-1]: us-east-1 Parameter EventBridgeFunctionName [EventBridgeFunction]: EventBridgeFunction Parameter EventRuleName [SvcCatalogEventRule]: SvcCatalogEventRule Parameter RefreshFunctionName [RefreshURLFunction]: RefreshURLFunction #Shows you resources changes to be deployed and require a 'Y' to initiate deploy Confirm changes before deploy [y/N]: N #SAM needs permission to be able to create roles to connect to the resources in your template Allow SAM CLI IAM role creation [Y/n]: Y #Preserves the state of previously provisioned resources when an operation fails Disable rollback [y/N]: N EventBridgeFunction may not have authorization defined, Is this okay? [y/N]: Y RefreshURLFunction may not have authorization defined, Is this okay? [y/N]: Y Save arguments to configuration file [Y/n]: Y SAM configuration file [samconfig.toml]: samconfig.toml SAM configuration environment [default]: dev

De uitvoer zou er als volgt uit moeten zien:

Looking for resources needed for deployment: Creating the required resources... Successfully created! Managed S3 bucket: aws-sam-cli-managed-default-samclisourcebucket-1f4i68wsmouhw A different default S3 bucket can be set in samconfig.toml Saved arguments to config file Running 'sam deploy' for future deployments will use the parameters saved above. The above parameters can be changed by modifying samconfig.toml Learn more about samconfig.toml syntax at https://docs.aws.amazon.com/serverless-application-model/latest/developerguide/serverless-sam-cli-config.html Uploading to sam-app/6f3e2f13cfdca08133238f77fc2c667b 9425988 / 9425988 (100.00%)

Uploading to sam-app/b153fd4be66b581361f7d46efae25f18 9425968 / 9425968 (100.00%) Deploying with following values =============================== Stack name : sam-app Region : us-east-1 Confirm changeset : False Disable rollback : False Deployment s3 bucket : aws-sam-cli-managed-default-samclisourcebucket-1f4i68wsmouhw Capabilities : ["CAPABILITY_IAM"] Parameter overrides : {"EventBridgeFunctionName": "EventBridgeFunction", "EventRuleName": "SvcCatalogEventRule", "RefreshFunctionName": "RefreshURLFunction"} Signing Profiles : {} Initiating deployment

=====================

Uploading to sam-app/c82cdea2bfbc2abc6520a97fce4c8a8b.template 6754 / 6754 (100.00%) Waiting for changeset to be created.. CloudFormation stack changeset

-----------------------------------------------------------------------------------------------------------------------------------------------------------------

Operation LogicalResourceId ResourceType Replacement -----------------------------------------------------------------------------------------------------------------------------------------------------------------

+ Add EventBridgeFunctionHelloWorldPermissio AWS::Lambda::Permission N/A nProd + Add EventBridgeFunctionRole AWS::IAM::Role N/A + Add EventBridgeFunction AWS::Lambda::Function N/A + Add PermissionForEventsToInvokeLambda AWS::Lambda::Permission N/A + Add RefreshURLFunctionHelloWorldPermission AWS::Lambda::Permission N/A Prod + Add RefreshURLFunctionRole AWS::IAM::Role N/A + Add RefreshURLFunction AWS::Lambda::Function N/A + Add ServerlessRestApiDeploymentb762875163 AWS::ApiGateway::Deployment N/A + Add ServerlessRestApiProdStage AWS::ApiGateway::Stage N/A + Add ServerlessRestApi AWS::ApiGateway::RestApi N/A + Add SvcCatalogEventRule AWS::Events::Rule N/A ----------------------------------------------------------------------------------------------------------------------------------------------------------------- Changeset created successfully. arn:aws:cloudformation:us-east-1:123456789012:changeSet/samcli-deploy1641934511/763fe89c-9c6a-4cef-a1a6-90986d7decfd 2022-01-11 15:55:22 - Waiting for stack create/update to complete CloudFormation events from stack operations

-----------------------------------------------------------------------------------------------------------------------------------------------------------------

ResourceStatus ResourceType LogicalResourceId ResourceStatusReason -----------------------------------------------------------------------------------------------------------------------------------------------------------------

CREATE_IN_PROGRESS AWS::IAM::Role RefreshURLFunctionRole - CREATE_IN_PROGRESS AWS::IAM::Role EventBridgeFunctionRole - CREATE_IN_PROGRESS AWS::IAM::Role EventBridgeFunctionRole Resource creation Initiated CREATE_IN_PROGRESS AWS::IAM::Role RefreshURLFunctionRole Resource creation Initiated CREATE_COMPLETE AWS::IAM::Role EventBridgeFunctionRole - CREATE_IN_PROGRESS AWS::Lambda::Function EventBridgeFunction - CREATE_IN_PROGRESS AWS::Lambda::Function EventBridgeFunction Resource creation Initiated CREATE_COMPLETE AWS::IAM::Role RefreshURLFunctionRole - CREATE_COMPLETE AWS::Lambda::Function EventBridgeFunction - CREATE_IN_PROGRESS AWS::Lambda::Function RefreshURLFunction - CREATE_IN_PROGRESS AWS::Lambda::Function RefreshURLFunction Resource creation Initiated CREATE_IN_PROGRESS AWS::Events::Rule SvcCatalogEventRule - CREATE_IN_PROGRESS AWS::Events::Rule SvcCatalogEventRule Resource creation Initiated CREATE_COMPLETE AWS::Lambda::Function RefreshURLFunction - CREATE_IN_PROGRESS AWS::ApiGateway::RestApi ServerlessRestApi - CREATE_COMPLETE AWS::ApiGateway::RestApi ServerlessRestApi - CREATE_IN_PROGRESS AWS::ApiGateway::RestApi ServerlessRestApi Resource creation Initiated CREATE_IN_PROGRESS AWS::ApiGateway::Deployment ServerlessRestApiDeploymentb762875163 - CREATE_IN_PROGRESS AWS::Lambda::Permission EventBridgeFunctionHelloWorldPermissio - nProd CREATE_IN_PROGRESS AWS::Lambda::Permission RefreshURLFunctionHelloWorldPermission Resource creation Initiated Prod CREATE_IN_PROGRESS AWS::Lambda::Permission EventBridgeFunctionHelloWorldPermissio Resource creation Initiated nProd CREATE_IN_PROGRESS AWS::Lambda::Permission RefreshURLFunctionHelloWorldPermission - Prod CREATE_IN_PROGRESS AWS::ApiGateway::Deployment ServerlessRestApiDeploymentb762875163 Resource creation Initiated CREATE_COMPLETE AWS::ApiGateway::Deployment ServerlessRestApiDeploymentb762875163 - CREATE_IN_PROGRESS AWS::ApiGateway::Stage ServerlessRestApiProdStage - CREATE_IN_PROGRESS AWS::ApiGateway::Stage ServerlessRestApiProdStage Resource creation Initiated CREATE_COMPLETE AWS::Lambda::Permission RefreshURLFunctionHelloWorldPermission - Prod CREATE_COMPLETE AWS::Lambda::Permission EventBridgeFunctionHelloWorldPermissio - nProd CREATE_COMPLETE AWS::ApiGateway::Stage ServerlessRestApiProdStage - CREATE_COMPLETE AWS::Events::Rule SvcCatalogEventRule - CREATE_IN_PROGRESS AWS::Lambda::Permission PermissionForEventsToInvokeLambda - CREATE_IN_PROGRESS AWS::Lambda::Permission PermissionForEventsToInvokeLambda Resource creation Initiated CREATE_COMPLETE AWS::Lambda::Permission PermissionForEventsToInvokeLambda - CREATE_COMPLETE AWS::CloudFormation::Stack sam-app - ----------------------------------------------------------------------------------------------------------------------------------------------------------------- CloudFormation outputs from deployed stack

------------------------------------------------------------------------------------------------------------------------------------------------------------------

Outputs ------------------------------------------------------------------------------------------------------------------------------------------------------------------

Key RefreshURLFunctionIamRole Description Implicit IAM Role created for Hello World function Value arn:aws:lambda:us-east-1:123456789012:function:RefreshURLFunction Key RefreshURLFunctionAPI Description API Gateway endpoint URL for Prod stage for Hello World function Value https://m94bjaurjb.execute-api.us-east-1.amazonaws.com/Prod/refreshurl/ Key RefreshURLFunction Description Hello World Lambda Function ARN Value arn:aws:lambda:us-east-1:123456789012:function:RefreshURLFunction ------------------------------------------------------------------------------------------------------------------------------------------------------------------ Successfully created/updated stack - sam-app in us-east-1

Test de oplossing

Nu u de oplossing hebt geïmplementeerd, gaan we de workflow testen.

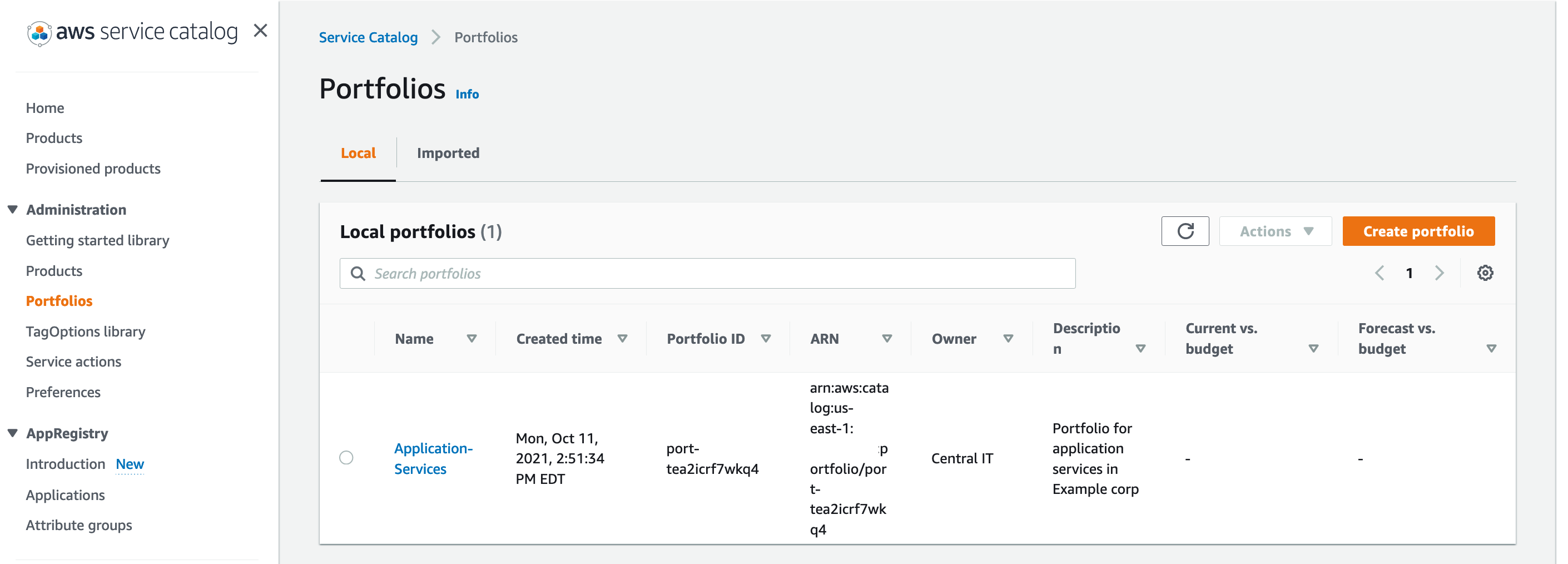

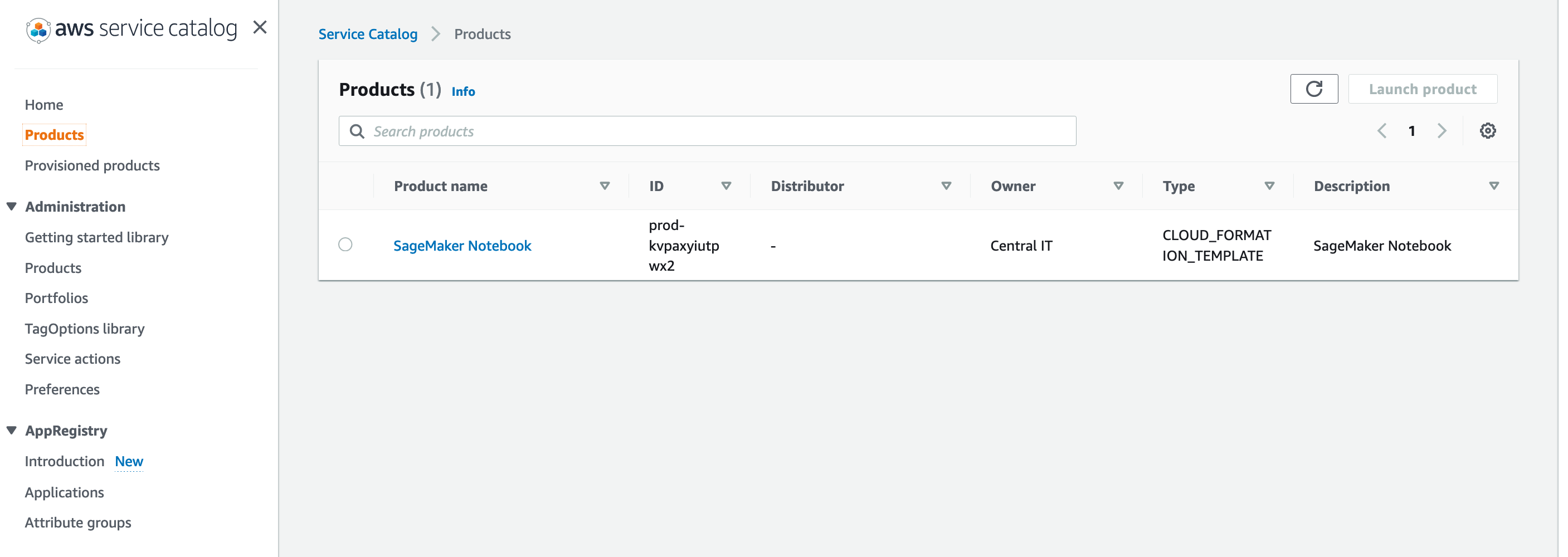

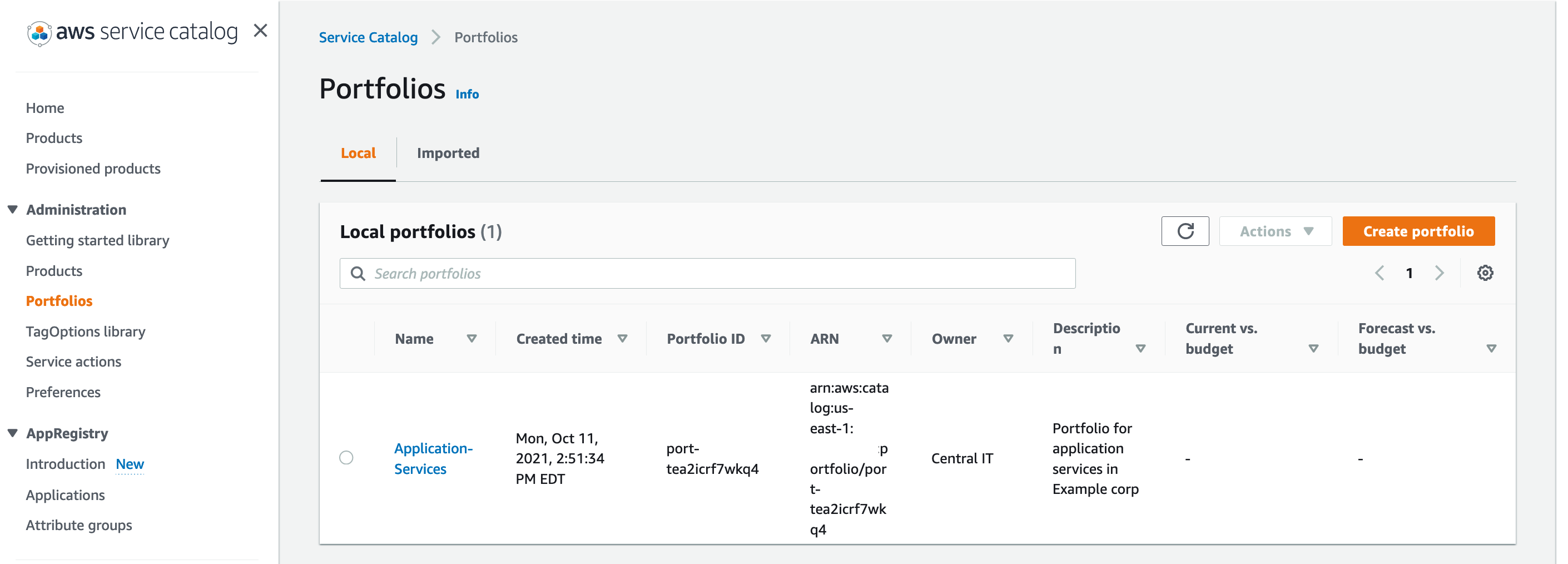

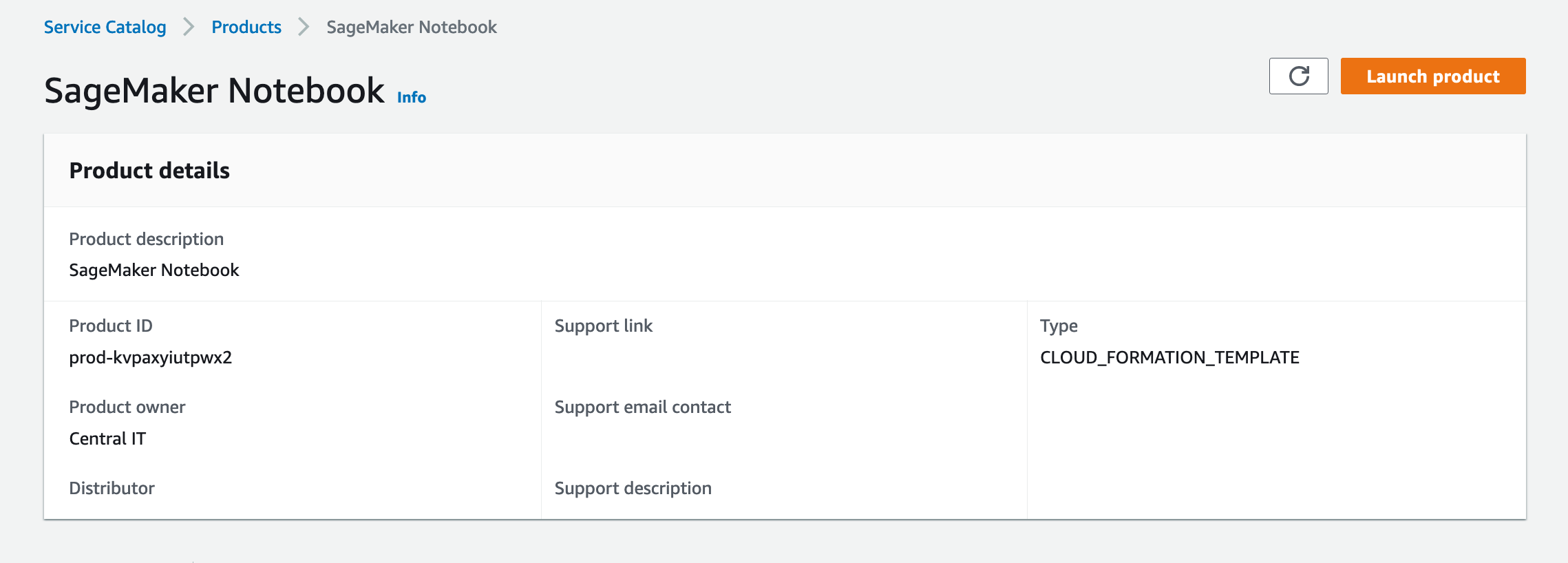

- Op de AWS-servicecatalogus-console, onder Administratie in het navigatievenster, kies Portfolio's.

- Kies je SageMaker-notitieboekje.

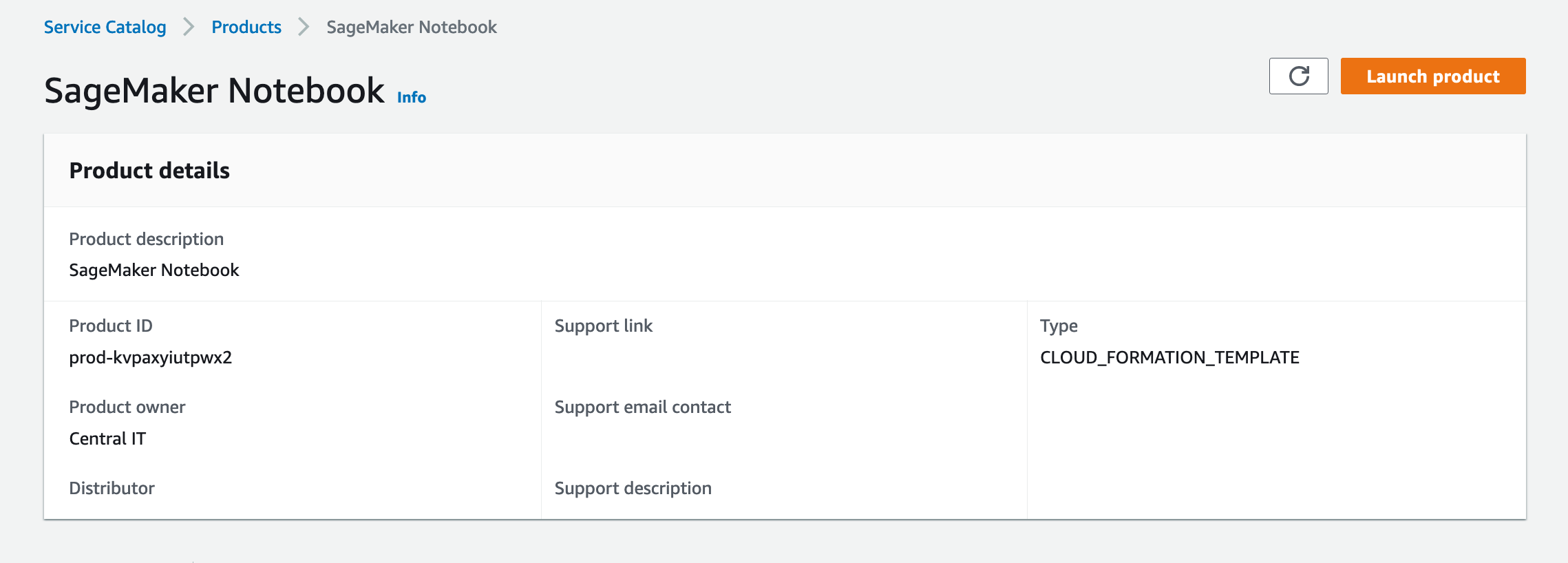

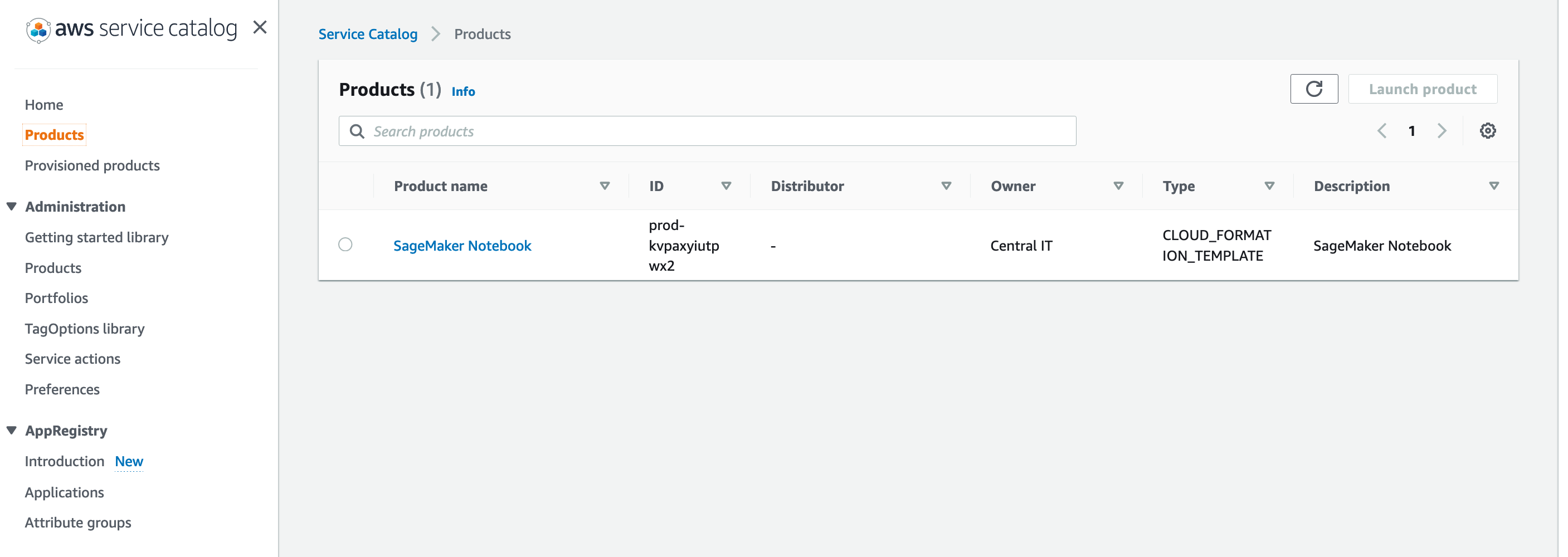

- Kies Product lanceren.

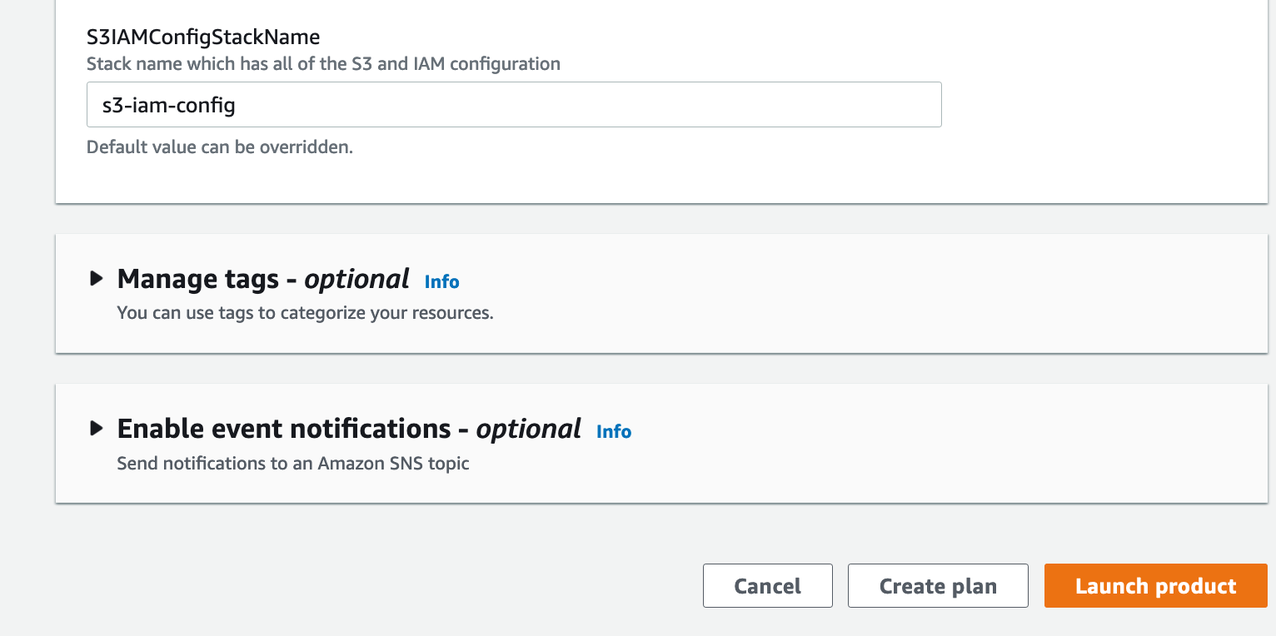

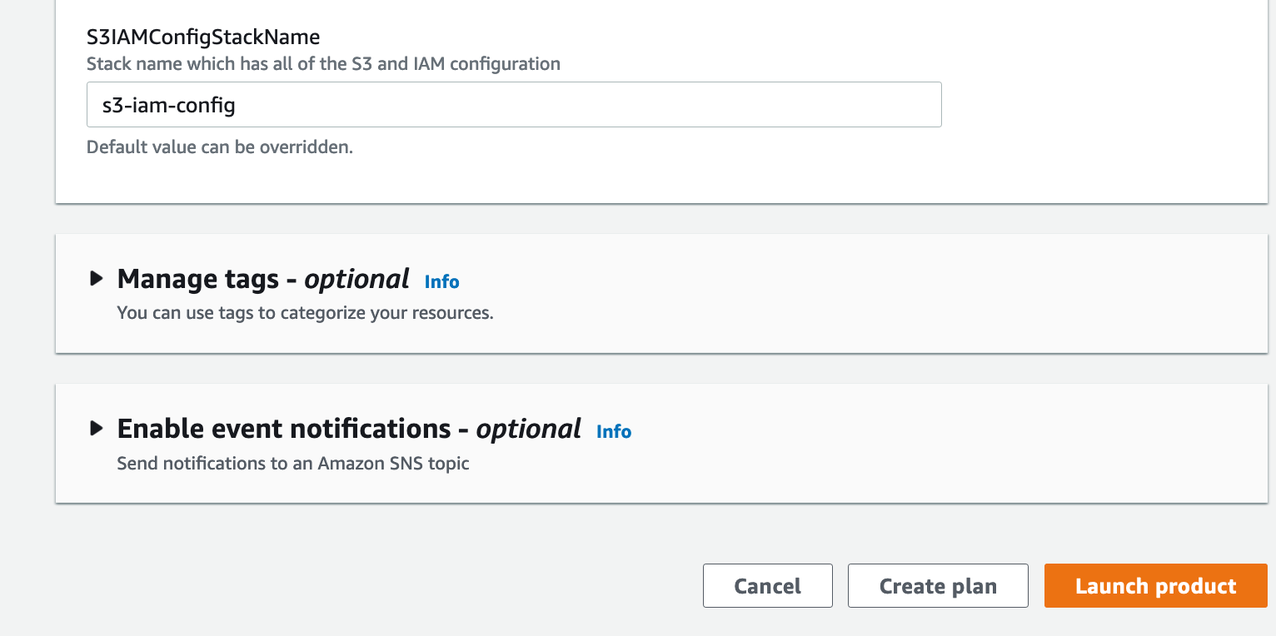

- Kies onder aan de pagina Product lanceren.

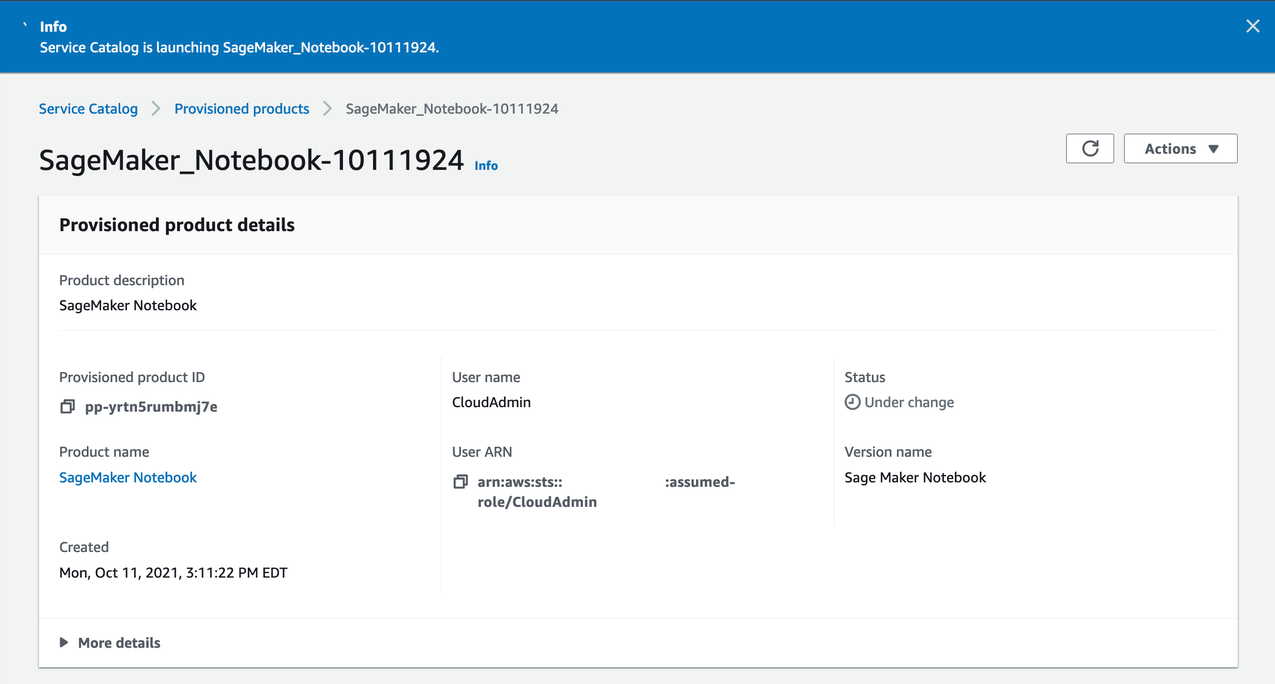

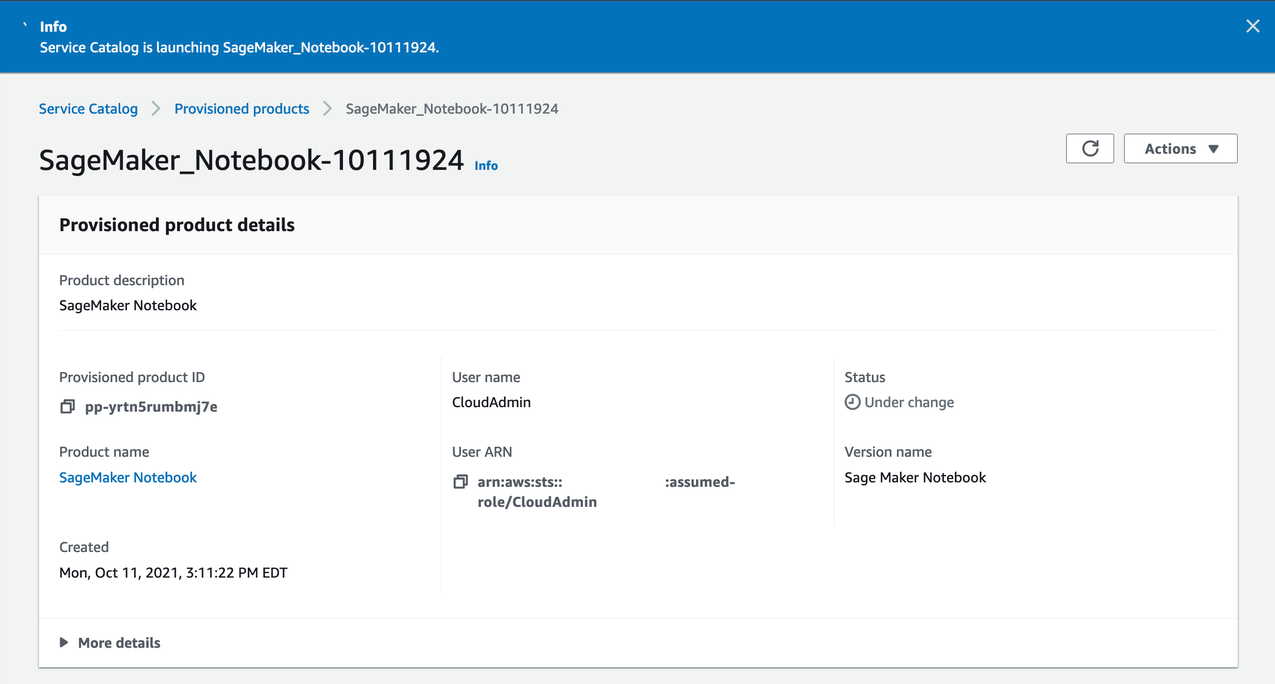

U zou een pagina moeten zien die lijkt op de volgende schermafbeelding.

- Wacht even totdat de status wordt weergegeven als

Available.

- Open uw terminal en voer de volgende opdracht uit om de vooraf ondertekende URL van Parameter Store te krijgen:

aws ssm get-parameter --name "/SageMaker/Notebooks/Demo-User-Notebook" --query Parameter.Value

De uitvoer zou er als volgt uit moeten zien:

"https://demo-user-notebook.notebook.us-east-1.sagemaker.aws?authToken=eyJhbGciOiJIUzI1NiJ9.eyJmYXNDcmVkZW50aWFscyI6IkFZQURlSlVvLzJjeEcwQ0xtNHBjTTZFOGM1SUFYd0FCQUJWaGQzTXRZM0o1Y0hSdkxYQjFZbXhwWXkxclpYa0FSRUV3U0ZSdU1rNXJZMUpyWnpWWVlsZFBRbUowTmtadVpGcHZlRlJXUW05SVlWaHdiazFJY25WRWVrTmtlVWRUVUZsak56UnhObWQzVTJGS1dYUm5hVk40VVQwOUFBRUFCMkYzY3kxcmJYTUFTMkZ5YmpwaGQzTTZhMjF6T25WekxXVmhjM1F0TVRvM05qUTNNRGM1TWpRME1UVTZhMlY1TDJJM01ETTNNRE5oTFdVMU5HTXROR1JtWWkxaE1HRTFMVGMyTnpNek1XWXlORGsxT1FDNEFRSUJBSGhlY3J4TGdEdDJaWmRKYk5nd3R4RHJpWmtZQnZUR1cwZWZCWVhaVW1VTTFBRXNiUlBXblloT3hjUWhPUE9jR0FaZUFBQUFmakI4QmdrcWhraUc5dzBCQndhZ2J6QnRBZ0VBTUdnR0NTcUdTSWIzRFFFSEFUQWVCZ2xnaGtnQlpRTUVBUzR3RVFRTUFnMjM1NzZRT1l6azgyc29BZ0VRZ0RzejlwVHd4Q2ZZUHd6SGJvZERIaElRa1BRWjdUUXRxZ2dEaVpkTDBtMnIxaW1jVHp5czJHc0t6T3d2Z2g1cGNSSytVS2ZxTXlnTmVhaHVVd0lBQUFBQURBQUFFQUFBQUFBQUFBQUFBQUFBQUFET3ZoZFMvb01sTE4xZ3hQSFkybklQLy8vLy93QUFBQUVBQUFBQUFBQUFBQUFBQUFFQUFBTmZFc2JYV1RDWXorV0o0S3BwSXhEMkpkMVFzUnZFbW9lS21hZDhvSmNSN0tRMi9CQWd3TTA3YUFOOEN1WE8yc2lLUnpZdjI1YmlLOFYzUDM2d1Fjc3RoS085Ui91TFFzNWk4RytHc3BZSnlNamRsbWdWYTFEd2FZQmd0TUMwcmJMRjZSWXJhcFJtMFArbDVIQWg3bWNyeU9lejZWRVlYTmdJY2FXR0tjZDFwRjQ5bXBLTzNyQW5BSGlCdEVaNCtlSVFYVkJwMmQyV2c4TEFqR0RRYVNyclVBOUhJa3pvaloybm5iVHluY3pLWXlNVjA3Ui8wZmVTZU9jTTBubC9IRHdjWUdyc1RCcDgzM1RVWCtkOGRNRXI4amtpQVAwUTFQRkNrU2h5WS9CU05IalZtWThxd094N05jV3g1ZVpSenl3cm0vWXNZOW5paEt5cWRMaGNIQUhDbXZhWW8yb2lMZ3BGak51WG5udlh1U1UxcmFlRVZMNUlKR1loMVAzRWZnR3huNmlsUTJmVGllQytQdWNmT3dsZWwrSnR5SWNmbVRTeFB0bnE1YW1mVjEycml0Skx5a09WMklEc0YzSEl6RW11SmhYZTBqKzM1dWlITW5BVkFZVm5RbithdWh1K3lVcUNKeWVWU1o2ZWVsYmIwd2tYUGNpOXBkazFMbTFLNUpZcFJuMFoyS1hvSnBxNm52b3pPWkdvNG9jbmVRQWhKODRiYjR6RkdGZ1NOaTdQWEFuMnpDTkZ1S2w0eU9KVldiRDRXMGZGSFc1OE5iUTE5amc5Zlp0czlkVmxKclowSmVrYTJhZi9TaUpoeWdvcDBwQ0pBS0pZZkErVEhTQmdCUTFNUWpyUXV5U25jbnQ4NU5XUW1uVG9PUGJ4bVlyN0JRMllpQlJsekdxSDNuQ0pXN2x4YmNzYUV1c1dFMXB3K0RJc2lLMEV1YVV6anBFWFV0NEt4Zm82T3B3b28vdVcyV0dlSmNQVHk4TkNRYWZlUU1VbXgwaDQ3aDF0UHNIY0hBUjltKzU2c3BzMnJETjl4ZTFUMVdHVDg4a3FFMW5YYzRQeUZNdTVuYXB0UEdUU1B0akpZWDRKKzRsSzlJZzZCNG9qRTNmVEEzUVllSTd0dU9UZG9Vd2R6SkJ4L1NvSjNxU0ZUMWRDZXFDeUcyWUN5cjN0TmFzZlpYNFBBWmU4b1M1QVZTeExkVlVqUkpYcW1DM1ZkNUJPRlFySHpReTZjTkFLNFVOY2tBanh3bUgwbFlNdlFtc3lTODRzcCtLUGdpbXl3eWNDdk5tYWQ1bVltRHRZYVpMU3JCVUZIVzlDS2tTS2pqWWtBWnZ3MXRnS3h5OE9wNjZDRHY3aEZObzNDUWQ3MGpnV0wyamdnU1RIckJ6blJwK2wxQ1VscnNsblNzaGluTDcwbnp4eU02b1NBbm1FdFVscG9yeG1iWGRUbUxld244R1lQS1ZvT0syd1pobXk0TVQzc2xxRlU1enVTU2tBQnp5eURZb3djR3JxemlBTXNDcEZONVhRVk9HNHkzNnlZS3pTU0FVTEppRCtOZFRLeWxJbUFHY3daUUl3TXpoZ25hWitia1h5VmErTWUrYmwxUHBrUXcwMWxMUDZNcExnTGRPbkVKb0RRM0xLc2pLZHlidWx4cmlNK011SEFqRUF3V00zdXpjemZyY1ZWOGNwUzdlUDlBRXluNks5NkNQNFBiVCtYK1VVZERqYXZkR1hrenY3TklkWG4xem9pU0dpIiwiY2lwaGVyVGV4dCI6IkFRSUJBSGhlY3J4TGdEdDJaWmRKYk5nd3R4RHJpWmtZQnZUR1cwZWZCWVhaVW1VTTFBRVRlWjBib1lRWDZSazJ1dzdNREJZY0FBQUFvakNCbndZSktvWklodmNOQVFjR29JR1JNSUdPQWdFQU1JR0lCZ2txaGtpRzl3MEJCd0V3SGdZSllJWklBV1VEQkFFdU1CRUVERjVkR1VSbkt5ZlA4S2dKTVFJQkVJQmJyTkJkSkZEOWhySytrajEvTDRieXMxMlFmR2dxM1pSTVlGa2lwNjJXZGZ2aUhvdkswQ3pKY0VtSUE4akY5cktPRm5ZblFoeHpHdmhxZy84VjU4RjUxbWFKUkJIY0RlUzdjSGRpSkdhOW1MbmZuVzFwQVhoaUp1WlRCdz09Iiwid29ya3NwYWNlTmFtZSI6ImRlbW8tdXNlci1ub3RlYm9vayIsIndvcmtzcGFjZURvbWFpbk5hbWUiOiJkZW1vLXVzZXItbm90ZWJvb2siLCJzdWIiOiIxOTU4ODk2NzE2OTAiLCJleHAiOjE2MzgxNDAyMTQsImlhdCI6MTYzODEzODQxNH0.duv90DKJDan6ZOI_uwgP3sQEtManyMCD61tnhZtI-mY"

EventBridge-regel

EventBridge is geconfigureerd met een gebeurtenisregel om een API-antwoord voor de AWS Service Catalog API te verwerken. Deze regel is geconfigureerd om de instantie van de notebook door te geven, zodat u Lambda kunt gebruiken om een vooraf ondertekend URL-antwoord als een geactiveerde actie te retourneren. De gebeurtenisregel is als volgt geconfigureerd:

{ "detail-type": ["AWS API Call via CloudTrail"], "detail": { "eventSource": ["servicecatalog.amazonaws.com"], "eventName": ["ProvisionProduct"] }

}

De volgende schermafbeelding van de EventBridge-console toont uw gebeurtenisregel.

De AWS CloudTrail API wordt gecontroleerd met behulp van de gebeurtenisbron voor: servicecatalog.amazonaws.com. De naam van de bewaakte gebeurtenis is ProvisionProduct. Door deze gebeurtenis te bewaken, kunt u effectieve actie ondernemen als reactie op de rapportage van AWS Service Catalog over de succesvolle leveringsstatus van de notebook-instantie. Wanneer een ProvisionProduct gebeurtenis plaatsvindt, een Lambda-functie genaamd DemoEventBridgeFunction wordt aangeroepen, die een vooraf ondertekende URL naar de eindgebruiker retourneert.

Lambda-functie voor het retourneren van vooraf ondertekende URL's van notebookinstanties

Om veilige toegang tot door de gebruiker aangevraagde notebooks via AWS Service Catalog te garanderen, wordt een vooraf ondertekende URL gemaakt en teruggestuurd naar de gebruiker. Dit biedt een veilige methode om toegang te krijgen tot het notebook-exemplaar en bedrijfskritieke functies uit te voeren. Hiervoor gebruiken we de EventBridgeServiceCatalogus Functie functie, die gebruikmaakt van a ober om de status van de notebookinstantie beschikbaar te maken. Obers bieden een manier om een dienst te pollen en de uitvoering van een taak op te schorten totdat aan een specifieke voorwaarde is voldaan. Als het klaar is, genereert de functie een vooraf ondertekende URL. Ten slotte maakt de functie een SSM-parameter aan met de gegenereerde vooraf ondertekende URL. De SSM-parameter gebruikt het volgende patroon: /SageMaker/Notebooks/%s-Notebook"%user_name/. Dit stelt ons in staat om een gemeenschappelijke naamruimte te creëren voor al onze SageMaker-notebook SSM-parameters, terwijl ze uniek blijven op basis van user_name.

Vooraf ondertekende URL's hebben een gedefinieerde vervaldatum. De Lambda-functie implementeert notebooks met een sessie-verloop van 12 uur. Daarom moeten ontwikkelaars een nieuwe vooraf ondertekende URL genereren wanneer hun bestaande vooraf ondertekende URL verloopt. De RefreshURL-functie bereikt dit door gebruikers toe te staan de functie aan te roepen door de API Gateway aan te roepen. Ontwikkelaars kunnen deze functie aanroepen en hun notebooknaam doorgeven, en het retourneert een vooraf ondertekende URL. Wanneer de RefreshURLFunction is voltooid, kan een gebruiker een aanroep doen naar Parameter Store, de nieuwe vooraf ondertekende URL ophalen en vervolgens toegang krijgen tot zijn notebook.

- Verkrijg de

RefreshURLFunction API Gateway-URL met de volgende code:

aws cloudformation describe-stacks --stack-name sam-app --query "Stacks[0].Outputs[?OutputKey=='RefreshURLFunctionAPI'].OutputValue" --output text --region us-east-1

De uitvoer zou er als volgt uit moeten zien:

https://8mnr3ksi0d.execute-api.us-east-1.amazonaws.com/Prod/refreshurl/

- Roep de functie op

RefreshURLFunction door de API Gateway aan te roepen. Update input_url met de URL van de vorige stap:

curl -X POST <input_url> -d '{"notebook_user_name": "Demo-User"}'

De uitvoer zou er als volgt uit moeten zien:

{"PreSignedURL": "https://demo-user-notebook-dctz.notebook.us-east-1.sagemaker.aws?authToken=eyJhbGciOiJIUzI1NiJ9.eyJmYXNDcmVkZW50aWFscyI6IkFZQURlRGw3R2E2OWZ3SmhjSlZKcDB1VjR2b0FYd0FCQUJWaGQzTXRZM0o1Y0hSdkxYQjFZbXhwWXkxclpYa0FSRUZzYVcxNVNsZGtXRXhCZGpVNGRIRkVTalo0V25SSk5WWTVUVEZHZFZaTVZtVldWRzQ0Tms1UGRWaEpSVFI2UTBwdGVFZDFWbFUxUzNoc1pYSXJia05YWnowOUFBRUFCMkYzY3kxcmJYTUFTMkZ5YmpwaGQzTTZhMjF6T25WekxXVmhjM1F0TVRvM05qUTNNRGM1TWpRME1UVTZhMlY1TDJJM01ETTNNRE5oTFdVMU5HTXROR1JtWWkxaE1HRTFMVGMyTnpNek1XWXlORGsxT1FDNEFRSUJBSGhlY3J4TGdEdDJaWmRKYk5nd3R4RHJpWmtZQnZUR1cwZWZCWVhaVW1VTTFBRjY1ZFVPdW5vQlY2MVdrTnM2OUVsdUFBQUFmakI4QmdrcWhraUc5dzBCQndhZ2J6QnRBZ0VBTUdnR0NTcUdTSWIzRFFFSEFUQWVCZ2xnaGtnQlpRTUVBUzR3RVFRTVhsY1gyeW5WMVQxNkdBRHlBZ0VRZ0RzUEVSVllMRVMzN1FVZklvVTZjd3RZdGI4NkIrT212aVF3cm5BOFVDSnZtMjRxYXJORllaOGgzRGlnSy8wVVBSR3hTeFpoaFhWSTA0Q1RlUUlBQUFBQURBQUFFQUFBQUFBQUFBQUFBQUFBQUFBcUEvUnVZOTk2alBLV09zaFNqZS9GLy8vLy93QUFBQUVBQUFBQUFBQUFBQUFBQUFFQUFBTlhGZFYwR1FHMXZpN2drQkhtOGtmWlBUL0dxcnhOamFSWkU0Tis3ZTJocEI0YXUxS0ozQ2ZnRUMrcHR3dk9JdjQwVGYrdnNWNUt5MjYyNGYvOVhrYmVZQklqdnlLV1JJR0ZyS2dxditVTXdJcE8ydDFIbWcvSmFhdEpGdFhudlJodVcwMG9ldVBLS3ZFeGRKQ3ppYkRkT3J3SG5IMFJqWEhTc2tydGxsTDM2Mll0a3k0Z1cwV2xGOUt3Zm1xb2FjVzZZRTZhV0RUZU9oQWprZXFkQ1FoVi9KRWYwaTA1Q1VxU0k1REZzSC8yS2grZHJxS0tBSVMyTjFRYnNSZ3VGNzFFcnBCM3BoV25PSTFnd3BGL3VNMCs5MHRsTGVCeG5ncElqT1NEY1pkbHlwQmpNZkVadUNYWGU4ZTJGRGQ0bGVENFdOZDdzc0F4OHFQWmV5eWI3WWo2L0FxaUtESmdLOStScS9BVGF6NkRFNFNyL3BaWmpRRFFab1oyV1ZCa2VVWHR2U1piVUd4aXJXRG0rVUUxVk5sbG85TmhwSEhhR1dIZEJPU0w5SUFUWWZDVjV6enVURHNDS2l1dVBQTmFVZGhvSUVuL2c1UXhtOFJvZUlVVUJRcUVvbms3T3d1QzJZOEM2QUowclVxL055T3R5NmF4TWY2VEdYcTFsTHB4WG9wMjlXT3lzR3daQSs4Mmo3em5SZEo2RTZTU005TnJYRi95OWxRS3dBTFBaK3FBNmszSEFvdDg5UlZYSGVMTFQ3TklwazVYVnZlRXY5S3N2MUp1Uk1FVVJEZjI1bnZtOXRmVnp0MUN0R0Y1RVBQNEpid2d5RnZ4RDlnRkVPTUM5dk1rdWloT3JnM3JaaDNwRjd1RDRsVVptVUtTRXV6ZVVmRFd0eEhjVHZoeUxFVmZuczhpcjl6SnFacGxpNVdYdjF3bTQ5WWxJNGlSM1FiamtZM0JybUFsOFBzZkRjYmZJUmVBNmkvQjVNeHFOb3RvU0Y0MHA1OFpJTGZPNmNNWURlVHpzT2dMbENmYXIwT3JMK1lRVk55MU5ETUF3cGRWaXlNeWI1RHl2SzlOV3ZOOUt2c2lMTklrV1IvU2s5ekx1RjBPd3F0aE5GWjhkbWkvMzRzc2pRMUFVR1BMR2ZXbUl1ZmlqRnhrRytnL1lKMjNSa1pIVmRvb1J4TUt3Zmk5OXQvUS96QmI2OUgyQlljbFZwUVl0RGV4Z3ZGWTg2TGpUMm5sSjkya09ad1duWW9OMWpMenIrVTVWQkJKakpDT09ENVA0MXBWckdHN1R4Nlh4UlFscGRqQ3E5ZFhXQlJiRDh6d0JDZ2VMY254SFlZTjUzR2hON2U3S3QyUmZyak5aREtSanUvTWNZSXRSTTVLU2ZaNWFNZ2NJUXY0a0tLNUppVll6OEdaY2VUSE5TT21Zb1FNeG1xMnNOSGJDZzZpUFM4KytvUkErdFhGY1JWMFkxSG9qZlVWS2NzREJjZmFQRVo0TENSZENvZnYrWFVWaHFSNzlCZGpyYW92Wmo1TitqZjFxdHdWZU9mVWJBQm5NR1VDTUN6UU4xMThWMTFZcXcwSWFhbmY0NUtIcjhnUC9MaVZHLzVRTy9yemREbzdZbkZEMmtzM3ZKbFQxVWE5N3kxY25nSXhBS2FxNEJsQ3R4UUc3b2Yxc1BaWld3K2NCalgzcGdIMWhXMHpYOU1zVzJOYXFCSklpUkp1VTJVaUU0cVdDVnh4eVE9PSIsImNpcGhlclRleHQiOiJBUUlCQUhoZWNyeExnRHQyWlpkSmJOZ3d0eERyaVprWUJ2VEdXMGVmQllYWlVtVU0xQUhyWlZxanJHYWVlMUY5c016d2pmM1pBQUFBb2pDQm53WUpLb1pJaHZjTkFRY0dvSUdSTUlHT0FnRUFNSUdJQmdrcWhraUc5dzBCQndFd0hnWUpZSVpJQVdVREJBRXVNQkVFRFBGVFJFbXQ2SmQ2VWoxMExnSUJFSUJibHBFOWtORGxpd21Yb2ltaEFiTC8xNmpYTVRhcDYvNnpSRlFLbjNHWE9mRlVRcUx6VEVBSUQvY095bDlMYU1NdzBRaHBjSWhERmpEL1U1R29sQmUrSHJ4QnJuRk1SMjNrWVR1K2tXUFZVYUcwRExPanl1YVhYR3VDOHc9PSIsIndvcmtzcGFjZU5hbWUiOiJkZW1vLXVzZXItam9lLW5vdGVib29rIiwid29ya3NwYWNlRG9tYWluTmFtZSI6ImRlbW8tdXNlci1qb2Utbm90ZWJvb2steXVvYyIsInN1YiI6IjE5NTg4OTY3MTY5MCIsImV4cCI6MTY0MDc0NDM1OCwiaWF0IjoxNjQwNzQwNzU4fQ.WGFEzQhC3lvA9IguA2tbCS6Us9mhRIV_6LiuRTAytSo"}%

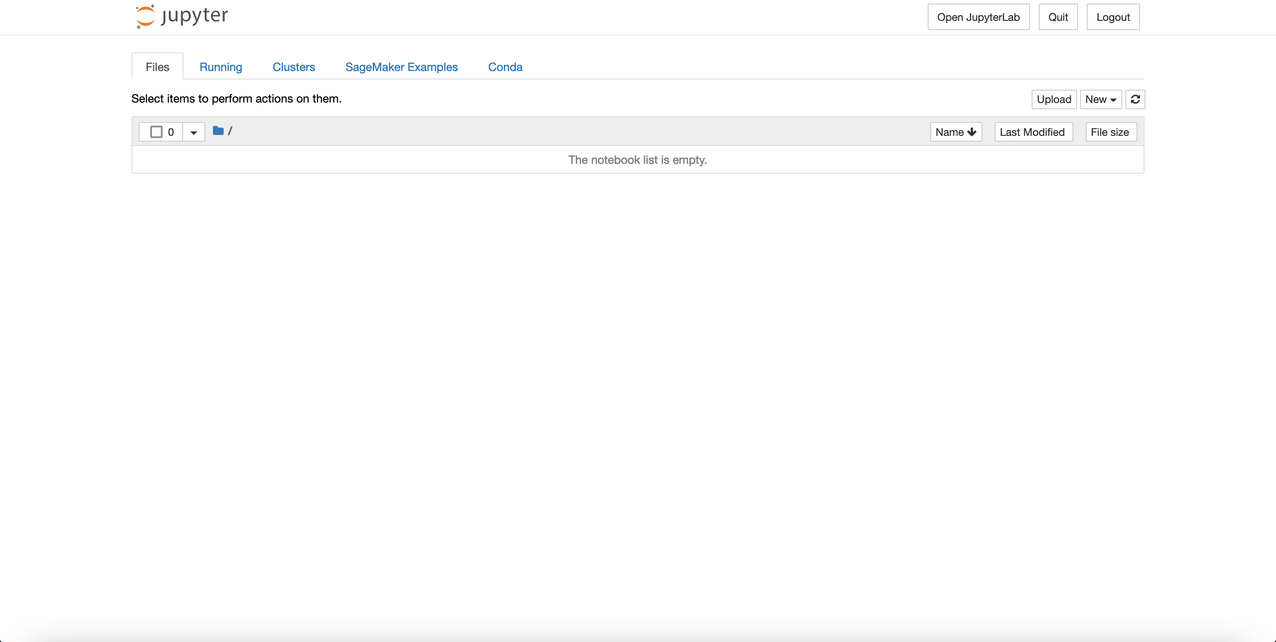

- Open een browser en navigeer naar de

PreSignedURL uit de vorige stap.

De webpagina zou eruit moeten zien als de volgende schermafbeelding.

Conclusie

In dit bericht hebben we laten zien hoe de infrastructuurcomponenten voor een SageMaker-notebookomgeving kunnen worden geïmplementeerd met behulp van AWS CloudFormation. Vervolgens hebben we geïllustreerd hoe EventBridge kan worden gebruikt om de status van de notebookinstantie te retourneren vanuit de AWS Service Catalog API. Ten slotte hebben we laten zien hoe een Lambda-functie kan worden gebruikt om de vooraf ondertekende URL van de notebookinstantie te retourneren voor toegang tot de geleverde bron. Voor meer informatie, zie de Amazon SageMaker-ontwikkelaarsgids. Bedankt voor het lezen!

Over de auteurs

Joe Keating is Senior Customer Delivery Architect in Professional Services bij Amazon Web Services. Hij werkt samen met AWS-klanten om verschillende oplossingen in de AWS Cloud te ontwerpen en te implementeren. Joe houdt van koken met een paar glaasjes wijn en het bereiken van middelmatigheid op de golfbaan.

Joe Keating is Senior Customer Delivery Architect in Professional Services bij Amazon Web Services. Hij werkt samen met AWS-klanten om verschillende oplossingen in de AWS Cloud te ontwerpen en te implementeren. Joe houdt van koken met een paar glaasjes wijn en het bereiken van middelmatigheid op de golfbaan.

Matt Hagen is Cloud Application Architect bij Amazon Web Services. Hij werkt nauw samen met klanten om technologische behoeften af te stemmen op zakelijke drijfveren om hun applicaties op AWS te leveren. Met een focus op migraties en modernisering werkt Matt samen met zakelijke klanten over de hele wereld om veranderingen door te voeren die het volledige potentieel van de cloud ontsluiten. Matt brengt graag tijd door met het gezin, speelt muziekinstrumenten, kookt, speelt videogames, repareert oude auto's en leert nieuwe dingen.

Matt Hagen is Cloud Application Architect bij Amazon Web Services. Hij werkt nauw samen met klanten om technologische behoeften af te stemmen op zakelijke drijfveren om hun applicaties op AWS te leveren. Met een focus op migraties en modernisering werkt Matt samen met zakelijke klanten over de hele wereld om veranderingen door te voeren die het volledige potentieel van de cloud ontsluiten. Matt brengt graag tijd door met het gezin, speelt muziekinstrumenten, kookt, speelt videogames, repareert oude auto's en leert nieuwe dingen.

Virginia Chu is Senior DevSecOps Architect in Professional Services bij Amazon Web Services. Ze werkt met enterprise-scale klanten over de hele wereld om een verscheidenheid aan oplossingen in de AWS Cloud te ontwerpen en te implementeren.

Virginia Chu is Senior DevSecOps Architect in Professional Services bij Amazon Web Services. Ze werkt met enterprise-scale klanten over de hele wereld om een verscheidenheid aan oplossingen in de AWS Cloud te ontwerpen en te implementeren.

Joe Keating is Senior Customer Delivery Architect in Professional Services bij Amazon Web Services. Hij werkt samen met AWS-klanten om verschillende oplossingen in de AWS Cloud te ontwerpen en te implementeren. Joe houdt van koken met een paar glaasjes wijn en het bereiken van middelmatigheid op de golfbaan.

Joe Keating is Senior Customer Delivery Architect in Professional Services bij Amazon Web Services. Hij werkt samen met AWS-klanten om verschillende oplossingen in de AWS Cloud te ontwerpen en te implementeren. Joe houdt van koken met een paar glaasjes wijn en het bereiken van middelmatigheid op de golfbaan. Matt Hagen is Cloud Application Architect bij Amazon Web Services. Hij werkt nauw samen met klanten om technologische behoeften af te stemmen op zakelijke drijfveren om hun applicaties op AWS te leveren. Met een focus op migraties en modernisering werkt Matt samen met zakelijke klanten over de hele wereld om veranderingen door te voeren die het volledige potentieel van de cloud ontsluiten. Matt brengt graag tijd door met het gezin, speelt muziekinstrumenten, kookt, speelt videogames, repareert oude auto's en leert nieuwe dingen.

Matt Hagen is Cloud Application Architect bij Amazon Web Services. Hij werkt nauw samen met klanten om technologische behoeften af te stemmen op zakelijke drijfveren om hun applicaties op AWS te leveren. Met een focus op migraties en modernisering werkt Matt samen met zakelijke klanten over de hele wereld om veranderingen door te voeren die het volledige potentieel van de cloud ontsluiten. Matt brengt graag tijd door met het gezin, speelt muziekinstrumenten, kookt, speelt videogames, repareert oude auto's en leert nieuwe dingen. Virginia Chu is Senior DevSecOps Architect in Professional Services bij Amazon Web Services. Ze werkt met enterprise-scale klanten over de hele wereld om een verscheidenheid aan oplossingen in de AWS Cloud te ontwerpen en te implementeren.

Virginia Chu is Senior DevSecOps Architect in Professional Services bij Amazon Web Services. Ze werkt met enterprise-scale klanten over de hele wereld om een verscheidenheid aan oplossingen in de AWS Cloud te ontwerpen en te implementeren.