November 16, 2022

Joseph Burleson, Michele Korver og Dan Boneh

Redaktørens merknad: Nedenfor er den fullstendige teksten til artikkelen "Privacy-Protecting Regulatory Solutions Using Zero-Knowledge Proofs". Last ned PDF, eller les det kortere oppsummeringsblogginnlegget her..

Introduksjon

Av all nytten som programmerbare blokkjeder tilbyr – blant annet sikkerhet, forutsigbarhet, interoperabilitet og autonome økonomier – per i dag, tilbyr ikke de mest brukte blokkjedene personvern. Dette er fortsatt en viktig hindring for utbredt bruk av dem. Selv om ikke alle krypto-tokens utelukkende – eller til og med hovedsakelig – er finansielle instrumenter, og kan brukes til en rekke formål innenfor det voksende web3-økosystemet, handler blokkjedebrukere med hverandre på blokkjeder ved hjelp av digitale eiendeler. De nåværende arkitekturene til de fleste eksisterende blokkjeder er avhengige av transaksjonsgjennomsiktighet for å fremme tillit, men denne standardtransparensen og mangelen på personvern øker risikoen for forbrukerskade ved å tillate andre blokkjedebrukere å se transaksjonshistorikken og beholdningen til enhver lommebokholder. Pseudonymiteten som er karakteristisk for blokkjeder er den viktigste beskyttelsen mot dårlige aktører, men den er lett å overvinne. Moderne blokkjedeanalysepraksis har vist at heuristisk analyse av brukerinteraksjoner kan brukes til å gjennombore dette personvernet, og alle som handler med en lommebokholder kan effektivt se hele deres økonomiske profil. Følgelig, selv om det gir en netto fordel ved å spore ulovlig finansiell aktivitet, gjør transaksjonsgjennomsiktighet brukere av blokkjedeteknologier spesielt sårbare for svindel, sosial manipulering og tyveri av eiendeler fra dårlige aktører, så vel som skaden forårsaket av avsløring av sensitive økonomiske data til tredjeparter.

Den gjennomsiktige karakteren til offentlige hovedbøker på blokkjeder står i sterk kontrast til standardpersonvernet til det tradisjonelle finanssystemet, som oppstår fra registrering av transaksjoner på private hovedbøker vedlikeholdt av finansielle mellommenn, støttet av lovfestede rettigheter til økonomisk personvern og menneskelig kontroll med tilgang til sensitiv finansiell informasjon. Faktisk, forskrifter og veiledning utstedt av Department of Treasury's (Treasury) Office of Foreign Assets Control (OFAC), ansvarlig for det amerikanske økonomiske sanksjonsregimet, og Financial Crimes Enforcement Network (FinCEN), ansvarlig for amerikanske antihvitvaskingsbestemmelser og tilsyn, sammen med deres muliggjørende vedtekter, er utformet for å tvinge åpenhet for å overvinne den iboende ugjennomsiktigheten til det tradisjonelle finansielle systemet og personvernet det gir. Dokumentasjons- og rapporteringskravene som følger av disse vedtektene krever at finansielle formidlere opprettholder og avslører informasjon til myndighetene (i tillegg til å foreta andre handlinger som å blokkere tilgang til eiendeler) for å støtte etterforskning av rettshåndhevelse, stoppe terrorfinansiering og fremme nasjonal sikkerhet politikk, blant annet. Viktigere, disse tiltakene skaper unntak til beskyttede personvernrettigheter og representerer en balanse – om enn ufullkommen – mellom personvernrettigheter og samsvarskrav.

Ingen av disse beskyttelsene – verken den praktiske personvernbeskyttelsen som tilbys av den iboende ugjennomsiktigheten til private regnskaper, eller den eksplisitte juridiske anerkjennelsen av rettigheter til økonomisk personvern – eksisterer med hensyn til brukere på offentlige blokkjeder. Dessuten risikerer forsøk på å importere tiltak (som kundeidentifikasjon og due diligence, i daglig tale kjent som "kjenn din kunde" eller "KYC"-krav) å undergrave selv minimumsnivåene av personvern som pseudonymitet gir, ved å skape "honeypots" med informasjon som tiltrekker seg ondsinnede angrep og innsidetrusler. Selv om kompromittering av slik informasjon forårsaker forbrukerskade i det tradisjonelle finansielle systemet, forverrer det farlig den allerede økte risikoen for tyveri, svindel og til og med fysisk skade som eksisterer som et resultat av full økonomisk åpenhet.

Mens det er nyere, mer snevert adopterte lag-1 blokkjeder som primært fokuserer på personvern, for de blokkjeder som ikke er iboende private, må brukerne stole på en rekke smarte kontraktsprotokoller og lag-2 blokkjeder som anonymiserer transaksjonsdata, mange av som bruker null-kunnskapsbevis, personvernbevarende kryptografiske teknikker, for å oppnå anonymitet. Disse protokollene og blokkjedene har ofte blitt hånet for å ha utelukkende ondsinnede formål (inkludert ved å bli merket som "miksere"), og selv om det er ugjendrivelig at en del av volumet deres har bånd til hacks og andre ulovlige formål,1 det er ubestridelig verdi i å fremme personvernbevarende teknologi for lovlige formål. Faktisk kan slike teknologier tillate legitime forbrukere å dra nytte av et nivå av økonomisk personvern og forbrukerbeskyttelse utover det som forbrukere av tradisjonelle finansielle tjenester nyter godt av. De samme løsningene som maksimerer personvernet, kan imidlertid frustrere myndighetenes evne til å forfølge etterforskning, bekjempe ulovlig økonomisk aktivitet eller gjenopprette stjålne eiendeler for å fremme rettshåndhevelse og nasjonale sikkerhetsmål. Betyr dette at blokkjedeteknologi nødvendigvis tvinger frem et valg mellom overholdelse for å oppdage, forhindre og forstyrre ulovlig finansiell aktivitet på den ene siden og personvern og forbrukerbeskyttelse på den andre siden?

Denne oppgaven argumenterer ettertrykkelig for at svaret er nei. Løsning av denne spenningen ved hjelp av moderne kryptografiske teknikker – i motsetning til eksisterende rammeverk som er avhengige av menneskelige kontroller – er ikke nødvendigvis et nullsumspill. Å forene personvernbehovene til brukere og informasjons- og nasjonalsikkerhetsbehovene til regulatorer og rettshåndhevelse er både mulig og nødvendig. Denne artikkelen foreslår potensielle brukstilfeller for nullkunnskapsbevis i blokkjedeprotokoller som kan oppnå begge sett med mål. Først beskriver vi det grunnleggende om nullkunnskapssikker teknologi, etterfulgt av en oversikt over relevante juridiske og regulatoriske regimer som kan gjelde. Deretter, ved å bruke Tornado Cash som eksempel, legger vi ut en rekke løsninger på høyt nivå som utviklere og beslutningstakere kan vurdere.

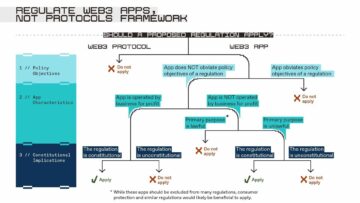

INår forfatterne skriver dette, bekrefter det viktige premisset, "regulere apper, ikke protokoller».2 I USA er det vanlig praksis at applikasjonslaget utfører sanksjonsscreening ved bruk av geo-fencing-teknikker og begrenser brukertilgang gjennom en rekke tiltak. Selv om disse restriksjonene er nyttige, er de ikke feilsikre, og dårlige aktører kan likevel omgå slike kontroller. Som et resultat har visse personvernbevarende teknologier som kan være mottakelige for bruk av sanksjonerte parter valgt å inkludere restriksjoner på protokollnivå for å møte nasjonale sikkerhetsproblemer. Forfatterne tar ikke holdningen at alle personvernbevarende teknologier bør ta den samme avgjørelsen; Utviklere bør ha friheten til å velge om de vil vedta begrensninger på protokollnivå eller ikke for å beskytte mot bruk av ulovlige aktører og potensielt regulatorisk ansvar. For de som velger å ta i bruk beskyttelse, tilbyr vi ganske enkelt potensielle alternativer å vurdere som kan gjøre disse løsningene mer effektive, samtidig som vi begrenser muligheten for at de kan brukes til sensur.

Bakgrunn

Oppnå personvern ved å bruke nullkunnskapsbevis

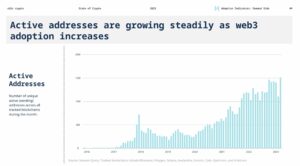

Det er usannsynlig at blockchain-teknologi vil oppnå mainstream adopsjon uten å sikre personvern. For eksempel, når det kommer til finansiell infrastruktur, kan potensielle brukere av blokkjedebaserte betalingssystemer være svært motvillige til å bruke disse systemene hvis deres lønn eller annen sensitiv finansiell informasjon, inkludert betalinger for tjenester som medisinske behandlinger, er offentlig synlige. Det samme kan sies for sosiale nettverkstjenester, desentraliserte utlånsprotokoller, filantropiske plattformer og enhver annen brukssituasjon der brukere verdsetter personvernet til informasjonen deres.

Dataene bekrefter denne posisjonen. Det 30-dagers glidende gjennomsnittet av kryptovaluta-markedsverdi mottatt av tjenester eller protokoller for personvern i kjeden nådde 52 millioner dollar per 29. april 2022, opp nesten 200 % i løpet av de foregående 12 månedene.3 For kontekst bruker mange personvernbevarende protokoller algoritmisk kryptografi for å gjøre det lettere for én blokkjedeadresse å deponere digitale eiendeler i en pool av lignende fungible eiendeler, etterfulgt av en annen blokkjedeadresse kontrollert av samme bruker som trekker ut samme antall og samme type eiendeler fra den poolen, effektivt. bryte kjeden av varetekt og hemme sporbarheten av transaksjoner. Enkelte av disse protokollene og noen lag-2 blokkjeder bruker algoritmer kjent som nullkunnskapsbevis for å anonymisere transaksjoner uten å eksponere sensitiv brukerinformasjon for kjeden.

Nullkunnskapsbevis muliggjør private transaksjoner på en offentlig blokkjede. I kjernen er et bevis med null kunnskap en måte for en part, kalt en "beviser", å overbevise en annen part, en "verifikator", om at en viss påstand er sann, mens den ikke avslører noe om de underliggende dataene som gir utsagnet. ekte. For eksempel kan beviseren bevise kunnskap om løsningen til et Sudoku-oppgave uten å avsløre noe om løsningen. Mer interessant er det at en person kan bevise at de er gamle nok til å kjøpe alkohol eller stemme, uten å avsløre navn og fødselsdato trykt på førerkortet. (Teknisk sett ville de bevise med null kunnskap at de har regjeringssignerte dokumenter, og at fødselsdatoen deres på disse dokumentene fastslår den nødvendige alderen til personen.) Beviset overbeviser verifikatoren om at dette faktum er sant, uten å avsløre noe annet informasjon.4

Man kan bygge en rekke personvernmekanismer ved å bruke nullkunnskapsverktøy. For eksempel kan Alice sende penger til en tjeneste som holder transaksjonsdetaljer private, og tjenesten gir Alice en kvittering for innskuddet hennes. Tjenesten, så vel som publikum, får vite at Alice sendte midler. På et senere tidspunkt, når Alice ønsker å ta ut midlene fra tjenesten, konstruerer hun et nullkunnskapsbevis på at hun har en gyldig kvittering, og at hun ennå ikke har trukket ut midlene knyttet til den kvitteringen. Beviset avslører ingenting om Alices identitet, men overbeviser tjenesten om at den samhandler med noen som er kvalifisert til å ta ut disse midlene. Her brukes null-kunnskapsbeviset for å overbevise tjenesten om at uttakskravet er gyldig, samtidig som uttakerens identitet holdes privat.

Kritisk sett beskytter nullkunnskapsbevis personvernet ved å tillate selektiv avsløring av informasjonen som er nødvendig for å vurdere samsvar med retningslinjene, uten å avsløre all den underliggende informasjonen. Nullkunnskapsbevis kan muliggjøre ulik grad av personvern, inkludert fullstendig personvern der ingen kan spore en transaksjon, eller personvern fra alle bortsett fra noen få spesifikke parter. Selv om det er en rekke lovlige grunner til at folk kan trenge sterk personvern, kan disse teknologiene også være en magnet for dårlige skuespillere. Akkurat som den generelle bruken av personvernbevarende protokoller nådde toppen i 2022, gjorde også den relative andelen av verdiene mottatt fra ulovlige kilder, med ulovlige blokkjedeadresser som utgjorde omtrent 23 % av alle midler sendt til slike protokoller i år gjennom Q2. Nesten all den ulovlige aktiviteten stammet fra sanksjonerte enheter eller besto av stjålne midler.5 Til tross for den personvernbevarende teknologien som brukes av disse protokollene, er blokkjedeanalysefirmaer, som Chainalysis og TRM Labs, noen ganger i stand til å spore ulovlige midler flyter gjennom disse protokollene der de ikke har tilstrekkelige volumer til å maskere aktiviteten, eller hvor volumene de har ikke er tilstrekkelig mangfoldige.6 Videre, selv når ulovlige aktører utnytter personvernbeskyttende teknologi, står de fortsatt overfor utfordringer med å ta sine eiendeler utenfor kjeden, ettersom fiat-på- og avkjøringsramper i de fleste tilfeller betraktes som finansinstitusjoner i store finanssentre og andre jurisdiksjoner over hele verden, og dermed underlagt AML/CFT-krav.7 Implementering og håndhevelse av disse kravene globalt er imidlertid i beste fall ujevn, og ikke-eksisterende i noen jurisdiksjoner, og tilbyr et gunstig klima for ulovlige aktører til å bytte digitale eiendeler mot fiat-valuta. Som et resultat, selv om personvernbevarende protokoller er avgjørende for å holde legitim brukerinformasjon privat, skaper de sårbarheter i blokkjedeøkosystemer som ulovlige aktører kan utnytte. Overholdelse av internasjonale juridiske og regulatoriske regimer er komplisert, for å være sikker, men en standardisert og regulatorisk-kompatibel implementering av nullkunnskapsbevis i desentraliserte blokkjedeprotokoller kan adressere noen nøkkelsårbarheter samtidig som web3-deltakere er til nytte.

Gjeldende reguleringsregimer

Å forstå hvordan nullkunnskapsbevis kan overvinne det tilsynelatende binære valget mellom compliance og personvern krever en forståelse av de spesielle jurisdiksjonelle regulatoriske kravene som er knyttet til bekjempelse av ulovlig finansiell aktivitet. I USA kan regelverk som mest sannsynlig påvirker personvernprotokoller kategoriseres i to primære juridiske regimer: (A) under serien av føderale lover og forskrifter kjent som Bank Secrecy Act (BSA) – (i) Kundeidentifikasjonsprogram og krav til kundeaktsomhet (ofte referert til som "Kjen din kunde"- eller "KYC"-standarder) og (ii) transaksjonsovervåking samt andre journalføring og rapporteringskrav;8 og (B) under presidentens krigstid og nasjonale nødmakter – amerikanske sanksjonsprogrammer.9 Web3-markedsdeltakere må forholde seg til de juridiske kravene til begge regimene for å minimere enhver risiko for håndhevelse for manglende overholdelse og for å redusere ulovlig bruk av protokoller og plattformer. Videre kan enhver manglende overholdelse resultere i alvorlige konsekvenser, inkludert sivile straffer og straffeforfølgelse.10

BSA krever at visse finansinstitusjoner og andre relaterte enheter overholder en rekke overvåkings-, journalførings- og rapporteringsplikter. Formålet med disse forpliktelsene er å bistå FinCEN, OFAC og rettshåndhevelsesbyråer med identifisering, forebygging og rettsforfølgelse av hvitvasking av penger, terrorfinansiering og svindelaktivitet, samt identifisering og blokkering av eiendeler i det amerikanske finanssystemet som tilhører det amerikanske finanssystemet. til sanksjonerte parter i henhold til nasjonal sikkerhet og utenrikspolitiske mål. Full overholdelse under BSA og sanksjonsregimer skaper et klart og kontrollerbart papirspor av ulovlig aktivitet som regulatorer og rettshåndhevelse kan følge, og er avgjørende for vellykket håndhevelse.11

BSA-dekkede eller forpliktede enheter inkluderer tradisjonelle finansinstitusjoner som banker, samt pengetjenestevirksomheter (MSB) som blant annet valutahandlere, vekslere og pengesendere.12 FinCEN har ytterligere avklart at enkeltpersoner og enheter som utsteder, administrerer eller utveksler Convertible Virtual Currency (CVC), eller verdier som erstatter valuta, også anses som MSBer, og derfor underlagt alle gjeldende overholdelsesforpliktelser i henhold til BSA.13 Avhengig av fakta og omstendigheter ved en miksetjenestes drift eller forretningsmodell, kan en mikser anses som en MSB og underlagt registrerings- og samsvarskravene til BSA. Dette er fordi visse miksetjenester kan aktivere verdi som erstatter valuta å flytte fra lommebøker innenfor plattformen til lommebøker utenfor plattformen.14 Derimot involverer personvernbevarende desentraliserte blokkjeder sannsynligvis ikke pengeoverføring. Som FinCEN eksplisitt sier i sin siste veiledning, utgitt i 2019, vil ikke-forvarende, selvutførende kode eller programvare alene, selv om de utfører blandefunksjoner, foreløpig ikke utløse BSA-forpliktelser:

En anonymiserende programvareleverandør er ikke en pengesender. FinCEN-forskrifter unntar fra definisjonen av pengesender de personene som tilbyr "leverings-, kommunikasjons- eller nettverkstilgangstjenester som brukes av en pengesender for å støtte pengeoverføringstjenester." [31 CFR § 1010.100(ff)(5)(ii)]. Dette er fordi leverandører av verktøy (kommunikasjon, maskinvare eller programvare) som kan brukes i pengeoverføring, som anonymisering av programvare, driver med handel og ikke pengeoverføring.15

Anvendelsen av krav til overholdelse av sanksjoner er litt mindre klar. Sanksjonsregimene administrert av OFAC gjelder for alle amerikanske personer, både enkeltpersoner og enheter, uansett hvor de bor, og krever at de identifiserer, blokkerer og skiller transaksjoner som involverer eiendom til sanksjonerte parter. Selv om OFAC har uttalte at sanksjonsregimer ikke gjelder for publisering av programvare og personvernbevarende teknologier for se,16 unnlatelsen av å implementere tiltak for å hindre sanksjonerte parter fra å misbruke disse teknologiene – som diskutert i nærmere detalj nedenfor – risikerer reaksjoner fra OFAC som kan undergrave slike teknologiers levedyktighet, slik som nylig ble saken med Tornado Cash.17

KYC-standarder og transaksjonsovervåking

De individene eller enhetene som har forretningsmodeller klassifisert som MSB må oppfylle visse krav til informasjonsinnsamling og transaksjonsovervåking for å oppfylle sine forpliktelser i henhold til BSA. MSB er pålagt å innhente KYC-informasjon fra personer som bruker deres tjenester til å utføre transaksjoner, for å verifisere identiteten til slike personer.18 Som et minimum må MSB-er få en brukers navn, adresse og skatteidentifikasjonsnummer som en del av KYC-prosessen.19

Post-onboarding må MSB-er også overvåke transaksjoner utført gjennom deres plattformer og rapportere enhver mistenkelig aktivitet som kan signalisere ulovlig oppførsel ved å sende inn mistenkelige aktivitetsrapporter (SARs). BSA krever at MSB-er sender inn en SAR innen 30 dager hvis de vet om eller har mistanke om at en transaksjon på deres plattform kan innebære ulovlig aktivitet, forutsatt at en slik transaksjon involverer overføring av minst $2,000 totalt. For å stimulere til rettidig innlevering, vil riktig innlevering av en SAR med hensyn til en transaksjon beskytte MSB fra alt sivilt ansvar knyttet til den transaksjonen.20

Mens BSA også pålegger MSB-er andre journalførings- og rapporteringskrav, for eksempel innlevering av valutatransaksjonsrapporter (CTR), er dette kravet for øyeblikket gjelder ikke digitale eiendeler og er ikke umiddelbart relevant for nåværende formål.21

sanksjoner

FinCEN har full myndighet til å administrere BSA, kunngjøre regler i henhold til den, og anlegge håndhevingssøksmål mot de som bryter BSA, men OFAC har et mye bredere jurisdiksjonsmandat. Mest økonomiske sanksjoner kommer fra myndighet delegert til presidenten i International Emergency Economic Powers Act (IEEPA) og National Emergencies Act (NEA).22 Dermed er sanksjoner en krigs- og nasjonal sikkerhetsrelatert makt vedtatt via Executive Order. OFAC overvåker alle økonomiske transaksjoner i USA og kan sanksjonere enhver enkeltperson, enhet eller land som utgjør en trussel mot nasjonal sikkerhet. Som et resultat, hvis en OFAC-utpekt person eller enhet har en interesse i en transaksjon behandlet gjennom eller eiendom som eies av en amerikansk person eller enhet, inkludert men ikke begrenset til BSA-forpliktede enheter som MSB og banker, den amerikanske personen eller enheten vil være pålagt å (i) blokkere (fryse) den forbudte transaksjonen, og alle kontoer eller eiendom knyttet til den spesifiserte personen, og/eller (ii) plassere eventuelle midler mottatt i forbindelse med en slik transaksjon på en adskilt, sperret konto, og ( iii) sende inn visse rapporter til OFAC. I begge tilfeller, ingen amerikansk person eller enhet kan behandle en slik transaksjon og/eller frigjøre slike midler inntil OFAC fjerner den aktuelle personen eller enheten fra sanksjonslisten, det gjeldende sanksjonsprogrammet oppheves, eller OFAC uttrykkelig autoriserer frigjøring av tilbakeholdte midler gjennom tildeling av en lisens.23

For sanksjoner knyttet til kryptovalutatransaksjoner kommer myndigheten generelt fra EO 13694 som fokuserte på "betydelige ondsinnede cyberaktiverte aktiviteter».24 Personer som bryter økonomiske sanksjoner kan risikere sivile eller strafferettslige straffer.25 Det skal bemerkes at standarden for administrativt eller sivilt ansvar for brudd på sanksjoner er objektivt ansvar, noe som betyr at man kan holdes ansvarlig for å sende eller motta en transaksjon eller unnlate å blokkere eiendom knyttet til en sanksjonert person, enhet eller land, selv hvis det ikke var hensikt å gjøre det.26 Dette pålegger effektivt et due diligence-krav for å spørre om kilden til midler når man deltar i finansielle eller forretningsmessige aktiviteter. Straffeansvar krever derimot utvisning av forsett – at den som overtrer sanksjoner har ment å gjøre det. Straffeforfølgelse for brudd på sanksjoner er anlagt av Justisdepartementet i henhold til IEEPA eller hvitvaskingsvedtekter kodifisert i tittel 18 i den amerikanske koden.27 Den viktige løsningen med hensyn til sanksjonsansvar og OFAC-overholdelseskrav er at disse forpliktelsene gjelder for alle personer og enheter i USA eller gjør forretninger i USA og er ikke knyttet til hvorvidt personen eller enheten er BSA-dekket eller ikke.

Optimalisering av personvernprotokoller for å redusere ulovlig finansrisiko

Potensialet for personvernforbedringer som tilbys av bevis med null kunnskap står i spenning med det nevnte regelverket. Teknologiens evne til å skjerme transaksjonsdetaljer betyr at den kanskje ikke uten videre egner seg til full overholdelse av regelverk som BSA-krav – selv om det fortsatt er et åpent spørsmål om og i hvilken grad smarte kontrakter og kode er underlagt kravene i regelverket beskrevet. Som nevnt ovenfor, i sin veiledning for 2019, unntar FinCEN eksplisitt programvarekode fra BSAs omfang, og en virkelig desentralisert protokoll uten individ eller gruppe bak driften er derfor ikke pålagt – og det er heller ikke engang klart hvordan den kunne – samle inn og beholde KYC-informasjon eller fil SAR-er på brukere. På samme måte refererer de muliggjørende vedtektene og cybersikkerhetsordren som vil regulere ileggelse av eventuelle sanksjoner til "eiendom og interesser i eiendom"Av målrettede individer og enheter, som antyder at programvare og datakode i seg selv er utenfor rammen av sanksjoner.28 Og nylig veiledning fra OFAC synes å indikere at publisering av programvare ikke i seg selv er en sanksjonerbar aktivitet.29 Men i lys av OFACs utpeking av visse smarte kontraktsadresser knyttet til Tornado Cash, er denne konklusjonen langt fra klar.

Ikke desto mindre kan nullkunnskapsbevis utformes for å redusere noen risikoer for eksponering for ulovlig finansiell aktivitet og økonomisk sanksjonsansvar gjennom personvernforbedrende protokoller, inkludert demping av selve nasjonale sikkerhetsrisikoer som OFAC-sanksjoner søker å adressere. Spesielt er det flere tiltak som personvernfokuserte protokoller kan implementere for å bedre håndtere disse risikoene, uten å undergrave deres effektivitet. Tre gjennomførbare tiltak er oppsummert nedenfor, som hver er evaluert i sammenheng med den personvernbeskyttende protokollen Tornado Cash.

Tornado Cash-eksemplet

En måte å demonstrere potensialet for null-kunnskapsbevis for å overvinne det nåværende binære valget mellom potensielt ansvar under eksisterende sanksjonsregimer reist av personvernforbedrende teknologier, er gjennom linsen til TornadoCash – den personvernforbedrende protokollen som nylig ble sanksjonert av OFAC. Tornado Cash er en protokoll distribuert på Ethereum blockchain som søker å anonymisere brukereiendeler for å beskytte deres personvern. Hvem som helst kunne sende penger fra sin Ethereum-adresse til Tornado Cash smarte kontrakter, og disse midlene vil forbli satt inn i kontraktene til eieren valgte å trekke dem ut. Vanligvis vil brukere vente alt fra flere uker, til måneder eller til og med år før de trekker ut, da den mellomliggende tidsperioden (der andre brukere setter inn og tar ut penger) kan øke eller redusere effektiviteten til Tornado Cashs personvernbevarende funksjoner. Ved uttak brukte protokollen null-kunnskapssikker teknologi for å overføre midlene til en ny Ethereum-adresse, og brøt koblingen mellom adressen som midlene opprinnelig ble satt inn i Tornado fra og den nye adressen som midlene senere ble trukket fra Tornado.30 Tornado Cash-protokollen er uforanderlig, tillitsløs og helautomatisert.31 Anonymiteten gitt av Tornado Cash var avhengig av at flere brukere samtidig brukte tjenesten for å bryte forbindelsen mellom lommebokadresser som ble brukt til innskudd og uttak. I tillegg opprettholdt brukerne et sertifikat som bare de kunne avsløre som beviste eierskap til de deponerte tokenene. I samsvar med den nylige økningen i bruk av ulovlig mikser, ble Tornado Cash-plattformen på samme måte og ofte brukt til å hvitvaske stjålne midler. For eksempel, i hacket på Ronin-broen i april 2022, ble omtrent 600 millioner dollar stjålet fra broen og overført til en Ethereum-adresse eid av angriperen. Noen dager senere flyttet hackerne noen av de stjålne midler inn i Tornado Cash.32 I august 8, 2022, OFAC utpekt, blant annet nettstedet tornado.cash og flere Ethereum-adresser knyttet til tjenesten, hvorav mange var smarte kontraktsadresser uten identifiserbar nøkkelholder.33 I den offentlige kunngjøringen som fulgte med utpekingen, pekte Treasury på over 7 milliarder dollar i ulovlige inntekter hvitvasket gjennom Tornado Cash, inkludert 455 millioner dollar hvitvasket av det nordkoreanske statsstøttede hackingsyndikatet kjent som Lazarus Group, og betydelige summer knyttet til Harmonibroen34 og Nomaderøvere.35 Selv om brukere engasjerte seg i en betydelig mengde legitim transaksjonsaktivitet gjennom Tornado Cash, tok Treasury valget om å iverksette tiltak mot protokollen og dens smarte kontrakter til tross for betydelige sikkerhetseffekter på uskyldige tredjeparter, inkludert å forhindre ikke-sanksjonerte individer fra å ta ut fullt legitime midler som er satt inn ved hjelp av protokollen. Dette problemet oppstår på grunn av Tornado Cashs desentraliserte og ikke-forvarende natur, noe som gjør det vanskelig å identifisere en organisasjon eller person som er ansvarlig for dens aktiviteter. Som et resultat kan bruk av tradisjonelle sanksjonshåndhevelsesteknikker og blokkering av eiendomsinteresser i denne sammenheng medføre tekniske juridiske utfordringer. Selv om slike protokoller noen ganger kun brukes som forsøk på å omgå regulatoriske krav, fra et cybersikkerhetsperspektiv, kan den tekniske arkitekturen til Tornado Cash også representere den robuste personvernbevarende teknologien som er nødvendig for å avskrekke uautoriserte tredjeparter og ondsinnede aktører fra å innhente sensitiv informasjon om enkeltpersoner og virksomheter som opererer på kjeden. Denne tilnærmingen er foretrukket og kan være teknologisk langt overlegen de tradisjonelle operasjonelle kontrollene som begrenser tilgang til informasjon som mer sentraliserte forvaringssystemer pålegger, og som har vist seg stadig mer sårbare for ondsinnede angrep og innsidetrusler.

I sin pressemelding som fulgte med OFAC-betegnelsen, indikerte Treasury at "Til tross for offentlige forsikringer ellers, har Tornado Cash gjentatte ganger unnlatt å pålegge effektive kontroller designet for å stoppe den fra å hvitvaske midler for ondsinnede cyberaktører. . . ."36 Faktisk, og som beskrevet mer detaljert nedenfor, hadde Tornado Cash noen tekniske kontroller på plass for å beskytte mot plattformens bruk for ulovlig økonomisk aktivitet. Spørsmålet er – fantes det mer effektive tekniske kontroller, som de som utnytter bevis på null kunnskap, som Tornado Cash kunne ha implementert og som ville ha overtalt finansdepartementet til ikke å ta de handlingene det gjorde? La oss vurdere de null-kunnskapssikre løsningene, inkludert noen som Tornado Cash implementerte, og andre som kan forbedre effektiviteten. Selv om ingen av disse tilnærmingene alene er en sølvkule, kan de sammen forbedre muligheten til å oppdage, avskrekke og forstyrre ulovlig økonomisk aktivitet og bruken av personvernprotokoller av sanksjonerte statlige aktører. Disse er: (i) innskuddsscreening – sjekke lommebøker som gjør inngående transaksjoner mot blokkeringslister og godkjenningslister; (ii) uttakskontroll – sjekke lommebøker som ber om returnerte midler mot blokkeringslister og godkjenningslister; og (iii) selektiv de-anonymisering – en funksjon som vil gi føderale regulatorer og rettshåndhevelse tilgang til transaksjonsinformasjon.

Innskuddsscreening

Digitale eiendeler som er hjemmehørende i Ethereum-blokkjeden eller koblet til den fra en annen kjede, kan byttes mot ETH og settes inn i Tornado Cash i et forsøk på å bevare personvernet til brukernes transaksjoner. For å forhindre innskudd av eiendeler som kommer fra sanksjonerte personer eller lommebøker knyttet til utnyttelser eller hacks, brukte Tornado Cash innskuddsscreening som var avhengig av en "blokkeringsliste" med utpekte adresser. Den ekstra bruken av en "tillatelsesliste" kan imidlertid brukes til å adressere nasjonale sikkerhetsproblemer, samtidig som risikoen for lovlige brukere av protokollen minimeres, som ytterligere skissert nedenfor.

Blokkering

Tornado Cashs innskuddsscreening gjorde det mulig å automatisk begrense hvem som kan bruke protokollen ved å blokkere eventuelle foreslåtte innskudd fra adresser som er sanksjonert eller på annen måte blokkert av amerikanske myndigheter. Tornado Cash oppnådde dette ved å bruke et blokkjedeanalysefirma on-chain oracle service for å teste om en adresse for øyeblikket er angitt på økonomiske eller handelsembargolister (eller "blokkeringslister") fra forskjellige enheter, inkludert USA, EU eller FN37 Tornado Cash sine smarte kontrakter ville "ringe" analysefirmaets kontrakt før du aksepterer midler til en av puljene.38 En innskuddsforespørsel vil mislykkes hvis midlene kommer fra en av de blokkerte adressene som er inkludert på analysefirmaets liste over Specially Designated Nationals (SDN).

Selv om innskuddsscreening ved hjelp av blokkeringslister er et godt første skritt, er det flere praktiske problemer med denne mekanismen. For det første, når nettkriminelle stjeler midler fra et offer, kan de umiddelbart flytte midlene inn i Tornado Cash før offeret i det hele tatt innser at midlene er borte, og absolutt før et analysefirma har flagget midlene som stjålet eller på SDN-listen i programvaren deres. . For det andre, i tilfelle nettkriminelles adresse er plassert på SDN-listen før innskudd i Tornado Cash, kan tyven ganske enkelt overføre midlene til en ny adresse, og umiddelbart sette inn pengene i Tornado Cash fra den nye adressen, før den nye adressen adresse legges til sanksjonslisten. Sofistikerte hackingsyndikater, som DPRKs Lazarus Group, bruker disse teknikkene ganske effektivt for å unngå oppdagelse. Men blokkjedeanalysefirmaer forsøker å overvinne denne begrensningen ved å bruke endringsadresseanalyse og heuristikk for å identifisere ikke-utpekte lommebøker som også kontrolleres av utpekte grupper.39 Til slutt kan det å stole på en ikke-statlig enhet som sannhetens dommer med hensyn til hvem eller hva som er på en sanksjonsliste føre til nøyaktighetsproblemer som vil være vanskelig å identifisere og rette opp. For eksempel kan et analysefirma feilaktig inkludere en adresse på blokkeringslisten sin, og det er uklart om eieren av en slik adresse vil ha noen rett til å få feilen rettet (i motsetning til i tilfellet med tradisjonelle finansinstitusjoner som kan sende inn klager fra sine kunder). Det er også problemet med hvilken sanksjonsliste som legges til, siden alle sanksjoner representerer politiske beslutninger fra den utstedende regjeringen.

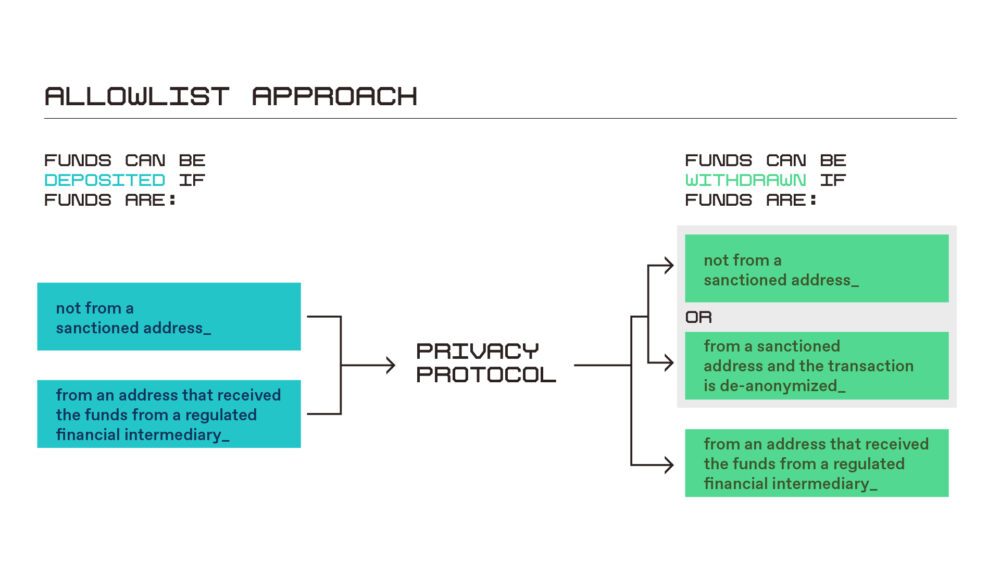

Tillatelse

For å redusere risikoen for at et analysefirma eller en offentlig enhet kan bruke blokkering for å urettferdig sensurere lovlydige brukere, kan personvernprotokoller vurdere en mer robust form for innskuddskontroll som også er avhengig av en "tillatelsesliste" med lommebokadresser som innskuddsscreeningsrestriksjoner ville ikke gjelde. Denne tillatelseslisten vil bestå av lommebokadresser knyttet til regulerte finansielle mellomledd – for eksempel fiat-påkjøringsramper som Coinbase – som utfører omfattende KYC-screening som en del av deres onboarding-prosesser, og dermed unngår behovet for den personvernbevarende protokollen for å screene disse adressene, som avbildet nedenfor.

Denne tilnærmingen vil tillate en bruker å sette inn penger i en personvernbeskyttende protokoll bare hvis innskuddsadressen (i) ikke er på det aktuelle analysefirmaets SDN-liste (dvs. adressen er ikke på en blokkeringsliste) eller (ii) mottatt nevnte midler fra en regulert finansiell mellommann (dvs. adressen is på godkjenningslisten). Denne tillatelseslisten kan administreres og oppdateres over tid av den desentraliserte autonome organisasjonen (DAO) som kontrollerer protokollen eller kan hentes fra et kjede-orakel med adresser knyttet til regulerte finansielle mellomledd (ligner på blokkliste-oraklet som drives av Chainalysis). Visse personvernbevarende teknologier kan ta dette konseptet et skritt videre ved å bygge bro over protokollen deres direkte til regulerte finansielle mellommenn, slik at brukere kan sette inn penger direkte fra disse mellommennene til protokollen, uten å måtte overføre midlene til en egen lommebokadresse først.

Å bruke både en blokkeringsliste og en godkjenningsliste som en del av innskuddsscreeningsprosessen har flere distinkte fordeler fremfor en tilnærming som bare er blokkert. For det første vil en lovlig bruker som enten feilaktig eller ondsinnet er lagt til en blokkeringsliste, kunne unngå sensur så lenge de benyttet en regulert finansiell mellommann for å sette inn pengene sine i protokollen. Og siden de fleste ulovlige aktører ikke burde være i stand til å opprette en konto hos en regulert finansiell mellommann, kunne de ikke dra nytte av tillatelseslisten og ville forbli underlagt sensur, og dermed adressere nasjonale sikkerhetsproblemer. I tillegg vil en tillatelsesliste-tilnærming forbedre personvernet for kundene til alle regulerte finansielle mellommenn, ettersom det vil garantere deres evne til å nyte fordelene med personvernbevarende protokoller uten frykt for sensur.

Til syvende og sist, mens innskuddsscreening vil lette Tornado Cash sine forpliktelser til å blokkere forbudte transaksjoner, for andre personverntjenesteleverandører som kan anses som en MSB og underlagt BSA, eller for enkeltpersoner eller enheter som kan bli pålagt å utføre en sanksjonsrelatert risikovurdering av forretningsaktiviteter, vil det ikke forbedre disse enhetenes transaksjonsovervåkingsevne for risikovurderingsformål.40 Innskuddsscreening er et godt første skritt, men det er usannsynlig at den ulovlige finansbruken av protokollen vil reduseres fullstendig.

Uttaksscreening

For de lommebokadressene som ikke er inkludert på en godkjenningsliste som skissert ovenfor, vil en ytterligere tilnærming til innskuddsscreening være å sjekke oraklene ved uttak og blokkere eventuelle foreslåtte uttak av sanksjonerte adresser eller adresser som har blitt identifisert som assosiert med ulovlig aktivitet. Anta for eksempel at en ulovlig skuespiller sender penger til Tornado Cash fra en adresse umiddelbart etter et hack. På tidspunktet for innskuddet er ikke adressen på godkjenningslisten og har ikke blitt identifisert som assosiert med stjålne midler eller sanksjonerte enkeltpersoner eller enheter, og innskuddet er fullført. Imidlertid, hvis den ulovlige aktøren forsøker å ta ut midlene på et senere tidspunkt, og i løpet av den mellomliggende tidsperioden er adressen merket som assosiert med stjålne midler eller på en sanksjonsliste, vil uttaksforespørselen mislykkes. Midlene vil forbli frosset, og tyven vil ikke kunne ta dem ut. Denne tilnærmingen har flere fordeler. For det første forhindrer det tyven i å hvitvaske midlene med Tornado Cash-protokollen. For det andre virker Tornado Cashs implementering av et uttakskontrollpunkt som en avskrekkende og bør gjøre det klart for ondsinnede aktører at hvis de sender stjålne midler til Tornado Cash, kan disse midlene fryses av smarte kontrakter på ubestemt tid, og hindre dem i å få tilgang til fruktene av deres ulovlig aktivitet. En slik avskrekking vil bare påvirke nettkriminelle og ikke påvirke lovlydige brukere av Tornado Cash. Faktisk, gitt tidsperiodekarakteristikken for innskudd diskutert ovenfor, og sannsynligheten for at ulovlige aktører vil parkere midler i Tornado Cash i lengre tidsperioder for mest mulig effektivt å anonymisere kilden deres, ville denne uttaksscreeningsfunksjonen være svært nyttig i sin evne til å screene mot kontinuerlig oppdatering av statskassens sanksjonslister.

Selv om uttaksscreening kan løse mange av manglene ved innskuddsscreening, som innskuddsscreening, gjør det lite for å løse eventuelle nødvendige risikovurderinger.41 I tillegg vil det opprettholde Tornado Cashs avhengighet av blokkjedeanalysefirmaers trofaste drift av sanksjons-orakler. Videre, som med innskuddsscreening, er det også problemet med statlig sensur – bare i tilfelle av uttaksscreening kan en regjerings misbruk av sanksjonslisten føre til at en bruker mister pengene sine.

Selektiv avanonymisering

Selektiv de-anonymisering er en tredje tilnærming til å møte potensielle regulatoriske krav, og den kommer i to varianter: frivillig og ufrivillig.

Frivillig selektiv avanonymisering

Gjennom sin funksjon for innskuddskvittering, Tornado Cash implementert en form for frivillig selektiv de-anonymisering, som gir en person som mener at de feilaktig ble lagt til en sanksjonsliste muligheten til å de-anonymisere detaljene i transaksjonen til utvalgte eller utpekte parter.42 Hvis en lignende frivillig de-anonymiseringsfunksjon i stedet ble kombinert med uttaksscreening av lommebokadresser som ikke er på en godkjenningsliste, kan en bruker velge å de-anonymisere transaksjonen sin, og Tornado-kontrakten som er ansvarlig for uttak vil fjerne enhver blokkering som er på plass som et resultat av uttaksscreeningsprosessen beskrevet ovenfor. Som et resultat vil en bruker motta pengene sine, men brukeren ville ikke ha mottatt fordelene med Tornados personvernbevarende teknologi, siden uttaksadressen klart vil være koblet på kjeden til innskuddsadressen. Frivillig avanonymisering vil gjøre det mulig for protokoller som Tornado Cash å løse visse mangler ved uttaksscreening (f.eks. vil uskyldige brukere ikke stå i fare for å få pengene sine frosset), men det vil også redusere effektiviteten av uttaksscreening som en avskrekkende virkning fordi dårlige aktører ville da kunne ta ut pengene sine fra Tornado ved bare å avanonymisere transaksjonen deres. I det scenariet vil ulovlige brukere ikke få noen fordel i det hele tatt av å ha brukt den personvernforbedrende tjenesten.

Ufrivillig selektiv avanonymisering

Ufrivillig selektiv de-anonymisering er et tilleggstiltak som kan integreres i Tornado Cash sine smarte kontrakter for å gi myndighetene muligheten til å spore og spore ulovlige inntekter. Selv om anvendeligheten av BSA-krav til ikke-forvarende web3-tjenester ikke er sannsynlig, representerer sporbarheten knyttet til blokkjedeprotokoller én nøkkelkontroll for å forhindre ulovlig finansiell aktivitet mer bredt, inkludert av sanksjonerte parter. Ufrivillig selektiv de-anonymisering representerer et kraftig verktøy for å opprettholde sporbarhet for autoriserte formål, samtidig som personvernet beskyttes mot ondsinnede aktører og uautoriserte tredjeparter. Nøkkelspørsmålet er hvem som opprettholder den private nøkkelen for å låse opp sporbarhet?

En løsning kan innebære å gi en privat nøkkel til en nøytral gatekeeper-type organisasjon eller lignende pålitelig enhet, og en annen privat nøkkel til offentlige myndigheter. Begge nøklene må brukes for å avanonymisere en innskudds- og uttakstransaksjon som ikke stammer fra en lommebokadresse på tillatelseslisten, og detaljene for en slik transaksjon vil bare bli avslørt for rettshåndhevelsesbyrået som ba om slik de -anonymisering. Portvaktorganisasjonens rolle ville være å motstå de-anonymisering uten at rettshåndhevelse først har innhentet og fremlagt en gyldig arrestordre eller rettskjennelse for de-anonymiseringen. Dette vil ikke bare gjøre det mulig for rettshåndhevelse å identifisere kildeadressen som ga midlene som ble brukt til ethvert Tornado Cash-uttak, og dermed tillate regjeringen å utføre sitt håndhevelsesmandat og nasjonale sikkerhetsmandat, men det ville også lette regjeringen fra byrden med å holde nøkler, noe som ville være suboptimalt for både myndighetene og Tornado Cash sine brukere.

Det er flere utfordringer knyttet til denne tilnærmingen. For det første er det ikke klart hvilke enheter som vil ha tilgang til de private nøklene. Ingen kjent portvaktorganisasjon som er i drift i dag er satt opp for å styre en slik prosess. Videre er det mange jurisdiksjonsspørsmål. Vil hvert land – selv undertrykkende regimer – ha sine egne private nøkler som gir dem tilgang til transaksjonsdata? Hvis ja, hvordan sikrer man at slike regimer ikke avanonymiserer transaksjoner til amerikanske borgere? Dessuten, hvordan ville portvaktorganisasjonen og offentlige myndigheter administrere nøklene sine for å sikre at de ikke kan bli stjålet? Disse spørsmålene er ikke nye. De kommer opp i hver diskusjon om nøkkeldeponering, som er hva ufrivillig selektiv de-anonymisering er. Denne løsningen er evig upopulær og full av operasjonelle utfordringer – ideen om en «bakdør». Det er likevel et alternativ som utviklere kan vurdere for å tilfredsstille regulatoriske krav eller for å begrense bruken av plattformer til ulovlige formål.

En mulig løsning på de foregående utfordringene vil være å la en bruker, under uttak, velge hvilken offentlig nøkkel de vil bruke for å kryptere adressen.43 Tornado Cash-kontrakten kan ha flere offentlige nøkler for rettshåndhevelse, for eksempel én offentlig nøkkel for hvert land. Under uttak kan brukeren velge hvilken offentlig nøkkel som skal krypteres med basert på sin lokale jurisdiksjon. Brukeren må kanskje fremlegge bevis for sin jurisdiksjon, og det vil avgjøre hvilken offentlig nøkkel den bruker for kryptering. Disse bevisene kan være skjult under null-kunnskapsbeviset, slik at ingen andre enn det relevante myndighetsorganet får vite jurisdiksjonen til tilbaketrekningen.44 I teorien vil dette ta opp spørsmålet om undertrykkende regimer som har tilgang til en transaksjons hemmelige nøkkel, men det adresserer ikke muligheten for at en ondsinnet regjering kan kreve at nøkkelinnehaverne oppgir sine private nøkler under dekke av en bona fide – men ond tro – juridisk prosess.

For de BSA-forpliktede enhetene vil selektiv de-anonymisering ha fordelen av å beholde den regulatoriske gjennomførbarheten av uttaksscreening, inkludert muligheten til å utføre OFAC-mandat sanksjonsscreening, samt muligheten til å samle inn KYC-informasjon og transaksjonsdata, og potensielt fil SAR-er. Dessuten kan den ufrivillige selektive de-anonymiseringsmetoden skissert ovenfor endres slik at de to nøkkelinnehaverne bare vil ha private nøkler for informasjon som spesifikt kreves for å samles inn, beholdes og rapporteres under BSA (f.eks. KYC-informasjon og SAR-er), og kan bare presentere disse nøklene til FinCEN og OFAC, eller for rettshåndhevelse ved forkynnelse av gyldig juridisk prosess. Denne tilnærmingen vil bidra til å sikre personvernet til brukernes data, samtidig som det lar offentlige etater oppfylle sine regulatoriske mandater.

konklusjonen

For at web3-teknologier skal blomstre i USA, er utviklingen av personvernbeskyttende reguleringsløsninger avgjørende. Ved å formulere disse tilnærmingene, kan null-kunnskapsbevis gi et kraftig verktøy for å hindre nettkriminelle og motstridende statlige aktører fra å bruke blokkjedeteknologi til ulovlige formål, samtidig som personvernet til brukernes personlige opplysninger, data og økonomiske aktiviteter beskyttes. Avhengig av den operasjonelle og økonomiske modellen og regulatoriske overholdelsesforpliktelser for en gitt protokoll eller plattform, kan bruk av nullkunnskapsbevis muliggjøre innskuddsscreening, uttaksscreening og selektiv de-anonymisering for å oppfylle disse forpliktelsene og bedre beskytte økosystemet mot ulovlig bruk og forhindre skade på sikkerheten til USA og andre nasjoner. Mangfoldet av aktivitet i blokkjede-området kan kreve at utviklere og grunnleggere vurderer flere tilnærminger, inkludert de som presenteres i denne artikkelen, for å håndtere ulovlig finansrisiko.

Gjentar det tidligere omtalte prinsippet om at protokoller ikke skal reguleres og det Utviklere må ha total frihet til å velge om de vil ta i bruk begrensninger på protokollnivå for å lindre disse viktige risikoene, det er forfatternes håp at disse ideene vil utløse kreativ diskusjon, videre forskning og utvikling rundt mulighetene for null-kunnskapsbevis blant både byggherrer og beslutningstakere.

Last ned fullt papir, eller les oppsummeringsblogginnlegget her..

***

sluttnoter

1 Se Bruk av kryptomikser når alle tiders høyder i 2022, med nasjonalstatsaktører og nettkriminelle som bidrar med betydelig volum, kjedeanalyse (14. juli 2022), https://blog.chainalysis.com/reports/cryptocurrency-mixers; se også US Treasury sanksjoner Mye brukt Crypto Mixer Tornado Cash, TRM Labs (8. august 2022), https://www.trmlabs.com/post/u-s-treasury-sanctions-widely-used-crypto-mixer-tornado-cash.

2 Miles Jennings, Reguler web3-apper, ikke protokoller, a16z Crypto (29. september 2022), https://a16zcrypto.com/web3-regulation-apps-not-protocols/.

3 Se Kjedeanalyse, supra merknad 1.

4 Måten en beviser oppnår dette på er ved først å kode utsagnet som skal bevises som en serie polynomer (summen av en serie algebraiske termer) som er identisk null hvis og bare hvis utsagnet er sant. Denne kodingen – ofte kalt "aritmetiseringen" av utsagnet – er det magiske trinnet som gjør nullkunnskapsbevis mulig. Beviseren overbeviser så verifikatoren om at polynomene faktisk er identisk null.

5 Se Kjedeanalyse, supra merknad 1.

6 Se Nord-Koreas Lazarus Group flytter midler gjennom Tornado Cash, TRM Labs (28. april 2022), https://www.trmlabs.com/post/north-koreas-lazarus-group-moves-funds-through-tornado-cash.

7 «AML» er anti-hvitvasking, og «CFT» motvirker finansiering av terrorisme. Se Fin. Crimes Enf't Network, Historien om lover mot hvitvasking av penger, https://www.fincen.gov/history-anti-money-laundering-laws.

8 31 USC § 5311 et seq.

9 Se US Dep't of Treasury, Office of Foreign Assets Control (OFAC) – Sanksjonsprogram og informasjon, https://home.treasury.gov/policy-issues/office-of-foreign-assets-control-sanctions-programs-and-information.

10 For eksempel, i 2021, ble den påståtte operatøren av Bitcoin Fog, en blandingstjeneste, arrestert og siktet for hvitvasking av penger, drift av en ulisensiert pengeoverføringsvirksomhet og pengeoverføring uten lisens i District of Columbia. Se Pressemelding, US Dep't of Justice, enkeltperson arrestert og siktet for drift av beryktet Darknet Cryptocurrency «Mixer» (28. april 2021), https://www.justice.gov/opa/pr/individual-arrested-and-charged-operating-notorious-darknet-cryptocurrency-mixer.

11 31 USC § 5311.

12 Definisjoner knyttet til og registrering av pengetjenester, 64 Fed. Reg. 45438 (august 1999), https://www.govinfo.gov/content/pkg/FR-1999-08-20/pdf/FR-1999-08-20.pdf.

13 Fin. Crimes Enf't Network, Anvendelse av FinCENs forskrifter på personer som administrerer, utveksler eller bruker virtuelle valutaer, FIN-2013-G001 (18. mars 2013), https://www.fincen.gov/sites/default/files/shared/FIN-2013-G001.pdf.

14 Pengeoverføring innebærer overføring av midler, CVC eller verdi som erstatter valuta til et annet sted eller person på noen måte. Se Fin. Crimes Enf't Network, Anvendelse av FinCENs forskrifter på visse forretningsmodeller som involverer konvertible virtuelle valutaer, FIN-2019-G001 (9. mai 2019), https://www.fincen.gov/sites/default/files/2019-05/FinCEN%20Guidance%20CVC%20FINAL%20508.pdf.

15 Id. kl 20, 23-24.

16 Ofte stilte spørsmål, US Dep't of the Treasury er av. av Foreign Assets Control (“OFAC”), nr. 1076, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/1076 ("Selv om det er forbudt for amerikanske personer å delta i enhver transaksjon med Tornado Cash eller dets blokkerte eiendom eller eiendomsinteresser, er det ikke forbudt å samhandle med åpen kildekode på en måte som ikke involverer en forbudt transaksjon med Tornado Cash. For eksempel vil amerikanske personer ikke bli forbudt av amerikanske sanksjonsbestemmelser fra å kopiere åpen kildekode og gjøre den tilgjengelig på nettet for andre å se ...").

17 Pressemelding, US Dep't of the Treasury, US Treasury Sanctions Notorious Virtual Currency Mixer Tornado Cash (8. august 2022), https://home.treasury.gov/news/press-releases/jy0916.

18 Alexandra D. Comolli & Michele R. Korver, Surfer på den første bølgen av hvitvasking av kryptovaluta, 69 DOJ J. FED. L. & PRAC. 3 (2021).

19 31 CFR § 1010.410.

20 31 CFR § 1022.320(a)(1); 31 USC § 5318(g)(3).

21 CTRer krever rapportering av kontant- eller mynttransaksjoner over $10,000 10,000 utført av, eller på vegne av, én person, samt flere valutatransaksjoner som samler seg til over $XNUMX XNUMX på en enkelt dag. De gjelder ikke for digitale eiendeler for øyeblikket, selv om det er en ventende regel som kan utvide CTR-lignende krav til CVC-transaksjoner som oppfyller visse kriterier. Se 31 CFR § 1010.311; se også Fin. Crimes Enf't Network, Notice to Customers: A CTR Reference Guide, https://www.fincen.gov/sites/default/files/shared/CTRPamphlet.pdf.

22 Se 50 USC § 1702(a); Nina M. Hart, Håndhevelse av økonomiske sanksjoner: en oversikt, Congressional Research Service Reports (18. mars 2022), https://crsreports.congress.gov/product/pdf/IF/IF12063.

23 Fed. Fin. Institusjonens eksamensråd, Undersøkelseshåndbok for bankhemmeligheter (BSA)/Anti-Money Laundering (AML). (2021) https://bsaaml.ffiec.gov/manual/OfficeOfForeignAssetsControl/01.

24 Se OFAC cyber-relaterte sanksjoner ofte stilte spørsmål, nr. 444, 445 og 447, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/topic/1546. Sanksjoner som involverer kryptovaluta kan også komme fra landsspesifikke ordrer, for eksempel de som retter seg mot Russland, Iran eller Nord-Korea.

25 Se 31 CFR Apx. A til Pt. 501; 50 USC § 1705.

26 Sivilrettslig ansvar oppstår uten å ha kjennskap til eller grunn til å vite at man var involvert i et sanksjonsbrudd.

27 Se f.eks, 18 USC §§ 1956, 1957 og 1960.

28 Se OFAC, Retningslinjer for overholdelse av sanksjoner for den virtuelle valutaindustrien (15. oktober 2021) (som sier at sanksjonsoverholdelsesprogrammer og risikovurderinger gjelder for «selskaper»), https://home.treasury.gov/system/files/126/virtual_currency_guidance_brochure.pdf [heretter: "OFAC-veiledning"]; men se Ofte stilte spørsmål, OFAC, nr. 445, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/topic/1546, (som sier "en generell sak er amerikanske personer, inkludert firmaer som legger til rette for eller engasjerer seg i netthandel, ansvarlige for å sikre at de ikke deltar i uautoriserte transaksjoner eller handler med personer som er navngitt på noen av OFACs sanksjonslister eller opererer i jurisdiksjoner målrettet av omfattende sanksjonsprogrammer. Slike personer, inkludert teknologiselskaper, bør utvikle et skreddersydd, risikobasert overholdelsesprogram, som kan omfatte screening av sanksjonslister eller andre passende tiltak.»).

29 Ofte stilte spørsmål, OFAC, nr. 1076, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/1076.

30 Se generelt Tornado Cash, https://tornado.cash (2022).

31 En ny versjon av Tornado Cash, kalt Nova, støtter direkte konto-til-konto-overføringer uten først å måtte ta ut penger fra Tornado. Se generelt Tornado Cash Nova, https://nova.tornadocash.eth.link (2022).

32 Tim Hakki, Nesten $7 millioner hackede Ronin-midler sendt til Privacy Mixer Tornado Cash, Dekrypter (4. april 2022), https://decrypt.co/96811/nearly-7m-hacked-ronin-funds-sent-privacy-mixer-tornado-cash.

33 Se OFAC cyber-relaterte sanksjoner ofte stilte spørsmål, nr. 1076 og 1095, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/topic/1546.

34 Se Elizabeth Howcroft et al., US Crypto Firm Harmony truffet av $100 Million Heist, Reuters (24. juni 2022), https://www.reuters.com/technology/us-crypto-firm-harmony-hit-by-100-million-heist-2022-06-24.

35 Se Elizabeth Howcroft, Det amerikanske kryptofirmaet Nomad rammet av tyveri på 190 millioner dollar, Reuters (3. august 2022), https://www.reuters.com/technology/us-crypto-firm-nomad-hit-by-190-million-theft-2022-08-02.

36 Se supra merknad 17.

37 Se Oracle for kjedeanalyse for screening av sanksjoner, Kjedeanalyse, https://go.chainalysis.com/chainalysis-oracle-docs.html.

38 Jeff Benson, Ethereums personvernverktøy Tornado Cash sier at det bruker kjedeanalyse for å blokkere sanksjonerte lommebøker, Dekrypter (15. april 2022), https://decrypt.co/97984/ethereum-privacytool-Tornado-cash-uses-chainalysis-block-sanctioned-wallets.

39 Se Brian Armstrong og Vitalik Buterin diskuterer desentralisering, personvern og mer, Coinbase: Around the Block, kl. 35:00 (30. august 2022) (tilgjengelig på Spotify), https://open.spotify.com/episode/2vzctO7qgvYqGLKbnMnqha?si=X3eu221IRvGIJn3kd4tWFA&nd=1; se, f.eks, Ben Fisch, Konfigurerbar personvernsaksstudie: Partisjonerte personvernpooler, Espresso Systems (11. september 2022), https://www.espressosys.com/blog/configurable-privacy-case-study-partitioned-privacy-pools.

40 Se OFAC-veiledning kl. 12-16 (som skisserer risikovurderingsforpliktelser).

41 Id.

42 Se generelt Tornado Cash, Tornado.cash-overholdelse, Middels (3. juni 2020), https://tornado-cash.medium.com/tornado-cash-compliance-9abbf254a370.

43 Den nyere Tornado Nova-protokollen støtter private overføringer mens midlene er i Tornado-systemet. I dette tilfellet må "adressen" kryptert under den offentlige nøkkelen til rettshåndhevelsen være hele kjeden av transaksjoner som førte til at midlene for øyeblikket ble trukket ut - mer data enn bare en enkelt adresse.

44 Se fisk, supra note 39.

***

Anerkjennelser: Med takk til Jai Ramaswamy og Miles Jennings for deres tilbakemeldinger og bidrag til konseptene i stykket, inkludert Miles sitt "tillatelsesliste"-forslag. Takk også til David Sverdlov som var med på å sette sammen dette.

***

Redaktør: Robert Hackett

***

Joseph Burleson er advokatfullmektig i a16z crypto, hvor han gir råd til firmaet og dets porteføljeselskaper i juridiske, styrings- og desentraliseringsspørsmål.

Michele Korver er sjef for regulering hos a16z crypto. Hun har tidligere fungert som FinCENs Chief Digital Currency Advisor, DOJs Digital Currency Counsel, og som assisterende USAs advokat.

Dan Boneh er senior forskningsrådgiver i a16z crypto. Han er professor i informatikk ved Stanford University, hvor han leder Applied Cryptography Group; co-dirigerer Stanford Center for Blockchain Research; og medleder Stanford Computer Security Lab.

***

Synspunktene som er uttrykt her, er de fra individuelle AH Capital Management, LLC (“a16z”) personell som er sitert og er ikke synspunktene til a16z eller dets tilknyttede selskaper. Visse opplysninger her er innhentet fra tredjepartskilder, inkludert fra porteføljeselskaper av fond forvaltet av a16z. Selv om a16z er hentet fra kilder som antas å være pålitelige, har ikke a16z uavhengig verifisert slik informasjon og gir ingen representasjoner om den nåværende eller varige nøyaktigheten til informasjonen eller dens hensiktsmessighet for en gitt situasjon. I tillegg kan dette innholdet inkludere tredjepartsannonser; aXNUMXz har ikke vurdert slike annonser og støtter ikke noe reklameinnhold som finnes deri.

Dette innholdet er kun gitt for informasjonsformål, og bør ikke stoles på som juridisk, forretningsmessig, investerings- eller skatterådgivning. Du bør rådføre deg med dine egne rådgivere om disse sakene. Referanser til verdipapirer eller digitale eiendeler er kun for illustrasjonsformål, og utgjør ikke en investeringsanbefaling eller tilbud om å tilby investeringsrådgivningstjenester. Videre er dette innholdet ikke rettet mot eller ment for bruk av noen investorer eller potensielle investorer, og kan ikke under noen omstendigheter stoles på når du tar en beslutning om å investere i et fond som forvaltes av a16z. (Et tilbud om å investere i et a16z-fond vil kun gis av det private emisjonsmemorandumet, tegningsavtalen og annen relevant dokumentasjon for et slikt fond og bør leses i sin helhet.) Eventuelle investeringer eller porteføljeselskaper nevnt, referert til, eller beskrevet er ikke representative for alle investeringer i kjøretøy forvaltet av a16z, og det kan ikke gis noen garanti for at investeringene vil være lønnsomme eller at andre investeringer som gjøres i fremtiden vil ha lignende egenskaper eller resultater. En liste over investeringer foretatt av fond forvaltet av Andreessen Horowitz (unntatt investeringer som utstederen ikke har gitt tillatelse til at a16z kan offentliggjøre så vel som uanmeldte investeringer i børsnoterte digitale eiendeler) er tilgjengelig på https://a16z.com/investments /.

Diagrammer og grafer gitt i er kun for informasjonsformål og bør ikke stoles på når du tar investeringsbeslutninger. Tidligere resultater er ikke en indikasjon på fremtidige resultater. Innholdet taler kun fra den angitte datoen. Eventuelle anslag, estimater, prognoser, mål, prospekter og/eller meninger uttrykt i dette materialet kan endres uten varsel og kan avvike eller være i strid med meninger uttrykt av andre. Vennligst se https://a16z.com/disclosures for ytterligere viktig informasjon.

- a16z krypto

- Andreessen Horowitz

- Bitcoin

- blockchain

- blockchain-overholdelse

- blockchain konferanse

- coinbase

- coingenius

- Konsensus

- Krypto og web3

- kryptokonferanse

- krypto gruvedrift

- cryptocurrency

- desentralisert

- Defi

- Digitale eiendeler

- ethereum

- maskinlæring

- ikke soppbart token

- plato

- plato ai

- Platon Data Intelligence

- Platoblokkjede

- PlatonData

- platogaming

- Retningslinjer og regulering

- polygon

- bevis på innsatsen

- sikkerhet og personvern

- W3

- zephyrnet

- bevis på null kunnskap