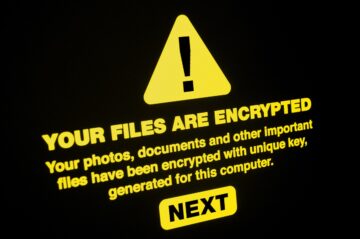

En null-dagers autentiseringssårbarhet i Ivanti-programvaren ble utnyttet til å utføre et angrep på Sikkerhets- og serviceorganisasjonen.

Angrepet rammet kommunikasjonsnettverk ved 12 norske regjeringsdepartementer, ifølge original uttalelse, forhindrer ansatte i disse avdelingene fra å få tilgang til mobiltjenester og e-post.

Regjeringen bemerket at Statsministerens kontor, Forsvarsdepartementet, Justis- og beredskapsdepartementet og Utenriksdepartementet ikke ble berørt.

Hva var Ivanti-sikkerhetssårbarheten?

Ifølge en uttalelse lagt ut av Sikkerhetstilsynet er feilen en sårbarhet i ekstern uautentisert API-tilgang (CVE-2023-35078) i Ivanti Endpoint Manager.

Feilen ville tillate en ekstern angriper å skaffe informasjon, legge til en administrativ konto og endre enhetens konfigurasjon på grunn av en autentiseringsomgåelse. Sårbarheten påvirker flere programvareversjoner, inkludert versjon 11.4 og eldre; versjoner og utgivelser fra 11.10 er også i faresonen.

A uttalelse fra US Cybersecurity and Infrastructure Security Agency (CISA) sa sårbarheten tillater uautentisert tilgang til spesifikke API-baner, som en nettangriper kan bruke for å få tilgang til personlig identifiserbar informasjon (PII) som navn, telefonnumre og andre mobilenhetsdetaljer for brukere på et sårbart system.

Holdbar seniorforskningsingeniør Satnam Narang sa i et blogginnlegg at en angriper potensielt kan bruke de ubegrensede API-banene til å endre en servers konfigurasjonsfil, noe som kan resultere i opprettelsen av en administrativ konto for endepunktadministratorens administrasjonsgrensesnitt, kjent som EPMM (forkortelse for Endpoint Manager Mobile), som deretter kan brukes å gjøre ytterligere endringer i et sårbart system.

Ifølge en innlegg av Ivanti, hadde selskapet mottatt informasjon fra en troverdig kilde som indikerte utnyttelse har skjedd. En oppfølging blogg av Ivanti sa at etter å ha lært om sårbarheten, "mobiliserte vi umiddelbart ressurser for å fikse problemet og har en patch tilgjengelig nå for støttede versjoner av produktet. For kunder på en tidligere versjon har vi et RPM-skript for å hjelpe til med utbedring.»

Selskapet sa også at det bare er klar over et svært begrenset antall kunder som har blitt påvirket, og det jobber aktivt med kunder og partnere for å undersøke situasjonen.

Hva er regjeringens svar?

Norske nasjonale cybersikkerhetsmyndigheter sa at de har hatt en løpende dialog med Ivanti og andre partnere for å bidra til å lukke virkningen av sårbarheten, og det er iverksatt en rekke tiltak for å redusere og minimere risikoen som sårbarheten kan forårsake både i Norge og globalt. .

Alle kjente MobileIron Core-brukere i Norge er gjort oppmerksomme på tilgjengelige sikkerhetsoppdateringer, og myndighetene anbefaler at sikkerhetsoppdateringer installeres umiddelbart.

Sofie Nystrøm, direktør i Nasjonal sikkerhetsmyndighet, sa: «Denne sårbarheten var unik og ble oppdaget for aller første gang her i Norge. Hvis vi hadde publisert informasjon om sårbarheten for tidlig, kunne den ha bidratt til misbruket andre steder i Norge og i resten av verden. Oppdateringen er nå allment tilgjengelig, og det er klokt å kunngjøre hva slags sårbarhet det er.»

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Bil / elbiler, Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- BlockOffsets. Modernisering av eierskap for miljøkompensasjon. Tilgang her.

- kilde: https://www.darkreading.com/dr-global/ivanti-zero-day-exploit-disrupts-norway-government-services

- : har

- :er

- :ikke

- 10

- 11

- 12

- a

- Om oss

- misbruk

- adgang

- Tilgang

- Ifølge

- Logg inn

- aktivt

- legge til

- administrativ

- Affairs

- byrå

- tillate

- tillater

- også

- an

- og

- og infrastruktur

- Kunngjøre

- api

- API-tilgang

- ER

- AS

- bistå

- At

- angripe

- Autentisering

- Myndigheter

- myndighet

- tilgjengelig

- klar

- BE

- vært

- Blogg

- både

- Bug

- by

- CAN

- bære

- Årsak

- endring

- Endringer

- Lukke

- kommunikasjon

- Selskapet

- Konfigurasjon

- bidratt

- Kjerne

- kunne

- skaperverket

- troverdig

- Kunder

- Cybersecurity

- Forsvar

- DEP

- avdelinger

- detaljer

- enhet

- Dialog

- Regissør

- oppdaget

- to

- Tidligere

- Tidlig

- andre steder

- emalje

- nødsituasjon

- ansatte

- Endpoint

- ingeniør

- Exploit

- utnytting

- Exploited

- filet

- Først

- første gang

- Fix

- feil

- Til

- utenlandske

- fra

- videre

- general

- Globalt

- Regjeringen

- HAD

- Ha

- hjelpe

- her.

- HTTPS

- if

- umiddelbart

- Påvirkning

- påvirket

- in

- Inkludert

- informasjon

- Infrastruktur

- installerte

- Interface

- undersøke

- IT

- DET ER

- jpg

- Justice

- Type

- kjent

- læring

- Begrenset

- laget

- gjøre

- ledelse

- leder

- målinger

- departement

- Mobil

- mobilenhet

- modifisere

- navn

- nasjonal

- nasjonal sikkerhet

- nettverk

- Norge

- Norsk

- bemerket

- nå

- Antall

- tall

- få

- forekom

- of

- Office

- on

- pågående

- bare

- organisasjon

- Annen

- ut

- partnere

- patch

- personlig

- telefon

- plato

- Platon Data Intelligence

- PlatonData

- potensielt

- hindre

- Prime

- statsminister

- Problem

- Produkt

- publisert

- mottatt

- anbefaler

- redusere

- Utgivelser

- fjernkontroll

- forskning

- Ressurser

- svar

- REST

- resultere

- Risiko

- s

- Sa

- sikkerhet

- sikkerhetsproblem

- senior

- tjeneste

- Tjenester

- flere

- Kort

- situasjon

- Software

- kilde

- spesifikk

- slik

- Støttes

- system

- tatt

- Det

- De

- verden

- deretter

- de

- denne

- De

- tid

- til

- også

- unik

- Oppdater

- oppdateringer

- upon

- us

- bruke

- brukt

- Brukere

- bruke

- versjon

- versjoner

- veldig

- sårbarhet

- Sårbar

- var

- we

- var

- Hva

- hvilken

- allment

- med

- arbeid

- verden

- ville

- zephyrnet