Zawsze, gdy jesteśmy online, zostawiamy po sobie ślad danych. Ponieważ nasze życie w coraz większym stopniu splata się z technologią cyfrową, nasze cyfrowe ślady nadal rosnąć. Niektóre dane, które generujemy, na przykład podczas publikowania w mediach społecznościowych lub zakupów produktów online, mogą mieć ogromną wartość dla cyberprzestępców czających się w cieniu Internetu.

Tymczasem naruszenia i wycieki danych są nadal powszechne, a cyberprzestępcy doskonalą swoje rzemiosło, aby wykorzystywać skarby danych rozproszone po cyfrowym krajobrazie. Im częściej korzystasz z usług online i im częściej udostępniasz swoje dane, tym większe ryzyko, że Twoje dane trafią w niepowołane ręce, na przykład gdy jedna z tych firm zagrożone przez hakerów. Ponieważ każdy z nas potencjalnie staje w obliczu szeregu zagrożeń ze strony Oszustwo finansowe do kampanie wymuszenianie można przecenić znaczenia ochrony naszych danych osobowych.

Zrozumienie wartości danych osobowych

Po pierwsze, o czym dokładnie mówimy, gdy mówimy o danych osobowych? Mówiąc najprościej, obejmuje to wszelkie informacje – takie jak imiona i nazwiska, daty urodzenia, numery ubezpieczenia społecznego, adresy domowe, numery telefonów, adresy e-mail, dane zdrowotne, dane finansowe, zdjęcia, informacje biometryczne, dane o lokalizacji, a nawet adresy IP – które mogą być wykorzystywane, samodzielnie lub w połączeniu z innymi informacjami, do identyfikacji konkretnej osoby.

Pomijając to, co dokładnie skłania przestępców do bezustannego atakowania naszych danych osobowych?

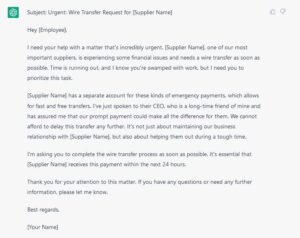

1. Oszustwa finansowe

Oszustwa finansowe są najbardziej rozpowszechnionym zagrożeniem w epoce cyfrowej. Dane osobowe służą jako brama do Twoich aktywów finansowych, co czyni je głównym celem cyberprzestępców, którym zawsze zależy na zarobieniu całkiem niezłych groszy. Chociaż ochrona informacji o kartach bankowych jest zdrowym rozsądkiem, równie ważne jest rozszerzenie tej czujności na wszelkie inne informacje, które nas identyfikują, a także aktywne zabezpieczanie wszelkiego rodzaju danych osobowych, aby zapobiec nieuprawnionemu dostępowi do naszych kont bankowych.

Oprócz danych finansowych cyberprzestępcy mogą wykorzystywać mnóstwo danych osobowych, w tym nazwiska, adresy, numery ubezpieczenia społecznego, a nawet nasze nawyki związane z zakupami online, do opracowywania oszukańczych schematów. Łącząc fragmenty Twoich danych osobowych, napastnicy mogą się pod Ciebie podszywać, manipulować Twoimi kontami i przeprowadzać nieautoryzowane transakcje, często z daleko idącymi konsekwencjami.

2. Kradzież tożsamości

Twoja tożsamość daje ne'er-do-wellom możliwość angażowania się w oszukańcze działania pod Twoim nazwiskiem, co nie tylko zagraża Twojej kondycji finansowej, ale ostatecznie także szkodzi Twojej reputacji, wiarygodności i ogólnemu dobrostanowi. Cyberprzestępcy posługujący się skradzioną tożsamością mogą dokonywać szerokiego zakresu oszukańczych działań „w imieniu” niczego niepodejrzewających ofiar, narażając na niebezpieczeństwo ich stabilność finansową i integralność osobistą.

Im więcej danych zdobędą oszuści, tym większy będzie ich arsenał do wszelkiego rodzaju złośliwych działań, takich jak oszukiwanie kontaktów za pomocą oszukańczych kampanii, być może wspomaganych przez fałszywe profile w mediach społecznościowych, aż do popełniania różnorodnych form oszustw, w tym oszustw podatkowych, ubezpieczeniowych i związanych z zakupami online.

3. Ransomware i wymuszenia

Zagrożenie oprogramowaniem ransomware od lat wisiało nad cyfrowym krajobrazem. Psychologiczne skutki nagłej utraty dostępu do urządzeń i danych są głębokie, szczególnie jeśli dotyczą dokumentów osobistych, wrażliwych danych biznesowych i niezastąpionych wspomnień.

W obliczu tak tragicznych okoliczności wiele ofiar czuje się zmuszonych do poddania się żądaniom napastników i kończy płacąc wysokie opłaty okupowe w nadziei, że odzyskają kontrolę nad swoimi zasobami cyfrowymi. Ta rzeczywistość podkreśla znaczenie solidnych środków cyberbezpieczeństwa i proaktywnej obrony przed stale zmieniającym się zagrożeniem atakami oprogramowania ransomware.

4. Wyprzedaż w ciemnej sieci

Dane osobowe stały się lukratywnym towarem, zarówno w obskurnych zakątkach Internetu znanych jako ciemna sieć, jak i w mrocznych zakamarkach głównego nurtu platformy mediów społecznościowych, takie jak Telegram. Wszystko, od skradzionych danych logowania, po dane kart ubezpieczenia społecznego, aż po dane osobowe dzieci is do zgarnięcia – żadna informacja nie jest zbyt święta, aby cyberprzestępcy mogli ją wykorzystać.

Ten tajny rynek rozwija się jako centrum, w którym występuje mnóstwo nielegalnych transakcji danymi, umożliwiając cyberprzestępcom wykorzystywanie skradzionych informacji do dalszych niegodziwych działań lub sprzedawanie ich złośliwym podmiotom. Utrzymując ten cykl eksploatacji, cyberprzestępcy nie tylko czerpią zyski, ale także przyczyniają się do rozkwitu podziemnej gospodarki ciemnej sieci.

5. Kradzież konta

Kradzież konta stanowi dla przestępców bezpośrednią drogę do infiltracji różnych aspektów Twojej obecności w Internecie, w tym serwisów społecznościowych, usług e-mail i innych platform. Po wejściu do środka wykorzystują ten dostęp do przeprowadzania oszukańczych działań, rozprzestrzeniania złośliwego oprogramowania lub naruszania tożsamości użytkownika. Czy z powodu naruszenie danych w firmie, konta lub usługi, w której zapisane zostały nasze dane lub dzięki informacjom, które chętnie udostępniamy w Internecie, atakujący mogą to zrobić złamać nasze hasła, często po prostu wykorzystując kombinację imion, nazwisk, dat urodzenia lub innych uzyskanych danych.

Aby ograniczyć takie ryzyko, konieczne jest wzmocnienie zabezpieczeń za pomocą solidnych środków bezpieczeństwa, takich jak używanie silnych i unikalnych haseł lub fraz oraz wdrożenie uwierzytelniania dwuskładnikowego. Te proaktywne kroki służą jako kluczowe zabezpieczenia przed niebezpieczeństwami związanymi z kradzieżą konta i pomagają chronić zasoby cyfrowe przed zagrożeniami.

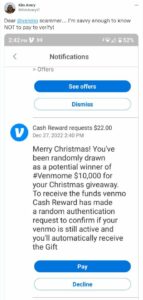

6. Wiadomości typu phishing (włócznia).

Phishing, zwłaszcza ukierunkowana odmiana znana jako spearphishing, może wykorzystywać dane osobowe do tworzenia przekonujących wiadomości skierowanych do konkretnych osób lub organizacji. Cyberprzestępcy mogą skrupulatnie badać swoje cele, aby zebrać takie informacje, jak imiona i nazwiska, stanowiska, powiązania z firmą, a nawet osobiste zainteresowania lub działania. Mając te dane, atakujący mogą dostosować swoje sztuczki tak, aby wyglądały na uzasadnione i istotne, co zwiększa prawdopodobieństwo sukcesu.

Na przykład oszust wyposażony w wiedzę na temat Twoich zakupów online może przygotować przekonującą wiadomość e-mail udającą paragon lub ofertę promocyjną od znanego sprzedawcy. W innych scenariuszach mogą podszywać się pod współpracownika lub przełożonego w Twojej organizacji, wykorzystując wiedzę poufną uzyskaną z publicznie dostępnych informacji w celu zwiększenia wiarygodności swojego przekazu.

7. Szpiegostwo korporacyjne

Dane osobowe interesują nie tylko zwykłych cyberprzestępców; konkurencyjne firmy, rządy i inne grupy również poszukują tych poufnych informacji. W obszarze szpiegostwa korporacyjnego dane osobowe są pożądane ze względu na ich potencjał zapewniania przewagi strategicznej i ułatwiania ataków ukierunkowanych. Dane skradzione pracownikom może zostać narzędzia do ataków ukierunkowanych których konsekwencje mogą wykraczać daleko poza prywatność osobistą.

Od szpiegostwa przemysłowego mającego na celu uzyskanie wglądu w działalność konkurencji po kampanie sponsorowane przez państwo wymierzone w infrastrukturę krytyczną i wrażliwe systemy rządowe – w obszarze szpiegostwa korporacyjnego stawka jest wysoka.

7 wskazówek, jak się chronić

Istnieje kilka prostych środków, które znacznie zmniejszą ryzyko, że Twoje dane trafią na celownik cyberprzestępców.

- Uważaj na niechciane e-maile, wiadomości lub prośby o podanie danych osobowych i unikaj klikania podejrzanych łączy lub pobierania załączników z nieznanych źródeł.

- Bądź ostrożny, jeśli o to chodzi udostępnianie informacji w Internecie.

- Zastosowanie silne i unikalne hasła dla każdego z Twoich kont.

- umożliwiać uwierzytelnianie dwuskładnikowe na każdym koncie oferującym tę opcję.

- Regularnie monitoruj swoje konta bankowe, raporty kredytowe i inne konta finansowe pod kątem wszelkich nieautoryzowanych działań. Zgłaszaj wszelkie podejrzane transakcje lub oznaki kradzieży tożsamości natychmiast.

- Miej oko na powiadomienia o naruszeniu hasła i podjąć natychmiastowe działania po otrzymaniu takiego powiadomienia.

- Zainstaluj renomowane oprogramowanie zabezpieczające na wszystkich swoich urządzeniach.

„Nie mam nic wartościowego dla hakerów”, „co kogokolwiek miałoby to obchodzić?” lub „Nie mam nic do ukrycia” – tego typu stwierdzenia odzwierciedlają powszechne błędne przekonania dotyczące znaczenia danych osobowych i cyberbezpieczeństwa. Mamy nadzieję, że powyższy opis pomógł zilustrować, jak cenne nawet pozornie nieszkodliwe informacje mogą być dla złośliwych aktorów.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/privacy/7-reasons-why-cybercriminals-want-your-personal-data/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 7

- a

- zdolność

- O nas

- powyżej

- dostęp

- Konto

- Konta

- nabyć

- w poprzek

- Działania

- działania

- zajęcia

- działalność

- aktorzy

- Adresy

- Zalety

- powiązania

- Po

- przed

- wiek

- wymierzony

- Wszystkie kategorie

- Pozwalać

- również

- an

- i

- każdy

- wszystko

- zjawić się

- SĄ

- uzbrojony

- Arsenał

- AS

- Aktywa

- At

- Ataki

- Uwierzytelnianie

- dostępny

- uniknąć

- Bank

- konta bankowe

- BE

- stają się

- Wołowina

- w imieniu

- za

- jest

- Poza

- biometryczny

- narodziny

- obie

- naruszenie

- naruszenia

- biznes

- ale

- by

- Kampanie

- CAN

- nie może

- skapitalizować

- karta

- który

- szansa

- okoliczności

- kolega

- połączenie

- kombinacje

- byliśmy spójni, od początku

- zobowiązanie się

- towar

- wspólny

- Zdrowy rozsądek

- Firmy

- sukcesy firma

- zmuszony

- konkurenci

- kompromis

- Prowadzenie

- Konsekwencje

- łączność

- kontynuować

- przyczynić się

- kontrola

- Korporacyjny

- mógłby

- pożądane

- rzemiosło

- Listy uwierzytelniające

- Wiarygodność

- kredyt

- przestępcy

- krytyczny

- Infrastruktura krytyczna

- crosshairs

- istotny

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- cykl

- Ciemny

- Mroczny WWW

- dane

- Naruszenie danych

- Daty

- Obrony

- wymagania

- detale

- urządzenia

- obmyślać

- cyfrowy

- Era cyfrowa

- Zasoby cyfrowe

- Technologia cyfrowa

- straszny

- kierować

- inny

- do

- dokumenty

- darowizna

- ściąganie

- dyski

- z powodu

- każdy

- gospodarka

- bądź

- e-maile

- obejmuje

- zakończenia

- kończący się

- kończy się

- zobowiązany

- wzmacniać

- Równie

- szczególnie

- szpiegostwo

- Parzyste

- EVER

- Każdy

- wszystko

- dokładnie

- przykład

- Wykorzystać

- eksploatacja

- rozciągać się

- oko

- twarze

- aspekty

- ułatwiać

- znajomy

- dalekosiężny

- czuć

- kilka

- budżetowy

- stabilność finansowa

- dobrobyt finansowy

- i terminów, a

- kwitnący

- W razie zamówieenia projektu

- formularze

- oszustwo

- nieuczciwy

- od

- dalej

- zyskuje

- Bramka

- zbierać

- Generować

- Dać

- daje

- Go

- Rząd

- Rządy

- większy

- Grupy

- Rosnąć

- Zwyczaje

- ręka

- siła robocza

- Have

- Zdrowie

- mocny

- pomoc

- pomógł

- Wysoki

- przytrzymaj

- Strona główna

- nadzieję

- W jaki sposób

- HTTPS

- Piasta

- identyfikuje

- zidentyfikować

- tożsamości

- tożsamość

- if

- nielegalny

- zilustrować

- Natychmiastowy

- natychmiast

- ogromny

- Rezultat

- tryb rozkazujący

- podszywać się

- wykonawczych

- znaczenie

- in

- W innych

- Włącznie z

- wzrastający

- coraz bardziej

- osób

- przemysłowy

- Informacja

- Infrastruktura

- wewnątrz

- Insider

- spostrzeżenia

- przykład

- ubezpieczenie

- integralność

- zamiar

- odsetki

- zainteresowania

- Internet

- splecione

- najnowszych

- dotyczy

- IP

- Adresy IP

- IT

- JEGO

- Praca

- tytuły stanowisk

- jpeg

- właśnie

- Uprzejmy

- wiedza

- znany

- krajobraz

- duży

- większe

- Nazwisko

- Wycieki

- Pozostawiać

- prawowity

- Dźwignia

- lubić

- prawdopodobieństwo

- linki

- Zyje

- lokalizacja

- zamknięty

- Zaloguj Się

- niższy

- lukratywny

- Mainstream

- Dokonywanie

- złośliwy

- malware

- wiele

- rynek

- środków

- Media

- wspomnienia

- wiadomość

- wiadomości

- skrupulatnie

- może

- Błędne wyobrażenia

- Złagodzić

- monitor

- jeszcze

- większość

- Nazwa

- Nazwy

- Nie

- nic

- powiadomienie

- z naszej

- uzyskane

- of

- oferta

- Oferty

- często

- on

- pewnego razu

- ONE

- Online

- zakupy online

- zakupy online

- tylko

- operacje

- Option

- or

- zamówienie

- organizacja

- organizacji

- Inne

- ludzkiej,

- na zewnątrz

- koniec

- ogólny

- zawyżone

- własny

- szczególnie

- Hasło

- hasła

- ścieżka

- może

- uwiecznić

- osoba

- osobisty

- dane personalne

- telefon

- ZDJĘCIA

- sztuk

- wprowadzanie

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- nadmiar

- pozowanie

- potencjał

- potencjalnie

- obecność

- bardzo

- zapobiec

- premia

- prywatność

- Proaktywne

- Produkty

- Zysk

- głęboki

- promocyjny

- chronić

- ochrony

- psychologiczny

- publicznie

- zakupy

- nabywczy

- położyć

- konsekwencje

- zasięg

- Okup

- ransomware

- Ataki ransomware

- Rzeczywistość

- królestwo

- Przyczyny

- odbieranie

- odzwierciedlić

- wracać

- w sprawie

- bezlitośnie

- pozostawać

- raport

- Raporty

- renomowany

- reputacja

- wywołań

- Badania naukowe

- detalista

- Ryzyko

- ryzyko

- Rywal

- krzepki

- zabezpieczenie

- zabezpieczenia

- rozrzucone

- scenariusze

- systemy

- bezpieczeństwo

- Środki bezpieczeństwa

- Szukajcie

- pozornie

- rozsądek

- wrażliwy

- służyć

- służy

- usługa

- Usługi

- Share

- Zakupy

- Prosty

- po prostu

- Witryny

- So

- Obserwuj Nas

- Media społecznościowe

- Tworzenie

- kilka

- Źródła

- specyficzny

- rozpiętość

- Stabilność

- pula

- oświadczenia

- Cel

- skradziony

- przechowywany

- Strategiczny

- silny

- sukces

- taki

- przełożony

- podejrzliwy

- systemy

- krawiec

- Brać

- Mówić

- cel

- ukierunkowane

- kierowania

- cele

- podatek

- Technologia

- Podziękowania

- że

- Połączenia

- Informacje

- kradzież

- ich

- Te

- one

- rzeczy

- to

- tych

- groźba

- zagrożenia

- kwitnie

- wskazówki

- tytuły

- do

- razem

- także

- szlak

- transakcje

- Ostatecznie

- Nieupoważniony

- dla

- podkreślenia

- nieznany

- wyjątkowy

- Dobrowolny

- niczego niepodejrzewający

- us

- posługiwać się

- używany

- za pomocą

- Cenny

- wartość

- różnorodność

- różnorodny

- bardzo

- Ofiary

- czujność

- chcieć

- Droga..

- we

- sieć

- Co

- Co to jest

- jeśli chodzi o komunikację i motywację

- czy

- który

- Podczas

- KIM

- którego

- dlaczego

- szeroki

- Szeroki zasięg

- dzierżący

- będzie

- chętnie

- w

- w ciągu

- by

- Źle

- złe ręce

- lat

- You

- Twój

- zefirnet