To świat zjadania psów przez oszustów kryptowalutowych.

Właśnie pojawiły się nowe raporty ujawnił jak jedna osoba zidentyfikowała oszustów zajmujących się kryptowalutami, aby okraść ich z nieuczciwie zdobytych środków.

Oszuści zajmujący się kryptowalutami często wykorzystują techniki inżynierii społecznej, aby wchodzić w interakcję z ofiarami i przekonywać je do rozstania się z ciężko zarobionymi pieniędzmi. Oszuści robią to albo wysyłając środki bezpośrednio do oszustów, albo udzielając uprawnień niezbędnych do uzyskania dostępu do portfeli.

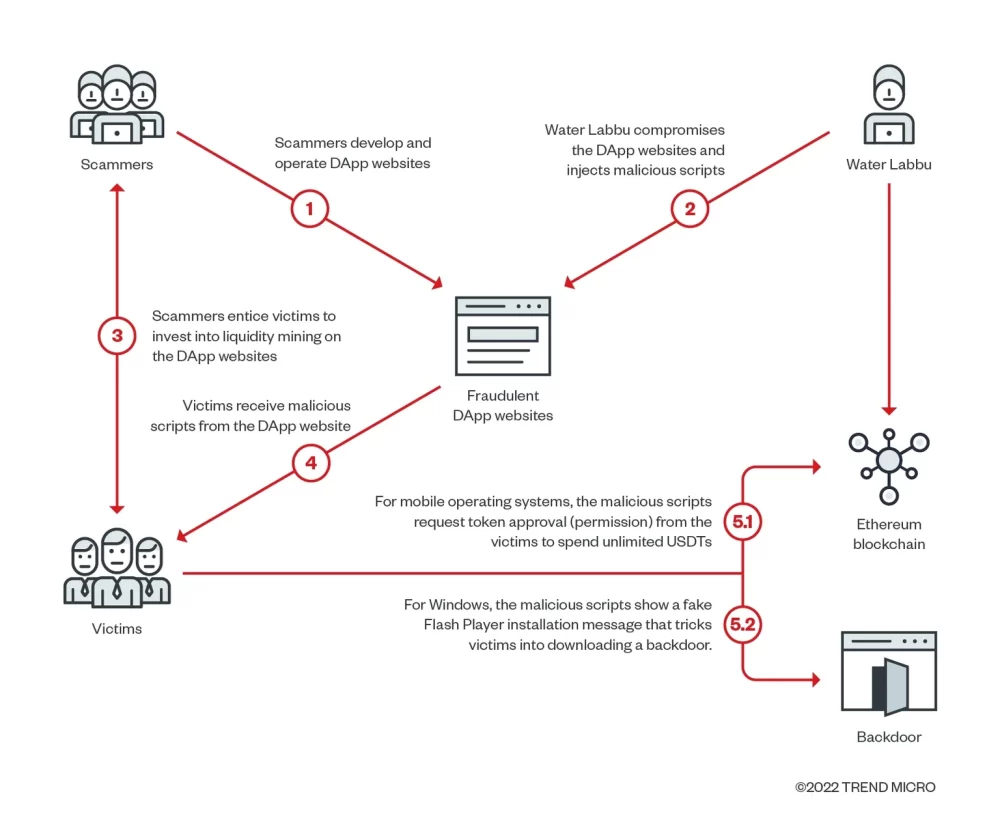

Według doniesień Water Labbu, czyli osoba, która okradła oszustów, wykorzystała podobną metodę do kradzieży kryptowalut, uzyskując uprawnienia dostępu do portfeli swoich ofiar. Nie zastosowali jednak żadnej socjotechniki, pozostawiając brudną robotę pierwotnym oszustom.

Zamiast tworzyć własne oszukańcze strony internetowe, Water Labbu włamał się na strony internetowe innych oszustów udających legalne zdecentralizowane aplikacje (dApps) i wstrzyknął do nich złośliwy kod JavaScript.

Czając się w cieniu, Water Labbu cierpliwie czekał, aż wartościowe ofiary połączą swoje portfele z oszustwem dApp, po czym wstrzyknie do tej witryny ładunek JavaScript w celu kradzieży środków.

W przypadku ofiar pierwotnego oszusta nic się nie zmieniło – nadal były okradane. Jedyna różnica polega na tym, że Water Labbu zaczął kraść kryptowaluty oszustom, kierując środki do ich własnych portfeli.

„Żądanie jest zamaskowane tak, aby wyglądało na wysłane z zaatakowanej witryny internetowej i zawiera prośbę o pozwolenie na transfer niemal nieograniczonej kwoty w USD Pęta z portfela ofiary” – czytamy w Trend Micro raport.

Water Labbu ucieka z ponad 300,000 XNUMX dolarów

W jednym zidentyfikowanym przypadku złośliwy skrypt został pomyślnie usunięty USDT z dwóch adresów, zamieniając je na Uniswap wymiana — najpierw do USDC stablecoin, a następnie do Ethereum (ETH) – przed wysłaniem środków ETH do Tornado Cash mikser.

W raporcie zauważono również, że Water Labbu stosował różne metody dla różnych systemów operacyjnych. Na przykład, jeśli ofiara załadowała skrypt z komputera z systemem Windows, zwrócił inny skrypt zawierający fałszywą wiadomość o aktualizacji Flasha, prosząc ofiarę o pobranie złośliwego pliku wykonywalnego.

Trend Micro podał, że Water Labbu włamał się na co najmniej 45 oszukańczych witryn internetowych, z których większość działała w oparciu o tzw „Zapewnienie płynności bezstratnego wydobycia” model, zagrożeń, jakie organy ścigania zaalarmował mniej więcej na początku tego roku.

Według analityków bezpieczeństwa zysk Water Labbu szacuje się na co najmniej 316,728 XNUMX dolarów na podstawie zapisów transakcji dziewięciu zidentyfikowanych ofiar.

Bądź na bieżąco z wiadomościami o kryptowalutach, otrzymuj codzienne aktualizacje w swojej skrzynce odbiorczej.

- Bitcoin

- blockchain

- zgodność z technologią blockchain

- konferencja blockchain

- biznes

- coinbase

- pomysłowość

- Zgoda

- konferencja kryptograficzna

- wydobycie kryptograficzne

- kryptowaluta

- Zdecentralizowane

- Odszyfruj

- DeFi

- Zasoby cyfrowe

- ethereum

- uczenie maszynowe

- niezamienny żeton

- plato

- Platon Ai

- Analiza danych Platona

- Platoblockchain

- PlatoDane

- platogaming

- Wielokąt

- dowód stawki

- W3

- zefirnet

Więcej z Odszyfruj

Kolejna obsługa sygnałów wymiany kryptowalut dla twardego widelca Ethereum prowadzonego przez Miner

Szef działu Crypto Engineering na Twitterze rezygnuje, gdy liczba pracowników spada

WZROŚĆ o ponad 70%, gdy Solana utrzymuje się na stałym poziomie przed zrzutem Jupiter – odszyfruj

MicroStrategy, Michael Saylor pozwany za oszustwa podatkowe przez prokuratora generalnego DC

Ex-OpenSea Exec twierdzi, że transakcje NFT nie są papierami wartościowymi, aby odrzucić opłaty za transakcje wewnętrzne

Wiedza Satoshi rośnie wraz z pojawieniem się większej liczby e-maili od twórców Bitcoin – Odszyfruj

Górnicy bitcoinów blokują ulepszenie Taproot ukierunkowane na prywatność

Elizabeth Warren celuje w „podejrzane” audyty kryptograficzne w liście do Rady Nadzoru Księgowego

Miksery bitcoinów są bardziej ruchliwe niż kiedykolwiek w 2022 roku: analiza łańcuchowa

Oskarżony poplecznik „Cryptoqueen” nakazał ekstradycję do Stanów Zjednoczonych

„WAGMI” nie żyje: Pplpleasr, UnicornDAO, prezes TIME biorą udział w NFT