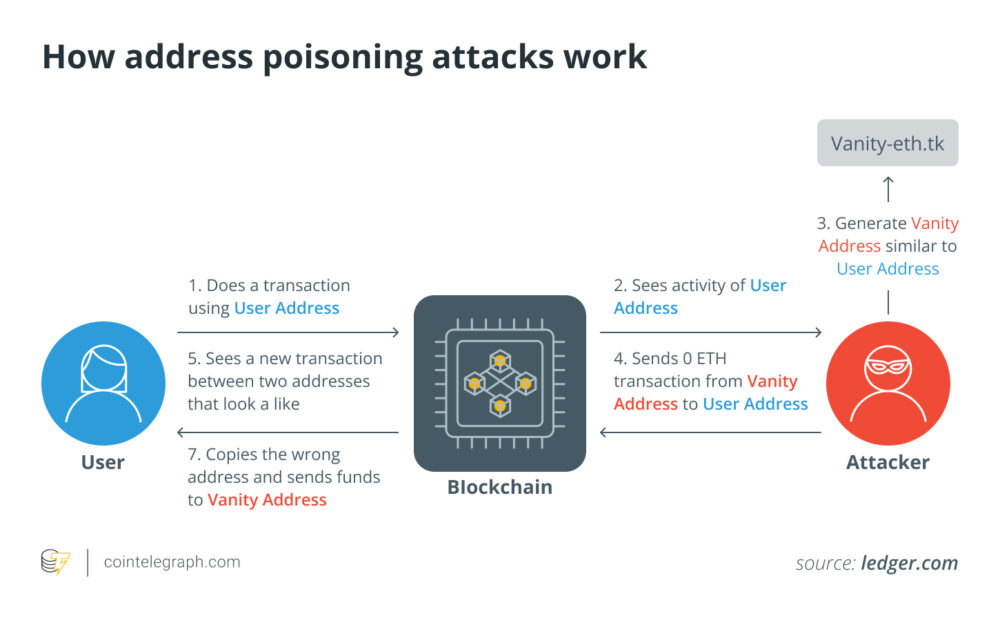

Ataki polegające na zatruwaniu adresów to złośliwa taktyka stosowana przez osoby atakujące, które mogą przekierować ruch, przerwać usługi lub uzyskać nieautoryzowany dostęp do wrażliwych danych poprzez wstawienie fałszywych danych lub zmianę tabel routingu. Ataki te, wykorzystujące wady protokołów sieciowych, poważnie zagrażają integralności danych i bezpieczeństwu sieci.

W tym artykule wyjaśnimy, czym są ataki polegające na zatruwaniu adresu, jakie są ich rodzaje i skutki oraz jak się przed nimi chronić.

Wyjaśniono ataki polegające na zatruwaniu kryptowalut

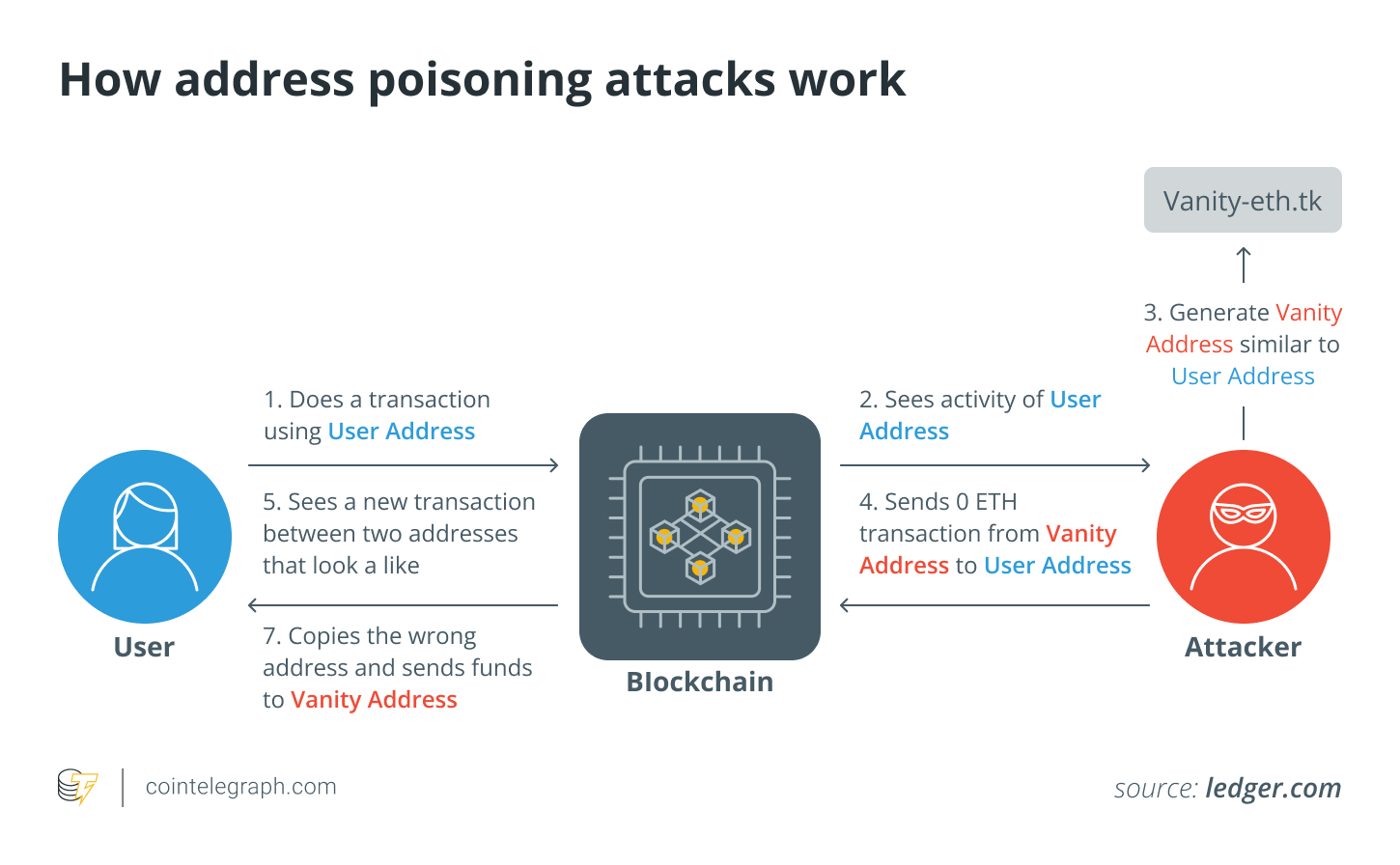

W świecie kryptowalut wrogie działania, podczas których napastnicy wywierają wpływ na konsumentów lub oszukują ich poprzez manipulowanie adresami kryptowalut, nazywane są przeciwdziałać atakom zatruć.

W sieci blockchain adresy te, składające się z odrębnych ciągów alfanumerycznych, służą jako źródło lub miejsce docelowe transakcji. Ataki te wykorzystują różnorodne metody w celu podważenia integralności i bezpieczeństwa portfeli i transakcji kryptograficznych.

Ataki polegające na zatruwaniu adresów w przestrzeni kryptograficznej są najczęściej wykorzystywane do nielegalnego zdobywania zasobów cyfrowych lub zakłócania sprawnego działania sieci blockchain. Ataki te mogą obejmować:

Kradzież

Atakujący mogą nakłonić użytkowników do przesłania środków na złośliwe adresy, stosując strategie takie jak phishing, przechwytywanie transakcji lub manipulowanie adresami.

Zakłócenie

Zatruwanie adresów można wykorzystać do zakłócenia normalnego działania sieci blockchain poprzez wprowadzenie zatorów, opóźnień lub przerw w transakcjach i inteligentnych kontraktach, zmniejszając efektywność sieci.

Oszustwo

Atakujący często próbują wprowadzić w błąd użytkowników kryptowalut, podając się za znane osoby. Podważa to zaufanie społeczności do sieci i może skutkować błędnymi transakcjami lub zamieszaniem wśród użytkowników.

Aby chronić zasoby cyfrowe i ogólną integralność technologii blockchain, ataki zatruwania adresów podkreślają znaczenie rygorystycznych procedur bezpieczeństwa i stałej uwagi w ekosystemie kryptowalut.

Związane z: Jak ograniczyć zagrożenia bezpieczeństwa związane z płatnościami kryptograficznymi

Rodzaje ataków zatruwania adresów

Ataki polegające na zatruwaniu adresów w kryptografii obejmują phishing, przechwytywanie transakcji, ponowne wykorzystanie adresu, ataki Sybil, fałszywe kody QR, fałszowanie adresów i luki w zabezpieczeniach inteligentnych kontraktów, z których każdy stwarza unikalne ryzyko dla zasobów użytkowników i integralności sieci.

Ataki phishingowe

W świecie kryptowalut ataki phishingowe to powszechny rodzaj zatruwania adresów, który polega na tym, że przestępcy tworzą fałszywe strony internetowe, wiadomości e-mail lub komunikaty, które bardzo przypominają renomowane firmy, takie jak giełdy kryptowalut lub dostawcy portfeli.

Te fałszywe platformy próbują nakłonić niczego niepodejrzewających użytkowników do ujawnienia danych logowania, kluczy prywatnych lub fraz mnemonicznych (fraz odzyskiwania/początkowych). Po zdobyciu ataku napastnicy mogą przeprowadzać nielegalne transakcje i uzyskać nieautoryzowany dostęp do Bitcoinów ofiar (BTC) aktywa, np.

Hakerzy mogą na przykład stworzyć fałszywą witrynę wymiany, która wygląda dokładnie tak samo jak prawdziwa, i poprosić konsumentów o zalogowanie się. Gdy to zrobią, napastnicy mogą uzyskać dostęp do środków klientów na rzeczywistej giełdzie, co spowodowałoby znaczne straty finansowe.

Przechwytywanie transakcji

Inną metodą zatruwania adresów jest przechwytywanie transakcji, podczas którego napastnicy przechwytują ważne transakcje kryptowalutowe i zmieniają adres docelowy. Fundusze przeznaczone dla prawdziwego odbiorcy są przekierowane poprzez zmianę adresu odbiorcy na adres kontrolowany przez osobę atakującą. Ten rodzaj ataku często obejmuje złośliwe oprogramowanie, które narusza bezpieczeństwo urządzenia lub sieci użytkownika.

Zajmij się ponownym wykorzystaniem

Atakujący monitorują łańcuch bloków pod kątem powtórzeń adresów, zanim wykorzystają takie zdarzenia na swoją korzyść. Ponowne używanie adresów może być ryzykowne dla bezpieczeństwa, ponieważ może ujawnić historię transakcji i luki w zabezpieczeniach adresu. Te słabe strony są wykorzystywane przez złośliwych aktorów w celu uzyskania dostępu do portfeli użytkowników i kradzieży środków.

Na przykład, jeśli użytkownik stale otrzymuje środki z tego samego adresu Ethereum, osoba atakująca może zauważyć ten wzorzec i wykorzystać lukę w oprogramowaniu portfela użytkownika, aby uzyskać dostęp do środków użytkownika bez autoryzacji.

Ataki Sybil

Aby sprawować nieproporcjonalną kontrolę nad funkcjonowaniem sieci kryptowalut, Ataki Sybil pociągają za sobą utworzenie kilku fałszywych tożsamości lub węzłów. Dzięki tej kontroli atakujący mogą modyfikować dane, oszukiwać użytkowników i być może zagrozić bezpieczeństwu sieci.

Atakujący mogą wykorzystać dużą liczbę fałszywych węzłów w kontekście korekta stawki (PoS) sieci blockchain znacząco wpływają na mechanizm konsensusu, dając im możliwość modyfikowania transakcji i potencjalnie podwójnego wydawania kryptowalut.

Fałszywe kody QR lub adresy płatności

Zatrucie adresów może również nastąpić w przypadku rozpowszechniania fałszywych adresów płatności lub kodów QR. Atakujący często dostarczają te fałszywe kody w formie fizycznej nieostrożnym użytkownikom, próbując nakłonić ich do wysłania kryptowaluty do lokalizacji, której nie planowali.

Na przykład haker może rozpowszechniać kody QR do portfeli kryptowalut, które wyglądają jak prawdziwe, ale w rzeczywistości zawierają drobne zmiany w zakodowanym adresie. Użytkownicy skanujący te kody w sposób niezamierzony wysyłają pieniądze na adres atakującego, a nie na adres zamierzonego odbiorcy, co powoduje straty finansowe.

Fałszowanie adresu

Atakujący, którzy wykorzystują fałszowanie adresów, tworzą adresy kryptowalut, które bardzo przypominają prawdziwe. Chodzi o to, aby nakłonić użytkowników do przesłania pieniędzy na adres atakującego, a nie na adres zamierzonego odbiorcy. W tej metodzie zatruwania adresów wykorzystuje się wizualne podobieństwo pomiędzy fałszywym adresem a prawdziwym.

Osoba atakująca może na przykład utworzyć adres Bitcoin, który będzie bardzo podobny do adresu darowizny renomowanej organizacji charytatywnej. Podczas wysyłania datków na rzecz organizacji nieświadomi darczyńcy mogą w sposób niezamierzony przekazać pieniądze na adres atakującego, powodując utratę środków zgodnie z ich przeznaczeniem.

Luki w zabezpieczeniach inteligentnych kontraktów

Atakujący wykorzystują to wady lub luki in zdecentralizowane aplikacje (DApps) lub inteligentne kontrakty w systemach blockchain w celu przeprowadzenia zatruwania adresów. Atakujący mogą przekierować pieniądze lub spowodować niezamierzone zachowanie umowy poprzez majstrowanie przy sposobie przeprowadzania transakcji. W rezultacie użytkownicy mogą ponieść straty pieniężne i zdecentralizowane finanse (DeFi) usługi mogą powodować zakłócenia.

Konsekwencje ataków zatruwania adresów

Ataki polegające na zatruwaniu adresów mogą mieć niszczycielski wpływ zarówno na indywidualnych użytkowników, jak i na stabilność sieci blockchain. Ponieważ napastnicy mogą kraść zasoby kryptowalut lub zmieniać transakcje w celu przekierowania pieniędzy do własnych portfeli, ataki te często powodują duże straty finansowe dla swoich ofiar.

Oprócz strat pieniężnych ataki te mogą również skutkować spadkiem zaufania wśród użytkowników kryptowalut. Zaufanie użytkowników do bezpieczeństwa i niezawodności sieci blockchain i powiązanych usług może zostać nadszarpnięte, jeśli dadzą się nabrać na oszukańcze programy lub zostaną skradzione ich kosztowności.

Ponadto niektóre dotyczą ataków zatruć, takich jak ataki Sybil lub znęcanie się inteligentna umowa wady, mogą uniemożliwić sieciom blockchain normalne działanie, prowadząc do opóźnień, zatorów lub nieprzewidzianych konsekwencji, które mają wpływ na cały ekosystem. Efekty te podkreślają potrzebę silnej kontroli bezpieczeństwa i świadomości użytkowników w ekosystemie kryptograficznym, aby zmniejszyć ryzyko ataków zatruwania adresów.

Związane z: Jak umieścić słowa w adresie Bitcoin? Oto jak działają adresy próżności

Jak uniknąć ataków zatruwania adresów

Aby chronić zasoby cyfrowe użytkowników i zapewnić bezpieczeństwo sieci blockchain, niezwykle ważne jest unikanie ataków polegających na zatruwaniu adresów w świecie kryptowalut. Poniższe sposoby mogą pomóc zapobiec byciu celem takich ataków:

Użyj świeżych adresów

Tworząc nowy adres portfela kryptowalut dla każdej transakcji, można zmniejszyć ryzyko, że atakujący powiążą adres z tożsamością osoby lub przeszłymi transakcjami. Na przykład ataki polegające na zatruwaniu adresów można ograniczyć za pomocą hierarchiczne deterministyczne portfele (HD), które tworzą nowe adresy dla każdej transakcji i zmniejszają przewidywalność adresów.

Korzystanie z portfela HD zwiększa ochronę użytkownika przed atakami polegającymi na zatruwaniu adresów, ponieważ automatyczna rotacja adresów portfela utrudnia hakerom przekierowywanie środków.

Korzystaj z portfeli sprzętowych

W porównaniu do portfeli programowych, portfele sprzętowe są bezpieczniejszą alternatywą. Minimalizują ryzyko, utrzymując klucze prywatne w trybie offline.

Zachowaj ostrożność przy ujawnianiu adresów publicznych

Ludzie powinni zachować ostrożność przy ujawnianiu swoich adresów kryptograficznych w sferze publicznej, szczególnie w mediach społecznościowych, i powinni zdecydować się na używanie pseudonimów.

Wybieraj renomowane portfele

Ważne jest, aby korzystać ze znanych dostawców portfeli, znanych ze swoich funkcji bezpieczeństwa i regularnych aktualizacji oprogramowania, aby chronić się przed zatruwaniem adresów i innymi atakami.

Regularne aktualizacje

Aby zachować ochronę przed atakami polegającymi na zatruwaniu adresów, niezbędna jest spójna aktualizacja oprogramowania portfela z najnowszymi poprawkami bezpieczeństwa.

Wdrażaj białą listę

Zastosowanie biała lista w celu ograniczenia transakcji do renomowanych źródeł. Niektóre portfele lub usługi umożliwiają użytkownikom dodanie do białej listy konkretnych adresów, z których można wysyłać środki do ich portfeli.

Rozważ portfele multisig

Portfele wymagające wielu kluczy prywatnych do zatwierdzenia transakcji nazywane są portfelami portfele multisignature (multisig).. Portfele te mogą zapewnić dodatkowy stopień ochrony, wymagając wielu podpisów w celu zatwierdzenia transakcji.

Wykorzystaj narzędzia do analizy blockchain

Aby wykryć potencjalnie szkodliwe zachowanie, ludzie mogą śledzić i badać przychodzące transakcje za pomocą narzędzi do analizy blockchain. Przesyłanie pozornie banalnych, małe ilości krypto (pyłu) na wiele adresów jest powszechną praktyką zwaną odkurzaniem. Analitycy mogą wykryć potencjalne próby zatrucia, badając wzorce handlu pyłem.

Niewydane dane wyjściowe transakcji (UTXO) z niewielkimi ilościami kryptowalut są często konsekwencją transakcji śmieciowych. Analitycy mogą zlokalizować potencjalnie zatrute adresy, lokalizując UTXO powiązane z transakcjami kurzu.

Zgłoś podejrzenie ataków

Osoby fizyczne powinny natychmiast zareagować w przypadku podejrzenia ataku polegającego na zatruciu adresu, kontaktując się z firmą udostępniającą ich portfel kryptowalutowy za pośrednictwem oficjalnych kanałów wsparcia i opisując szczegółowo zdarzenie.

Ponadto mogą zgłosić zdarzenie odpowiednim organom ścigania lub organom regulacyjnym w celu przeprowadzenia dalszego dochodzenia i podjęcia potencjalnych działań prawnych, jeśli atak wiązał się ze znacznymi szkodami finansowymi lub złymi zamiarami. Aby zmniejszyć możliwe ryzyko i zabezpieczyć zarówno indywidualne, jak i grupowe interesy w ekosystemie kryptowalut, niezbędne jest terminowe raportowanie.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Motoryzacja / pojazdy elektryczne, Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- ChartPrime. Podnieś poziom swojej gry handlowej dzięki ChartPrime. Dostęp tutaj.

- Przesunięcia bloków. Modernizacja własności offsetu środowiskowego. Dostęp tutaj.

- Źródło: https://cointelegraph.com/news/address-poisoning-attacks-in-crypto

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- a

- zdolność

- Zdolny

- nadużycie

- dostęp

- nabyć

- Działania

- działania

- aktorzy

- rzeczywisty

- faktycznie

- Dodatkowy

- adres

- Adresy

- Korzyść

- oddziaływać

- przed

- dopuszczać

- również

- alternatywny

- wśród

- kwoty

- an

- analiza

- analitycy

- i

- aplikacje

- Zatwierdzać

- SĄ

- artykuł

- AS

- zapytać

- Aktywa

- powiązany

- atakować

- Ataki

- Uwaga

- Władze

- autoryzacja

- automatycznie

- uniknąć

- świadomość

- z dala

- BE

- bo

- zanim

- jest

- pomiędzy

- Bitcoin

- adres bitcoin

- blockchain

- Analiza łańcucha bloków

- Sieć Blockchain

- Sieci blockchain

- blockchain technologia

- obie

- budować

- Budowanie

- ale

- by

- CAN

- prowadzone

- nieść

- Spowodować

- Przyczyny

- ostrożność

- szansa

- zmiana

- Zmiany

- wymiana pieniędzy

- kanały

- Dobroczynność

- dokładnie

- Kody

- Cointelegraph

- wspólny

- Komunikacja

- społeczność

- Firmy

- sukcesy firma

- w porównaniu

- kompromis

- Prowadzenie

- pewność siebie

- zamieszanie

- przekrwienie

- połączony

- Podłączanie

- Zgoda

- mechanizm konsensusu

- Konsekwencje

- znaczny

- konsekwentnie

- stały

- Konsumenci

- kontekst

- umowa

- umowy

- kontrola

- kontroli

- Stwórz

- Tworzenie

- tworzenie

- Karny

- istotny

- Crypto

- Ekosystem kryptograficzny

- przestrzeń kryptograficzna

- Portfel Crypto

- cryptocurrencies

- kryptowaluta

- ekosystem kryptowaluty

- Wymiana Kryptowalut

- portfele kryptowalutowe

- kryptograficzny

- klient

- Fundusze klientów

- DApps

- dane

- upadek

- zmniejszony

- DeFi

- Stopień

- opóźnienia

- dostarczyć

- miejsce przeznaczenia

- przeznaczony

- Detailing

- niszczycielski

- urządzenie

- ZROBIŁ

- trudny

- cyfrowy

- Zasoby cyfrowe

- Ujawnianie

- nieproporcjonalny

- Zakłócać

- zakłócenia

- odrębny

- dystrybuowane

- do

- darowizna

- darowizny

- Kurz

- każdy

- Ekosystem

- efekt

- skuteczność

- ruchomości

- wysiłek

- starania

- bądź

- e-maile

- objąć

- egzekwowanie

- Cały

- szczególnie

- niezbędny

- ethereum

- wydarzenie

- dokładnie

- zbadać

- Badanie

- przykład

- wymiana

- Wymiana

- Ćwiczenie

- doświadczenie

- Wyjaśniać

- eksploatacja

- Ekspozycja

- imitacja

- Spadać

- fałszywy

- Korzyści

- Postacie

- finansować

- budżetowy

- wada

- Skazy

- następujący

- W razie zamówieenia projektu

- Nasz formularz

- nieuczciwy

- często

- świeży

- od

- funkcjonowanie

- fundusze

- dalej

- Wzrost

- zdobyte

- Ogólne

- prawdziwy

- otrzymać

- miejsce

- Dający

- Zarządzanie

- haker

- hakerzy

- zdarzyć

- sprzęt komputerowy

- zaszkodzić

- szkodliwy

- Have

- pomoc

- Atrakcja

- historia

- Holdings

- W jaki sposób

- How To

- HTTPS

- pomysł

- tożsamości

- tożsamość

- if

- nielegalnie

- ważny

- in

- przypadkowo

- zawierać

- Przybywający

- Zwiększenia

- indywidualny

- wpływ

- Informacja

- przykład

- integralność

- zamierzony

- zamiar

- zainteresowania

- najnowszych

- wprowadzenie

- śledztwo

- zaangażowany

- IT

- Narazić

- jpg

- Trzymać

- konserwacja

- Klawisze

- Uprzejmy

- znany

- duży

- Prawo

- egzekwowanie prawa

- prowadzący

- Regulamin

- Działania prawne

- lubić

- LIMIT

- lokalizacja

- log

- Zaloguj Się

- Popatrz

- WYGLĄD

- straty

- zrobiony

- WYKONUJE

- malware

- Manipulacja

- Może..

- może

- mechanizm

- Media

- metoda

- metody

- może

- moll

- Złagodzić

- modyfikować

- Monetarny

- pieniądze

- monitor

- jeszcze

- przeważnie

- wielokrotność

- Multisig

- Potrzebować

- sieć

- Bezpieczeństwo sieci

- sieci

- Nowości

- Najnowszy

- węzły

- normalna

- normalnie

- Zauważyć..

- numer

- liczny

- uzyskać

- występowanie

- of

- urzędnik

- nieaktywny

- często

- on

- pewnego razu

- ONE

- te

- operacyjny

- działanie

- operacje

- or

- organizacja

- Inne

- na zewnątrz

- koniec

- własny

- szczególny

- Przeszłość

- Wzór

- wzory

- płatność

- Ludzie

- phishing

- fałszywy

- Zwroty

- fizyczny

- krok po kroku

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- PoS

- możliwy

- możliwie

- potencjał

- potencjalnie

- praktyka

- rozpowszechniony

- zapobiec

- prywatny

- Klucze prywatne

- procedury

- chronić

- chroniony

- ochrona

- protokoły

- zapewniać

- dostawców

- zapewnia

- publiczny

- położyć

- kody QR

- raczej

- real

- królestwo

- przekierowanie

- zmniejszyć

- Zredukowany

- redukcja

- , o którym mowa

- regularny

- regulacyjne

- związane z

- raport

- Raportowanie

- renomowany

- wymagać

- Odpowiadać

- dalsze

- ponownie

- ujawniać

- prawo

- ryzyko

- ryzykowny

- Routing

- taki sam

- skanować

- systemy

- bezpieczne

- bezpieczeństwo

- zagrożenia bezpieczeństwa

- pozornie

- wysłać

- wysyłanie

- wrażliwy

- poważnie

- służyć

- Usługi

- kilka

- powinien

- Podpisy

- znaczenie

- znacznie

- Witryny

- mądry

- inteligentna umowa

- Inteligentne kontrakty

- gładki

- So

- Obserwuj Nas

- Media społecznościowe

- Tworzenie

- kilka

- Źródło

- Źródła

- Typ przestrzeni

- Spot

- Stabilność

- pobyt

- skradziony

- strategie

- Ścisły

- silny

- znaczny

- taki

- wsparcie

- systemy

- taktyka

- Brać

- cel

- Technologia

- niż

- że

- Połączenia

- Źródło

- świat

- ich

- Im

- Te

- one

- rzecz

- to

- Przez

- aktualny

- do

- narzędzia

- Kontakt

- śledzić

- handel

- ruch drogowy

- transakcja

- transakcje

- przenieść

- Przesyłanie

- Zaufaj

- próbować

- rodzaj

- typy

- Nieupoważniony

- dla

- Osłabiać

- nieprzewidziany

- wyjątkowy

- Aktualizacja

- Nowości

- posługiwać się

- używany

- Użytkownik

- Użytkownicy

- za pomocą

- PRÓŻNOŚĆ

- różnorodność

- Ofiary

- Luki w zabezpieczeniach

- Portfel

- Portfele

- sposoby

- Strona internetowa

- strony internetowe

- znane

- Co

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- whitelist

- KIM

- będzie

- w

- w ciągu

- bez

- słowa

- świat

- by

- zefirnet