Harry Halpin zajmuje się prywatnością w Internecie z wielu powodów, ale być może najbardziej palący wynika z incydentu, który miał miejsce ponad dekadę temu. Halpin, który w tym czasie robił doktorat z informatyki na Uniwersytecie w Edynburgu, był również działaczem na rzecz klimatu. W grudniu 2009 r. podczas konferencji w Kopenhadze na temat zmian klimatycznych został aresztowany przez organy ścigania i, jak mówi, dotkliwie pobity. Okazało się, że brytyjska policja monitorowała jego działania protestacyjne i powiedzieli swoim duńskim odpowiednikom, że Halpin był jednym z prowodyrów, których powinni zatrzymać. (Mówi, że jego działania zawsze były spokojne.) Od tego czasu miał na myśli prywatność i tajemnicę.

Po zdobyciu doktoratu Halpin spędził prawie dziesięć lat w laboratorium informatyki i sztucznej inteligencji w Massachusetts Institute of Technology. Tam pracował dla Tima Bernersa-Lee, powszechnie uważanego za wynalazcę sieci WWW. Choć sieć była użyteczna, Halpin szybko wskazuje na jej niedociągnięcia.

„Sieć nie została zbudowana z myślą o bezpieczeństwie i prywatności, chociaż ludzie później próbowali rozwiązać te problemy jako rodzaj refleksji” – powiedział Halpin. Dołożył wszelkich starań, aby rozwiązać te problemy, pracując nad wprowadzeniem warstw ochrony, których wcześniej nie było. Na przykład w swojej pracy dla World Wide Web Consortium Halpin pomógł stworzyć jednolite standardy kryptograficzne, upewniając się, że standardy te zostały włączone do każdej przeglądarki internetowej w formie, z której programiści mogą z łatwością korzystać.

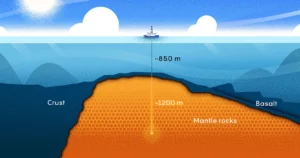

Ale Halpin szybko zdał sobie sprawę, że samo zatrzymanie wycieków informacji na najwyższym poziomie Internetu — na poziomie przeglądarek, aplikacji i innych zaawansowanych funkcji — nie wystarczy. Chciał też chronić niższy, fundamentalny poziom: sieć, przez którą przesyłane są informacje. W 2018 roku założył firmę Nym Technologies, aby zająć się tym problemem. Pomysł polegał na stworzeniu nowego rodzaju „sieci nakładkowej”, która wykorzystywałaby istniejący Internet, ale zmieniałaby kluczowe komponenty — między innymi poprzez przekierowywanie ruchu — tak, aby część komunikacji była naprawdę anonimowa.

Halpin rozmawiał z Quanta z centrali Nym w Neuchâtel w Szwajcarii. W kilku rozmowach na temat Zooma omówił bycie inwigilowanym, jak stworzyć bardziej prywatną sieć i wartość samej prywatności. Wywiad został skondensowany i zredagowany dla jasności.

Co najpierw przyciągnęło Cię do komputerów?

Mój ojciec był sprzedawcą w Sun Microsystems, więc jako dziecko zajmowałem się komputerami. Ale zacząłem na nich polegać jako uczeń gimnazjum na początku lat 90., tuż po tym, jak moja rodzina przeniosła się z Charleston w Południowej Karolinie do bardziej odległego, zalesionego obszaru w Północnej Karolinie. Utrzymywałem kontakt ze znajomymi przez wczesny internet, a także angażowałem się w gry wieloosobowe. Następnie w 1998 roku wziąłem udział w kursach programowania jako student pierwszego roku na Uniwersytecie Północnej Karoliny i pracowałem jako administrator systemów na wydziale informatyki. Całkowicie przestałem grać w gry online, kiedy zacząłem brać udział w protestach i odkryłem, że prawdziwy świat jest jeszcze ciekawszy.

Dopiero kilka lat później — po ukończeniu studiów podyplomowych w Edynburgu w 2002 roku i studiowaniu sztucznej inteligencji — zdałem sobie sprawę z możliwości inwigilacji. Uderzył mnie fakt, że bardzo mało danych musiało zostać ujawnionych, zanim narzędzia uczenia maszynowego mogły wywnioskować duże ilości informacji o tobie, chociaż badania w tym obszarze rozpocząłem dopiero później. I wtedy sprawy zaczęły nabierać charakteru osobistego.

Masz na myśli stanie się celem skoordynowanego programu nadzoru? Jak do tego doszło?

Jesienią 2007 roku zostałem przedstawiony Markowi Kennedy'emu, który stał się aktywny w grupach ekologicznych, z którymi byłem związany. Moim celem było zwrócenie uwagi na kwestie klimatyczne, które nadal uważam za zagrożenie egzystencjalne. W 2010 roku, kiedy zrobiłem doktorat, odkryłem, że Kennedy był tajnym agentem pracującym dla brytyjskiej policji. Co więcej, wydawał się zdeterminowany zniszczyć moje życie. Byłem stale śledzony i przesłuchiwany za każdym razem, gdy przekraczałem granicę. Kennedy był w kontakcie z FBI, a FBI powiedziało MIT, żeby mnie nie zatrudniał, ale na szczęście ta rada została zignorowana. Zacząłem pracować dla World Wide Web Consortium w styczniu 2011 roku i do tego czasu było jasne, że bezpieczeństwo sieci i prywatność mogą ulec pewnej poprawie.

Nawiasem mówiąc, Kennedy został wkrótce zdyskredytowany. A New York Times artykuł w 2013 roku nazwał swoje działania „zawstydzeniem Scotland Yardu”. Był to również rok rewelacji Snowdena, które pokazały, że [Narodowa Agencja Bezpieczeństwa] podsłuchiwała znaczną część komunikacji telefonicznej i internetowej. To wzmocniło pogląd, że prywatność w Internecie nie była tylko moim osobistym problemem – to był problem wszystkich.

Jak można zwiększyć prywatność w Internecie?

Do pojęcia tajnej komunikacji można podejść na dwóch poziomach. Możemy użyć kryptografii — metodologii opartej na teorii liczb — aby zagwarantować, że nikt poza zamierzonym odbiorcą nie zrozumie tego, co mówisz. Ale trudniejszy problem polega na tym: jak mam się z tobą komunikować, aby nikt inny nie wiedział, że się z tobą komunikuję, nawet jeśli nasze wiadomości są zaszyfrowane? Możesz zorientować się, co ludzie mówią na podstawie schematu komunikacji: Z kim rozmawiasz, kiedy są twoje rozmowy, jak długo trwają?

Kilka lat temu mówiłem o tym problemie na konferencji z Whitfieldem Diffie, znanym informatykiem, który wynalazł kryptografię „klucza publicznego”. Zapytałem go, dlaczego on i inni skupili się prawie wyłącznie na kryptograficznej części problemu. „Ponieważ drugi problem jest zbyt trudny” – powiedział. Pomogło mi to potwierdzić moją decyzję o poświęceniu wysiłków „innemu problemowi”, ponieważ wyraźnie istniała taka potrzeba.

Jak rozwiązałeś ten „inny problem”?

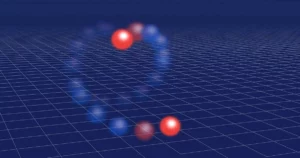

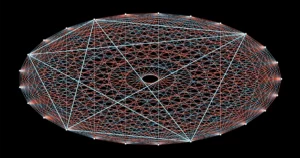

Są dwa kluczowe elementy: Jednym z nich jest „mixnet”, technologia wynaleziona przez Davida Chauma w 1979 roku, którą udoskonalił mój zespół. Opiera się na założeniu, że sam nie możesz być anonimowy; możesz być anonimowy tylko w tłumie. Zaczynasz od wiadomości i dzielisz ją na mniejsze jednostki, pakiety komunikacyjne, które możesz traktować jak karty do gry. Następnie szyfrujesz każdą kartę i losowo wysyłasz ją do „mixnode” — komputera, na którym zostanie zmieszana z kartami od innych nadawców. Dzieje się to trzy razy i w trzech oddzielnych węzłach. Następnie każda karta jest dostarczana do docelowego odbiorcy, gdzie wszystkie karty z oryginalnej wiadomości są odszyfrowywane i ustawiane z powrotem we właściwej kolejności. Nikt, kto nadzoruje miksowanie w jednym węźle, nie może znać zarówno pochodzenia karty, jak i jej przeznaczenia. Innymi słowy, nikt nie może wiedzieć, z kim rozmawiasz.

To był oryginalny mixnet, więc jakie ulepszenia wprowadziliście?

Po pierwsze, korzystamy z pojęcia entropii, miary losowości, która została wymyślona dla tej aplikacji przez Claudię Diaz, profesor prywatności komputerowej w KU Leuven i głównego naukowca Nym. Każdy pakiet, który otrzymasz w sieci Nym, ma przypisane prawdopodobieństwo, które mówi na przykład o prawdopodobieństwie, że pochodzi od danej osoby. Możesz również obliczyć średni czas, jaki zajmie wiadomości dotarcie do miejsca docelowego, ale nie możesz wiedzieć, ile czasu zajmie dotarcie tam pojedynczego pakietu.

Nasz system wykorzystuje proces statystyczny, który pozwala zarówno mierzyć entropię, jak i ją maksymalizować — im większa entropia, tym większa anonimowość. Obecnie nie ma innych systemów, które mogłyby informować użytkowników o tym, jak prywatna jest ich komunikacja.

Jaki jest drugi kluczowy element, o którym wspomniałeś?

Jak wspomniałem, Mixnety istnieją od dawna. Powód, dla którego nigdy nie wystartowali, ma wiele wspólnego z ekonomią. Skąd pochodzą ludzie, którzy będą miksować i jak im płacisz?

Myślimy, że mamy odpowiedź. Jądro tego pomysłu pochodzi z rozmowy, którą odbyłem w 2017 roku z Adamem Backem, kryptografem, który opracował centralny algorytm „dowodu pracy” bitcoina. Zapytałem go, co by zrobił, gdyby przeprojektował bitcoina. Powiedział, że byłoby wspaniale, gdyby całe przetwarzanie komputerowe wykonywane w celu weryfikacji transakcji kryptowalutowych – poprzez rozwiązywanie tak zwanych łamigłówek Merkle, które nie mają praktycznej wartości poza bitcoinami – można było zamiast tego wykorzystać do zapewnienia prywatności.

Kosztowną obliczeniowo częścią prywatności jest miksowanie, więc przyszło mi do głowy, że moglibyśmy użyć systemu inspirowanego bitcoinami, aby zachęcić ludzi do miksowania. Wokół tej idei zbudowaliśmy naszą firmę.

Jak to działa w praktyce?

Po pierwsze są ludzie, którzy używają własnych komputerów (uruchamiających oprogramowanie, które projektujemy) do miksowania. Są też ludzie, którzy monitorują system i w pewnym sensie stawiają na miksery, dosłownie odkładając pieniądze, aby powiedzieć, że uważają, że ten konkretny węzeł mikserski odniesie sukces. Sukces w tym przypadku oznacza dobrą robotę mieszania, która odnosi się zarówno do nieupuszczania pakietów, jak i przepustowości — ile pakietów wchodzi i ile mieszanych pakietów wychodzi. Ludzie, którzy głosują na najlepsze mixnody, dostają część pieniędzy, ale większość z nich trafia do ludzi, którzy faktycznie nimi zarządzają. Płatność odbywa się w formie kryptowaluty, która ma tę zaletę, że decentralizacja. Żadna osoba ani firma nie wystawia czeków ani nie przelewa pieniędzy. Zamiast tego wszystko odbywa się automatycznie, wykorzystując wymyślone przez nas algorytmy.

Co więcej, system ma na celu utrzymanie decentralizacji i zapobieganie wzbogacaniu się bogatych. Kiedy jeden mixnode stanie się zbyt popularny, ludzie, którzy na niego zagłosują, zarobią mniej pieniędzy. W ich interesie jest znalezienie nowych mixnodów, które nie są „nasycone”, ale nadal oferują wysoką jakość wykonania. W ten sposób promujemy decentralizację.

A nowy papier opublikowany w czerwcu pokazuje, że takie podejście może prowadzić do zrównoważonego gospodarczo mixnetu. Czerpiąc z pomysłów z teorii gier, moi koledzy Claudia Diaz i Aggelos Kiayias i ja pokazaliśmy, że potrafimy utrzymać równowagę Nasha (w jednej grze typu „one-shot”), co w zasadzie oznacza, że nie ma zachęty do oszukiwania lub grania w system. Następnie za pomocą symulacji pokazaliśmy, że system jest zrównoważony (w grze „iteracyjnej”), nawet jeśli gracze nie są idealnie racjonalni i mieszanie jest powtarzane w kółko. Każdy zyskuje grając zgodnie z zasadami, niezależnie od tego, czy miksujesz, czy głosujesz na konkretnego miksera, który Twoim zdaniem wykona dobrą robotę.

Wartość samego Bitcoina dramatycznie spadła. Czy to wpływa na twoje plany?

Chociaż inspirujemy się niektórymi ideami bitcoina, nasze fortuny na dłuższą metę nie są związane z wartością bitcoina. Nie budujemy systemu walutowego ani nie próbujemy zastąpić dolara. Chcemy tylko zapewnić prywatność zwykłym ludziom.

Inną poważną krytyką bitcoina jest to, że promuje nadmierne zużycie energii elektrycznej. Czy dotyczy to również Twojej sieci?

To prawda, że prywatność nie jest za darmo. Będzie to kosztować trochę energii elektrycznej. Ale nasze zużycie energii jest znacznie mniejsze niż w przypadku bitcoina. W rzeczywistości używamy minimum niezbędnego do zapewnienia prywatności — nie chcemy żadnych dodatkowych obliczeń, ponieważ to tylko spowalnia system.

Jak daleko jest sieć Nym?

Wczesna testowa wersja sieci została uruchomiona w grudniu 2019 roku na Kongresie Komputerów Chaos w Niemczech. W tym czasie było tylko około tuzina mixnodów, ale od tego czasu przeprowadziliśmy testy na większą skalę. Obecnie istnieje około 500 mixnodów, ale uważamy, że takie podejście może z łatwością obsłużyć 10% światowego ruchu internetowego, co zajęłoby około 20,000 XNUMX mixnodów.

Naszym ostatecznym celem byłoby, aby wszyscy korzystali z sieci Nym, a nie tylko ludzie, którzy mają dobry powód do ukrywania się, jak działacze na rzecz praw człowieka. Ale zaczniemy od tych, którzy naprawdę tego potrzebują i mają nadzieję, że nasz zakład jest słuszny — że ludzie naprawdę cenią swoją prywatność. Od nas zależy skalowanie naszego systemu, tak aby mógł obsługiwać codzienne korzystanie z Internetu.

Czy martwisz się, że handlarze narkotyków i inni przestępcy wykorzystują lepszą prywatność w Internecie?

Moja filozofia jest taka, że dobro prywatności przeważa nad złem. Sprzedaż narkotyków może być oczywiście zła, a jest wiele innych rzeczy, których my jako społeczeństwo nie popieramy. Ale dla mnie prywatność jest podstawowym prawem, kamieniem węgielnym naszej wolności. Myślę, że powinniśmy zrobić wszystko, co w naszej mocy, aby go chronić.