Bezpieczeństwo biznesowe

Wiedza to potężna broń, dzięki której Twoi pracownicy mogą stać się pierwszą linią obrony przed zagrożeniami

Październik 19 2023 • , 5 minuta. czytać

W październiku ponownie przypada Miesiąc Świadomości Cyberbezpieczeństwa (CSAM). Jest to inicjatywa podnosząca świadomość, która obejmuje zarówno świat konsumencki, jak i korporacyjny, chociaż istnieje wiele elementów wspólnych: w końcu każdy pracownik jest także konsumentem. W rzeczywistości, ponieważ coraz częściej pracujemy z domu lub w naszym ulubionym zdalnym miejscu pracy, linie nigdy nie były tak zamazane. Niestety, jednocześnie ryzyko kompromisu nigdy nie było tak dotkliwe.

Tutaj zaczyna się budowanie bardziej cyberbezpiecznego świata. Co zatem szefowie IT powinni uwzględnić w swoich programach podnoszenia świadomości w zakresie bezpieczeństwa teraz i w 2024 r.? Ważne jest, aby upewnić się, że masz do czynienia z cyberzagrożenia dziś i jutro, a nie zagrożenia z przeszłości.

Dlaczego szkolenia są ważne

Zgodnie z Verizon, trzy czwarte (74%) wszystkich globalnych naruszeń w ciągu ostatniego roku obejmuje „element ludzki”, który w wielu przypadkach oznaczał błąd, zaniedbanie lub użytkowników paść ofiarą phishingu i inżynieria społeczna. Szkolenia w zakresie bezpieczeństwa i programy uświadamiające to kluczowy sposób ograniczenia tego ryzyka. Ale nie ma szybkiej i łatwej drogi do sukcesu. Tak naprawdę nie powinieneś szukać szkoleń czy podnoszenia świadomości, gdyż z czasem o obu przypadkach można zapomnieć. Chodzi o długoterminową zmianę zachowań użytkowników.

Że może się tylko zdarzyć jeśli uruchamiasz programy w sposób ciągły, aby zawsze mieć na uwadze naukę. I upewnij się, że nikt nie przeoczy — oznacza to pracowników tymczasowych, wykonawców i kadrę kierowniczą wyższego szczebla. Celem może być każdy, a wystarczy jeden błąd, aby potencjalnie wpuścić złoczyńców. Sesje prowadź także w małych porcjach, aby mieć większą szansę na utrwalenie wiadomości. Tam, gdzie to możliwe, uwzględnij symulację lub ćwiczenia z grywalizacji sprowadzić na życie szczególne zagrożenie.

Tak jak my wspomniane wcześniejlekcje można nawet spersonalizować pod kątem konkretnych ról i sektorów, aby były bardziej dostosowane do danej osoby. Techniki grywalizacji mogą być przydatnym dodatkiem, dzięki któremu szkolenie będzie trwalsze i bardziej wciągające.

3 obszary do uwzględnienia teraz i w 2024 r

Gdy zbliżamy się do końca 2023 roku, warto zastanowić się, co uwzględnić w przyszłorocznych programach. Rozważ następujące:

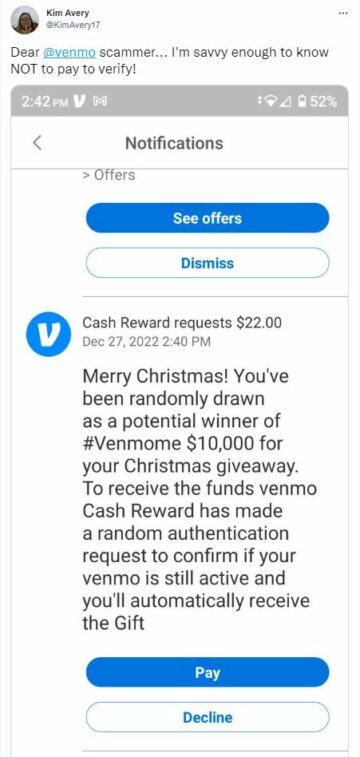

1) BEC i phishing

Kompromis w zakresie e-maili biznesowych Oszustwa (BEC), które wykorzystują ukierunkowane wiadomości phishingowe, pozostają jedną z najlepiej zarabiających kategorii cyberprzestępczości. W przypadkach zgłosił się do FBI w zeszłym roku ofiary straciły ponad 2.7 miliarda dolarów. Jest to przestępstwo opierające się zasadniczo na inżynierii społecznej, zwykle polegające na nakłonieniu ofiary do zatwierdzenia transferu środków korporacyjnych na konto kontrolowane przez oszusta.

Osiągają to na różne sposoby, na przykład podszywając się pod dyrektora generalnego lub dostawcę, i można je łatwo pogrupować w ćwiczenia uświadamiające dotyczące phishingu. Należy je połączyć z inwestycjami w zaawansowane zabezpieczenia poczty e-mail, niezawodne procesy płatności i dokładne sprawdzanie wszelkich żądań płatności.

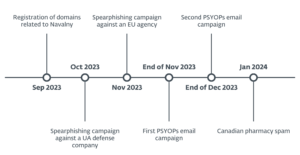

Phishing jako taki istnieje od dziesięcioleci, ale nadal jest jednym z głównych wektorów pierwszego dostępu do sieci korporacyjnych. A dzięki rozproszonym pracownikom domowym i mobilnym przestępcy mają jeszcze większe szanse na osiągnięcie swoich celów. Jednak w wielu przypadkach taktyka się zmienia, podobnie jak ćwiczenia uświadamiające dotyczące phishingu. W tym miejscu symulacje na żywo mogą naprawdę pomóc zmienić zachowania użytkowników. W roku 2024 rozważ uwzględnienie treści dotyczących phishingu za pośrednictwem aplikacji do przesyłania SMS-ów lub wiadomości (smishing), połączenia głosowe (Vishing) i nowe techniki, takie jak obejście uwierzytelniania wieloskładnikowego (MFA).

Konkretne taktyki socjotechniki zmieniają się niezwykle często, dlatego dobrym pomysłem jest nawiązanie współpracy z dostawcą kursów szkoleniowych, który może odpowiednio zaktualizować ich treść.

2) Bezpieczeństwo pracy zdalnej i hybrydowej

Eksperci od dawna ostrzegają, że pracownicy częściej ignorują wytyczne/politykę bezpieczeństwa lub po prostu o nich zapominają, pracując z domu. Jeden „The Puzzle of Monogamous Marriage” wykazało, że 80% pracowników przyznało, że na przykład praca z domu w piątki latem sprawia, że są bardziej zrelaksowani i rozproszeni. Może to narazić je na zwiększone ryzyko naruszenia bezpieczeństwa, zwłaszcza gdy sieci i urządzenia domowe mogą być słabiej chronione niż ich odpowiedniki korporacyjne. I w tym miejscu powinny wkroczyć programy szkoleniowe zawierające porady dotyczące aktualizacji zabezpieczeń laptopów, zarządzania hasłami i korzystania wyłącznie z urządzeń zatwierdzonych przez firmę. Powinno towarzyszyć szkoleniu na temat świadomości phishingu.

Ponadto praca hybrydowa stała się normą dla wielu współczesnych przedsiębiorstw. Jeden twierdzenia badawcze 53% ma obecnie taką politykę, a liczba ta z pewnością będzie rosnąć. Jednak dojazdy do biura lub praca w miejscu publicznym wiążą się z ryzykiem. Jednym z nich są zagrożenia ze strony publicznych hotspotów Wi-Fi, które mogą narazić pracowników mobilnych na ataki typu adversary-in-the-middle (AitM), podczas których hakerzy uzyskują dostęp do sieci i podsłuchiwać dane przesyłane między podłączonymi urządzeniami a routerem, a także zagrożenia typu „zły bliźniak”. gdzie przestępcy konfigurują zduplikowany hotspot Wi-Fi udający legalny w określonej lokalizacji.

Istnieje również mniej zagrożeń „zaawansowanych technologicznie”. Sesje szkoleniowe mogą być dobrą okazją do przypomnienia pracownikom o niebezpieczeństwach związanych z: surfowanie na ramieniu.

3) Ochrona danych

Kary RODO wzrosła 168% rocznie do ponad 2.9 miliarda euro (3.1 miliarda dolarów) w 2022 r., ponieważ organy regulacyjne rozprawiają się z nieprzestrzeganiem przepisów. To dość mocny argument, aby organizacje upewniły się, że ich pracownicy prawidłowo przestrzegają zasad ochrony danych.

Regularne szkolenia to jeden z najlepszych sposobów, aby stale pamiętać o najlepszych praktykach w zakresie obsługi danych. Oznacza to takie rzeczy, jak stosowanie silnego szyfrowania, dobre zarządzanie hasłami, zapewnianie bezpieczeństwa urządzeń i natychmiastowe zgłaszanie wszelkich incydentów odpowiedniej osobie kontaktowej.

Personel może również skorzystać na odświeżeniu zasad korzystania z ślepej kopii (BCC), co jest częstym błędem prowadzącym do niezamierzonych wycieków danych w wiadomościach e-mail, oraz na innym szkoleniu technicznym. Powinni też zawsze rozważyć, czy to, co publikują w mediach społecznościowych, powinno pozostać poufne.

Szkolenia i kursy uświadamiające są kluczową częścią każdej strategii bezpieczeństwa. Ale nie mogą działać w izolacji. Organizacje muszą także posiadać niezawodne zasady bezpieczeństwa obejmujące silne mechanizmy kontrolne i narzędzia takie jak zarządzanie urządzeniami mobilnymi. „Ludzie, procesy i technologia” to mantra, która pomoże zbudować bardziej cyberbezpieczną kulturę korporacyjną.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/business-security/strengthening-weakest-link-top-3-security-awareness-topics-employees/

- :ma

- :Jest

- :nie

- :Gdzie

- $3

- $W GÓRĘ

- 2022

- 2023

- 2024

- 7

- a

- O nas

- dostęp

- odpowiednio

- Konto

- Osiągać

- osiągnięcia

- dodatek

- Przyznał

- zaawansowany

- Rada

- Po

- ponownie

- przed

- Wszystkie kategorie

- wzdłuż

- również

- Chociaż

- zawsze

- an

- i

- Rocznie

- każdy

- ktoś

- mobilne i webowe

- SĄ

- obszary

- na około

- AS

- At

- Ataki

- Uwierzytelnianie

- świadomość

- Łazienka

- BE

- BEC

- stają się

- być

- zachowania

- korzyści

- BEST

- Ulepsz Swój

- pomiędzy

- Miliard

- bossowie

- obie

- naruszenia

- przynieść

- budować

- biznes

- ale

- by

- Połączenia

- CAN

- węgiel

- walizka

- Etui

- kategorie

- Kategoria

- ceo

- szansa

- zmiana

- wymiana pieniędzy

- połączony

- jak

- wspólny

- dojazdy

- kompromis

- połączony

- Rozważać

- konsument

- skontaktuj się

- zawartość

- bez przerwy

- wykonawcy

- kontrola

- kontroli

- Korporacyjny

- prawidłowo

- mógłby

- Kurs

- kursy

- pęknięty

- Przestępstwo

- przestępcy

- krytyczny

- kultura

- cyberprzestępczość

- Bezpieczeństwo cybernetyczne

- Niebezpieczeństwa

- dane

- Ochrona danych

- czynienia

- lat

- Obrona

- urządzenie

- urządzenia

- na dół

- łatwo

- element

- podniesiony

- bezpieczeństwo poczty e-mail

- Pracownik

- pracowników

- upoważniać

- szyfrowanie

- zakończenia

- ujmujący

- Inżynieria

- zapewnić

- odpowiedniki

- błąd

- szczególnie

- Parzyste

- Każdy

- przykład

- kierownictwo

- niezwykle

- fakt

- Moja lista

- Postać

- koniec

- i terminów, a

- następujący

- W razie zamówieenia projektu

- znaleziono

- oszustwo

- często

- Piątki

- od

- z przodu

- fundusz

- zasadniczo

- gamification

- Globalne

- Gole

- dobry

- Rosnąć

- hakerzy

- Prowadzenie

- Have

- pomoc

- tutaj

- Strona główna

- hotspot

- Jednak

- HTTPS

- Hybrydowy

- pomysł

- if

- ignorować

- natychmiast

- ważny

- in

- zawierać

- Włącznie z

- włączenie

- coraz bardziej

- indywidualny

- początkowy

- inicjatywa

- najnowszych

- Inwestycje

- izolacja

- IT

- JEGO

- jpg

- właśnie

- tylko jeden

- Trzymać

- konserwacja

- trzymane

- laptopy

- Nazwisko

- Ostatni rok

- Wyprowadzenia

- Wycieki

- prawowity

- mniej

- Lekcje

- niech

- wykorzystuje

- życie

- lubić

- Prawdopodobnie

- Linia

- linie

- LINK

- relacja na żywo

- lokalizacja

- długo

- poszukuje

- stracił

- robić

- WYKONUJE

- i konserwacjami

- Mantra

- wiele

- Maksymalna szerokość

- Może..

- znaczy

- Oznaczało

- Media

- wiadomości

- wiadomości

- metody

- MSZ

- może

- min

- nic

- tęskni

- błąd

- Złagodzić

- Aplikacje mobilne

- urządzenie przenośne

- Miesiąc

- jeszcze

- dużo

- musi

- Blisko

- sieć

- sieci

- nigdy

- Nowości

- Następny

- Nie

- już dziś

- paź

- październik

- of

- Biurowe

- on

- ONE

- tylko

- Okazja

- or

- organizacji

- Inne

- ludzkiej,

- na zewnątrz

- koniec

- część

- szczególny

- partnerem

- Hasło

- Zarządzanie hasłami

- Przeszłość

- płatność

- kraj

- Personalizowany

- PHIL

- phishing

- plato

- Analiza danych Platona

- PlatoDane

- Volcano Plenty Vaporizer Storz & Bickel

- polityka

- polityka

- możliwy

- Post

- potencjalnie

- mocny

- praktyka

- bardzo

- wygląda tak

- procesów

- Programy

- chroniony

- ochrona

- dostawca

- publiczny

- położyć

- Szybki

- całkiem

- wychowywanie

- naprawdę

- Regulatory

- zrelaksowany

- szczątki

- zdalny

- Raportowanie

- wywołań

- Ryzyko

- ryzyko

- krzepki

- role

- Trasa

- Router

- run

- "bezpiecznym"

- taki sam

- Sektory

- bezpieczeństwo

- Świadomość bezpieczeństwa

- zasady bezpieczeństwa

- Sesje

- zestaw

- powinien

- po prostu

- symulacja

- So

- Obserwuj Nas

- Inżynieria społeczna

- Media społecznościowe

- rozpiętości

- specyficzny

- Personel

- rozpocznie

- Ewolucja krok po kroku

- klejący

- Nadal

- Strategia

- wzmocnienie

- silny

- sukces

- taki

- lato

- dostawca

- na pewno

- taktyka

- Brać

- cel

- ukierunkowane

- Techniczny

- Techniki

- semestr

- XNUMX

- niż

- Podziękowania

- że

- Połączenia

- ich

- Im

- Tam.

- Te

- one

- rzeczy

- myśleć

- to

- groźba

- zagrożenia

- czas

- czasy

- do

- już dziś

- także

- narzędzia

- Top

- tematy

- Trening

- przenieść

- dla

- Niestety

- Aktualizacja

- Nowości

- posługiwać się

- Użytkownik

- Użytkownicy

- za pomocą

- zazwyczaj

- różnorodny

- przez

- Ofiara

- Ofiary

- Głos

- wodoszczelny

- Droga..

- sposoby

- we

- DOBRZE

- Co

- jeśli chodzi o komunikację i motywację

- czy

- który

- Wi-Fi

- będzie

- w

- Praca

- Praca w domu

- pracowników

- pracujący

- Praca z domu

- świat

- świat

- rok

- You

- Twój

- zefirnet