See Tickets jest głównym globalnym graczem w branży sprzedaży biletów online: sprzedaje bilety na festiwale, spektakle teatralne, koncerty, kluby, koncerty i wiele innych.

Firma właśnie przyznała się do poważnego wycieku danych, który łączy co najmniej jedną cechę ze wzmacniaczami preferowanymi przez znanych wykonawców rocka Spinal Tap: „wszystkie liczby idą do 11, dokładnie na całej planszy”.

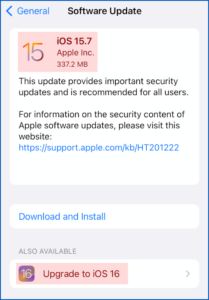

Zgodnie z szablonem wiadomości e-mail, którego See Tickets użył do wygenerowania zrzutu, który trafił do klientów (dzięki Phila Muncastera magazynu Infosecurity za link do Strona internetowa Departamentu Sprawiedliwości Montany w przypadku oficjalnej kopii), naruszenie, jego odkrycie, dochodzenie i naprawa (które wciąż nie zostały zakończone, więc ta może jeszcze przejść do 12) rozwinęła się w następujący sposób:

- 2019-06-25. Najpóźniej do tego czasu cyberprzestępcy najwyraźniej wszczepili złośliwe oprogramowanie kradnące dane na stronach obsługi zdarzeń prowadzonych przez firmę. (Dane zagrożone obejmują: imię i nazwisko, adres, kod pocztowy, numer karty płatniczej, data ważności karty i numer CVV.)

- 2021-04. Zobacz bilety „został zaalarmowany o aktywności wskazującej na potencjalny nieautoryzowany dostęp”.

- 2021-04. Rozpoczęło się śledztwo z udziałem firmy zajmującej się cyberkryminalistyką.

- 2022-01-08. Nieautoryzowana działalność zostaje ostatecznie zamknięta.

- 2022-09-12. Zobacz Tickets w końcu kończy ten atak „mogło spowodować nieautoryzowany dostęp” do informacji o karcie płatniczej.

- 2022-10. (Dochodzenie w toku.) Zobacz bilety mówi „nie jesteśmy pewni, że wpłynęło to na Twoje dane”, ale powiadamia klientów.

Mówiąc najprościej, naruszenie trwało ponad dwa i pół roku, zanim w ogóle zostało zauważone, ale nie przez samo See Tickets.

Włamanie trwało jeszcze przez dziewięć miesięcy, zanim zostało prawidłowo wykryte i naprawione, a napastnicy zostali wyrzuceni.

Następnie firma czekała kolejne osiem miesięcy, zanim zaakceptowała, że dane „mogły” zostać skradzione.

Zobacz bilety niż czekał jeszcze miesiąc przed powiadomieniem klientów, przyznając, że nadal nie wie, ilu klientów utraciło dane w wyniku naruszenia.

Nawet teraz, ponad trzy lata po najwcześniejszej dacie, w której wiadomo, że atakujący byli w systemach See Ticket (choć podstawy ataku mogły być wcześniejsze, z tego, co wiemy), firma nadal nie zakończyła swojego śledztwo, więc może pojawić się jeszcze więcej złych wiadomości.

Co następne?

Wiadomość e-mail z powiadomieniem See Tickets zawiera kilka porad, ale ma na celu przede wszystkim poinformowanie Cię, co możesz zrobić dla siebie, aby ogólnie poprawić swoje cyberbezpieczeństwo.

Jeśli chodzi o poinformowanie, co sama firma zrobiła, aby zrekompensować to długotrwałe naruszenie zaufania klientów i danych, wszystko, co powiedziała, to: „Podjęliśmy kroki w celu wdrożenia dodatkowych zabezpieczeń w naszych systemach, w tym poprzez dalsze wzmocnienie naszego monitorowania bezpieczeństwa, uwierzytelniania i kodowania”.

Biorąc pod uwagę, że See Tickets został poinformowany o naruszeniu przez kogoś innego, po niezauważeniu go przez dwa i pół roku, nie można sobie wyobrazić, że firma zajęłaby dużo czasu twierdzą, że „wzmacniają” monitorowanie bezpieczeństwa, ale najwyraźniej tak się stało.

Jeśli chodzi o porady See Tickets rozdawane klientom, sprowadzają się one do dwóch rzeczy: regularnie sprawdzaj swoje sprawozdania finansowe i uważaj na wiadomości phishingowe, które próbują nakłonić Cię do przekazania danych osobowych.

To oczywiście dobre sugestie, ale ochrona przed phishingiem nie miałaby w tym przypadku żadnego znaczenia, biorąc pod uwagę, że wszelkie skradzione dane osobowe pochodziły bezpośrednio z legalnych stron internetowych, które uważni klienci upewniliby się, że je odwiedzą.

Co robić?

Nie bądź powolnym trenerem w dziedzinie cyberbezpieczeństwa: upewnij się, że własne procedury wykrywania zagrożeń i reagowania na nie dotrzymują kroku TTP (narzędzia, techniki i procedury) cyberpodziemia.

Oszuści nieustannie rozwijają stosowane przez siebie sztuczki, które wykraczają daleko poza starą technikę pisania nowego złośliwego oprogramowania.

Rzeczywiście, wiele kompromisów w dzisiejszych czasach prawie wcale (lub nie używa) złośliwego oprogramowania, co jest znane jako ataki prowadzone przez człowieka w którym przestępcy starają się polegać w jak największym stopniu na narzędziach do administrowania systemem, które są już dostępne w Twojej sieci.

Oszuści mają szeroka gama TTP nie tylko do uruchamiania kodu złośliwego oprogramowania, ale także do:

- Włamać się zacząć z.

- Chodzenie na palcach po sieci kiedy są w środku.

- Pozostając niewykrytym tak długo, jak to możliwe.

- Mapowanie swojej sieci i konwencje nazewnictwa tak dobrze, jak je znasz.

- Ustalanie podstępnych sposobów, aby wrócić później jeśli je wyrzucisz.

Ten rodzaj atakującego jest powszechnie znany jako an aktywny przeciwnik, co oznacza, że często są oni tak samo praktyczni jak twoi administratorzy i potrafią jak najlepiej łączyć się z legalnymi operacjami:

Samo usunięcie złośliwego oprogramowania, które mogli wszczepić oszuści, nie wystarczy.

Musisz także przejrzeć wszelkie zmiany w konfiguracji lub działania, które mogli wprowadzić, na wypadek gdyby otworzyli ukryte tylne drzwi, przez które oni (lub inni oszustowie, którym sprzedają później swoją wiedzę) mogą być w stanie wrócić później w ich wolnym czasie.

Pamiętaj, jak lubimy mówić na Nagi podcast o bezpieczeństwie, chociaż wiemy, że to banał, to cyberbezpieczeństwo to podróż, a nie cel.

Jeśli nie masz wystarczająco dużo czasu lub wiedzy, aby kontynuować tę podróż na własną rękę, nie bój się zasięgnąć pomocy z tak zwanym MDR (zarządzane wykrywanie i reagowanie), gdzie współpracujesz z zaufana grupa ekspertów ds. cyberbezpieczeństwa aby pomóc w utrzymaniu własnych numerów naruszenia danych znacznie poniżej „11” w stylu Spinal Tap.

- blockchain

- pomysłowość

- portfele kryptowalutowe

- krypto-wymiana

- bezpieczeństwo cybernetyczne

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- naruszenie danych

- Utrata danych

- Departament Bezpieczeństwa Wewnętrznego

- cyfrowe portfele

- zapora

- Kaspersky

- malware

- Mcafee

- Nagie bezpieczeństwo

- NexBLOC

- plato

- Platon Ai

- Analiza danych Platona

- Gra Platona

- PlatoDane

- platogaming

- Zobacz bilety

- VPN

- Złośliwe oprogramowanie internetowe

- zabezpieczenia stron internetowych

- zefirnet

![S3 Odc103: Oszuści w Slammer (i inne historie) [Audio + Tekst] S3 Odc.103: Oszuści w Slammerze (i inne historie) [Dźwięk + tekst] Inteligencja danych PlatoBlockchain. Wyszukiwanie pionowe. AI.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep103-cover-1200-360x188.png)

![S3 Odc104: Czy osoby atakujące ransomware szpitalne powinny być zamknięte na całe życie? [Dźwięk + tekst] S3 Odcinek 104: Czy osoby atakujące szpitalne oprogramowanie ransomware powinny być zamykane dożywotnio? [Dźwięk + tekst] Inteligencja danych PlatoBlockchain. Wyszukiwanie pionowe. AI.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)

![S3 Ep100.5: Przełamanie Ubera – mówi ekspert [Audio + Text] S3 Ep100.5: Przełamanie Ubera – mówi ekspert [Audio + Tekst] PlatoBlockchain Data Intelligence. Wyszukiwanie pionowe. AI.](https://platoblockchain.com/wp-content/uploads/2022/09/1005-csezlaw-1200-360x188.png)