Instytut Łączności i Nawigacji, Niemieckie Centrum Lotnictwa i Kosmonautyki, Oberpfaffenhofen, 82234 Weßling, Niemcy

Czy ten artykuł jest interesujący czy chcesz dyskutować? Napisz lub zostaw komentarz do SciRate.

Abstrakcyjny

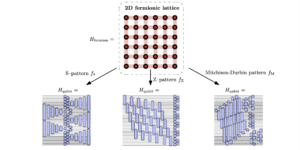

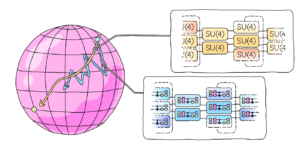

W artykule zaproponowano i udowodniono bezpieczeństwo protokołu QKD, który zamiast losowego próbkowania wykorzystuje podwójne uniwersalne mieszanie w celu oszacowania liczby błędów odwrócenia bitu i odwrócenia fazy. Protokół ten radykalnie przewyższa poprzednie protokoły QKD dla małych rozmiarów bloków. Mówiąc bardziej ogólnie, dla protokołu QKD z dwoma uniwersalnymi haszami, różnica między asymptotyczną i skończoną szybkością klucza zmniejsza się wraz z liczbą $n$ kubitów jako $cn^{-1}$, gdzie $c$ zależy od parametru bezpieczeństwa. Dla porównania, ta sama różnica maleje nie szybciej niż $c'n^{-1/3}$ dla zoptymalizowanego protokołu, który używa losowego próbkowania i ma taką samą asymptotyczną szybkość, gdzie $c'$ zależy od parametru bezpieczeństwa i błędu wskaźnik.

Popularne podsumowanie

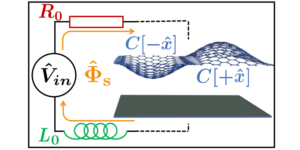

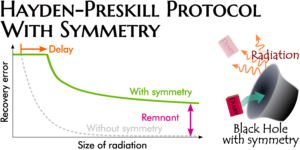

Istniejące protokoły QKD i dowody bezpieczeństwa wykazują kompromisy między parametrami: dla danej liczby kubitów poprawa odporności na zakłócenia lub bezpieczeństwa zmniejsza rozmiar wyjściowy. Te kompromisy są szczególnie dotkliwe, gdy liczba kubitów jest niewielka, tj. około 1000-10000. Tak mała liczba kubitów powstaje w praktyce, gdy kanał kwantowy jest szczególnie trudny do wdrożenia, na przykład gdy satelita transmituje splątane pary fotonów do dwóch stacji naziemnych.

Niniejsza praca stawia pytanie: czy istnieją protokoły QKD i dowody bezpieczeństwa, które wykazują lepsze kompromisy parametrów, zwłaszcza w przypadku, gdy liczba kubitów jest mała? Przedstawia jeden taki protokół QKD i dowód bezpieczeństwa. Protokół ten wykorzystuje podwójne uniwersalne mieszanie zamiast losowego próbkowania w celu oszacowania liczby błędów odwrócenia bitu i odwrócenia fazy, co prowadzi do radykalnej poprawy kompromisów parametrów dla małej liczby kubitów, ale także utrudnia wdrożenie protokołu.

► Dane BibTeX

► Referencje

[1] Charles H. Bennett, David P. DiVincenzo, John A. Smolin i William K. Wootters. Splątanie w stanach mieszanych i kwantowa korekcja błędów. fizyka Rev. A, 54:3824–3851, listopad 1996. Adres URL: https:///link.aps.org/doi/10.1103/PhysRevA.54.3824, doi:10.1103/PhysRevA.54.3824.

https: / / doi.org/ 10.1103 / PhysRevA.54.3824

[2] Niek J. Bouman i Serge Fehr. Próbkowanie w populacji kwantowej i zastosowania. W corocznej konferencji kryptologicznej, strony 724–741. Springer, 2010. doi:10.1007/978-3-642-14623-7_39.

https://doi.org/10.1007/978-3-642-14623-7_39

[3] Gillesa Brassarda i Louisa Salvaila. Pojednanie za pomocą tajnego klucza w drodze publicznej dyskusji. W Warsztatach z teorii i zastosowania technik kryptograficznych, strony 410–423. Springer, 1993. doi:10.1007/3-540-48285-7_35.

https://doi.org/10.1007/3-540-48285-7_35

[4] AR Calderbank, EM Rains, PW Shor i NJA Sloane. Kwantowa korekcja błędów i geometria ortogonalna. fizyka Lett., 78:405–408, styczeń 1997. URL: https:///link.aps.org/doi/10.1103/PhysRevLett.78.405, doi:10.1103/PhysRevLett.78.405.

https: / / doi.org/ 10.1103 / PhysRevLett.78.405

[5] AR Calderbank i Peter W. Shor. Istnieją dobre kody korekcji błędów kwantowych. fizyka Rev. A, 54:1098–1105, sierpień 1996. URL: https:///link.aps.org/doi/10.1103/PhysRevA.54.1098, doi:10.1103/PhysRevA.54.1098.

https: / / doi.org/ 10.1103 / PhysRevA.54.1098

[6] J.Lawrence Carter i Mark N. Wegman. Uniwersalne klasy funkcji haszujących. Journal of Computer and System Sciences, 18(2):143–154, 1979. Adres URL: https:///www.sciencedirect.com/science/article/pii/0022000079900448, doi:10.1016/0022 -0000(79)90044-8.

https://doi.org/10.1016/0022-0000(79)90044-8

https:///www.sciencedirect.com/science/article/pii/0022000079900448

[7] Piotr Eliasz. Kodowanie dla dwóch hałaśliwych kanałów. W Colin Cherry, redaktor Information Theory, 3rd London Symposium, Londyn, Anglia, wrzesień 1955. Publikacje naukowe Butterwortha, 1956. URL: https:///worldcat.org/en/title/562487502, doi: 10.1038/176773a0.

https: / / doi.org/ 10.1038 / 176773a0

https:///worldcat.org/en/title/562487502

[8] Chi-Hang Fred Fung, Xiongfeng Ma i HF Chau. Praktyczne zagadnienia postprocessingu z kwantową dystrybucją klucza. Physical Review A, 81(1), styczeń 2010. URL: http:///dx.doi.org/10.1103/PhysRevA.81.012318, doi:10.1103/physreva.81.012318.

https: / / doi.org/ 10.1103 / PhysRevA.81.012318

[9] Roberta G. Gallagera. Kody kontroli parzystości o niskiej gęstości. The MIT Press, 09 1963. doi:10.7551/mitpress/4347.001.0001.

https: // doi.org/ 10.7551 / mitpress / 4347.001.0001

[10] Daniela Gottesmana. Klasa kodów kwantowej korekcji błędów nasycających kwantowe wiązanie Hamminga. fizyka Rev. A, 54:1862–1868, wrzesień 1996. URL: https:///link.aps.org/doi/10.1103/PhysRevA.54.1862, doi:10.1103/PhysRevA.54.1862.

https: / / doi.org/ 10.1103 / PhysRevA.54.1862

[11] M Koashi. Prosty dowód bezpieczeństwa dystrybucji klucza kwantowego w oparciu o komplementarność. New Journal of Physics, 11(4):045018, kwiecień 2009. Adres URL: https:///dx.doi.org/10.1088/1367-2630/11/4/045018, doi:10.1088/ 1367-2630/11/4/045018.

https://doi.org/10.1088/1367-2630/11/4/045018

[12] Charles Ci-Wen Lim, Feihu Xu, Jian-Wei Pan i Artur Ekert. Analiza bezpieczeństwa kwantowej dystrybucji kluczy o małej długości bloku i jej zastosowanie w kwantowej komunikacji kosmicznej. Physical Review Letters, 126(10), marzec 2021. Adres URL: http:///dx.doi.org/10.1103/PhysRevLett.126.100501, doi:10.1103/physrevlett.126.100501.

https: / / doi.org/ 10.1103 / PhysRevLett.126.100501

[13] Hoi-Kwong Lo i HF Chau. Bezwarunkowe bezpieczeństwo dystrybucji klucza kwantowego na dowolnie duże odległości. Science, 283(5410):2050–2056, marzec 1999. URL: https:///doi.org/10.1126/science.283.5410.2050, doi:10.1126/science.283.5410.2050.

https: / / doi.org/ 10.1126 / science.283.5410.2050

[14] Michaela A. Nielsena i Isaaca L. Chuanga. Obliczenia kwantowe i informacje kwantowe. Cambridge University Press, czerwiec 2012.

https: / / doi.org/ 10.1017 / cbo9780511976667

[15] Dymitr Ostriew. Komponowalne, bezwarunkowo bezpieczne uwierzytelnianie wiadomości bez tajnego klucza. W 2019 IEEE International Symposium on Information Theory (ISIT), strony 622–626, 2019. doi:10.1109/ISIT.2019.8849510.

https: / / doi.org/ 10.1109 / ISIT.2019.8849510

[16] S. Pirandola, UL Andersen, L. Banchi, M. Berta, D. Bunandar, R. Colbeck, D. Englund, T. Gehring, C. Lupo, C. Ottaviani, JL Pereira, M. Razavi, J. Shamsul Shaari , M. Tomamichel, VC Usenko, G. Vallone, P. Villoresi i P. Wallden. Postępy w kryptografii kwantowej. adw. Optować. Photon., 12(4):1012–1236, grudzień 2020. URL: http:///opg.optica.org/aop/abstract.cfm?URI=aop-12-4-1012, doi:10.1364 /AOP.361502.

https: / / doi.org/ 10.1364 / AOP.361502

http:///opg.optica.org/aop/abstract.cfm?URI=aop-12-4-1012

[17] Krzysztofa Portmanna. Recykling kluczy w uwierzytelnianiu. IEEE Transactions on Information Theory, 60(7):4383–4396, 2014. doi:10.1109/TIT.2014.2317312.

https: / / doi.org/ 10.1109 / TIT.2014.2317312

[18] Christophera Portmanna i Renato Rennera. Bezpieczeństwo kryptograficzne dystrybucji klucza kwantowego, 2014. URL: https:///arxiv.org/abs/1409.3525, doi:10.48550/ARXIV.1409.3525.

https:///doi.org/10.48550/ARXIV.1409.3525

arXiv: 1409.3525

[19] Renata Rennera. Bezpieczeństwo dystrybucji klucza kwantowego. Praca doktorska, ETH Zurich, 2005. URL: https:///arxiv.org/abs/quant-ph/0512258, doi:10.48550/ARXIV.QUANT-PH/0512258.

https:///doi.org/10.48550/ARXIV.QUANT-PH/0512258

arXiv: quant-ph / 0512258

[20] Petera W. Shora i Johna Preskilla. Prosty dowód bezpieczeństwa protokołu dystrybucji klucza kwantowego bb84. fizyka Lett., 85:441–444, lipiec 2000. URL: https:///link.aps.org/doi/10.1103/PhysRevLett.85.441, doi:10.1103/PhysRevLett.85.441.

https: / / doi.org/ 10.1103 / PhysRevLett.85.441

[21] Andrzej Steane. Interferencja wielocząstkowa i kwantowa korekcja błędów. Postępowanie Royal Society of London. Seria A: Nauki matematyczne, fizyczne i inżynierskie, 452(1954):2551–2577, 1996. URL: https:///royalsocietypublishing.org/doi/abs/10.1098/rspa.1996.0136, doi:10.1098 /rspa.1996.0136.

https: / / doi.org/ 10.1098 / rspa.1996.0136

[22] W. Forrest Stinespring. Funkcje dodatnie na c*-algebrach. Proceedings of the American Mathematical Society, 6(2):211–216, 1955. URL: http:///www.jstor.org/stable/2032342, doi:10.2307/2032342.

https: / / doi.org/ 10.2307 / 2032342

http: // www.jstor.org/ stabilny / 2032342

[23] Marco Tomamichela i Anthony'ego Leverriera. W dużej mierze samowystarczalny i kompletny dowód bezpieczeństwa dla dystrybucji kluczy kwantowych. Quantum, 1:14, lipiec 2017. URL: http:///dx.doi.org/10.22331/q-2017-07-14-14, doi:10.22331/q-2017-07-14- 14.

https://doi.org/10.22331/q-2017-07-14-14

[24] Marco Tomamichel, Charles Ci Wen Lim, Nicolas Gisin i Renato Renner. Ścisła analiza skończonego klucza dla kryptografii kwantowej. Komunikaty przyrodnicze, 3(1):1–6, 2012. doi:10.1038/ncomms1631.

https: / / doi.org/ 10.1038 / ncomms1631

[25] Mark N. Wegman i J.Lawrence Carter. Nowe funkcje haszujące i ich zastosowanie w uwierzytelnianiu i ustawianiu równości. Journal of Computer and System Sciences, 22(3):265–279, 1981. URL: https:///www.sciencedirect.com/science/article/pii/0022000081900337, doi:10.1016/0022 -0000(81)90033-7.

https://doi.org/10.1016/0022-0000(81)90033-7

https:///www.sciencedirect.com/science/article/pii/0022000081900337

[26] Juan Yin, Yu-Huai Li, Sheng-Kai Liao, Meng Yang, Yuan Cao, Liang Zhang, Ji-Gang Ren, Wen-Qi Cai, Wei-Yue Liu, Shuang-Lin Li i in. Bezpieczna kryptografia kwantowa oparta na splątaniu na dystansie 1,120 kilometrów. Natura, 582(7813):501–505, 2020. doi:10.1038/s41586-020-2401-y.

https: / / doi.org/ 10.1038 / s41586-020-2401-y

Cytowany przez

[1] Manuel B. Santos, Paulo Mateus i Chrysoula Vlachou, „Quantum Universally Composable Oblivious Linear Evaluation”, arXiv: 2204.14171.

[2] Dimiter Ostrev, Davide Orsucci, Francisco Lázaro i Balazs Matuz, „Klasyczne konstrukcje kodów produktów dla kwantowych kodów Calderbank-Shor-Steane”, arXiv: 2209.13474.

Powyższe cytaty pochodzą z Reklamy SAO / NASA (ostatnia aktualizacja pomyślnie 2023-01-14 11:00:11). Lista może być niekompletna, ponieważ nie wszyscy wydawcy podają odpowiednie i pełne dane cytowania.

On Serwis cytowany przez Crossref nie znaleziono danych na temat cytowania prac (ostatnia próba 2023-01-14 11:00:09).

Niniejszy artykuł opublikowano w Quantum pod Creative Commons Uznanie autorstwa 4.0 Międzynarodowe (CC BY 4.0) licencja. Prawa autorskie należą do pierwotnych właścicieli praw autorskich, takich jak autorzy lub ich instytucje.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://quantum-journal.org/papers/q-2023-01-13-894/

- 1

- 10

- 11

- 1996

- 1999

- 2012

- 2014

- 2017

- 2019

- 2020

- 2021

- 7

- 9

- a

- powyżej

- ABSTRACT

- dostęp

- zaliczki

- Lotnictwo

- powiązania

- Wszystkie kategorie

- pozwala

- amerykański

- analiza

- i

- roczny

- Anthony

- Zastosowanie

- aplikacje

- na około

- sierpnia

- uwierzytelniony

- Uwierzytelnianie

- autor

- Autorzy

- na podstawie

- Ulepsz Swój

- pomiędzy

- Bit

- Blokować

- Granica

- przerwa

- cambridge

- walizka

- Centrum

- Kanał

- kanały

- Charles

- Christopher

- klasa

- Klasy

- kod

- Kodowanie

- komentarz

- Lud

- przyległy

- Komunikacja

- porównanie

- kompletny

- całkowicie

- obliczenia

- komputer

- Konferencja

- prawo autorskie

- kryptograficzny

- kryptografia

- Daniel

- dane

- David

- zależy

- różnica

- trudny

- dyskutować

- dyskusja

- 分配

- dramatycznie

- dramatycznie

- redaktor

- Inżynieria

- Anglia

- Równość

- błąd

- Błędy

- szczególnie

- zapewniają

- oszacowanie

- ETH.

- ewaluację

- przykład

- pokazać

- szybciej

- Trzepnięcie

- znaleziono

- Francisco

- od

- Funkcje

- ogólnie

- niemiecki

- Gilles

- dany

- dobry

- Ziemia

- harvard

- haszysz

- mieszanie

- posiadacze

- HTTPS

- IEEE

- wdrożenia

- ważny

- poprawa

- poprawy

- in

- Informacja

- zamiast

- instytucje

- ciekawy

- na świecie

- problemy

- IT

- Styczeń

- JAVASCRIPT

- Pan Jian-Wei

- John

- dziennik

- Klawisz

- w dużej mierze

- Nazwisko

- prowadzący

- Pozostawiać

- Długość

- poziom

- Li

- Licencja

- Lista

- Londyn

- długo

- Louis

- WYKONUJE

- Dokonywanie

- struktura

- znak

- matematyczny

- wiadomość

- Michał

- MIT

- Miesiąc

- jeszcze

- Natura

- Nawigacja

- Nowości

- Nicolas

- Hałas

- numer

- z naszej

- ONE

- koncepcja

- zoptymalizowane

- oryginalny

- Przewyższa

- par

- Papier

- parametr

- parametry

- szczególnie

- Piotr

- faza

- fizyczny

- Fizyka

- plato

- Analiza danych Platona

- PlatoDane

- populacja

- pozytywny

- Praktyczny

- praktyka

- teraźniejszość

- prezenty

- naciśnij

- poprzedni

- Obrady

- Produkt

- dowód

- dowody

- proponuje

- protokół

- protokoły

- dowodzi

- zapewniać

- publiczny

- publikacje

- opublikowany

- wydawca

- wydawcy

- Kwant

- kryptografia kwantowa

- kwantowa korekcja błędów

- informacja kwantowa

- kubity

- przypadkowy

- Kurs

- pojednanie

- referencje

- szczątki

- ren

- Odporność

- przeglądu

- ROBERT

- królewski

- taki sam

- satelita

- nauka

- NAUKI

- Tajemnica

- bezpieczne

- bezpieczeństwo

- Serie

- Seria A

- zestaw

- Shor

- Prosty

- Rozmiar

- rozmiary

- mały

- mniejszy

- Społeczeństwo

- Typ przestrzeni

- Stacje

- Z powodzeniem

- taki

- odpowiedni

- Sympozjum

- system

- Techniki

- Połączenia

- ich

- Tytuł

- do

- transakcje

- bezwarunkowy

- dla

- uniwersalny

- uniwersytet

- zaktualizowane

- URL

- posługiwać się

- Użytkownicy

- Tom

- W

- który

- bez

- Praca

- działa

- warsztat

- rok

- Yuan

- zefirnet

- Zurych