Seu alto-falante inteligente foi projetado para ouvir, mas também poderia estar escutando?

Desde que a Amazon foi criticada por ser capaz de ouvir as pessoas através de seus alto-falantes inteligentes Echo e até mesmo transcrever o que elas diziam, fiquei intrigado com a ideia de como a IoT poderia ser usada para nos espionar, sem o conhecimento do público. vítimas. Desde então, grandes empresas de tecnologia por trás de dispositivos habilitados para Alexa e outros semelhantes tomaram medidas para torná-los mais focados na privacidade, mas recentemente demonstrei um recurso que você deve conhecer.

Vamos direto ao ponto.

Problemas com um ex

Recentemente, um amigo me pediu ajuda verifique se ela foi hackeada, porque ela não conseguia descobrir como seu ex-companheiro sabia informações específicas sobre sua vida e até mesmo sobre conversas privadas que ela teve.

eu primeiro verifiquei o telefone dela e laptop executando o software de segurança da ESET e não encontrou nenhum malware ou algo desagradável. Ela mencionou que isso aconteceria se suas conversas estivessem sendo ouvidas e mencionou que algumas das coisas que ela havia dito apenas aos outros foram transmitidas literalmente.

Foi quando verifiquei se havia bugs de escuta. Não descobri nada que não deveria estar lá. No entanto, fiquei interessado no alto-falante inteligente Amazon Echo Dot da família e perguntei quem poderia ter acesso a ele. Ela me contou que seu ex-companheiro havia configurado o aparelho dois anos antes, quando estavam juntos, e os dois tinham acesso ao alto-falante por meio de uma conta compartilhada, mas só ela o usava agora.

Como ela não havia alterado sua senha da Amazon – ou qualquer outra senha de conta – desde o rompimento com o parceiro, este era um bom lugar para começar a investigar. Eu me perguntei se o dispositivo poderia ser usado para escutar remotamente por meio do aplicativo por qualquer pessoa com acesso à conta, o que permitiria que ouvissem as conversas dela. Lembrei-me de que ouvi dizer que era possível, mas queria testar se um dispositivo Alexa poderia ser usado como dispositivo de escuta secreta.

Então comprei um Amazon Echo Dot e, para encurtar a história, meu instinto não me falhou.

O problema do privilégio

Alguns dispositivos inteligentes podem ser retirados da caixa e imediatamente conectados e usados com configurações padrão – e, portanto, geralmente inseguras. Obviamente, nunca fui um grande fã das configurações padrão de privacidade e segurança na maioria dos dispositivos inteligentes (ou quase todos os outros), mesmo depois que a Amazon e vários outros gigantes da tecnologia foram forçados a melhorar suas configurações para proteger melhor os usuários de práticas intrusivas por parte de fabricantes ou terceiros.

Agora, as pessoas normalmente não percebem quão facilmente os próprios dispositivos podem ser usados como ferramentas de espionagem por qualquer pessoa (mais precisamente, o administrador do dispositivo) com intenções ilícitas. (Obviamente não é uma vulnerabilidade de segurança se um administrador puder habilitá-la através de uma caixa de seleção – tome nota Lei nº 6 nas Dez Leis Imutáveis de Segurança da Microsoft: “Um computador é tão seguro quanto o administrador é confiável”).

Então, configurei meu Echo Dot com uma senha única e forte e habilitei autenticação de dois fatores usando um aplicativo autenticador e conectei-o ao meu telefone. Também consegui conectá-lo ao meu iPad com facilidade e fiquei relativamente satisfeito com a segurança,

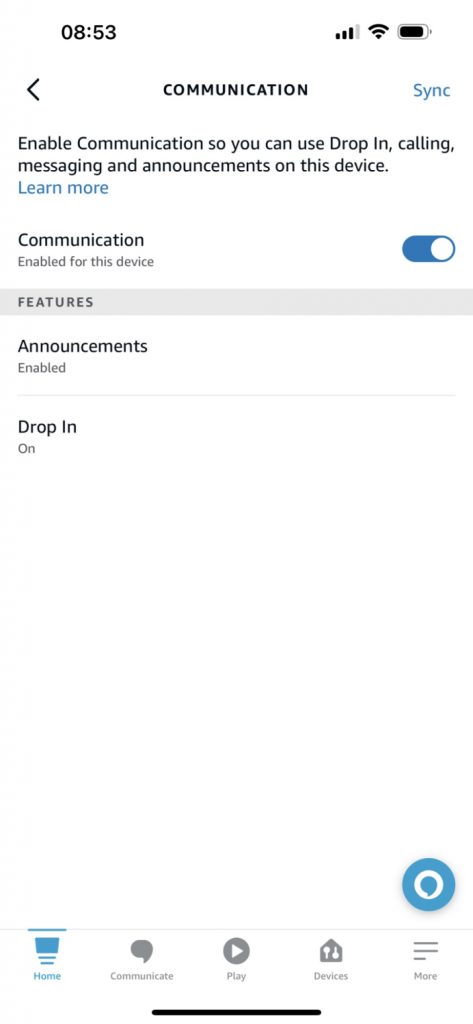

Em seguida, fui para “Dispositivos” no aplicativo e selecionei “Echo Dot” e “Configurações” e ativei “Comunicação”. Em seguida, toquei no recurso “Drop In” para habilitá-lo. Então, de volta à guia “Comunicar”, tudo o que tive que fazer foi selecionar “Drop In” e selecionar meu Echo Dot e pude ouvir a sala em que ele estava. Até desconectei meu Wi-Fi doméstico e me conectei via 4G para provar que também poderia fazer isso facilmente de outro local remoto.

Quando você entra e ouve uma sala, o anel de luz do dispositivo exibe uma luz verde giratória e também emite um pequeno toque para alertar as pessoas na sala sobre o Drop In. Não consegui entrar com a luz e o som desligados, mas uma vítima desavisada pode não ouvir ou simplesmente não pensar nisso. Afinal, esses dispositivos tendem a emitir muitos sons e sempre parecem ter anéis de luz coloridos por alguns motivos.

Também decidi verificar os registros do dispositivo por meio do meu aplicativo, mas infelizmente não havia nenhum registro ou qualquer coisa que sugerisse que eu tivesse “aparecido”, o que torna a evidência forense mais difícil em tal situação. Os registros em dispositivos Echo Dot são chamados de “Atividade”, mas não há como registrar o uso do recurso Drop In.

O espião no seu alto-falante inteligente

De volta ao meu amigo agora. Quando perguntei a ela se havia uma chance de seu Echo Dot ter sido usado para ouvir, pareceu que ela experimentou um momento luminoso. Ela notou que sua Alexa costumava ter anéis coloridos girando e presumiu que os sons tinham a ver com seu autoproclamado “dilúvio de compras na Amazon” e outras notificações.

Ela alegou que simplesmente pensava que sua Alexa estava ouvindo palavras-chave, em vez de permitir que qualquer pessoa com sua senha a ouvisse. Ela imediatamente se sentiu desconfortável, mudou sua senha e tornou seu telefone o único dispositivo emparelhável com seu Echo Dot.

Seu dispositivo não emitiu nenhum som estranho nem acendeu involuntariamente desde então, e ela diz que agora se sente muito mais segura.

Sua casa está grampeada?

Existem muitos dispositivos de escuta no mercado, mas aqueles que ficam escondidos à vista de todos (e normalmente não são considerados “bugs de escuta”) são frequentemente os mais comumente usados. Escusado será dizer que devemos estar conscientes das suas capacidades se quisermos aparecem fortemente em nossas casas.

Como resultado, é vital que as pessoas sigam algumas dicas ao usar tecnologia inteligente para permanecerem seguras e protegidas:

- Sempre use senhas fortes e exclusivas

- permitir autenticação de dois fatores

- Revise as configurações do dispositivo

- Conecte-se apenas a dispositivos aos quais você possui acesso

- Faça uma manutenção completa da conta – configure as permissões do usuário e desabilite ou remova contas se elas não forem necessárias

- Altere a senha se você suspeitar que alguém tem acesso à conta e não deveria

- Desligue o dispositivo ou desative o modo de escuta ao ter conversas delicadas

iPhones como dispositivos de escuta

Por último, além dos dispositivos talvez mais óbvios, como alto-falantes inteligentes, você sabia que os Apple AirPods também podem ser usados como dispositivos de audição? Poucas pessoas parecem estar cientes de que tudo o que alguém precisa fazer é ativar um recurso de acessibilidade chamado Live Listen em seu iPhone e com AirPods nos ouvidos, eles podem usar o telefone, deixado em qualquer sala, como um dispositivo de escuta. Quem suspeitaria que um telefone aparentemente “esquecido” era na verdade um “bug” deliberadamente plantado?

Fique seguro!

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://www.welivesecurity.com/2023/02/09/alexa-who-else-is-listening/

- 1

- a

- Capaz

- Sobre

- Acesso

- acessibilidade

- Conta

- Contas

- admin

- Depois de

- Alexa

- Todos os Produtos

- Permitindo

- sempre

- Amazon

- e

- Outro

- qualquer um

- app

- Apple

- assumiu

- em caminho duplo

- Porque

- atrás

- ser

- Melhor

- Grande

- grande tecnologia

- comprou

- Caixa

- erros

- chamado

- capacidades

- Centralização de

- chance

- perseguição

- verificar

- afirmou

- geralmente

- Empresas

- computador

- Contato

- conectado

- conversas

- poderia

- Cortar

- decidido

- Padrão

- demonstraram

- projetado

- dispositivo

- Dispositivos/Instrumentos

- DID

- difícil

- descobrir

- monitores

- não

- DOT

- Cair

- facilmente

- eco

- permitir

- habilitado

- Mesmo

- evidência

- experiente

- FALHA

- ventilador

- Característica

- poucos

- Fogo

- Primeiro nome

- focado

- seguir

- Forense

- amigos

- da

- vai

- vai

- Bom estado, com sinais de uso

- Verde

- luz verde

- feliz

- ter

- ouviu

- fortemente

- ajudar

- Início

- Como funciona o dobrador de carta de canal

- Contudo

- HTTPS

- enorme

- idéia

- ilícito

- imediatamente

- imutável

- melhorar

- in

- INFORMAÇÕES

- intenção

- interessado

- iot

- iPad

- iPhone

- IT

- Saber

- laptop

- Leis

- vida

- leve

- Escuta

- viver

- localização

- longo

- moldadas

- manutenção

- Maioria

- fazer

- FAZ

- Fazendo

- malwares

- Fabricantes

- mercado

- max-width

- mencionado

- poder

- Moda

- momento

- mais

- a maioria

- normalmente

- notado

- notificações

- número

- óbvio

- ordem

- Outros

- Outros

- próprio

- partes

- parceiro

- Senha

- senhas

- Pessoas

- possivelmente

- permissões

- telefone

- Lugar

- Avião

- platão

- Inteligência de Dados Platão

- PlatãoData

- Plugado

- possível

- potencialmente

- práticas

- justamente

- anterior

- política de privacidade

- Privacidade e segurança

- privado

- proteger

- Prove

- perceber

- razões

- recentemente

- registro

- relativamente

- permanecem

- remoto

- remover

- resultar

- Anel

- Quarto

- corrida

- seguro

- mais segura

- Dito

- diz

- seguro

- segurança

- vulnerabilidade de segurança

- parecia

- selecionado

- sensível

- conjunto

- Configurações

- compartilhado

- Baixo

- rede de apoio social

- Vista

- semelhante

- simplesmente

- desde

- situação

- pequeno

- smart

- bisbilhotar

- Software

- alguns

- Alguém

- Parecer

- Palestrantes

- caixas de som

- específico

- espionagem

- começo

- Passos

- História

- mais forte,

- tal

- Tire

- Batido

- tecnologia

- empresas de tecnologia

- Tecnologia

- dez

- teste

- A

- deles

- si mesmos

- Lá.

- assim sendo

- Terceiro

- terceiro

- pensamento

- Através da

- dicas

- para

- juntos

- também

- ferramentas

- para

- VIRAR

- Virado

- para

- único

- us

- usar

- Utilizador

- usuários

- geralmente

- via

- Vítima

- vítimas

- vital

- vulnerabilidade

- querido

- O Quê

- qual

- QUEM

- Wi-fi

- Largo

- sem

- Atividades:

- exercite-se

- seria

- anos

- Vocês

- investimentos

- zefirnet