Ter um ambiente capaz de entregar Amazon Sage Maker As instâncias de notebook permitem que cientistas de dados e analistas de negócios respondam com eficiência às necessidades organizacionais. Os dados são a força vital de uma organização e a análise eficiente desses dados fornece insights úteis para as empresas. Um problema comum que as organizações encontram é a criação de um padrão automatizado que permite que as equipes de desenvolvimento lancem serviços da AWS. As organizações desejam permitir que seus desenvolvedores lancem recursos conforme necessário, mas de forma centralizada e segura.

Esta postagem demonstra como centralizar o gerenciamento de notebooks de instância do SageMaker usando serviços AWS, incluindo Formação da Nuvem AWS, Modelo de aplicativo sem servidor da AWS (AWS SAM), Catálogo de serviços da AWS, Amazon Event Bridge, Armazenamento de parâmetros do AWS Systems Manager, Gateway de API da Amazon e AWS Lambda. Explicamos como usar esses serviços da AWS para automatizar o processo de venda de notebooks SageMaker aos usuários finais.

Visão geral da solução

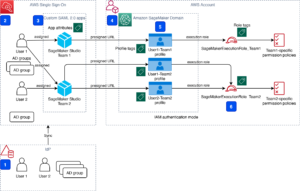

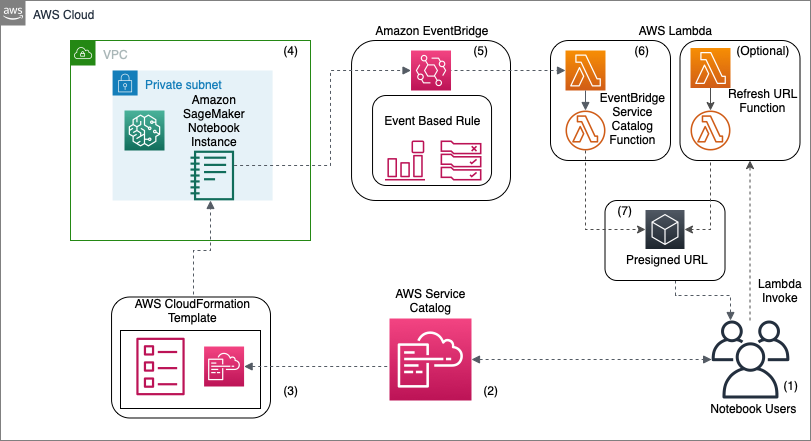

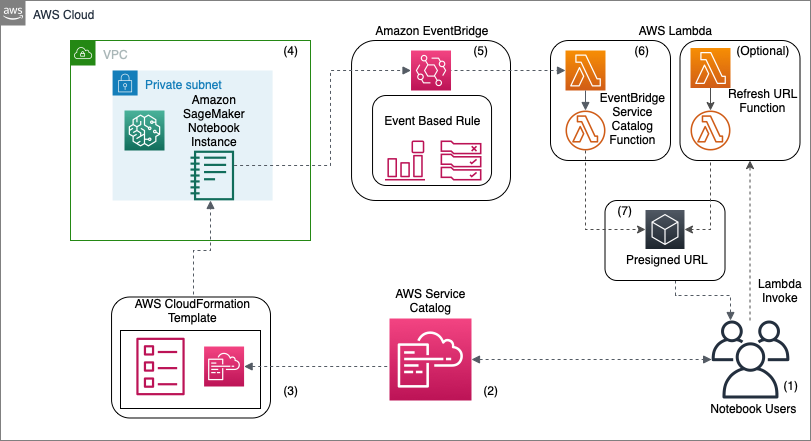

Em nossa solução, um usuário de notebook solicita uma instância de notebook usando o AWS Service Catalog. A solicitação é processada pelo AWS CloudFormation, que entrega a instância do notebook. O EventBridge monitora a API do AWS Service Catalog para concluir o provisionamento de recursos da instância do notebook. Uma regra baseada em eventos no EventBridge chama o processador de eventos do Lambda, que executa uma função do Lambda que retorna o URL pré-assinado.

O diagrama arquitetônico a seguir ilustra o estado da infraestrutura conforme definido nos modelos do CloudFormation.

O processo consiste nas seguintes etapas:

- Um usuário solicita um novo notebook por meio do console do AWS Service Catalog.

- AWS Service Catalog lança uma pilha CloudFormation.

- AWS CloudFormation lança o notebook SageMaker.

- Um notebook SageMaker está em execução.

- Uma função EventBridge é acionada quando um novo produto AWS Service Catalog é lançado.

- A Amazon CloudWatch O evento invoca uma função Lambda que gera o URL pré-assinado e um parâmetro SSM específico do usuário.

- Um usuário solicita um novo URL pré-assinado.

- Uma função Lambda gera um novo URL pré-assinado e atualiza o parâmetro SSM do usuário com o novo URL.

Pré-requisitos

Para implementar esta solução, você deve ter os seguintes pré-requisitos:

Implante recursos com o AWS CloudFormation

Para criar seus recursos com o AWS CloudFormation, execute as seguintes etapas:

- Implante o

s3-iam-config Modelo CloudFormation:

aws cloudformation create-stack --stack-name s3-iam-config --template-body file://templates/s3-iam-config.yml --parameters file://parameters/s3-iam-params.json --capabilities CAPABILITY_NAMED_IAM

A saída deve se parecer com o código a seguir:

{ "StackId": "arn:aws:cloudformation:us-east-1:123456789012:stack/s3-iam-config/9be9f990-0909-11eb-811c-0a78092beb51"

}

O modelo cria um Serviço de armazenamento simples da Amazon (Amazon S3).

- Execute o seguinte comando para obter o nome do bucket S3 gerado na etapa anterior:

aws cloudformation describe-stacks --stack-name s3-iam-config --query "Stacks[0].Outputs[?OutputKey=='S3BucketName'].OutputValue" --output text

A saída deve ser semelhante a esta:

s3-iam-config-s3bucket-1p85zr5051d86

- Execute o seguinte comando usando a saída da etapa anterior (atualize o nome do bucket):

aws s3 cp templates/sm-notebook.yml s3://<bucket_name>/sm-notebook.yml

A saída deve ser semelhante a esta:

upload: templates/sm-notebook.yml to s3://s3-iam-config-s3bucket-1p85zr5051d86/sm-notebook.yml

- Abra o

parameters/service-catalog-params.json arquivo e atualize o S3BucketName parâmetro ao nome do bucket da etapa anterior. Atualize o UserIAMPrincipal pelo ARN da função do IAM que você está usando nesta demonstração.

[ { "ParameterKey" : "NotebookInstanceType", "ParameterValue" : "ml.t2.medium" }, { "ParameterKey" : "S3IAMConfigStackName", "ParameterValue" : "s3-iam-config" }, { "ParameterKey" : "ServiceCatalogTemplateName", "ParameterValue" : "sm-notebook.yml" }, { "ParameterKey" : "S3BucketName", "ParameterValue" : "<input_your_bucket_name>" }, { "ParameterKey" : "UserIAMPrincipal", "ParameterValue" : "<input_your_iam_principal_arn>" }

]

- Implante o

service-catalog Modelo CloudFormation:

aws cloudformation create-stack --stack-name service-catalog-config --template-body file://templates/service-catalog.yml --parameters file://parameters/service-catalog-params.json --capabilities CAPABILITY_NAMED_IAM

A saída deve ser semelhante a esta:

{ "StackId": "arn:aws:cloudformation:us-east-1:123456789012:stack/service-catalog-config/fb29c5e0-28a0-11ec-8337-123f746ae8a3"

}

Implante recursos com AWS SAM

Para implantar recursos com AWS SAM, execute as seguintes etapas:

- Mude seu diretório para o

lambda diretório:

- Crie o aplicativo:

A saída deve ser semelhante a esta:

Built Artifacts : .aws-sam/build

Built Template : .aws-sam/build/template.yaml Commands you can use next

=========================

[*] Invoke Function: sam local invoke

[*] Test Function in the Cloud: sam sync --stack-name {stack-name} --watch

[*] Deploy: sam deploy --guided

- Implante o aplicativo:

- Responda às perguntas na CLI conforme mostrado no código a seguir:

Configuring SAM deploy

====================== Looking for config file [samconfig.toml] : Found Reading default arguments : Success Setting default arguments for 'sam deploy' ========================================= Stack Name [sam-app]: sam-app AWS Region [us-east-1]: us-east-1 Parameter EventBridgeFunctionName [EventBridgeFunction]: EventBridgeFunction Parameter EventRuleName [SvcCatalogEventRule]: SvcCatalogEventRule Parameter RefreshFunctionName [RefreshURLFunction]: RefreshURLFunction #Shows you resources changes to be deployed and require a 'Y' to initiate deploy Confirm changes before deploy [y/N]: N #SAM needs permission to be able to create roles to connect to the resources in your template Allow SAM CLI IAM role creation [Y/n]: Y #Preserves the state of previously provisioned resources when an operation fails Disable rollback [y/N]: N EventBridgeFunction may not have authorization defined, Is this okay? [y/N]: Y RefreshURLFunction may not have authorization defined, Is this okay? [y/N]: Y Save arguments to configuration file [Y/n]: Y SAM configuration file [samconfig.toml]: samconfig.toml SAM configuration environment [default]: dev

A saída deve ser semelhante a esta:

Looking for resources needed for deployment: Creating the required resources... Successfully created! Managed S3 bucket: aws-sam-cli-managed-default-samclisourcebucket-1f4i68wsmouhw A different default S3 bucket can be set in samconfig.toml Saved arguments to config file Running 'sam deploy' for future deployments will use the parameters saved above. The above parameters can be changed by modifying samconfig.toml Learn more about samconfig.toml syntax at https://docs.aws.amazon.com/serverless-application-model/latest/developerguide/serverless-sam-cli-config.html Uploading to sam-app/6f3e2f13cfdca08133238f77fc2c667b 9425988 / 9425988 (100.00%)

Uploading to sam-app/b153fd4be66b581361f7d46efae25f18 9425968 / 9425968 (100.00%) Deploying with following values =============================== Stack name : sam-app Region : us-east-1 Confirm changeset : False Disable rollback : False Deployment s3 bucket : aws-sam-cli-managed-default-samclisourcebucket-1f4i68wsmouhw Capabilities : ["CAPABILITY_IAM"] Parameter overrides : {"EventBridgeFunctionName": "EventBridgeFunction", "EventRuleName": "SvcCatalogEventRule", "RefreshFunctionName": "RefreshURLFunction"} Signing Profiles : {} Initiating deployment

=====================

Uploading to sam-app/c82cdea2bfbc2abc6520a97fce4c8a8b.template 6754 / 6754 (100.00%) Waiting for changeset to be created.. CloudFormation stack changeset

-----------------------------------------------------------------------------------------------------------------------------------------------------------------

Operation LogicalResourceId ResourceType Replacement -----------------------------------------------------------------------------------------------------------------------------------------------------------------

+ Add EventBridgeFunctionHelloWorldPermissio AWS::Lambda::Permission N/A nProd + Add EventBridgeFunctionRole AWS::IAM::Role N/A + Add EventBridgeFunction AWS::Lambda::Function N/A + Add PermissionForEventsToInvokeLambda AWS::Lambda::Permission N/A + Add RefreshURLFunctionHelloWorldPermission AWS::Lambda::Permission N/A Prod + Add RefreshURLFunctionRole AWS::IAM::Role N/A + Add RefreshURLFunction AWS::Lambda::Function N/A + Add ServerlessRestApiDeploymentb762875163 AWS::ApiGateway::Deployment N/A + Add ServerlessRestApiProdStage AWS::ApiGateway::Stage N/A + Add ServerlessRestApi AWS::ApiGateway::RestApi N/A + Add SvcCatalogEventRule AWS::Events::Rule N/A ----------------------------------------------------------------------------------------------------------------------------------------------------------------- Changeset created successfully. arn:aws:cloudformation:us-east-1:123456789012:changeSet/samcli-deploy1641934511/763fe89c-9c6a-4cef-a1a6-90986d7decfd 2022-01-11 15:55:22 - Waiting for stack create/update to complete CloudFormation events from stack operations

-----------------------------------------------------------------------------------------------------------------------------------------------------------------

ResourceStatus ResourceType LogicalResourceId ResourceStatusReason -----------------------------------------------------------------------------------------------------------------------------------------------------------------

CREATE_IN_PROGRESS AWS::IAM::Role RefreshURLFunctionRole - CREATE_IN_PROGRESS AWS::IAM::Role EventBridgeFunctionRole - CREATE_IN_PROGRESS AWS::IAM::Role EventBridgeFunctionRole Resource creation Initiated CREATE_IN_PROGRESS AWS::IAM::Role RefreshURLFunctionRole Resource creation Initiated CREATE_COMPLETE AWS::IAM::Role EventBridgeFunctionRole - CREATE_IN_PROGRESS AWS::Lambda::Function EventBridgeFunction - CREATE_IN_PROGRESS AWS::Lambda::Function EventBridgeFunction Resource creation Initiated CREATE_COMPLETE AWS::IAM::Role RefreshURLFunctionRole - CREATE_COMPLETE AWS::Lambda::Function EventBridgeFunction - CREATE_IN_PROGRESS AWS::Lambda::Function RefreshURLFunction - CREATE_IN_PROGRESS AWS::Lambda::Function RefreshURLFunction Resource creation Initiated CREATE_IN_PROGRESS AWS::Events::Rule SvcCatalogEventRule - CREATE_IN_PROGRESS AWS::Events::Rule SvcCatalogEventRule Resource creation Initiated CREATE_COMPLETE AWS::Lambda::Function RefreshURLFunction - CREATE_IN_PROGRESS AWS::ApiGateway::RestApi ServerlessRestApi - CREATE_COMPLETE AWS::ApiGateway::RestApi ServerlessRestApi - CREATE_IN_PROGRESS AWS::ApiGateway::RestApi ServerlessRestApi Resource creation Initiated CREATE_IN_PROGRESS AWS::ApiGateway::Deployment ServerlessRestApiDeploymentb762875163 - CREATE_IN_PROGRESS AWS::Lambda::Permission EventBridgeFunctionHelloWorldPermissio - nProd CREATE_IN_PROGRESS AWS::Lambda::Permission RefreshURLFunctionHelloWorldPermission Resource creation Initiated Prod CREATE_IN_PROGRESS AWS::Lambda::Permission EventBridgeFunctionHelloWorldPermissio Resource creation Initiated nProd CREATE_IN_PROGRESS AWS::Lambda::Permission RefreshURLFunctionHelloWorldPermission - Prod CREATE_IN_PROGRESS AWS::ApiGateway::Deployment ServerlessRestApiDeploymentb762875163 Resource creation Initiated CREATE_COMPLETE AWS::ApiGateway::Deployment ServerlessRestApiDeploymentb762875163 - CREATE_IN_PROGRESS AWS::ApiGateway::Stage ServerlessRestApiProdStage - CREATE_IN_PROGRESS AWS::ApiGateway::Stage ServerlessRestApiProdStage Resource creation Initiated CREATE_COMPLETE AWS::Lambda::Permission RefreshURLFunctionHelloWorldPermission - Prod CREATE_COMPLETE AWS::Lambda::Permission EventBridgeFunctionHelloWorldPermissio - nProd CREATE_COMPLETE AWS::ApiGateway::Stage ServerlessRestApiProdStage - CREATE_COMPLETE AWS::Events::Rule SvcCatalogEventRule - CREATE_IN_PROGRESS AWS::Lambda::Permission PermissionForEventsToInvokeLambda - CREATE_IN_PROGRESS AWS::Lambda::Permission PermissionForEventsToInvokeLambda Resource creation Initiated CREATE_COMPLETE AWS::Lambda::Permission PermissionForEventsToInvokeLambda - CREATE_COMPLETE AWS::CloudFormation::Stack sam-app - ----------------------------------------------------------------------------------------------------------------------------------------------------------------- CloudFormation outputs from deployed stack

------------------------------------------------------------------------------------------------------------------------------------------------------------------

Outputs ------------------------------------------------------------------------------------------------------------------------------------------------------------------

Key RefreshURLFunctionIamRole Description Implicit IAM Role created for Hello World function Value arn:aws:lambda:us-east-1:123456789012:function:RefreshURLFunction Key RefreshURLFunctionAPI Description API Gateway endpoint URL for Prod stage for Hello World function Value https://m94bjaurjb.execute-api.us-east-1.amazonaws.com/Prod/refreshurl/ Key RefreshURLFunction Description Hello World Lambda Function ARN Value arn:aws:lambda:us-east-1:123456789012:function:RefreshURLFunction ------------------------------------------------------------------------------------------------------------------------------------------------------------------ Successfully created/updated stack - sam-app in us-east-1

Teste a solução

Agora que você implantou a solução, vamos testar o fluxo de trabalho.

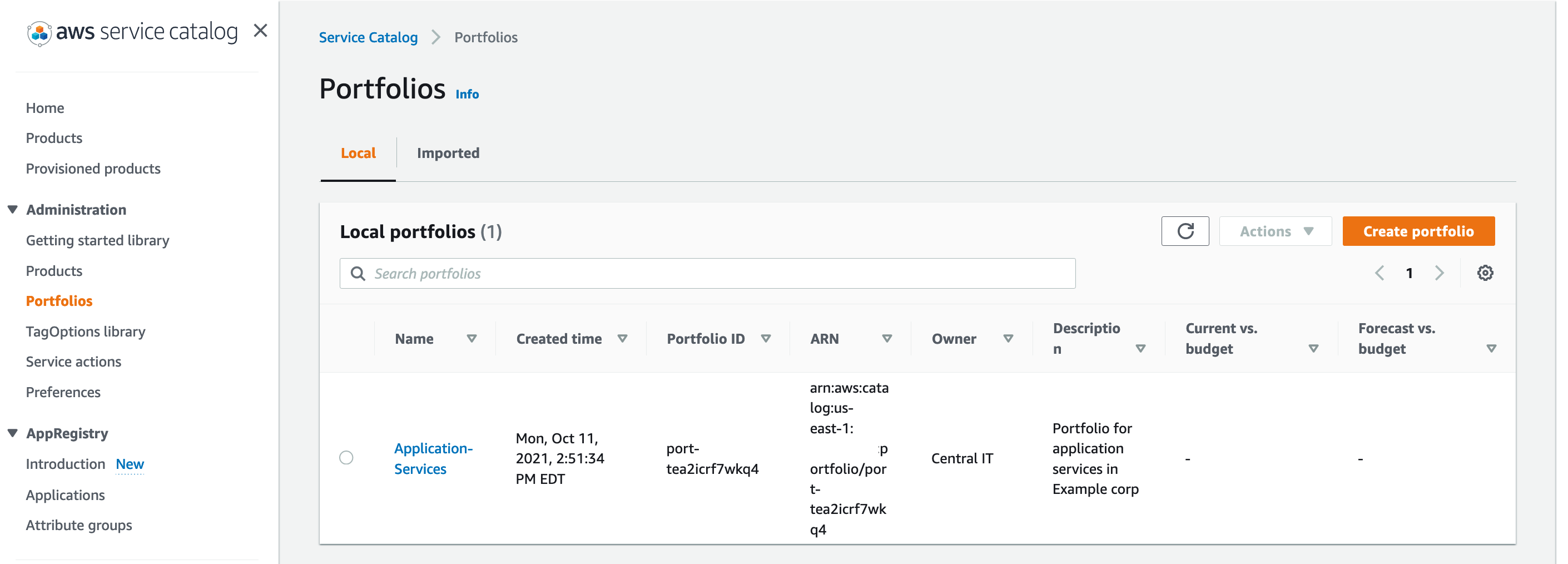

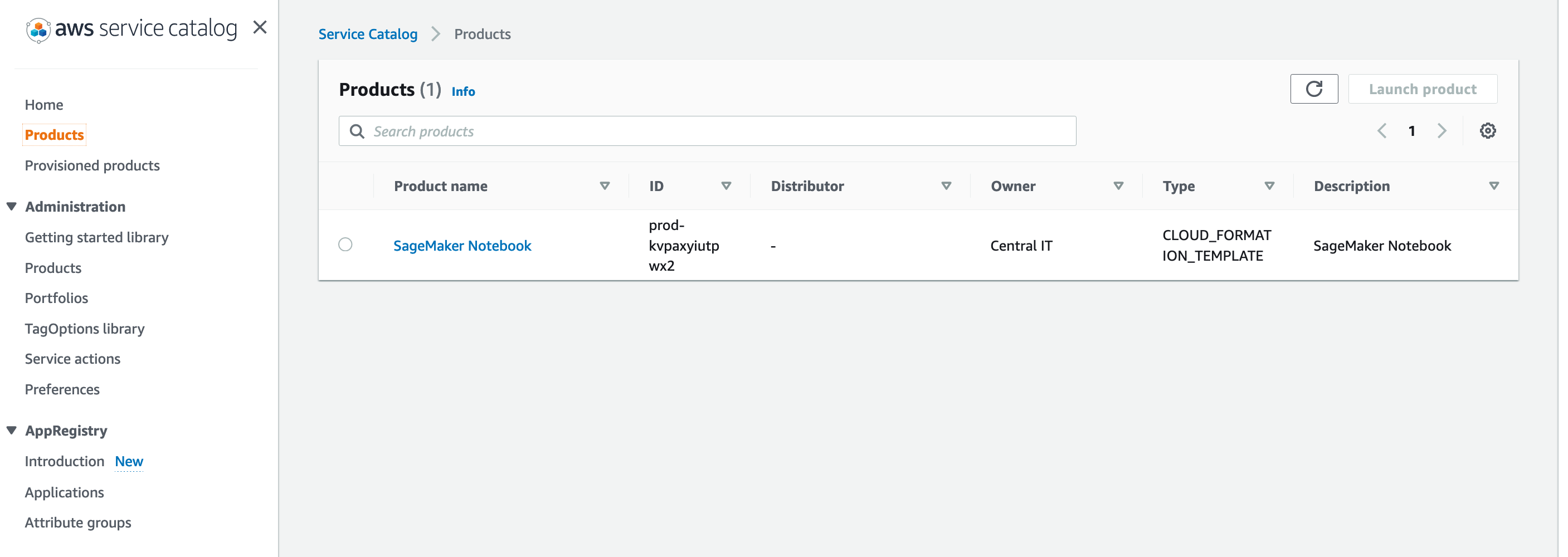

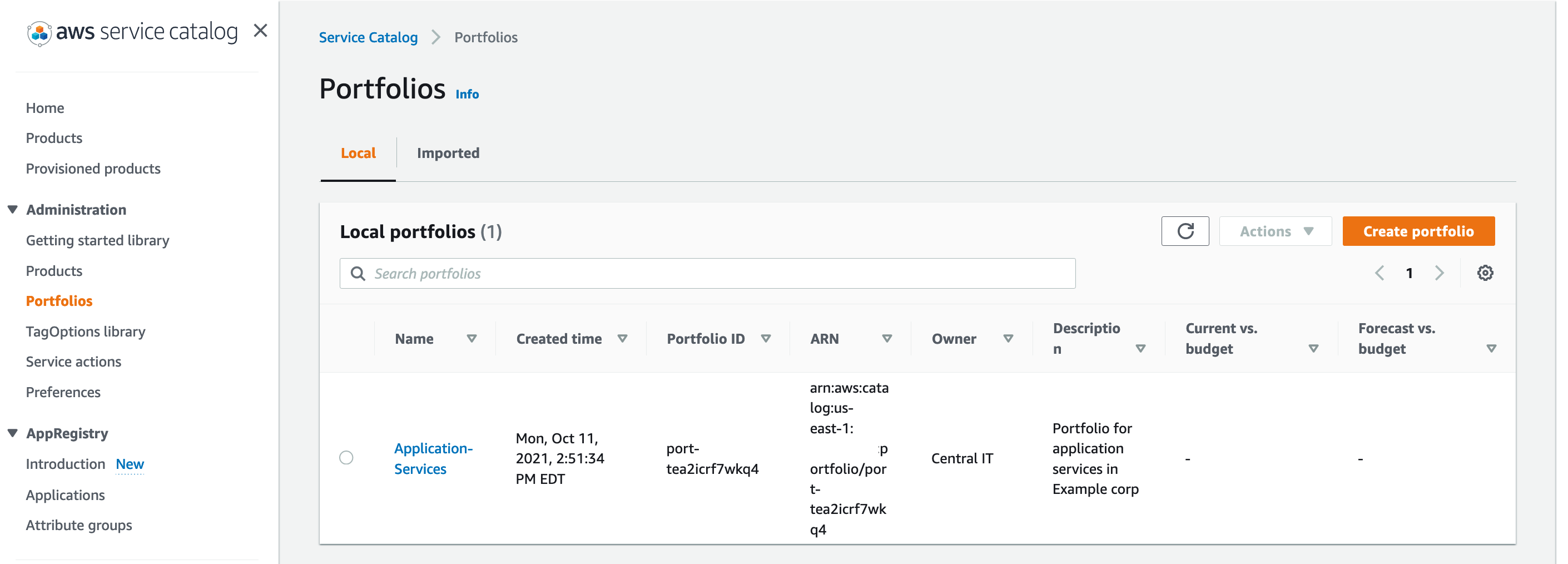

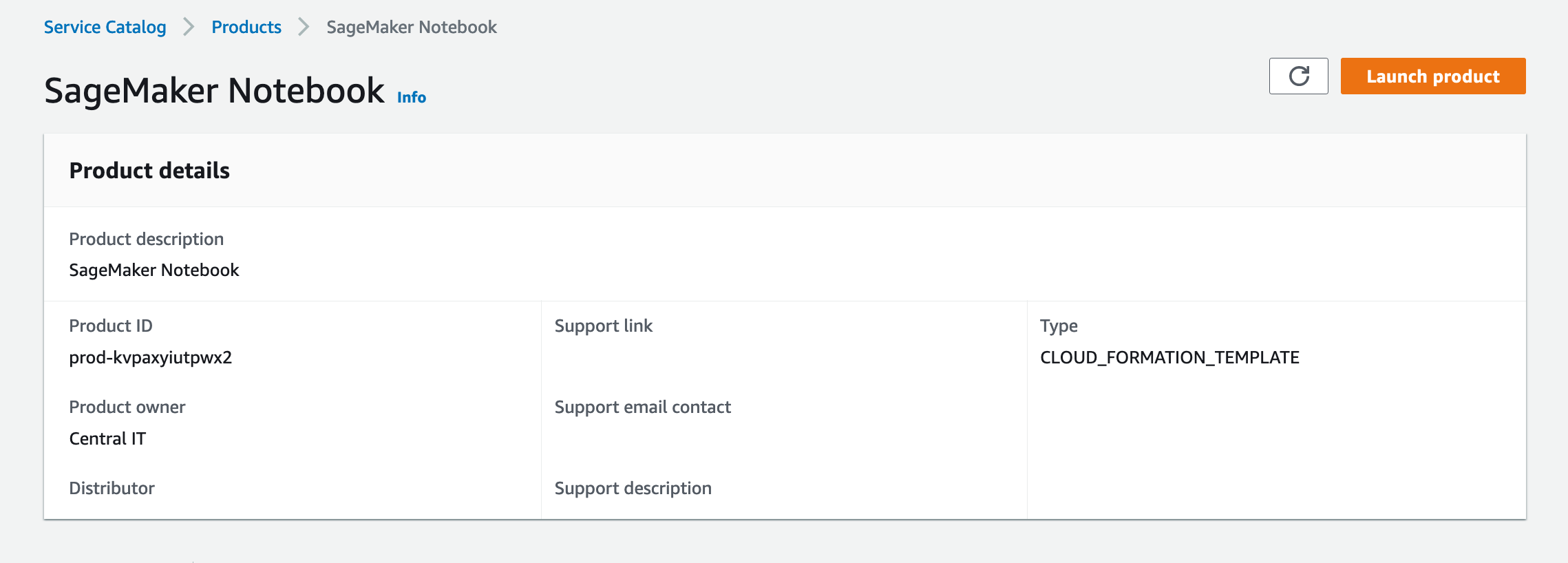

- No console do AWS Service Catalog, em Áreas de Suporte no painel de navegação, escolha carteiras.

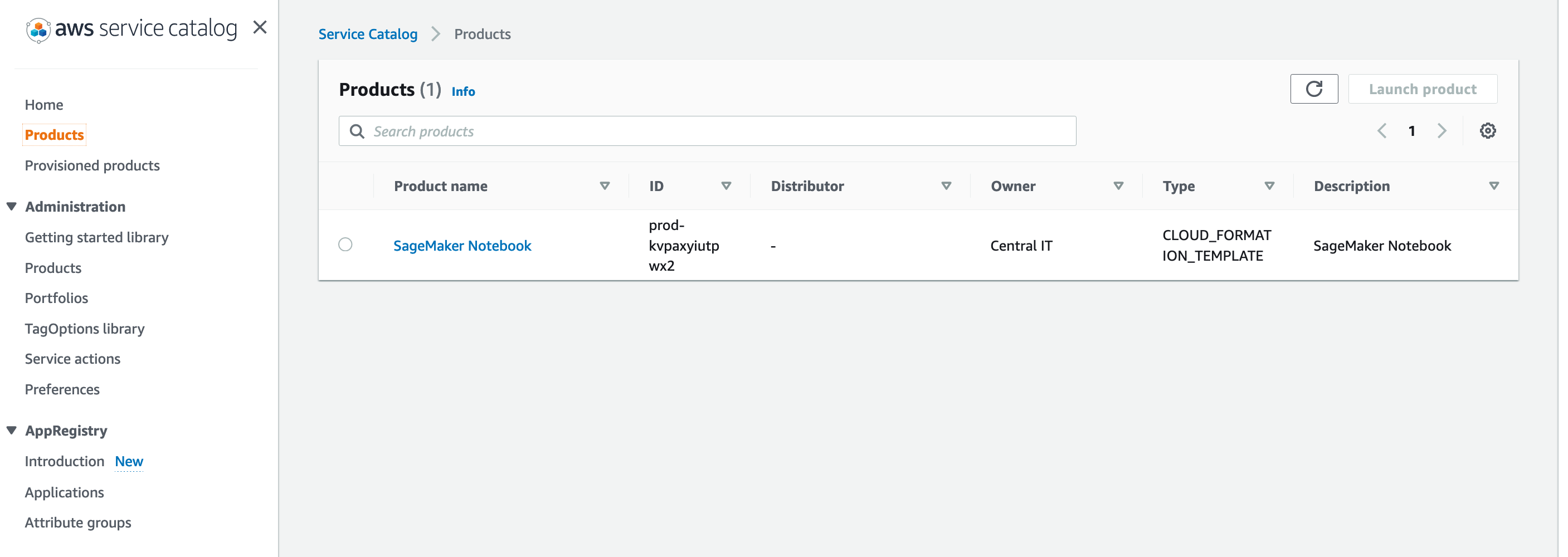

- Escolha seu caderno SageMaker.

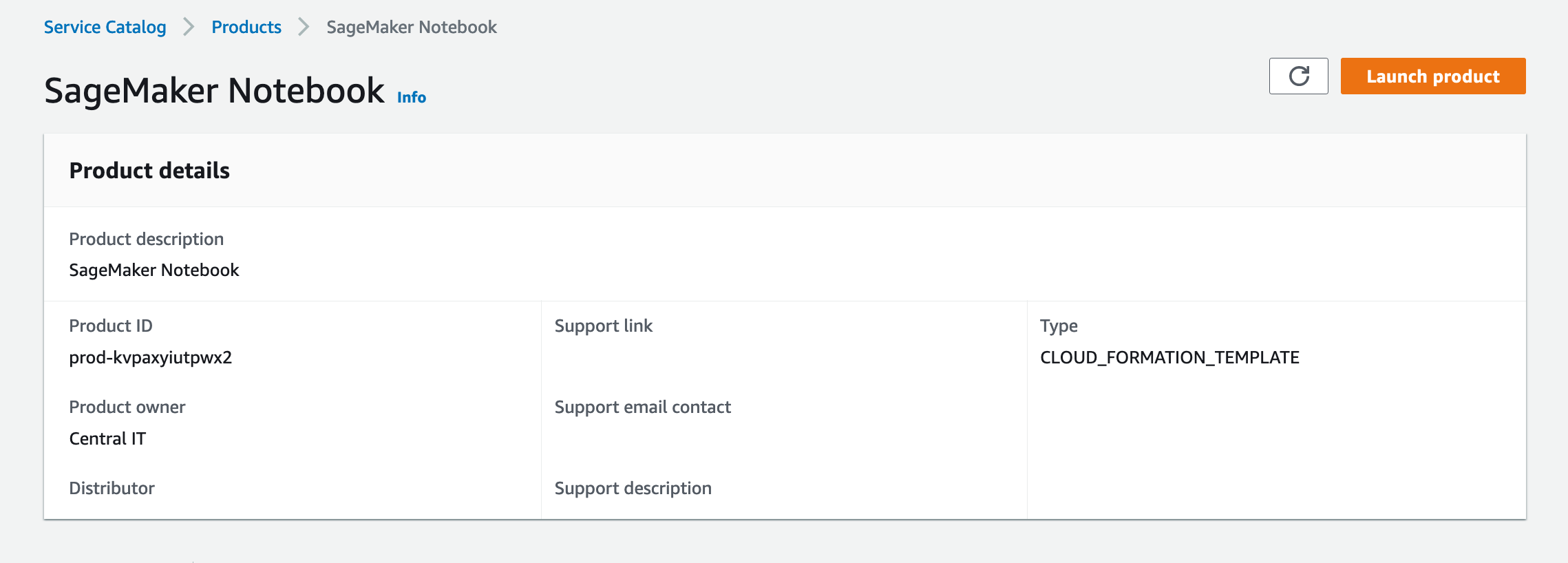

- Escolha Lançar produto.

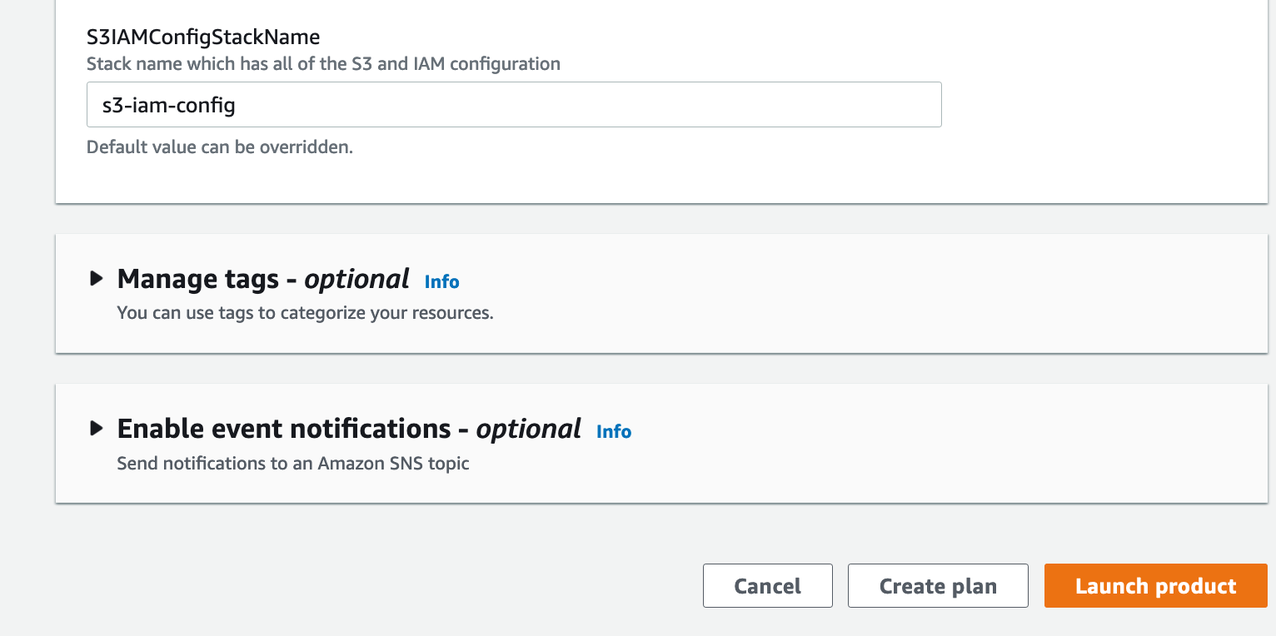

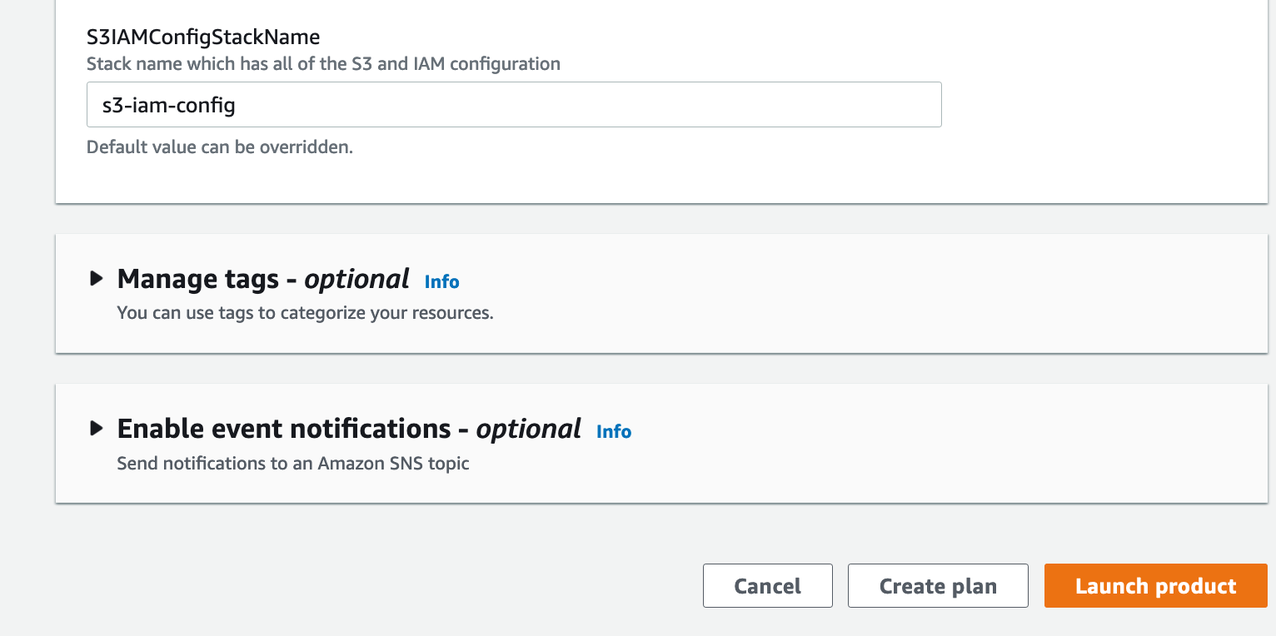

- Na parte inferior da página, escolha Lançar produto.

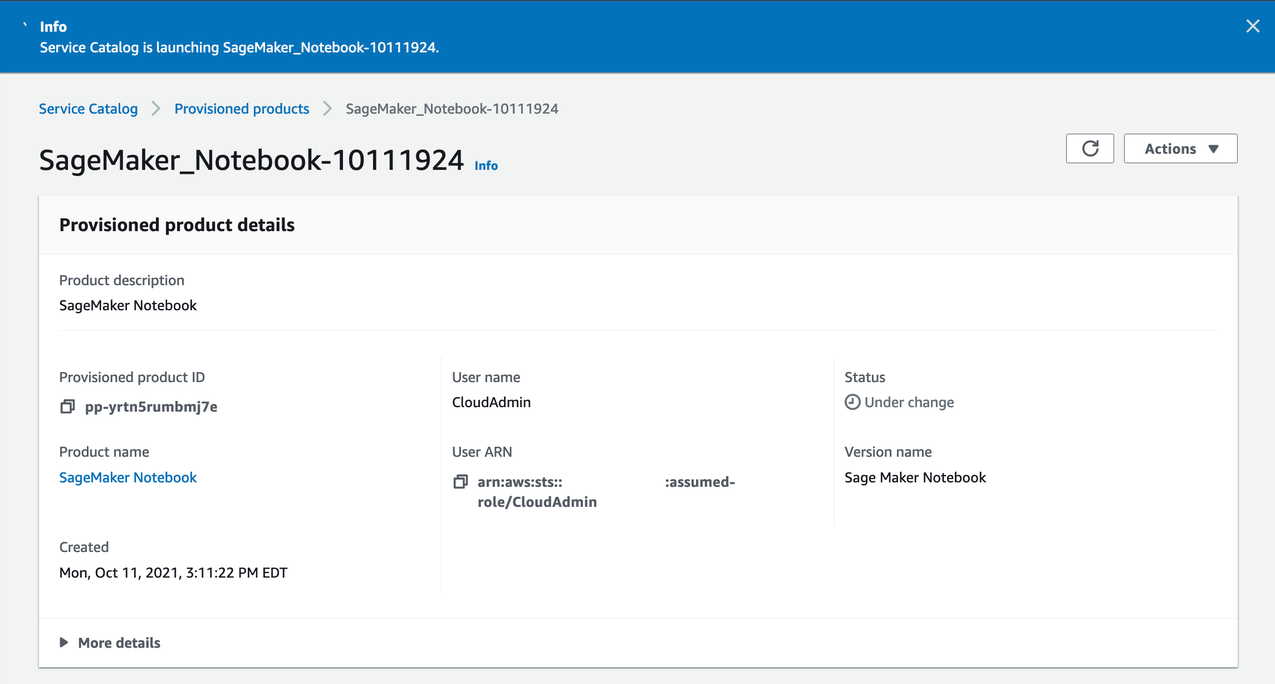

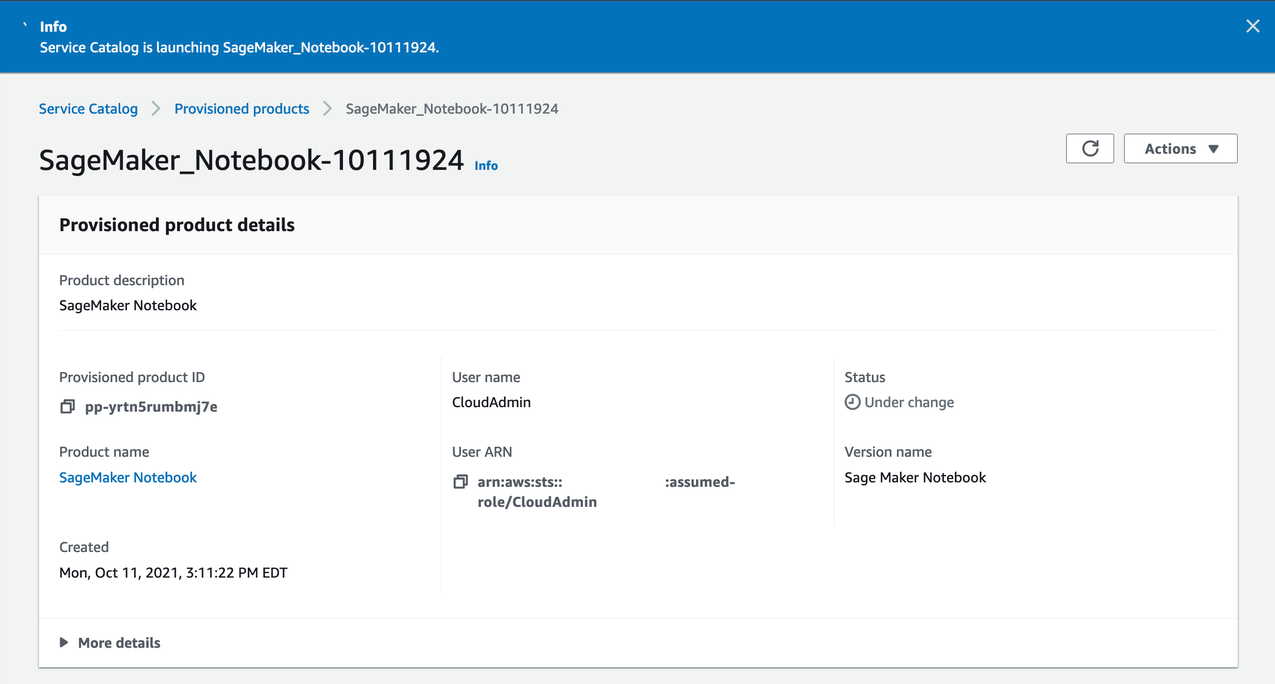

Você deve ver uma página semelhante à seguinte captura de tela.

- Aguarde alguns instantes para que o status seja exibido como

Available.

- Abra seu terminal e execute o seguinte comando para obter o URL pré-assinado do Parameter Store:

aws ssm get-parameter --name "/SageMaker/Notebooks/Demo-User-Notebook" --query Parameter.Value

A saída deve ser semelhante a esta:

"https://demo-user-notebook.notebook.us-east-1.sagemaker.aws?authToken=eyJhbGciOiJIUzI1NiJ9.eyJmYXNDcmVkZW50aWFscyI6IkFZQURlSlVvLzJjeEcwQ0xtNHBjTTZFOGM1SUFYd0FCQUJWaGQzTXRZM0o1Y0hSdkxYQjFZbXhwWXkxclpYa0FSRUV3U0ZSdU1rNXJZMUpyWnpWWVlsZFBRbUowTmtadVpGcHZlRlJXUW05SVlWaHdiazFJY25WRWVrTmtlVWRUVUZsak56UnhObWQzVTJGS1dYUm5hVk40VVQwOUFBRUFCMkYzY3kxcmJYTUFTMkZ5YmpwaGQzTTZhMjF6T25WekxXVmhjM1F0TVRvM05qUTNNRGM1TWpRME1UVTZhMlY1TDJJM01ETTNNRE5oTFdVMU5HTXROR1JtWWkxaE1HRTFMVGMyTnpNek1XWXlORGsxT1FDNEFRSUJBSGhlY3J4TGdEdDJaWmRKYk5nd3R4RHJpWmtZQnZUR1cwZWZCWVhaVW1VTTFBRXNiUlBXblloT3hjUWhPUE9jR0FaZUFBQUFmakI4QmdrcWhraUc5dzBCQndhZ2J6QnRBZ0VBTUdnR0NTcUdTSWIzRFFFSEFUQWVCZ2xnaGtnQlpRTUVBUzR3RVFRTUFnMjM1NzZRT1l6azgyc29BZ0VRZ0RzejlwVHd4Q2ZZUHd6SGJvZERIaElRa1BRWjdUUXRxZ2dEaVpkTDBtMnIxaW1jVHp5czJHc0t6T3d2Z2g1cGNSSytVS2ZxTXlnTmVhaHVVd0lBQUFBQURBQUFFQUFBQUFBQUFBQUFBQUFBQUFET3ZoZFMvb01sTE4xZ3hQSFkybklQLy8vLy93QUFBQUVBQUFBQUFBQUFBQUFBQUFFQUFBTmZFc2JYV1RDWXorV0o0S3BwSXhEMkpkMVFzUnZFbW9lS21hZDhvSmNSN0tRMi9CQWd3TTA3YUFOOEN1WE8yc2lLUnpZdjI1YmlLOFYzUDM2d1Fjc3RoS085Ui91TFFzNWk4RytHc3BZSnlNamRsbWdWYTFEd2FZQmd0TUMwcmJMRjZSWXJhcFJtMFArbDVIQWg3bWNyeU9lejZWRVlYTmdJY2FXR0tjZDFwRjQ5bXBLTzNyQW5BSGlCdEVaNCtlSVFYVkJwMmQyV2c4TEFqR0RRYVNyclVBOUhJa3pvaloybm5iVHluY3pLWXlNVjA3Ui8wZmVTZU9jTTBubC9IRHdjWUdyc1RCcDgzM1RVWCtkOGRNRXI4amtpQVAwUTFQRkNrU2h5WS9CU05IalZtWThxd094N05jV3g1ZVpSenl3cm0vWXNZOW5paEt5cWRMaGNIQUhDbXZhWW8yb2lMZ3BGak51WG5udlh1U1UxcmFlRVZMNUlKR1loMVAzRWZnR3huNmlsUTJmVGllQytQdWNmT3dsZWwrSnR5SWNmbVRTeFB0bnE1YW1mVjEycml0Skx5a09WMklEc0YzSEl6RW11SmhYZTBqKzM1dWlITW5BVkFZVm5RbithdWh1K3lVcUNKeWVWU1o2ZWVsYmIwd2tYUGNpOXBkazFMbTFLNUpZcFJuMFoyS1hvSnBxNm52b3pPWkdvNG9jbmVRQWhKODRiYjR6RkdGZ1NOaTdQWEFuMnpDTkZ1S2w0eU9KVldiRDRXMGZGSFc1OE5iUTE5amc5Zlp0czlkVmxKclowSmVrYTJhZi9TaUpoeWdvcDBwQ0pBS0pZZkErVEhTQmdCUTFNUWpyUXV5U25jbnQ4NU5XUW1uVG9PUGJ4bVlyN0JRMllpQlJsekdxSDNuQ0pXN2x4YmNzYUV1c1dFMXB3K0RJc2lLMEV1YVV6anBFWFV0NEt4Zm82T3B3b28vdVcyV0dlSmNQVHk4TkNRYWZlUU1VbXgwaDQ3aDF0UHNIY0hBUjltKzU2c3BzMnJETjl4ZTFUMVdHVDg4a3FFMW5YYzRQeUZNdTVuYXB0UEdUU1B0akpZWDRKKzRsSzlJZzZCNG9qRTNmVEEzUVllSTd0dU9UZG9Vd2R6SkJ4L1NvSjNxU0ZUMWRDZXFDeUcyWUN5cjN0TmFzZlpYNFBBWmU4b1M1QVZTeExkVlVqUkpYcW1DM1ZkNUJPRlFySHpReTZjTkFLNFVOY2tBanh3bUgwbFlNdlFtc3lTODRzcCtLUGdpbXl3eWNDdk5tYWQ1bVltRHRZYVpMU3JCVUZIVzlDS2tTS2pqWWtBWnZ3MXRnS3h5OE9wNjZDRHY3aEZObzNDUWQ3MGpnV0wyamdnU1RIckJ6blJwK2wxQ1VscnNsblNzaGluTDcwbnp4eU02b1NBbm1FdFVscG9yeG1iWGRUbUxld244R1lQS1ZvT0syd1pobXk0TVQzc2xxRlU1enVTU2tBQnp5eURZb3djR3JxemlBTXNDcEZONVhRVk9HNHkzNnlZS3pTU0FVTEppRCtOZFRLeWxJbUFHY3daUUl3TXpoZ25hWitia1h5VmErTWUrYmwxUHBrUXcwMWxMUDZNcExnTGRPbkVKb0RRM0xLc2pLZHlidWx4cmlNK011SEFqRUF3V00zdXpjemZyY1ZWOGNwUzdlUDlBRXluNks5NkNQNFBiVCtYK1VVZERqYXZkR1hrenY3TklkWG4xem9pU0dpIiwiY2lwaGVyVGV4dCI6IkFRSUJBSGhlY3J4TGdEdDJaWmRKYk5nd3R4RHJpWmtZQnZUR1cwZWZCWVhaVW1VTTFBRVRlWjBib1lRWDZSazJ1dzdNREJZY0FBQUFvakNCbndZSktvWklodmNOQVFjR29JR1JNSUdPQWdFQU1JR0lCZ2txaGtpRzl3MEJCd0V3SGdZSllJWklBV1VEQkFFdU1CRUVERjVkR1VSbkt5ZlA4S2dKTVFJQkVJQmJyTkJkSkZEOWhySytrajEvTDRieXMxMlFmR2dxM1pSTVlGa2lwNjJXZGZ2aUhvdkswQ3pKY0VtSUE4akY5cktPRm5ZblFoeHpHdmhxZy84VjU4RjUxbWFKUkJIY0RlUzdjSGRpSkdhOW1MbmZuVzFwQVhoaUp1WlRCdz09Iiwid29ya3NwYWNlTmFtZSI6ImRlbW8tdXNlci1ub3RlYm9vayIsIndvcmtzcGFjZURvbWFpbk5hbWUiOiJkZW1vLXVzZXItbm90ZWJvb2siLCJzdWIiOiIxOTU4ODk2NzE2OTAiLCJleHAiOjE2MzgxNDAyMTQsImlhdCI6MTYzODEzODQxNH0.duv90DKJDan6ZOI_uwgP3sQEtManyMCD61tnhZtI-mY"

Regra EventBridge

O EventBridge é configurado com uma regra de evento para processar uma resposta de API para a API do AWS Service Catalog. Esta regra é configurada para transmitir o estado da instância do notebook para que você possa usar o Lambda para retornar uma resposta de URL pré-assinada como uma ação acionada. A regra de evento é configurada da seguinte forma:

{ "detail-type": ["AWS API Call via CloudTrail"], "detail": { "eventSource": ["servicecatalog.amazonaws.com"], "eventName": ["ProvisionProduct"] }

}

A captura de tela a seguir do console EventBridge mostra sua regra de evento.

A AWS CloudTrail A API está sendo monitorada usando a origem do evento para servicecatalog.amazonaws.com. O nome do evento monitorado é ProvisionProduct. O monitoramento desse evento permite que você tome medidas eficazes em resposta ao relatório do AWS Service Catalog sobre o estado de entrega bem-sucedido da instância do notebook. Quando um ProvisionProduct ocorre, uma função Lambda chamada DemoEventBridgeFunction é invocado, o que retorna um URL pré-assinado ao usuário final.

Função Lambda para retornar URLs de instâncias de notebook pré-assinados

Para garantir acesso seguro aos notebooks solicitados pelo usuário por meio do AWS Service Catalog, um URL pré-assinado é criado e retornado ao usuário. Isso fornece um método seguro para acessar a instância do notebook e executar funções críticas para os negócios. Para isso, utilizamos o EventBridgeServiceCatalogFunção função, que usa um garçom para que o estado da instância do notebook fique disponível. Os garçons fornecem um meio de sondar um serviço e suspender a execução de uma tarefa até que uma condição específica seja atendida. Quando estiver pronta, a função gera uma URL pré-assinada. Finalmente, a função cria um parâmetro SSM com a URL pré-assinada gerada. O parâmetro SSM usa o seguinte padrão: /SageMaker/Notebooks/%s-Notebook"%user_name/. Isso nos permite criar um namespace comum para todos os parâmetros SSM do notebook SageMaker, mantendo-os exclusivos com base em user_name.

URLs pré-assinados têm uma expiração definida. A função Lambda implanta notebooks com expiração de sessão de 12 horas. Por causa disso, os desenvolvedores precisam gerar um novo URL pré-assinado quando o URL pré-assinado existente expirar. O Função AtualizarURL faz isso permitindo que os usuários invoquem a função ao chamar o API Gateway. Os desenvolvedores podem invocar esta função e passar o nome do notebook, e ela retorna uma URL pré-assinada. Quando o RefreshURLFunction estiver concluído, um usuário pode fazer uma chamada para o Parameter Store, obter o novo URL pré-assinado e, em seguida, acessar seu notebook.

- Obter o

RefreshURLFunction URL do API Gateway com o seguinte código:

aws cloudformation describe-stacks --stack-name sam-app --query "Stacks[0].Outputs[?OutputKey=='RefreshURLFunctionAPI'].OutputValue" --output text --region us-east-1

A saída deve ser semelhante a esta:

https://8mnr3ksi0d.execute-api.us-east-1.amazonaws.com/Prod/refreshurl/

- Invocar a função

RefreshURLFunction chamando o API Gateway. Atualizar input_url com o URL da etapa anterior:

curl -X POST <input_url> -d '{"notebook_user_name": "Demo-User"}'

A saída deve ser semelhante a esta:

{"PreSignedURL": "https://demo-user-notebook-dctz.notebook.us-east-1.sagemaker.aws?authToken=eyJhbGciOiJIUzI1NiJ9.eyJmYXNDcmVkZW50aWFscyI6IkFZQURlRGw3R2E2OWZ3SmhjSlZKcDB1VjR2b0FYd0FCQUJWaGQzTXRZM0o1Y0hSdkxYQjFZbXhwWXkxclpYa0FSRUZzYVcxNVNsZGtXRXhCZGpVNGRIRkVTalo0V25SSk5WWTVUVEZHZFZaTVZtVldWRzQ0Tms1UGRWaEpSVFI2UTBwdGVFZDFWbFUxUzNoc1pYSXJia05YWnowOUFBRUFCMkYzY3kxcmJYTUFTMkZ5YmpwaGQzTTZhMjF6T25WekxXVmhjM1F0TVRvM05qUTNNRGM1TWpRME1UVTZhMlY1TDJJM01ETTNNRE5oTFdVMU5HTXROR1JtWWkxaE1HRTFMVGMyTnpNek1XWXlORGsxT1FDNEFRSUJBSGhlY3J4TGdEdDJaWmRKYk5nd3R4RHJpWmtZQnZUR1cwZWZCWVhaVW1VTTFBRjY1ZFVPdW5vQlY2MVdrTnM2OUVsdUFBQUFmakI4QmdrcWhraUc5dzBCQndhZ2J6QnRBZ0VBTUdnR0NTcUdTSWIzRFFFSEFUQWVCZ2xnaGtnQlpRTUVBUzR3RVFRTVhsY1gyeW5WMVQxNkdBRHlBZ0VRZ0RzUEVSVllMRVMzN1FVZklvVTZjd3RZdGI4NkIrT212aVF3cm5BOFVDSnZtMjRxYXJORllaOGgzRGlnSy8wVVBSR3hTeFpoaFhWSTA0Q1RlUUlBQUFBQURBQUFFQUFBQUFBQUFBQUFBQUFBQUFBcUEvUnVZOTk2alBLV09zaFNqZS9GLy8vLy93QUFBQUVBQUFBQUFBQUFBQUFBQUFFQUFBTlhGZFYwR1FHMXZpN2drQkhtOGtmWlBUL0dxcnhOamFSWkU0Tis3ZTJocEI0YXUxS0ozQ2ZnRUMrcHR3dk9JdjQwVGYrdnNWNUt5MjYyNGYvOVhrYmVZQklqdnlLV1JJR0ZyS2dxditVTXdJcE8ydDFIbWcvSmFhdEpGdFhudlJodVcwMG9ldVBLS3ZFeGRKQ3ppYkRkT3J3SG5IMFJqWEhTc2tydGxsTDM2Mll0a3k0Z1cwV2xGOUt3Zm1xb2FjVzZZRTZhV0RUZU9oQWprZXFkQ1FoVi9KRWYwaTA1Q1VxU0k1REZzSC8yS2grZHJxS0tBSVMyTjFRYnNSZ3VGNzFFcnBCM3BoV25PSTFnd3BGL3VNMCs5MHRsTGVCeG5ncElqT1NEY1pkbHlwQmpNZkVadUNYWGU4ZTJGRGQ0bGVENFdOZDdzc0F4OHFQWmV5eWI3WWo2L0FxaUtESmdLOStScS9BVGF6NkRFNFNyL3BaWmpRRFFab1oyV1ZCa2VVWHR2U1piVUd4aXJXRG0rVUUxVk5sbG85TmhwSEhhR1dIZEJPU0w5SUFUWWZDVjV6enVURHNDS2l1dVBQTmFVZGhvSUVuL2c1UXhtOFJvZUlVVUJRcUVvbms3T3d1QzJZOEM2QUowclVxL055T3R5NmF4TWY2VEdYcTFsTHB4WG9wMjlXT3lzR3daQSs4Mmo3em5SZEo2RTZTU005TnJYRi95OWxRS3dBTFBaK3FBNmszSEFvdDg5UlZYSGVMTFQ3TklwazVYVnZlRXY5S3N2MUp1Uk1FVVJEZjI1bnZtOXRmVnp0MUN0R0Y1RVBQNEpid2d5RnZ4RDlnRkVPTUM5dk1rdWloT3JnM3JaaDNwRjd1RDRsVVptVUtTRXV6ZVVmRFd0eEhjVHZoeUxFVmZuczhpcjl6SnFacGxpNVdYdjF3bTQ5WWxJNGlSM1FiamtZM0JybUFsOFBzZkRjYmZJUmVBNmkvQjVNeHFOb3RvU0Y0MHA1OFpJTGZPNmNNWURlVHpzT2dMbENmYXIwT3JMK1lRVk55MU5ETUF3cGRWaXlNeWI1RHl2SzlOV3ZOOUt2c2lMTklrV1IvU2s5ekx1RjBPd3F0aE5GWjhkbWkvMzRzc2pRMUFVR1BMR2ZXbUl1ZmlqRnhrRytnL1lKMjNSa1pIVmRvb1J4TUt3Zmk5OXQvUS96QmI2OUgyQlljbFZwUVl0RGV4Z3ZGWTg2TGpUMm5sSjkya09ad1duWW9OMWpMenIrVTVWQkJKakpDT09ENVA0MXBWckdHN1R4Nlh4UlFscGRqQ3E5ZFhXQlJiRDh6d0JDZ2VMY254SFlZTjUzR2hON2U3S3QyUmZyak5aREtSanUvTWNZSXRSTTVLU2ZaNWFNZ2NJUXY0a0tLNUppVll6OEdaY2VUSE5TT21Zb1FNeG1xMnNOSGJDZzZpUFM4KytvUkErdFhGY1JWMFkxSG9qZlVWS2NzREJjZmFQRVo0TENSZENvZnYrWFVWaHFSNzlCZGpyYW92Wmo1TitqZjFxdHdWZU9mVWJBQm5NR1VDTUN6UU4xMThWMTFZcXcwSWFhbmY0NUtIcjhnUC9MaVZHLzVRTy9yemREbzdZbkZEMmtzM3ZKbFQxVWE5N3kxY25nSXhBS2FxNEJsQ3R4UUc3b2Yxc1BaWld3K2NCalgzcGdIMWhXMHpYOU1zVzJOYXFCSklpUkp1VTJVaUU0cVdDVnh4eVE9PSIsImNpcGhlclRleHQiOiJBUUlCQUhoZWNyeExnRHQyWlpkSmJOZ3d0eERyaVprWUJ2VEdXMGVmQllYWlVtVU0xQUhyWlZxanJHYWVlMUY5c016d2pmM1pBQUFBb2pDQm53WUpLb1pJaHZjTkFRY0dvSUdSTUlHT0FnRUFNSUdJQmdrcWhraUc5dzBCQndFd0hnWUpZSVpJQVdVREJBRXVNQkVFRFBGVFJFbXQ2SmQ2VWoxMExnSUJFSUJibHBFOWtORGxpd21Yb2ltaEFiTC8xNmpYTVRhcDYvNnpSRlFLbjNHWE9mRlVRcUx6VEVBSUQvY095bDlMYU1NdzBRaHBjSWhERmpEL1U1R29sQmUrSHJ4QnJuRk1SMjNrWVR1K2tXUFZVYUcwRExPanl1YVhYR3VDOHc9PSIsIndvcmtzcGFjZU5hbWUiOiJkZW1vLXVzZXItam9lLW5vdGVib29rIiwid29ya3NwYWNlRG9tYWluTmFtZSI6ImRlbW8tdXNlci1qb2Utbm90ZWJvb2steXVvYyIsInN1YiI6IjE5NTg4OTY3MTY5MCIsImV4cCI6MTY0MDc0NDM1OCwiaWF0IjoxNjQwNzQwNzU4fQ.WGFEzQhC3lvA9IguA2tbCS6Us9mhRIV_6LiuRTAytSo"}%

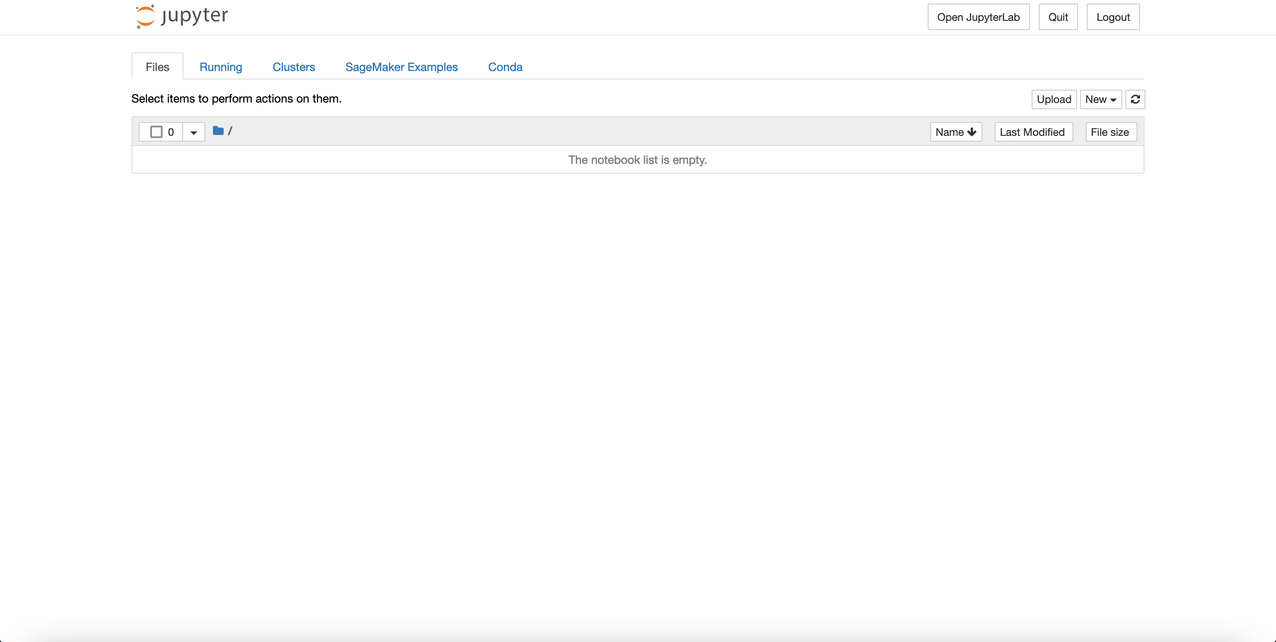

- Abra um navegador e navegue até o

PreSignedURL da etapa anterior.

A página da web deve ser semelhante à captura de tela a seguir.

Conclusão

Nesta postagem, demonstramos como implantar os componentes de infraestrutura para um ambiente de instância de notebook SageMaker usando AWS CloudFormation. Em seguida, ilustramos como usar o EventBridge para retornar o estado da instância do notebook da API do AWS Service Catalog. Por fim, mostramos como usar uma função Lambda para retornar o URL da instância do notebook pré-assinado para acessar o recurso entregue. Para obter mais informações, consulte o Guia do desenvolvedor Amazon SageMaker. Obrigado por ler!

Sobre os autores

Joe Keating é arquiteto sênior de entrega de clientes em serviços profissionais na Amazon Web Services. Ele trabalha com clientes da AWS para projetar e implementar diversas soluções na Nuvem AWS. Joe gosta de cozinhar com uma ou duas taças de vinho e alcançar a mediocridade no campo de golfe.

Joe Keating é arquiteto sênior de entrega de clientes em serviços profissionais na Amazon Web Services. Ele trabalha com clientes da AWS para projetar e implementar diversas soluções na Nuvem AWS. Joe gosta de cozinhar com uma ou duas taças de vinho e alcançar a mediocridade no campo de golfe.

Matt Hedges é arquiteto de aplicativos em nuvem na Amazon Web Services. Ele trabalha em estreita colaboração com os clientes para alinhar as necessidades de tecnologia com os impulsionadores de negócios para entregar seus aplicativos na AWS. Com foco em migrações e modernização, Matt trabalha com clientes empresariais em todo o mundo para ser pioneiro em mudanças que liberem todo o potencial da nuvem. Matt gosta de passar tempo com a família, tocar instrumentos musicais, cozinhar, jogar videogame, consertar carros antigos e aprender coisas novas.

Matt Hedges é arquiteto de aplicativos em nuvem na Amazon Web Services. Ele trabalha em estreita colaboração com os clientes para alinhar as necessidades de tecnologia com os impulsionadores de negócios para entregar seus aplicativos na AWS. Com foco em migrações e modernização, Matt trabalha com clientes empresariais em todo o mundo para ser pioneiro em mudanças que liberem todo o potencial da nuvem. Matt gosta de passar tempo com a família, tocar instrumentos musicais, cozinhar, jogar videogame, consertar carros antigos e aprender coisas novas.

Virgínia Chu é arquiteto sênior de DevSecOps em serviços profissionais na Amazon Web Services. Ela trabalha com clientes de escala empresarial em todo o mundo para projetar e implementar uma variedade de soluções na Nuvem AWS.

Virgínia Chu é arquiteto sênior de DevSecOps em serviços profissionais na Amazon Web Services. Ela trabalha com clientes de escala empresarial em todo o mundo para projetar e implementar uma variedade de soluções na Nuvem AWS.

Joe Keating é arquiteto sênior de entrega de clientes em serviços profissionais na Amazon Web Services. Ele trabalha com clientes da AWS para projetar e implementar diversas soluções na Nuvem AWS. Joe gosta de cozinhar com uma ou duas taças de vinho e alcançar a mediocridade no campo de golfe.

Joe Keating é arquiteto sênior de entrega de clientes em serviços profissionais na Amazon Web Services. Ele trabalha com clientes da AWS para projetar e implementar diversas soluções na Nuvem AWS. Joe gosta de cozinhar com uma ou duas taças de vinho e alcançar a mediocridade no campo de golfe. Matt Hedges é arquiteto de aplicativos em nuvem na Amazon Web Services. Ele trabalha em estreita colaboração com os clientes para alinhar as necessidades de tecnologia com os impulsionadores de negócios para entregar seus aplicativos na AWS. Com foco em migrações e modernização, Matt trabalha com clientes empresariais em todo o mundo para ser pioneiro em mudanças que liberem todo o potencial da nuvem. Matt gosta de passar tempo com a família, tocar instrumentos musicais, cozinhar, jogar videogame, consertar carros antigos e aprender coisas novas.

Matt Hedges é arquiteto de aplicativos em nuvem na Amazon Web Services. Ele trabalha em estreita colaboração com os clientes para alinhar as necessidades de tecnologia com os impulsionadores de negócios para entregar seus aplicativos na AWS. Com foco em migrações e modernização, Matt trabalha com clientes empresariais em todo o mundo para ser pioneiro em mudanças que liberem todo o potencial da nuvem. Matt gosta de passar tempo com a família, tocar instrumentos musicais, cozinhar, jogar videogame, consertar carros antigos e aprender coisas novas. Virgínia Chu é arquiteto sênior de DevSecOps em serviços profissionais na Amazon Web Services. Ela trabalha com clientes de escala empresarial em todo o mundo para projetar e implementar uma variedade de soluções na Nuvem AWS.

Virgínia Chu é arquiteto sênior de DevSecOps em serviços profissionais na Amazon Web Services. Ela trabalha com clientes de escala empresarial em todo o mundo para projetar e implementar uma variedade de soluções na Nuvem AWS.